kali linux之主动信息收集(三层发现,四层发现)

三层发现:

比二层发现的优点即可路由,就是速度比二层慢,相对我们来说还是算快的,经常被边界防火墙过滤

ip icmp协议

OSI七层模型

ping命令

常用参数

——————————————————————————————————————————————————————————————————————————————-

四层发现:

可路由而且结果可靠,不太可能被防火墙过滤,甚至可以发现所有端口都被过滤的主机,缺点就是基于状态过滤的防火墙可能被过滤扫描

全端口扫描速度慢。

TCP:

未经请求的ACK--------RST

SYN----------SYN/ACK,RST

UDP:

icmp端口不可达,一去不复返

假设icmp port-unreachable响应代表端口关闭,目标系统不响应icmp port-unreachable时,可能产生误判

完整的udp应用层响应---准确性高,耗时巨大

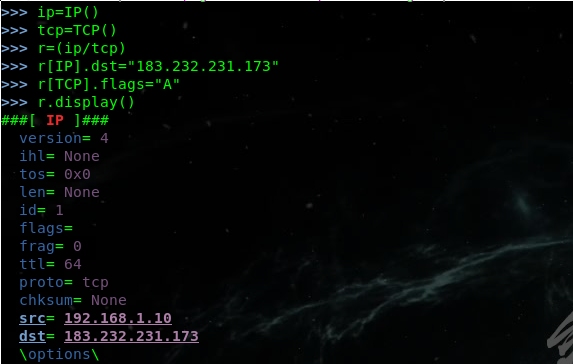

r[IP].dst="183.232.231.173" 设置目标Ip地址

r[TCP].flags="A" 设置TCPflags为ACK

src= 192.168.1.10 本机ip

dst= 183.232.231.173 目标ip

dport= http 默认的tcp的端口是80端口

开始发包

也可以直接写成一句(设置目标为192.168.1.1,以ACK方式扫描)

python实现tcp扫描

udp扫描,直接写成一句话

python实现udp扫描

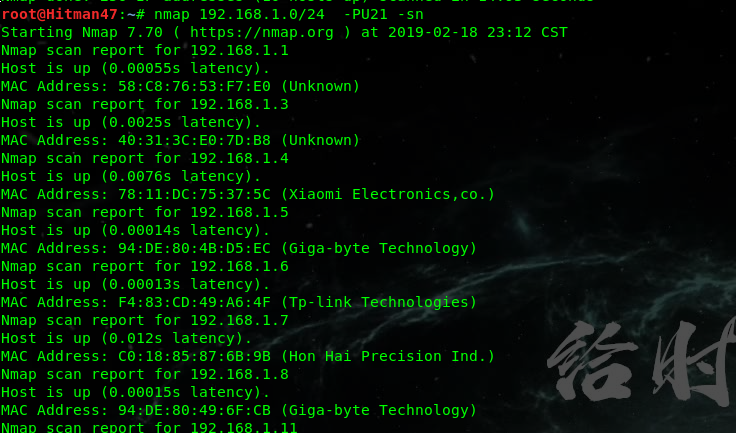

nmap工具

使用-sn参数

-PU参数(pu参数--使用udp扫描)pu后面的端口可以随便填

-PA参数(pa参数--使用ack扫描)pa后面的端口也可以随便填

hping3

--udp 使用udp扫描

不加参数默认使用tcp扫描

友情链接 http://www.cnblogs.com/klionsec

http://www.feiyusafe.cn

kali linux之主动信息收集(三层发现,四层发现)的更多相关文章

- kali linux之主动信息收集(二层发现)

主动信息收集: 直接与目标系统交互信息,无法避免留下访问的痕迹 使用受控的第三方电脑进行探测,如(使用代理或者使用肉鸡,做好被封杀的准备,使用噪声迷惑目标,淹没真实的探测流量) 识别活着的主机,会有潜 ...

- 小白日记7:kali渗透测试之主动信息收集-发现(一)--二层发现:arping/shell脚本,Netdiscover,scapy

主动信息收集 被动信息收集可能不准确,可以用主动信息收集验证 特点:直接与目标系统交互通信,无法避免留下访问痕迹 解决方法:1.使用受控的第三方电脑进行探测,使用代理 (做好被封杀的准备) 2 ...

- 小白日记9:kali渗透测试之主动信息收集(二)四层发现:TCP、UDP、nmap、hping、scapy

四层发现 四层发现的目的是扫描出可能存活的IP地址,四层发现虽然涉及端口扫描,但是并不对端口的状态进行精确判断,其本质是利用四层协议的一些通信来识别主机ip是否存在. 四层发现的优点: 1.可路由且结 ...

- kali linux之被动信息收集(dns信息收集,区域传输,字典爆破)

公开可获取的信息,不与目标系统产生交互,避免留下痕迹 下图来自美军方 pdf链接:http://www.fas.org/irp/doddir/army/atp2-22-9.pdf 信息收集内容(可利用 ...

- 小白日记8:kali渗透测试之主动信息收集(二)三层发现:ping、traceroute、scapy、nmap、fping、Hping

三层发现 三层协议有:IP以及ICMP协议(internet管理协议).icmp的作用是用来实现intenet管理的,进行路径的发现,网路通信情况,或者目标主机的状态:在三层发现中主要使用icmp协议 ...

- kali linux之被动信息收集recon-ng

开源的全特性的web侦查框架,基于python开发 命令格式与msf一致 使用方法:模块,数据库,报告 -h 帮助信息 -v 版本信息 -w 进入工作区,如果没有此工作区,则创建该工作区 -r 批量的 ...

- kali linux 之 DNS信息收集

[dig]命令的使用: dig是linux中的域名解析工具,功能比nslookup强很多,使用也很方便. windows系统下使用dig须下载安装一下. 使用方法: root@kali:~# dig ...

- kali linux之msf信息收集

nmap扫描 Auxiliary 扫描模块 目前有557个扫描方式

- 小白日记6:kali渗透测试之被动信息收集(五)-Recon-ng

Recon-ng Recon-NG是由python编写的一个开源的Web侦查(信息收集)框架.Recon-ng框架是一个全特性的工具,使用它可以自动的收集信息和网络侦查.其命令格式与Metasploi ...

随机推荐

- Py修行路 python基础 (二十)模块 time模块,random模块,hashlib模块,OS及sys模块

一.前提介绍: 可以开辟作用域的只有类,函数,和模块 for循环 if,else: 不能开辟自己的作用域 避免程序复用和重复调用,将这些写到一个.py文件中,做成一个模块,进行调 ...

- leetcode804

int uniqueMorseRepresentations(vector<string>& words) { map<char, string> st; st.ins ...

- cacti启动有图无数据

cactiEZ服务器重启后,获取不到图形的解决办法 cd /var/www/html/cli/ php -q rebuild_poller_cache.php -d myisamchk --safe- ...

- mahout in Action2.2-给用户推荐图书(2)-分析对用户推荐书目的结果

2.2.3 Analyzing the output 在之前的程序运行结果中我们得到的结果输出是: RecommendedItem [item:104, value:4.257081] 程序要求选择一 ...

- 【290】Python 常用说明

1. 双击直接运行 python 代码暂停显示的方法:python学习笔记(3)--IDLE双击运行后暂停 需要添加如下代码: import os os.system("pause" ...

- android 命名规则

包名结构: 资源命名方式:

- WordPress,discuz 根据不同的入口url更换logo

Discuz!中调用cookie的思路出来了: 设置cookie:dsetcookie('cookie名', 'cookie值', '有效时间'); 读取cookie有两种方法,第一种使用get ...

- JUNIT的用法简要总结

JUNIT是一个单元测试框架,可以用来测试我们程序中的某个模块是否工作正常.而不需要去写一个MAIN函数来测试,方便快捷. 经过对博客http://blog.csdn.net/andycpp/arti ...

- ZOJ 3956 Course Selection System

题意 有n节课可供选择,每节课都有两个值Hi和Ci,如果学生选择了m节课(x1,x2,....,xm),则它的舒适值被定义为: //这里没有公式((lll¬ω¬)),因为那个图片我保存不下来≧ ﹏ ≦ ...

- zend studio在线安装svn的插件

这个,其实真的很简单 ,但是让我纠结了很久. 安装步骤: 1.确保电脑能够上网: 2.打开zend studio,然后选择help->welcome会弹出一个欢迎页面; 3.等待几秒后可以看到右 ...