20155334 《网络攻防》 Exp7 网络欺诈防范

20155334 《网络攻防》 Exp7 网络欺诈防范

一、基础问题回答

通常在什么场景下容易受到DNS spoof攻击

同一局域网下,以及各种公共网络。在日常生活工作中如何防范以上两攻击方法?

DNS欺骗攻击是很难防御的,通常情况下,除非发生欺骗攻击,否则你不可能知道你的DNS已经被欺骗。- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 关闭DNS服务器的递归功能。DNS服务器利用缓存中的记录信息回答查询请求或是DNS服务器通过查询其他服务获得查询信息并将它发送给客户机,这两种查询成为递归查询,这种查询方式容易导致DNS欺骗。

- 不要依赖DNS:不要在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。如果有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

二、实践总结与体会

总的来说这次实验带给我的惊讶是在是太多太多,以前总以为不乱点可疑链接就能避免进入钓鱼网站,现在看来当初的想法还是太过于幼稚。

即便是对的网址,很有可能被引上了错误的网站,就像开车前进,人家把路标调换了,自己还屁颠屁颠的以为走向了正确的道路,去不曾想,前面是未知的悬崖。

为了减少被这种方法攻击的可能,要做的第一步,就是要戒掉公共场合直接就问人家要WIFI密码,多加小心是为上策。

三、实践过程记录

tips:攻击机kali;靶机:win7 sp3

应用SET工具冒名网站

- 需要将SET工具的访问端口改为默认的80端口。使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:

2、在kali中使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。如下图所示,无其他占用:

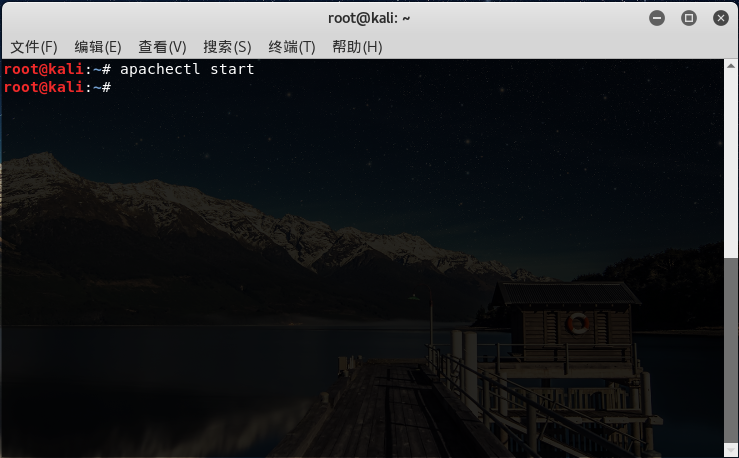

3、使用apachectl start开启Apache服务:

百度后······

解决

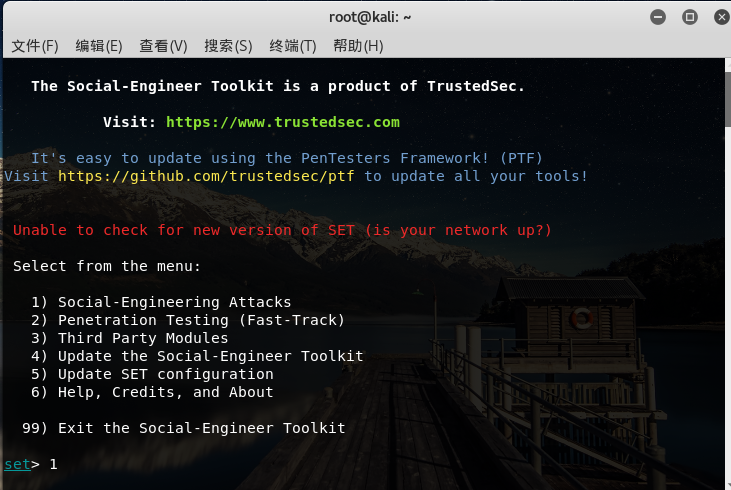

4、setoolkit打开SET工具:

选择1进行社会工程学攻击:

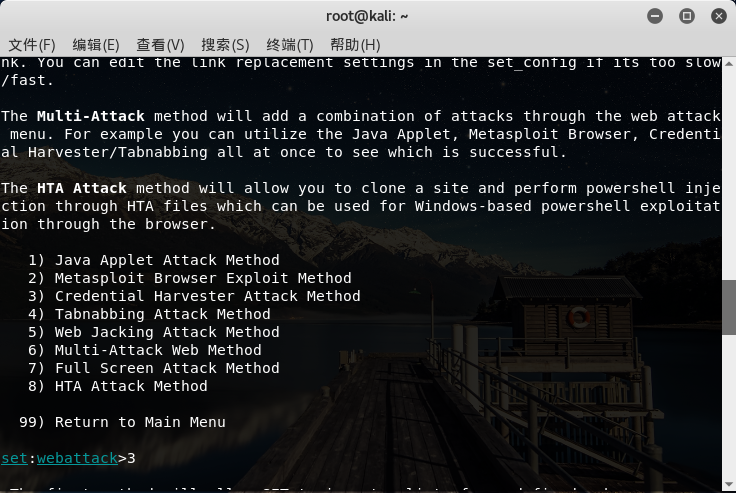

选择2即钓鱼网站攻击向量:

选择3即登录密码截取攻击:

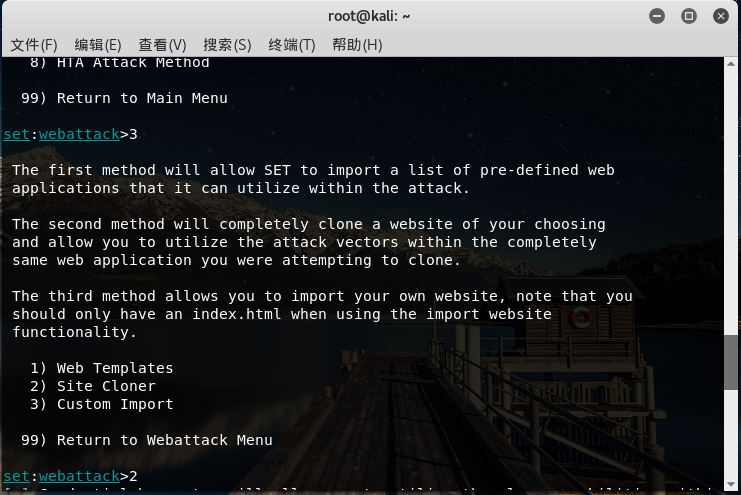

选择2进行克隆网站:

接着输入攻击机的IP地址,也就是kali的IP地址:

输入被克隆的url:(选用的是学校教务网,遮盖掉了部分信息)

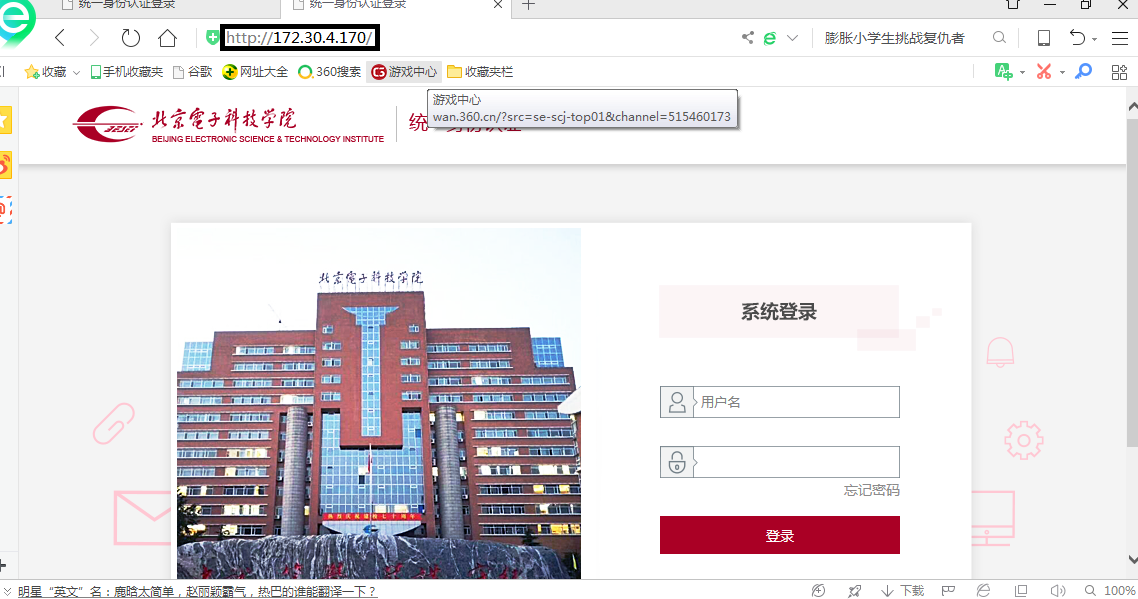

在靶机浏览器地址栏输入自己制成的地址,按下回车,可以看到出现了登录界面:

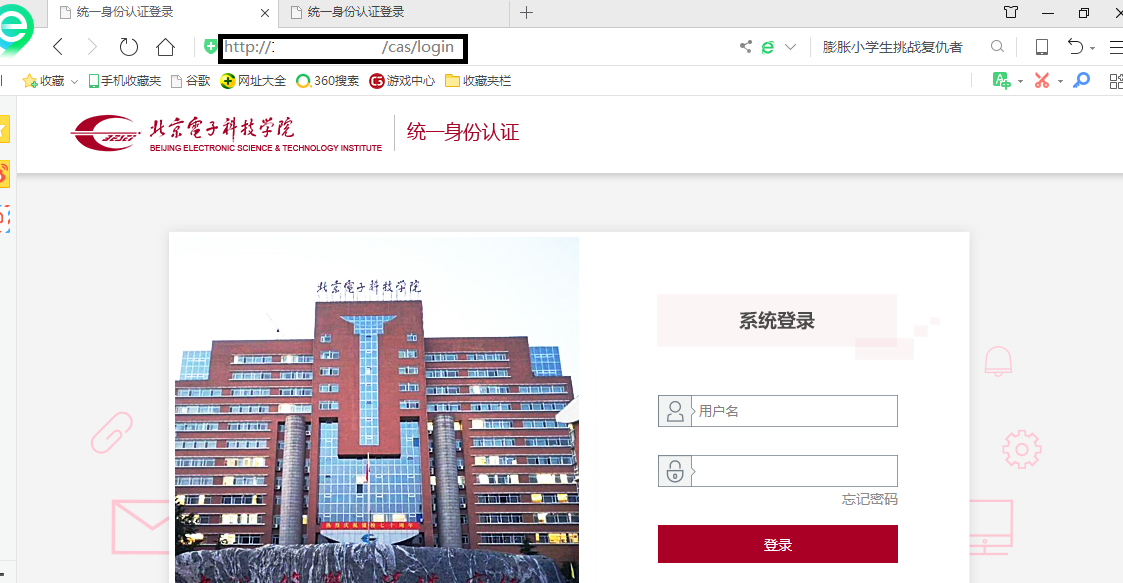

对比两个网站页面,并无差异:

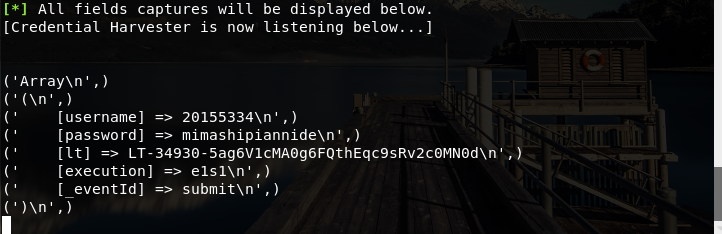

5.在靶机输入(示例密码肯定是假的啊)用户名和密码,攻击机可全部获取:

- 需要将SET工具的访问端口改为默认的80端口。使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:

ettercap DNS spoof

1.使用指令ifconfig eth0 promisc将kali网卡改为混杂模式;

2.输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,可以添加几条对网站和IP的DNS记录,图中的IP地址是我的kali主机的IP:

3.输入ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

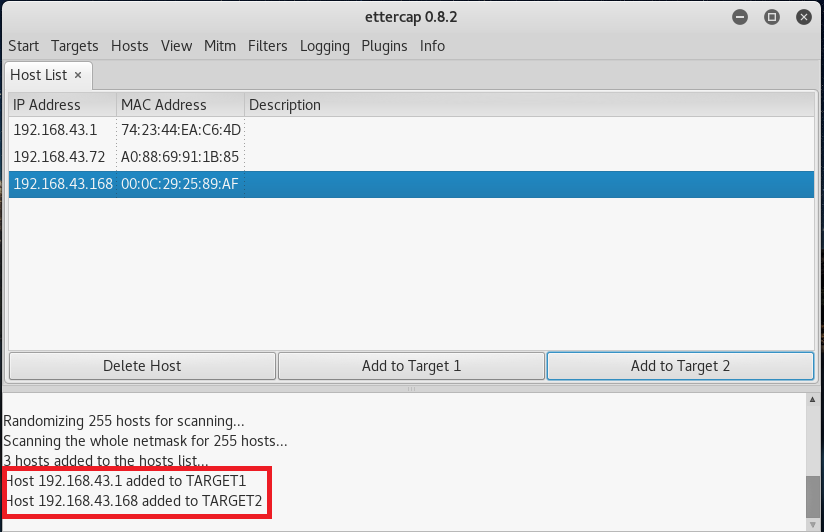

4.在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2:

5.选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件:

6.然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping baidu.com会发现解析的地址是攻击机的IP地址,与之前的地址不同:

3.利用DNS spoof引导特定访问到冒名网站

综合使用以上两种技术,首先按照实验一的步骤克隆一个登录页面,在通过实验二实施DNS欺骗,此时在靶机输入网址www.baidu.com可以发现成功访问我们的冒名网站,因为我之前改成导向kali的IP,所以肯 定不会出现百度界面而是直接导向了kali的网站然后进入钓鱼网站即为假的学校教务网:

同样可以捕获到用户名和密码:

20155334 《网络攻防》 Exp7 网络欺诈防范的更多相关文章

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

- 20155318 《网络攻防》 Exp7 网络欺诈防范

20155318 <网络攻防> Exp7 网络欺诈防范 基础问题 通常在什么场景下容易受到DNS spoof攻击 DNS spoof攻击即执行DNS欺骗攻击,通过使用Ettercap来进行 ...

- 20155321 《网络攻防》 Exp7 网络欺诈防范

20155321 <网络攻防> Exp7 网络欺诈防范 实验内容 简单应用SET工具建立冒名网站 因为钓鱼网站是在本机的http服务下使用,因此需要将SET工具的访问端口改为http默认的 ...

- 20155338 《网络攻防》 Exp7 网络欺诈防范

20155338 <网络攻防> Exp7 网络欺诈防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击 在一些公共场所,看到有免费的公用WIFI就想连的时候就容易受到 在日常 ...

- 20145335郝昊《网络攻防》Exp7 网络欺诈技术防范

20145335郝昊<网络攻防>Exp7 网络欺诈技术防范 实验内容 本次实践本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 简单应用SET工具建立冒名网站. ...

- 2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范

2018-2019-2 20165312<网络攻防技术>Exp7 网络欺诈防范 目录 一.相关知识点总结 二.实验内容 三.实验步骤 四.实验总结及问题回答 五.实验中遇到的问题及解决方法 ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

随机推荐

- describe命令

describe简写是desc 表 desc t1; desc t1 column1; desc extended t1; desc formatted t1; 数据库 desc database t ...

- She Left Her Shoes

She left her shoes, she took everything else, her toothbrush, her clothes, and even that stupid litt ...

- MySQL复制 slave_exec_mode 参数IDEMPOTENT 说明

背景: 今天无意当中看到参数slave_exec_mode,从手册里的说明看出该参数和MySQL复制相关,是可以动态修改的变量,默认是STRICT模式(严格模式),可选值有IDEMPOTENT模式 ...

- 设置泛域名和设置IIS下面不同网站通过不同域名公用80端口的操作指引

原文链接: http://www.lookdaima.com/WebForms/WebPages/Blanks/Pm/Docs/DocItemDetail.aspx?id=4be204ca-249b- ...

- 解决Win10无法安装.Net Framework 3.5,错误代码0x800F081F

重新安装了一遍Win10,但是不知怎的无法安装.net framework 3.5,即便是下载离线安装包也没法用. 网上有人说需要使用win10的ISO文件,个人感觉太麻烦,在这里分享一个很方便的操作 ...

- from urllib.request import urlopen

from urllib.request impor urlopen (负责打开浏览url内的html 文本) re.compile(r'alex(?P<name>\d+)and' ...

- 【转】org.jdom.IllegalDataException: The data ""is not legal for a JDOM attribute: 0xb is not a legal 异常

今天用jdom生成xml,在操作中出现了 org.jdom.IllegalDataException: The data ""is not legal for a JDOM att ...

- 前端aes解密实战小结

很多人对于AES加密并不是很了解,导致互相之间进行加密解密困难. 本文用简单的方式来介绍AES在使用上需要的知识,而不涉及内部算法.最后给出例子来帮助理解AES加密解密的使用方法. AES的麻烦 相比 ...

- BZOJ2744:[HEOI2012]朋友圈(最大团,乱搞)

Description 在很久很久以前,曾经有两个国家和睦相处,无忧无虑的生活着.一年一度的评比大会开始了,作为和平的两国,一个朋友圈数量最多的永远都是最值得他人的尊敬,所以现在就是需要你求朋友圈的最 ...

- 如何永久激活(破解) IntelliJ IDEA 2018.1.3

版权声明:本文为博主原创文章,转载不需要博主同意,只需贴上原文链接即可. https://blog.csdn.net/zhige_me/article/details/80369336 1.去官网下载 ...