20155321 《网络攻防》 Exp7 网络欺诈防范

20155321 《网络攻防》 Exp7 网络欺诈防范

实验内容

简单应用SET工具建立冒名网站

- 因为钓鱼网站是在本机的http服务下使用,因此需要将SET工具的访问端口改为http默认的80端口。使用命令

sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80

- 使用命令

netstat -tupln |grep 80命令查看80端口是否被占用,从下图可看出此端口没被占用

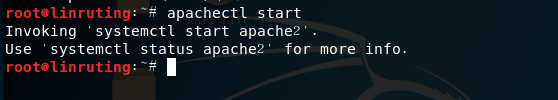

- 使用命令

apachectl start开启Apache服务

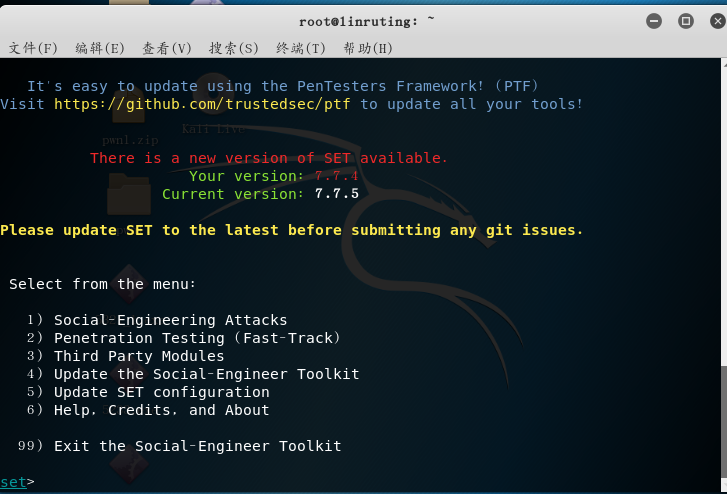

- 使用命令

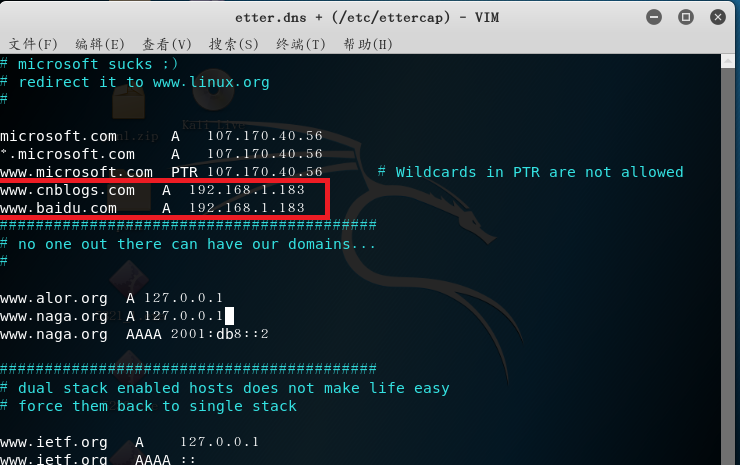

setoolkit打开SET工具,使用1进行社会工程学攻击

- 使用

2即钓鱼网站攻击向量

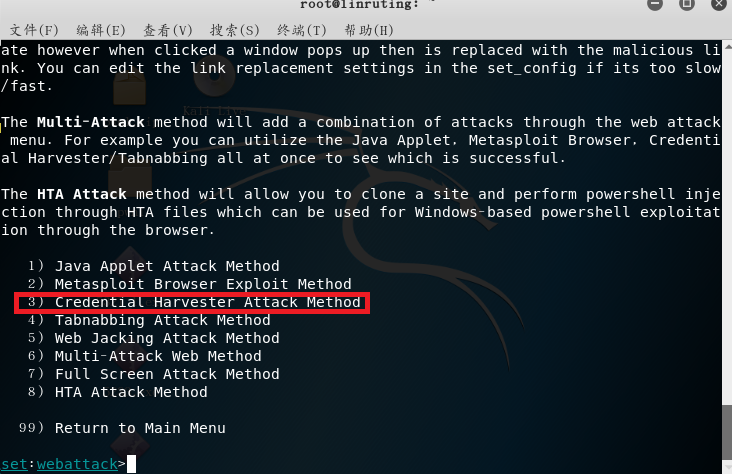

- 使用

3即登录密码截取攻击

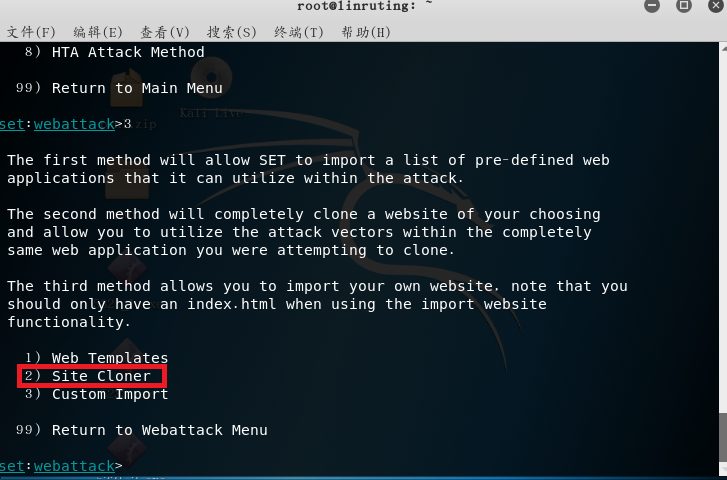

- 使用

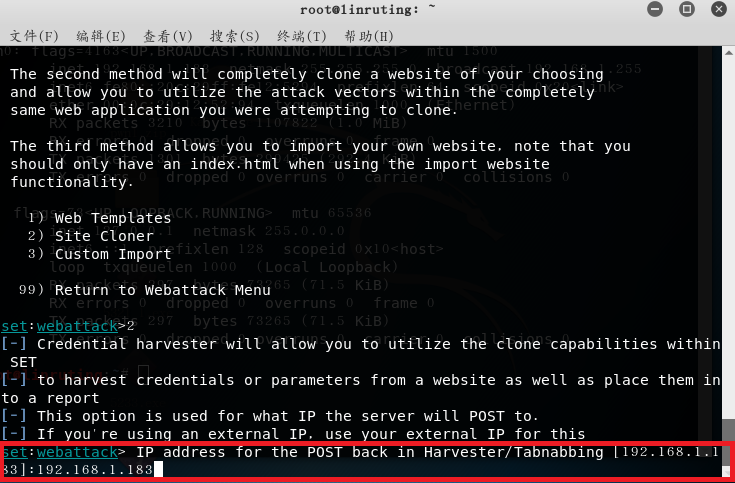

2进行克隆网站

- 输入kali的IP地址

- 输入被克隆的url,选择校网。。

- 在靶机上输入kali机IP,kali机上就可以捕捉到相关信息,如下图所示:

ettercap DNS spoof

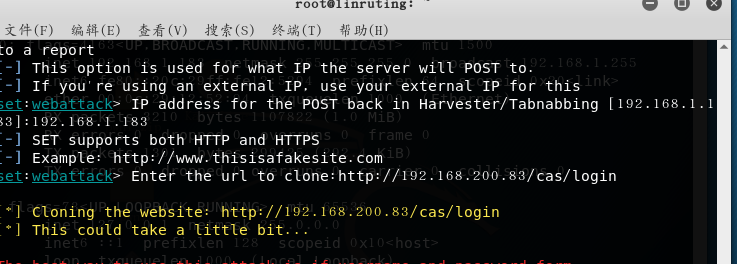

- 使用命令

ifconfig eth0 promisc将kali网卡改为混杂模式

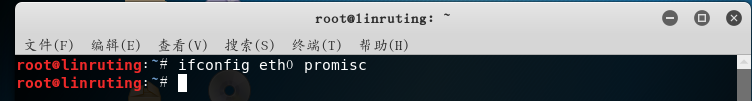

- 使用命令

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,可以添加几条对网站和IP的DNS记录,IP地址填kali机的IP地址

- 使用命令

ettercap -G启动ettercap点击工具栏中的Sniff——>unified sniffing,后在弹出的界面中选择eth0->ok监听eth0网卡

- 在工具栏中的

Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2:

- 选择

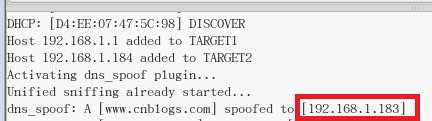

Plugins—>Manage the plugins,选择dns_spoof

- 然后点击左上角的start选项开始嗅探,此时在靶机中用命令行

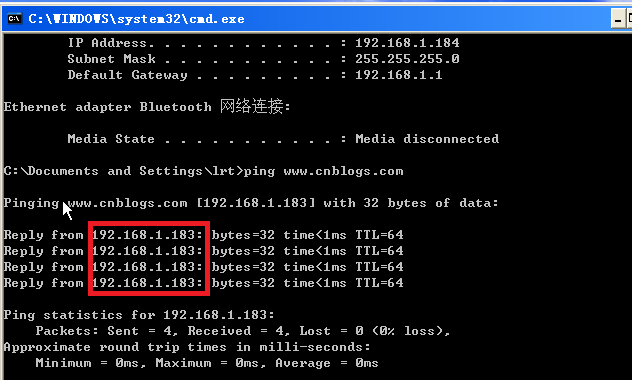

ping www.mosoteach.cn会发现解析的地址是kali的IP地址

- 而在ettercap上也有相关的历史记录

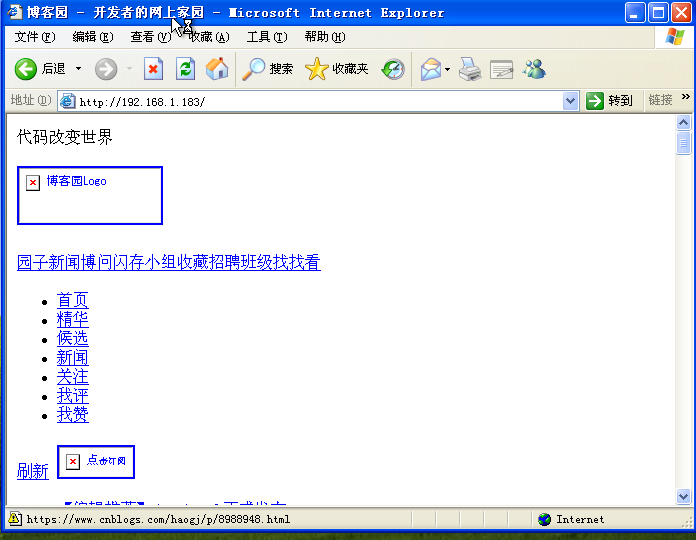

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 然后将上面两个方法联合起来用,通过第一个克隆一个网站,然后通过第二个实施DNS欺骗,我选择的网站是

www.cnblogs.com

基础问题回答

- 通常在什么场景下容易受到DNS spoof攻击

- 在一些公共场所上,看到有免费的公用WIFI就想连的时候就容易受到。。

- 在日常生活工作中如何防范以上两攻击方法

- 对于一些公用网站尽量不要随便连,当网站需要你输入一些个人信息的时候,留个心眼,注意自己是不是进入了钓鱼网站,提高一些戒备心

实践总结及体会

- 通过这次的实验我觉得如果我们真的不小心进入钓鱼网站,我们的密码信息等真的非常容易泄露,而且感觉做一个钓鱼网站的代价好像也不算很大,一旦这些网站被许多不知情的人们所访问,造成的损失还是不可估量的!

20155321 《网络攻防》 Exp7 网络欺诈防范的更多相关文章

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

- 20155318 《网络攻防》 Exp7 网络欺诈防范

20155318 <网络攻防> Exp7 网络欺诈防范 基础问题 通常在什么场景下容易受到DNS spoof攻击 DNS spoof攻击即执行DNS欺骗攻击,通过使用Ettercap来进行 ...

- 20155334 《网络攻防》 Exp7 网络欺诈防范

20155334 <网络攻防> Exp7 网络欺诈防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击 同一局域网下,以及各种公共网络. 在日常生活工作中如何防范以上两攻 ...

- 20155338 《网络攻防》 Exp7 网络欺诈防范

20155338 <网络攻防> Exp7 网络欺诈防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击 在一些公共场所,看到有免费的公用WIFI就想连的时候就容易受到 在日常 ...

- 20145335郝昊《网络攻防》Exp7 网络欺诈技术防范

20145335郝昊<网络攻防>Exp7 网络欺诈技术防范 实验内容 本次实践本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 简单应用SET工具建立冒名网站. ...

- 2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范

2018-2019-2 20165312<网络攻防技术>Exp7 网络欺诈防范 目录 一.相关知识点总结 二.实验内容 三.实验步骤 四.实验总结及问题回答 五.实验中遇到的问题及解决方法 ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

随机推荐

- 配置方法数超过 64K 的应用

随着 Android 平台的持续成长,Android 应用的大小也在增加.当您的应用及其引用的库达到特定大小时,您会遇到构建错误,指明您的应用已达到 Android 应用构建架构的极限.早期版本的构建 ...

- java基础知识文章汇总

将之前的所有关于Java基础知识的随笔,整理成质量较高的十几篇随笔,几乎是好几篇比较零散的随笔合成现在的一篇,自认为还不错. java基础(一) 深入解析基本类型 java基础(二) 自增自减与贪心规 ...

- 学习ASP.NET之旅

1.HTML 2.DIV 3.CSS 4.JS脚本 5.javascript 6.J-Query 7.AJAX 8.c# 9.IIS配置 10.ASP.NET怎样添加控件,与winform的控件添加方 ...

- Oracle EBS INV更新保留

CREATE or REPPLACE PROCEDURE UpdateReservation AS -- Common Declarations l_api_version NUMBER := 1.0 ...

- VScode开发Vue项目,关闭eslint代码检查,以及相关配置

Vue初始化项目时如果不小心安装了js 语法检测 功能,撸码时一个空格不对就会各种报错 个人感觉这个语法检测功能很有点过于严格,用起来十分难受,所以果断关闭eslint,找到webpack.base. ...

- fedora27安装后的配置工作(持续更新)

换源 没什么可说的,安装后更换国内软件源是必须做的事,推荐更换阿里的镜像源.换源教程 添加epel源 EPEL (Extra Packages for Enterprise Linux)是基于Fedo ...

- 树莓派踩坑备忘录 -- 使用 Linux

目录 一,工欲善其事,必先利其器 二,开机必备 三,更新 apt-get 源与软件搜索 四,安装 .NET Core 五,文件传输 六,搜索与安装软件 七,常见缺少的 xxx.so 八,小技巧与工具 ...

- SQLite简单使用记录

SQLite,一种轻量级的数据库 想要使用的话首先下载安装包. https://www.sqlite.org/download.html 下载sqlite-netFx20-setup-bundle-x ...

- 开源作业调度框架 - Quartz.NET - ASP.NET部署

经过这次使用实践,感觉Quartz.NET使用起来方便快捷 但是在发布部署时我们会遇到一个问题 那就是当Web应用程序经常没有按照预计的时间去执行. 那问题出在哪里了呢? 根据以往的经验很容易就可以找 ...

- 开源作业调度框架 - Quartz.NET - Cron表达式测试

昨天简单写了一下如何使用Quzrtz.NET. 那么问题来了,我设置了Cron表达式之后如何知道是表达式是否按照预期的时间执行了呢? 我找到了些Cron表达式工具生成了表达式,确发现它们基本上没有进行 ...