计算机网络原理实验_使用网络协议分析仪Wireshark

一、实验名称 使用网络协议分析仪Wireshark

二、实验目的:

1. 掌握安装和配置网络协议分析仪Wireshark的方法;

2. 熟悉使用Wireshark工具分析网络协议的基本方法,加深对协议格式、协议层次和协议交互过程的理解。

三、实验内容和要求

1. 安装和配置网络协议分析仪Wireshark(http://www.wireshark.org);

2. 使用并熟悉Wireshark分析协议的界面环境(菜单、工具条和各种窗口等)。

3. 学会使用Wireshark捕捉协议包。

四、实验环境

1.运行Windows 10专业版操作系统的PC机一台

2.PC具有以太网卡一块,通过双绞线与局域网相连

3.已安装Wireshark与Cisco Packet Tracer程序

五、操作方法与实验步骤

1.安装网络协议分析仪

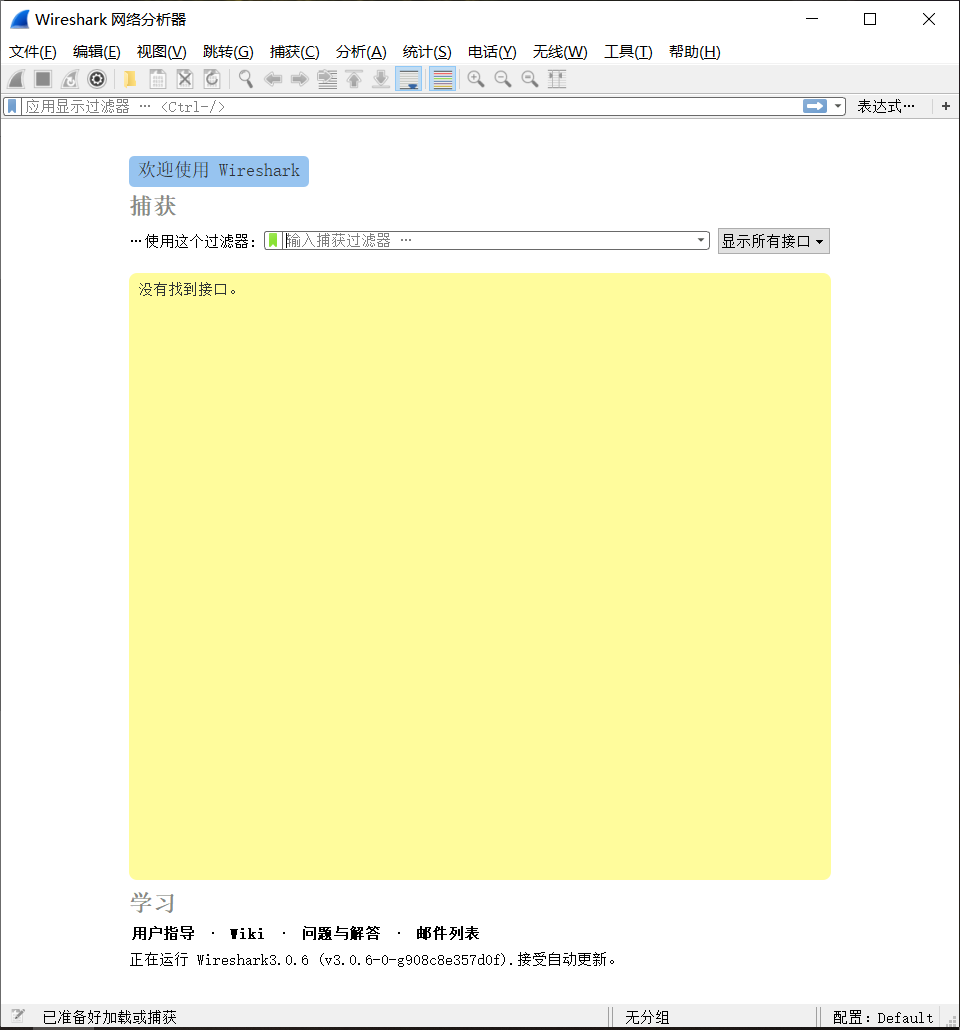

安装成功并运行,进入主界面如图,(可以点击图片跳转Wireshark官网下载)我这里安装的版本是3.0.9,进入自动为中文界面,注意:如果你的Wireshark进入后界面如上图没有任何本地接口,说明你未安装Winpacp,请安装Winpacp后重启Wireshark。

2.使用Wireshark分析协议

(1)启动系统。点击Wires hark图标启动。

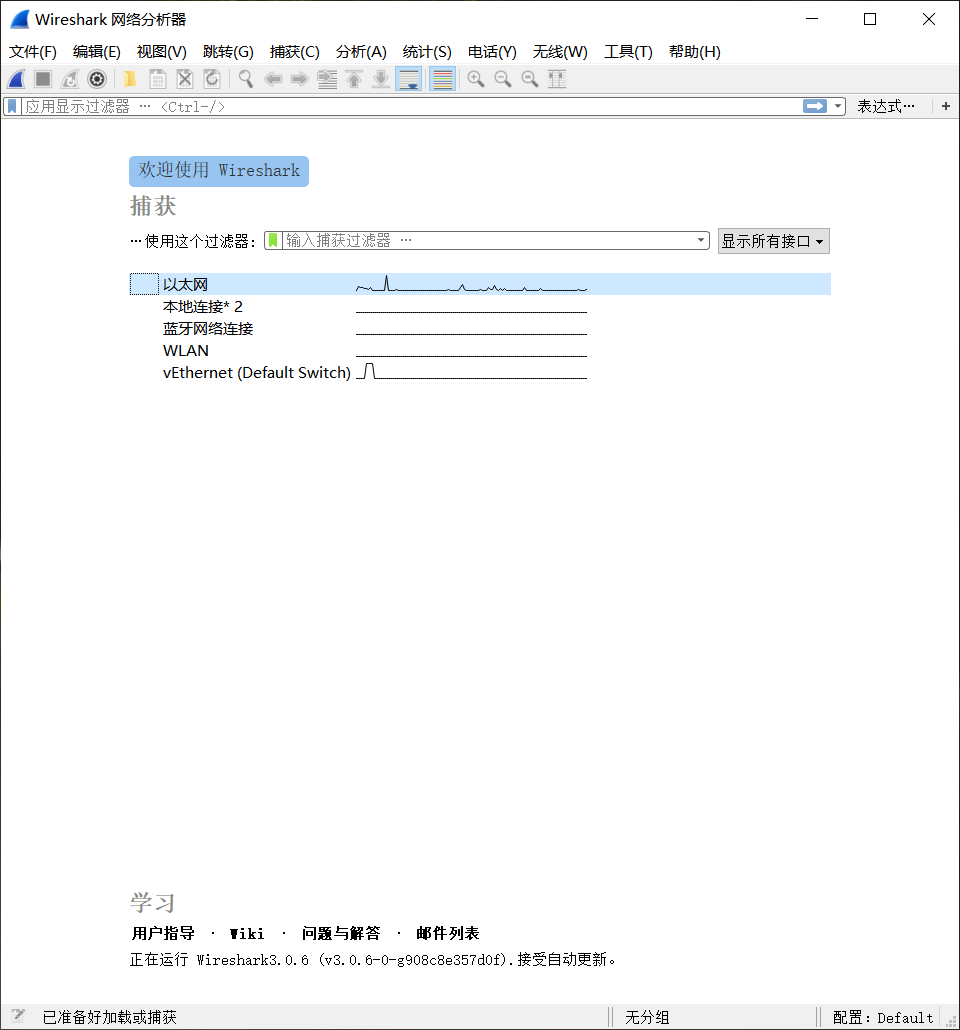

如图所示,其中俘获(Capture)与分析(Analyze)是最重要的功能

(2)分组俘获。

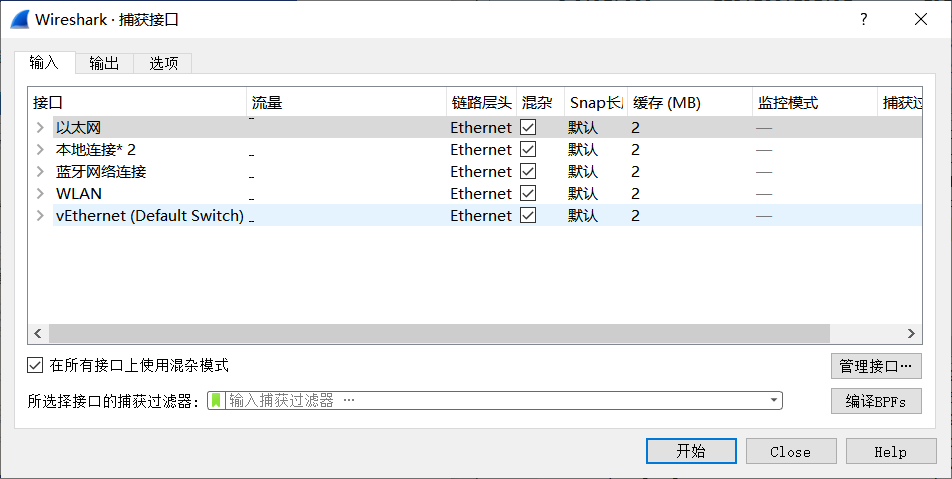

开始分组捕获之前选择要捕获的接口,我所使用的网络是网线接入电脑的有线网,所以选择的捕获接口是以太网。

(3)协议分析。

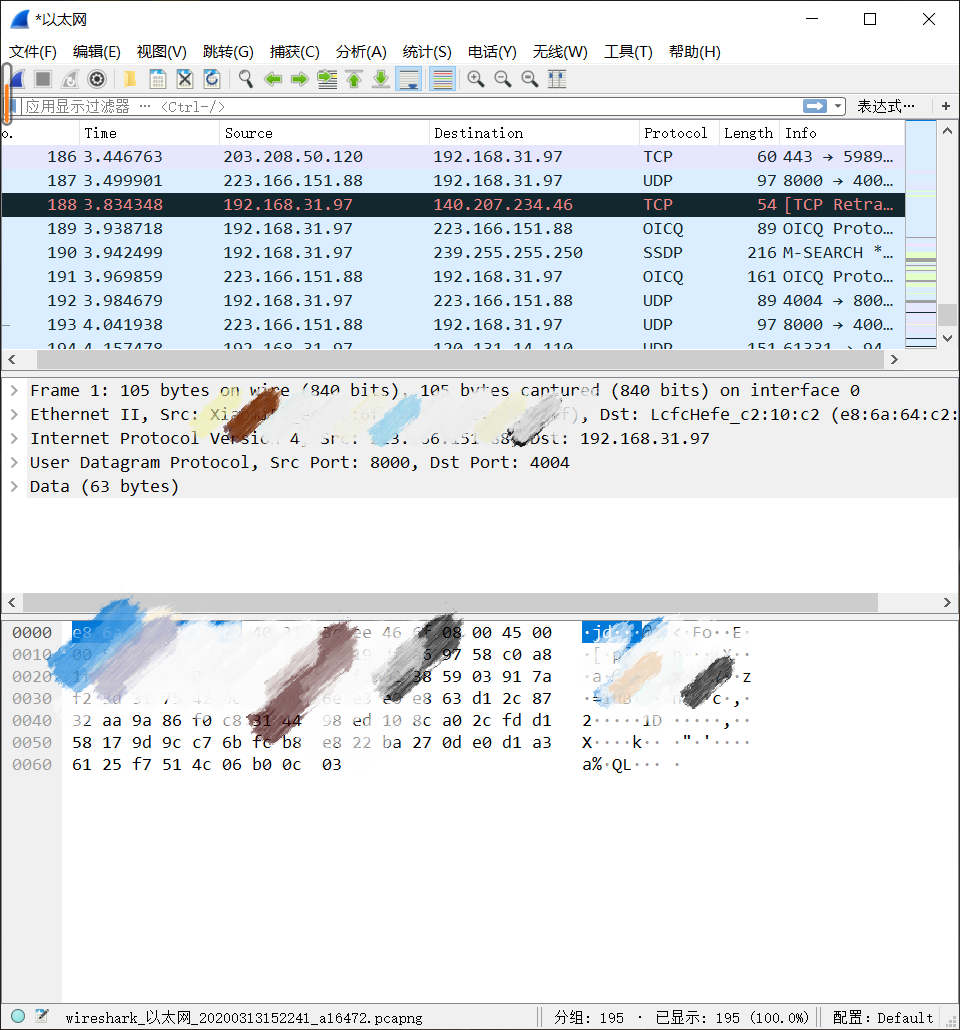

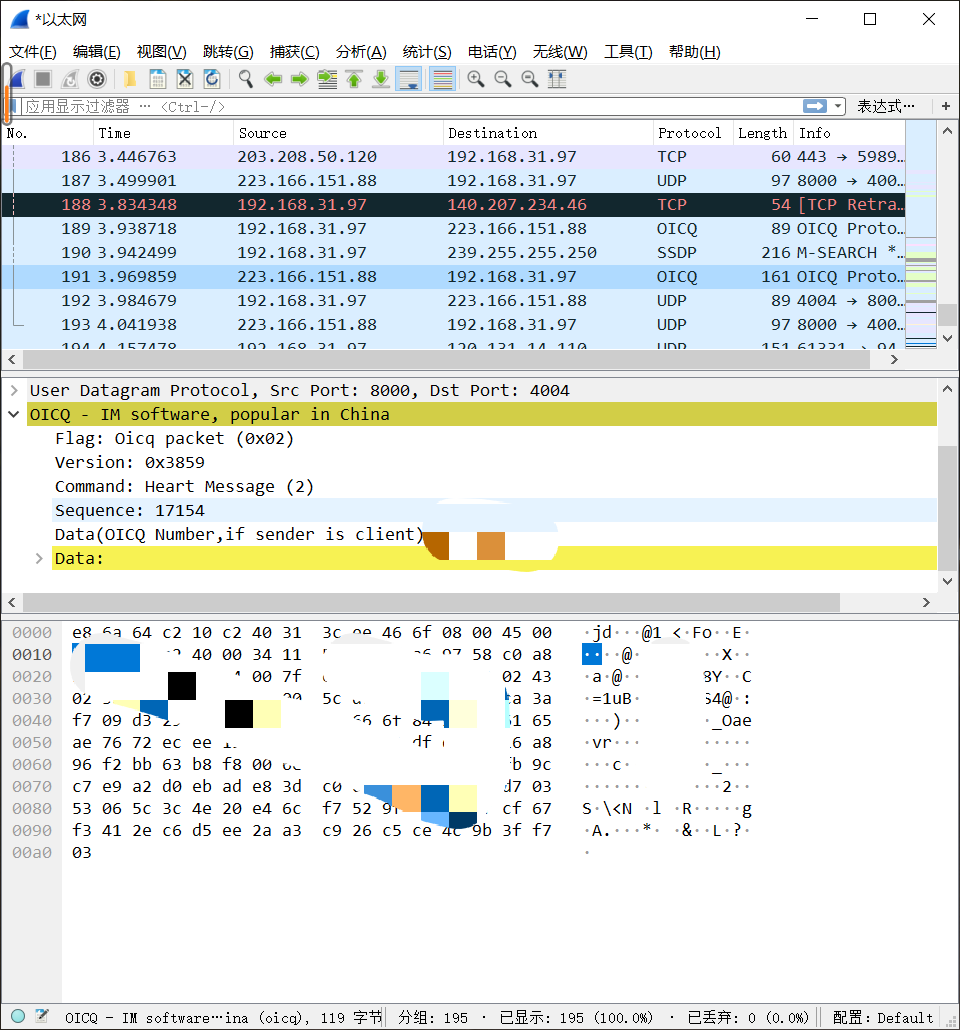

监听以太网口得到的报文信息,(图片打码)

选择帧序号为191的报文信息进行分析,从蓝框可知该报文的发送源地址为223.166.151.88,目标地址为192.168.31.97,而目标地址192。168.31.97为我的专用网地址(路由器分配给笔记本的内网IP),源地址经查询地址为上海市,是一个公网IP,很明显该报文由外部网络发送至我的内网。

该报文的协议为OICQ,起初并不知道这个协议,但在中间信息框中发现该报文信息中包含了我的QQ号,由此推断OICQ为QQ通信协议,经过查询,OICQ为QQ的通讯协议,OICQ用户到OICQ服务器的通讯协议。

关于OICQ协议可以阅读:https://blog.csdn.net/qq_15724883/article/details/40886871

进入191号报文信息具体页(PC做的实验,保护一下IP和端口,打码不足麻烦提醒~),可看到报文具体信息和十六进制和ASCI码形式的报文内容。

这一帧包包含一下四种信息:

Frame: 物理层的数据帧情况。

Ethernet II , Src: 数据链路层以太网帧头部信息。

Internet Protocol Version 4, Src: 互联网层IP包头信息。

Internet Control Message Protocol: 互联网控制信息协议。ping 小包所使用的协议。

前三层基本上都是一样的,第四层开始就可以出现TCP, UDP 协议,第五层就可能有HTTP 应用层协议等等。

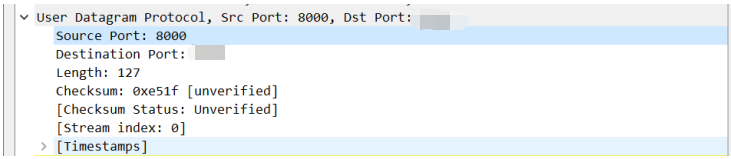

由该栏信息可知,该报文源地址服务器端口为8000,目标端口为xxxx,报文长度为127,总和校验码(Checksum)为0xe51f。

协议层信息,协议为OICQ(即时通讯软件协议)包含目标、版本、数据等信息。

(4)保存分组捕获信息

六、实验数据记录和结果分析

实验数据与结果分析:

Frame : bytes on wire ( bits), bytes captured ( bits) on interface

//第191帧,由161个字节在线,共1288位,实际捕获到161个字节在0接口

Interface id: (\Device\NPF_{7E2C33C0--46BB--813FB633578B})//接口ID:0

Interface name: \Device\NPF_{7E2C33C0--46BB--813FB633578B}

Interface description: \\\\\\\\\

Encapsulation type: Ethernet ()//封装类型

Arrival Time: Mar , ::45.526314000 中国标准时间//到达时间

[Time shift for this packet: 0.000000000 seconds]//包偏移时间

Epoch Time: 1584084165.526314000 seconds//世纪纪元时间

[Time delta from previous captured frame: 0.027360000 seconds]//两帧之间的时间间隔

[Time delta from previous displayed frame: 0.027360000 seconds]//捕获到显示的间隔时间

[Time since reference or first frame: 3.969859000 seconds]//此包和第一帧的时间间隔

Frame Number: //帧号

Frame Length: bytes ( bits)//帧长度

Capture Length: bytes ( bits)//捕获的帧长度

[Frame is marked: False]//帧显著标志

[Frame is ignored: False]//帧忽略标志

[Protocols in frame: eth:ethertype:ip:udp:oicq]//帧内封装的协议层次结构

[Coloring Rule Name: UDP]//着色标记的协议

[Coloring Rule String: udp]//着色规则显示的字符串

Ethernet II, Src: (我的网关MAC地址), Dst: LcfcHefe_c2::c2 (e8:6a::c2::c2)

Destination: LcfcHefe_c2::c2 (e8:6a::c2::c2)

Address: LcfcHefe_c2::c2 (e8:6a::c2::c2)

.... ... .... .... .... .... = LG bit: Globally unique address (factory default)

.... ... .... .... .... .... = IG bit: Individual address (unicast)

Source: (我的网关MAC地址) Address: (我的网关MAC地址) .... ... .... .... .... .... = LG bit: Globally unique address (factory default)

.... ... .... .... .... .... = IG bit: Individual address (unicast)

Type: IPv4 (0x0800)

Internet Protocol Version , Src: 223.166.151.88, Dst: 192.168.31.97

.... = Version:

.... = Header Length: bytes ()

Differentiated Services Field: 0x00 (DSCP: CS0, ECN: Not-ECT)

.. = Differentiated Services Codepoint: Default ()

.... .. = Explicit Congestion Notification: Not ECN-Capable Transport ()

Total Length:

Identification: 0x8fa2 ()

Flags: 0x4000, Don't fragment

... .... .... .... = Reserved bit: Not set

... .... .... .... = Don't fragment: Set

... .... .... .... = More fragments: Not set

... = Fragment offset:

Time to live:

Protocol: UDP ()

Header checksum: 0x5faf [validation disabled]

[Header checksum status: Unverified]

Source: 223.166.151.88

Destination: 192.168.31.97

User Datagram Protocol, Src Port: , Dst Port: (目标IP)

Source Port: //源IP

Destination Port: (目标IP)//目标IP

Length: //长度

Checksum: 0xe51f [unverified]//和校验

[Checksum Status: Unverified]//和校验状态

[Stream index: ]

[Timestamps]

[Time since first frame: 3.969859000 seconds]

[Time since previous frame: 0.031141000 seconds]

OICQ - IM software, popular in China//因特网控制信息协议

Flag: Oicq packet (0x02)

Version: 0x3859//版本信息

Command: Heart Message ()

Sequence:

Data(OICQ Number,if sender is client): (QQ号)

Data:

[Expert Info (Warning/Undecoded): Trailing stray characters]

[Trailing stray characters]

[Severity level: Warning]

[Group: Undecoded]

七、实验体会、质疑和建议

实验感受:

初步步入网络原理学习,需要多查多看,多看别人的实验过程,我在刚使用Wireshark的时候大脑几乎一片空白,学会有条有理有序的查看信息很总要,对于信息需要敏感,比如在遇到OICQ协议时,一开始我并不知道时即时通讯协议,但我在报文信息中发现了我的QQ账号,由此推断OICQ为QQ使用的即时通讯协议。

疑问:

Epoch Time有何用处?

计算机网络原理实验_使用网络协议分析仪Wireshark的更多相关文章

- 计算机网络实验 Labexercise1-1 Protocol Layers(Wireshark抓包与协议分析实验)

计算机网络实验 Labexercise1-1 Protocol Layers(Wireshark抓包与协议分析实验) 前言:本博客包含Windows10下安装wget.Wireshark. 一些有用的 ...

- 20145208 实验五 Java网络编程

20145208 实验五 Java网络编程 实验内容 1.用书上的TCP代码,实现服务器与客户端. 2.客户端与服务器连接 3.客户端中输入明文,利用DES算法加密,DES的秘钥用RSA公钥密码中服务 ...

- 20145215实验五 Java网络编程及安全

20145215实验五 Java网络编程及安全 实验内容 掌握Socket程序的编写: 掌握密码技术的使用: 设计安全传输系统. 实验步骤 本次实验我的结对编程对象是20145208蔡野,我负责编写客 ...

- 20145220 实验五 Java网络编程

20145220 实验五 Java网络编程 实验内容 1.用书上的TCP代码,实现服务器与客户端. 2.客户端与服务器连接 3.客户端中输入明文,利用DES算法加密,DES的秘钥用RSA公钥密码中服务 ...

- 20155318 《Java程序设计》实验五 (网络编程与安全)实验报告

20155318 <Java程序设计>实验五 (网络编程与安全)实验报告 实验内容 了解计算机网络基础 掌握Java Socket编程 理解混合密码系统 掌握Java 密码技术相关API的 ...

- 20145301实验五 Java网络编程及安全

北京电子科技学院(BESTI)实验报告 课程:Java程序设计 班级:1453 指导教师:娄嘉鹏 实验日期:2016.05.06 18:30-21:30 实验名称:实验五 Java网络编程 实验内容 ...

- 2018-2019-2 20175227张雪莹《Java程序设计》实验五 《网络编程与安全》

2018-2019-2 20175227张雪莹<Java程序设计> 实验五 <网络编程与安全> 实验报告封面 课程:Java程序设计 班级:1752班 姓名:张雪莹 学号:20 ...

- 20175314 实验五 Java网络编程

20175314 实验五 Java网络编程 一.实验报告封面 课程:Java程序设计 班级:1753班 姓名:薛勐 学号:20175314 指导教师:娄嘉鹏 实验日期:2018年5月31日 实验时间: ...

- 20145213《Java程序设计》实验五Java网络编程及安全

20145213<Java程序设计>实验五Java网络编程及安全 实验内容 1.掌握Socket程序的编写. 2.掌握密码技术的使用. 3.设计安全传输系统. 实验预期 1.客户端与服务器 ...

随机推荐

- 4)date中的Ymd格式问题

以下是详细的参数: format 字符 说明 返回值例子日 --- ---d 月份中的第几天,有前导零的 2 位数字 01 到 31D 星期中的第几天,文本表示,3 个字母 Mon 到 Sunj 月份 ...

- 关于MyBatis的运行原理(转载)

1.获取sqlSessionFactory对象: 解析文件的每一个信息保存在Configuration中,返回包含Configuration的DefaultSqlSessionFactory: 注意: ...

- 前端-bootstrap-长期维护

############### bootstrap简介 ################ Bootstrap是Twitter开源的基于HTML.CSS.JavaScript的前端框架. ...

- 吴裕雄--天生自然HTML学习笔记:HTML 布局

网页布局对改善网站的外观非常重要. 请慎重设计您的网页布局. <!DOCTYPE html> <html> <head> <meta charset=&qu ...

- 吴裕雄--天生自然python编程:实例(1)

str = "www.runoob.com" print(str.upper()) # 把所有字符中的小写字母转换成大写字母 print(str.lower()) # 把所有字符中 ...

- 杂谈php之什么是cgi,fastcgi,fpm,cli,mod

杂谈PHP极少关注的问题 本话题来自于我使用PHP进行网页爬虫的一次经历.对于一个web开发者来说,PHP解释器本身却知之甚小,实在是惭愧呐! 首先这个话题要从几个提问开始. PHP是什么? 外文名: ...

- nodejs+vue.js+webpack

前端: nodejs+vue.js+webpack 后台:ssb(Spring+SpringMVC + mybatis-plus) 开发工具:idea 一.前提 1.安装nodejs 2.安装完nod ...

- ES6-Set与Map数据结构

Set 实例的属性和方法 Set类似与数组,但是成员值唯一没有重复! let arr = [3, 5, 2, 2, 5, 5]; let unique = [...new Set(arr)]; // ...

- python标准库-builtin 模块之compile,execfile

eval函数仅仅允许执行简单的表达式.对于更大的代码块时,使用compile和exec函数. 例子:使用 compile函数验证语法 NAME = "script.py" BODY ...

- mysql视图、事务、触发器、索引

视图 什么是视图 ? 一个查询语句的结果是一张虚拟表,将这种虚拟表保存下来,它就变成了一个视图. 为什么要用视图? 当频繁需要用到多张表的连表结果,你就可以事先生成好视图,之后直接调用即可,避免了反复 ...