20165101刘天野 2018-2019-2《网络对抗技术》第1周 Kali的安装

20165101刘天野 2018-2019-2《网络对抗技术》第1周 Kali的安装

一、实验要求

Kali下载 安装 网络 共享 软件源

二、实验步骤

1.下载

从Kali官网中下载相应的安装包,由于我的系统时64位的,所以我选择了该安装包进行下载

注意:Light版本为轻量级版本的Kali,不推荐安装;Mate、Kde、Xfce、E17、Lxde等版本是不同的桌面环境,会给用户更多的体验选择,可以视自身情况安装。

2.安装

(1)安装VMware虚拟机环境

由于大二选修了娄老师的《Java程序设计》,用到了VMware软件所以现在可以直接使用。VMware官网下载地址

(2)安装Kali虚拟机

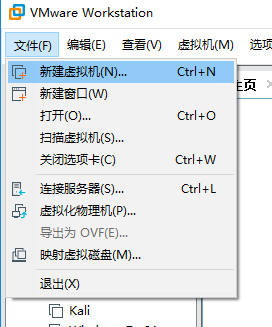

打开VMware>文件>新建虚拟机

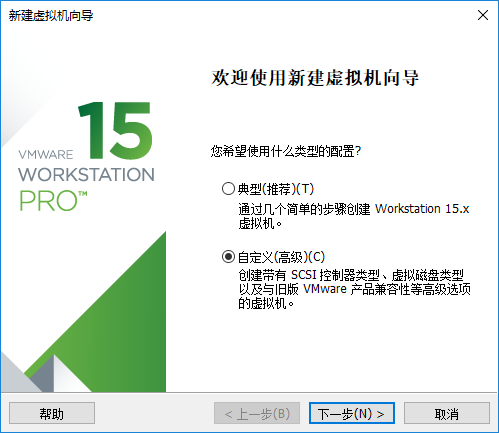

选择自定义,点击下一步

这里选择系统镜像

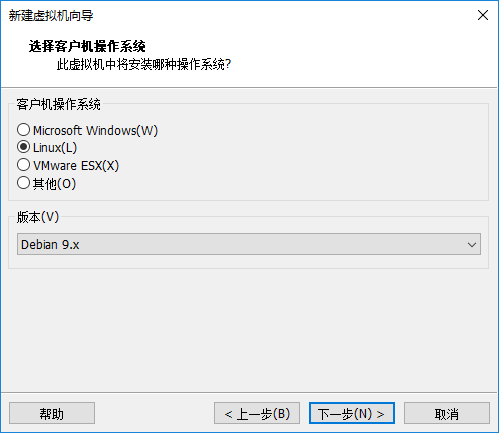

选择linux,版本里找不到Kali,可以选择Ubuntu和Debian均可

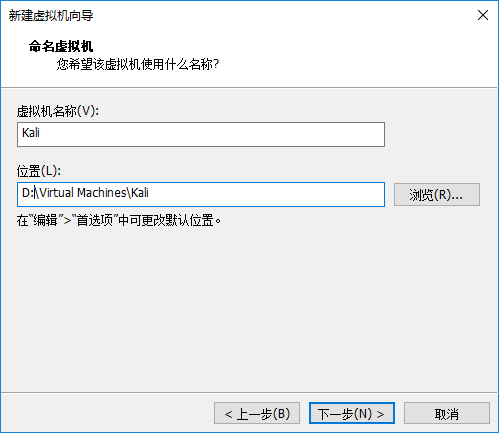

虚拟机名称就改成Kali(自定义),安装位置任意

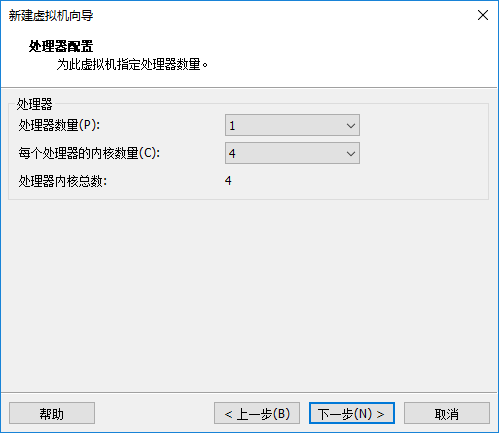

之后是对虚拟机的基本配置进行设置,可根据自身情况而定

一直点击下一步即可

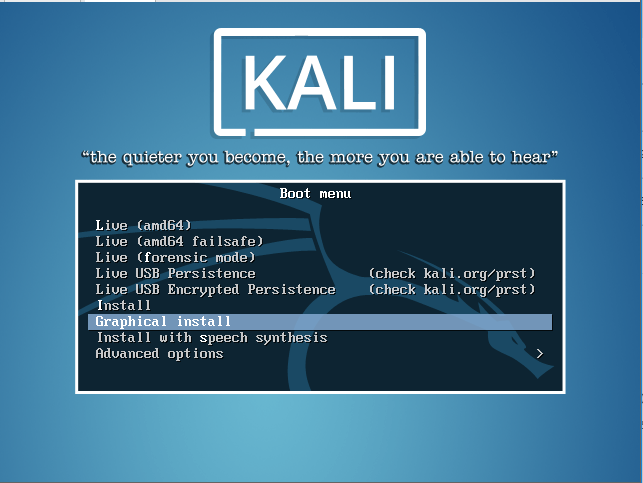

选择Graphical install

语言选择中文简体

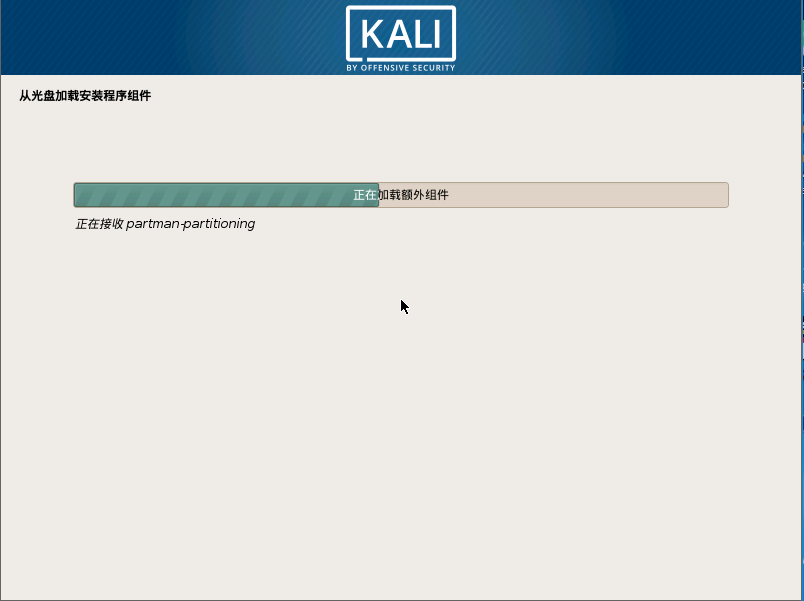

接着是一系列自动操作

到这一步选择主机名,自定义就行了

域名直接跳过,回车

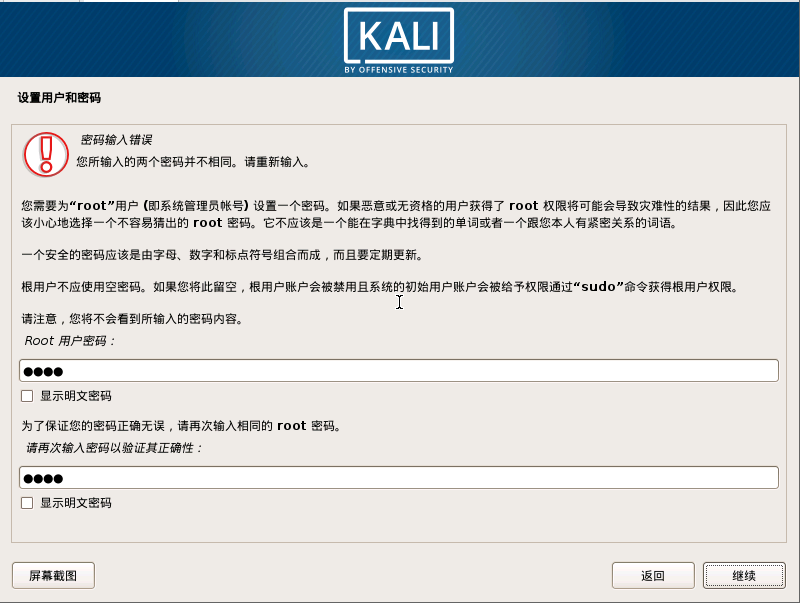

设置密码,和Windows一样,就是开机密码,一定要记住,不然会很麻烦。然后接下来全部按照下图操作。

然后它会自动安装系统。

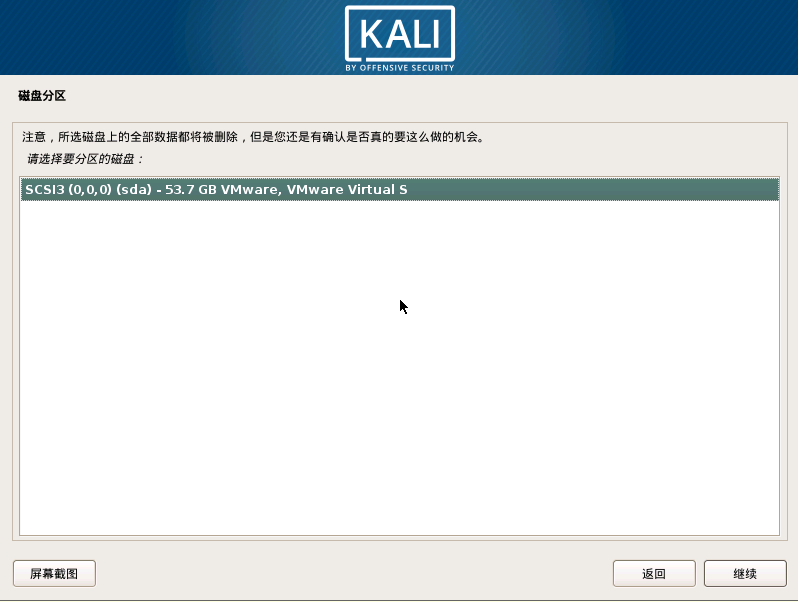

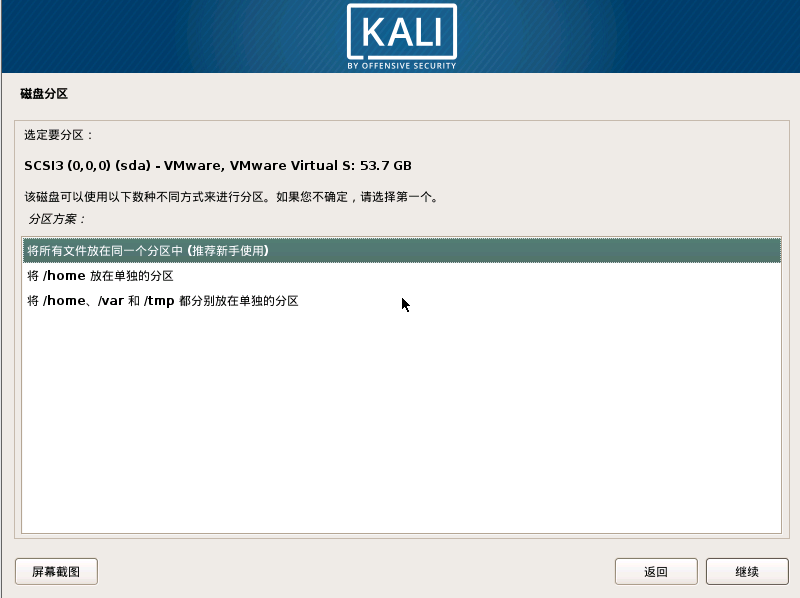

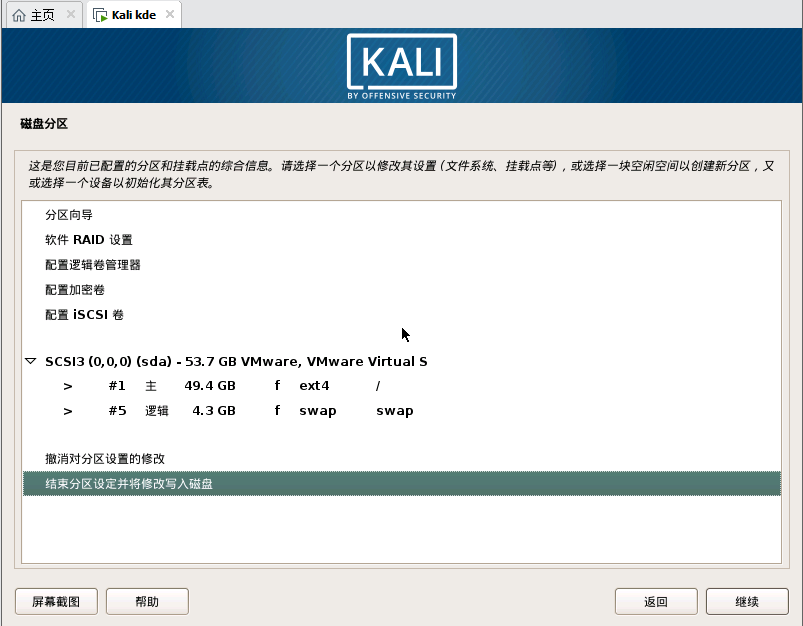

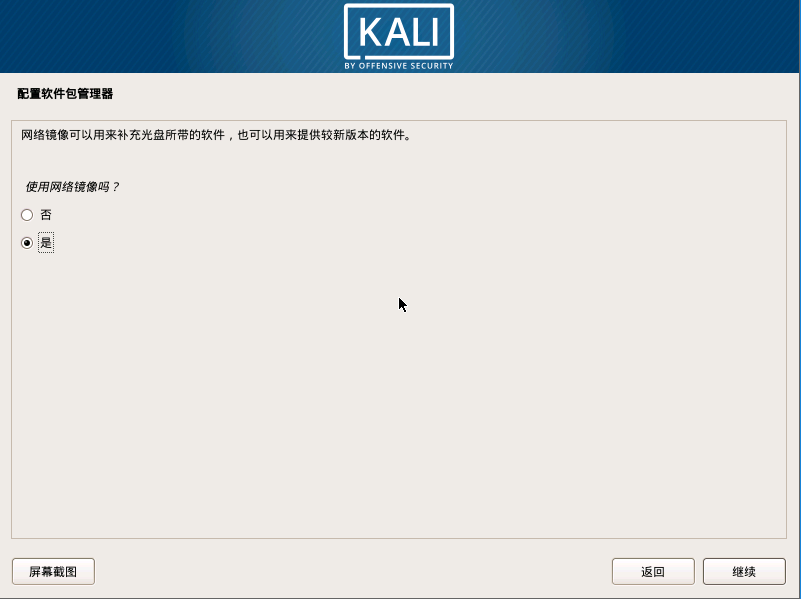

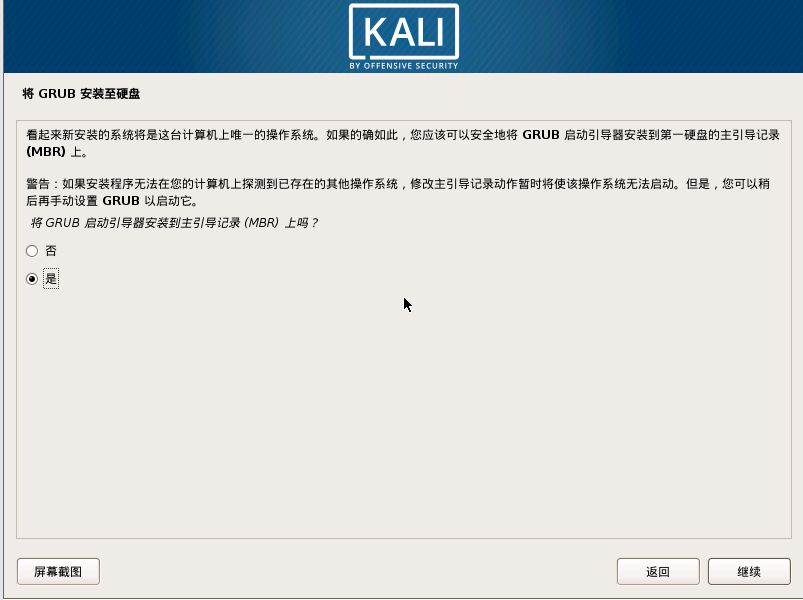

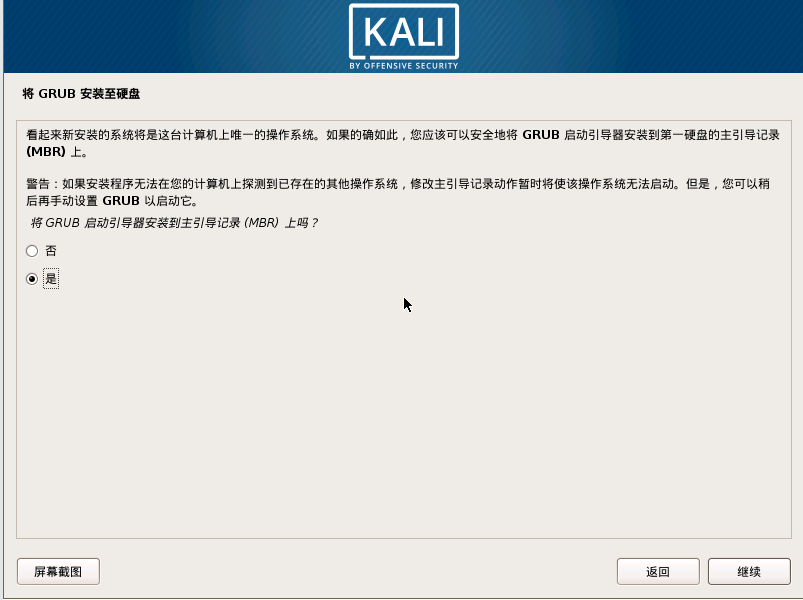

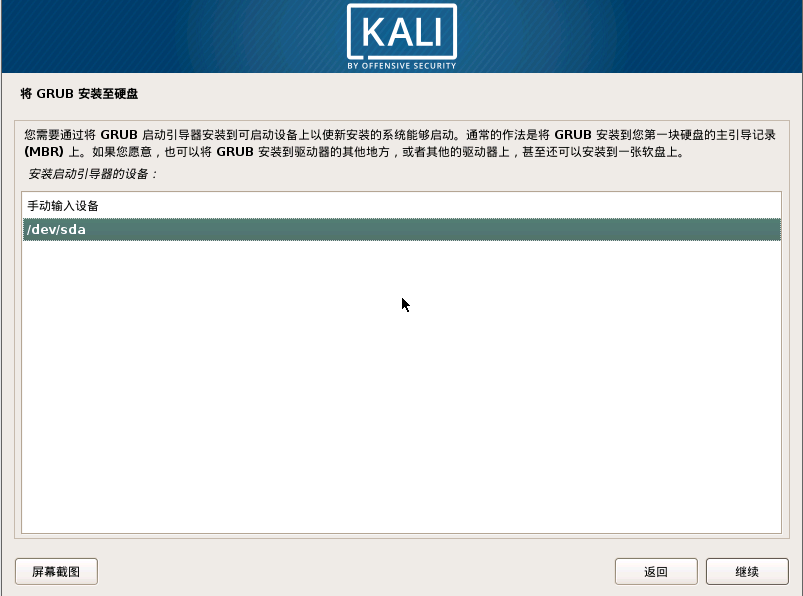

下一步如图所示选择这个

然后等待系统安装完毕重启就行了。

3.网络

由于本机已经连入无线网络,所以虚拟机也已自动连入该网络,该步骤可省略

4.共享

选择上方的虚拟机在下拉菜单中找到相应的设置标签,进入设置界面,选择选项中的共享文件夹,在左侧的文件夹中添加相应的文件夹,并设置相应的权限。

然后进入终端输入指令cd /mnt/hgfs 进入hgfs文件中接着输入指令ls 查看hgfs中的目录信息,即可发现显示的为刚才设置的共享文件夹的名称。

5.软件源

打开火狐浏览器搜索相应的kali更新源文件,选择一个更新源

在终端中输入指令:

sudo leafpad /etc/apt/sources.list

进入sources.list编辑界面,在该界面上复制刚才选择的更新源后保存并关闭该界面

回到终端界面中继续输入指令:apt-get update即可完成更新

20165101刘天野 2018-2019-2《网络对抗技术》第1周 Kali的安装的更多相关文章

- 2019-2020-2 20175121杨波《网络对抗技术》第一周kali的安装

2019-2020-2 20175121杨波<网络对抗技术>第一周kali的安装 标签 : Linux 一.下载安装kali 1.下载kali 下载链接 打开链接进入官网后,点击Torre ...

- 20165210 《网络对抗技术》week1 exp0 kali安装与配置

20165210 <网络对抗技术>week1 exp0 kali安装与配置 1. 安装过程: 从kali官网上下载如下图所示: 下载完成后打开VMware 点击创建新的虚拟机 弹出新虚拟机 ...

- 20165314《网络对抗技术》week1 Exp0 Kali安装

系统安装.网络配置 我的Kali安装是按照https://baijiahao.baidu.com/s?id=1610754152224855428&wfr=spider&for=pc进 ...

- 20165337《网络对抗技术》week1 Exp0 Kali安装

1.下载kali kali官网:https://www.kali.org 在官网中下载,并且在VMvare里打开 2.修改视图 进去之后虚拟机界面很小,需要修改视图来调整 3.网络设置 4.文件夹共享 ...

- 20165220《网络对抗技术》week1 Exp0 Kali安装

下载地址: 地址:https://www.kali.org/downloads/ 安装: 登录 配置网络: 共享文件夹设置: 安装软件: 输入apt-get install ibus ibus-pin ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp5 MSF基础应用

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp5 MSF基础应用 1. 实践内容 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp4 恶意代码分析

20165101刘天野 2018-2019-2<网络对抗技术>Exp4 恶意代码分析 1. 实践目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp3 免杀原理与实践

20165101刘天野 2018-2019-2<网络对抗技术>Exp3 免杀原理与实践 1. 实践内容 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp1 逆向与Bof基础

20165101刘天野 2018-2019-2<网络对抗技术>Exp1 逆向与Bof基础 1. 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执 ...

随机推荐

- centos php 版本升级 至5.3 wordpress3.7

今天换了主机,wordpress居然出现下面的错误: 您的服务器现在运行的PHP版本为5.1.6,但WordPress 3.7要求的最低版本为5.2.4. http://www.webtatic.co ...

- VC++ Debug显示指针所指的array内容

If you expand a pointer and you only get a single item, just add ",n" to the entry in the ...

- 常用的tagVARIANT结构【整理】

VARIANT数据结构包含两个域(如果不考虑保留的域).vt域描述了第二个域的数据类型.为了使多种类型能够在第二个域中出现,我们定义了一个联合结构.所以,第二个域的名称随着vt域中输入值的不同而改变. ...

- jQuery的validate验证插件使用方法

(1)默认校验规则(1)required:true 必输字段(2)remote:"check.php" 使用ajax方法调用check.php验证输入值(3)email:true ...

- poj1699(状态压缩dp)

可能没有完全读懂题意. 个人觉得 acca aa 答案应该是4. 然后就是dp了..这题数据量小很多方法都可以,数据也水暴力据说都能过.. 还有就是我竟然没有用扩展kmp优化下... 太无耻了,我是因 ...

- 爬虫入门【11】Pyspider框架入门—使用HTML和CSS选择器下载小说

开始之前 首先我们要安装好pyspider,可以参考上一篇文章. 从一个web页面抓取信息的过程包括: 1.找到页面上包含的URL信息,这个url包含我们想要的信息 2.通过HTTP来获取页面内容 3 ...

- monggodb 模糊查询

MongoDB的模糊查询其实很简单: 11.LIKE模糊查询userName包含A字母的数据(%A%) SQL:SELECT * FROM UserInfo WHERE user ...

- 实践中需要了解的cpu特性

目录 分段机制 特权级检查 GDT和LDT 堆栈切换 分页机制 中断 分段机制 实模式中cs是一个实实在在的段首地址,ip为cs所指向段的偏移,所以cs<<4+ip是当前cpu执行的指令. ...

- 第15章—数据库连接池(DBCP2)

spring boot 系列学习记录:http://www.cnblogs.com/jinxiaohang/p/8111057.html 码云源码地址:https://gitee.com/jinxia ...

- elastic search使用

elastic使用 使用python时注意保持一个好习惯:不要使用类似str.type这样的变量名,很容易引发错误: https://blog.csdn.net/lifelegendc/article ...