Vulnhub 靶场 BEELZEBUB: 1

Vulnhub 靶场 BEELZEBUB: 1

前期准备

靶机地址:https://www.vulnhub.com/entry/beelzebub-1,742/

kali攻击机ip:192.168.147.190

靶机ip:192.168.147.198

一、信息收集

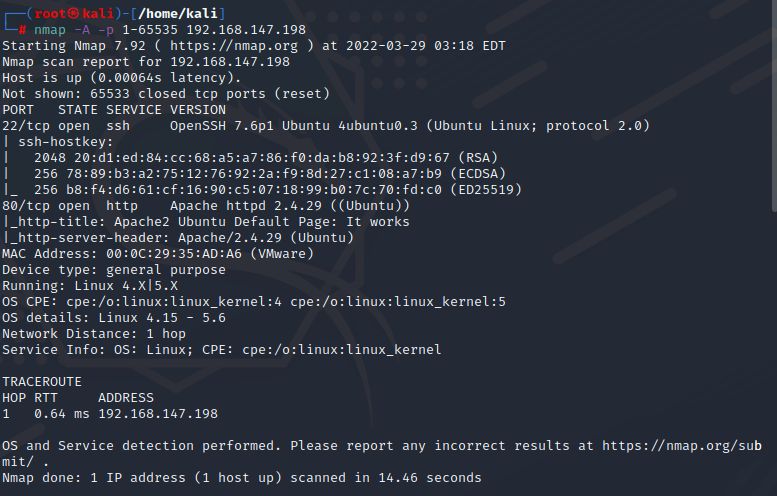

1、nmap扫描存活服务器。

开放80和22端口。

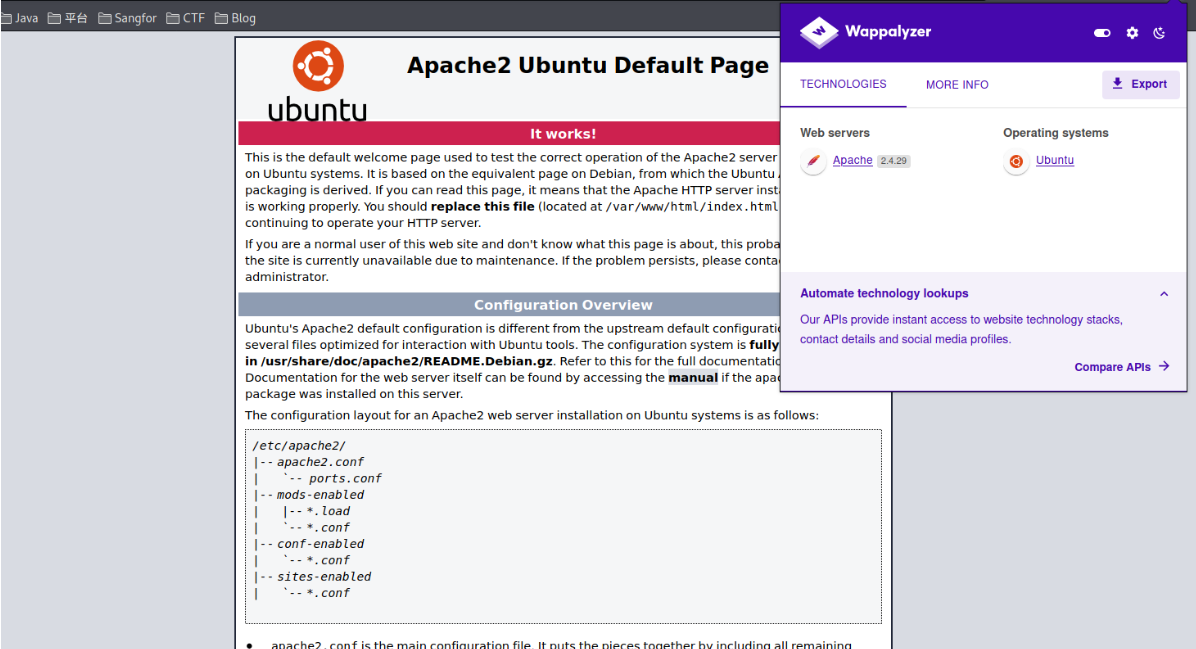

2、80端口。

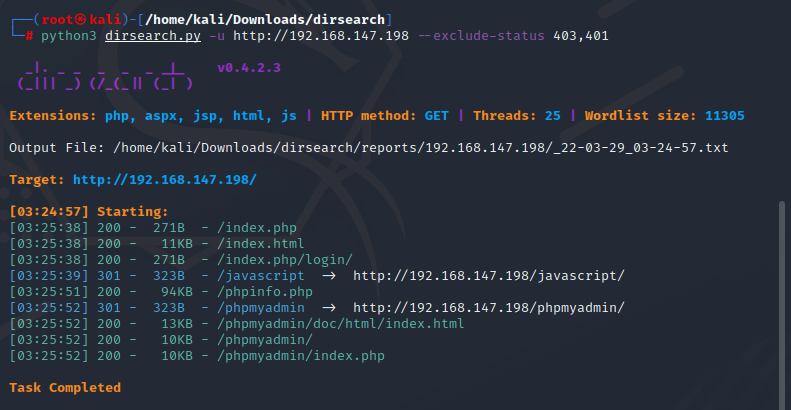

扫描目录:

挨个访问一下

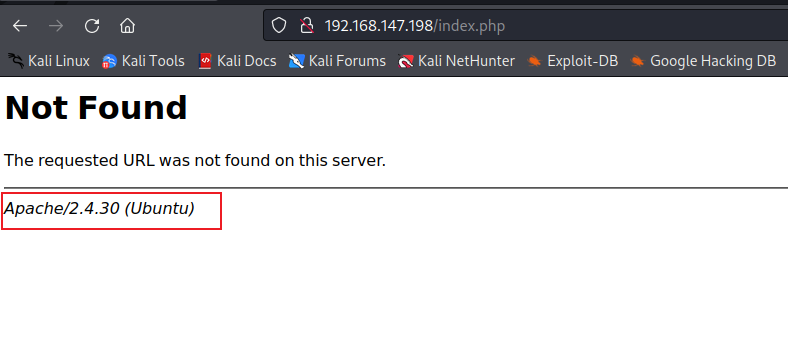

发现页面爆出来Apach的版本和nmap扫出来的有点不一样,那index.php应该是自己写的页面,查看页面源代码:

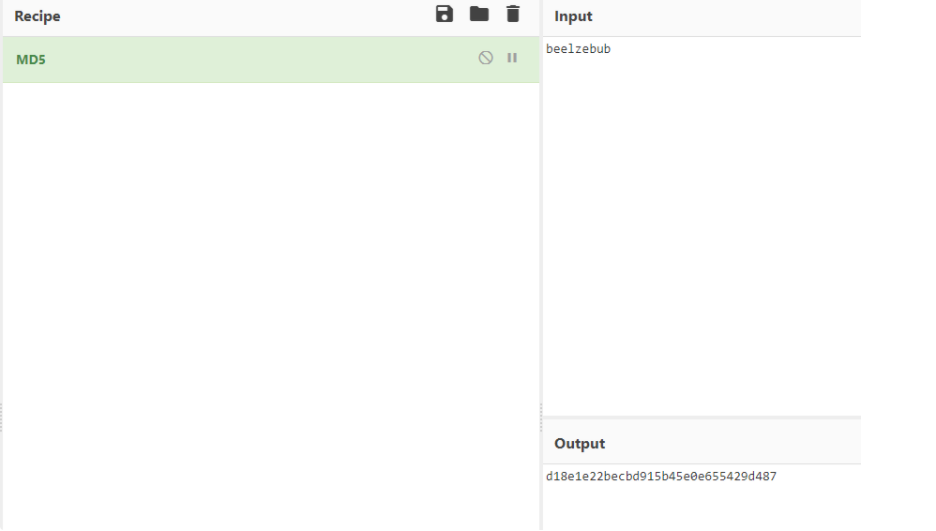

提示md5值。

试了试以用户名 Beelzebub 登录 SSH 服务器,发现不行,后来发现可能是目录,访问后发现转到了 192.168.1.6

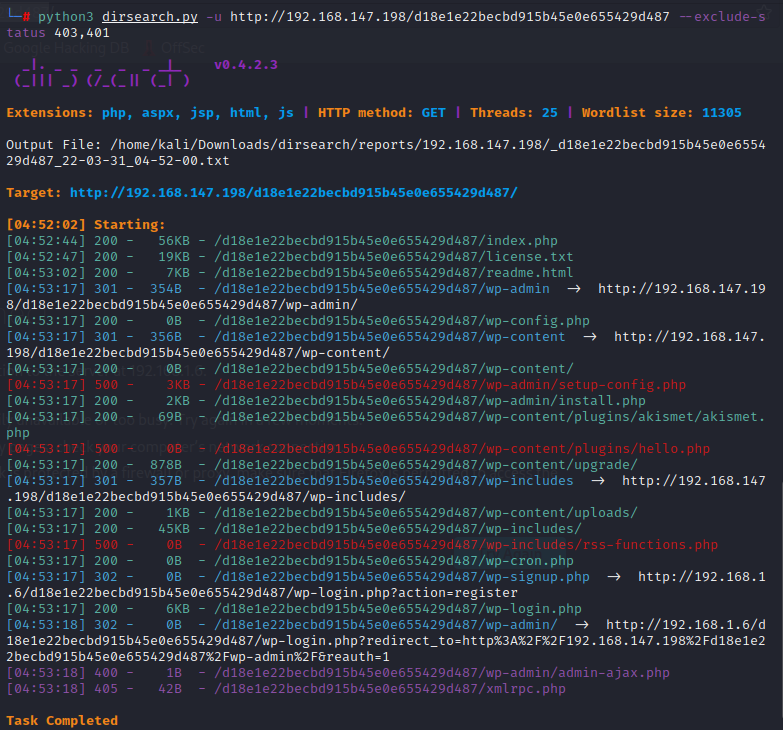

加上md5的值扫描目录。

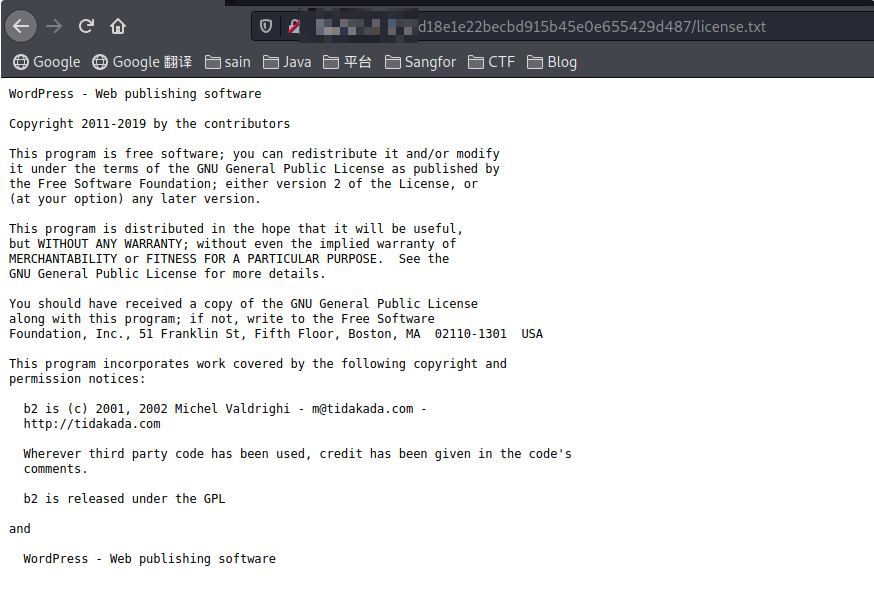

发现 WordPress CMS 的目录

二、信息利用

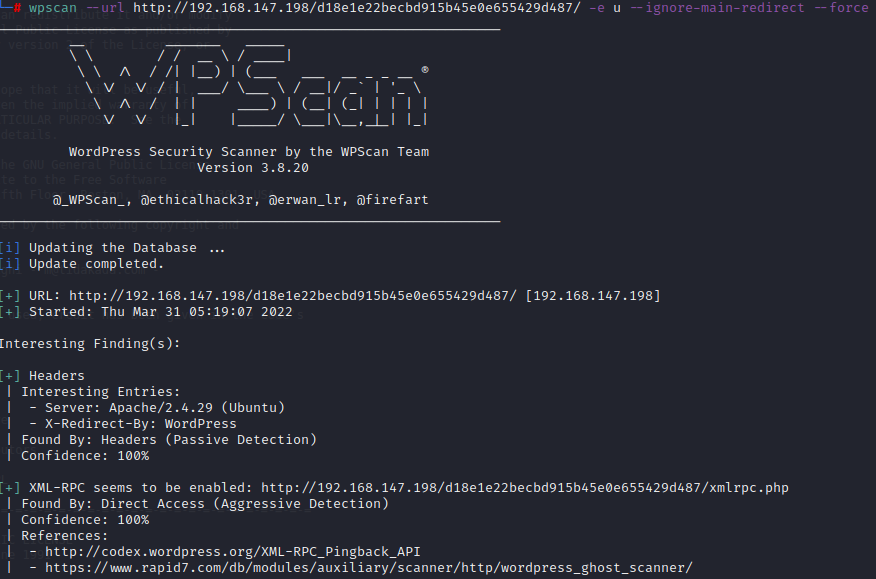

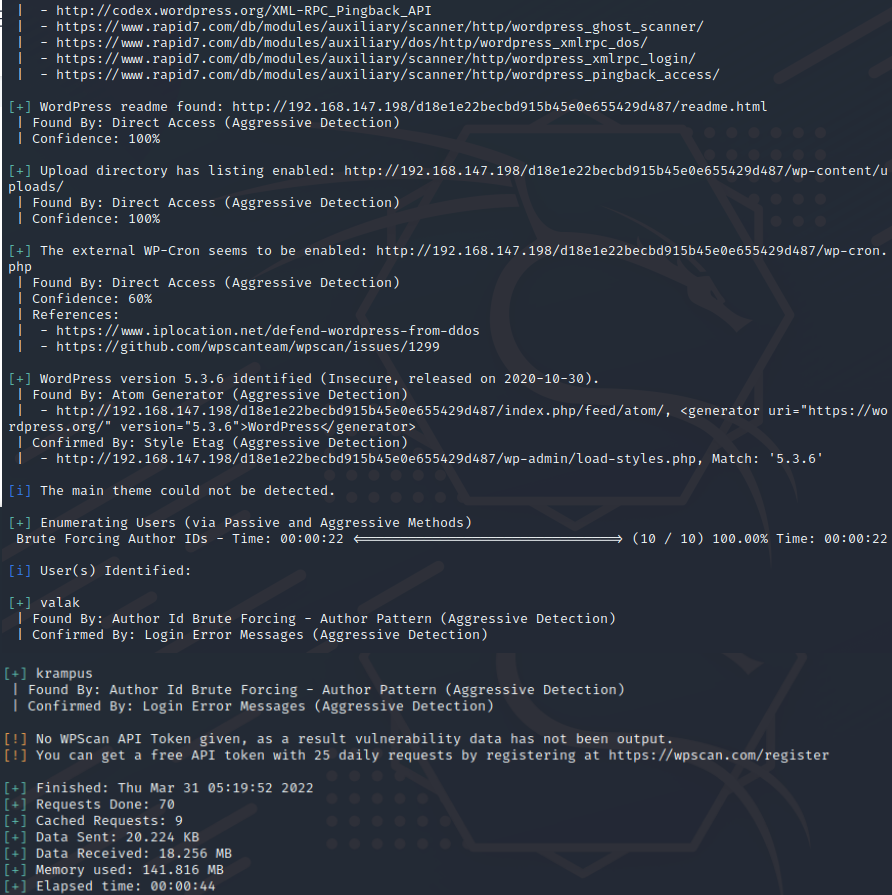

用wpscan扫一下。

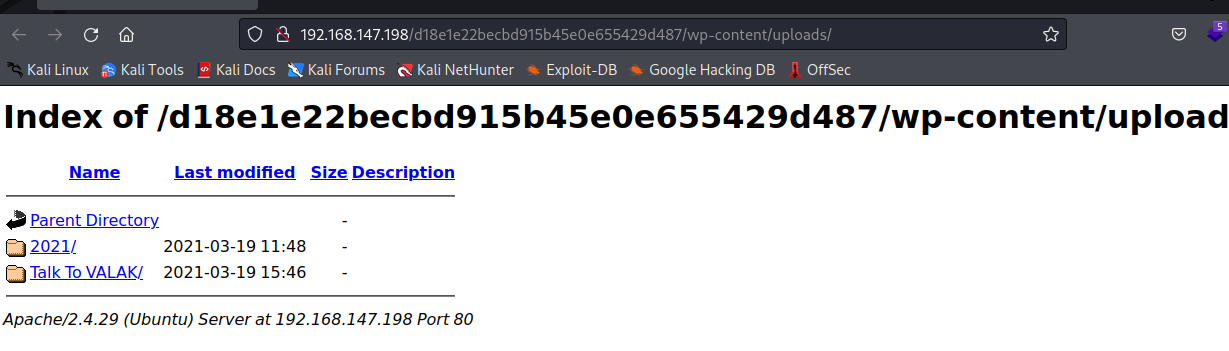

扫出了两个用户 krampus 和 valak,还发现了一个上传文件的路径:

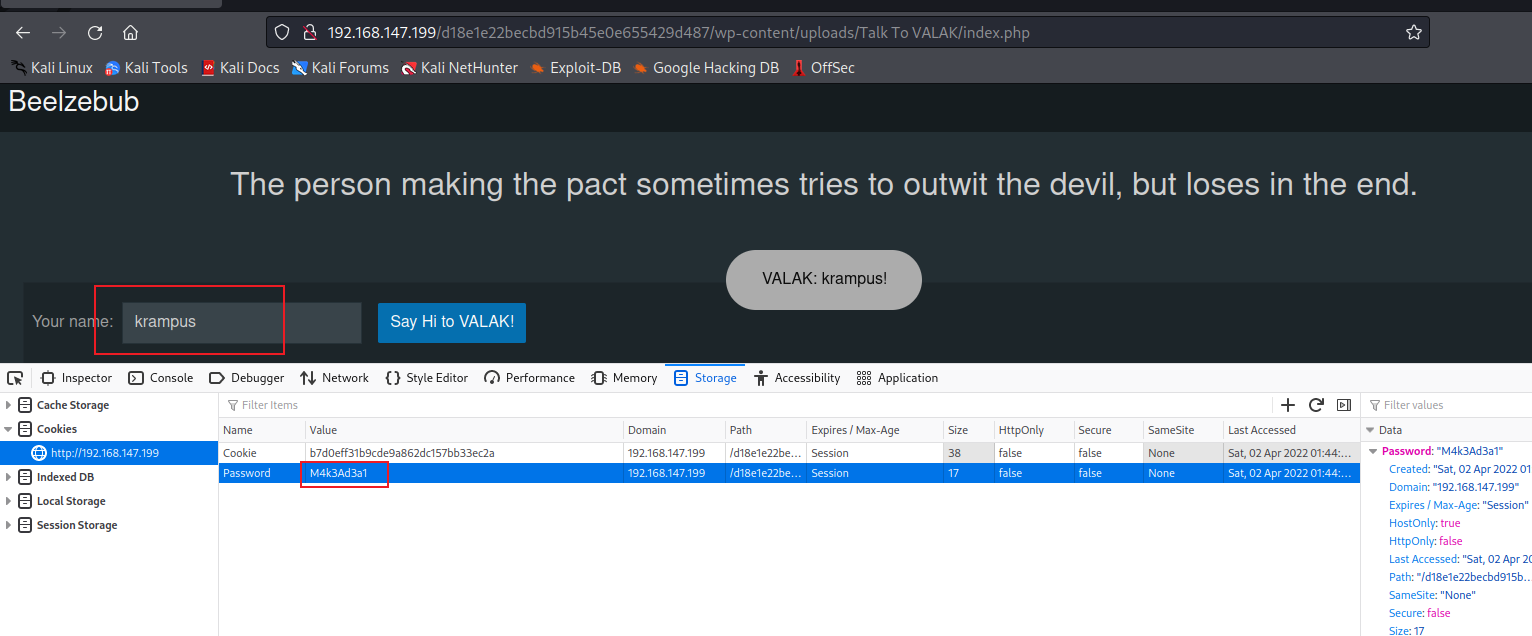

Talk To VALAK 界面:

查看了一下页面,发现cookie里有个密码:

password=M4k3Ad3a1

试试ssh登录:

三、提权

发现krampus用户能登录进去,sudo -l 需要密码,刚刚的密码不对,查看一下系统内的文件

发现有历史命令,cat查看一下历史命令。发现下载过一个文件并且编译过,下载下这个文件看看:

我们下载看看。

发现是个提权的漏洞利用,下载到靶机试试。

提权成功。

Vulnhub 靶场 BEELZEBUB: 1的更多相关文章

- vulnhub靶场之Beelzebub

准备: 攻击机:虚拟机kali.本机win10. 靶机:Beelzebub: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

随机推荐

- unity通过隐藏layer隐藏组件

设置组件layer 修改组件layer为需要隐藏的layer 隐藏组件 修改layer为隐藏状态 CenterCam.GetComponent<Camera>().cullingMask ...

- mogdb的一主两备

# 一.环境准备 |节点类别|主机名|IP||-|-|-||主节点|mogdb1 |192.168.3.68||备节点1|mogdb2 |192.168.3.69||备节点2|mogdb3|192.1 ...

- 域名_服务器_IP之间的关系

目的: 近期在搞A服务器和云服务器,以及正式环境的B服务器的时候,多次搞不清楚域名,IP的关系. 现在理解看来: IP 分为内网和外网的,以A为例,A是内网的IP,然后申请下来的外网IP是B(还真忘了 ...

- 四种语言刷算法之47. 全排列 II

47. 全排列 II 1.C /** * Return an array of arrays of size *returnSize. * The sizes of the arrays are re ...

- 基于TDSQL-C对OOM问题进行优化

OOM是实例使用内存超过实例规格内存上限导致进程被kill,实例存在秒级的不可用.MySQL的内存管理比较复杂,内存监控需要开启performance schema查询(默认关闭),会带来额外的内存消 ...

- Markdown格式文档图片设置居右

在Typora中设置图片居右 <p><img src="[图片路径]" align="right" /></p> left ...

- Linux软件安装与进程管理

Linux软件安装与进程管理 1.软件包分类 首先呢,在学习rpm与yum命令之前,我想先给大家介绍一下Linux软件包的分类,也就是我们常说的安装包,window的软件包是.exe结尾文件,也就是应 ...

- 拼多多anti-content核心算法完全解密+修复

今天偶然看到拼多多的ant-content好奇就搞了下. 解密方法和代码 代码是用ast来解密的.利用babel处理,解密一部分+手动修复代码. AST相关的教程和文档 https://steaken ...

- react项目打包后点击index.html页面出现空白

当本地打包后的文件,直接通过文件路径访问,出现空白或者,提示打包后的build内的js,css文件路径错误,有以下两种方式 方式一(无网络限制的情况下使用): 1.全局安装serve启动本地服务: n ...

- Minio客户端工具mc

简介:mc(Minio Client)是Minio提供访问和操作服务端的客户端工具,有Windows和Linux两个平台版本. 一.安装(基于Linux) 1. mc下载:wget https://d ...