20145324王嘉澜《网络对抗技术》MSF基础应用

实践目标

•掌握metasploit的基本应用方式

•掌握常用的三种攻击方式的思路。

实验要求

•一个主动攻击,如ms08_067

•一个针对浏览器的攻击,如ms11_050

•一个针对客户端的攻击,如Adobe

•成功应用任何一个辅助模块

实验问答

•用自己的话解释什么是exploit,payload,encode.

①exploit:可以把做好的数据传输到靶机

②payload: 把shellcode包装成一个可执行的文件

③encode:将文件进行编码,改变其的特点,然后免杀

实验总结与体会

我只能说实验步骤不多,但是同时开两台虚拟机,呵呵,反正我的电脑瘫了,用的同学电脑做的,然后还不能截图,就用手机照的,心很累啊,实验克星

体会不多就是随时升级吧

实践过程记录

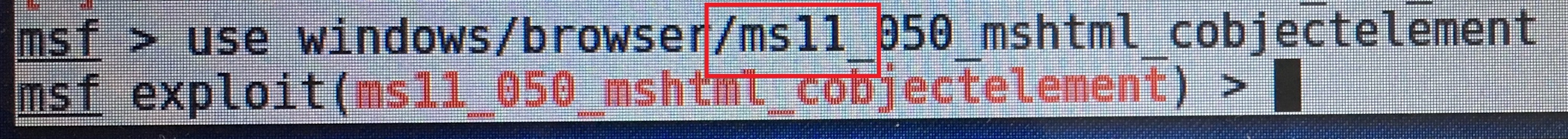

IE浏览器渗透攻击之MS11050安全漏洞

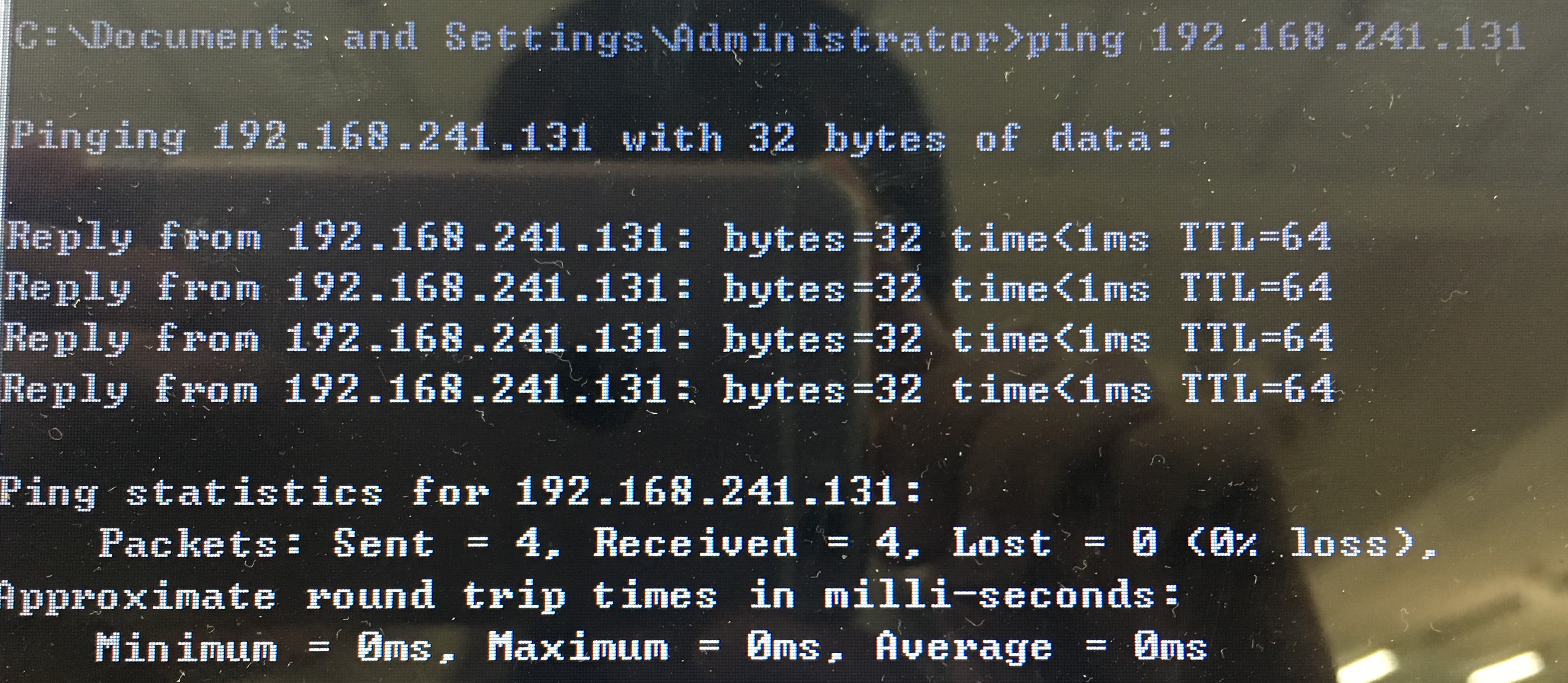

•将虚拟机网络设置为为NAT模式,保证两台虚拟机相互间ping通

•在kali终端中开启msfconsole

•输入命令进入该漏洞模块

注意是11而不是ll,不要问我为什么知道

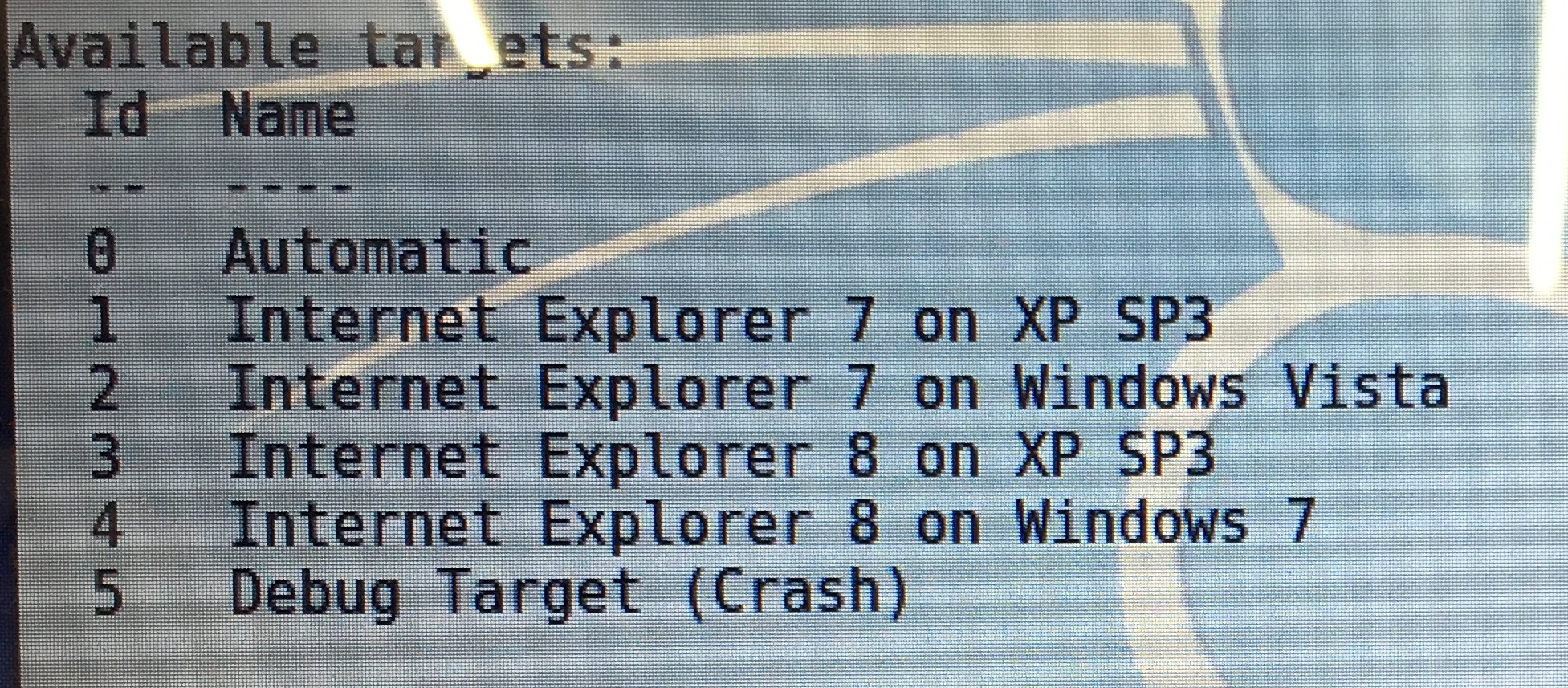

•查看信息

对应的targets

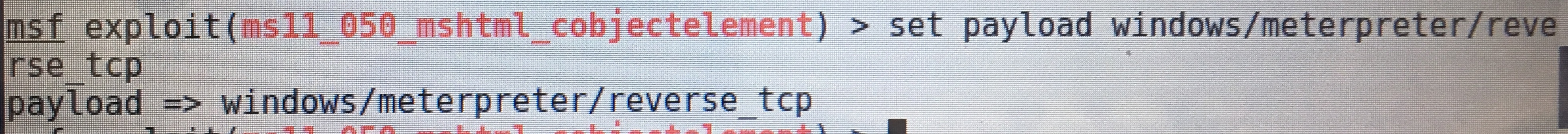

•设置对应的载荷

•查看需要设置的相关信息

•设置相关信息

•exploit可以看见有靶机需要访问的ip地址

•在靶机IE上输入网址

•在靶机上查看信息

•输入命令开始连接

•攻击成功,开始按键抓取

•获取shell

MS08_067漏洞渗透攻击实践

•将虚拟机网络设置为为NAT模式,保证两台虚拟机相互间ping通

•MS08_067远程漏洞攻击实践:Shell

•在kali终端中开启msfconsole

•输入命令,显示出找到的渗透模块

•输入命令,进入该漏洞模块的使用

•输入命令,显示出有效的攻击载荷

•使用命令显示出能被攻击的靶机的操作系统型号

•使用命令设置攻击有效载荷

•输入命令显示需要在攻击前设置的数据

•输入命令设置的数据

•输入命令,查看payload状态

•输入命令开始攻击,攻击成功

•在kali上执行ipconfig/all

•在win xp上执行ipconfig/all

•MS08_067远程漏洞攻击实践:meterpreter

•使用命令,进入ms08_067漏洞模块

•设置payload

•输入命令查看需要设置的ip地址

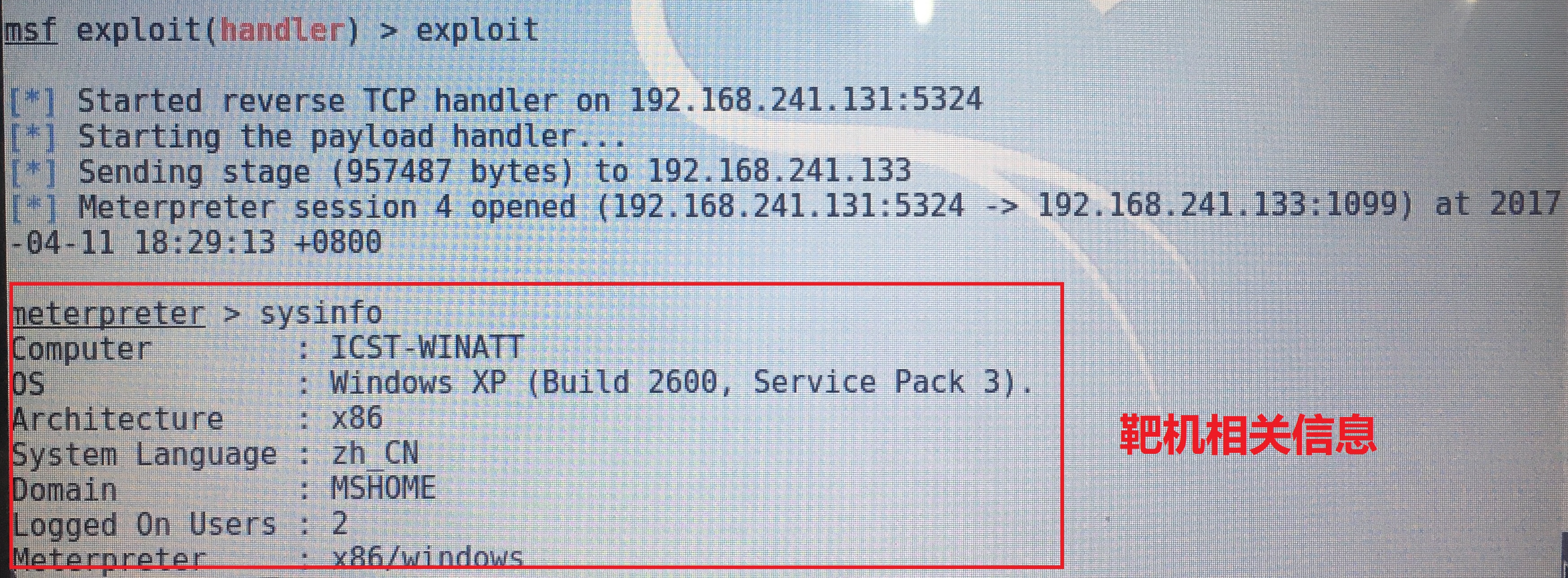

•输入命令开始攻击,攻击成功

•查看靶机地址

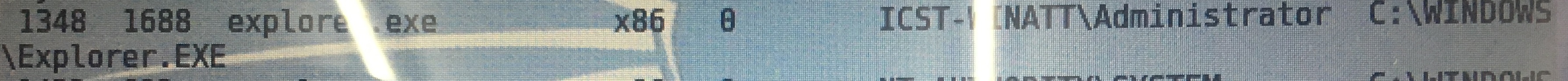

•查看进程

•meterpreter转shell

Adobe阅读器渗透攻击

•设置虚拟机网络为NAT模式,保证两台虚拟机可以ping通

•kali下打开显示隐藏文件

•在kali终端中开启msfconsole

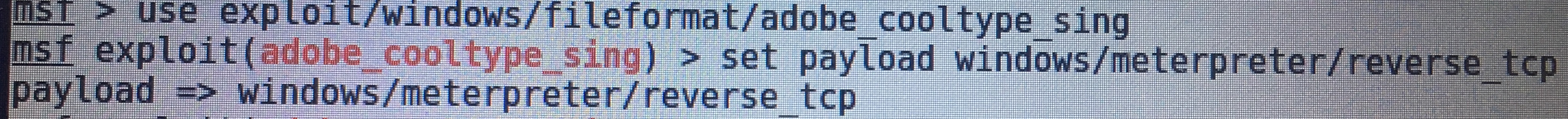

•输入命令,进入该漏洞模块的使用

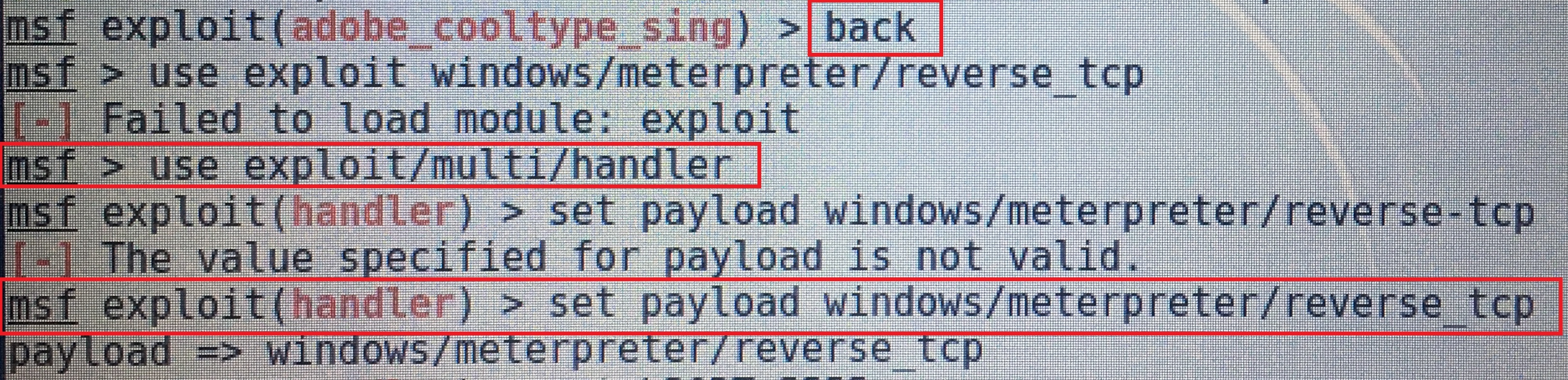

•使用命令设置攻击有效载荷

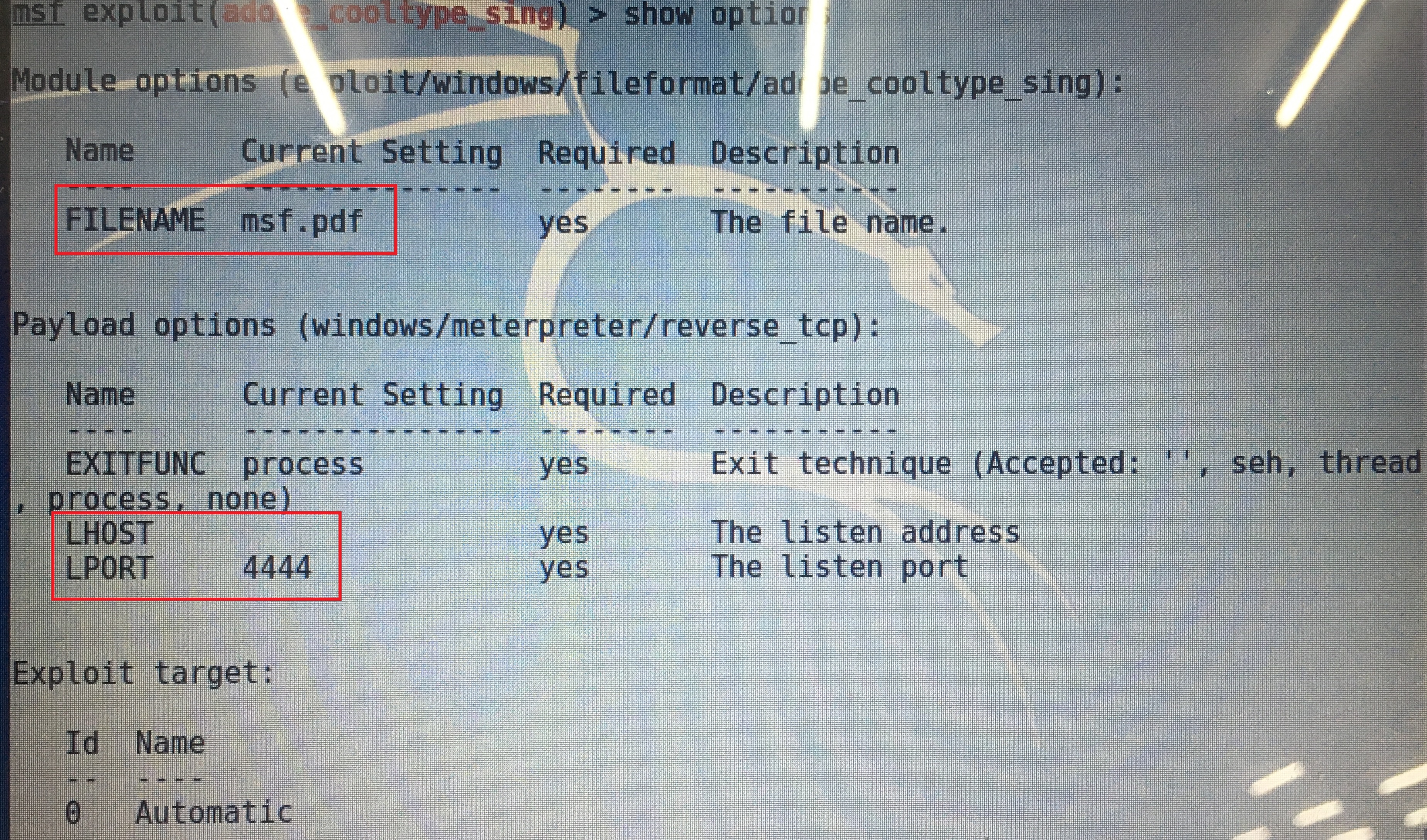

•输入命令显示需要在攻击前设置的数据

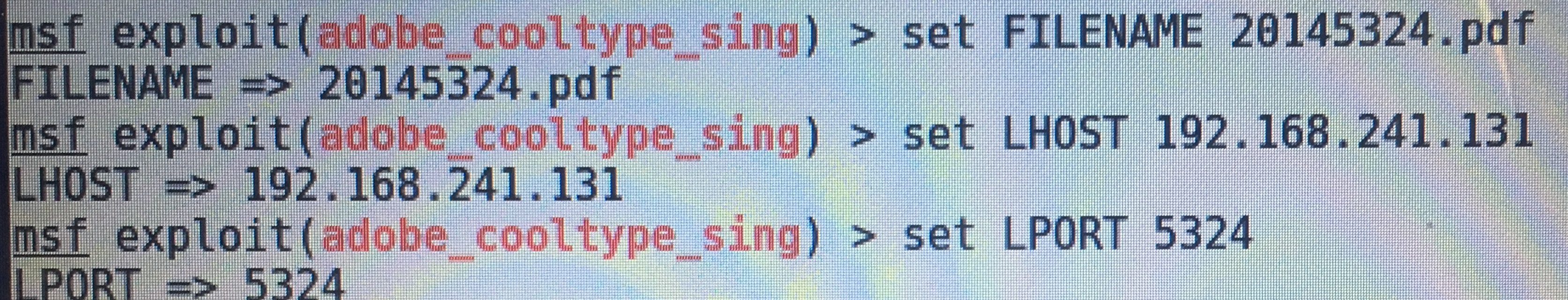

•输入命令设置

•使用命令查看是否设置成功

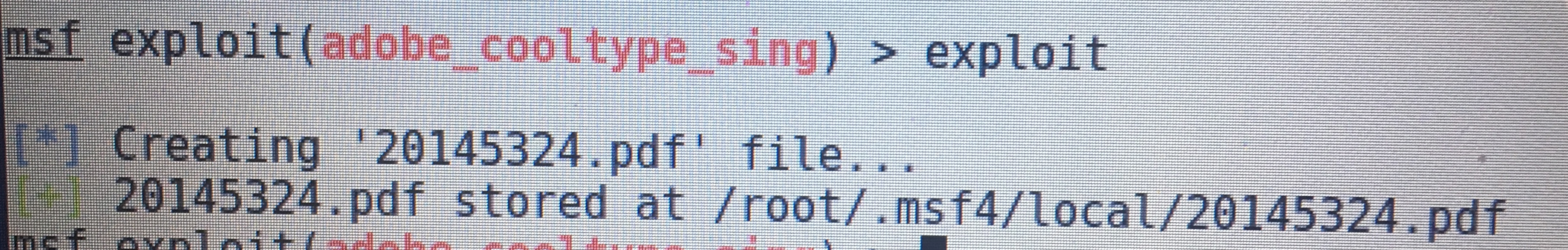

•输入命令,生成pdf文件,将pdf复制到靶机里

•将pdf复制到靶机里

•使用命令退出当前模块,并新建一个监听模块和一个反向连接

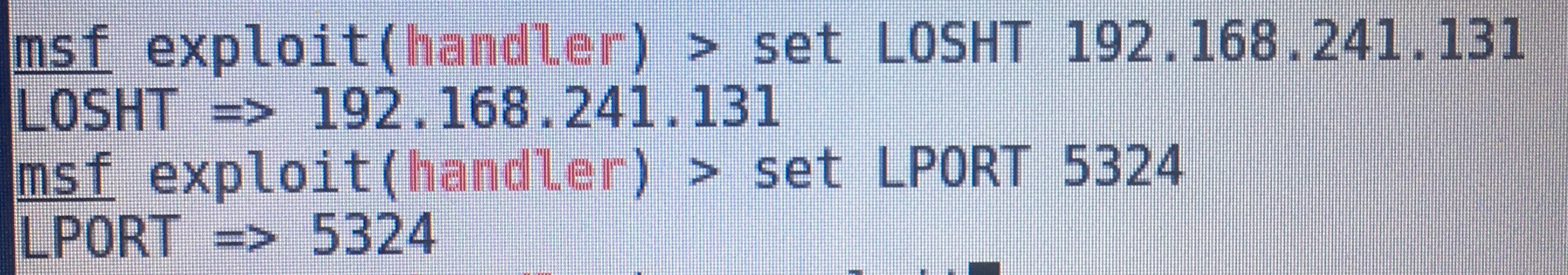

•输入命令将数据攻击模块里的数据设置为一样的

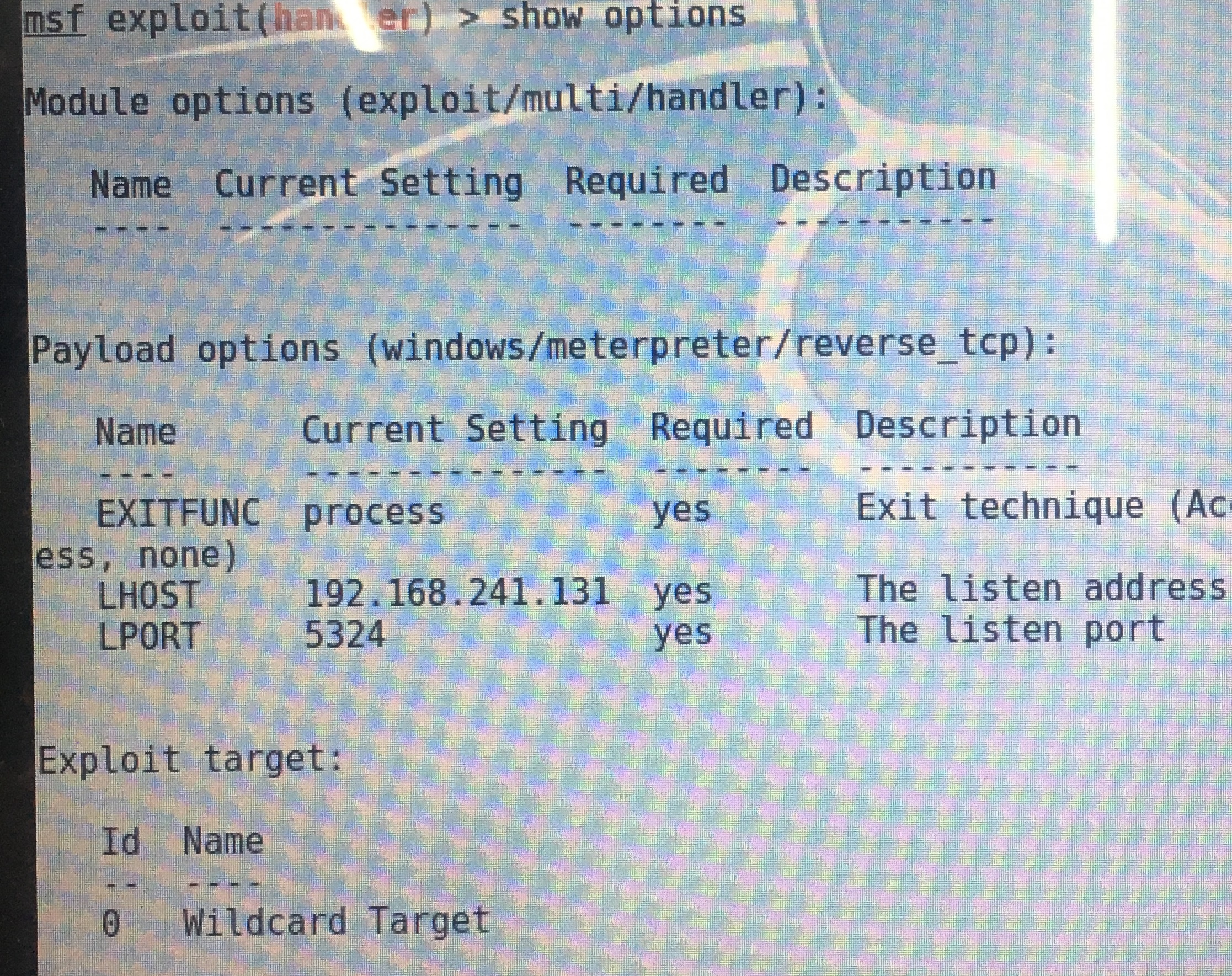

•使用命令查看是否设置成功

•使用命令exploit开始攻击,并在xp中打开pdf

•使用ps查看当前进程,找到explorer.exe的进程号

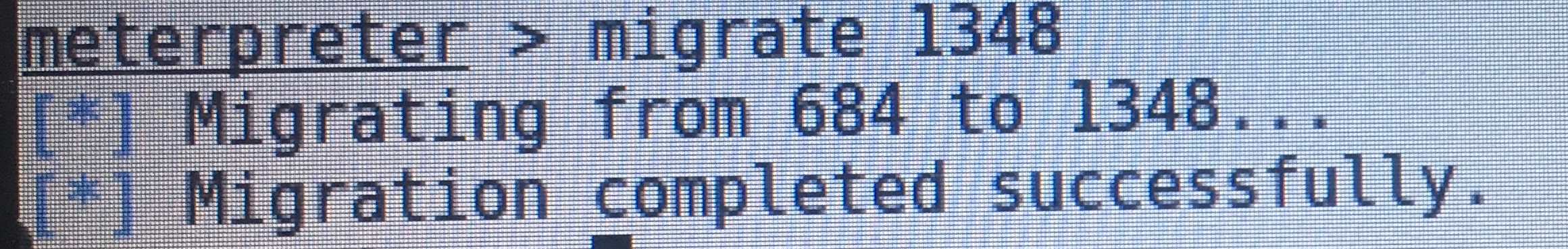

•使用命令将进程迁移到explorer.exe.

•输入命令,查看xp靶机信息

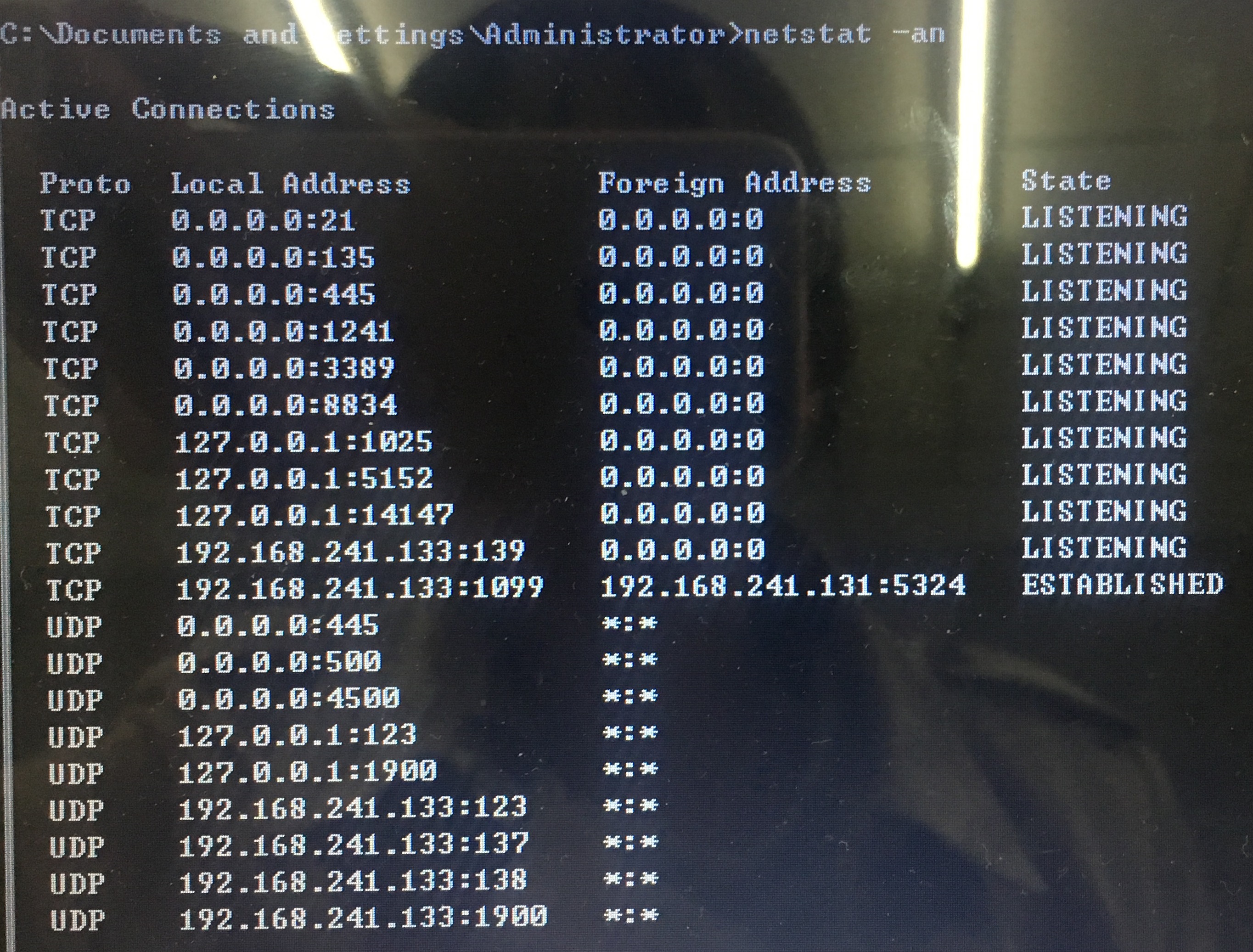

•在靶机中使用命令查看看本地tcp连接

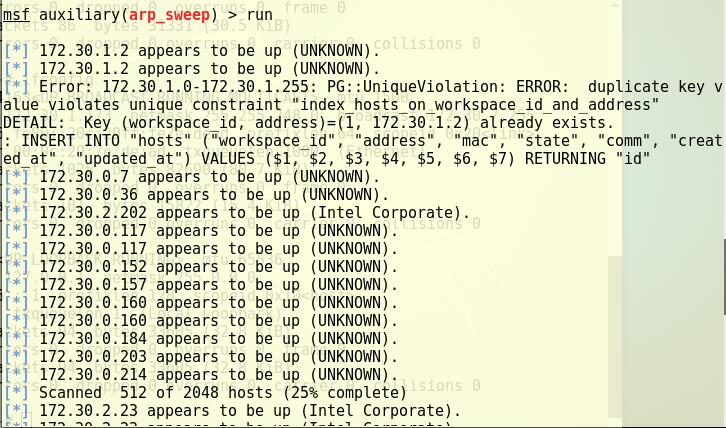

应用一个辅助模块

•将kali机的模式改为桥接模式,使他和主机ping通

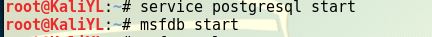

•先手动创建一个msf所需的数据库

•在kali终端中开启msfconsole

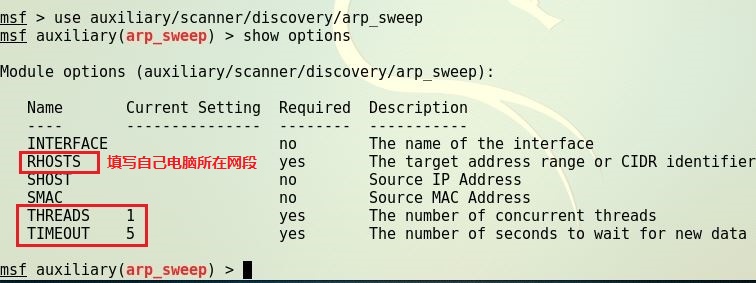

•输入命令进入模块

•查看需要设置的信息

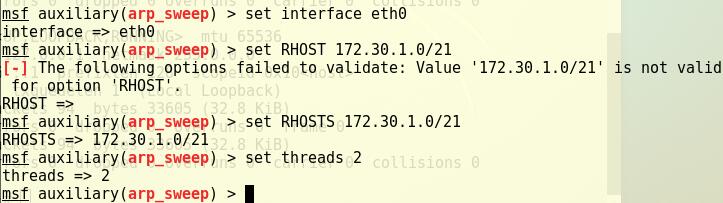

•输入命令设置

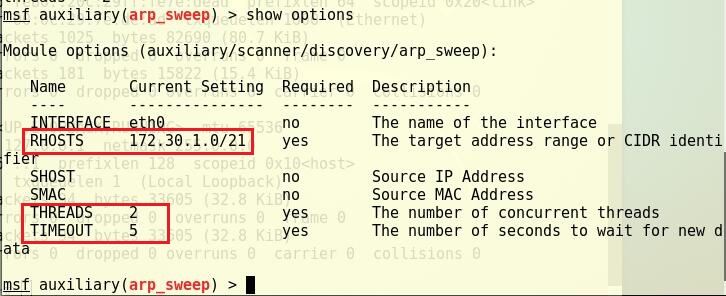

•使用命令查看是否设置成功

•输入命令开启扫描

出现了神奇的东西

•开启nmap扫描

忘记截图了反正可以看见开启的端口号和目标机的操作系统

20145324王嘉澜《网络对抗技术》MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 20155305《网络对抗》MSF基础应用

20155305<网络对抗>MSF基础应用 实验过程 实验系统 靶机1:Windows XP Professional SP2 ,IP地址:192.168.1.108 靶机2:Window ...

- 20155311《网络对抗》MSF基础应用

20155311<网络对抗>MSF基础应用 实验过程 实验系统 靶机1:Windows XP Professional SP2 ,IP地址:192.168.136.129 靶机2:Wind ...

- 20145219《网络对抗》MSF基础应用

20145219<网络对抗>MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. payl ...

- 20145229吴姗珊《网络对抗》MSF基础应用

20145229吴姗珊<网络对抗>MSF基础应用 试验过程及基础知识 实验完成问题回答 用自己的话解释什么是exploit,payload,encode. exploit:通过一个漏洞对程 ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

随机推荐

- PL/SQL自定义函数

从SQL表达式中调用函数的限制 为了从SQL表达式中调用函数,一个用户定义函数必须: 是存储函数 只接受IN函数 只接收有受的SQL数据类型,而不接受PL/SQL数据类型 返回数据类型为有效的SQL数 ...

- 网卡配置/etc/network/interfaces

话说Debian系的网卡配置跟Redhat系很不一样,Redhat是放在/etc/sysconfig/network-scripts目录下面的一大堆文件里面,要修改?你一个一个文件来过吧.Debian ...

- Html各组件MIME类型

扩展名 类型/子类型 * application/octet-stream 323 text/h323 acx application/internet-property-stream ai appl ...

- Java学习之路-Spring的HttpInvoker学习

Hessian和Burlap都是基于HTTP的,他们都解决了RMI所头疼的防火墙渗透问题.但当传递过来的RPC消息中包含序列化对象时,RMI就完胜Hessian和Burlap了. 因为Hessian和 ...

- 鼠标滑动到指定位置时div固定在头部

$(function(){ $(window).scroll(function () { if ($(window).scrollTop() > 253) { ...

- (c++) int 转 string,char*,const char*和string的相互转换

一.int 和string的相互转换 1 int 转化为 string c++ //char *itoa( int value, char *string,int radix); // 原型说明: / ...

- windows使用git时出现:warning: LF will be replaced by CRLF的解决办法

在Windows环境下使用git进行add的时候,会提示如下warning: “warning:LF will be replacee by CRLF”. 这是因为在Windows中的换行符为CRLF ...

- 人活着系列之开会(Floy)

http://acm.sdut.edu.cn/sdutoj/problem.php?action=showproblem&problemid=2930 题意:所有点到Z点的最短距离.因为岛名由 ...

- Python爬虫第一个成功版

爬取http://www.mzitu.com/all里面的图片 import urllib.request import re import os url = 'http://www.mzitu.co ...

- PAT Waiting in Line[转载]

//转自:https://blog.csdn.net/apie_czx/article/details/45537627 1014 Waiting in Line (30)(30 分)Suppose ...